जीरो टाइम टेक्नोलॉजी का मासिक सुरक्षा घटनाओं का अवलोकन शुरू हो गया है! कई ब्लॉकचेन सुरक्षा मॉनिटरिंग प्लेटफॉर्म के आंकड़ों के अनुसार, फरवरी 2026 में क्रिप्टोकरेंसी क्षेत्र की सुरक्षा स्थिति सामान्य रही, लेकिन जोखिम उल्लेखनीय थे: महीने के दौरान सुरक्षा घटनाओं के कारण कुल नुकसान लगभग 228 मिलियन डॉलर था, जिसमें हैकिंग और स्मार्ट कॉन्ट्रैक्ट दोषों से संबंधित नुकसान लगभग 126 मिलियन डॉलर था, और फिशिंग धोखाधड़ी और रग पुल से संबंधित नुकसान लगभग 102 मिलियन डॉलर था। प्रोटोकॉल हैकिंग कुल 18 घटनाएं हुईं, जिसमें पिछले महीने की तुलना में 9.2% की कमी आई; फिशिंग और अधिकार हथियाने वाली धोखाधड़ी की कुल 13 घटनाएं हुईं, जो महीने की कुल घटनाओं का 41.9% था, जिसमें कई AI-आधारित नकली फिशिंग घटनाओं के कारण बड़े नुकसान हुए, जो धोखाधड़ी से संबंधित नुकसान में वृद्धि का मुख्य कारण बनीं। हैकर संगठनों का हमले का केंद्र अब कम लागत, अधिक लाभ वाले सामाजिक इंजीनियरिंग हमलों की ओर बढ़ रहा है, और AI-जनित पेजों के साथ सटीक फिशिंग पद्धतियां हर जगह होती जा रही हैं, जिससे व्यक्तिगत निवेशक और स्मॉल-मीडियम साइज़ प्रोजेक्ट्स मुख्य हमले के लक्ष्य बन गए हैं।

हैकिंग आक्रमण के संदर्भ में

6 टाइपिकल सिक्योरिटी इवेंट्स

• क्रॉसकर्व ब्रिज कॉन्ट्रैक्ट वेरिफिकेशन वल्नरेबिलिटी अटैक

नुकसान की राशि: लगभग 300 डॉलर

घटना विवरण: 1 फरवरी - 2 फरवरी के बीच, डिसेंट्रलाइज्ड क्रॉस-चेन प्रोटोकॉल CrossCurve पर हैकर हमला करते हैं, जिसमें हैकर्स ने ReceiverAxelar स्मार्ट कॉन्ट्रैक्ट के expressExecute फ़ंक्शन में मौजूद गेटवे प्रमाणीकरण छेड़छाड़ का दुरुपयोग किया, जिससे उन्होंने क्रॉस-चेन संदेश झूठे बना दिए और PortalV2 कॉन्ट्रैक्ट से अनधिकृत रूप से टोकन अनलॉक करके चोरी कर लिए, जिसमें कई चेन्स शामिल थीं और कुल नुकसान लगभग 3 मिलियन अमेरिकी डॉलर था। घटना के बाद, CrossCurve टीम ने तुरंत क्रॉस-चेन सेवाएं स्थगित कर दीं, वल्नरेबिलिटी को ठीक किया, और 10 ऐसे पते प्रकाशित किए जिन पर चोरी हुए टोकन प्राप्त हुए, साथ ही 72 घंटों के भीतर पैसे वापस करने पर 10% पुरस्कार का प्रस्ताव रखा। अब तक स्थिति पर काबू पा लिया गया है, और कुछ चोरी हुए EYWA टोकन्स को एक्सचेंज द्वारा जमा कर दिया गया है, इसलिए वे प्रवाहित नहीं हो सकते।

• Vibe Coding स्मार्ट कॉन्ट्रैक्ट AI कोड दुर्बलता हमला (Moonwell प्रोटोकॉल)

नुकसान की राशि: लगभग 1.78 मिलियन अमेरिकी डॉलर

घटना विवरण: 18 फरवरी को, DeFi प्रोटोकॉल Moonwell को हैक किया गया, जिसका मुख्य कारण उसके Claude Opus 4.6 द्वारा उत्पन्न स्मार्ट कॉन्ट्रैक्ट कोड में घातक दोष था, जिसमें cbETH संपत्ति की कीमत 1.12 डॉलर (वास्तविक लगभग 2200 डॉलर) के रूप में गलत तरीके से सेट की गई थी। हैकर्स ने इस कीमत विचलन का लाभ उठाकर अतिरिक्त ऋण लिया, जिससे लगभग 1.78 मिलियन डॉलर की हानि हुई। सुरक्षा शोधकर्ताओं ने इस घटना को इतिहास की पहली ऐसी ऑन-चेन सुरक्षा घटना के रूप में प्रकट किया, जिसका कारण Vibe Coding था। घटना के बाद, प्रोजेक्ट टीम ने संबंधित कॉन्ट्रैक्ट्स को हटा दिया, दोष सुधार के लिए प्रक्रिया शुरू की, और AI-उत्पन्न कोड के मानवीय समीक्षा प्रक्रिया को मजबूत किया।

YieldBloxDAO ओरेकल मैनिपुलेशन अटैक

नुकसान की राशि: लगभग 1000 डॉलर

घटना विवरण: 21 फरवरी को, स्टेलर चेन पर लेंडिंग प्रोटोकॉल YieldBloxDAO को हैक किया गया, जिसमें हैकर ने नींव के लिक्विडिटी टोकन की कीमतों को हेरफेर करके ओरेकल के असामान्य मूल्य अपडेट का दुरुपयोग किया और अवैध अतिरिक्त ऋण लिया, जिससे लगभग 10 मिलियन डॉलर के संपत्ति का नुकसान हुआ। घटना के बाद, प्रोजेक्ट टीम ने प्रोटोकॉल सेवाओं को स्थगित कर दिया और सुरक्षा संस्थानों के साथ मिलकर संपत्ति का पीछा करने और वल्नरेबिलिटी को ठीक करने का काम शुरू किया।

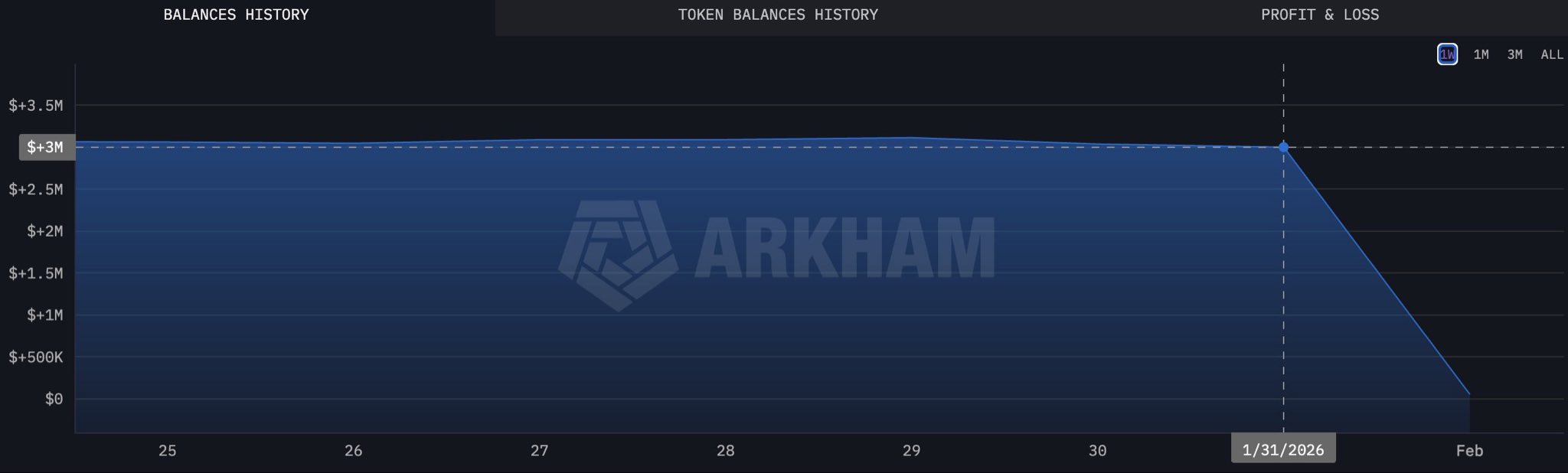

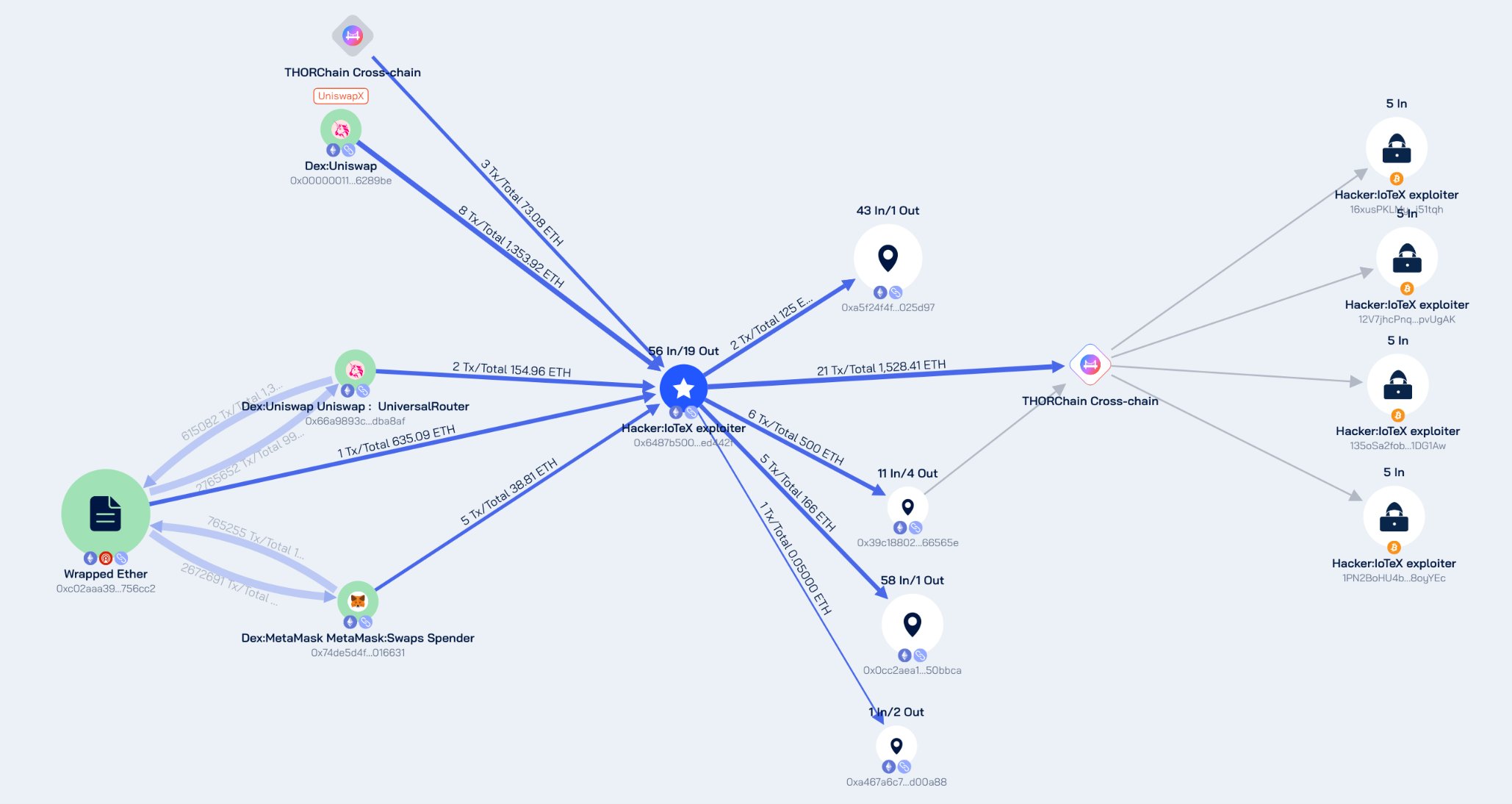

• IoTeX टोकन वॉलेट की निजी कुंजी लीक होने का हमला

नुकसान की राशि: लगभग 440 डॉलर

घटना विवरण: 21 फरवरी को, IoTeX इकोसिस्टम के ioTube क्रॉस-चेन ब्रिज पर हैकर हमला किया गया, जिसमें हैकर्स ने ईथेरियम साइड वेरिफायर मालिक की निजी कुंजी प्राप्त करके क्रॉस-चेन ब्रिज से संबंधित स्मार्ट कॉन्ट्रैक्ट्स में घुसपैठ की और पूल में मौजूद विभिन्न क्रिप्टो संपत्तियों को चुरा लिया। IoTeX द्वारा कई बार अपडेट किए गए बयानों में पुष्टि की गई कि इस हमले के परिणामस्वरूप लगभग 440 डॉलर की हानि हुई है, जिसमें से 99.5% अनियमित मिंटिंग को रोक दिया गया या स्थायी रूप से जमा कर दिया गया है। हमले के बाद, प्रोजेक्ट टीम ने क्रॉस-चेन ब्रिज और संबंधित लेनदेन सुविधाओं को तुरंत निलंबित कर दिया, मेननेट संस्करण अपग्रेड शुरू किया, 29 दुष्ट पते ब्लॉक कर दिए, और FBI सहित कई देशों के कानून प्रवर्तन एजेंसियों के साथ मिलकर वैश्विक संपत्ति ट्रैकिंग की। उन्होंने प्रभावित उपयोगकर्ताओं को 100% पूर्ण मुआवजा देने का वादा किया है, और अब सभी सुविधाएँ पूरी तरह से पुनः सक्रिय हो चुकी हैं।

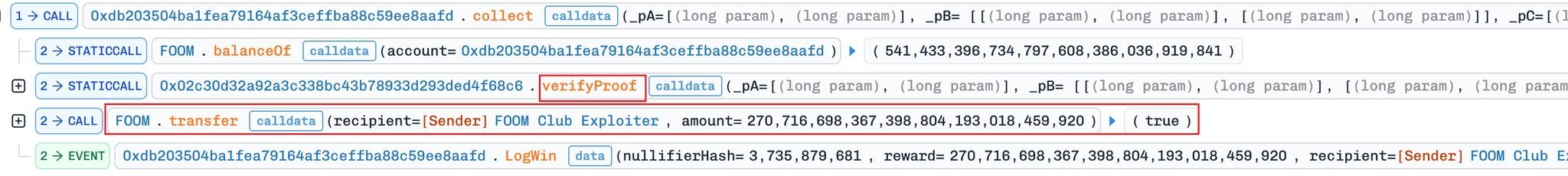

• FOOMCASH के छलावा हमले की घटना

नुकसान की राशि: लगभग 226 लाख अमेरिकी डॉलर

घटना विवरण: 26 फरवरी को, FOOMCASH प्रोजेक्ट पर Base चेन और ईथेरियम चेन पर एक कॉपीकैट अटैक हुआ, जिसमें हमलावर ने पिछले Veil Cash घटना के समान zkSNARK सत्यापन कुंजी विन्यास त्रुटि (Groth16 वेरिफायर पैरामीटर का गलत सेटअप) का दुरुपयोग करते हुए झूठे साबित किए बनाए और बड़ी मात्रा में टोकन चुरा लिए। Base चेन पर लगभग $427,000 की हानि हुई और ईथेरियम चेन पर लगभग $1,833,000 की हानि हुई (कुछ राशि को सफेद हैट रेस्क्यू किया गया हो सकता है), जिससे कुल हानि लगभग $2.26 मिलियन हुई। घटना के बाद, प्रोजेक्ट टीम ने संबंधित सेवाओं को तत्काल स्थगित कर दिया और जांच शुरू कर दी।

• सेनेका डीफाई प्रोटोकॉल के लिए अनियंत्रित कॉल दुरुपयोग हमला

नुकसान की राशि: लगभग 650 डॉलर

घटना विवरण: 28 फरवरी को, DeFi प्रोटोकॉल Seneca को एक अनियंत्रित कॉल दरार के कारण हैक किया गया, जिसमें प्रारंभिक अनुमान के अनुसार 1900 ETH से अधिक की हानि हुई, जिसका मूल्य लगभग 6.5 मिलियन डॉलर है। हमले के बाद, SenecaUSD हैकर के रूप में चिह्नित पते ने 1537 ETH (लगभग 5.3 मिलियन डॉलर) Seneca डिप्लॉयर पते पर वापस कर दिए, जबकि शेष 300 ETH (लगभग 1.04 मिलियन डॉलर) एक नए पते पर स्थानांतरित कर दिए गए हैं। वर्तमान में, प्रोजेक्ट टीम दरार की मरम्मत और संपत्ति की जांच कर रही है।

रग पुल / फिशिंग धोखेबाजी

8 टाइपिकल सुरक्षा घटनाएँ

(1) 10 फरवरी को, 0x6825 से शुरू होने वाले पते के पीड़ित ने BSC पर एक दुर्भावनापूर्ण "increaseAllowance" लेनदेन पर हस्ताक्षर किए, जिससे 118,785 डॉलर का BUSD नुकसान हुआ। अधिकांश लोग अधिकार साइनअप और अनुमति अनुरोधों पर ध्यान देते हैं, लेकिन "increaseAllowance" वास्तव में एक ही जाल है, केवल इसका नाम कम सामान्य है।

(2) 17 फरवरी को, पते विषाक्त/समान प्राप्तकर्ता पुनः सक्रिय हो गए। ईथरियम पर, 0xce31…b89b ने लगभग 599,714 डॉलर की राशि गलत समान मिलान वाले पते पर भेज दी।

अपेक्षित: 0x77f6ca8E…a346

त्रुटि: 0x77f6A6F6…A346

(3) 18 फरवरी को, 0x308a से शुरू होने वाले पते के पीड़ितों ने दुर्भावनापूर्ण USDT स्वीकृति (approve(address,uint256)) पर हस्ताक्षर किए, जिससे लगभग 337,069 डॉलर का USDT धोखेबाज़ के वॉलेट में स्थानांतरित हो गया।

(4) 18 फरवरी को, एक पीड़ित ने दूषित ट्रांसफर इतिहास की प्रति बनाने के बाद एक समान पते पर 157,000 डॉलर भेजे।

अपेक्षित: 0xa7a9c35a…03F0 → भेजें: 0xa7A00BD2…03F0

(5) 25 फरवरी को, ईथरियम पर 0xb30 से शुरू होने वाले पते के पीड़ितों ने फिशिंग टोकन अनुमति पर हस्ताक्षर करने के बाद 388,051 डॉलर का नुकसान उठाया।

(6) हार्डवेयर वॉलेट नकली पुष्टि फ़िशिंग धोखाधड़ी

समय: 12 फरवरी

घटना का प्रकार: एक हैकर ने एक प्रमुख हार्डवेयर वॉलेट की आधिकारिक पुष्टि पेज का झूठा बनाया, जिसने ईमेल और एसएमएस के माध्यम से "वॉलेट सुरक्षा जोखिम चेतावनी" भेजी, जिससे उपयोगकर्ताओं को अपने मैनेमोनिक और प्राइवेट की "सुरक्षा पुष्टि" के लिए दर्ज करने के लिए प्रेरित किया गया, जिससे कई उपयोगकर्ताओं के मैनेमोनिक प्राप्त हो गए और उनके खातों से संपत्ति चुरा ली गई, जिसकी कुल हानि लगभग 95 डॉलर हुई।

(7) झूठे DEX पते द्वारा रग पुल होना

समय: 17 फरवरी

घटना का प्रकार: हैकर्स ने उपयोगकर्ता ट्रांसफर पते को बदलकर और DEX लेनदेन इंटरफ़ेस को झूठा बनाकर, उपयोगकर्ताओं को झूठे पते पर ट्रांसफर करने के लिए प्रेरित किया, और उपयोगकर्ता के ट्रांसफर पूरा होने के तुरंत बाद, धनराशि को कई अज्ञात पतों पर एकत्रित कर लिया गया, जिससे कुल नुकसान लगभग 600,000 डॉलर USDT हुआ, जिसमें 200 से अधिक पीड़ित शामिल हैं। निगरानी के अनुसार, इस हमले में एकल पीड़ित का अधिकतम नुकसान लगभग 600,000 डॉलर था।

(8) छलावा Uniswap ऑफिशियल फिशिंग वेबसाइट स्कैम

समय: 19 फरवरी – 26 फरवरी

घटना का प्रकार: हैकर्स ने गूगल सर्च विज्ञापन खरीदे, जिससे Uniswap के आधिकारिक इंटरफेस के समान एक फिशिंग वेबसाइट बनाई गई, जिसे सोशल मीडिया विज्ञापनों और प्राइवेट मैसेज के माध्यम से ट्रैफ़िक डायरेक्ट किया गया, जिससे उपयोगकर्ता लिंक पर क्लिक करने और अधिकृत करने के लिए प्रेरित हुए। AngelFerno वॉलेट क्लीनअप टूल का उपयोग करके, हैकर्स ने उपयोगकर्ताओं के खातों से एन्क्रिप्टेड संपत्ति की बड़े पैमाने पर चोरी की। कुछ पीड़ितों को झूठे डोमेन और वास्तविक URL के बीच दृश्यमान अंतर नहीं दिखा, जिसके कारण वे धोखा खाए। एक महीने में 1000 से अधिक पीड़ित हुए, जिनकी कुल हानि लगभग 1.8 मिलियन डॉलर हुई।

Summary

2026 फरवरी में ब्लॉकचेन सुरक्षा जोखिमों की विशेषता अभी भी स्मार्ट कॉन्ट्रैक्ट हमलों की उच्च आवृत्ति और धोखाधड़ी के तरीकों का लगातार उन्नत होना है। हैकर हमले मुख्य रूप से ऑरेकल मैनिपुलेशन, क्रॉस-चेन ब्रिज सुरक्षा, कॉन्ट्रैक्ट अधिकार दुरुपयोग और कोड दोषों पर केंद्रित हैं, और वल्नरेबिलिटी का पुनः उपयोग और नकली हमलों में वृद्धि हो रही है, जिससे छोटे और मध्यम आकार के प्रोटोकॉल के लिए खतरा महत्वपूर्ण रूप से बढ़ गया है।

फ़िशिंग अधिकृति, झूठी वेबसाइटें और फंड योजनाओं के भाग जाने के साथ-साथ AI द्वारा नकली पेज और विज्ञापन हिजैकिंग ने धोखाधड़ी की छिपावट बढ़ा दी है, जिससे सामान्य उपयोगकर्ताओं के लिए पहचानने की कठिनाई लगातार बढ़ रही है।

Zero Time Technology Security Team की सिफारिश: व्यक्तिगत उपयोगकर्ता अनुमति देने से सावधान रहें, आधिकारिक पते की पुष्टि करें, अज्ञात लिंक और उच्च जोखिम वाले प्रोजेक्ट्स से दूर रहें; प्रोजेक्ट टीमों को कॉन्ट्रैक्ट ऑडिट, प्राइवेट की प्रबंधन और अधिकारों का पृथक्करण मजबूत करना चाहिए, और ऑरेकल तथा क्रॉस-चेन स्थितियों की सुरक्षा पर ध्यान देना चाहिए; उद्योग स्तर पर खतरे की सूचना का साझाकरण बढ़ाएं, सम्पूर्ण श्रृंखला की रक्षा क्षमता को बढ़ाएं, और पारिस्थितिकी तंत्र की सुरक्षा को सामूहिक रूप से सुनिश्चित करें।