मुख्य बिंदु

- ड्रिफ्ट प्रोटोकॉल स्पष्ट करता है कि हाल के हमले में हमलावर ने एक दीर्घकालिक नॉन्स का उपयोग किया था।

- हैकर ने प्रीसाइंड अनुमतियों का उपयोग करके प्रोटोकॉल से $280 मिलियन से अधिक क्रिप्टो चुरा लिया।

- हमला अच्छी तरह से योजना बनाया गया था, जिसमें हैकर ने पहले 23 मार्च को पहुंच प्राप्त की।

ड्रिफ्ट प्रोटोकॉल ने हाल के $280 मिलियन के दुरुपयोग को स्थायी नॉन्स के साथ एक हमले के कारण ठहराया है। घटना की पुष्टि करते हुए, सोलाना-आधारित DeFi प्लेटफॉर्म ने इस हमले को एक 'नवीन' दृष्टिकोण के रूप में वर्णित किया, जिससे हैकर ने ड्रिफ्ट सुरक्षा परिषद की प्रशासनिक शक्ति पर नियंत्रण प्राप्त कर लिया।

घटना के समय, जो 1 अप्रैल को हुई, डिसेंट्रलाइज्ड एक्सचेंज ने डिपॉज़िट और निकासी को रोक दिया। इसे बाद में एक जटिल और उन्नत हमले के रूप में वर्णित किया गया। इस घटना के बाद आलोचनाएँ भी सामने आईं, जो 2026 का सबसे बड़ा crypto hack है।

आक्रमणकारी ने टिकाऊ नॉन्स का उपयोग करके प्रीसाइन अनुमतियाँ प्राप्त कीं

हैक के लक्षण पहली बार 1 अप्रैल को सुबह जब DEX वॉलेट वॉल्ट से धन को सोलाना पते पर स्थानांतरित किया गया, तो पहचाने गए। इसकी शुरुआत 41 मिलियन JLP टोकन्स से हुई, जिसके बाद अन्य टोकन्स आए।

घटना के बाद यह अनुमान लगाया गया कि हमलावर ने Drift Protocol वॉल्ट्स तक कैसे पहुँच पाया, जिसमें कई लोगों का मानना है कि यह निजी कुंजी के दुरुपयोग का मामला हो सकता है। DeFi प्लेटफॉर्म ने अब स्पष्टीकरण दिया है, जिसमें कहा गया है कि इसमें स्थायी नॉन्स शामिल थे।

इसने कहा:

यह एक अत्यंत उन्नत ऑपरेशन था जिसमें कई सप्ताह की तैयारी और चरणबद्ध निष्पादन शामिल लगता है, जिसमें कार्यवाही को विलंबित करने के लिए ट्रांजैक्शन को पहले से ही हस्ताक्षरित करने के लिए स्थायी nonce खातों का उपयोग शामिल है।

ड्यूरेबल नॉन्स एक सोलाना फीचर है जो लेनदेन को समाप्त होने के बिना बनाए रखने की अनुमति देता है। इससे उपयोगकर्ता देरी वाले लेनदेन बना सकते हैं, ऑफलाइन हस्ताक्षर कर सकते हैं, और बाद में प्रीसाइंड लेनदेन सबमिट कर सकते हैं।

प्रोटोकॉल की प्रारंभिक रिपोर्ट के अनुसार, हमला इसके स्मार्ट कॉन्ट्रैक्ट में किसी बग या सीड फ्रेज के दुरुपयोग के कारण नहीं हुआ था। इसके बजाय, हमलावर ने दीर्घकालिक नॉन्स और सामाजिक इंजीनियरिंग का उपयोग करके अनधिकृत या गलत तरीके से प्रस्तुत लेनदेन स्वीकृतियाँ प्राप्त कीं।

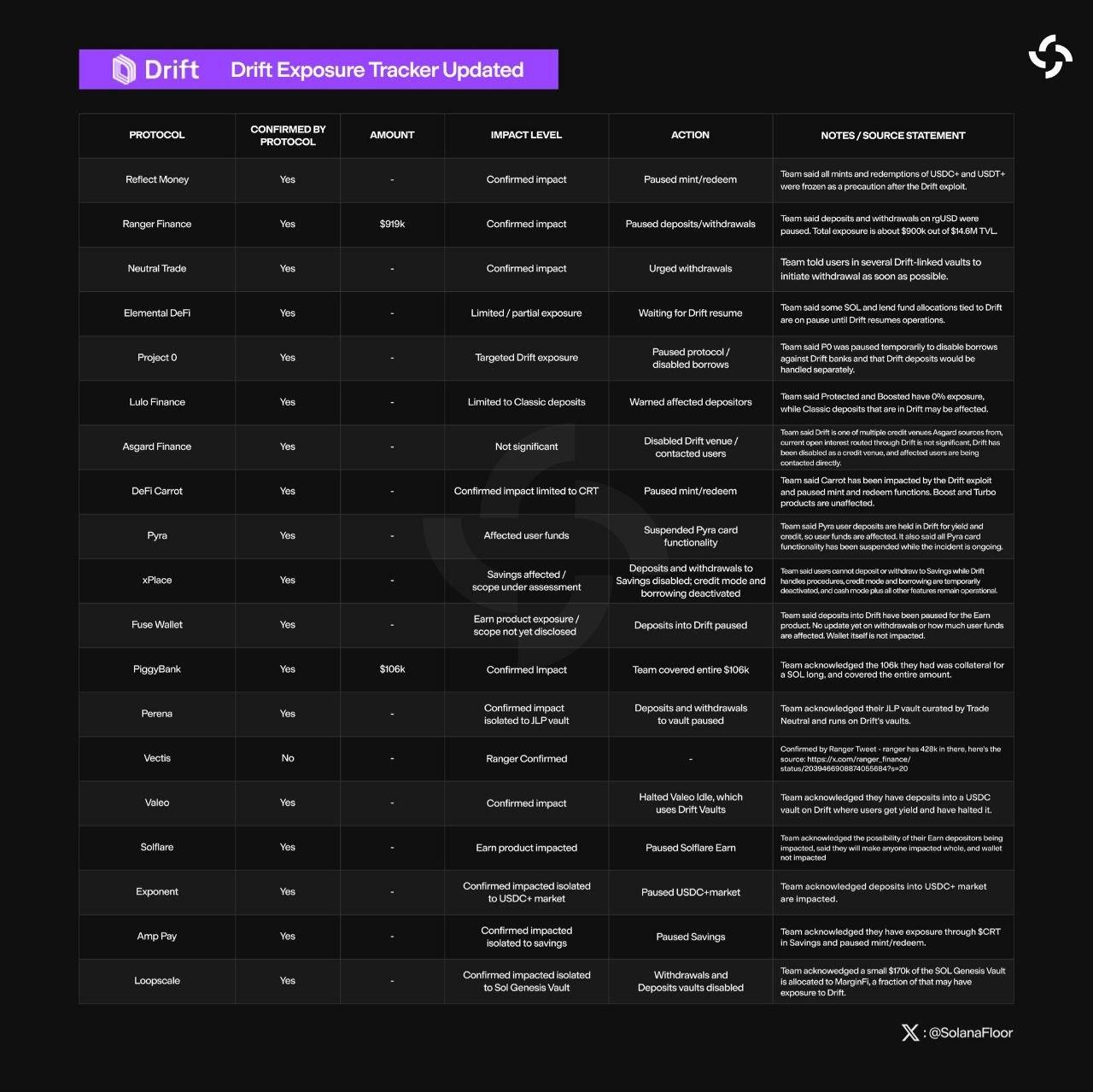

इन अनुमतियों का बाद में उपयोग सोलाना परितंत्र के कई प्रोटोकॉल पर प्रभाव डालने वाले दुरुपयोग को निष्पादित करने के लिए किया गया। पिग्गीबैंक_fi, रेंजर फाइनेंस, ट्रेडन्यूट्रल, एलिमेंटल डीफी, रिफ्लेक्ट मनी और अन्य ने या तो न्यूनतम जोखिम की पुष्टि की या डिपॉज़िट करें को रोक दिया।

इस बीच, इस घटना के कारण Solana का मूल्य 5% गिर गया है, जिससे आज सुबह टोकन $78 तक गिर गया। इस गिरावट के कारण SOL पर अतिरिक्त दबाव पड़ा, जो पहले से ही इस साल 37% गिर चुका है, जबकि DRIFT टोकन भी 25% गिर गया।

मार्च से हमले की योजना बनाई गई है

दिलचस्प बात यह है कि हमला अच्छी तरह से योजना बनाया गया लगता है। हैकर ने मार्च 23 को, जब प्रारंभिक nonce सेट किया गया, तब Drift multisig तक पहुँच प्राप्त कर ली। रिपोर्ट में उल्लेख किया गया कि हमलावर के पास उस समय बनाए गए चार nonce खातों में से दो पर नियंत्रण था, जबकि Drift सुरक्षा परिषद के सदस्यों के पास अन्य दो थे।

इससे धमकी देने वाला को 2/5 मल्टीसिग साइनर्स का नियंत्रण प्राप्त हुआ, जिसका उपयोग वे टिकाऊ नॉन्स खातों से जुड़े लेन-देन को साइन करने के लिए करते रहे, जिससे विलंबित निष्पादन संभव हुआ। वे मार्च 27 को परिषद सदस्यता में बदलाव के कारण हुए दूसरे मल्टीसिग स्थानांतरण के दौरान भी इस मल्टीसिग को बनाए रखते रहे।

दुर्घटना से पहले, हमलावर ने बीमा राशि से एक परीक्षण निकासी की। बाद में उन्होंने एक प्रशासनिक अधिग्रहण पूरा किया, जिसके दौरान उन्होंने पहले से हस्ताक्षरित स्थायी नॉन्स लेनदेन किए।

प्रोटोकॉल ने कहा:

इस हमले को प्री-साइन्ड ड्यूरेबल नॉन्स लेनदेन द्वारा सक्षम किया गया था, जिससे विलंबित निष्पादन संभव हुआ (और) कई मल्टीसिग साइनर्स की स्वीकृतियों का दुरुपयोग, जो संभवतः लक्षित सामाजिक इंजीनियरिंग या लेनदेन के गलत प्रतिनिधित्व के माध्यम से हुआ।

जबकि इसने चोरी हुए संपत्ति को ट्रेस और फ्रीज करने के लिए सुरक्षा कंपनियों, कानून प्रवर्तन अधिकारियों और अन्य हितधारकों के साथ समन्वय करने का दावा किया है, इस पर आलोचनाएँ बढ़ रही हैं। कई उपयोगकर्ताओं ने नोट किया कि एक लेनदेन को मंजूरी देने के लिए आवश्यक 2/5 बहुत असावधानीपूर्ण है और इसने हमले को सक्षम बनाया।

पोस्ट Solana-आधारित Drift Protocol ने $270 मिलियन के हैक को 'डरेबल नॉन्स' पर दोष दिया पहले The Market Periodical पर प्रकाशित हुई।