लेखक: एरिक, फोरसाइट न्यूज़

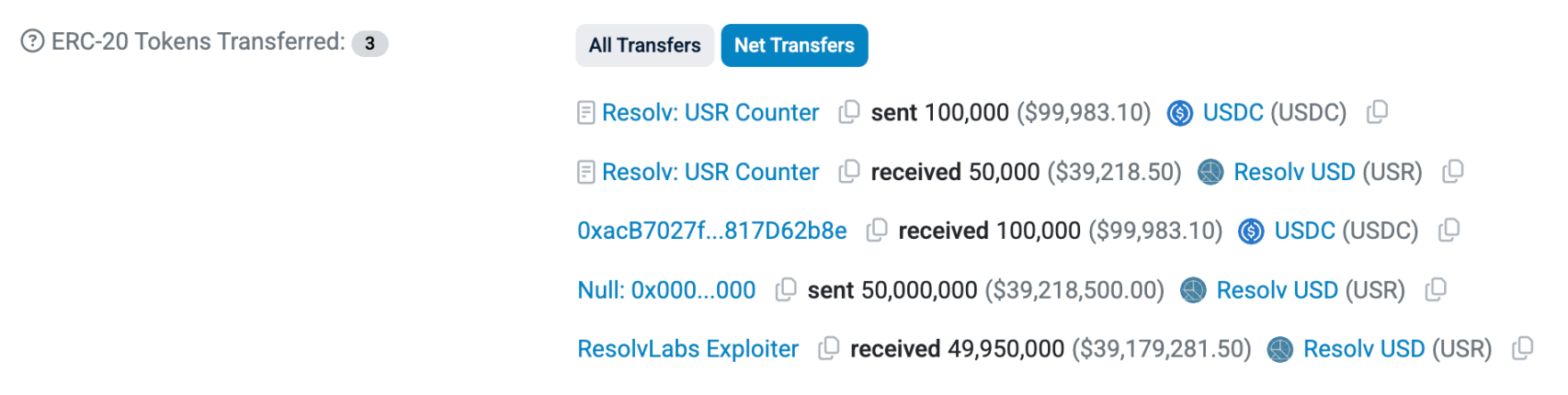

चीनी समयानुसार आज 10:21 के लगभग, डेल्टा न्यूट्रल रणनीति का उपयोग करके स्थिर मुद्रा USR जारी करने वाली Resolv Labs पर हैकर्स ने हमला किया। 0x04A2 से शुरू होने वाले पते ने Resolv Labs प्रोटोकॉल से 10 लाख USDC का उपयोग करके 5 करोड़ USR जन्म दिए।

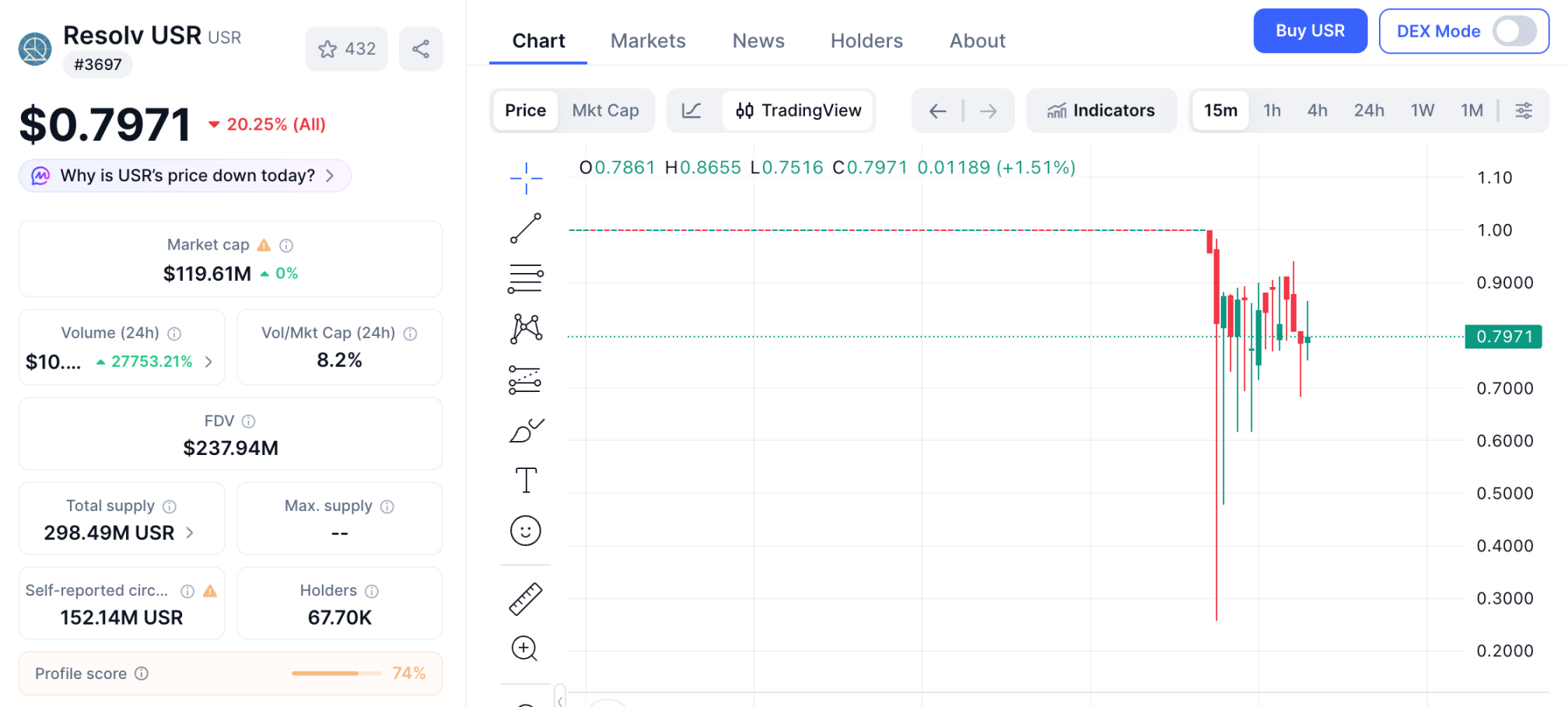

घटना के प्रकाशित होने के बाद, USR 0.25 डॉलर के आसपास गिर गया, लेकिन लेख लिखे जाने तक यह 0.8 डॉलर के आसपास वापस आ गया। RESOLV टोकन की कीमत में अल्पकालिक रूप से लगभग 10% की गिरावट आई।

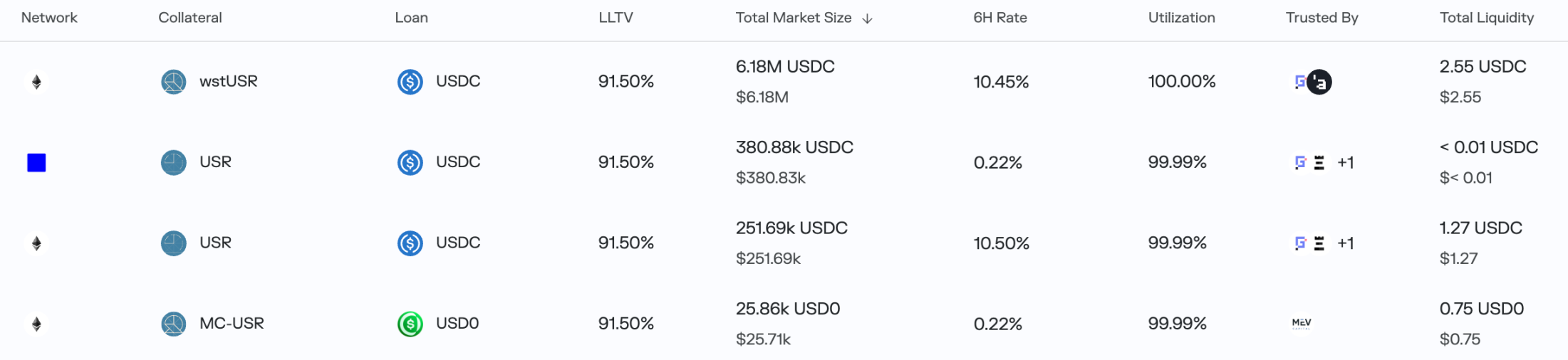

इसके बाद हैकर ने फिर से 100,000 USDC का उपयोग करके 30 मिलियन USR जारी किए। USR के भारी अनचाहे विचलन के साथ, आर्बिट्रेजर्स ने तुरंत कार्रवाई की, और Morpho पर USR, wstUSR आदि को प्रतिभूति के रूप में स्वीकार करने वाले कई कर्ज़ बाजार लगभग खाली हो चुके हैं, और BNB Chain पर Lista DAO ने नए ऋण अनुरोधों को रोक दिया है।

इससे प्रभावित केवल ये ऋण समझौते ही नहीं हैं। Resolv Labs के डिजाइन में, उपयोगकर्ता एक ऐसा RLP टोकन जनरेट कर सकते हैं जिसकी कीमत अधिक उतार-चढ़ाव वाली होती है, अधिक रिटर्न देती है, लेकिन जब प्रोटोकॉल को नुकसान होता है, तो उसकी क्षतिपूर्ति करने की जिम्मेदारी भी होती है। वर्तमान में RLP टोकन की प्रचलन मात्रा लगभग 30 मिलियन है, और सबसे बड़ा होल्डर Stream Finance के पास 13 मिलियन से अधिक RLP हैं, जिसका शुद्ध जोखिम लगभग 17 मिलियन डॉलर है।

हाँ, पहले xUSD के बारे में समस्या के कारण Stream Finance को फिर से जोरदार प्रहार का सामना करना पड़ सकता है।

लेख के समय तक, हैकर ने USR को USDC और USDT में बदल दिया है और ईथरियम की खरीदारी जारी रखी है, जिसमें अब तक 10,000 से अधिक ETH खरीदे जा चुके हैं। 200,000 USDC का उपयोग करके हैकर ने 20 मिलियन डॉलर से अधिक के संपत्ति को निकाल लिया है, और बाजार के अवरोही चरण में हैकर ने अपना “100x क्रिप्टो” पा लिया है।

फिर से «अनियमितता» के कारण छेड़छाड़ की गई

पिछले अक्टूबर 11 के बड़े गिरावट के कारण, डेल्टा न्यूट्रल रणनीति का उपयोग करने वाले कई स्थिर मुद्राएँ ADL (ऑटोमैटिक लीवरेज रिडक्शन) के कारण सुरक्षा सामग्री का नुकसान झेलने लगीं। कुछ प्रोजेक्ट्स, जिन्होंने शेयर कॉइन्स को रणनीति निष्पादन के संपत्ति के रूप में उपयोग किया, उनका नुकसान अधिक भारी था और कुछ ने सीधे ही भाग लिया।

इस बार लक्ष्य बने Resolv Labs ने भी समान तंत्र का उपयोग करके USR जारी किया था, जिस परियोजना ने अप्रैल 2025 में Cyber.Fund और Maven11 के नेतृत्व में, Coinbase Ventures के सहयोग से 1000 डॉलर की बीज फंडिंग पूरी की थी और मई के अंत और जून की शुरुआत में RESOLV टोकन लॉन्च किया था।

लेकिन रेजोल्व लैब्स पर हमले का कारण चरम बाजार स्थिति नहीं, बल्कि USR के मिंटिंग मैकेनिज्म का डिज़ाइन "अपर्याप्त कठोर" होना था।

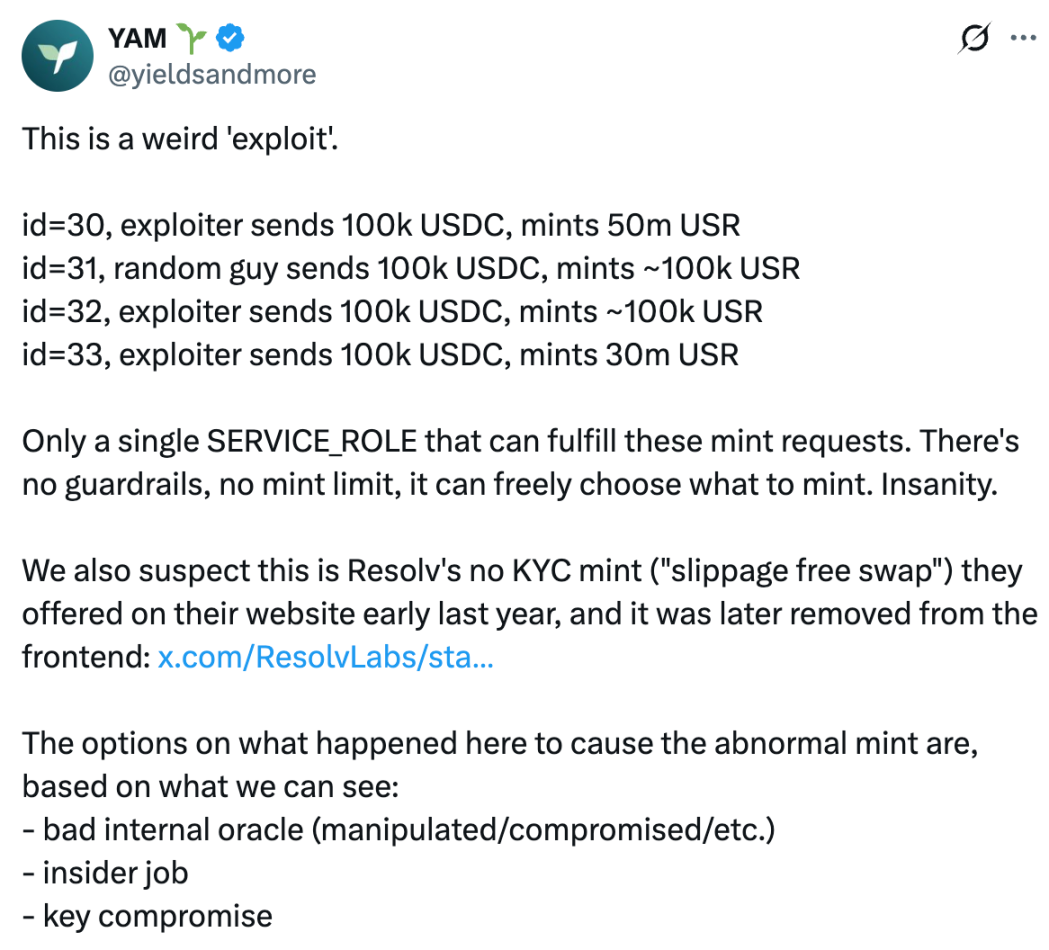

अभी तक कोई सुरक्षा कंपनी या आधिकारिक तरीके से इस हैक हमले के कारण का विश्लेषण नहीं किया गया है। DeFi समुदाय YAM ने विश्लेषण के माध्यम से प्रारंभिक निष्कर्ष निकाला है: हमला संभवतः प्रोटोकॉल के बैकएंड पर SERVICE_ROLE के हैक होने के कारण हुआ है, जो मिंटिंग कॉन्ट्रैक्ट को पैरामीटर प्रदान करता है।

ग्रोक के विश्लेषण के अनुसार, उपयोगकर्ता जब USR बनाता है, तो चेन पर एक अनुरोध शुरू करता है और requestMint फ़ंक्शन को निम्न पैरामीटर के साथ कॉल करता है:

_depositTokenAddress: जमा किए जाने वाले टोकन का पता;

_amount: जमा की गई मात्रा;

_minMintAmount: न्यूनतम अपेक्षित प्राप्त USR मात्रा (स्लिपेज़ प्रतिरोध).

इसके बाद, उपयोगकर्ता USDC या USDT को कॉन्ट्रैक्ट में जमा करता है, प्रोजेक्ट टीम का बैकएंड SERVICE_ROLE अनुरोध का निरीक्षण करता है, Pyth ओरेकल का उपयोग करके जमा की गई संपत्ति के मूल्य की जांच करता है, और फिर वास्तविक निर्मित USR की संख्या निर्धारित करने के लिए completeMint या completeSwap फ़ंक्शन को कॉल करता है।

समस्या यह है कि मिंट कॉन्ट्रैक्ट SERVICE_ROLE द्वारा प्रदान किए गए _mintAmount पर पूरी तरह भरोसा करता है, मानता है कि यह संख्या Pyth द्वारा ऑफ-चेन पर सत्यापित की गई है, इसलिए कोई ऊपरी सीमा नहीं रखी गई है और ऑन-चेन ओरेकल सत्यापन नहीं है, और सीधे mint(_mintAmount) को निष्पादित किया गया है।

इसके आधार पर, YAM का अनुमान है कि हैकर ने SERVICE_ROLE पर कब्जा कर लिया, जिसे प्रोजेक्ट टीम को नियंत्रित करना चाहिए था (संभवतः आंतरिक ऑरेकल के अनियंत्रित होने, आंतरिक धोखाधड़ी या कुंजी के चोरी होने के कारण), और _mintAmount को सीधे 50 मिलियन पर सेट करके 100,000 USDC का उपयोग करके 50 मिलियन USR मिंट करने का हमला किया।

अंततः, ग्रोक का निष्कर्ष है कि रेसोल्व ने प्रोटोकॉल डिज़ाइन करते समय यह संभावना नहीं सोची थी कि उपयोगकर्ता द्वारा मिंटिंग अनुरोध प्राप्त करने के लिए उपयोग किए जाने वाले पते (या कॉन्ट्रैक्ट) हैकर द्वारा नियंत्रित हो सकते हैं, और USR के मिंटिंग अनुरोध को अंतिम USR मिंटिंग कॉन्ट्रैक्ट को सबमिट करते समय, उन्होंने अधिकतम मिंटिंग सीमा नहीं निर्धारित की और न ही मिंटिंग कॉन्ट्रैक्ट ने ऑन-चेन ऑरेकल का उपयोग करके द्वितीयक पुष्टि की, बल्कि SERVICE_ROLE द्वारा प्रदान सभी पैरामीटर्स पर सीधे भरोसा किया।

बचाव भी पर्याप्त नहीं है

हैक होने के कारणों के अलावा, याम ने प्रोजेक्ट टीम की आपातकालीन प्रतिक्रिया के लिए अपर्याप्त तैयारी को भी उजागर किया।

YAM ने X पर कहा कि Resolv Labs ने हैकर के पहले हमले के 3 घंटे बाद ही प्रोटोकॉल को रोका, जिसमें से लगभग 1 घंटा की देरी चार सिग्नेचर एकत्र करने में लगा। YAM का मानना है कि आपातकालीन निलंबन के लिए केवल एक सिग्नेचर ही पर्याप्त होना चाहिए, और अधिकारों को टीम के सदस्यों या विश्वसनीय बाहरी संचालनकर्ताओं के बीच वितरित किया जाना चाहिए, ताकि ऑन-चेन असामान्यताओं पर अधिक ध्यान दिया जा सके, त्वरित निलंबन की संभावना बढ़ाई जा सके, और विभिन्न समय क्षेत्रों को बेहतर ढंग से कवर किया जा सके।

हालांकि समझौते को रोकने के लिए केवल एक ही हस्ताक्षर की आवश्यकता होना थोड़ा अतिक्रमणकारी लगता है, लेकिन विभिन्न समय क्षेत्रों में कई हस्ताक्षरों की आवश्यकता होने से आपातकालीन स्थिति में देरी हो सकती है। विश्वसनीय, निरंतर ऑन-चेन व्यवहार की निगरानी करने वाले तीसरे पक्ष को शामिल करना या आपातकालीन समझौता रोकने के अधिकार वाले मॉनिटरिंग टूल का उपयोग करना, इस घटना से प्राप्त 'बाद का सबक' है।

हैकर्स द्वारा DeFi प्रोटोकॉल पर हमले अब केवल स्मार्ट कॉन्ट्रैक्ट वैल्नरेबिलिटी तक सीमित नहीं हैं; Resolv Labs की घटना प्रोजेक्ट टीम के लिए एक चेतावनी है: प्रोटोकॉल सुरक्षा के संदर्भ में, किसी भी घटक पर भरोसा नहीं किया जाना चाहिए, और पैरामीटर से संबंधित सभी चरणों की कम से कम दो बार पुष्टि की जानी चाहिए, भले ही प्रोजेक्ट टीम द्वारा संचालित बैकएंड हो।