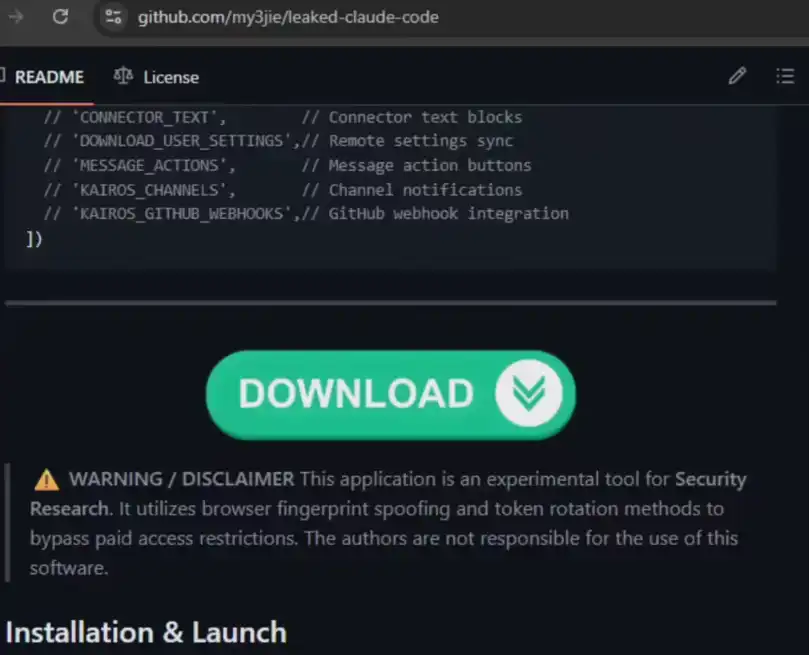

4 अप्रैल की रिपोर्ट के अनुसार, एंथ्रोपिक द्वारा मानवीय त्रुटि के कारण हुए क्लॉड कोड सोर्स कोड लीक केस का प्रभाव अभी भी बढ़ रहा है। वर्तमान में, हैकर्स ने इस विषय का लाभ उठाते हुए GitHub पर एक झूठे रिपॉजिटरी के माध्यम से विडार नामक जानकारी चुराने वाले मैलवेयर को प्रसारित किया है।

Bait upgrade: Claims "unlock enterprise-level features"

सुरक्षा कंपनी Zscaler की निगरानी रिपोर्ट के अनुसार, idbzoomh नामक एक उपयोगकर्ता ने GitHub पर कई झूठे रिपॉजिटरी बनाए हैं।

प्रिसिजन फिशिंग: हैकर ने रिपॉजिटरी विवरण में "एंटरप्राइज फीचर्स अनलॉक" के लिए लीक किए गए सोर्स कोड का दावा किया, जिससे जल्दी से ट्राय करने वाले डेवलपर्स को डाउनलोड करने के लिए प्रेरित किया गया।

SEO अनुकूलन: हमलावरों ने अपने हमलों की प्रभावशीलता बढ़ाने के लिए सर्च इंजन के लिए कीवर्ड अनुकूलित किया, जिससे उपयोगकर्ता जब “Claude Code लीक” जैसे कीवर्ड्स की खोज करते हैं, तो ये दुष्ट रिपॉजिटरी अक्सर शीर्ष पर दिखाई देते हैं।

वायरस इमेज: विडार घुस गया, डेटा “हस्तांतरित”

जब उपयोगकर्ता विश्वास कर लेता है और उस निष्पादन फ़ाइल को डाउनलोड और चलाता है, तो सिस्टम तुरंत समाप्त हो जाता है:

जानकारी चोरी: अंडरवर्ल्ड में उच्च स्तरीय रूप से विकसित Vidar मैलवेयर को ब्राउज़र खाते के पासवर्ड, क्रिप्टोकरेंसी वॉलेट और विभिन्न संवेदनशील व्यक्तिगत जानकारी को चुराने के लिए डिज़ाइन किया गया है।

लंबे समय तक छिपा रहना: वायरस GhostSocks प्रॉक्सी टूल को भी सिंक्रनाइज़ करके भविष्य के रिमोट कंट्रोल और डेटा रिटर्न के लिए गुप्त चैनल स्थापित करता है।

रिस्क चेतावनी: अनौपचारिक चैनलों के "मुफ्त भोजन" से सावधान रहें

सुरक्षा शोधकर्ताओं ने बताया कि इन झूठे रिपॉजिटरी के दुर्भावनापूर्ण संपीड़ित फ़ाइलें बहुत अधिक आवृत्ति से अपडेट की जाती हैं और बुनियादी सुरक्षा जांच को आसानी से बायपास कर लेती हैं। अब तक कम से कम दो समान तकनीकों वाले रिपॉजिटरी पाए गए हैं, जिन्हें एक ही हमलावर द्वारा विभिन्न प्रसारण रणनीतियों के परीक्षण के लिए उपयोग किया जा रहा होने का अनुमान है।

उद्योग अवलोकन: AI सुरक्षा का "लंबा चक्र"

एंथ्रोपिक कोड पैकेजिंग की गलती से शुरू होकर, हैकर्स द्वारा फिशिंग के लिए हॉटस्पॉट का दोबारा दुरुपयोग करने तक, यह घटना AI युग के सुरक्षा जोखिमों की जटिलता को दर्शाती है। जब डेवलपर समुदाय लक्ष्य बन जाता है, तो मूल डिजिटल साक्षरता—अज्ञात स्रोत के बाइनरी फ़ाइल्स को न चलाना—अभी भी अंतिम फ़ायरवॉल है।

एडिटर का विकासकों को संबोधित सुझाव: कृपया केवल Anthropic की आधिकारिक वेबसाइट से उपकरण प्राप्त करें, और किसी भी हैकर द्वारा तैयार किए गए जाल में न फंसें, चाहे आप जिज्ञासा से या “क्रैक्ड फीचर्स” की तलाश में हों।