“vibe coding टूल्स बड़ी मात्रा में व्यक्तिगत और व्यावसायिक डेटा लीक कर रहे हैं।” हाल ही में, इजरायल की एक साइबर सुरक्षा स्टार्टअप RedAccess के शोधकर्ताओं ने “शैडो AI” के प्रवृत्ति के अध्ययन के दौरान पाया कि डेवलपर्स द्वारा सॉफ्टवेयर को तेजी से विकसित करने के लिए उपयोग किए जाने वाले AI टूल्स चिकित्सा रिकॉर्ड, वित्तीय डेटा और फोर्चन 500 के आंतरिक दस्तावेज़ों को खुले नेटवर्क पर लीक कर रहे हैं।

रेडएक्सेस के सीईओ डॉर ज़वी ने कहा कि शोधकर्ताओं ने लगभग 3.8 लाख सार्वजनिक रूप से उपलब्ध ऐप्स और अन्य संपत्तियाँ खोजीं, जो विकासकों द्वारा Lovable, Base44, Netlify और Replit जैसे उपकरणों का उपयोग करके बनाई गई हैं, जिनमें से लगभग 5,000 में संवेदनशील उद्यम सूचनाएँ शामिल हैं, लेकिन अधिक जाँच के बाद लगभग 2,000 ऐप्स में निजी डेटा प्रकट होता है। एक्सियोस ने कई प्रकट ऐप्स की स्वतंत्र पुष्टि की है, और WIRED ने भी इन खोजों की पुष्टि की है।

40% AI कोडिंग एप्लिकेशन संवेदनशील डेटा को उजागर करते हैं,

यहां तक कि व्यवस्थापक अधिकार भी

जबकि AI आधुनिक प्रोग्रामर्स के कार्यों को धीरे-धीरे संभाल रहा है, साइबर सुरक्षा क्षेत्र पहले से ही चेतावनी दे चुका है कि स्वचालित कोडिंग उपकरण सॉफ्टवेयर में कई दुरुपयोग योग्य दुर्बलताएँ शामिल करेंगे। हालाँकि, जब ये vibe coding उपकरण किसी भी व्यक्ति को केवल एक क्लिक से वेब पर एप्लिकेशन बनाने और होस्ट करने की सुविधा देते हैं, तो समस्या केवल दुर्बलताओं तक सीमित नहीं है, बल्कि लगभग पूरी तरह से कोई सुरक्षा सुरक्षा नहीं है, जिसमें अत्यधिक संवेदनशील उद्योग और व्यक्तिगत डेटा शामिल है।

ज्ञात है कि RedAccess टीम ने Lovable, Replit, Base44 और Netlify जैसे AI सॉफ्टवेयर डेवलपमेंट टूल्स का उपयोग करके बनाए गए हजारों vibe coding वेब एप्लिकेशन का विश्लेषण किया है, जिसमें 5000 से अधिक ऐसे एप्लिकेशन पाए गए जिनमें लगभग कोई सुरक्षा तंत्र या पहचान सत्यापन नहीं है। इनमें से कई वेब एप्लिकेशन, जिनका URL किसी को मिल जाए, उनका सीधा पहुंच प्राप्त हो सकता है। कुछ में भी थोड़ी सी सीमा है, लेकिन वह बहुत सरल है, जैसे कि किसी भी ईमेल पते से पंजीकरण करके पहुंच प्राप्त करना।

इन 5000 AI कोडिंग ऐप्स में, जिन्हें कोई भी ब्राउज़र में URL दर्ज करके एक्सेस कर सकता है, ज़वी ने लगभग 2000 ऐप्स पाए जो अधिक जांच के बाद गोपनीय डेटा को प्रकट करते प्रतीत हुए। ज़वी के अनुसार, लगभग 40% ऐप्स संवेदनशील डेटा, जिसमें चिकित्सा जानकारी, वित्तीय डेटा, उद्यमियों के प्रस्तुतीकरण और रणनीतिक दस्तावेज़, और उपयोगकर्ताओं के चैटबॉट के साथ संवाद के विस्तृत रिकॉर्ड शामिल हैं, प्रकट करते हैं।

उसके द्वारा साझा किए गए वेब एप्लिकेशन के स्क्रीनशॉट (जिनमें से कुछ की पुष्टि की गई है और जो अभी भी ऑनलाइन और उजागर स्थिति में हैं) दर्शाते हैं कि कुछ अस्पताल के कार्य आवंटन जानकारी (डॉक्टरों के व्यक्तिगत पहचान विवरण सहित), किसी कंपनी के विस्तृत विज्ञापन खरीद डेटा, एक अन्य कंपनी के बाजार प्रवेश रणनीति प्रस्तुति, एक रिटेलर के चैटबॉट की पूर्ण चैट रिकॉर्ड (ग्राहकों के पूरे नाम और संपर्क विवरण सहित), एक शिपिंग कंपनी के माल परिवहन रिकॉर्ड, और कई कंपनियों से विभिन्न बिक्री और वित्तीय डेटा शामिल हैं।ज़वी ने यह भी कहा कि कुछ मामलों में, ये उजागर एप्लिकेशन उसे सिस्टम के प्रशासक अधिकार प्राप्त करने, यहां तक कि अन्य प्रशासकों को हटाने की सुविधा भी प्रदान कर सकते हैं।

ज़वी ने कहा कि RedAccess को दोषपूर्ण वेब एप्लिकेशन ढूंढने में असाधारण रूप से आसानी हुई। Lovable, Replit, Base44 और Netlify सभी उपयोगकर्ताओं को अपने स्वयं के डोमेन पर वेब एप्लिकेशन होस्ट करने की अनुमति देते हैं, न कि उपयोगकर्ता के अपने डोमेन पर। इसलिए, शोधकर्ता केवल इन कंपनियों के डोमेन के साथ-साथ अन्य कीवर्ड का उपयोग करके Google और Bing पर सरल खोज करके, इन टूल्स का उपयोग करके vibe coding विकसित हुए हजारों एप्लिकेशन पहचान सकते हैं।

Lovable के मामले में, ज़वी ने बड़े उद्यमों के कई फ़िशिंग वेबसाइट्स भी पाए, जो लगते हैं कि इन्हें इस AI कोडिंग टूल द्वारा बनाया गया है और Lovable डोमेन पर होस्ट किया गया है, जिसमें बैंक ऑफ़ अमेरिका, Costco, FedEx, Trader Joe’s और मैक्डॉनल्ड्स जैसे ब्रांड शामिल हैं। ज़वी ने यह भी बताया कि Red Access द्वारा पाए गए 5000 एक्सपोज़्ड ऐप्स केवल AI कोडिंग टूल के स्वयं के डोमेन पर होस्ट किए गए हैं, लेकिन वास्तव में हजारों ऐप्स उपयोगकर्ता द्वारा खरीदे गए डोमेन पर होस्ट किए गए हो सकते हैं।

सुरक्षा शोधकर्ता जोएल मार्गोलिस ने बताया कि एक असुरक्षित AI कोडिंग वेब एप्लिकेशन में वास्तविक डेटा का उद्घाटन हुआ है या नहीं, यह सत्यापित करना वास्तव में कठिन है। उनके और उनके सहयोगियों ने पहले एक AI चैट खिलौना खोजा था, जिसमें बच्चों के साथ 50,000 संवाद एक लगभग सुरक्षा-रहित वेबसाइट पर प्रकट हुए थे। उन्होंने कहा कि vibe coding एप्लिकेशन में डेटा केवल प्लेसहोल्डर हो सकते हैं, या फिर एप्लिकेशन केवल एक संकल्पना प्रमाण (POC) हो सकता है। Wix के ब्रोडी ने भी माना कि Base44 को प्रदान किए गए दोनों उदाहरण जैसे परीक्षण साइटें या AI-उत्पन्न डेटा से भरे हुए हैं।

हालांकि, मार्गोलिस का मानना है कि AI द्वारा बनाए गए वेब एप्लिकेशन के कारण डेटा उजागर होने की समस्या वास्तविक है। वह कहते हैं कि वे अक्सर ज़्वी द्वारा वर्णित इस प्रकार के उजागरण का सामना करते हैं। "मार्केटिंग टीम में कोई एक वेबसाइट बनाना चाहता है, लेकिन वे इंजीनियर नहीं हैं, और सुरक्षा के संबंध में उनके पास शायद लगभग कोई ज्ञान या पृष्ठभूमि नहीं है," उन्होंने बताया, "AI कोडिंग टूल आपके अनुरोध के अनुसार काम करता है, लेकिन अगर आपने इसे सुरक्षित तरीके से करने के लिए नहीं कहा, तो यह स्वयं से ऐसा नहीं करेगा।"

लोग आसानी से बना सकते हैं

लेकिन डिफ़ॉल्ट सेटिंग में समस्या है

RedAccess के अध्ययन प्रकाशित होने से लगभग दो सप्ताह पहले, एक घटना घटी: Claude Opus 4.6 मॉडल चलाने वाला Cursor, Railway नामक इंफ्रास्ट्रक्चर प्रदाता के API कॉल के माध्यम से, 9 सेकंड में PocketOS का पूरा उत्पादन डेटाबेस और सभी वॉल्यूम-लेवल बैकअप हटा दिया।

ज़वी ने सीधे-सीधे कहा, "लोग किसी भी चीज़ को बना सकते हैं और बिना किसी अनुमति के उसे सीधे उत्पादन परिवेश में उपयोग कर सकते हैं, कंपनी के नाम पर, और इसकी कोई सीमा नहीं है। मुझे नहीं लगता कि पूरी दुनिया को सुरक्षा शिक्षा दी जा सकती है।" उन्होंने यह भी जोड़ा कि उनकी माँ भी Lovable का उपयोग vibe coding के लिए कर रही हैं, "लेकिन मुझे नहीं लगता कि वह भूमिका-आधारित एक्सेस नियंत्रण पर विचार करेंगी।"

RedAccess शोधकर्ताओं ने पाया कि कई vibe coding प्लेटफॉर्म्स की गोपनीयता सेटिंग्स डिफ़ॉल्ट रूप से ऐप को सार्वजनिक बनाती हैं, जब तक कि उपयोगकर्ता इसे निजी बनाने के लिए मैन्युअल रूप से बदल न दें। ऐसे कई ऐप्स Google जैसे सर्च इंजन्स द्वारा सूचीबद्ध होते हैं, और कोई भी इंटरनेट पर उपस्थित व्यक्ति उनका अनजाने में दौरा कर सकता है।

ज़वी का मानना है कि आज एआई वेब एप्लिकेशन डेवलपमेंट टूल्स नए डेटा एक्सपोजर की लहर पैदा कर रहे हैं, जिनकी मूल वजह भी उपयोगकर्ता त्रुटि और सुरक्षा कमजोरी का संयोजन है। लेकिन किसी विशिष्ट सुरक्षा दोष से अधिक मूलभूत समस्या यह है कि ये टूल्स संगठन के भीतर एक पूरी नई श्रेणी के लोगों को ऐप्स बनाने की सुविधा दे रहे हैं, जो अक्सर सुरक्षा के प्रति अनजान होते हैं और कंपनी की मूल सॉफ्टवेयर डेवलपमेंट प्रक्रिया और प्री-लॉन्च सुरक्षा समीक्षा को अनदेखा कर देते हैं।

ज़वी ने कहा, "कंपनी में कोई भी व्यक्ति, किसी भी समय, बिना किसी डेवलपमेंट प्रक्रिया या सुरक्षा जांच के एक ऐप बना सकता है, और वे इसे बिना किसी की सलाह के सीधे प्रोडक्शन वातावरण में उपयोग कर सकते हैं। और वे वास्तव में ऐसा ही करते हैं।" "परिणामस्वरूप, उद्यम वास्तव में इन vibe coding ऐप्स के माध्यम से गोपनीय डेटा को लीक कर रहे हैं, जो अब तक के सबसे बड़े मामलों में से एक है, जिसमें लोग उद्यम या अन्य संवेदनशील जानकारी को पूरी दुनिया के किसी भी व्यक्ति के सामने प्रकट कर रहे हैं।"

पिछले अक्टूबर में, Escape.tech ने 5,600 जनता के लिए उपलब्ध vibe coding ऐप्स की स्कैनिंग की, जिसमें यह पाया गया कि 2,000 से अधिक में उच्च जोखिम वाले दुर्बलताएँ थीं, 400 से अधिक संवेदनशील जानकारी (जिसमें API कुंजियाँ और एक्सेस टोकन शामिल हैं) प्रकट हुईं, और 175 मामलों में व्यक्तिगत डेटा का रिसाव हुआ (जिसमें चिकित्सा रिकॉर्ड और बैंक खाते की जानकारी शामिल है)। Escape द्वारा पाए गए सभी दुर्बलता वास्तविक उत्पादन प्रणालियों में मौजूद थे और कुछ घंटों में पता लगाए जा सकते थे। इस साल मार्च में, कंपनी ने Balderton द्वारा नेतृत्व किए गए 18 मिलियन डॉलर के A-चरण के निवेश को पूरा किया, जिसका एक मुख्य निवेश तर्क AI-जनित कोड से होने वाली सुरक्षा की कमी है।

गार्टनर की रिपोर्ट '2026 के पूर्वानुमान' में बताया गया है कि 2028 तक, "नागरिक डेवलपर्स" द्वारा अपनाए जाने वाले प्रॉम्प्ट-टू-ऐप तरीके से सॉफ्टवेयर दोषों की संख्या 2500% बढ़ जाएगी। गार्टनर का मानना है कि इस प्रकार के दोषों की एक प्रमुख नई विशेषता यह है कि AI द्वारा उत्पन्न कोड व्याकरणिक रूप से सही होता है, लेकिन पूरे सिस्टम आर्किटेक्चर और जटिल व्यावसायिक नियमों की समझ से वंचित होता है। इन "गहन संदर्भ त्रुटियों" को ठीक करने की लागत, मूल रूप से नवाचार के लिए आवंटित बजट को कम कर देगी।

प्लेटफॉर्म की प्रतिक्रियाएँ और प्रत्युत्तर

वर्तमान में, तीन AI कोडिंग कंपनियाँ RedAccess शोधकर्ताओं के दावों का खंडन करती हैं, जिनका कहना है कि उन्होंने पर्याप्त जानकारी नहीं दी और जवाब देने के लिए पर्याप्त समय नहीं दिया। हालाँकि, ज़वी का कहना है कि दर्जनों प्रकट वेब एप्लिकेशन के लिए, उन्होंने एप्लिकेशन के संभावित मालिकों से सक्रिय रूप से संपर्क किया। सभी कंपनियों के उच्च प्रबंधकों ने कहा कि वे ऐसी रिपोर्ट्स को गंभीरता से लेते हैं, साथ ही यह भी बताया कि इन एप्लिकेशन का सार्वजनिक रूप से पहुँचने योग्य होना आवश्यक रूप से डेटा लीक या सुरक्षा दुर्बलता का संकेत नहीं है। हालाँकि, इन कंपनियों ने RedAccess द्वारा पाए गए वेब एप्लिकेशन के सार्वजनिक रूप से प्रकट होने का दावा नहीं खारिज किया।

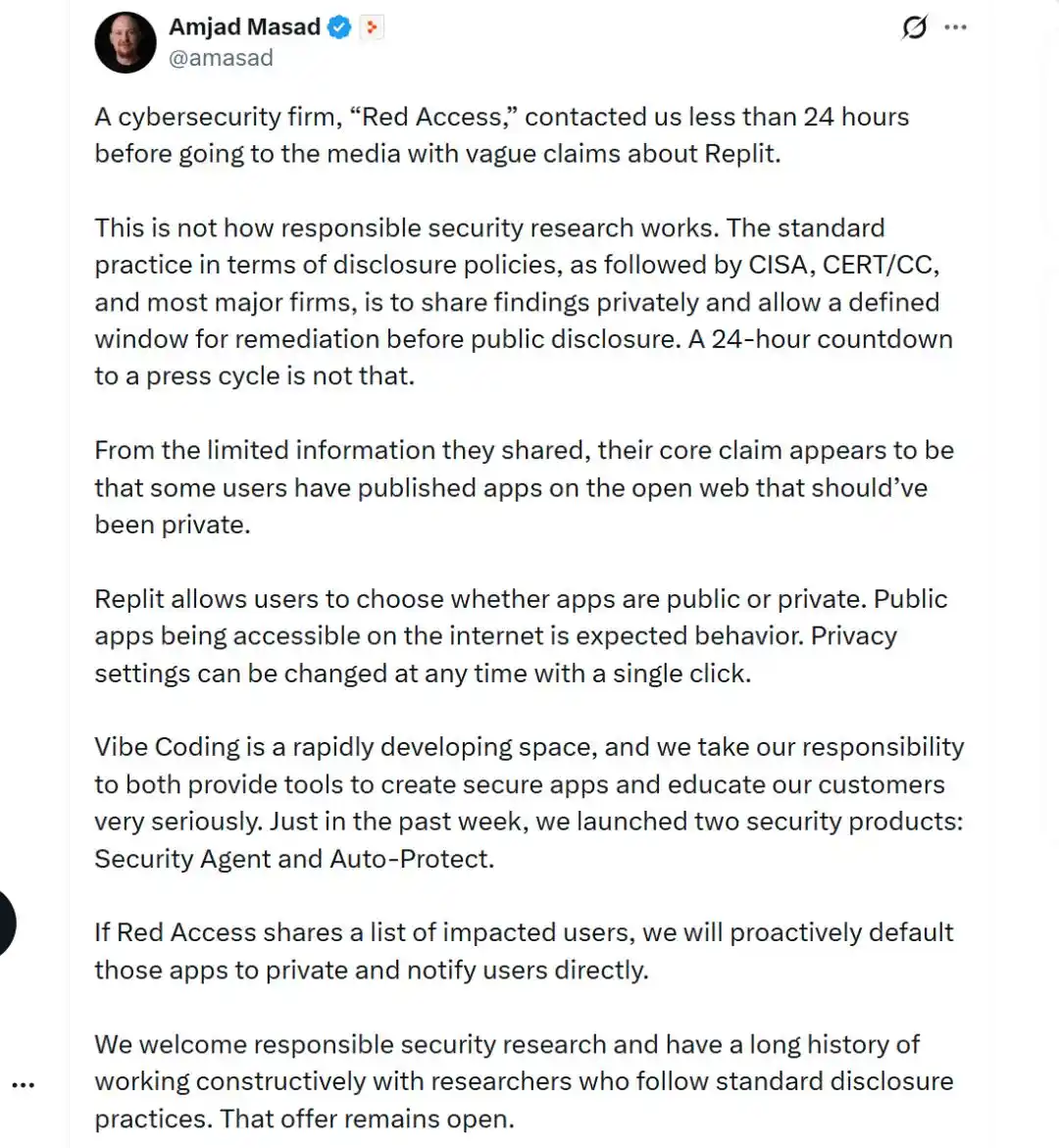

Replit के CEO अम्जाद मसद ने कहा कि RedAccess ने खुलासा से पहले उन्हें केवल 24 घंटे का समय दिया। उन्होंने X पर अपने जवाब में लिखा, "उनके द्वारा साझा की गई सीमित जानकारी के आधार पर, RedAccess का मुख्य आरोप लगता है कि कुछ उपयोगकर्ताओं ने गोपनीय ऐप्स को खुले इंटरनेट पर प्रकाशित किया, जबकि Replit उपयोगकर्ताओं को यह चुनने की सुविधा देता है कि उनका ऐप खुला हो या गोपनीय। खुले ऐप्स को इंटरनेट पर एक्सेस किया जा सकता है, जो अपेक्षित व्यवहार है। प्राइवेसी सेटिंग्स को किसी भी समय एक क्लिक से बदला जा सकता है। यदि Red Access को प्रभावित उपयोगकर्ताओं की सूचि मिलती है, तो हम इन ऐप्स को डिफ़ॉल्ट रूप से गोपनीय कर देंगे और उपयोगकर्ताओं को सीधे सूचित करेंगे।"

Lovable के एक प्रवक्ता ने एक बयान में जवाब देते हुए कहा, "Lovable डेटा प्रकट होने और फिशिंग वेबसाइट्स की रिपोर्ट को बहुत महत्व देता है, और हम जांच शुरू करने के लिए आवश्यक जानकारी एकत्रित कर रहे हैं। वर्तमान में, इस मामले पर कार्य जारी है। साथ ही, यह भी ध्यान देने योग्य है कि Lovable विकासकों को एप्लिकेशन सुरक्षित ढंग से बनाने के लिए उपकरण प्रदान करता है, लेकिन एप्लिकेशन की कॉन्फ़िगरेशन की अंतिम जिम्मेदारी उसके निर्माता पर होती है।"

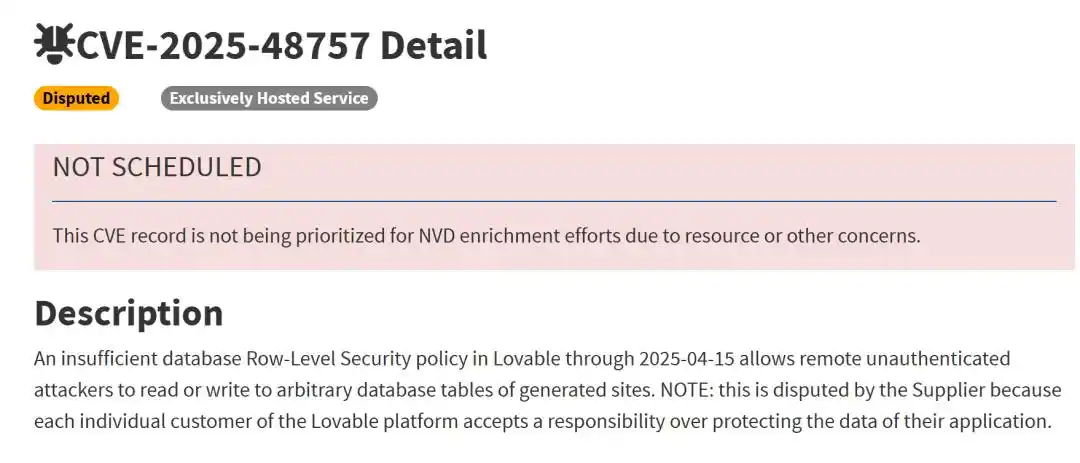

पहले जारी CVE-2025-48757 में, Lovable द्वारा उत्पन्न Supabase प्रोजेक्ट्स में पंक्ति-स्तरीय सुरक्षा (Row-Level Security) नीतियों की अपर्याप्तता या पूर्ण अनुपस्थिति का उल्लेख किया गया है। कुछ क्वेरीज़ पूरी तरह से एक्सेस नियंत्रण जांच को छोड़ देती हैं, जिससे 170 से अधिक उत्पादन एप्लिकेशन्स के डेटा को उजागर कर दिया गया। AI ने डेटाबेस स्तर को उत्पन्न किया, लेकिन डेटा एक्सेस को सीमित करने के लिए आवश्यक सुरक्षा नीतियाँ नहीं बनाईं। Lovable ने CVE के वर्गीकरण पर आपत्ति जताई है और कहा है कि एप्लिकेशन डेटा की सुरक्षा ग्राहक की खुद की जिम्मेदारी है।

Base44 की मातृ कंपनी Wix के प्रेस प्रबंधक ब्लेक ब्रोडी ने बयान में कहा, "Base44 उपयोगकर्ताओं को अपने एप्लिकेशन की सुरक्षा को कॉन्फ़िगर करने के लिए शक्तिशाली उपकरण प्रदान करता है, जिसमें एक्सेस नियंत्रण और दृश्यता सेटिंग्स शामिल हैं।" उन्होंने यह भी जोड़ा, "इन नियंत्रणों को बंद करना एक जानबूझकर और सरल कार्रवाई है, जिसे कोई भी उपयोगकर्ता कर सकता है। यदि एप्लिकेशन सार्वजनिक रूप से पहुँचयोग्य है, तो यह उपयोगकर्ता के कॉन्फ़िगरेशन के चयन को दर्शाता है, न कि प्लेटफ़ॉर्म की कमजोरी।"

ब्रोडी ने यह भी कहा, "वास्तविक उपयोगकर्ता डेटा से भरे ऐप्स को झूठा बनाना बहुत आसान है। बिना किसी पुष्टि किए गए मामले के प्रदान किए जाने के, हम इन आरोपों की सत्यता का मूल्यांकन नहीं कर सकते।" इसके जवाब में, रेडएक्सेस ने कहा कि उन्होंने बेस44 को संबंधित उदाहरण प्रदान किए हैं। रेडएक्सेस ने कुछ अनामिक संचार रिकॉर्ड भी साझा किए, जिनमें बेस44 उपयोगकर्ताओं ने शोधकर्ताओं को उनके ऐप में प्रकट होने वाली समस्याओं के बारे में सूचित करने के लिए धन्यवाद दिया है, और इसके बाद इन ऐप्स को मजबूत किया गया या हटा दिया गया।

ज्ञात है कि Wiz Research ने पिछले जुलाई में स्वतंत्र रूप से पाया कि Base44 में एक प्लेटफॉर्म-स्तरीय प्रमाणीकरण बाइपास दरार थी। उजागर API इंटरफेस किसी भी व्यक्ति को केवल एक सार्वजनिक रूप से दृश्य app_id के साथ निजी एप्लिकेशन में "प्रमाणित खाता" बनाने की अनुमति देता था। यह दरार इसके समान है: एक बंद इमारत के मुख्य द्वार पर खड़े होकर, केवल एक कमरे का नंबर चिल्लाने से दरवाजा स्वचालित रूप से खुल जाए। Wix ने Wiz की रिपोर्ट के 24 घंटे के भीतर इस दरार को ठीक कर दिया, लेकिन यह घटना एक समस्या को उजागर करती है: इन प्लेटफॉर्मों पर, मिलियनों एप्लिकेशन उपयोगकर्ताओं द्वारा बनाए जाते हैं, और उपयोगकर्ता अक्सर मानते हैं कि प्लेटफॉर्म ने पहले ही उनके लिए सुरक्षा का प्रबंधन कर लिया है, लेकिन वास्तविक प्रमाणीकरण तंत्र बहुत कमजोर है।

रेफरेंस लिंक:

https://www.wired.com/story/thousands-of-vibe-coded-apps-expose-corporate-and-personal-data-on-the-open-web/

https://www.axios.com/2026/05/07/loveable-replit-vibe-coding-privacy

https://venturebeat.com/security/vibe-coded-apps-shadow-ai-s3-bucket-crisis-ciso-audit-framework

यह लेख वेचेन ग्रुप "AI फ्रंटियर" (ID: ai-front) से आया है, लेखक: हुआ वेई