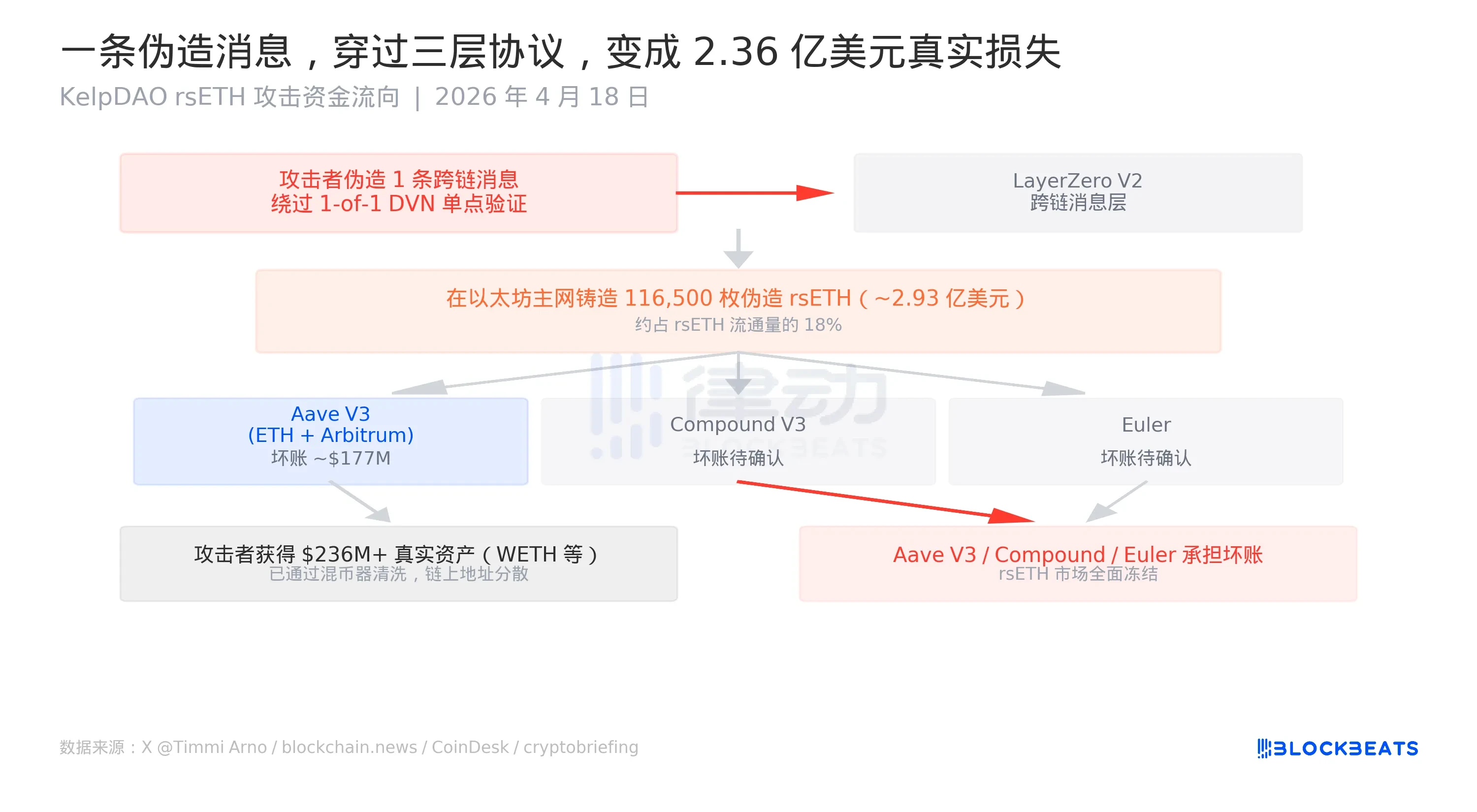

18 अप्रैल, 2026 को, Kelp DAO के लिक्विडिटी री-स्टेकिंग प्रोटोकॉल पर हमलावरों ने क्रॉस-चेन ब्रिज से कुल 116,500 rsETH निकाल लिए, जो उस समय की कीमत के अनुसार लगभग 293 मिलियन डॉलर के बराबर था। पूरी प्रक्रिया असामान्य रूप से कुशल थी—आक्रमणकारी ने झूठे क्रॉस-चेन संदेशों का निर्माण करके, और चोरी की गई राशि को Aave V3, Compound V3 और Euler में विभाजित करके वास्तविक संपत्ति उधार लेकर, उसी दिन 236 मिलियन डॉलर के WETH के साथ अपना काम पूरा कर लिया। Aave, SparkLend और Fluid ने तुरंत rsETH बाजार को पूरी तरह से जमा कर दिया।

यह 2026 के अब तक का सबसे बड़ा DeFi हमला है।

लेकिन इस हमले को अधिकांश हैकिंग घटनाओं से अलग करने वाली एक बात है। केल्प डीएओ के स्मार्ट कॉन्ट्रैक्ट कोड में कोई वैलनरेबिलिटी नहीं थी। जांच में शामिल सुरक्षा शोधकर्ता @0xQuit ने X पर लिखा, "मेरे वर्तमान ज्ञान के अनुसार, यह दो समस्याओं का संयोजन है: 1-of-1 DVN कॉन्फ़िगरेशन और DVN नोड का स्वयं हैक होना।" लेयरज़ीरो की आधिकारिक घोषणा में भी कॉन्ट्रैक्ट कोड का उल्लेख नहीं किया गया, और समस्या को "लेयरज़ीरो वैलनरेबिलिटी" के बजाय "rsETH वैलनरेबिलिटी" के रूप में परिभाषित किया गया।

2.93 अरब डॉलर, किसी भी कोड लाइन में नहीं। यह एक डिप्लॉय के दौरान गलत तरीके से भरे गए कॉन्फ़िगरेशन पैरामीटर में छिपा हुआ है।

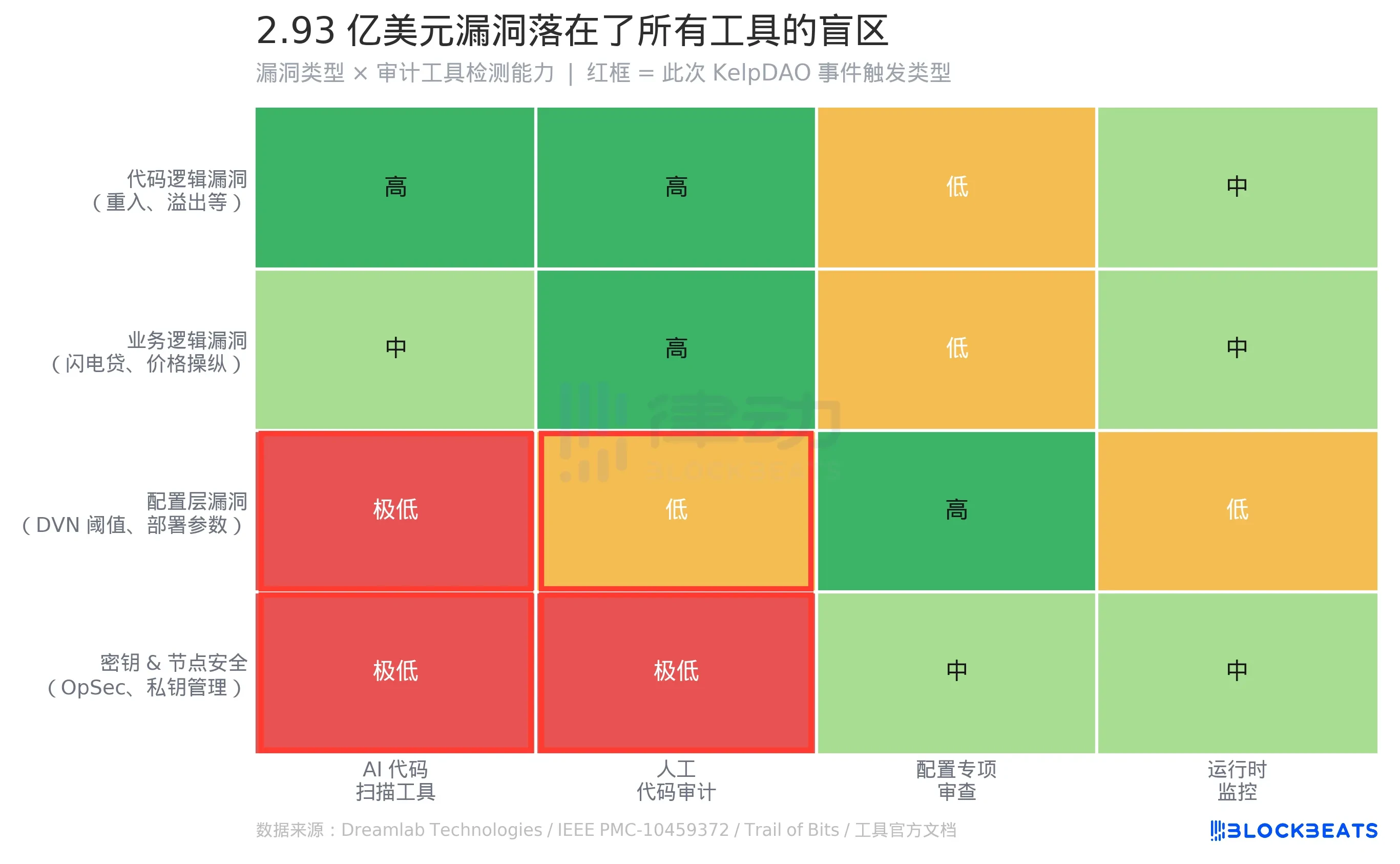

डीफाई सुरक्षा ऑडिट का सामान्य तर्क है: कॉन्ट्रैक्ट ढूंढें, कोड पढ़ें, दरारें ढूंढें। यह तर्क कोड लॉजिक वल्नरेबिलिटीज़ के सामने काफी अच्छी तरह काम करता है, और Slither, Mythril जैसे टूल्स रिएंट्रेंसी अटैक, पूर्णांक ओवरफ्लो जैसी ज्ञात पैटर्न की पहचान के लिए काफी परिपक्व हैं। पिछले दो वर्षों में बड़े पैमाने पर अपनाए गए LLM-सहायता वाले कोड ऑडिट के लिए, बिजनेस लॉजिक वल्नरेबिलिटीज़ (जैसे स्पॉट लोन आर्बिट्रेज पथ) के लिए भी कुछ क्षमता है।

लेकिन इस मैट्रिक्स में दो पंक्तियाँ लाल हैं।

कॉन्फ़िगरेशन लेयर के दोष टूल ऑडिट में संरचनात्मक अंधेरे क्षेत्र माने जाते हैं। Kelp DAO की समस्या .sol फ़ाइल में नहीं, बल्कि प्रोटोकॉल डिप्लॉय करते समय लिखे गए एक पैरामीटर—DVN थ्रेशोल्ड में है। यह पैरामीटर यह निर्धारित करता है कि क्रॉस-चेन संदेश को कितने प्रमाणीकरण नोड्स द्वारा पुष्टि किए जाने की आवश्यकता है, ताकि इसे कानूनी माना जा सके। यह कोड में नहीं जाता, Slither के स्कैनिंग सीमा में नहीं आता, और Mythril के सिंबोलिक एक्जीक्यूशन पथ में भी नहीं। Dreamlab Technologies के तुलनात्मक अध्ययन के अनुसार, Slither और Mythril ने परीक्षित कॉन्ट्रैक्ट में क्रमशः 5/10 और 6/10 दोष पहचाने, लेकिन यह उपलब्धि 'दोष कोड में है' इस पूर्वधारण पर आधारित है। IEEE के अध्ययन के अनुसार, यहां तक कि कोड स्तर पर, मौजूदा टूल केवल 8%-20% ही उपयोगयोग्य दोषों का पता लगा सकते हैं।

अभी तक किसी भी मौजूदा ऑडिट पैटर्न के अनुसार, कोई ऐसा उपकरण नहीं है जो “DVN थ्रेशोल्ड उचित है या नहीं” का पता लगा सके। इस तरह के कॉन्फ़िगरेशन जोखिम की जांच के लिए कोड एनालाइज़र की आवश्यकता नहीं, बल्कि एक विशिष्ट कॉन्फ़िगरेशन चेकलिस्ट की आवश्यकता होती है: “उपयोग किए जा रहे क्रॉस-चेन प्रोटोकॉल की DVN संख्या ≥ N है?”、“क्या न्यूनतम थ्रेशोल्ड की आवश्यकता है?” जैसे प्रश्नों के लिए अभी तक कोई मानकीकृत उपकरण नहीं है, और न ही कोई व्यापक रूप से स्वीकृत उद्योग मानदंड है।

लाल क्षेत्र में ही कुंजी और नोड सुरक्षा आती है। @0xQuit के वर्णन में DVN नोड को «हैक» किए जाने का उल्लेख है, जो संचालन सुरक्षा (OpSec) की श्रेणी में आता है और किसी भी स्थिर विश्लेषण उपकरण की पहुंच से परे है। कोई भी प्रमुख ऑडिट संस्थान या AI स्कैनिंग टूल किसी नोड ऑपरेटर की निजी कुंजी के रिसाव की पूर्वानुमान लगाने में सक्षम नहीं है।

इस हमले ने मैट्रिक्स में दोनों लाल क्षेत्रों को एक साथ ट्रिगर कर दिया।

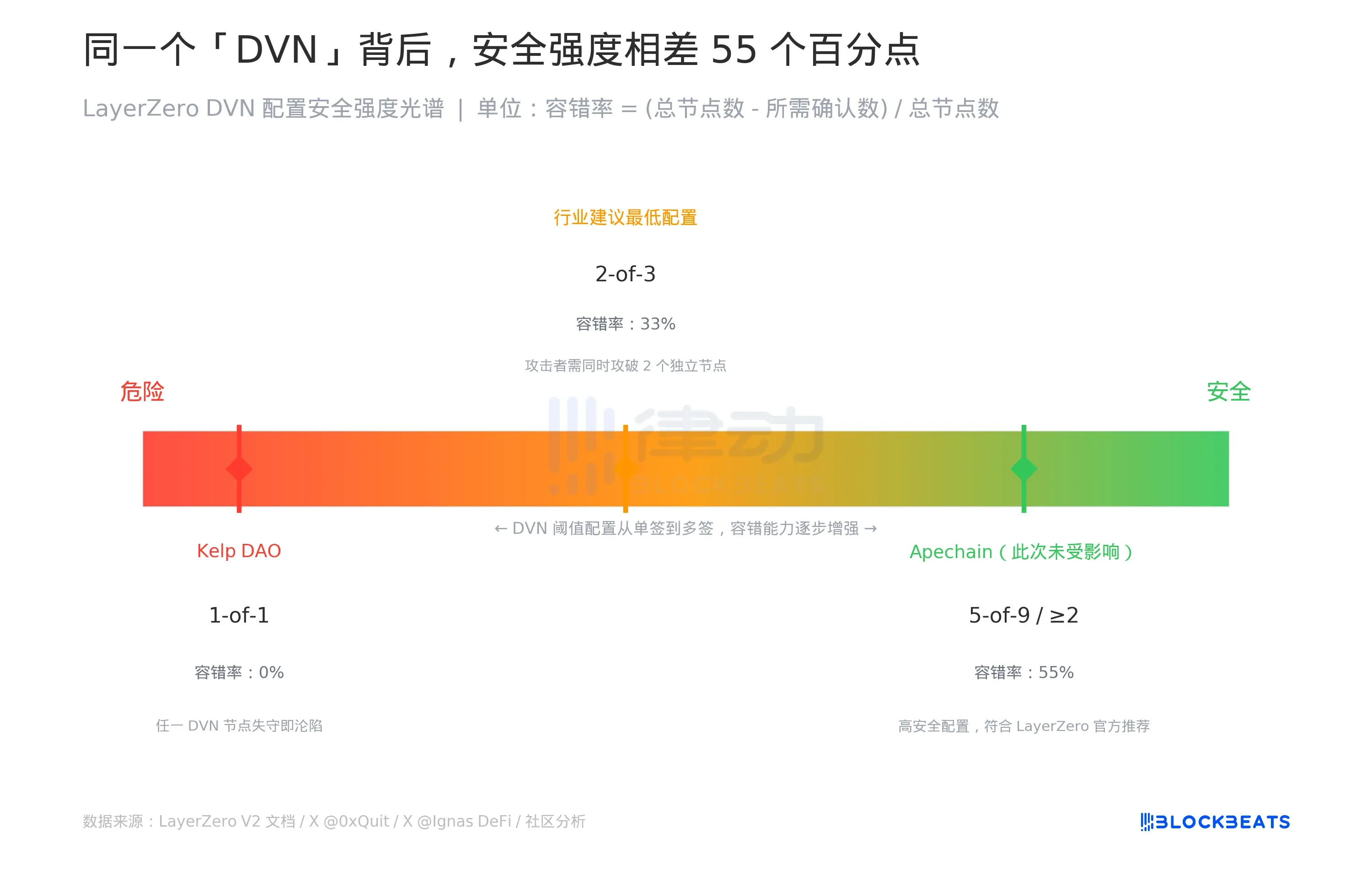

DVN, जिसका पूरा नाम Decentralized Verifier Network (डिसेंट्रलाइज्ड वेरिफायर नेटवर्क) है, LayerZero V2 की क्रॉस-चेन मैसेज वेरिफिकेशन मैकेनिज्म है। इसका डिजाइन फिलॉसफी यह है कि सुरक्षा निर्णय को एप्लिकेशन लेयर पर सौंपा जाए: LayerZero में जुड़े प्रत्येक प्रोटोकॉल के पास यह विकल्प होता है कि वे कितने DVN नोड्स की सहमति चाहते हैं, ताकि एक क्रॉस-चेन मैसेज को अनुमति दी जा सके।

यह "स्वतंत्रता" एक स्पेक्ट्रम उत्पन्न करती है।

Kelp DAO ने स्पेक्ट्रम के सबसे बाएं छोर पर 1-of-1 चुना है, जिसके लिए केवल एक DVN नोड की पुष्टि की आवश्यकता होती है। इसका मतलब है कि त्रुटि सहनशक्ति शून्य है, और हमलावर को केवल उस एक नोड को क्रैक करने की आवश्यकता है ताकि वह कोई भी क्रॉस-चेन संदेश झूठा बना सके। इसके विपरीत, Apechain भी LayerZero पर जुड़ा हुआ है, लेकिन इसने दो से अधिक आवश्यक DVN कॉन्फ़िगर किए हैं, और इस घटना में इसे प्रभावित नहीं किया गया। LayerZero की आधिकारिक घोषणा में कहा गया है कि "सभी अन्य एप्लिकेशन सुरक्षित हैं", जिसका अंतर्निहित अर्थ है: सुरक्षा या असुरक्षा, आपके द्वारा चुने गए कॉन्फ़िगरेशन पर निर्भर करती है।

सामान्य उद्योग सुझाव 2-ऑफ-3 है, जिसमें हमलावर को एक साथ दो स्वतंत्र DVN नोड्स को क्रैक करना होगा ताकि संदेश बनाया जा सके, जिससे त्रुटि सहनशीलता 33% तक बढ़ जाती है। 5-ऑफ-9 जैसी उच्च सुरक्षा कॉन्फ़िगरेशन में त्रुटि सहनशीलता 55% तक पहुँच सकती है।

समस्या यह है कि बाहरी निरीक्षक और उपयोगकर्ता इस कॉन्फ़िगरेशन को नहीं देख सकते। इसे "LayerZero द्वारा समर्थित" कहा जाता है, लेकिन इसके पीछे 0% त्रुटि सहनशीलता हो सकती है, या 55% त्रुटि सहनशीलता हो सकती है। दोनों को दस्तावेज़ में DVN कहा जाता है।

एनीस्वैप घटना से गुजर चुके अनुभवी क्रिप्टो निवेशक डोवे वान ने X पर सीधे लिखा: "LayerZero का DVN वास्तव में 1/1 validator है... सभी क्रॉस-चेन ब्रिज को तुरंत एक समग्र सुरक्षा समीक्षा की आवश्यकता है।"

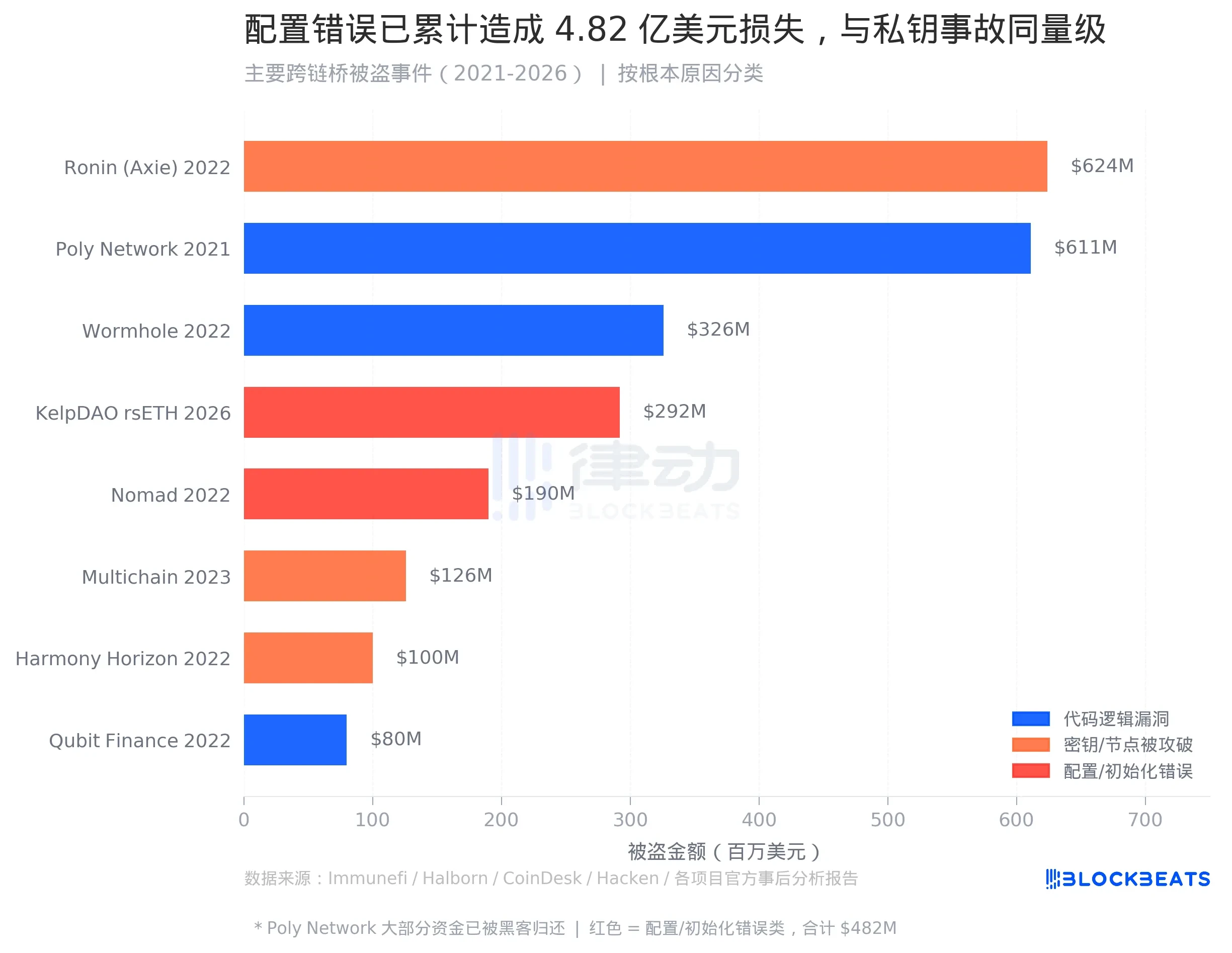

अगस्त 2022 में, नोमैड क्रॉस-चेन ब्रिज में एक वैलिडेशन लीक का पता चला। किसी ने पहले हमले की ट्रांजैक्शन की प्रति बनाई, इसे थोड़ा संशोधित किया, और पाया कि यह काम कर रही है—इसके बाद सैकड़ों पते एक साथ इसे कॉपी करने लगे, और कुछ ही घंटों में 190 मिलियन डॉलर की राशि खाली हो गई।

Nomad की पोस्टमॉर्टम रिपोर्ट में लिखा गया है कि दुर्बलता का स्रोत "एक नियमित अपग्रेड के दौरान trusted root को 0x00 के रूप में इनिशियलाइज़ किया जाना" था। यह एक कॉन्फ़िगरेशन त्रुटि थी, जो डिप्लॉयमेंट चरण में हुई। Merkle प्रमाण सत्यापन लॉजिक में कोई समस्या नहीं थी, कोड स्वयं में कोई समस्या नहीं थी, समस्या एक गलत प्रारंभिक मान थी।

इस बार Nomad के साथ मिलाकर, कॉन्फ़िगरेशन/इनिशियलाइज़ेशन वल्नरेबिलिटीज़ ने लगभग 482 मिलियन डॉलर की हानि की है। पूरे क्रॉस-चेन ब्रिज हैक्स के इतिहास में, इस श्रेणी का आकार कीज़ लीकेज़ श्रेणी (Ronin: 624 मिलियन डॉलर, Harmony: 100 मिलियन डॉलर, Multichain: 126 मिलियन डॉलर, कुल मिलाकर लगभग 850 मिलियन डॉलर) के समान हो गया है।

लेकिन कोड ऑडिट उद्योग का उत्पाद डिज़ाइन कभी इस श्रेणी के लिए नहीं बनाया गया है।

अभी तक उद्योग में सबसे अधिक चर्चा का विषय कोड लॉजिक दोष ही है। Wormhole को 326 मिलियन डॉलर की साइनेचर वेरिफिकेशन बाइपास के कारण हैक किया गया, Qubit Finance को 80 मिलियन डॉलर की झूठी जमा घटना के कारण चोरी हुई। इन मामलों में पूर्ण दोष विश्लेषण रिपोर्ट, CVE नंबर के समानांतर, और पुनर्उत्पादित PoC उपलब्ध हैं, जो ऑडिट टूल्स के प्रशिक्षण और अनुकूलन के लिए उपयुक्त हैं। कॉन्फ़िगरेशन स्तर की समस्याएँ कोड में नहीं लिखी जातीं, इसलिए ये इस उत्पादन चक्र में प्रवेश करने में कठिन होती हैं।

एक महत्वपूर्ण बात यह है कि दोनों कॉन्फ़िगरेशन-आधारित घटनाओं का ट्रिगर होने का तरीका बिल्कुल अलग है। नोमैड में एक गलत प्रारंभिक मान नियमित अपग्रेड के दौरान गलती से भर दिया गया, जो एक त्रुटि थी। केल्प डीएओ की 1-ऑफ-1 एक सक्रिय कॉन्फ़िगरेशन विकल्प था—लेयरज़ीरो प्रोटोकॉल ने इस विकल्प को प्रतिबंधित नहीं किया था, और केल्प डीएओ ने किसी भी प्रोटोकॉल नियम का उल्लंघन नहीं किया। एक 'अनुपालन किया गया' कॉन्फ़िगरेशन विकल्प और एक 'त्रुटि' प्रारंभिक मान, दोनों ही एक ही परिणाम की ओर ले गए।

इस हमले का निष्पादन तर्क सरल है: एक झूठी क्रॉस-चेन संदेश ईथरियम मेननेट को बताती है कि "दूसरी चेन पर किसी ने समकक्ष संपत्ति को बंद कर दिया है", जिससे मेननेट पर rsETH का मुद्रण होता है। बनाई गई rsETH का कोई वास्तविक समर्थन नहीं होता, लेकिन इसकी ऑन-चेन रिकॉर्डिंग "कानूनी" होती है और इसे ऋण प्रोटोकॉल जमानत के रूप में स्वीकार कर सकते हैं।

आक्रमणकारी ने तुरंत 116,500 rsETH को Aave V3 (ईथरियम और Arbitrum), Compound V3 और Euler में विभाजित कर दिया, जिससे कुल मिलाकर 2.36 अरब डॉलर से अधिक के वास्तविक संपत्ति उधार ली गईं। कई स्रोतों के अनुसार, Aave V3 के लिए अकेले बुरी ऋण का आकलन लगभग 1.77 अरब डॉलर है। Aave का सुरक्षा मॉड्यूल Umbrella, बुरी ऋण को सोखने के लिए लगभग 50 मिलियन डॉलर के WETH भंडार का उपयोग कर सकता है, जो केवल तीन प्रतिशत से कम कवरेज प्रदान करता है, शेष राशि aWETH के स्टेकर्स द्वारा वहन की जाएगी।

यह खर्च अंततः केवल WETH ब्याज कमाना चाहने वाले लोगों पर पड़ा।

LayerZero अधिकारियों ने अभी तक SEAL Org के साथ सुरक्षा आपातकालीन प्रतिक्रिया संगठन के साथ मिलकर जांच जारी रखी है और घटना के बाद का विश्लेषण रिपोर्ट Kelp DAO के साथ साझा करेंगे, जब तक कि उन्हें सभी जानकारी प्राप्त न हो जाए। Kelp DAO ने कहा कि वे "सक्रिय उपचार" कर रहे हैं।

2.93 अरब डॉलर का वल्नरेबिलिटी कोड में नहीं है। "ऑडिट पास" ये चार शब्द, उस पैरामीटर के स्थान को कवर नहीं करते हैं।