उत्तर कोरिया क्रिप्टो हैक 2026: ड्रिफ्ट प्रोटोकॉल और केल्पडीओए के हमलों में $577 मिलियन चुराए गए

2026/05/09 03:51:27

परिचय

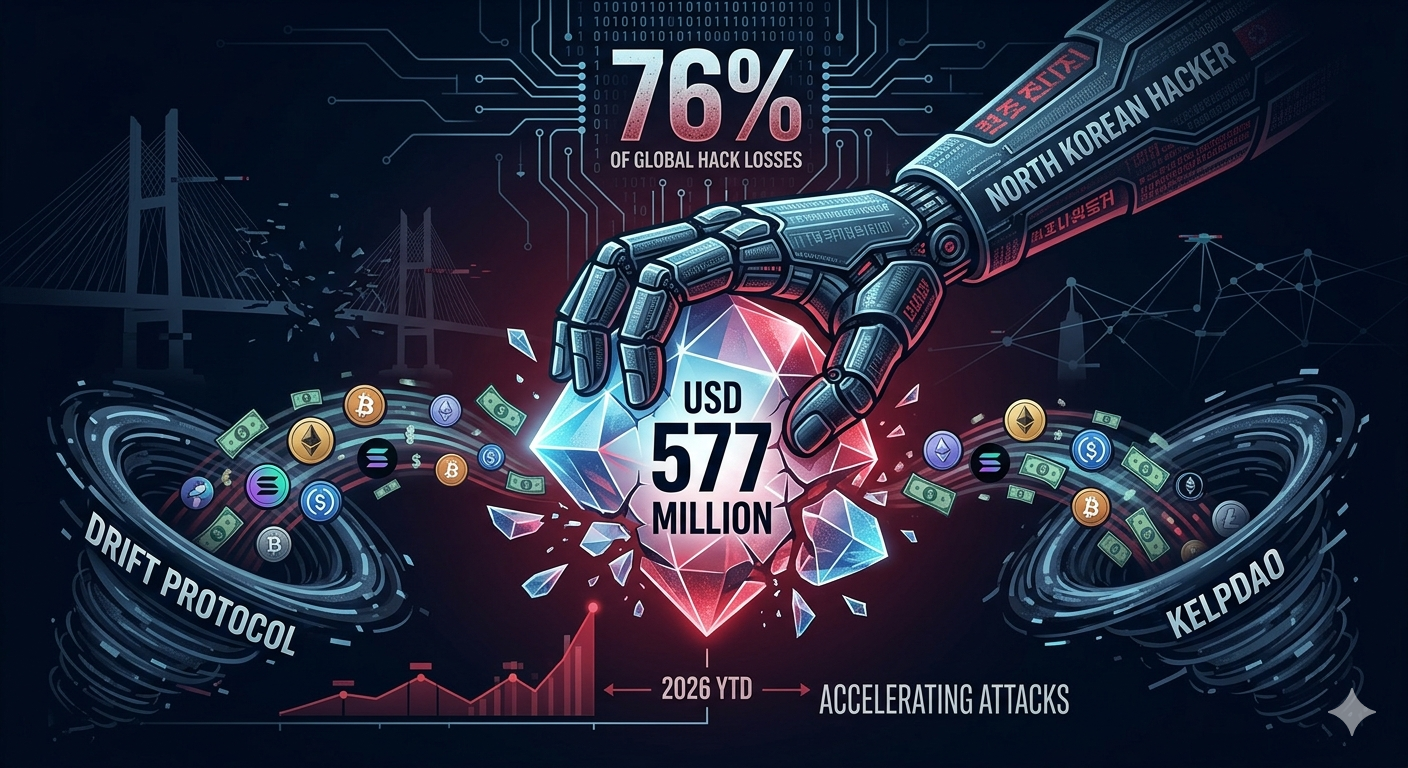

उत्तर कोरियाई हैकर्स ने 2026 के पहले चार महीनों में केवल दो हमलों से लगभग 577 मिलियन अमेरिकी डॉलर चुरा लिए — यह राशि उस अवधि के दौरान विश्वभर में हुए सभी क्रिप्टोकरेंसी हैक नुकसान का 76% है। 1 अप्रैल को Drift Protocol का उल्लंघन और 18 अप्रैल को KelpDAO bridge exploit यह दर्शाते हैं कि उत्तर कोरिया की शीर्ष हैकिंग टीमें अधिक हमले नहीं कर रही हैं, बल्कि उच्च मूल्यवान लक्ष्यों के खिलाफ कम, लेकिन बहुत अधिक सटीक संचालन कर रही हैं। TRM Labs के अनुसार, इन दोनों घटनाओं ने 2026 में अब तक कुल हैक घटनाओं का केवल 3% ही बनाया है, फिर भी ये सभी अन्य उल्लंघनों के योग से कहीं अधिक हैं।

उत्तर कोरिया ने केवल दो हमलों में $577 मिलियन कैसे चुराए?

उत्तर कोरिया के हैकिंग समूहों ने मात्रा के बजाय शुद्ध सटीकता के माध्यम से इतना विशाल लाभ प्राप्त किया। ट्रेडरट्रेटर ऑपरेशन से जुड़ा एक अलग उत्तर कोरियाई खतरा कारक समूह और एक अलग उपसमूह के रूप में मूल्यांकित दूसरा समूह, आठदस दिनों के भीतर Drift और KelpDAO हमलों को अंजाम दिया। TRM Labs के डेटा के आधार पर, संयुक्त $577 मिलियन की चोरी के साथ, 2017 के बाद से उत्तर कोरिया की कुल आरोपित क्रिप्टो चोरी $6 बिलियन से अधिक हो गई है।

मूल्य का केंद्रीकरण अभूतपूर्व है। 2025 में, उत्तर कोरिया ने सभी क्रिप्टो हैक नुकसान का 64% हिस्सा लिया, जो मुख्य रूप से रिकॉर्ड-तोड़ $1.46 बिलियन Bybit ब्रीच के कारण था। अप्रैल तक 2026 का 76% का आंकड़ा पिछले रिकॉर्ड पर सबसे अधिक स्थायी हिस्सेदारी है। 2026 के पैटर्न को अलग करने वाली बात आवृत्ति नहीं है — हमलों की दर कम ही रही है — बल्कि जानकारी एकत्रित करने की जटिलता और चुने गए व्यक्तिगत लक्ष्यों का आकार है।

|

वर्ष

|

उत्तर कोरिया का क्रिप्टो हैक के कुल नुकसान में हिस्सा

|

|

2020

|

7%

|

|

2021

|

8%

|

|

2022

|

22%

|

|

2023

|

37%

|

|

2024

|

39%

|

|

2025

|

64%

|

|

2026 वर्ष के प्रारंभ से (अप्रैल)

|

76%

|

ऊपर की तालिका एक स्पष्ट त्वरण को दर्शाती है। उत्तर कोरिया का हिस्सा 2020-2021 के आधार से लगभग ग्यारह गुना बढ़ गया है। TRM विश्लेषकों का कहना है कि यह प्रवृत्ति ब्रिज वैलीडेटर्स, मल्टिसिग गवर्नेंस कॉन्ट्रैक्ट्स और क्रॉस-चेन प्रोटोकॉल्स जैसे बुनियादी ढांचे के लक्ष्यों की ओर एक रणनीतिक बदलाव को दर्शाती है — जहां एकल कमजोरी नौ-अंकीय हानि का कारण बन सकती है।

ड्रिफ्ट प्रोटोकॉल हैक को संभव क्या बनाता है?

1 अप्रैल को $285 मिलियन के Drift Protocol हैक में Solana-नेटिव फीचर, जिसे डरेबल नॉन्स कहा जाता है, का दुरुपयोग किया गया, जिसमें उत्तरी कोरियाई प्रॉक्सी और Drift के कर्मचारियों के बीच अभूतपूर्व व्यक्तिगत मीटिंग्स सहित महीनों का सामाजिक इंजीनियरिंग शामिल हो सकता है। हमले के लिए ऑन-चेन स्टेजिंग के तीन सप्ताह और महीनों की तैयारी की आवश्यकता थी, लेकिन वास्तविक फंड निकास केवल लगभग 12 मिनट में पूरा हो गया।

द ड्यूरेबल नॉन्स एक्सप्लॉइट

एक दीर्घायु नॉन्स सोलाना का एक तंत्र है जिसे लगभग 90 सेकंड से अनिश्चित काल तक लेनदेन की वैधता बढ़ाने के लिए डिज़ाइन किया गया है। यह सुविधा ऑफलाइन हार्डवेयर हस्ताक्षर के परिदृश्यों के लिए मौजूद है, जहां लेनदेन को पहले से हस्ताक्षरित किया जाना चाहिए और बाद में प्रसारित किया जाना चाहिए। हमलावर ने इसका दुरुपयोग किया और Drift के सुरक्षा परिषद मल्टीसिग हस्ताक्षरकर्ताओं को ऐसे लेनदेनों को पहले से अधिकृत करने के लिए प्रेरित किया, जो हस्ताक्षर के समय सामान्य प्रतीत हो रहे थे।

23 मार्च और 30 मार्च के बीच, हमलावर ने स्थायी nonce खाते बनाए और निष्पादन के लिए आधार तैयार किया। 27 मार्च को, Drift ने अपनी सुरक्षा परिषद को शून्य समय लॉक के साथ एक नए 2-ऑफ-5 थ्रेशोल्ड कॉन्फ़िगरेशन पर स्थानांतरित कर दिया — एक ऐसा बदलाव जिसने एक महत्वपूर्ण सुरक्षा उपाय को समाप्त कर दिया। जब 1 अप्रैल को पूर्व-हस्ताक्षरित लेन-देन प्रसारित किए गए, तो पूर्ण निकास के लिए सभी परिस्थितियाँ पहले से ही मौजूद थीं। हस्ताक्षरकर्ताओं ने सप्ताहों पहले लेन-देन को मंजूरी दे दी थी, बिना यह जाने कि उन्हें किस संदर्भ में उपयोग किया जाएगा।

सोशल इंजीनियरिंग अभियान

ड्रिफ्ट हमले में TRM लैब्स द्वारा महीनों के लक्षित सामाजिक इंजीनियरिंग के रूप में वर्णित किया गया है, जिसमें उत्तर कोरियाई कार्यकर्ताओं या उनके प्रॉक्सी और ड्रिफ्ट टीम के सदस्यों के बीच व्यक्तिगत मुलाकातें शामिल हो सकती हैं। यदि पुष्टि होती है, तो ये सामने-से-सामने की बातचीत उत्तर कोरिया की क्रिप्टो हैकिंग विधि में एक नया उत्थान होगी। हमलावरों ने कार्बनवोट टोकन (CVT) नामक एक काल्पनिक संपत्ति बनाई, इसमें तरलता भरी, और वॉश ट्रेडिंग के माध्यम से इसका मूल्य बढ़ाया। ड्रिफ्ट के ऑरेकल्स ने इस काल्पनिक संपादन को मान्य माना, जिससे हमलावर को USDC और JLP टोकन सहित वास्तविक संपत्तियाँ प्राप्त करने में सक्षम बनाया।

केल्पडीओ ब्रिज एक्सप्लॉइट कैसे काम किया?

18 अप्रैल को $292 मिलियन के KelpDAO ब्रीच में ईथेरियम पर इसके rsETH LayerZero ब्रिज में एक सिंगल-वेरिफायर डिज़ाइन दोष का दुरुपयोग किया गया। हमलावरों ने दो आंतरिक RPC नोड्स को कम्प्रोमाइज किया, बाहरी नोड्स के खिलाफ एक वितरित अस्वीकरण सेवा हमला शुरू किया, और ब्रिज के वेरिफायर को जहरीली आंतरिक बुनियादी संरचना पर स्विच करने के लिए मजबूर किया। उन कम्प्रोमाइज़ किए गए नोड्स ने गलत तरीके से रिपोर्ट किया कि rsETH को स्रोत चेन पर जला दिया गया है, जबकि कोई ऐसा जलाना नहीं हुआ था।

सिंगल वेरिफायर दुर्बलता

LayerZero का सुरक्षा मॉडल क्रॉस-चेन संदेश सत्यापन के लिए कई स्वतंत्र वेरिफायर्स — जिन्हें डिसेंट्रलाइज्ड वेरिफायर नेटवर्क्स कहा जाता है — कॉन्फ़िगर करने की सुविधा देता है। KelpDAO के rsETH डिप्लॉयमेंट ने केवल एक वेरिफायर का उपयोग किया: LayerZero Labs DVN। चूंकि संदेश की पुष्टि के लिए कोई दूसरा वेरिफायर आवश्यक नहीं था, एक एकल विषाक्त डेटा स्रोत पर्याप्त था ताकि विशाल पैमाने पर एक धोखाधड़ी लेनदेन को मंजूरी दी जा सके। हमलावर ने ईथेरियम ब्रिज कॉन्ट्रैक्ट से लगभग 116,500 rsETH, जो लगभग $292 मिलियन के बराबर है, निकाल लिए।

आर्बिट्रम पर 75 मिलियन डॉलर की जमानत

चोरी के बाद, ट्रेडरट्रेटर हैकर्स ने आर्बिट्रम पर लगभग 30,766 ETH छोड़ दिए — एक L2, जो ईथेरियम मेननेट की तुलना में अधिक केंद्रीकृत है। आर्बिट्रम सुरक्षा परिषद ने इन धनराशि को जमा करने के लिए आपातकालीन शक्तियों का प्रयोग किया, जिसका मूल्य लगभग 75 मिलियन डॉलर है। इस जमा के कारण शेष अजमा हुए हिस्से के लिए एक त्वरित धोखाधड़ी का संकट शुरू हो गया। TRM Labs ने केल्पडीओएक्सप्लॉइट को ऑन-चेन विश्लेषण के आधार पर, हैक के लिए पूर्व-फंडिंग और बाद के धोखाधड़ी पैटर्न के आधार पर उत्तर कोरिया को संबोधित किया है।

ध्यान देने योग्य बात यह है कि दुरुपयोग के लिए प्रारंभिक वित्तपोषण का एक हिस्सा चीनी क्रिप्टो ब्रोकर वू हुईहुई द्वारा नियंत्रित एक बिटकॉइन वॉलेट से ट्रेस किया जा सकता था, जिस पर 2023 में लाजरस ग्रुप की चोरी की धोखाधड़ी के लिए आरोप लगाए गए थे। अन्य धनराशियाँ सीधे BTCTurk हैक, एक अन्य हालिया TraderTraitor चोरी से संबंधित थीं। यह फंडिंग ट्रेल उत्तर कोरियाई संबंध की पुष्टि करता है।

चोरी हुए फंड को कैसे धोया जा रहा है?

ड्रिफ्ट और केल्पडीओ दो अलग-अलग धोखाधड़ी की रणनीतियों को दर्शाते हैं जो विभिन्न संचालनात्मक परिस्थितियों और खतरनाक एक्टर समूहों द्वारा आकार दिए गए हैं। ये दृष्टिकोण यह दर्शाते हैं कि उत्तर कोरियाई हैकर्स अपने कैशआउट प्लेबुक्स को इस आधार पर कैसे अनुकूलित करते हैं कि उनके चोरी किए गए संपत्ति केंद्रीयकृत या विकेंद्रीकृत बुनियादी ढांचे पर रहते हैं।

ड्रिफ्ट का निष्क्रिय ईथेरियम भंडार

ड्रिफ्ट से चोरी हुए टोकन्स को जूपिटर के माध्यम से USDC में बदल दिया गया, ईथेरियम पर ब्रिज किया गया और ETH में स्वैप कर दिया गया — पूरी तरह से निष्क्रिय होने से पहले नए वॉलेट्स में वितरित किया गया। चोरी हुए ETH को चोरी के दिन से आज तक कोई हलचल नहीं हुई है। जिम्मेदार समूह — जिसे ट्रेडरट्रेटर से अलग माना गया है — महीनों या सालों तक लाभ को रखने और फिर संरचित, बहु-चरणीय कैशआउट करने का उत्तर कोरियाई पैटर्न अपनाता है। TRM का अनुमान है कि ड्रिफ्ट के लाभ का लिक्विडेशन महीनों या सालों तक चलेगा, जिससे स्पष्ट होता है कि यह उप-समूह धुंधलापन के लिए अधिक सावधानीपूर्वक और मापी गई प्रक्रिया का पालन करता है।

KelpDAO का THORChain पिवट

केल्पडीओ धोधोह की प्रक्रिया अच्छी तरह से ज्ञात ट्रेडरट्रेटर प्लेबुक के अनुसार आगे बढ़ी। आर्बिट्रम फ्रीज के बाद, लगभग $175 मिलियन अनफ्रीज़ ETH को ज्यादातर THORChain के माध्यम से बिटकॉइन में बदल दिया गया — एक क्रॉस-चेन लिक्विडिटी प्रोटोकॉल जिसमें कोई KYC आवश्यकता नहीं है। बिटकॉइन में परिवर्तन से पहले, ईथेरियम प्राइवेसी टूल Umbra का भी उपयोग कुछ वॉलेट लिंकेजेस को छिपाने के लिए किया गया। चल रही धोधोह चरण को लगभग पूरी तरह से चीनी मध्यस्थ, उत्तर कोरियाई संचालकों के स्वयं के बजाय, संभाला जा रहा है।

THORChain उत्तर कोरिया के सबसे बड़े लूटों के दौरान लगातार पसंदीदा पुल बन गया है। 2025 में, चोरी हुए Bybit फंड का बड़ा हिस्सा 24 फरवरी और 2 मार्च के बीच THORChain के माध्यम से ETH से BTC में बदल दिया गया — एक अभूतपूर्व क्रॉस-चेन मात्रा में वृद्धि जिसे प्रोटोकॉल ने किसी हस्तक्षेप के बिना प्रोसेस किया। उत्तर कोरिया के लिए, THORChain एक विश्वसनीय, उच्च क्षमता वाला निकासी बिंदु के रूप में कार्य करता है, जहां संपत्ति ETH के रूप में प्रवेश करती है और BTC के रूप में निकलती है, बिना किसी संचालक के ट्रांसफ़र को जमा करने या अस्वीकार करने की इच्छा के।

उत्तर कोरिया का क्रिप्टो चोरी में हिस्सा क्यों तेजी से बढ़ रहा है?

उत्तर कोरिया का क्रिप्टो हैकिंग के कुल नुकसान में हिस्सा 2020 और 2021 में 10% से कम से बढ़कर 2026 तक अप्रैल तक 76% हो गया है। यह दिशा हमलों की आवृत्ति में वृद्धि के बजाय लक्ष्य निर्धारण में एक रणनीतिक विकास को दर्शाती है। उत्तर कोरियाई हैकर्स अधिक जटिल जानकारी संग्रह विधियों को शामिल कर रहे हैं और सामाजिक इंजीनियरिंग के कार्यप्रवाह को बेहतर बनाने के लिए AI उपकरणों का उपयोग कर सकते हैं।

मात्रा के बजाय सटीक लक्ष्य

उत्तर कोरिया की प्रमुख हैकिंग टीमें प्रति वर्ष एक लगातार उच्च-आयतन अभियान के बजाय कुछ ही, सटीक लक्षित ऑपरेशन चलाती हैं। 2026 में दो हमलों ने सभी हैक मूल्य का 76% हिस्सा लिया। यह समूह अब अधिक सटीक लक्ष्य बना रहा है, और ऐसे वातावरणों पर ध्यान केंद्रित कर रहा है जहां एकल कमजोरी से अत्यधिक परिणाम मिलते हैं—ब्रिज वैलिडेटर नेटवर्क, मल्टिसिग गवर्नेंस कॉन्ट्रैक्ट्स, और कमजोर सत्यापन तंत्र वाले क्रॉस-चेन प्रोटोकॉल।

एआई की जासूसी में संभावित भूमिका

TRM विश्लेषकों ने अब अनुमान लगाना शुरू कर दिया है कि उत्तर कोरियाई ऑपरेटर अपने रीकॉन्सेंस और सोशल इंजीनियरिंग वर्कफ्लो में AI टूल्स को शामिल कर रहे हैं। ड्रिफ्ट हमले के लिए साधारण प्राइवेट की कॉम्प्रोमाइज़ पर आधारित पारंपरिक दृष्टिकोण के बजाय, जटिल ब्लॉकचेन मैकेनिज़म के साथ सप्ताहों का लक्षित हस्तक्षेप आवश्यक था। सोशल इंजीनियरिंग की सटीकता — जिसमें निर्मित ऑरेकल की मान्यता के साथ एक काल्पनिक टोकन का निर्माण शामिल है — एक ऐसे तकनीकी तैयारी की ओर संकेत करती है जो स्वचालित बुद्धिमत्ता संग्रह और सिंथेटिक पहचान निर्माण द्वारा बढ़ाई जा सकती है।

क्रिप्टो एक्सचेंज और उपयोगकर्ताओं को क्या देखना चाहिए?

उत्तर कोरियाई पतों से THORChain प्रवाह

जो एक्सचेंज THORChain पूल्स से BTC इनफ्लो प्राप्त कर रहे हैं, उन्हें ज्ञात KelpDAO और Lazarus Group पते क्लस्टर्स के खिलाफ स्क्रीनिंग करनी चाहिए। THORChain ने 2025 में Bybit ब्रीच और 2026 में KelpDAO हैक से प्राप्त अधिकांश राशि को प्रोसेस किया है। विशिष्ट KelpDAO पतों के लिए असाइनमेंट अभी भी जारी है — 30 दिनों में पुरानी स्क्रीनिंग से प्रारंभिक प्रतिक्रिया के बाद लेबल किए गए पते पकड़े जाएंगे।

सोलाना मल्टीसिग और गवर्नेंस कॉन्ट्रैक्ट एक्सपोजर

ड्रिफ्ट हमले ने शासन बुनियादी ढांचे को निशाना बनाया, अनुप्रयोग तर्क को नहीं। सोलाना सुरक्षा परिषद मल्टीसिग का उपयोग करने वाले प्रोटोकॉल, जिनमें स्थायी नॉन्स अधिकृति है, इसे एक टेम्पलेट हमला मानें जिसकी पुनरावृत्ति की जाएगी। सोलाना डीफाई डिपॉज़िट एक्सपोज़र वाले एक्सचेंज को ड्रिफ्ट वितरण में उपयोग किए जाने वाले ब्रिज कॉन्ट्रैक्ट्स से आने वाले प्रवाहों को चिह्नित करना चाहिए, जिनमें ब्लॉकचेन अन्वेषकों द्वारा पहचाने गए विशिष्ट जूपिटर और वॉर्महोल रूट्स शामिल हैं।

मल्टी-हॉप ब्रिज डिपॉज़िट स्क्रीनिंग

KelpDAO और Bybit दोनों ने या तो हमले का सतह या धोधोखले का मार्ग के रूप में ब्रिज या क्रॉस-चेन इंफ्रास्ट्रक्चर का उपयोग किया। ब्रिज-से-एक्सचेंज प्रवाह उत्तर कोरियाई लाभों के लिए प्राथमिकता वाला मॉनिटरिंग चैनल हैं। पहले-कदम पते की जांच अकेले उन धनराशियों को नहीं पकड़ पाएगी जो एक्सचेंज तक पहुंचने से पहले मध्यवर्ती वॉलेट से होकर गुजरी हैं। दूषित डिपॉज़िट की पहचान के लिए पूरी लेनदेन श्रृंखला के भर में मल्टी-हॉप विश्लेषण की आवश्यकता होती है।

रियल-टाइम अलर्ट नेटवर्क्स

TRM का बीकन नेटवर्क — जिसमें 30 से अधिक सदस्य हैं, जिनमें प्रमुख एक्सचेंज और DeFi प्रोटोकॉल शामिल हैं — उन स्थितियों में तुरंत क्रॉस-प्लेटफॉर्म अलर्ट सक्षम करता है जब उत्तर कोरिया से जुड़ी फंड्स पार्टिसिपेटिंग संस्थानों तक पहुँचती हैं, निकासी होने से पहले। व्यक्तिगत स्क्रीनिंग ज्ञात पतों को पकड़ती है, लेकिन रियल-टाइम नेटवर्क असाइनमेंट और कार्रवाई के बीच के अंतर को समाप्त करते हैं, जिससे दिनों में मापे जाने वाले स्क्रीनिंग लैग को मिनटों में मापे जाने वाले अलर्ट में बदल दिया जाता है।

कुकॉइन पर अपनी क्रिप्टो संपत्तियों को कैसे सुरक्षित रखें

अप्रैल 2026 में केवल दो हमलों में चोरी हुए $577 मिलियन का यह आंकड़ा यह समझने के लिए महत्वपूर्ण है कि सुरक्षा-केंद्रित एक्सचेंज चुनना अब और भी ज्यादा महत्वपूर्ण हो गया है। कुकॉइन माइक्रो-निकासी वॉलेट, डायनामिक मल्टी-फैक्टर प्रमाणीकरण और उद्योग-मानक एन्क्रिप्शन सहित बहु-स्तरीय सुरक्षा आर्किटेक्चर लागू करता है, ताकि उपयोगकर्ता संपत्तियों की सुरक्षा बाहरी उल्लंघन और आंतरिक कमजोरियों दोनों से हो सके। बहुत सारी श्रृंखलाओं पर संपत्ति रखने वाले ट्रेडर्स के लिए, कुकॉइन की व्यापक टोकन कवरेज और रियल-टाइम जोखिम निगरानी प्रणालियाँ Drift और KelpDAO जैसे प्रमुख हमलों से संक्रमित फंड के साथ बातचीत के खिलाफ अतिरिक्त सुरक्षा प्रदान करती हैं।

उपयोगकर्ता निकासी व्हाइटलिस्ट पते, एंटि-फ़िशिंग कोड और ट्रेडिंग पासवर्ड सहित उपलब्ध सभी सुरक्षा सुविधाओं को सक्षम करके अपनी सुरक्षा बढ़ा सकते हैं—जबकि ब्रिज प्रोटोकॉल के जोखिमों के प्रति सचेत रहें। उत्तर कोरियाई हैकिंग प्लेबुक अब सीधे एक्सचेंज हॉट वॉलेट्स के बजाय क्रॉस-चेन इंफ्रास्ट्रक्चर को लक्षित कर रहा है, जिससे यह आवश्यक हो जाता है कि आप समझें कि आप किन प्रोटोकॉल्स के साथ बातचीत कर रहे हैं और क्या वे सिंगल-वेरिफायर ब्रिज डिज़ाइन या कमजोर मल्टिसिग कॉन्फ़िगरेशन का उपयोग करते हैं। KuCoin पर पंजीकरण करने से आपको एक ऐसे प्लेटफ़ॉर्म का पहुँच मिलता है जो चोरी हुए फंड प्रवाह की निगरानी करता है और अपनी पुस्तकों से दूषित संपत्तियों को बाहर रखने के लिए कठोर पालन मानदंडों का पालन करता है।

निष्कर्ष

2026 के शुरुआत में केवल दो हमलों से उत्तर कोरिया का $577 मिलियन का लाभ क्रिप्टो चोरी की सांद्रता में एक नया शिखर है। ड्रिफ्ट प्रोटोकॉल और केल्पडीओएस के उल्लंघन से पता चलता है कि उत्तर कोरियाई हैकर्स अब साधारण प्राइवेट की संक्रमण से आगे बढ़कर सामाजिक इंजीनियरिंग, ब्रिज वेरिफायर मैनिपुलेशन और हमले से महीनों पहले की तैयारी जैसे जटिल इंफ्रास्ट्रक्चर हमलों में विकसित हो गए हैं। 2020 में उनका कुल हैक नुकसान में हिस्सा 7% था, जो 2026 में बढ़कर 76% हो गया, जो अधिक हमलों के कारण नहीं, बल्कि अधिक घातक हमलों के कारण है।

दोनों लूटों के बीच धोखाधड़ी का अंतर — ड्रिफ्ट का निष्क्रिय ईथेरियम भंडार बनाम केल्पडीओ का सक्रिय THORChain रूपांतरण — प्रत्येक समूह के जोखिम सहनशक्ति और नकदी निकासी के समयसीमा के अनुसार अनुकूलित संचालन योजनाओं को उजागर करता है। व्यापक क्रिप्टो परितंत्र के लिए, सबक स्पष्ट है: ब्रिज अवसंरचना, मल्टिसिग शासन और क्रॉस-चेन प्रोटोकॉल अब प्राथमिक हमले का पृष्ठ हैं। एक्सचेंज और उपयोगकर्ताओं को मल्टी-हॉप स्क्रीनिंग, रियल-टाइम अलर्ट नेटवर्क और कठोर ब्रिज प्रोटोकॉल की यथार्थपूर्ण जांच लागू करनी चाहिए। उत्तर कोरिया की संचयी क्रिप्टो चोरी $6 बिलियन से अधिक हो चुकी है, इसलिए उद्योग इन लंघनों को अलग-अलग घटनाओं के रूप में नहीं देख सकता — वे स्वयं केंद्रीयकृत अवसंरचना के खिलाफ एक सतत, राज्य-समर्थित अभियान हैं।

अक्सर पूछे जाने वाले प्रश्न

ड्यूरेबल नॉन क्या है और इसका उपयोग Drift हैक में कैसे किया गया?

एक दीर्घायु नॉन्स सोलाना की एक सुविधा है जो लेनदेन की वैधता को लगभग 90 सेकंड से अनिश्चित काल तक बढ़ाती है, जो ऑफलाइन हार्डवेयर साइनिंग के लिए डिज़ाइन की गई है। ड्रिफ्ट हमलावर ने इस तंत्र का उपयोग करके वास्तविक निकास से सप्ताह पहले सुरक्षा परिषद के सदस्यों को पूर्व-अनुमति दिला दी। मार्च 27 को, जब ड्रिफ्ट ने अपना मल्टीसिग 2-ऑफ-5 कॉन्फ़िगरेशन में और शून्य टाइमलॉक के साथ स्थानांतरित किया, तो हमलावर ने 1 अप्रैल को पूर्व-साइन किए गए लेनदेन प्रसारित किए और लगभग 12 मिनट में $285 मिलियन की राशि निकाल ली।

क्यों अर्बिट्रम सुरक्षा परिषद ने केल्पडीओ द्वारा चोरी किए गए $75 मिलियन फंड्स को जमा कर दिया?

ट्रेडरट्रेटर हैकर्स ने KelpDAO ब्रिज एक्सप्लॉइट के बाद Arbitrum पर लगभग 30,766 ETH छोड़ दिए। चूंकि Arbitrum, ईथेरियम मेननेट की तुलना में अधिक केंद्रीकृत है, इसलिए Arbitrum सुरक्षा परिषद ने इन धनराशियों को जमा करने के लिए आपातकालीन शक्तियों का प्रयोग किया। इस कार्रवाई से हैकर्स को $292 मिलियन की चोरी के उस हिस्से को हिलाने से रोका गया, हालांकि शेष अजमा हुई धनराशि को THORChain के माध्यम से तेजी से सफेद किया गया।

THORChain कैसे उत्तर कोरिया की धोखाधड़ी को सक्षम बनाता है?

THORChain एक डिसेंट्रलाइज्ड क्रॉस-चेन लिक्विडिटी प्रोटोकॉल है जो किसी कस्टोडियन या KYC आवश्यकता के बिना नेटिव संपत्ति स्वैप्स — जैसे ETH से BTC — की अनुमति देता है। अधिकांश क्रॉस-चेन प्लेटफॉर्म्स के विपरीत, THORChain ने ज्ञात अवैध कार्रवाईकर्ताओं से संबंधित लेनदेन को जमा या अस्वीकार करने से इंकार कर दिया है। उत्तर कोरियाई हैकर और उनके चीनी सहायक ने THORChain का बार-बार उपयोग किया है, जिससे चोरी हुई ETH के सैकड़ों मिलियन डॉलर को बिटकॉइन में रूपांतर किया जा सके, जिससे यह उनका लगातार पसंदीदा निकास बिंदु बन गया है।

क्या ड्रिफ्ट और केल्पडीएओ हमले एक ही उत्तर कोरियाई समूह से संबंधित हैं?

नहीं। TRM Labs ने ड्रिफ्ट हमले को ट्रेडरट्रेटर से अलग, उत्तर कोरियाई एक उपसमूह का काम माना है, जो KelpDAO के लिए जिम्मेदार है। ड्रिफ्ट समूह एक अधिक धैर्यवान धोखाधड़ी शैली दिखाता है, जिसमें चोरी किए गए ETH को महीनों या सालों तक निष्क्रिय रखा जाता है। KelpDAO हमला चीनी मध्यस्थों के माध्यम से तेजी से धोखाधड़ी के साथ ट्रेडरट्रेटर के स्थापित प्लेबुक का पालन करता है। दोनों को उत्तर कोरियाई राज्य-समर्थित संचालनों के रूप में आरोपित किया गया है, लेकिन ये अलग-अलग संचालन इकाइयाँ हैं।

व्यक्तिगत उपयोगकर्ता चोरी हुए उत्तर कोरियाई धन के साथ बातचीत करने से कैसे बच सकते हैं?

उपयोगकर्ताओं को THORChain आउटपुट्स से डिपॉज़िट प्राप्त करने से बचना चाहिए, जब तक कि वे स्रोत चेन की पुष्टि न करें, निकासी व्हाइटलिस्ट सहित सभी एक्सचेंज सुरक्षा सुविधाओं को सक्षम न करें, और उनका उपयोग करने से पहले ब्रिज प्रोटोकॉल का अध्ययन न करें — विशेष रूप से जांचें कि क्या वे KelpDAO के LayerZero डिप्लॉयमेंट जैसे सिंगल-वेरिफायर डिज़ाइन पर निर्भर हैं। TRM के Beacon Network जैसे रियल-टाइम अलर्ट नेटवर्क में शामिल एक्सचेंज निकासी के स्पष्ट होने से पहले उत्तर कोरिया-संबंधित पतों को चिह्नित करके अतिरिक्त सुरक्षा स्तर प्रदान करते हैं।

डिस्क्लेमर: इस पेज का भाषांतर आपकी सुविधा के लिए AI तकनीक (GPT द्वारा संचालित) का इस्तेमाल करके किया गया है। सबसे सटीक जानकारी के लिए, मूल अंग्रेजी वर्जन देखें।