CoW स्वैप फ्रंटएंड हमला समझें: DNS हाइजैकिंग, यह कैसे काम करता है, और DeFi में अपना वॉलेट कैसे सुरक्षित रखें

2026/04/22 11:00:00

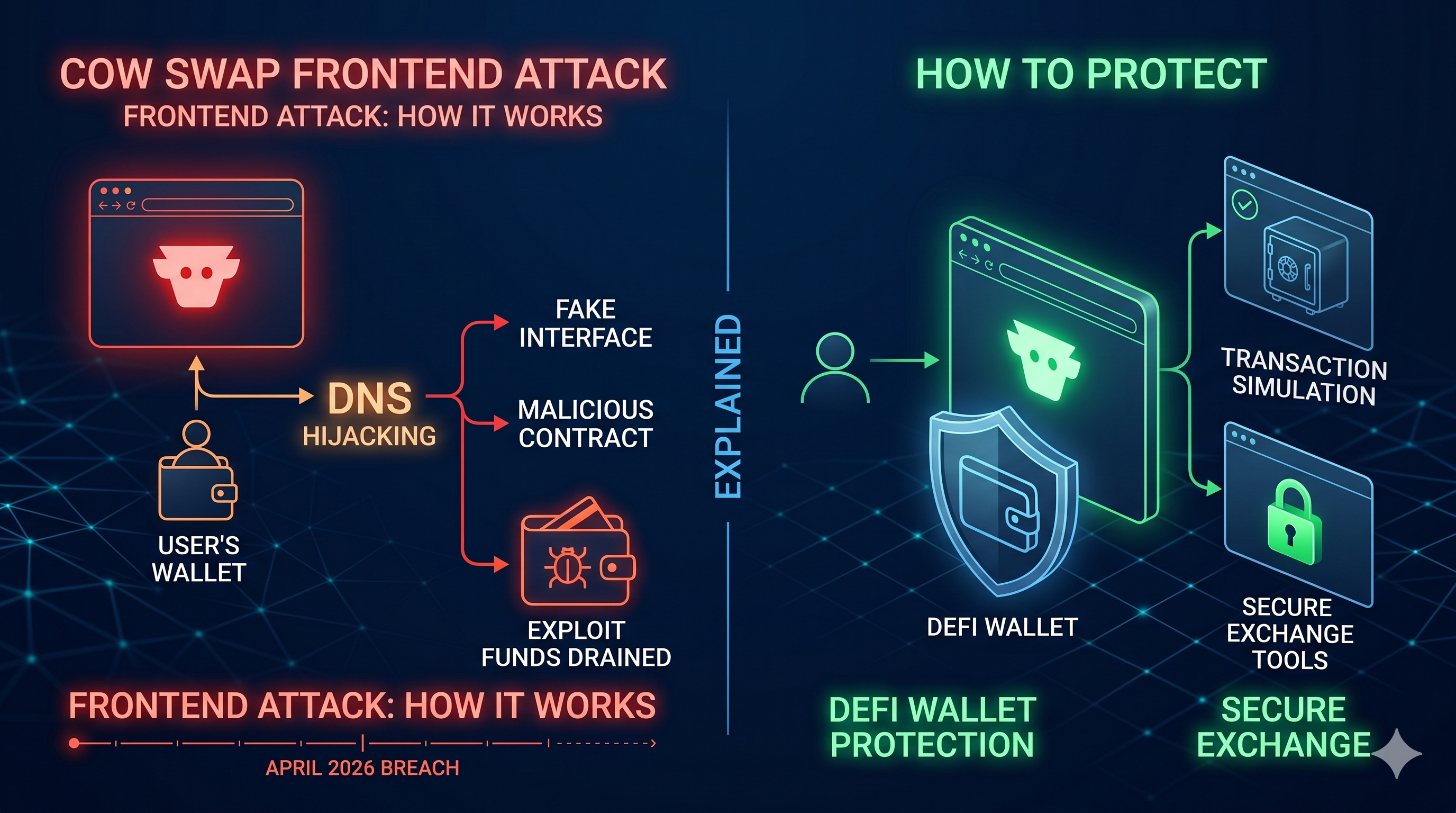

डिसेंट्रलाइज्ड फाइनेंस की उच्च-जोखिम दुनिया में, सुरक्षा को आमतौर पर स् ऑडिट और ऑन-चेन कमजोरियों के संदर्भ में चर्चा की जाती है। हालाँकि, अप्रैल 2026 के CoW Swap हमले ने एक क्रूर याद दिला दी कि dapp का सबसे कमजोर हिस्सा हमेशा कोड नहीं होता, बल्कि इंटरफेस होता है। डोमेन नाम सिस्टम (DNS) को हाइजैक करके, हमलावरों ने उन उपयोगकर्ताओं से $1.2 मिलियन से अधिक की रकम चुरा ली, जो सोच रहे थे कि वे एक विश्वसनीय प्लेटफॉर्म का उपयोग कर रहे हैं।

यह लेख बताता है कि CoW Swap DNS हाइजैक कैसे हुआ, 2026 में हैकर्स के लिए फ्रंटएंड हमले क्यों बन रहे हैं, और आपको अपना वॉलेट सुरक्षित रखने के लिए क्या-क्या कदम उठाने चाहिए जब "आधिकारिक" वेबसाइट पर भरोसा नहीं किया जा सकता।

मुख्य बिंदु

-

26 अप्रैल, 2026 को, cow.fi डोमेन को हैक कर दिया गया, जिससे उपयोगकर्ताओं को एक हानिकारक फिशिंग साइट पर रीडायरेक्ट किया गया जिसने जुड़े वॉलेट्स को खाली कर दिया।

-

एक स्मार्ट कॉन्ट्रैक्ट दुरुपयोग के विपरीत, DNS हिजैकिंग आपके ब्राउज़र और सर्वर के बीच के मार्ग को नियंत्रित करती है, जिससे एक झूठी साइट वास्तविक साइट के समान दिखती है।

-

CoW Swap के हमलावरों ने .fi डोमेन रजिस्ट्रेशन प्रक्रिया में झूठे दस्तावेज़ और सप्लाई चेन की कमजोरियों का उपयोग करके नियंत्रण प्राप्त किया।

-

उपयोगकर्ताओं को केवल वेबसाइट द्वारा प्रदर्शित डेटा पर नहीं, बल्कि वास्तविक कच्चे लेन-देन डेटा दिखाने वाले लेन-देन अनुकरण उपकरणों और हार्डवेयर वॉलेट पर निर्भर करना चाहिए।

-

यदि आपने हमले के समयांतराल के दौरान CoW Swap के साथ बातचीत की है, तो आपको तुरंत Revoke.cash जैसे उपकरणों का उपयोग करके सभी अनुमतियाँ रद्द करनी चाहिए।

अप्रैल 2026 का CoW स्वैप DNS हिजैक: क्या हुआ?

वर्तमान DeFi दृश्य में, हम अक्सर यह मान लेते हैं कि जब तक किसी प्रोटोकॉल के स्मार्ट कॉन्ट्रैक्ट्स की ऑडिट की गई है, हमारी राशियाँ सुरक्षित हैं। हालाँकि, 14 अप्रैल, 2026 की घटनाओं ने साबित कर दिया कि उपयोगकर्ता और ब्लॉकचेन के बीच स्थित वेब इंफ्रास्ट्रक्चर एक विशाल, अक्सर कम सुरक्षित लक्ष्य है। CoW Swap पर हमला विकेंद्रीकृत कोड की विफलता नहीं थी, बल्कि केंद्रीकृत डोमेन नेम सिस्टम (DNS) का एक जटिल दुरुपयोग था।

दुर्घटना का समयरेखा

घटना 14 अप्रैल को लगभग 14:54 UTC पर शुरू हुई, जब CoW Swap टीम ने पहली बार

cow.fi डोमेन के समाधान में असामान्यताएँ पहचानीं। कुछ ही मिनटों में स्पष्ट हो गया कि रजिस्ट्रार स्तर पर आधिकारिक फ्रंटएंड को हाइजैक कर लिया गया था।-

14:54 UTC: ब्रीच का पता चलता है। हमलावरों ने

swap.cow.fiसे ट्रैफिक को एक दुष्ट IP पते पर रीडायरेक्ट कर दिया, जहाँ ट्रेडिंग इंटरफेस की एक पिक्सेल-परफेक्ट क्लोन होस्ट की गई थी। -

15:41 UTC: CoW DAO ने सोशल मीडिया पर एक तत्काल सार्वजनिक चेतावनी जारी की, जिसमें उपयोगकर्ताओं को साइट के साथ सभी बातचीत बंद करने और हाल की अनुमतियों को रद्द करने का निर्देश दिया गया।

-

18:30 UTC: सेवा की निरंतरता बनाए रखने और उपयोगकर्ताओं की सुरक्षा के लिए, टीम ने एक आपातकालीन माइग्रेशन को एक फॉलबैक डोमेन, cow.finance पर शुरू किया।

-

15 अप्रैल: .fi रजिस्ट्री और Gandi SAS के साथ तीव्र समन्वय के बाद, मूल

cow.fiडोमेन को प्रारंभिक हाइजैक के लगभग 26 घंटे के भीतर पूरी तरह से पुनः प्राप्त कर लिया गया और रजिस्ट्रीलॉक के साथ सुरक्षित कर लिया गया।

प्रभाव और हानियाँ

हालांकि हमला अपेक्षाकृत अल्पकालिक था, लेकिन CoW प्रोटोकॉल के माध्यम से सामान्यतः बहने वाली उच्च मात्रा में तरलता के कारण इसका प्रभाव महत्वपूर्ण था। प्रारंभिक पोस्ट-मॉर्टम डेटा के अनुसार, कुल उपयोगकर्ता हानि लगभग $1.2 मिलियन अनुमानित है।

सबसे अधिक ध्यान आकर्षित चोरी में एक एकल ट्रेडर शामिल था, जिसने अज्ञानता से दुर्भावनापूर्ण फ्रंटएंड के साथ बातचीत की, जिसके परिणामस्वरूप 219 ETH (जो उस समय $750,000 से अधिक के बराबर थे) का नुकसान हुआ। हमलावरों ने एक "वॉलेट ड्रेनर" स्क्रिप्ट का उपयोग किया, जिसने उपयोगकर्ताओं को मानक टोकन स्वीकृति का आभास दिया, लेकिन वास्तव में यह एक व्यापक अनुमति थी जो हमलावर को संपत्ति स्वीप करने की अनुमति देती थी।

महत्वपूर्ण रूप से, CoW Swap ने पुष्टि की कि ऑन-चेन कॉन्ट्रैक्ट, बैकएंड API और सॉल्वर नेटवर्क पूरी तरह सुरक्षित रहे। मूल प्रोटोकॉल बुनियादी ढांचा कभी भी लंगड़ाया नहीं गया; दुर्बलता केवल डोमेन पंजीकरण आपूर्ति श्रृंखला में मौजूद थी, जहां हमलावरों ने झूठे पहचान दस्तावेज़ों का उपयोग करके पंजीकर्ता कर्मचारियों को डीएनएस नियंत्रण सौंपने के लिए धोखा दिया।

डीएनएस हाइजैकिंग की संरचना: यह कैसे काम करता है

एक हैक में, आधारभूत कोड का दुरुपयोग किया जाता है। एक हिजैक में, उस कोड तक जाने वाली बुनियादी ढांचे को विचलित कर दिया जाता है। इसे ऐसे समझिए जैसे एक चोर जो आपके घर की ताली नहीं तोड़ता, बल्कि सड़क के संकेतों को बदल देता है ताकि आप अपने घर का एक काल्पनिक संस्करण तक गलती से चले जाएं।

डोमेन रजिस्ट्रेशन सप्लाई चेन अटैक

अधिकांश DeFi उपयोगकर्ता मानते हैं कि डोमेन सुरक्षा ब्लॉकचेन की तरह ही विकेंद्रीकृत है, लेकिन यह वेब3 में सबसे केंद्रीकृत दुर्बलताओं में से एक बनी हुई है। CoW Swap के मामले में, हमलावरों ने CoW DAO के आंतरिक सर्वर्स पर हमला नहीं किया; उन्होंने आपूर्ति श्रृंखला, विशेष रूप से फिनलैंड रजिस्ट्री और रजिस्ट्रार को लक्षित किया।

जटिल सामाजिक इंजीनियरिंग और झूठे पहचान दस्तावेजों का उपयोग करके, हमलावरों ने रजिस्ट्रार समर्थन कर्मचारियों को यह विश्वास दिलाया कि वे

cow.fi डोमेन के वैध मालिक हैं। एक बार जब उन्हें प्रशासनिक खाते तक पहुँच मिल गई, तो उन्होंने साइट को हटाया नहीं। इसके बजाय, उन्होंने DNS A रिकॉर्ड्स को संशोधित किया, जिससे डोमेन CoW Swap के सुरक्षित सर्वर्स से हटाकर अपने नियंत्रण में एक दुष्ट Cloudflare-होस्टेड सर्वर की ओर इशारा किया गया।फ़िशिंग "शैडो" साइट

जब DNS को बदल दिया गया, तो

swap.cow.fi टाइप करने वाले किसी भी व्यक्ति को साइट का एक "शैडो" संस्करण प्रदर्शित किया गया। यह नकली UI पिक्सल-परफेक्ट थी, जिसमें अक्सर मूल साइट के ही CSS और इमेज संसाधनों का उपयोग किया जाता था ताकि यह वास्तविक प्लेटफॉर्म के समान दिखे।इस छाया साइट का केंद्र एक वॉलेट ड्रेनर स्क्रिप्ट था। जब कोई उपयोगकर्ता अपना वॉलेट जोड़ता था, तो स्क्रिप्ट करती थी:

-

संपत्तियों के लिए स्कैन करें: उपयोगकर्ता के वॉलेट में सबसे मूल्यवान टोकन और NFT की तुरंत पहचान करें।

-

दुर्भावनापूर्ण अनुमतियाँ उत्पन्न करें: एक मानक स्वैप के बजाय, साइट एक ERC-2612 परमिट या एक व्यापक

setApprovalForAllफ़ंक्शन के लिए हस्ताक्षर अनुरोध दिखाएगी। -

लुभावना: यूआई इन साइनेचर्स को एक "सुरक्षा अपडेट" या "नेटवर्क पुष्टि" के चरण के रूप में छिपाती थी। जब उपयोगकर्ता ने साइन किया, तो वे प्रभावी ढंग से हमलावर को अपने संपत्ति स्थानांतरित करने के लिए एक "खाली चेक" दे देते थे।

क्यों आपका ब्राउज़र अंतर नहीं बता सकता

डीएनएस हिजैक का सबसे डरावना पहलू यह है कि यह मानक उपयोगकर्ता बुद्धि को बाईपास कर देता है। चूंकि डीएनएस रिज़ॉल्यूशन इंफ्रास्ट्रक्चर स्तर पर होता है, इसलिए आपके ब्राउज़र के पते की पट्टी में URL ठीक वैसा ही रहता है—यह अभी भी

https://swap.cow.fi दिखाता है।क्यों फ्रंटएंड हमले नये DeFi सीमांत हैं?

कई वर्षों तक, प्राथमिक खतरा "कोड में बग" था, एक स्मार्ट कॉन्ट्रैक्ट में एक तर論 दोष जिससे हैकर्स एक प्रोटोकॉल की खजाने को खाली कर सकते थे। हालाँकि, जैसे-जैसे औपचारिक सत्यापन और AI-सक्षम ऑडिटिंग उपकरणों ने ऑन-चेन दुरुपयोग को करना मुश्किल कर दिया है, हमलावरों ने कम से कम प्रतिरोध के मार्ग की ओर अपने प्रयासों को दिशा दी: उपयोगकर्ता इंटरफ़ेस।

परिपक्व अनुबंध बनाम कमजोर बुनियादी ढांचा

डीफाई उद्योग ने स्मार्ट कॉन्ट्रैक्ट ऑडिट पर करोड़ों खर्च किए हैं, लेकिन वेब इंफ्रास्ट्रक्चर सुरक्षा पर बहुत कम। जबकि एक प्रोटोकॉल का वॉल्ट गणितीय रूप से सुरक्षित हो सकता है, उस वॉल्ट तक पहुँचने के लिए उपयोग किया जाने वाली वेबसाइट अक्सर DNS और डोमेन रजिस्ट्रार जैसी 1990 के दशक की केंद्रीय प्रौद्योगिकी पर निर्भर करती है।

हैकर्स ने यह समझ लिया है कि एक बैटल-टेस्टेड Solidity कॉन्ट्रैक्ट में जीरो-डे वल्नरेबिलिटी ढूंढने की तुलना में सोशल इंजीनियरिंग या पहचान झूठ बोलकर रजिस्ट्रार कर्मचारी को धोखा देना कहीं अधिक आसान है। इसीलिए हमने OpenEden, Curvance और Maple Finance जैसे प्रमुख प्रोटोकॉल्स पर फ्रंटएंड हमलों में भारी वृद्धि देखी है।

DNS एक विश्वसनीयता के पीछे हटने के रूप में

फ्रंटएंड हमले अद्वितीय रूप से खतरनाक होते हैं क्योंकि वे नंगी आँखों से अदृश्य होते हैं। एक मानक फिशिंग हमले में, एक उपयोगकर्ता एक गलत वर्तनी वाले URL को देख सकता है (जैसे

coowswap.fi)। CoW Swap के दुर्घटना जैसी DNS हाइजैकिंग घटना में, URL 100% सही होता है।विटालिक बुटेरिन ने प्रसिद्ध रूप से 2026 को उस वर्ष घोषित किया जब डेवलपर्स को "DNS ट्रस्ट बैकस्लाइडिंग" को उलटना होगा। मुख्य समस्या यह है कि आधुनिक वेब ब्राउज़र "कोड इज़ लॉ" के युग के लिए नहीं बनाया गया है। जब एक DNS सर्वर सुरक्षित हो जाता है, तो यह किसी भी चेतावनी के बिना पूरी ट्रस्ट श्रृंखला को तोड़ देता है। आपके ब्राउज़र का "लॉक" आइकन आपके खिलाफ हथियार के रूप में काम करता है, जो आपको एक गलत सुरक्षा का भाव प्रदान करता है, जबकि आप एक हानिकारक IP से जुड़े हुए हैं।

स्कैम-एज-ए-सर्विस का उभार

एक नई पीढ़ी के वॉलेट ड्रेनर्स, जैसे एंजलफर्नो ड्रेनर, ने यह संभव बना दिया है कि यहां तक कि कम कौशल वाले हमलावर भी उच्च प्रभाव वाले फ्रंटएंड हाइजैक्स कर सकें।

ये ड्रेनर स्क्रिप्ट्स ऐसे जटिल सॉफ्टवेयर के टुकड़े हैं जो:

"व्हेल्स" की पहचान करें: एक कनेक्टेड वॉलेट को तुरंत स्कैन करें ताकि सबसे मूल्यवान संपत्तियों को प्राथमिकता दी जा सके।

धोखेबाज़ हस्ताक्षर बनाएं: वे केवल ट्रांसफ़र का अनुरोध नहीं करते; वे जटिल ERC-2612 Permit हस्ताक्षर बनाते हैं जो मानक प्रोटोकॉल इंटरैक्शन की तरह दिखते हैं लेकिन हमलावर को कुल नियंत्रण प्रदान करते हैं।

लाभ स्वचालित करें: चोरी की गई राशि को स्वचालित रूप से धोखेबाज और ड्रेनर डेवलपर के बीच विभाजित कर दिया जाता है, जिससे एक पेशेवर प्रेरणा चक्र बनता है जो फ्रंटएंड हमलों को DeFi क्षेत्र के लिए एक स्थायी खतरा बने रहने की गारंटी देता है।

अपने वॉलेट को फ्रंटएंड हमलों से कैसे सुरक्षित रखें?

लेनदेन अनुकरण उपकरणों का उपयोग करें

एक हाइजैक्ड फ्रंटएंड के खिलाफ सबसे प्रभावी रक्षा एक प्री-ट्रांजैक्शन फायरवॉल है। पॉकेट यूनिवर्स, वॉलेट गार्ड और फायर जैसे टूल्स ब्राउज़र एक्सटेंशन हैं जो dapp और आपके वॉलेट के बीच एक मध्यवर्ती परत के रूप में कार्य करते हैं।

जब आप "Swap" या "Approve" पर क्लिक करते हैं, तो ये टूल्स ट्रांजैक्शन को एक निजी वातावरण में सिमुलेट करते हैं और आपको दिखाते हैं कि आपके संपत्ति पर before आप साइन करें, क्या होगा। यदि कोई हैक किया गया साइट यूआई पर "Confirm Swap" बटन दिखाते हुए "Permit" का उपयोग करके आपके ETH को खाली करने की कोशिश करता है, तो सिमुलेटर अंतर को चिह्नित करेगा और एक चेतावनी दिखाएगा कि "219 ETH आपके वॉलेट से $0 के बदले में निकल जाएगा।"

लेवरेज आइसोलेटेड साइनिंग एनवायरनमेंट्स

मेटामास्क जैसे पारंपरिक वॉलेट अक्सर एक हाइजैक किए गए फ्रंटएंड के दुर्भावनापूर्ण इरादे के प्रति "अंधे" होते हैं। अब, कई पावर यूजर्स रैबी वॉलेट या फ्रेम पर स्थानांतरित हो चुके हैं, जो DeFi सुरक्षा के लिए विशेष रूप से बनाए गए हैं।

ऑटोमैटिक रिस्क स्कैनिंग: रैबी प्रत्येक लेनदेन को स्वयं पार्स करता है और यह चिह्नित करता है कि क्या कॉन्ट्रैक्ट नया है, अप्रमाणित है, या हाल ही में दुरुपयोग से जुड़ा हुआ है।

वाइटलिस्ट किए गए मूल: ये वॉलेट वेरिफाइड ऑफिशियल कॉन्ट्रैक्ट पतों का डेटाबेस रखते हैं। यदि आप

cow.fi पर हैं लेकिन स्वीकृति के लिए पूछा जा रहा कॉन्ट्रैक्ट ऑफिशियल CoW Swap Settlement कॉन्ट्रैक्ट नहीं है, तो वॉलेट एक उच्च स्तरीय सुरक्षा चेतावनी देगा।संदर्भ स्पष्टता: एक कच्चे हेक्स स्ट्रिंग को दिखाने के बजाय, ये वातावरण कोड को साधारण अंग्रेजी में अनुवादित करते हैं: "आप [हैकर पता] को अपने USDC खर्च करने की अनुमति दे रहे हैं।"

हार्डवेयर वॉलेट

एक हार्डवेयर वॉलेट जैसे Ledger Flex या Trezor Safe 5, उस उपयोगकर्ता के जितना सुरक्षित होता है, जो इसे उपयोग कर रहा होता है। CoW Swap हमले के दौरान, कई पीड़ितों ने हार्डवेयर वॉलेट का उपयोग किया, लेकिन फिर भी उनकी धनराशि खो गई क्योंकि उन्होंने "Blind Signing" सक्षम कर दिया।

डीएनएस हिजैक से बचने के लिए, आपको अपने हार्डवेयर वॉलेट की स्क्रीन को केवल सत्य का स्रोत मानना होगा।

जहाँ संभव हो, ब्लाइंड साइनिंग को बंद कर दें ताकि डिवाइस पूरी लेनदेन की विवरण दिखा सके।

प्राप्तकर्ता की पुष्टि करें: हमेशा अपने Ledger या Trezor पर दिखाया गया कॉन्ट्रैक्ट पता एक विश्वसनीय स्रोत (जैसे Etherscan या प्रोजेक्ट की आधिकारिक दस्तावेज़ीकरण) के साथ जांचें।

रकम की जांच करें: यदि आप $100 का स्वैप कर रहे हैं लेकिन डिवाइस पर "असीमित" अनुमति का अनुरोध दिख रहा है, तो लेनदेन को तुरंत अस्वीकार कर दें।

अनुमति स्वच्छता और रद्दीकरण

भले ही आप पर हमला न हुआ हो, आपके वॉलेट में पिछले ट्रेड्स से अनंत अनुमतियाँ स्थित हो सकती हैं। यदि भविष्य में इनमें से कोई भी प्रोटोकॉल फ्रंटएंड ब्रीच का शिकार होता है, तो आपकी धनराशि खतरे में हो सकती है।

अनुमति स्वच्छता की एक नियमित प्रक्रिया बनाना अत्यंत महत्वपूर्ण है। प्रति सप्ताह Revoke.cash या आपके वॉलेट के अंतर्निहित अनुमोदन प्रबंधक का उपयोग करके अपनी अनुमतियों की समीक्षा करें। निम्नलिखित की तलाश करें:

असीमित अनुमतियाँ: इन्हें विशिष्ट रकमों में बदलें।

पुराने कॉन्ट्रैक्ट्स: उन सभी dapp के लिए एक्सेस रद्द कर दें जिनका आपने पिछले 30 दिनों में उपयोग नहीं किया है।

संदिग्ध अनुमतियाँ: यदि आप किसी ऐसे कॉन्ट्रैक्ट के लिए अनुमोदन देखते हैं जिसे आप नहीं जानते, तो तुरंत इसे रद्द कर दें।

KuCoin पर सुरक्षा जोखिमों के बीच सुरक्षित ट्रेडिंग

जबकि DeFi नवाचार प्रदान करता है, DNS हाइजैक के दौरान केंद्रीकृत जवाबदेही की कमी उपयोगकर्ताओं को फंसा सकती है। जो लोग अप्रमाणित फ्रंटएंड के अवसंरचना जोखिमों के बिना DeFi परितंत्र में निवेश करना चाहते हैं, उनके लिए KuCoin संस्थागत स्तर की सुरक्षा पर आधारित एक सुरक्षित, निगरानी वाला परिवेश प्रदान करता है।

सुरक्षित एक्सचेंज के माध्यम से DeFi टोकन तक पहुँच

जब CoW Swap जैसे प्रोटोकॉल को फ्रंटएंड ब्रीच का सामना करना पड़ता है, तो नेटिव टोकन (COW) की कीमत अक्सर चरम अस्थिरता का अनुभव करती है। KuCoin Spot Market पर ट्रेडिंग करके आप COW टोकन्स को स्वैप कर सकते हैं और रख सकते हैं, बिना किसी संभावित हैक हुए dApp इंटरफेस के साथ कभी इंटरैक्ट किए। KuCoin परितंत्र के भीतर अपने संपत्तियों को रखकर, आप रियल-टाइम मार्केट मॉनिटरिंग और गहरी तरलता का लाभ प्राप्त करते हैं, जिससे आप तब भी पोज़ीशन में प्रवेश या निकास कर सकते हैं जब प्रोटोकॉल की आधिकारिक वेबसाइट ऑफलाइन या सुरक्षित न हो।

KuCoin की सुरक्षा बुनियादी ढांचा

CoW स्वैप हमले के दौरान विकेंद्रीकृत डोमेन रजिस्ट्रार्स के विपरीत, कूकॉइन संस्थागत टिकाऊपन के लिए डिज़ाइन की गई बहु-स्तरीय रक्षा रणनीति का उपयोग करता है।

2026 तक, KuCoin SOC 2 Type II और ISO 27001:2022 प्रमाणन बनाए रखता है, जो सूचना सुरक्षा प्रबंधन के लिए स्वर्ण मानक को दर्शाते हैं।

मुख्य वॉलेट आर्किटेक्चर अनुकूलन के बाद, कूकॉइन ने अपना पता प्रबंधन तर्क बेहतर बनाया है, जिससे एक अधिक विश्वसनीय और सुदृढ़ संपत्ति सुरक्षा प्रणाली प्राप्त हुई है, जिसे समर्पित तकनीकी टीमें वास्तविक समय में निगरानी करती हैं।

KuCoin नवीन पतों के लिए बहु-कारक प्रमाणीकरण (MFA) और निकासी विलंब प्रोटोकॉल का उपयोग करता है, जिससे फ्रंटएंड फिशिंग हमलों में आमतौर पर देखे जाने वाले "तुरंत खाली करने" के परिदृश्यों को रोका जाता है।

संस्थागत सुरक्षा के साथ आय अर्जित करें

यूजर्स के जोखिम भरे DeFi फ्रंटएंड्स पर आने का एक प्रमुख कारण यील्ड की तलाश होती है।

कमाने के लिए होल्ड करें: KuCoin की कमाने के लिए होल्ड करें सुविधा आपको अपने उपलब्ध ट्रेडिंग बैलेंस (स्पॉट, मार्जिन और फ़्यूचर्स) पर बिना अपनी राशि को बंद किए दैनिक पुरस्कार प्राप्त करने की अनुमति देती है।

KuCoin अर्न: उच्च आय चाहने वालों के लिए, KuCoin अर्न सरल अर्न से लेकर निश्चित अवधि स्टेकिंग तक कई पेशेवर स्तर के उत्पाद प्रदान करता है, जो सभी एक्सचेंज के आंतरिक जोखिम नियंत्रणों द्वारा समर्थित हैं। इससे बाजार-व्यापी DNS अस्थिरता के समय प्रयोगात्मक DeFi इंटरफ़ेस के साथ बातचीत करने की तुलना में कहीं अधिक सुरक्षित विकल्प प्राप्त होता है।

निष्कर्ष

2026 का CoW Swap घटनाक्रम एक स्पष्ट याददाश्त है कि DeFi का विकेंद्रीकृत हिस्सा अक्सर उपयोगकर्ता इंटरफ़ेस पर समाप्त हो जाता है। जैसे-जैसे हमलावर जटिल कोड दुरुपयोग से बदलकर सरल और प्रभावी DNS हाइजैकिंग पर ध्यान केंद्रित कर रहे हैं, सुरक्षा की जिम्मेदारी फिर से उपयोगकर्ता पर आ जाती है। हार्डवेयर वॉलेट, लेनदेन अनुकरण, और KuCoin जैसे प्लेटफ़ॉर्म की संस्थागत सुरक्षा को मिलाकर, आप DeFi के माहौल को ऐसे नेविगेट कर सकते हैं कि आप अगला हेडलाइन न बनें।

अक्सर पूछे जाने वाले प्रश्न

क्या CoW Swap अभी उपयोग के लिए सुरक्षित है?

हाँ। CoW टीम ने डोमेन प्राप्त कर लिया, RegistryLock लागू किया, और एक अधिक सुरक्षित इंफ्रास्ट्रक्चर पर स्थानांतरित कर दिया। हालाँकि, हमेशा सत्यापित करें कि आप सही URL पर हैं।

क्या CoW Swap हमले ने ऑन-चेन कॉन्ट्रैक्ट्स को प्रभावित किया?

नहीं, स्मार्ट कॉन्ट्रैक्ट कभी सुरक्षित नहीं थे। केवल वेबसाइट इंटरफेस को हाइजैक किया गया था। यदि आपने हमले के समयावधि के दौरान कोई लेन-देन नहीं साइन किया, तो आपकी राशि सुरक्षित है।

रजिस्ट्रीलॉक क्या है?

रजिस्ट्रीलॉक एक अतिरिक्त सुरक्षा स्तर है जो डोमेन रजिस्ट्रार द्वारा प्रदान किया जाता है जिसमें डोमेन के DNS सेटिंग्स में कोई भी बदलाव किया जाए तो अधिकृत कर्मचारियों से मैनुअल, बहु-कारक पुष्टि की आवश्यकता होती है।

कैसे पता चलेगा कि कोई साइट हाइजैक हो गई है?

URL को देखकर इसे लगभग असंभव है बताया जा सकता है। एक लेन-देन सिमुलेटर (जैसे Rabby Wallet) का उपयोग करें ताकि आप देख सकें कि क्या आप जिस कॉन्ट्रैक्ट के साथ बातचीत कर रहे हैं, वह प्रमाणित, औपचारिक कॉन्ट्रैक्ट है।

क्या मुझे अपनी राशि एक नए वॉलेट में स्थानांतरित करना चाहिए?

यदि आपने हमले के समयावधि के दौरान "अनुमोदन" या "अनुमति" पर हस्ताक्षर किए हैं, तो आपका वॉलेट खतरे में हो सकता है। आपको तुरंत Revoke.cash के माध्यम से सभी अनुमतियाँ रद्द कर देनी चाहिए या अपने संपत्ति को एक नए, सुरक्षित हार्डवेयर वॉलेट पर स्थानांतरित कर देना चाहिए।

उत्तरदायित्व का अस्वीकरण:यह सामग्री केवल सूचनात्मक उद्देश्यों के लिए है और निवेश सलाह नहीं है। क्रिप्टोकरेंसी निवेश में जोखिम होता है। कृपया अपना स्वयं का अनुसंधान (DYOR) करें।

डिस्क्लेमर: इस पेज का भाषांतर आपकी सुविधा के लिए AI तकनीक (GPT द्वारा संचालित) का इस्तेमाल करके किया गया है। सबसे सटीक जानकारी के लिए, मूल अंग्रेजी वर्जन देखें।