सिबिल आक्रमण क्या है? पता लगाने, रोकथाम और वास्तविक दुनिया के समाधानों की पूर्ण गाइड

डिसेंट्रलाइज्ड नेटवर्क्स की दुनिया में, विश्वास इस विचार पर टिका है कि प्रत्येक भागीदार ठीक वही है जो वह दावा करता है। लेकिन जब एक व्यक्ति एक साथ दर्जनों या यहां तक कि हजारों अलग-अलग लोगों का नाटक करता है, तो क्या होता है? यही सिबिल हमले का मुख्य बिंदु है, एक चतुर और लगातार खतरा जिसने टॉर जैसे प्राइवेसी-केंद्रित नेटवर्क से लेकर प्रमुख ब्लॉकचेन प्रोजेक्ट्स और एयरड्रॉप वितरणों तक को चुनौती दी है।

यह गाइड अवधि को सरल शब्दों में समझाती है। आप देखेंगे कि ये हमले कैसे शुरू होते हैं, वे कितना नुकसान पहुँचा सकते हैं, पिछले कुछ वर्षों के वास्तविक उदाहरण, और सबसे महत्वपूर्ण बात, यह कि टीमें इन्हें कैसे पहचानती हैं, शुरू होने से पहले रोकती हैं, और अगर कोई हमला बच जाए तो उसकी सफाई कैसे करती हैं। चाहे आप एक नोड चला रहे हों, गवर्नेंस वोट में हिस्सा ले रहे हों, या सिर्फ क्रिप्टो होल्ड कर रहे हों, साइबिल हमलों को समझना हम सभी पर निर्भर प्रणालियों की समग्रता की रक्षा में मदद करता है।

सिबिल आक्रमण क्या है?

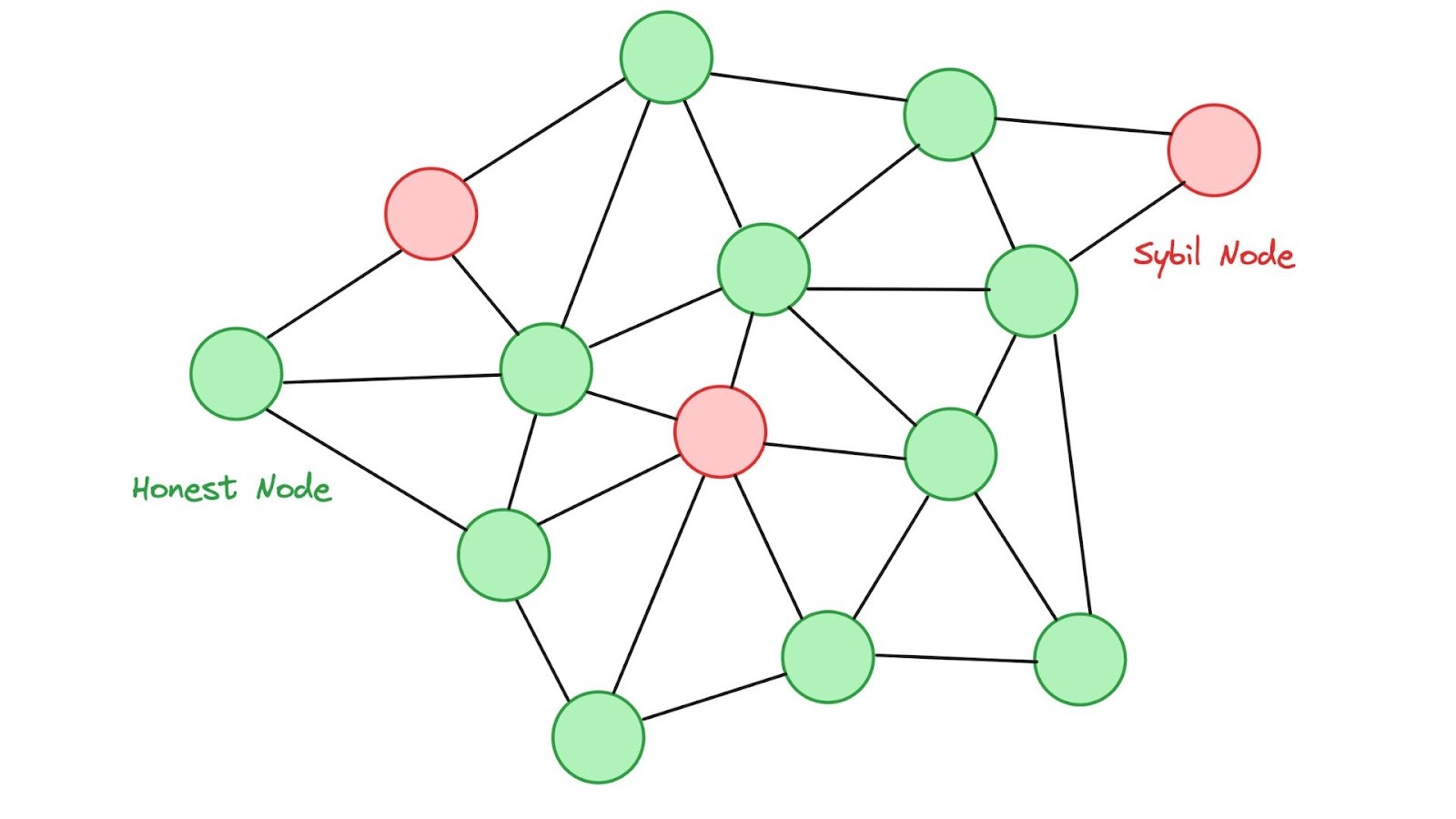

एक सिबिल हमला तब होता है जब एक व्यक्ति या छोटा समूह कई झूठी पहचानें बनाता है—जिन्हें अक्सर सिबिल नोड या खाते कहा जाता है—ताकि एक पीयर-टू-पीयर नेटवर्क में अनुपातिक रूप से अधिक प्रभाव प्राप्त किया जा सके। इस नाम की उत्पत्ति 1973 की पुस्तक सिबिल से हुई है, जिसमें एक महिला की कहानी बताई गई थी जिसके कई व्यक्तित्व थे। प्रौद्योगिकी के वृत्तों में, इस शब्द का प्रयोग 2000 के शुरुआती समय में शोधकर्ताओं ब्रायन जिल और जॉन आर. डूसोर द्वारा पीयर-टू-पीयर प्रणालियों में इस समस्या को उजागर करने के बाद शुरू हुआ। डूसोर के पेपर में एक मूल कमजोरी पर ध्यान दिया गया: केंद्रीय प्राधिकरण या महंगी बाधा के बिना, कोई नेटवर्क आसानी से यह नहीं बता सकता कि कई "अलग" प्रतिभागी वास्तव में एक ही चतुर एक्टर हैं, जो अलग-अलग मुखौटे पहने हुए हैं।

ब्लॉकचेन के संदर्भ में, हमलावर सैकड़ों या हजारों नकली वॉलेट, नोड या वैलिडेटर खाते बनाता है। ये नकली शुरुआत में सामान्य व्यवहार करते हैं; शायद वे सही तरीके से लेन-देन को प्रसारित करते हैं या छोटे प्रतिष्ठा बिंदु अर्जित करते हैं, इसलिए नेटवर्क उन्हें मान्य समुदाय के सदस्यों के रूप में मानता है। जब हमलावर के पास पर्याप्त नकली पहचानें हो जाती हैं, तो वह रणनीति बदल देता है। वह प्रशासनिक प्रस्ताव में सच्चे प्रतिभागियों को मतदान से हरा सकता है, कुछ लेन-देन को सेंसर कर सकता है, या श्रृंखला पर हालिया इतिहास को पुनः लिखने की कोशिश कर सकता है।

इसे एक छोटे से शहर की कल्पना करें, जहाँ एक निवासी समुदाय की बैठक में सौ झूठे पहचान पत्र लेकर आता है और हर मुद्दे पर मतदान करता है। प्रणाली कागज पर लोकतांत्रिक दिखती है, लेकिन परिणाम कुछ भी न्यायसंगत नहीं है।

सिबिल हमले वास्तव में कैसे काम करते हैं

सिबिल हमले कुछ अलग-अलग रूपों में आते हैं, लेकिन वे सभी एक सरल चाल पर निर्भर करते हैं: एक नेटवर्क को झूठी पहचानों से भर देना जिनका बनाना लगभग मुफ्त होता है। अधिकांश मामलों में, हमलावर को उन्नत हैकिंग कौशल की आवश्यकता नहीं होती, बस ऐसे कई खातों या नोड्स को बनाने और प्रबंधित करने की क्षमता की आवश्यकता होती है जो सामान्य उपयोगकर्ताओं या नोड्स की तरह प्रतीत होते हैं।

सीधे और अप्रत्यक्ष हमले

प्रत्यक्ष हमले तब होते हैं जब झूठे नोड सीधे ईमानदार नोड्स के साथ संचार करते हैं। वास्तविक प्रतिभागियों के पास यह बताने का कोई सीधा तरीका नहीं होता कि नया आने वाला झूठा है, इसलिए वे नए आने वाले के डेटा, मत, या ब्लॉक को सीधे स्वीकार कर लेते हैं। इन हमलों का प्रभाव तेजी से फैल सकता है क्योंकि हमलावर और नेटवर्क के शेष हिस्से के बीच कोई बफर नहीं होता।

अप्रत्यक्ष हमले अधिक चालाकी से किए जाते हैं।

सीधे कनेक्ट होने के बजाय, हमलावर मध्यस्थ नोड्स के माध्यम से प्रभाव को रूट करता है, कभी-कभी दुरुपयोग किए गए रिले, कभी-कभी पूरी तरह से निर्दोष नोड्स। ईमानदार नोड्स कभी मूल दुर्भावनापूर्ण स्रोत के साथ बातचीत नहीं करते, जिससे हमले को ट्रेस और पता लगाना काफी मुश्किल हो जाता है। खराब जानकारी इन प्रॉक्सी के माध्यम से यात्रा करती है, धीरे-धीरे निर्णयों या सहमति को विषैला करती है बिना तुरंत लाल झंडा उठाए।

आक्रमक का सामान्य खेल पुस्तिका

व्यावहारिक रूप से, अधिकांश सिबिल हमले एक स्पष्ट तीन-चरणीय प्रक्रिया का पालन करते हैं जो आपको पैटर्न देखने के बाद लगभग रूटीन लगती है।

पहले पहचान बनाना आता है। हमलावर स्वचालित उपकरणों का उपयोग करके दर्जनों, सैकड़ों या यहां तक कि मिलियनों वॉलेट एड्रेस बनाता है, जिससे प्रक्रिया सस्ती और तेज हो जाती है। कई ब्लॉकचेन पर, एक नया एड्रेस बनाने के लिए लगभग कोई संसाधन नहीं चाहिए, जिसी कारण से हमला शुरुआत में इतना अच्छा काम करता है।

अगला प्रतिष्ठा बनाना है। झूठी पहचानें तुरंत दुष्ट व्यवहार नहीं करतीं। इसके बजाय, वे सामान्य प्रतिभागियों की तरह व्यवहार करती हैं, छोटे लेनदेन करती हैं, टोकन की छोटी रकम स्टेक करती हैं, या केवल नेटवर्क के माध्यम से डेटा को प्रसारित करती हैं। यह चरण कई दिनों या सप्ताहों तक चल सकता है, जिससे साइबिल नोड्स को विश्वास बिंदु प्राप्त होते हैं, ऑन-चेन इतिहास बनता है, और वे वैध उपयोगकर्ताओं के साथ मिल जाते हैं।

अंततः शक्ति का अधिग्रहण होता है। जब झूठी पहचानें एक संक्रमण बिंदु तक पहुँच जाती हैं, तो हमलावर स्विच बदल देता है। वह इस निर्मित बहुमत का उपयोग सहमति तंत्र को प्रभावित करने, शासन मतदान को झुकाने, लेन-देन को सेंसर करने या डेटा प्रवाह को विकृत करने के लिए करता है। प्रूफ-ऑफ-वर्क श्रृंखलाओं पर, हमलावर केवल कई कम शक्ति वाले नोड्स चलाकर पर्याप्त हैश शक्ति प्राप्त करने का प्रयास कर सकता है। प्रूफ-ऑफ-स्टेक नेटवर्क पर, वे कई अलग-अलग खातों में न्यूनतम स्टेक फैला देते हैं ताकि आर्थिक सुरक्षा उपायों को ट्रिगर न हो। एयरड्रॉप फार्मिंग में, लक्ष्य सरल और सीधा होता है: एक साथ कई अलग-अलग उपयोगकर्ताओं का दावा करके पुनः-पुनः पुरस्कार प्राप्त करना।

इस परतदार दृष्टिकोण से समझ में आता है कि ऐसे लगभग सुरक्षित नेटवर्क पर भी सिबिल हमले क्यों प्रभावी बने रहते हैं। प्रारंभिक चरण पूरी तरह सामान्य दिखते हैं, इसलिए पता लगाने वाले उपकरण अक्सर नुकसान हो चुकने तक उन्हें नहीं पकड़ पाते। इन चरणों को समझने से टीमें बेहतर रक्षा की रचना कर सकती हैं और दैनिक उपयोगकर्ताओं को नए प्रोटोकॉल या प्रोत्साहन कार्यक्रमों में भाग लेते समय क्या देखना है, इसकी स्पष्ट छवि मिलती है।

वास्तविक क्षति: ब्लॉकचेन नेटवर्क पर प्रभाव

परिणाम केवल असुविधा तक सीमित नहीं हैं। एक सफल सिबिल हमला ब्लॉकचेन द्वारा वादा किए गए तीन स्तंभों—सुरक्षा, केंद्रीकरणहीनता और गोपनीयता—को कमजोर कर सकता है।

51% हमले और डबल स्पेंडिंग

सबसे डरावने परिणामों में से एक है क्लासिक 51% अटैक और डबल-स्पेंडिंग का संयोजन। यदि दुर्भावनापूर्ण नोड्स प्रूफ-ऑफ-वर्क सिस्टम में कंप्यूटिंग पावर या प्रूफ-ऑफ-स्टेक में स्टेक किए गए टोकन के माध्यम से नेटवर्क के आधे से अधिक संसाधनों पर नियंत्रण प्राप्त कर लेते हैं, तो हमलावर को हाल के लेन-देन को पुनः क्रमबद्ध करने या यहां तक कि उलटने की क्षमता प्राप्त हो जाती है।

यह ब्लॉकचेन अंतिमता की मूलभूत वादा को तोड़ देता है। ईथेरियम क्लासिक ने 2020 में इसे दर्दनाक रूप से अनुभव किया, जब एक हमलावर ने बहुमत हैश पावर का उपयोग करके जटिल डबल-स्पेंड्स को निष्पादित किया, जिससे अंततः ETC में $5 मिलियन से अधिक की चोरी हुई। इस घटना ने सभी को याद दिला दिया कि जब साइबिल-शैली कंट्रोल प्राप्त हो जाता है, तो छोटे या कम सुरक्षित चेन कितने संवेदनशील हो सकते हैं।

सेंसरशिप और नेटवर्क खंडन

सीधे चोरी के अलावा, सिबिल हमले शक्तिशाली सेंसरशिप और नेटवर्क विभाजन को सक्षम बनाते हैं। हमलावर सीधे ईमानदार उपयोगकर्ताओं से ब्लॉक या लेन-देन को आगे नहीं भेज सकते, जिससे समुदाय के कुछ हिस्सों को वास्तव में चुप करा दिया जाता है। अधिक उन्नत रूपों में, वे विशिष्ट नोड्स को अलग कर देते हैं और उन्हें झूठी जानकारी प्रदान करते हैं, जो "एक्लिप्स हमला" का एक विकल्प है।

लक्षित नोड मानता है कि यह व्यापक नेटवर्क से अभी भी जुड़ा हुआ है, लेकिन वास्तव में यह एक नियंत्रित बुलबुले के अंदर काम कर रहा है। ऐसा अलगाव पुष्टियों में देरी कर सकता है, बाजार के डेटा को विकृत कर सकता है, या उपयोगकर्ताओं को श्रृंखला की वास्तविक स्थिति देखने से रोक सकता है, बिना किसी तत्काल चेतावनी के विश्वास को चुपचाप कमजोर करते हुए।

गोपनीयता उल्लंघन

गोपनीयता पर ध्यान केंद्रित करने वाले नेटवर्क विशेष रूप से तीव्रता से पीड़ित होते हैं। टोर जैसे प्रणालियों या मोनेरो जैसी गोपनीयता-उन्मुख क्रिप्टोकरेंसी में, एक हमलावर जो कई एंट्री और एग्जिट नोड्स को नियंत्रित करता है, वह आईपी पतों को विशिष्ट लेन-देन से जोड़ना शुरू कर सकता है। इससे सीधे रूप से उपयोगकर्ताओं की अपेक्षित अज्ञातता पर हमला होता है। नवंबर 2020 में मोनेरो को ठीक इसी प्रकार का 10-दिन का हमला सहना पड़ा। लक्ष्य सीधा था: दुष्ट नोड्स के माध्यम से ट्रैफ़िक पैटर्न को देखकर उपयोगकर्ताओं की पहचान खोलना।

हालाँकि नेटवर्क का Dandelion++ प्रोटोकॉल नुकसान को सीमित करने में मदद करता है, लेकिन इस प्रयास ने दिखाया कि कैसे साइबिल रणनीतियाँ एक ताकत, विकेंद्रीकृत रूटिंग, को एक गंभीर कमजोरी में बदल सकती हैं जब पर्याप्त झूठे प्रतिभागी मिश्रण में शामिल हो जाते हैं।

गवर्नेंस हस्तक्षेप

डिसेंट्रलाइज्ड ऑटोनॉमस ऑर्गनाइजेशन्स (DAOs) विशेष रूप से जोखिम में होते हैं क्योंकि वे अक्सर टोकन-वेटेड वोटिंग या एक-व्यक्ति-एक-वोट प्रणाली पर निर्भर करते हैं। जब कोई हमलावर साइबिल वॉलेट्स के साथ परितंत्र को भर देता है, तो वह प्रस्तावों को अपने पक्ष में झुका सकता है।

हानिकारक अपग्रेड पास हो सकते हैं, ख казन फंड को पुनर्निर्देशित किया जा सकता है, या वैध समुदाय की आवाजें दबा दी जा सकती हैं। परिणाम केवल आज का एक खराब निर्णय नहीं है, बल्कि प्रशासन प्रक्रिया में विश्वास की दीर्घकालिक कमी है। उपयोगकर्ता सोचने लगते हैं कि क्या उनका मत या किसी और का मत वास्तव में गिना जाता है।

एयरड्रॉप और प्रोत्साहन दुरुपयोग

जिन प्रोजेक्ट्स का उद्देश्य वास्तविक उपयोगकर्ताओं को पुरस्कार देना होता है, उनके टोकन वितरण को हाइजैक कर लिया जाता है। 2025 में, ब्लॉकचेन एनालिटिक्स फर्म बबलमैप्स ने MYX फाइनेंस एयरड्रॉप पर लगभग 100 लिंक्ड वॉलेट्स को चिह्नित किया, जिन्होंने उस समय लगभग 170 मिलियन डॉलर के मूल्य के लगभग 9.8 मिलियन टोकन का दावा किया, जो आरोप के अनुसार एक ही संस्था से थे।

लेयरज़ीरो का 2024 का एयरड्रॉप एक और उच्च-प्रोफाइल मामला प्रदान किया। टीम, नैनसेन और कोस लैब्स के साथ काम करते हुए, 8,00,000 से अधिक पतों को सिबिल के रूप में पहचाना, जो योग्य वॉलेट्स का लगभग 13% है। उन्होंने ईमानदारी को बढ़ावा देने के लिए एक स्व-रिपोर्टिंग प्रोग्राम और बोनटी सिस्टम भी चलाया, जिससे लड़ाई एक निरंतर बिल्ली और चूहे का खेल बन गई।

इन घटनाओं से पता चलता है कि सिबिल हमले केवल धन चुराने तक ही सीमित नहीं होते; वे पूरे परितंत्र में विश्वास को कमजोर कर देते हैं।

वास्तविक दुनिया के उदाहरण जिन्होंने खेल बदल दिया

इतिहास स्पष्ट पाठ प्रदान करता है। 2014 के टॉर नेटवर्क हमले में एक ऑपरेटर ने एक ही आईपी पते से 115 रिले चलाए, जिससे उन्हें ट्रैफिक रूटिंग और उपयोगकर्ता की एनोनिमिटी खोलने पर असामान्य प्रभाव पड़ा। 2020 में टॉर पर एक समान लेकिन अधिक लक्षित हमला हुआ, जिसमें नेटवर्क के माध्यम से रूटिंग करने वाले बिटकॉइन उपयोगकर्ताओं पर ध्यान केंद्रित किया गया।

ब्लॉकचेन पर, वर्ज का 2021 का 51% हमला लगभग 200 दिनों का लेन-देन का इतिहास मिटा दिया, लेकिन टीम ने कुछ ही दिनों में बहाली कर ली। 2020 में ईथेरियम क्लासिक की बार-बार हुई समस्याओं ने यह दर्शाया कि कम हैश रेट वाली छोटी चेनें अभी भी आकर्षक लक्ष्य बनी रहती हैं।

एयरड्रॉप फार्मिंग सबसे दृश्यमान आधुनिक मैदान बन गई है। प्रोजेक्ट्स अब नियमित रूप से सिबिल रिपोर्ट्स प्रकाशित करते हैं, विश्लेषणात्मक कंपनियों के साथ भागीदारी करते हैं और बन्टी प्रोग्राम्स के साथ प्रयोग करते हैं। 2025 में MYX Finance के मामले ने आँखें उठा दीं क्योंकि लगभग 170 मिलियन डॉलर के पैसे का एक छोटे से समूह के माध्यम से स्थानांतरित होना या तो उन्नत स्वचालन का संकेत देता है या, कुछ के अनुसार, एक अंदरूनी कार्रवाई।

टीम ने विरोध किया और जोर देकर कहा कि अधिकांश पुरस्कार वैध ट्रेडर्स और लिक्विडिटी प्रोवाइडर्स को गए, जबकि भविष्य के प्रोत्साहन कार्यक्रमों में अधिक मजबूत फिल्टर्स की आवश्यकता को माना।

ये कहानियाँ एक बात साबित करती हैं: कोई भी नेटवर्क अछूता नहीं है, लेकिन सर्वश्रेष्ठ टीमें सिबिल प्रतिरोध को एक बार का समाधान नहीं, बल्कि एक निरंतर प्रक्रिया के रूप में मानती हैं।

सिबिल हमलों का पता लगाना उनसे होने वाले नुकसान से पहले

पता लगाना आधी लड़ाई है। टीमें ऐसे पैटर्न ढूंढती हैं जो कोई भी वास्तविक उपयोगकर्ता नहीं दिखाएगा:

-

IP और पते का संबंध: एक ही IP रेंज का उपयोग करने वाले कई नोड या वॉलेट, या एक ही एक्सचेंज वॉलेट से त्वरित क्रम में फंड किए गए।

-

व्यवहार विश्लेषण: खातों के समूह जो केवल एक-दूसरे के साथ बातचीत करते हैं, समान निम्न मूल्य के लेनदेन करते हैं या ठीक एक ही समय पर सक्रिय होते हैं।

-

सामाजिक विश्वास ग्राफ़: सिबिलरैंक, सिबिलगार्ड या नए ग्राफ़ न्यूरल नेटवर्क जैसे एल्गोरिदम नोड्स के कनेक्शन को मैप करते हैं। ईमानदार समुदाय सघन, आपस में जुड़े जाल बनाते हैं; सिबिल क्लस्टर अलग-अलग द्वीपों की तरह दिखते हैं जिनमें कम ही वास्तविक कड़ियाँ होती हैं।

-

मशीन लर्निंग और ऑन-चेन फोरेंसिक्स: नैंसेन या बबलमैप्स जैसी कंपनियों के उपकरण आशंकित क्लस्टर्स के लिए लेन-देन ग्राफ़ की जांच करते हैं। लाइना एयरड्रॉप विश्लेषण में, नैंसेन ने छोटे मान्यबहु-वॉलेट उपयोगकर्ताओं को बचाने के लिए सीमाओं को समायोजित करने के बाद लगभग 40% पतों को सिबिल के रूप में चिह्नित किया।

उन्नत शोध विकेंद्रीकृत संघीय शिक्षण का भी अध्ययन करता है, जहाँ नोड्स वास्तविक समय में असामान्यताओं का पता लगाने के लिए एक साथ डिटेक्शन मॉडल ट्रेन करते हैं बिना कच्चे डेटा को साझा किए और गोपनीयता को बनाए रखते हुए।

ऐसी रोकथाम की रणनीतियाँ जो काम करती हैं

सबसे मजबूत सुरक्षा झूठी पहचान बनाने को महंगा या असंभव बना देती है।

समझौता तंत्र को पहली रक्षा रेखा के रूप में

सहमति तंत्र अधिकांश ब्लॉकचेन के लिए आधारभूत सुरक्षा बनाते हैं। बिटकॉइन द्वारा उपयोग किया जाने वाला सबूत-कार्य, नोड बनाने और बनाए रखने के लिए वास्तविक कंप्यूटिंग शक्ति की मांग करता है। एक हमलावर केवल हजारों कम प्रयास वाली पहचानें शुरू नहीं कर सकता क्योंकि प्रत्येक को वास्तविक हार्डवेयर और बिजली की आवश्यकता होती है। यह आर्थिक वास्तविकता परिपक्व PoW नेटवर्क पर बड़े पैमाने पर साइबिल हमलों को दुर्लभ बनाए रखती है।

स्टेक-आधारित प्रमाणीकरण, जो ईथेरियम में प्रमुखता से देखा जाता है, भागीदारों से मूल्यवान टोकन बंद करने की मांग करके मानक और अधिक ऊंचा उठाता है। एक समय पर, एक वैलिडेटर बनने के लिए प्रति नोड 32 ETH की आवश्यकता थी, जो अधिकांश हमलावरों के लिए कई अलग-अलग पहचानों को चलाने के लिए वित्तीय रूप से कठिन बना देता था। बेईमानी के लिए उस स्टेक की पूंजी को खोने का जोखिम एक और शक्तिशाली निवारक के रूप में जोड़ता है।

डिलीगेटेड प्रूफ-ऑफ-स्टेक एक और स्तर पेश करता है। असीमित नोड्स को अनुमति देने के बजाय, समुदाय वैधीकरण को संभालने के लिए एक छोटे समूह के विश्वसनीय प्रतिनिधियों का चुनाव करते हैं। इन प्रतिनिधियों के पास सच्चाई से काम करने के लिए मजबूत उत्तेजना होती है क्योंकि उनकी पोज़ीशन और पुरस्कार समुदाय के समर्थन पर निर्भर करते हैं, जिससे साइबिल नोड्स को महत्वपूर्ण प्रभाव प्राप्त करना काफी मुश्किल हो जाता है।

पर्सनहुड का सबूत और पहचान वेरिफ़िकेशन

कुछ प्रोजेक्ट्स केवल आर्थिक लागतों तक सीमित नहीं रहते, बल्कि प्रूफ-ऑफ-पर्सनहुड के माध्यम से पहचान समस्या का सीधे समाधान करते हैं। उदाहरण के लिए, वर्ल्डकॉइन प्रत्येक खाते की पुष्टि के लिए बायोमेट्रिक आईरिस स्कैन का उपयोग करता है ताकि यह सुनिश्चित हो सके कि प्रत्येक खाता एक अद्वितीय मनुष्य का है। यह दृष्टिकोण एक वास्तविक “एक व्यक्ति, एक मत” प्रणाली को लागू करने का लक्ष्य रखता है।

KYC आवश्यकताएँ या साधारण फोन पुष्टि उपयोगकर्ताओं के लिए नोटिस करने योग्य बाधा उत्पन्न करती हैं, लेकिन वे झूठे खातों के उत्पादन की लागत को काफी बढ़ा देती हैं। जबकि इन विधियों के चलते गोपनीयता के बारे में बहस होती है, वे हमलावर द्वारा बनाए जा सकने वाले Sybil पहचानों की कुल संख्या को सीमित करने में अत्यधिक प्रभावी रहती हैं।

प्रतिष्ठा प्रणालियाँ और श्रेणीबद्ध नियंत्रण

प्रतिष्ठा और पदानुक्रमित प्रणालियाँ समय और व्यवहार को अतिरिक्त सुरक्षा के रूप में पेश करती हैं। नए नोड्स को तब तक संदेह के साथ व्यवहार किया जाता है जब तक कि वे अपनी प्रामाणिकता साबित न कर दें। लंबे समय से मौजूद प्रतिभागी धीरे-धीरे नेटवर्क भर में अधिक मतदान शक्ति, शासन में प्राथमिकता या अधिक प्रभाव प्राप्त करते हैं।

यह संरचना नए झूठी पहचानों को तुरंत क्षति पहुंचने से रोकती है।

सामाजिक विश्वास ग्राफ और वौचिंग प्रणाली इसे आगे बढ़ाती हैं। स्थापित सदस्यों को दृश्य ऑन-चेन कनेक्शन के माध्यम से नए सदस्यों को प्रभावी ढंग से “समर्थन” करना होता है। एल्गोरिदम नोड्स के बीच संबंधों का विश्लेषण करते हैं, जिससे संदिग्ध खातों के अलग-थलग समूहों को पहचानना और सीमित करना आसान हो जाता है।

कस्टम टूल्स और मल्टी-लेयर्ड दृष्टिकोण

विकासक अक्सर विशिष्ट नेटवर्क के लिए विशेष कस्टम उपकरण भी तैनात करते हैं। अदृश्य इंटरनेट प्रोजेक्ट (I2P) द्वारा उपयोग किए जाने वाले वितरित हैश टेबल जैसे काडेमलिया, समन्वयित झूठे नोड्स के साथ नेटवर्क को भरने को तकनीकी रूप से कठिन बना देते हैं। स्मार्ट-कॉन्ट्रैक्ट-आधारित प्रतिष्ठा स्कोरिंग, खराब व्यवहार की पहचान करने पर स्वचालित रूप से स्टेक को कम कर सकती है या प्रभाव को कम कर सकती है।

व्यावहारिक रूप से, सबसे अधिक स्थिर परियोजनाएँ किसी एक विधि पर निर्भर नहीं होतीं। वे सहमति तंत्र, प्रूफ-ऑफ-पर्सनहुड या केवाईसी के माध्यम से पहचान जाँच, समय के साथ प्रतिष्ठा निर्माण, और कस्टम तकनीकी बाधाओं से कई स्तरों की आर्थिक लागत को मिलाती हैं। मार्गदर्शक सिद्धांत सुस्थिर रहता है: ईमानदारी से भागीदारी सस्ती और आसान बनी रहनी चाहिए, जबकि दुरुपयोग के पैमाने में प्रयास पैसे, समय या तकनीकी जटिलता के मामले में अत्यधिक महंगे हो जाते हैं।

यह बहु-स्तरीय दर्शन यह समझाता है कि वर्षों के दौरान परिपक्व नेटवर्क क्यों साइबिल हमलों के प्रति अधिक प्रतिरोधी होते गए। प्रत्येक नया खतरा सुधार की ओर ले जाता है, जिससे रोकथाम एक स्थिर सूची के बजाय एक विकासशील अभ्यास बन जाती है।

एक बार जब सिबिल अटैक हो चुका हो, तो उसे कैसे हल करें

सबसे अच्छी रक्षा भी परीक्षण की जा सकती है। जब कोई हमला निकल जाए, तो गति और पारदर्शिता महत्वपूर्ण होती है।

-

तुरंत फिल्टरिंग और बाहर रखना: टीमें ऑन-चेन डेटा का विश्लेषण करती हैं ताकि संबंधित क्लस्टर्स को ब्लैकलिस्ट कर सकें। एयरड्रॉप में, इसका अर्थ है टोकन वितरण से पहले सिबिल वॉलेट्स को हटाना। लेयरज़ीरो की सार्वजनिक सूची और निरंतर बोन्टी कार्यक्रम ने दिखाया कि समुदाय की भागीदारी कैसे सफाई को तेज कर सकती है।

-

आपातकालीन शासन रोक: यदि मतदान को धोखेबाज़ी के रूप में प्रतीत होता है, तो प्रोजेक्ट्स प्रस्तावों को रोक सकते हैं, साक्ष्य की समीक्षा कर सकते हैं और निर्णयों को उलट सकते हैं। कुछ प्रोटोकॉल अस्थायी रूप से नियंत्रण को एक विश्वसनीय मल्टिसिग या कोर टीम के पास वापस सौंप देते हैं जब तक कि डस्ट शांत न हो जाए।

-

आर्थिक मानक बढ़ाना: एक घटना के बाद, टीमें भविष्य के हमलों को महंगा बनाने के लिए स्टेकिंग आवश्यकताओं को बढ़ा सकती हैं या नए जमानत नियम जोड़ सकती हैं।

-

प्रतिष्ठा रीसेट और वौचिंग: नए या संदिग्ध नोड्स को अपने आप को समय के साथ साबित करने तक मतदान का अधिकार नहीं मिलता। स्थापित नोड्स ग्राफ-आधारित विश्वास स्कोर के माध्यम से अप्रत्यक्ष रूप से दूसरों के लिए वौच कर सकते हैं।

-

प्रोटोकॉल पैच: नोड्स डुप्लिकेट आईपी से कनेक्शन को अस्वीकार कर सकते हैं, भौगोलिक विविधता को लागू कर सकते हैं या इनबाउंड कनेक्शन सीमाएँ लागू कर सकते हैं। हमले के बाद के ऑडिट में अक्सर सरल सुधार जैसे बेहतर रैंडम नोड चयन पाए जाते हैं।

यह प्रक्रिया बिल्कुल बिल्ली और चूहे के खेल जैसी लगती है, लेकिन प्रत्येक दौर से नेटवर्क अधिक बुद्धिमान बनता है। वास्तविक बहाली में स्पष्ट संचार, खोजों का प्रकाशन, निर्णयों की व्याख्या, और कभी-कभी प्रभावित उपयोगकर्ताओं को क्षतिपूर्ति करना भी शामिल होता है, ताकि विश्वास को पुनः स्थापित किया जा सके।

आगे के रास्ते के लिए चुनौतियाँ और विचार

कोई भी समाधान आदर्श नहीं है। मजबूत पहचान जांच क्रिप्टो के गोपनीयता के दर्शन के साथ टकरा सकती है। जैविक पहचान-प्रमाण उपलब्धता और डेटा-गोपनीयता के प्रश्न उठाती है। अत्यधिक आक्रामक फिल्टरिंग उन मान्य उपयोगकर्ताओं को बाहर कर सकती है जो केवल कई वॉलेट चला रहे हैं।

छोटे या नए चेन्स अधिक सुभेद्य रहते हैं क्योंकि उनके पास बिटकॉइन या ईथेरियम के जितना हैश रेट या आर्थिक डेप्थ नहीं होता। एयरड्रॉप संस्कृति स्वयं फार्मिंग के लिए प्रोत्साहन पैदा करती है, जिससे प्रत्येक टोकन लॉन्च एक संभावित लक्ष्य बन जाता है।

उभरते खतरों में एआई-सक्षम स्वचालन शामिल है जो मानव व्यवहार को अधिक विश्वसनीय ढंग से नकल करता है। एक अच्छी बात यह है कि 2025 और 2026 में मशीन-लर्निंग पता लगाने, डिसेंट्रलाइज्ड प्रतिष्ठा प्रणालियों, और आर्थिक लागतों को सामाजिक ग्राफ़ के साथ मिलाने वाले मिश्रित दृष्टिकोणों में तेजी से प्रगति हुई है।

निवेशक और उपयोगकर्ता स्पष्ट सिबिल-रक्षा रोडमैप प्रकाशित करने वाले प्रोजेक्ट्स का समर्थन करके, बैटल-टेस्टेड सहमति का उपयोग करके और तीसरे पक्ष के ऑडिटर्स को जुड़ाकर अपनी सुरक्षा कर सकते हैं। हार्डवेयर वॉलेट में संपत्ति रखना और संदिग्ध लिंक से बचना मूलभूत लेकिन आवश्यक स्वच्छता है।

निष्कर्ष

सिबिल हमले हमें याद दिलाते हैं कि डिसेंट्रलाइजेशन स्वतः प्राप्त नहीं होता; इसके लिए निरंतर सावधानी की आवश्यकता होती है। टॉर के प्रारंभिक दिनों से लेकर 2024–2025 के जटिल एयरड्रॉप युद्धों तक, इन हमलों ने कमजोरियों को उजागर किया है, लेकिन नवाचार को भी बढ़ावा दिया है। ऐसी प्रोजेक्ट्स जो सिबिल प्रतिरोध को एक जीवित प्रणाली के रूप में समझती हैं, जिसमें महंगी भागीदारी, स्मार्ट पता लगाने, समुदाय के उपकरण और त्वरित उबरने की योजनाएँ शामिल हैं, सबसे अच्छा मौका रखती हैं कि वे मजबूत बनी रहें।

जबकि ब्लॉकचेन दैनिक वित्त, शासन और यहां तक कि औद्योगिक IoT जैसे वास्तविक दुनिया के अनुप्रयोगों में गहराई से घुल रहा है, सच्चे प्रतिभागियों और चतुर अप्रतिभागियों को अलग करने की क्षमता ही उन नेटवर्क्स को निर्धारित करेगी जो सफल होंगे। अच्छी खबर? उपकरण मौजूद हैं, सबक सार्वजनिक हैं, और समुदाय लगातार सीख रहा है। नेटवर्क को सच्चा बनाए रखने के लिए सूचित बने रहना पहला कदम है।

अगर आपको यह गाइड उपयोगी लगी, तो ब्लॉकचेन सुरक्षा पर अधिक जानकारी प्राप्त करें या टिप्पणियों में साइबिल फिल्टरिंग के बारे में अपने अनुभव साझा करें। व्यावहारिक सुरक्षा के लिए, हार्डवेयर वॉलेट का उपयोग करें और उन प्रोजेक्ट्स का अनुसरण करें जो प्रोत्साहन और शासन के बारे में पारदर्शिता पर ध्यान केंद्रित करते हैं। जिज्ञासु बने रहें, सुरक्षित रहें, और मजबूत आधारों पर निर्माण जारी रखें।

अक्सर पूछे जाने वाले प्रश्न

1. क्या सभी ब्लॉकचेन साइबिल हमलों के लिए भेद्य हैं?

प्रत्येक पीयर-टू-पीयर नेटवर्क का सिद्धांत रूप में जोखिम होता है, लेकिन प्रूफ-ऑफ-वर्क या प्रूफ-ऑफ-स्टेक का उपयोग करने वाले परिपक्व चेन्स बड़े पैमाने पर हमलों को अत्यधिक महंगा बना देते हैं। छोटे या कम सुरक्षित नेटवर्क अधिक संवेदनशील बने रहते हैं।

2. आप सिबिल हमले की पहचान कैसे करते हैं?

सामाजिक विश्वास ग्राफ़ में ऐसे वॉलेट या नोड्स के समूहों की तलाश करें जो समान फंडिंग स्रोतों को साझा करते हैं, समान व्यवहार दर्शाते हैं या सच्चे सामाजिक विश्वास कनेक्शन की कमी होती है। एनालिटिक्स कंपनियाँ और ग्राफ़ एल्गोरिदम भारी कार्य करते हैं।

3. सीधे और अप्रत्यक्ष साइबिल हमलों में क्या अंतर है?

प्रत्यक्ष हमलों में झूठे नोड सीधे ईमानदार नोड्स से बात करते हैं। अप्रत्यक्ष हमलों में प्रभाव को मध्यस्थ नोड्स के माध्यम से रूट किया जाता है, जिससे मूल हमलावर को ट्रेस करना कठिन हो जाता है।

4. क्या स्टेक साबित करना पूरी तरह से सिबिल हमलों को रोक सकता है?

इससे लागत बहुत अधिक बढ़ जाती है क्योंकि प्रत्येक पहचान के लिए वास्तविक स्टेक जोखिम में होना चाहिए, लेकिन चतुर हमलावर अभी भी कई खातों में छोटे स्टेक फैला सकते हैं जब तक कि प्रतिष्ठा या व्यक्तित्व जांच जैसी अतिरिक्त परतें नहीं जोड़ी जातीं।

5. लेयरज़ीरो एयरड्रॉप साइबिल मामले में क्या हुआ?

टीम ने विश्लेषण साझेदारों और समुदाय रिपोर्टिंग का उपयोग करके 8 लाख से अधिक संदिग्ध पते पहचाने, फिर वास्तविक उपयोगकर्ताओं को पुरस्कृत करने के लिए वितरण को समायोजित किया।

6. परियोजनाएँ एक सफल हमले के बाद कैसे बहाल होती हैं?

वे दुर्भावनापूर्ण नोड्स को ब्लैकलिस्ट करते हैं, शासन को रोक देते हैं, संभव होने पर खराब निर्णयों को वापस कर देते हैं, और प्रोटोकॉल को पैच करते हैं। स्पष्ट संचार समुदाय के विश्वास को पुनः स्थापित करने में मदद करता है।

7. क्या KYC सिर्फ साइबिल हमलों को रोकने का तरीका है?

नहीं। हालाँकि यह प्रभावी है, लेकिन यह गोपनीयता की बलि दे देता है। कई प्रोजेक्ट्स हाइब्रिड दृष्टिकोण को पसंद करते हैं जो आर्थिक लागत, प्रतिष्ठा प्रणाली और ग्राफ विश्लेषण के माध्यम से सुरक्षा और विकेंद्रीकरण का संतुलन करते हैं।

8. उपयोगकर्ताओं को साइबिल योजना का हिस्सा बनने से बचने के लिए क्या देखना चाहिए?

डजनों वॉलेट के माध्यम से आसान रिवॉर्ड का वादा करने वाले “फार्मिंग गाइड्स” से सावधान रहें। वैध भागीदारी आमतौर पर स्क्रिप्टेड दोहराव के बजाय सामान्य, विविध गतिविधि जैसी दिखती है।

जोखिम का अपवाद: यह सामग्री केवल सूचनात्मक उद्देश्यों के लिए है और वित्तीय, निवेश या कानूनी सलाह का प्रतिनिधित्व नहीं करती है। क्रिप्टोकरेंसी निवेश में उल्लेखनीय जोखिम और अस्थिरता होती है। किसी भी वित्तीय निर्णय लेने से पहले हमेशा अपनी खुद की शोध करें और एक योग्य पेशेवर से परामर्श करें। पिछला प्रदर्शन भविष्य के परिणाम या लाभ की गारंटी नहीं देता है।

डिस्क्लेमर: इस पेज का भाषांतर आपकी सुविधा के लिए AI तकनीक (GPT द्वारा संचालित) का इस्तेमाल करके किया गया है। सबसे सटीक जानकारी के लिए, मूल अंग्रेजी वर्जन देखें।