Auteur : Claude, Shenchao TechFlow

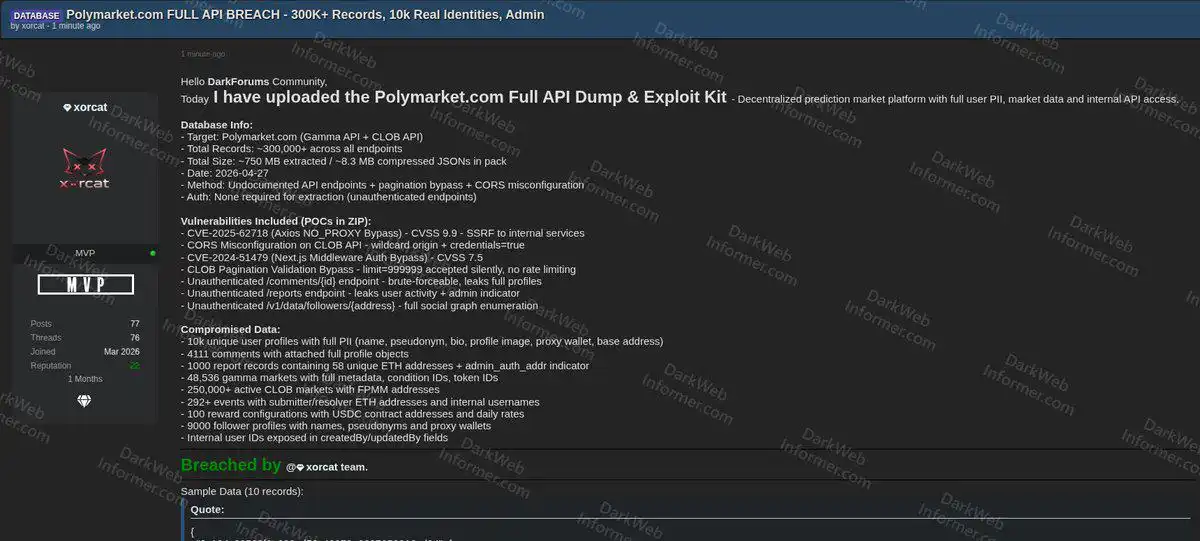

Lecture approfondie de Shenchao : Le hacker sous pseudonyme « xorcat » a téléchargé un fichier compressé le 27 avril sur un forum de criminalité en ligne, contenant plus de 300 000 enregistrements extraits de Polymarket, cinq scripts d'exploitation fonctionnels et deux vulnérabilités de niveau CVE, pour un volume total de données brutes d'environ 750 Mo.

Le compte d'intelligence sur les menaces blockchain Dark Web Informer a révélé cet événement sur X le lendemain. Polymarket a réagi le jour même en affirmant que les données concernées « étaient déjà accessibles via une API publique » et en qualifiant l'événement de « fonctionnalité » plutôt que de fuite. Toutefois, la déclaration officielle n'a pas directement abordé les mauvaises configurations API et les détails d'exploitation des vulnérabilités listés par le pirate.

Le 27 avril, l'attaquant sous pseudonyme « xorcat » a téléchargé sur un forum de criminalité en ligne un fichier compressé : un fichier JSON de 8,3 Mo, qui se décompresse en environ 750 Mo, contenant plus de 300 000 enregistrements extraits de Polymarket, cinq scripts d'exploitation fonctionnels (PoC) et un rapport technique.

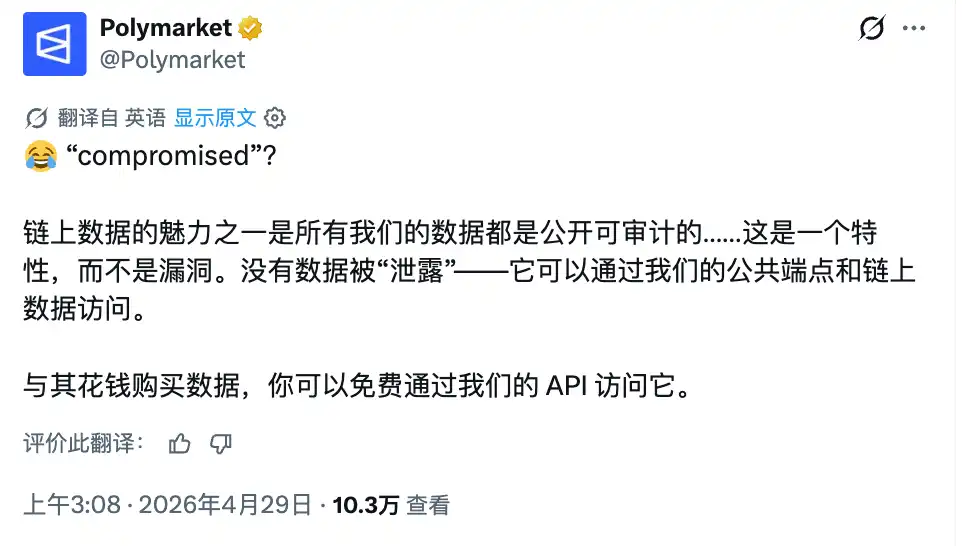

Réponse du jour de Polymarket. Mais cette réponse n'est pas une excuse classique ni une investigation typique de gestion de crise ; c'est une réplique presque provocante. Le compte officiel de la plateforme a publié sur X une remarque ironique indiquant que tous les contenus concernés sont accessibles via des points d'accès publics et des données sur chaîne, les qualifiant de « fonctionnalité, pas de vulnérabilité ».

L'événement se transforme en affaire de Rōjinmon : les pirates affirment qu'il s'agit d'une attaque consistant à publier des données sans notification préalable, en pointant spécifiquement plusieurs mauvaises configurations d'API ; la plateforme affirme que tous les contenus étaient publics et qu'aucune information privée n'a été divulguée.

Vecteur d'attaque : « une série de portes non verrouillées »

Selon la description publiée par xorcat sur le forum, l'attaque n'a pas reposé sur une seule vulnérabilité complexe, mais plutôt sur une série de portes non verrouillées. Selon le média de cybersécurité The CyberSec Guru, l'attaque a principalement exploité trois types de failles : des points de terminaison API non publiés, une contournement de pagination de l'API de trading CLOB (Order Book Centralisé), ainsi qu'une mauvaise configuration CORS (Cross-Origin Resource Sharing).

Le rapport public indique que plusieurs points de terminaison de Polymarket ne nécessitent apparemment aucune authentification. Par exemple, le point de terminaison des commentaires permet une énumération par force brute des profils utilisateurs complets ; le point de terminaison des rapports expose les données d'activité des utilisateurs ; le point de terminaison des abonnés permet à quiconque de cartographier l'ensemble du réseau social d'une adresse portefeuille sans se connecter.

Qu'y a-t-il exactement dans plus de 300 000 enregistrements ?

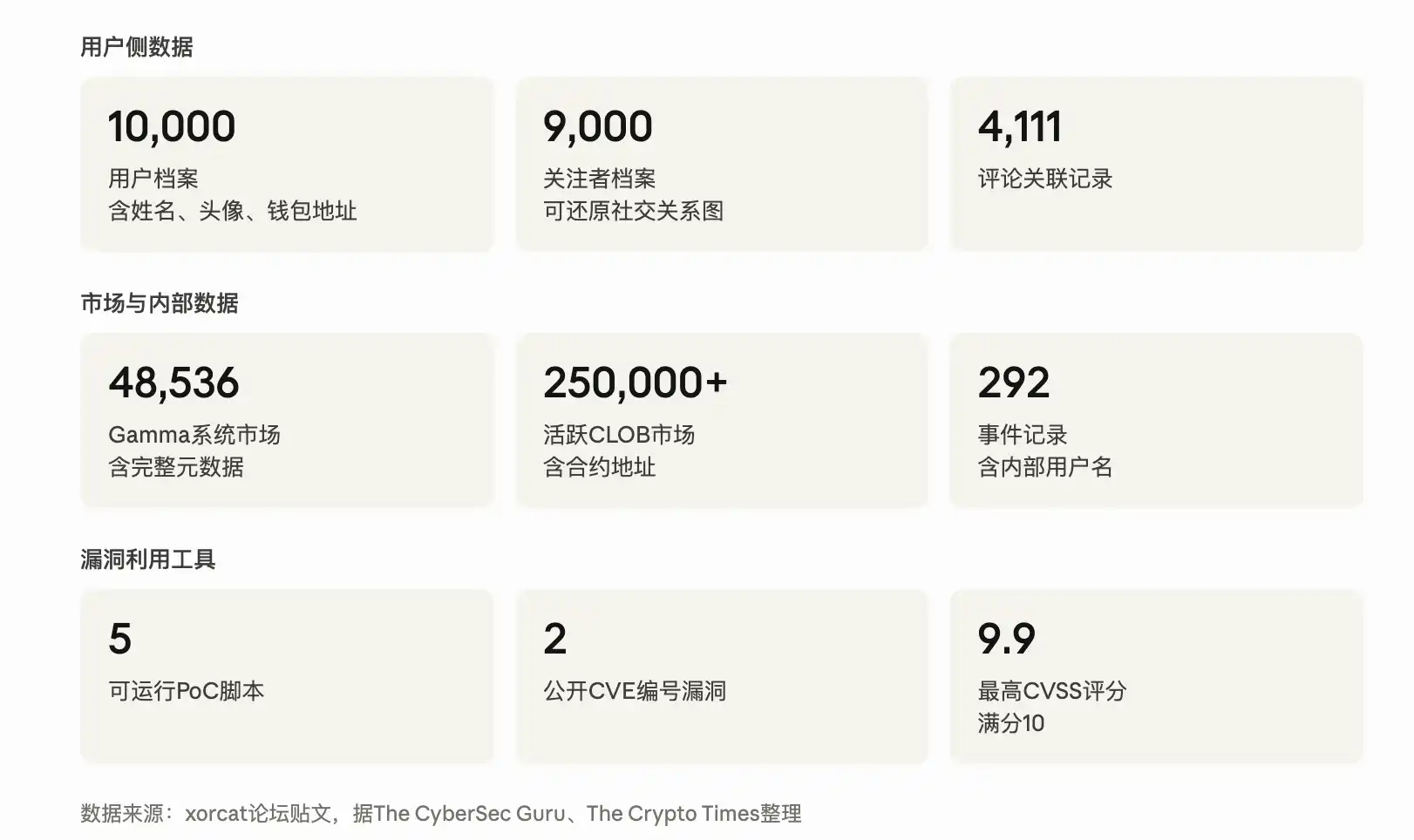

Les publications du forum xorcat ainsi que les rétrospectives de The CyberSec Guru et The Crypto Times montrent que le jeu de données fuité est organisé en trois grandes catégories : utilisateurs, marchés et outils d'attaque (voir la carte de données ci-dessous).

Les 10 000 profils d'utilisateurs côté client contiennent des noms, des pseudos, des biographies, des avatars, des adresses de portefeuille d'agent et des adresses de portefeuille sous-jacentes. Les 9 000 profils d'abonnés permettent de reconstituer le graphe de relations sociales. Les 4 111 données de commentaires sont toutes associées à des profils d'utilisateurs. Les 1 000 enregistrements de signalements impliquent 58 adresses Ethereum distinctes. Les champs d'ID utilisateur internes tels que createdBy et updatedBy sont également dispersés, reconstituant indirectement une partie du profil du compte de la plateforme.

Le côté marché couvre 48 536 marchés provenant du système Polymarket Gamma (avec métadonnées complètes, ID de condition, ID de jeton), plus de 250 000 marchés CLOB actifs (avec adresse de contrat FPMM), 292 événements avec les noms d'utilisateur internes et les adresses de portefeuille des soumissionnaires et des arbitres, ainsi que 100 configurations de récompenses avec l'adresse du contrat USDC et le taux de paiement quotidien.

Les adresses de portefeuille sont anonymes par nature sur la chaîne, mais leur anonymat s’effondre dès lors qu’elles sont associées à un nom, un profil ou une photo de profil. Tel est le point de controverse que la réponse de Polymarket n’a pas abordé :

Le fait qu'une donnée soit « publique » et le fait qu'elle protège toujours l'identité de l'utilisateur après agrégation sont deux questions distinctes.

« C’est une fonction, pas une faille » : la réfutation de Polymarket

La réponse publiée par Polymarket le 28 avril sur X ne comprenait qu'un seul tweet. La plateforme a commencé par l'émoticône « 😂 », remettant en question le terme « compromis », puis a réfuté point par point : les données chainées sont par nature auditables publiquement, aucune donnée n'a été « divulguée », les mêmes informations étaient déjà accessibles gratuitement via l'API publique, sans besoin d'achat payant. La déclaration s'est conclue par la qualification : « C'est une fonctionnalité, pas une faille. »

The Crypto Times souligne que la réponse de Polymarket n'aborde pas directement les accusations techniques spécifiques formulées par le pirate, telles que la mauvaise configuration de l'API, la mauvaise configuration de CORS, les points de terminaison non divulgués et l'absence de limites de débit. La plateforme a lancé une attaque vigoureuse sur le point le plus facile à réfuter — « les données étaient-elles publiques » — tout en restant silencieuse sur la question de sécurité plus fondamentale : « l'attaquant a extrait et regroupé massivement des données via des chemins non prévus ».

Xorcat a également déclaré n'avoir pas notifié Polymarket à l'avance, arguant que la plateforme ne disposait pas de programme de récompenses pour la découverte de vulnérabilités. Ce point n'a pas été vérifié par un tiers, mais s'il est exact, il révèle un manque potentiel dans la gouvernance proactive de la sécurité de Polymarket : l'absence d'un canal formel de divulgation responsable pousse les attaquants à publier directement les failles au lieu de les signaler en interne.

Ce n'est pas la première fois que Polymarket est confronté à des problèmes de sécurité.

Revenons à la chronologie : entre août et septembre 2024, plusieurs utilisateurs ayant connecté leur compte Google à Polymarket ont signalé le vol de leurs USDC ; les attaquants ont exploité une fonction proxy du SDK de Magic Labs pour transférer les soldes des utilisateurs vers des adresses de phishing. Le service client de Polymarket a confirmé d’ici la fin septembre au moins cinq attaques similaires.

En novembre 2025, des pirates ont exploité la section commentaires de Polymarket pour publier des liens d'hameçonnage ; après clic, ces liens ont installé des scripts malveillants sur les appareils des utilisateurs, entraînant des pertes totales supérieures à 500 000 dollars américains.

En décembre 2025, une nouvelle vague de comptes a été piratée. Polymarket a confirmé l'événement sur Discord, l'attribuant à « une vulnérabilité dans un service d'authentification tiers ». Les discussions sur les réseaux sociaux pointent généralement vers les utilisateurs connectés via des adresses e-mail de Magic Labs, mais la plateforme n'a pas nommé publiquement le fournisseur concerné ni révélé le nombre exact d'utilisateurs affectés ni l'étendue des pertes.

Après chaque événement, la plateforme a réagi à des niveaux variés : en blâmant des fournisseurs tiers, en reconnaissant les problèmes et en promettant de contacter les utilisateurs affectés. Cet événement xorcat constitue la première fois où la réponse complète s'appuie sur l'argument « ces données étaient publiques ». Sur le plan historique, cette réponse ressemble davantage à une lutte pour définir la nature de l'événement qu'à une réponse classique à un incident de sécurité.

Au moment de la rédaction, Polymarket n'a pas fourni de clarification sur la correction des vulnérabilités techniques révélées par xorcat, et le script PoC sur le forum reste téléchargeable par quiconque.