Note de la rédaction : À mesure que les capacités de l'IA approchent la frontière des « outils universels », le sens de la cybersécurité évolue. Il ne s'agit plus seulement de défendre contre les pirates, les virus ou les fuites de données, mais de s'engager dans un jeu de déséquilibre des capacités.

Alors qu'Anthropic lance Claude Mythos, qui démontre une capacité de détection de vulnérabilités proche de celle des experts de premier plan, les cyberattaques entrent dans une nouvelle phase plus discrète et automatisée, transformant la sécurité personnelle d'un « choix » en une « nécessité ». D'un côté, les barrières à l'entrée pour les attaquants diminuent ; de l'autre, leur efficacité augmente de façon exponentielle. Cela signifie que la « sécurité passive » deviendra de plus en plus insoutenable.

Dans ce contexte, la liste de « santé numérique » proposée par Andrej Karpathy, cofondateur d'OpenAI, offre une approche concrète pour y répondre. À l'ère de l'IA, la sécurité n'est plus une mesure corrective après un incident, mais une composante intégrée du comportement quotidien : authentification, isolation des autorisations, minimisation des informations et restructuration des habitudes. Ces 15 étapes, qui semblent triviales, visent en réalité à reconstruire une frontière de sécurité accessible et maîtrisable par un utilisateur ordinaire.

Le véritable risque ne réside pas dans le fait que vous deveniez ou non la cible d'une attaque, mais dans le fait que vous soyez ou non sans défense lorsque l'attaque se produit.

The following is the original text:

Il est certain : en matière de cybersécurité, vous n'avez plus de marge de manœuvre pour négliger.

Mythos, publié par Anthropic hier, marque un point de non-retour.

Cette technologie n'est pas encore publique, mais dès qu'elle tombera entre les mains de malveillants (ce qui est presque inévitable)… vous ferez face à une attaque cybernétique extrêmement avancée, dont la plupart des gens ne se rendront compte qu'une fois qu'il sera trop tard.

C'est comme le « COVID-19 » du monde logiciel.

C'est pourquoi, à partir de maintenant, votre sécurité réseau doit être impeccable.

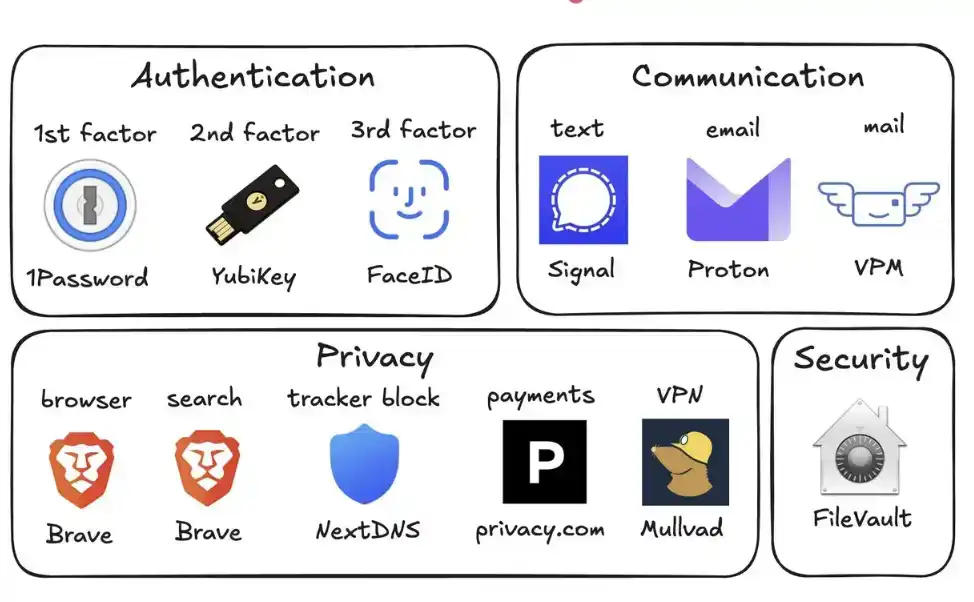

Les conseils d'hygiène numérique de Karpathy

L'année dernière, Andrej Karpathy (@karpathy, cofondateur d'OpenAI) a compilé un « guide d'hygiène numérique » qui présente systématiquement les méthodes fondamentales pour se protéger à l'ère de l'IA.

C'est l'un des guides les plus adaptés pour débuter que j'aie jamais vus.

Voici toutes les mesures de sécurité que vous devriez prendre dans cette ère d'incertitude :

1. Utilisez un gestionnaire de mots de passe (par exemple : 1Password)

Générez un mot de passe aléatoire unique pour chaque compte que vous possédez. Une fois qu’un service est compromis, les attaquants utilisent souvent ces identifiants pour des attaques par « reprise de mots de passe ». Un gestionnaire de mots de passe élimine complètement ce risque et permet également le remplissage automatique, ce qui peut même être plus rapide que l’utilisation répétée du même mot de passe.

2. Configurez une clé de sécurité matérielle (par exemple : YubiKey)

Il s'agit d'un appareil physique utilisé comme deuxième facteur d'authentification lors de la connexion. Un attaquant doit « posséder l'appareil physique » pour accéder à votre compte. En comparaison, les codes SMS envoyés par téléphone peuvent être facilement volés par une attaque de type SIM swapping (une personne se fait passer pour vous auprès de votre opérateur pour transférer votre numéro sur son propre téléphone).

Conseillez d'acheter 2 à 3 YubiKey, à stocker séparément pour éviter d'être bloqué hors de votre compte en cas de perte.

3. Activer complètement la biométrie

Par exemple, activez Face ID, la reconnaissance biométrique, etc., dans tous vos gestionnaires de mots de passe, applications bancaires et applications importantes. Il s'agit de la troisième couche d'authentification : vous-même. Personne ne peut voler votre visage à partir d'une base de données.

4. Traitez les questions de sécurité comme un mot de passe

Des questions comme « Quel est le nom de famille de votre mère ? » peuvent être trouvées en ligne en 10 secondes. Générez des réponses aléatoires et enregistrez-les dans votre gestionnaire de mots de passe. Ne jamais saisir d'informations réelles.

5. Activer le chiffrement du disque

Sur Mac, c'est FileVault ; sur Windows, c'est BitLocker. Si votre ordinateur est volé, le chiffrement permet à l'attaquant de ne récupérer qu'une « brique », et non vos données. L'activation ne prend que 2 minutes et s'exécute en arrière-plan automatiquement.

6. Réduire les appareils de maison intelligente

Chaque « appareil intelligent » est fondamentalement un ordinateur connecté équipé d’un microphone. Ils collectent continuellement des données, se connectent fréquemment au réseau et sont souvent compromis. Votre détecteur d’air connecté à la maison n’a pas besoin de connaître votre position exacte. Moins d’appareils signifient moins de points d’entrée pour les attaques.

7. Utiliser Signal pour la communication

Signal offre un chiffrement de bout en bout ; personne (y compris la plateforme elle-même, les opérateurs ou les écoutants) ne peut lire le contenu. Les messages SMS ordinaires, voire iMessage, conservent les métadonnées (qui, quand, fréquence de contact). Activez « la suppression automatique des messages » (par exemple, après 90 jours) pour éviter que l'historique ne devienne un risque.

8. Utilisez un navigateur axé sur la vie privée (par exemple : Brave)

Basé sur Chromium, compatible avec les extensions Chrome, l'expérience utilisateur est presque identique.

9. Basculer le moteur de recherche par défaut vers Brave Search

Il possède un index indépendant (différent de DuckDuckGo, qui dépend de Bing). Si les résultats d'une recherche sont médiocres, ajoutez « !g » pour rediriger vers Google. La version payante coûte environ 3 $ par mois — cela vaut la peine : vous devenez un client, et non un « produit vendu ».

10. Utilisez une carte virtuelle (par exemple : Privacy.com)

Générez un numéro de carte distinct pour chaque commerçant et définissez des limites de dépense. Vous pouvez même entrer des noms et adresses aléatoires. En cas de compromission du commerçant, seul le numéro de carte à usage unique sera exposé, et non votre identité financière réelle.

11. Utiliser une adresse postale virtuelle

Des services comme Virtual Post Mail collectent vos courriers physiques, les numérisent et vous permettent de les consulter en ligne.

Vous pouvez décider vous-même quels éléments détruire et lesquels rediriger. Ainsi, vous n’aurez plus à fournir votre adresse réelle à divers commerçants inconnus à chaque paiement en ligne.

12. Ne cliquez pas sur les liens dans les e-mails.

Les adresses e-mail sont extrêmement faciles à falsifier. Avec l'aide de l'IA, les courriels de phishing d'aujourd'hui sont presque indiscernables des vrais courriels. Au lieu de cliquer sur les liens, saisissez manuellement l'URL et connectez-vous directement au site web.

Désactivez également la fonction de chargement automatique d’images dans votre boîte e-mail, car les images intégrées sont souvent utilisées pour suivre si vous avez ouvert l’e-mail.

13. Utilisez un VPN de manière sélective (par exemple : Mullvad)

Un VPN (réseau privé virtuel) peut masquer votre adresse IP (le numéro unique qui identifie votre appareil et votre emplacement) auprès des services que vous consultez. Il n’est pas nécessaire de le garder activé en permanence, mais il est essentiel de l’activer lors de l’utilisation de Wi-Fi public ou lors de l’accès à des services dont vous ne faites pas entièrement confiance.

14. Activer le blocage d’annonces au niveau DNS (par exemple : NextDNS)

Le DNS peut être compris comme un annuaire que les appareils utilisent pour « rechercher des sites web ». Intercepter à ce niveau signifie que les publicités et les traceurs sont bloqués avant même leur chargement.

Et cela fonctionne pour toutes les applications et navigateurs sur l'appareil.

15. Installez un outil de surveillance réseau (par exemple : Little Snitch)

Il peut afficher quelles applications sur votre ordinateur sont connectées à Internet, combien de données elles envoient et où ces données sont dirigées. Toute application présentant une fréquence de transmission de données anormalement élevée mérite une attention particulière et devrait probablement être désinstallée immédiatement.

Actuellement, Mythos reste uniquement entre les mains des défenseurs de Project Glasswing (comme Anthropic, Apple, Google, etc.). Toutefois, des modèles aux capacités similaires tomberont bientôt entre les mains d'acteurs malveillants (peut-être en moins de six mois, voire plus vite).

C'est pourquoi il est essentiel de renforcer immédiatement vos mesures de sécurité. Prendre 15 minutes maintenant pour effectuer ces paramètres vous permettra d'éviter une série de problèmes graves à l'avenir.

Faites attention à votre sécurité et bonne chance.