L'incident récent de KelpDAO a commencé au niveau de l'infrastructure, et non au sein de contrats intelligents, ce qui lui a permis de contourner les contrôles de sécurité attendus. Les attaquants ont ciblé le système de messagerie qui vérifie les transferts interchaînes, et non la logique du contrat elle-même.

Ils ont submergé les nœuds RPC valides et introduit des nœuds malveillants, forçant le système à s'appuyer sur des entrées de données manipulées. Selon LayerZero, l'attaque a réussi parce que KelpDAO utilisait un seul DVN, supprimant toute couche de vérification de secours.

Une fois que le système a cru au message falsifié, il a libéré environ 116 500 rsETH, d'une valeur de près de 294 millions de dollars, sans garantie. Le processus s'est terminé en quelques minutes, soulignant à quel point de telles défaillances peuvent s'aggraver rapidement. Cela implique que les systèmes cross-chain font face à un risque structurel, où une conception de validation faible peut déclencher des pertes rapides et affaiblir la confiance du marché.

Une violation de l'infrastructure entraîne une défaillance

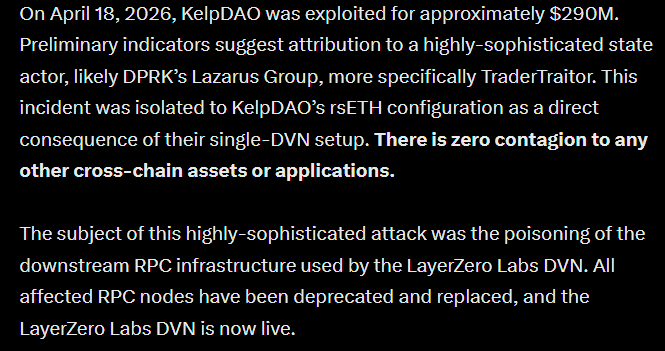

L'incident du 18 avril révèle une opération coordonnée, probablement liée à l'unité TraderTraitor de Lazarus Group, ciblant la couche données du système. Au lieu d'attaquer les contrats intelligents, le groupe s'est concentré sur les nœuds RPC, qui fournissent les données de transaction au réseau.

Ces nœuds alimentent le DVN, un système de vérification qui vérifie la validité des transferts interchaînes. En prenant le contrôle de certains nœuds RPC, l'attaquant a modifié les données envoyées pour vérification tout en conservant des réponses normales pour les outils de surveillance.

Tant que les mesures de sécurité sont restées actives, elles ont perturbé les nœuds sains, forçant le système à s'appuyer sur des données compromise. Cela a permis à de fausses transactions de passer pour valides.

Cette approche montre que même les systèmes sécurisés peuvent échouer si leurs sources de données sont approuvées sans vérifications suffisantes.

Le DeFi peut-il encore compter sur des systèmes à vérificateur unique ?

L'incident KelpDAO a déplacé le débat de la manière dont l'attaque s'est produite à la question de la viabilité même de la conception du système. La passerelle reposait sur un seul vérificateur, ce qui réduisait les coûts et améliorait la vitesse, ce qui a conduit de nombreux protocoles à adopter des configurations similaires. Toutefois, cette conception supposait qu'une seule source de confiance agirait toujours correctement.

Une fois cette hypothèse démentie, les pertes ont rapidement augmenté jusqu'à près de 294 millions de dollars, révélant à quel point cette structure était fragile. Ce résultat met en évidence que l'efficacité a été obtenue au détriment de la résilience, particulièrement à mesure que davantage de valeur circule entre les chaînes.

L'analyste Darkfost renforce ce changement, en notant que LayerZero ne prendra plus en charge les configurations unilatérales 1/1 DVN, ce qui signale un rejet des configurations faibles. Cela implique que la DeFi pourrait désormais privilégier la redondance, même si cela augmente les coûts et ralentit l'exécution.

Résumé final

- La violation de KelpDAO montre comment une conception à un seul vérificateur a permis une perte de 294 millions de dollars, révélant des lacunes structurelles de sécurité dans les systèmes de validation interchaînes.

- L'incident pousse le DeFi vers une sécurité à plusieurs vérificateurs, car la dépendance à des points de confiance uniques augmente le risque systémique et mine la confiance.