Article rédigé par imToken

La semaine dernière, l'équipe Google Quantum AI a publié un article scientifique majeur indiquant que, dans le cadre d'une architecture supraconductrice, d'une correction d'erreurs spécifique et d'hypothèses matérielles, les ordinateurs quantiques futurs pourraient casser le cryptage couramment utilisé dans les cryptomonnaies et les blockchains — la courbe elliptique de 256 bits (ECDLP-256) — en quelques minutes en utilisant moins de 500 000 qubits physiques, soit environ 20 fois moins que les estimations précédentes.

Cela pointe directement vers le schéma de signature ECDSA, fondement de presque toutes les principales chaînes publiques comme Bitcoin et Ethereum. Dès la diffusion de cette information, la rumeur selon laquelle un ordinateur quantique pourrait casser les clés privées de Bitcoin a commencé à se répandre sur Internet.

En réalité, il est nécessaire de prendre un moment pour clarifier la situation — la menace est réelle, mais elle est encore très éloignée de l'idée que « demain, votre portefeuille ne sera plus sécurisé ».

Plus important encore, l'ensemble de l'industrie a déjà commencé à agir.

I. Qu'est-ce que le calcul quantique menace exactement ?

Pour comprendre cette question, commençons par le fondamental : comment vos actifs Crypto sont-ils protégés ?

Il est bien connu que, sur Bitcoin ou Ethereum, chaque compte est associé à une paire de clés : une clé privée et une clé publique. La clé privée est une grande nombre aléatoirement généré, extrêmement confidentielle, équivalente au mot de passe de votre coffre-fort ; la clé publique est dérivée de la clé privée par une opération de multiplication sur courbe elliptique, et votre adresse de portefeuille est la chaîne de caractères obtenue en appliquant une fonction de hachage à la clé publique.

La base de sécurité de ce système réside précisément dans le fait que ce processus est unidirectionnel.

En fin de compte, il est facile de dériver la clé publique à partir de la clé privée, mais inverser le processus pour retrouver la clé privée à partir de la clé publique nécessiterait, sur un ordinateur classique, un temps bien supérieur à l'âge de l'univers — c'est précisément la nature du « problème du logarithme discret sur courbe elliptique » (ECDLP) : le calcul dans un sens est simple, mais la rupture dans l'autre sens est impossible.

Mais les ordinateurs quantiques brisent cette hypothèse, car ils peuvent résoudre les problèmes de factorisation d'entiers et de logarithme discret en temps polynomial ; autrement dit, un ordinateur quantique suffisamment puissant pourrait, théoriquement, déduire votre clé privée à partir de votre clé publique.

La question est donc : quand la clé publique est-elle exposée ?

Chaque fois que vous effectuez une transaction sur la blockchain, vous devez signer les données de la transaction avec votre clé privée et diffuser votre clé publique pour vérification, ce qui signifie que dès que vous avez effectué une transaction, votre clé publique est déjà publique sur la chaîne.

La signification de cet article de Google consiste à faire passer l'idée de « déduire la clé privée à partir de la clé publique » d'une possibilité théorique absurde à un objectif planifiable sur la feuille de route des hardware quantiques : selon les estimations de l'article, casser un ECDLP de 256 bits nécessiterait environ 500 000 qubits physiques dans un ordinateur quantique tolérant aux erreurs, une estimation bien inférieure aux prévisions précédentes.

Au fond, l'informatique quantique ne vise pas à casser la blockchain ; elle cible d'abord les systèmes de signature qui reposent toujours sur le problème du logarithme discret sur les courbes elliptiques au sein de la blockchain.

Ainsi, la menace est réelle, mais l’expression « imminente » n’est pas exacte ; les estimations dominantes de l’industrie indiquent une fenêtre qui ne commence pas avant environ 2030.

Deuxièmement, quelles préparations chaque chaîne publique effectue-t-elle ?

Bien sûr, objectivement, il existe une distinction cruciale que de nombreux rapports n'ont pas clarifiée : de nombreuses adresses Bitcoin n'exposent pas directement la clé publique sur la chaîne dès le départ.

À titre d'exemple avec des formats courants tels que P2PKH ou P2WPKH, l'adresse elle-même n'est généralement qu'un hachage de la clé publique ; la clé publique n'est révélée qu'au moment de la « première dépense ». Cela signifie que si votre adresse n'a jamais effectué de transaction, seule votre adresse de portefeuille apparaît sur la chaîne, sans la clé publique.

Ainsi, la surface d'attaque la plus directe de l'informatique quantique se concentre principalement sur les clés publiques des adresses ayant déjà effectué des transactions. Bien sûr, ce détail soulève directement la première action que les utilisateurs peuvent entreprendre dès maintenant — nous y reviendrons plus tard.

L'industrie n'est pas insensible à ce problème ; en fait, les préparatifs pour la migration vers la cryptographie post-quantique avancent simultanément sur plusieurs fronts.

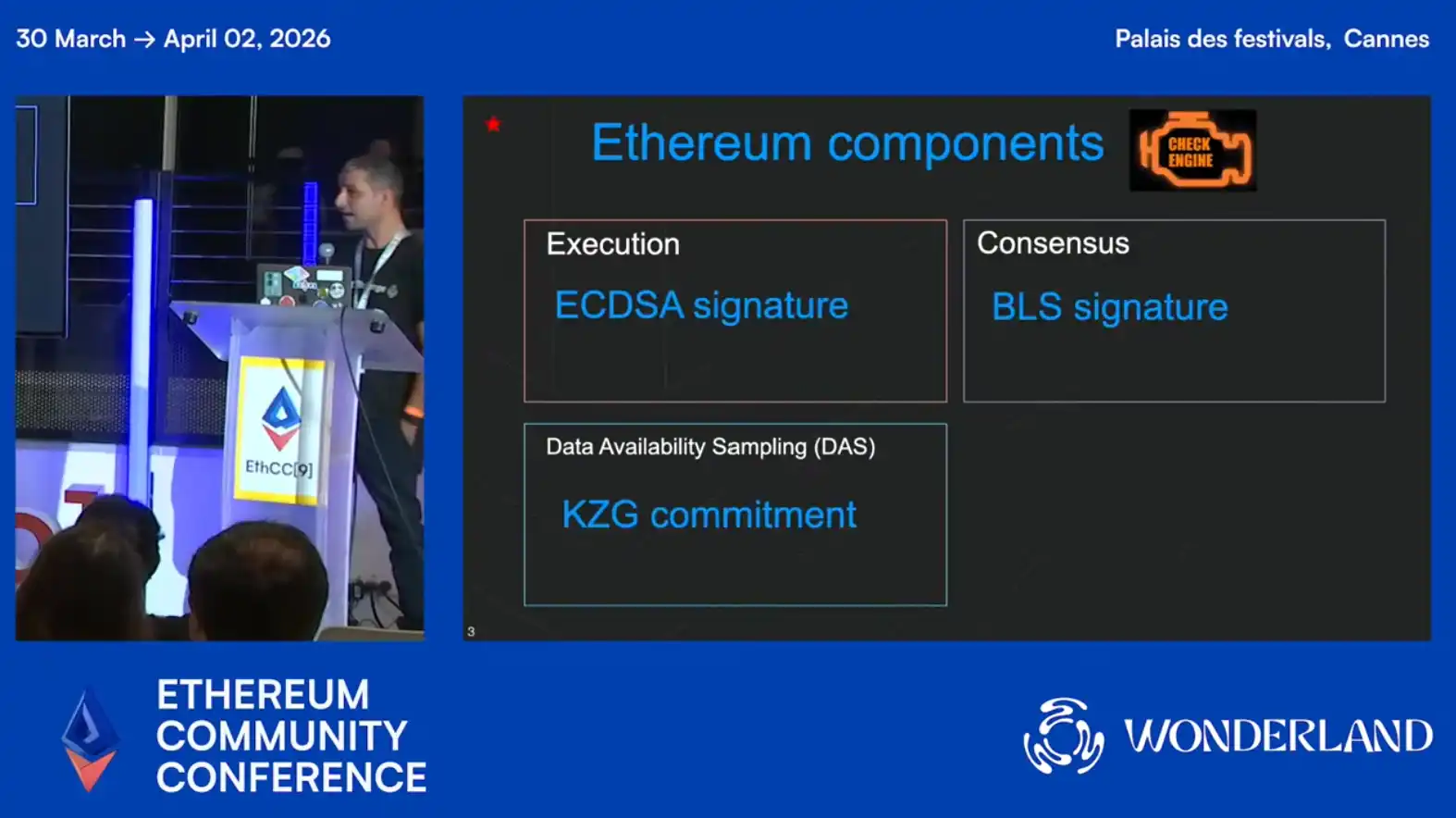

La stratégie d’Ethereum consiste à désaccoupler la couche de compte et le schéma de signature, par exemple en avançant avec l’EIP-7702 et l’abstraction de compte (AA), permettant aux comptes Ethereum de définir via la logique des contrats intelligents ce qui constitue une signature valide. Cela signifie que, le jour où des schémas de signature post-quantiques seront introduits, il ne sera pas nécessaire de réécrire la couche fondamentale du protocole, mais simplement de remplacer le module de vérification de signature du compte.

Plus loin, le chercheur en cryptographie de la Ethereum Foundation, Antonio Sanso, a présenté les dernières avancées sur la résistance quantique de Ethereum lors de la conférence EthCC9, soulignant que les ordinateurs quantiques pourraient représenter une menace concrète pour l'algorithme de signature ECDSA au milieu des années 2030. Ethereum a déjà accompli environ 20 % des préparatifs pour la résistance quantique et prévoit d'atteindre une résistance complète via la mise à niveau Lean Ethereum entre 2028 et 2032.

Cependant, le principal défi technique actuel est la taille des signatures : même l'algorithme de signature post-quantique le plus léger, Falcon, produit des signatures plus de 10 fois plus grandes que celles d'ECDSA. La vérification sur chaîne de signatures basées sur les réseaux en Solidity entraîne un coût Gas extrêmement élevé. Ainsi, l'équipe de recherche a défini deux axes technologiques principaux :

Premièrement, grâce à l'abstraction de compte, les utilisateurs peuvent mettre à jour l'algorithme de signature de leur portefeuille vers une solution résistante aux ordinateurs quantiques, sans avoir à modifier le protocole sous-jacent ;

Deuxièmement, l'introduction de LeanVM pour traiter les opérations de hachage complexes, combinée à la preuve à connaissance nulle pour vérifier la propriété des phrases de récupération d'adresse, garantit la sécurité des actifs pendant le processus de migration ;

Antonio a indiqué qu'il animera à partir de février 2026 les réunions bisetrimestrielles ACD dédiées à la post-quantique, tandis que des clients de consensus tels que Lighthouse et Grandine ont déjà mis en ligne un testnet expérimental post-quantique.

En outre, le style de la communauté Bitcoin est nettement plus conservateur : le BIP360, récemment introduit dans le dépôt BIPs, propose un nouveau type de sortie appelé P2MR (Pay-to-Merkle-Root), dont l'un des objectifs est d'éliminer le key-path spend quantiquement vulnérable de Taproot, afin de préparer une structure plus adaptée à une éventuelle migration vers des signatures post-quantiques.

Bien sûr, le fait qu'une proposition soit soumise au dépôt BIPs ne signifie pas qu'un consensus communautaire a été atteint, encore moins qu'elle sera bientôt adoptée ; on peut simplement dire que la communauté Bitcoin a commencé à discuter de propositions plus spécifiques sur la surface d'exposition quantique et les changements potentiels de types de sortie, ce qui correspond parfaitement au style habituel de Bitcoin : définir clairement le problème, puis former un consensus très progressivement.

Il est à noter qu’en 2024, l’Institut national des normes et de la technologie des États-Unis (NIST) a officiellement publié trois normes de cryptographie post-quantique, ce qui signifie que l’écosystème blockchain dispose désormais d’objectifs de migration clairs, sans avoir à attendre la convergence des débats sur quel algorithme est le meilleur ; la mise en œuvre technique a en réalité déjà commencé.

Trois : Que devraient faire les utilisateurs ordinaires ?

Bien que la menace des ordinateurs quantiques soit lointaine, ce qui est futur ne signifie pas qu’on peut l’ignorer aujourd’hui : certaines bonnes habitudes, adoptées dès maintenant, ont un coût presque nul.

Tout d'abord, évitez la réutilisation d'adresses, car c'est la mesure de protection la plus directe et la plus efficace.

La raison, comme mentionné ci-dessus, est que si vous êtes un utilisateur de chaînes UTXO telles que Bitcoin, chaque fois que vous effectuez une transaction, votre clé publique est exposée sur la chaîne. Si vous utilisez systématiquement la même adresse, votre clé publique restera longtemps publique, et une fois que la puissance quantique sera suffisamment développée, les attaquants pourront facilement déduire votre clé privée à partir de votre clé publique.

Actuellement, les portefeuilles principaux comme imToken proposent par défaut la fonction de portefeuille HD. Il est recommandé d'utiliser une nouvelle adresse pour chaque transfert et de ne pas réutiliser un même adresse comme identifiant permanent. Pour les adresses n'ayant jamais effectué de transaction, la clé publique n'ayant jamais été exposée, la menace quantique actuelle est presque inapplicable.

Ensuite, concentrez-vous sur la feuille de route de mise à niveau post-quantique du portefeuille.

Si vous utilisez principalement des chaînes de modèle de compte comme Ethereum, l'accent ne doit pas être mis sur le changement mécanique et constant d'adresses, mais plutôt sur la question de savoir si votre portefeuille et la chaîne publique que vous utilisez offriront un chemin de migration clair à l'avenir.

Pour les chaînes basées sur un modèle de compte, le problème majeur de l'ère quantique n'est pas tant une exposition unique, mais plutôt la liaison à long terme entre les comptes actifs, l'historique des clés publiques, l'identité sur chaîne et les autorisations d'application. Lorsque la fenêtre de migration arrivera réellement, ceux dont les comptes pourront être mis à niveau et dont les portefeuilles pourront remplacer plus facilement la logique de signature seront les plus sécurisés.

Enfin, et du point de vue humain, on peut prévoir qu'avec l'augmentation de la popularité de ce sujet, de plus en plus de portefeuilles ou protocoles prétendant être « quantiquement sécurisés » apparaîtront sur le marché ; nous devons rester vigilants face à ces portefeuilles, protocoles et produits d'infrastructure qui se revendiquent comme « quantiquement sécurisés ».

Face à ce type d'affirmations, les trois questions les plus pertinentes à poser ne sont pas celles du texte promotionnel :

L'algorithme sur lequel il repose est-il une norme définitive du NIST ?

Has its security been independently audited and thoroughly verified?

Quelle est la véritable nature de sa sécurité quantique : une migration au niveau de la chaîne, une mise à niveau au niveau du compte, ou simplement un emballage au niveau de l'application ?

Après tout, une véritable sécurité post-quantique doit finalement couvrir l'ensemble du parcours, depuis la signature et la vérification jusqu'à la compatibilité sur chaîne, et non seulement l'étiquette d'une application.

Dans l'ensemble, la menace que l'informatique quantique fait peser sur la blockchain est réelle, et l'importance du dernier white paper de Google réside effectivement dans le fait qu'elle rapproche cette menace d'une théorie lointaine vers un risque planifiable.

Mais cela ne signifie toujours pas que « votre portefeuille sera piraté demain » ; une compréhension plus précise est que le passage à l’après-quantum n’est plus un sujet réservé au milieu académique, mais deviendra un problème concret qui s’intégrera progressivement, sur plusieurs années, dans les mises à jour de protocoles, la conception de portefeuilles et la gestion des actifs des utilisateurs.

En conclusion

Ce qui compte vraiment pour l'industrie, ce n'est pas qui annoncera le plus tôt que l'ère quantique est arrivée, mais qui parviendra à définir clairement le chemin de migration.

Pour les utilisateurs, il ne s'agit pas de paniquer maintenant, mais de d'abord établir une compréhension de base des risques : quels actifs sont les premiers exposés, quelles opérations augmentent l'exposition, et quels portefeuilles et chaînes publiques sont les plus susceptibles d'offrir des mises à jour fluides à l'avenir.

Ce dont nous avons besoin, c'est d'agir rapidement, et non de nous inquiéter excessivement.

Partagé avec tous.