La revue mensuelle des incidents de sécurité de Zero Time commence ! Selon les statistiques de plusieurs plateformes de surveillance de la sécurité blockchain, la situation sécuritaire dans le domaine des cryptomonnaies en février 2026 a été globalement stable, mais marquée par des risques notables : les pertes totales dues à des incidents de sécurité s'élèvent à environ 228 millions de dollars américains, dont environ 126 millions de dollars liés à des attaques par piratage et des vulnérabilités de contrats, et environ 102 millions de dollars liés à des arnaques par phishing et Rug Pull. Un total de 18 attaques par piratage de protocoles ont été enregistrées, une baisse de 9,2 % par rapport au mois précédent ; 13 incidents d'arnaque par phishing et prise d'authentification ont été recensés, représentant 41,9 % du nombre total d'incidents du mois, dont plusieurs attaques de phishing par imitations d'IA ont entraîné des pertes importantes, devenant la principale cause de l'augmentation des pertes liées aux arnaques. Les organisations de pirates orientent continuellement leurs attaques vers des méthodes d'ingénierie sociale à faible coût et à haut rendement, et les techniques ciblées de phishing utilisant des pages générées par l'IA deviennent de plus en plus courantes, les investisseurs particuliers et les petits projets étant les cibles principales.

Concernant les attaques informatiques

Six événements de sécurité typiques

• Attaque par vulnérabilité de vérification de contrat de pont cross-chain CrossCurve

Montant perdu : environ 3 millions de dollars américains

Détails de l’événement : Du 1er au 2 février, le protocole décentralisé cross-chain CrossCurve a été victime d’une attaque informatique. L’attaquant a exploité une vulnérabilité permettant de contourner la vérification de passerelle dans la fonction expressExecute du contrat ReceiverAxelar, falsifiant des messages cross-chain pour déverrouiller et voler des jetons sans autorisation depuis le contrat PortalV2 du protocole, affectant plusieurs chaînes et entraînant une perte totale d’environ 3 millions de dollars. Après l’incident, l’équipe de CrossCurve a immédiatement suspendu les services cross-chain, corrigé la vulnérabilité et publié 10 adresses ayant reçu les jetons volés, proposant une récompense de 10 % pour tout remboursement effectué dans les 72 heures. La situation est désormais sous contrôle, et une partie des jetons EYWA volés sont bloqués sur les échanges et ne peuvent plus être échangés.

• Attaque par exploitation de vulnérabilités dans le code du contrat intelligent Vibe Coding (protocole Moonwell)

Montant perdu : environ 1,78 million de dollars américains

Détails de l’événement : Le 18 février, le protocole DeFi Moonwell a été piraté, principalement en raison d’une vulnérabilité critique dans le code de contrat intelligent généré par Claude Opus 4.6, qui a incorrectement fixé le prix de l’actif cbETH à 1,12 $ (alors qu’il était d’environ 2 200 $). Le pirate a exploité cet écart de prix pour emprunter de manière excessive, entraînant une perte d’environ 1,78 million de dollars. Un chercheur en sécurité a révélé cet événement comme étant le premier incident de sécurité chain-on-chain causé par du Vibe Coding. Après l’incident, l’équipe du projet a retiré les contrats concernés, lancé une correction de vulnérabilité et renforcé les audits humains des codes générés par l’IA.

Attaque de manipulation d'oracle par YieldBloxDAO

Montant perdu : environ 10 millions de dollars

Détails de l’événement : Le 21 février, le protocole de prêt sur chaîne Stellar, YieldBloxDAO, a été piraté. L’attaquant a exploité une anomalie de prix fournie par l’oracle en manipulant le prix des jetons de liquidité sous-jacents pour effectuer des emprunts excessifs malveillants, entraînant une perte d’environ 10 millions de dollars en actifs. Après l’événement, l’équipe du projet a suspendu les services du protocole et collaboré avec des institutions de sécurité pour tracer les actifs et corriger les vulnérabilités.

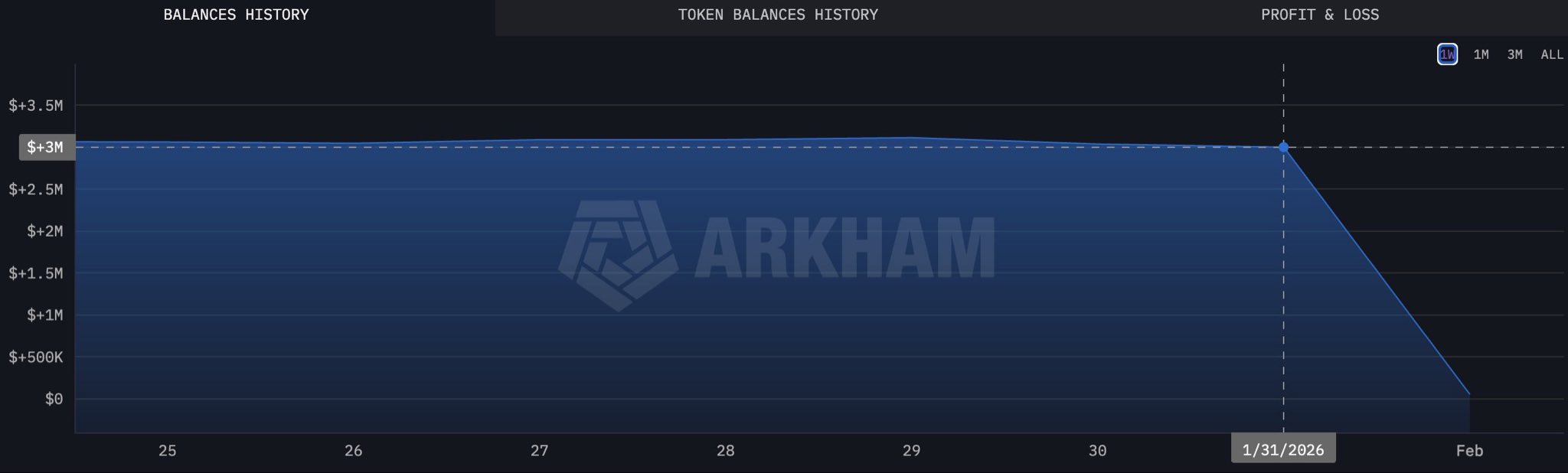

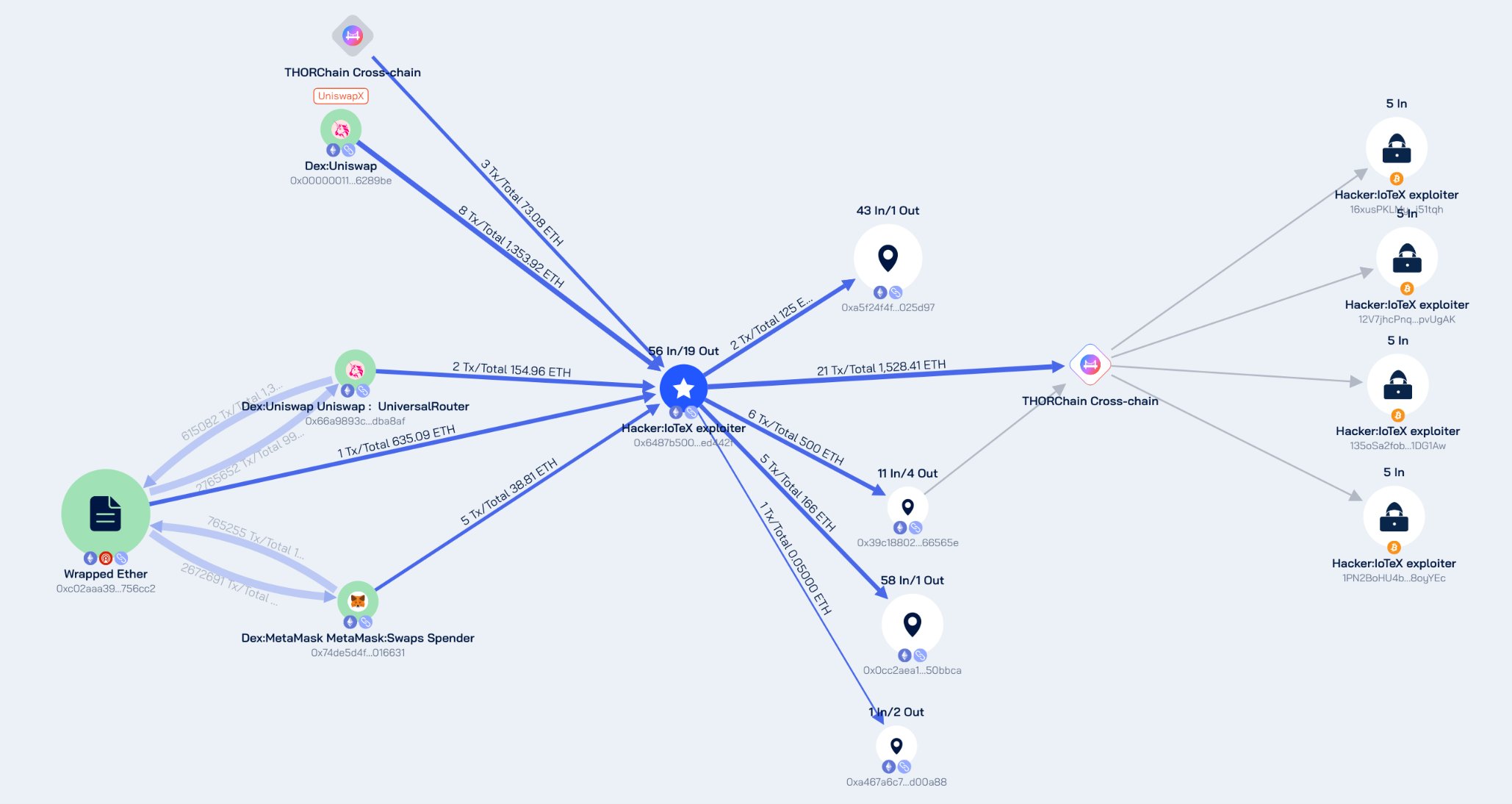

• Attaque par fuite de clé privée du coffre-fort de jetons IoTeX

Montant perdu : environ 4,4 millions de dollars

Détails de l’événement : Le 21 février, le pont cross-chain ioTube de l’écosystème IoTeX a été attaqué par des pirates, qui ont réussi à compromettre les contrats liés au pont en obtenant la clé privée du propriétaire du validateur latéral Ethereum, volant ainsi divers actifs cryptographiques du pool. L’équipe d’IoTeX a publié plusieurs mises à jour officielles, confirmant un préjudice réel d’environ 4,4 millions de dollars, dont 99,5 % des pièces émises de manière anormale ont été interceptées ou gelées de façon permanente. Après l’incident, le projet a immédiatement suspendu le pont cross-chain et les fonctionnalités de transaction associées, lancé une mise à niveau de la version du mainnet, bloqué 29 adresses malveillantes, et collaboré avec le FBI ainsi que plusieurs agences d’application de la loi internationales pour suivre les actifs à l’échelle mondiale. L’équipe a promis un remboursement intégral à 100 % pour les utilisateurs affectés, et les services sont désormais entièrement rétablis.

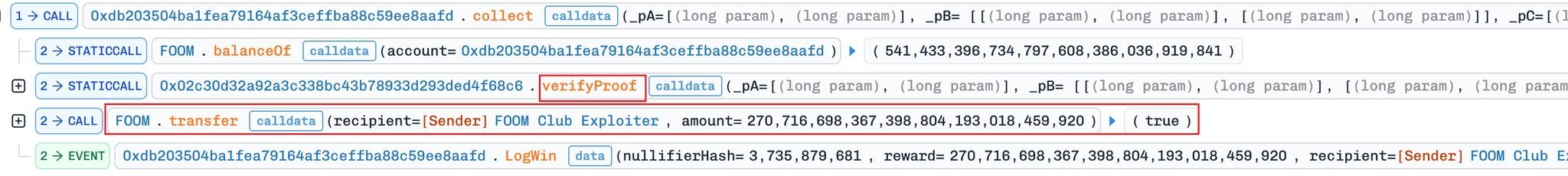

• Événement d'attaque par imitation FOOMCASH

Montant perdu : environ 2,26 millions de dollars américains

Détails de l'événement : Le 26 février, le projet FOOMCASH sur les chaînes Base et Ethereum a subi une attaque de copie (copycat attack). L'attaquant a exploité une mauvaise configuration de la clé de vérification zkSNARK (paramètres incorrects du vérificateur Groth16), similaire à l'événement Veil Cash précédent, pour falsifier des preuves et voler un grand nombre de jetons. Les pertes sur la chaîne Base s'élèvent à environ 427 000 dollars américains, tandis que celles sur la chaîne Ethereum atteignent environ 1,833 million de dollars américains (une partie des fonds semble avoir été sauvée par des « white hats »), pour un total d'environ 2,26 millions de dollars américains. Après l'événement, l'équipe du projet a immédiatement suspendu les services concernés et lancé une enquête.

• Attaque par vulnérabilité d'appel arbitraire du protocole Seneca DeFi

Montant perdu : environ 6,5 millions de dollars

Détails de l’événement : Le 28 février, le protocole DeFi Seneca a été piraté en raison d’une vulnérabilité d’appel arbitraire, entraînant une perte initiale estimée à plus de 1 900 ETH, soit environ 6,5 millions de dollars américains. Après l’attaque, l’adresse associée au pirate et marquée comme SenecaUSD a restitué 1 537 ETH (environ 5,3 millions de dollars américains) à l’adresse du déploiement de Seneca, tandis que les 300 ETH restants (environ 1,04 million de dollars américains) ont été transférés vers une nouvelle adresse. Actuellement, l’équipe du projet travaille à la correction de la vulnérabilité et à la vérification des actifs.

Rug Pull / Hameçonnage

8 incidents de sécurité typiques

(1) Le 10 février, les victimes dont les adresses commencent par 0x6825 ont signé sur BSC une transaction malveillante « increaseAllowance », entraînant une perte de 118 785 $ en BUSD. La plupart des gens font attention aux signatures d'autorisation et aux demandes d'approbation, mais « increaseAllowance » est en réalité le même piège, simplement sous un nom moins courant.

(2) Le 17 février, l'empoisonnement d'adresse / destinataire similaire est de retour. Sur Ethereum, 0xce31…b89b a envoyé environ 599 714 dollars à une adresse similaire erronée.

Attendu : 0x77f6ca8E…a346

Erreur : 0x77f6A6F6…A346

(3) Le 18 février, les victimes dont les adresses commencent par 0x308a ont signé une approbation malveillante USDT (approve(address,uint256)), entraînant le transfert d'environ 337 069 $ de USDT vers le portefeuille de l'escroc.

(4) Le 18 février, une victime a envoyé 157 000 dollars à une adresse similaire après avoir copié un historique de virement contaminé.

Attendu : 0xa7a9c35a…03F0 → Envoyé à : 0xa7A00BD2…03F0

(5) Le 25 février, les victimes dont les adresses commencent par 0xb30 ont perdu 388 051 $ sur Ethereum après avoir signé une autorisation de jeton de phishing.

(6) Phishing scam involving counterfeit hardware wallet verification

Heure : 12 février

Nature de l'événement : Un pirate a falsifié la page d'authentification officielle d'un portefeuille matériel répandu, envoyant par e-mail et SMS une « alerte de risque de sécurité du portefeuille » pour inciter les utilisateurs à saisir leur phrase de récupération et leur clé privée pour une « vérification de sécurité ». Il a ainsi obtenu la phrase de récupération de plusieurs utilisateurs et volé les actifs de leurs comptes, pour une perte totale d'environ 950 000 dollars américains.

(7) Hijacking of fake DEX addresses for Rug Pull

Heure : 17 février

Nature de l'événement : Des pirates ont modifié les adresses de transfert des utilisateurs et falsifié l'interface de transaction DEX pour inciter les utilisateurs à effectuer des virements vers des adresses falsifiées. Dès que les transferts étaient effectués, les fonds étaient immédiatement regroupés sur plusieurs adresses anonymes, entraînant une perte totale d'environ 600 000 $ USDT, concernant plus de 200 victimes. Selon les relevés, la perte maximale par victime s'élève à environ 600 000 $.

(8) Arnaque par site web de phishing imitant l'officiel Uniswap

Date : du 19 février au 26 février

Nature de l'événement : Des pirates ont acheté des publicités Google pour créer un site de phishing extrêmement similaire à l'interface officielle d'Uniswap, en utilisant des publicités sur les réseaux sociaux et des messages privés pour diriger les utilisateurs vers le lien, les incitant à cliquer et à autoriser l'accès. Ils ont ensuite utilisé un outil de vidage de portefeuille AngelFerno pour voler en masse les actifs cryptographiques des comptes des utilisateurs. Certains victimes ont été trompées car le domaine falsifié était visuellement indiscernable de l'URL réelle. Plus de 1 000 victimes en un seul mois, avec des pertes cumulées d'environ 1,8 million de dollars américains.

Résumé

En février 2026, les risques de sécurité blockchain se caractérisent par une fréquence élevée continue des attaques sur les contrats et une sophistication croissante des méthodes d'escroquerie. Les attaques de pirates se concentrent principalement sur la manipulation d'oracles, la sécurité des ponts cross-chain, les vulnérabilités de permissions des contrats et les défauts de code. La réutilisation de vulnérabilités et les attaques par imitation augmentent, accentuant significativement la menace pour les protocoles de taille moyenne et petite.

Les escrocs continuent d’utiliser principalement des méthodes telles que l’autorisation de phishing, des sites web falsifiés et des schémas ponzi fuyant avec les fonds. Les pages contrefaites par l’IA et le détournement de publicités ont accru la discrétion des escroqueries, rendant de plus en plus difficile la détection pour les utilisateurs ordinaires.

L'équipe de sécurité de ZeroTime recommande : les utilisateurs individuels doivent accorder des autorisations avec prudence, vérifier les adresses officielles et éviter les liens inconnus ainsi que les projets à haut risque ; les équipes de projets doivent renforcer les audits de contrats, la gestion des clés privées et l'isolation des autorisations, en accordant une attention particulière à la sécurité des oracles et des scénarios cross-chain ; au niveau de l'industrie, il faut améliorer le partage d'informations sur les menaces et renforcer la défense sur l'ensemble de la chaîne pour protéger collectivement l'écosystème.