Points clés

- Drift Protocol précise que l'attaque récente a impliqué l'attaquant utilisant un nonce durable.

- Le pirate a volé plus de 280 millions de dollars en crypto au protocole en utilisant des approbations pré-signées.

- L'attaque a été bien planifiée, le pirate ayant d'abord obtenu un accès le 23 mars.

Drift Protocol a attribué l'exploit récent de 280 millions de dollars à une attaque impliquant des nonces durables. Dans un message confirmant l'incident, la plateforme DeFi basée sur Solana a décrit l'attaque comme une approche « novatrice » permettant au pirate de prendre le contrôle des pouvoirs administratifs du Conseil de sécurité de Drift.

Au moment de l'incident, survenu le 1er avril, la plateforme d'échange décentralisée a suspendu les dépôts et les retraits. Il a ensuite été décrit comme une attaque complexe et sophistiquée. Des critiques ont suivi cet incident, qui constitue le plus grand crypto hack de 2026.

L'attaquant a exploité un nonce durable pour pré-signer des autorisations

Les signes du piratage ont été détectés pour la première fois tôt le 1er avril, lorsque des fonds ont été transférés du coffre de wallet DEX vers une adresse Solana. Cela a commencé avec 41 millions de jetons JLP, suivis d'autres jetons.

L'incident a suscité des spéculations sur la manière dont l'attaquant a obtenu accès aux coffres de Drift Protocol, de nombreux observateurs suggérant qu'il s'agissait d'une compromission de clé privée. Le plateforme DeFi a désormais clarifié, indiquant qu'il s'agissait de nonces durables.

Il a dit :

Il s'agissait d'une opération hautement sophistiquée qui semble avoir impliqué une préparation sur plusieurs semaines et une exécution en étapes, y compris l'utilisation de comptes nonce durables pour pré-signer des transactions ayant retardé l'exécution.

Les nonces durables sont une fonctionnalité de Solana qui permet aux transactions de rester valables sans expiration. Cela permet aux utilisateurs de créer des transactions différées, d'effectuer une signature hors ligne et de soumettre ultérieurement des transactions pré-signées.

Selon le rapport préliminaire du protocole, l'attaque n'est pas due à une faille dans son contrat intelligent ou à une compromission des phrases secrètes. Au lieu de cela, l'attaquant a obtenu des autorisations de transaction non autorisées ou mal représentées en utilisant des nonces durables et de l'ingénierie sociale.

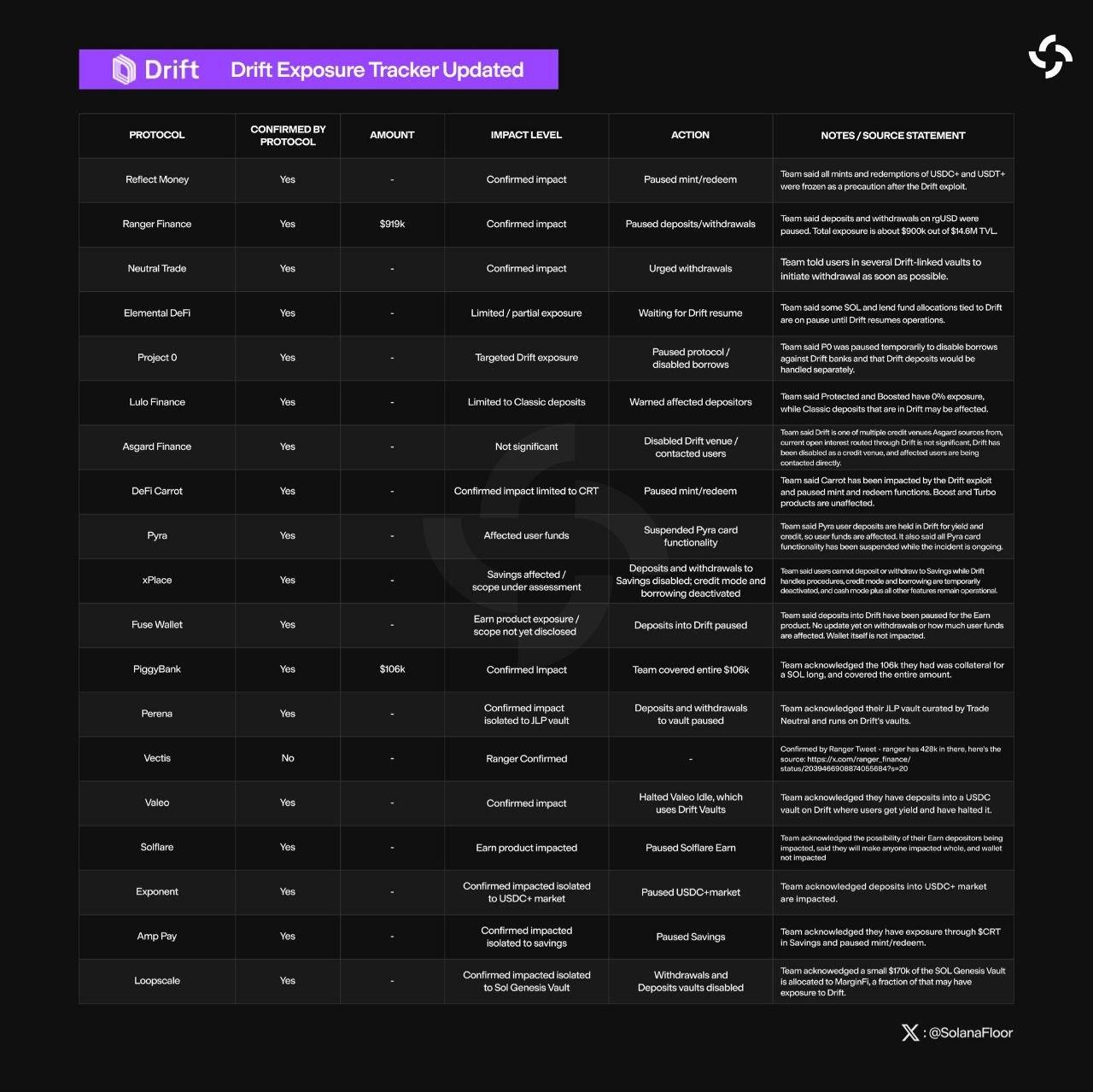

Ces autorisations ont ensuite été utilisées pour exécuter l'exploit qui a affecté plusieurs protocoles au sein de l'écosystème Solana. Piggybank_fi, Ranger Finance, TradeNeutral, Elemental DeFi, Reflect Money et d'autres ont confirmé une exposition minimale ou mis en pause les dépôts.

Par ailleurs, cet incident a entraîné une baisse de 5 % de la valeur de Solana, le token ayant chuté à 78 $ plus tôt aujourd'hui. Cette baisse a exercé une pression supplémentaire sur SOL, qui a déjà perdu 37 % cette année, tandis que le token DRIFT a également baissé de 25 %.

Attaque planifiée depuis mars

Intéressant, l'attaque semble avoir été bien planifiée. Le pirate a obtenu l'accès au multisig Drift dès le 23 mars, lorsque le nonce initial a été défini. Le rapport indique que l'attaquant contrôlait deux des quatre comptes nonce créés à ce moment-là, tandis que les membres du Conseil de sécurité de Drift contrôlaient les deux autres.

Cela a effectivement donné au acteur de menace le contrôle de 2/5 des signataires multisig, qu’il a utilisés pour signer des transactions liées à des comptes à nonce durable, permettant une exécution différée. Il a continué à maintenir ce multisig même lorsqu’une autre migration multisig a eu lieu le 27 mars en raison d’un changement dans la composition du conseil.

Avant l'exploitation, l'attaquant a effectué un retrait de test depuis le fonds de garantie. Ils ont ensuite effectué une prise de contrôle administrative, au cours de laquelle ils ont exécuté des transactions à nonce durable pré-signées.

Le protocole a dit :

Cette attaque a été rendue possible par une combinaison de transactions à nonce durable pré-signées, permettant une exécution différée (et) la compromission des approbations de plusieurs signataires multisig, probablement via un ingénierie sociale ciblée ou une représentation trompeuse des transactions.

Bien qu'il ait déclaré qu'il coordonne avec des entreprises de sécurité, les forces de l'ordre et d'autres parties prenantes pour tracer et geler les actifs volés, il attire des critiques. De nombreux utilisateurs ont noté que le seuil de 2/5 requis pour approuver une transaction est très imprudent et a permis l'attaque.

L'article Solana-based Drift Protocol Blames $270 Million Hack on ‘Durable Nonce’ est apparu pour la première fois sur The Market Periodical.