Bien que cette fuite n'ait pas concerné les poids principaux du modèle de langage à grande échelle (LLM) ni les données sensibles de confidentialité des utilisateurs, elle a directement percé la barrière technologique d'Anthropic au niveau de l'orchestration d'agents.

Auteur et source de l'article : 0x9999in1, ME News

Point principal

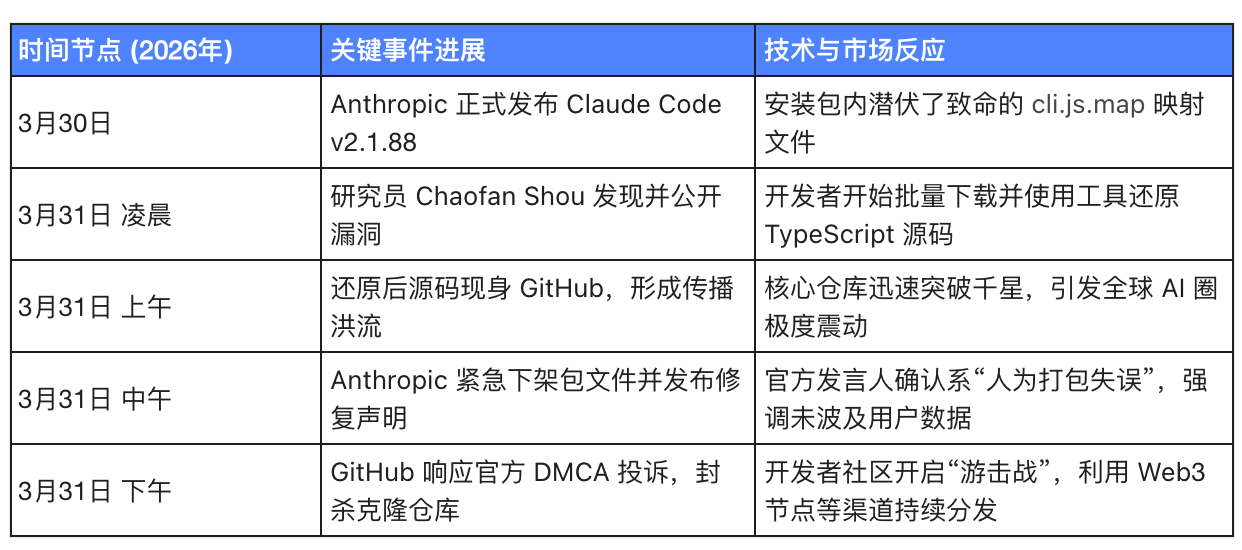

Le 31 mars 2026, le produit d'agent IA principal d'Anthropic, Claude Code, a subi la plus dramatique fuite de code source de l'histoire du développement de l'IA. Plus de 512 000 lignes de code source TypeScript ont été exposées directement sur un dépôt public npm en raison d'une erreur de configuration de packaging élémentaire. Cet incident n'était ni une attaque APT de hackers ni un sabotage intentionnel par un interne, mais une catastrophe standard de configuration d'ingénierie frontend.

ME News Think Tank estime que, bien que cette fuite n'implique pas les poids des grands modèles de langage (LLM) ni les données sensibles de confidentialité des utilisateurs, elle perce directement la barrière technologique d'Anthropic au niveau de l'orchestration d'agents (Agentic Orchestration). Dans l'industrie de l'IA actuelle, les capacités des grands modèles tendent à se converger, et la compétitivité des fabricants se déplace vers les cadres et la mise en œuvre technique des agents. La divulgation complète du code source de Claude Code équivaut à distribuer gratuitement à tous les concurrents et développeurs les plans de conception du système d'exploitation d'agents le plus avancé du secteur. Cela non seulement affaiblira considérablement la capacité d'Anthropic à appliquer une prime sur le marché professionnel, mais servira également de catalyseur puissant pour standardiser les technologies fondamentales de tout le domaine des agents IA.

Récapitulatif de l'événement : Comment 510 000 lignes de code ont-elles été « ouvertes en un clic » ?

Dans le domaine du génie logiciel, les fuites les plus mortelles proviennent souvent des fichiers de configuration les plus insignifiants. Le chemin de fuite de Claude Code illustre clairement les lacunes de la chaîne d'approvisionnement dans le développement agile moderne.

Cause technique : La crise de « transparence » apportée par les Source Maps

Le 31 mars 2026 à 10 h, le chercheur en sécurité Chaofan Shou de l'agence de recherche Solayer Labs a révélé en premier sur les réseaux sociaux que le dernier package npm publié par Anthropic @anthropic-ai/claude-code (version 2.1.88) contenait accidentellement un fichier cli.js.map de 59,8 Mo.

Pour les développeurs modernes en JavaScript/TypeScript, les fichiers Source Map sont un outil essentiel au quotidien pour le débogage. Étant donné que le code exécuté en production est généralement obfusqué et compressé, toute erreur entraîne des informations de pile illisibles. Les Source Maps permettent de faire correspondre précisément le code compressé à son code source original, avec ses commentaires et noms de variables complets. Cependant, ce fichier, qui devrait être strictement limité aux environnements de développement et de test interne, est publiquement déployé avec la version de production.

Cette erreur est étroitement liée à la pile technologique d'Anthropic. Anthropic repose fortement en couche fondamentale sur Bun, un nouveau runtime JavaScript. Étant donné que Bun génère par défaut des fichiers Source Map, et que l'ingénieur chargé de la publication n'a pas correctement configuré le fichier .npmignore pour exclure les fichiers avec l'extension *.map, les secrets commerciaux ont été directement empaquetés et téléchargés. Avec simplement un outil de restitution de base, quiconque peut inverser ce fichier pour reconstituer l'intégralité du répertoire du projet, contenant environ 1 900 fichiers et plus de 512 000 lignes de code TypeScript pur.

Mécanisme de communication et de réponse inopérant

Après l'incident, le code s'est répandu de manière virale sur des plateformes open source telles que GitHub. Le dépôt clone initial a obtenu plus de 1 100 Star et 1 900 Fork en moins de 12 heures. Bien qu'Anthropic ait retiré d'urgence le package npm contenant la vulnérabilité et ait rapidement invoqué la DMCA (Digital Millennium Copyright Act) pour forcer GitHub à bloquer le dépôt concerné en le rendant noir, cela n'a pas empêché la diffusion rapide du code. De nombreux développeurs se sont tournés vers des réseaux décentralisés et le dark web pour effectuer des sauvegardes alternatives du code.

(Tableau 1 : Récapitulatif de la chronologie et des points clés de l'incident de fuite de code de Claude Code v2.1.88)

Analyse approfondie de la fuite : les cartes techniques d'Anthropic

L'analyse du dépôt de code restauré révèle qu'il ne s'agit pas d'une simple fuite de composants périphériques, mais d'une exposition directe des mécanismes internes du « cerveau » utilisé par Anthropic pour construire des agents IA entrepris. Le code illustre clairement comment le système est passé d'un simple outil d'assistance conversationnelle à une couche complexe d'orchestration d'agents autonomes et composites.

Gestion de la mémoire et logique d'ordonnancement multithread

Parmi le vaste code fuité, la partie la plus précieuse sur le plan commercial est sa couche d'orchestration côté client. L'industrie a longtemps tenté de comprendre comment Claude maintenait une cohérence logique exceptionnelle lors du traitement de contextes longs et complexes ; le code source apporte la réponse. Il démontre en détail la logique d'orchestration serveur basée sur le MCP (Model Context Protocol, protocole de contexte du modèle) ainsi que son architecture mémoire spécifique, révélant comment Claude Code gère discrètement en arrière-plan plusieurs tâches simultanées et effectue des transitions d'état et des changements de contexte fluides entre plus de quarante modules d'outils intégrés.

Fonctionnalités et feuille de route évolutives encore non divulguées

Le code source révèle également 44 fonctionnalités expérimentales non encore pleinement accessibles au public ou en cours de test en mode gris. Parmi les plus remarquables figurent le mécanisme de processus persistant appelé « Kairos » et le cadre d'exécution silencieuse en arrière-plan nommé « Undercover Mode ». Ces codes corroborent indirectement que Anthropic cherche à libérer les AI Agent de la contrainte des « questions-réponses uniques », en les orientant vers une évolution en « employés numériques » capables de prendre en charge durablement l'arrière-plan du système, d'effectuer une surveillance automatisée et des réparations au niveau système.

En outre, la base de code contient de nombreuses interfaces durcies et des logiques de détection d’environnement pour le modèle non publié « Claude Mythos » (code interne « Capybara »). Associées à l’événement survenu il y a quelques jours seulement (le 26 mars), où Anthropic a subi une fuite de documents de promotion du modèle Mythos en raison d’une erreur de configuration CMS, ces accidents successifs révèlent les défis majeurs auxquels cette licorne très valorisée est confrontée en matière de normes d’ingénierie.

Évaluation de l'impact : des développeurs individuels aux écosystèmes entreprisiaux

Impact sur les utilisateurs ordinaires : la confidentialité est garantie, mais la confiance est ébranlée et la sécurité de la chaîne d'approvisionnement est douteuse

Du point de vue technique direct, les pertes subies par les utilisateurs ordinaires et les clients entreprises sont maîtrisées. Étant donné que seules les sources de l'outil de ligne de commande client ont été divulguées, ni les poids centraux du modèle Claude hébergé sur le cloud, ni aucun historique de conversation utilisateur ni aucune clé API n'ont été compromis.

However, the impact on long-term business trust is profound. Industry estimates suggest that nearly 80% of Anthropic’s annualized revenue of approximately $2.5 billion heavily relies on enterprise clients who place extreme importance on data security and compliance. A company capable of developing top-tier large models yet unable to properly manage a basic .npmignore configuration file will inevitably raise doubts among Wall Street and government procurement agencies worldwide regarding the rigor of its engineering management system. Furthermore, the exposure of the underlying interaction logic of the MCP server significantly increases the potential risk of supply chain attacks; advanced attackers may exploit known details of orchestration frameworks to design malicious local environments that bypass the large model’s security gates.

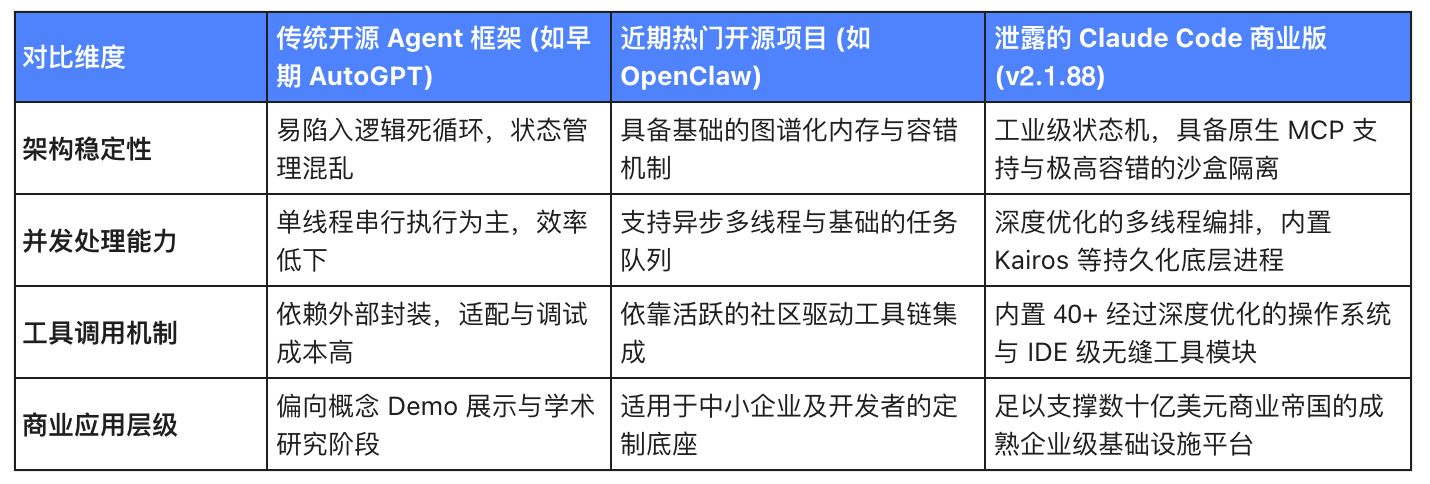

Impact sur les développeurs : le meilleur manuel « open source » et l'égalité technologique

Pour les développeurs d'IA du monde entier, cette fuite accidentelle est sans doute une célébration de la « démocratisation technologique ». Pendant longtemps, les logiques d'orchestration des meilleurs agents IA ont été considérées comme des secrets d'État par les grandes entreprises de la Silicon Valley. Faire en sorte que les grands modèles puissent contrôler de manière stable les systèmes locaux, concevoir des mécanismes de reprise élégants en cas d'échec et assurer une isolation fine des autorisations constituaient des montagnes d'ingénierie entravant les progrès de la communauté open source.

La divulgation du code source de Claude Code équivaut à un airdrop de « réponse parfaite » pour toute l'industrie. Tout comme le projet open source OpenClaw, qui a récemment suscité un vif intérêt dans la communauté des développeurs, les développeurs ont désormais la possibilité d'analyser et d'absorber l'architecture du plus sophistiqué agent commercial au monde (comme les machines d'état de niveau industriel ou les modèles de communication en sandbox). Cela permettra de rapprocher très rapidement la base technique de toute l'industrie.

(Tableau 2 : Comparaison multidimensionnelle de la maturité technologique et du niveau d'ingénierie des cadres d'agent IA)

Onde de choc du secteur : l’épée de Damoclès du secteur des agents IA

Le bouleversement du socle d'évaluation et le changement brusque des dimensions de la concurrence

Dans le récit actuel sur l'IA, les principaux acteurs déplacent progressivement leur récit de valorisation vers l'application, à savoir les cadres d'agents IA hautement automatisés, car les lois d'échelle des modèles de base montrent des rendements marginaux décroissants. Claude Code était à l'origine l'un des principaux avantages concurrentiels d'Anthropic dans l'écosystème des développeurs face à l'écosystème d'OpenAI.

L'analyse de ME News indique que cette fuite a fondamentalement érodé l'avantage technologique exclusif d'Anthropic au niveau de l'orchestration des agents. Lorsque les concurrents et la communauté open source pourront inverser l'excellente conception logicielle de Claude pour en faire une capacité propre, les marchés financiers devront réévaluer la véritable résistance de ce fossé compétitif fondé sur des « astuces d'ingénierie logicielle » plutôt que sur une « intelligence pure du modèle ». La « désacralisation » du code d'orchestration de base signifie que la concurrence dans l'industrie accélérera vers la prochaine phase cruelle : la compétition pour savoir qui pourra le plus rapidement coupler ces cadres d'agents déjà standardisés aux données et flux de travail approfondis spécifiques à chaque secteur.

Promouvoir l'évolution de l'industrie vers un écosystème de normes unifiées

D’un autre point de vue, chaque grande fuite de code constitue souvent un catalyseur pour l’établissement de normes techniques factuelles. L’intégration industrielle approfondie de Claude Code au MCP (Model Context Protocol) et son organisation précurseure du code établissent une référence d’ingénierie exemplaire pour les interactions futures des agents. Alors que ces codes divulgués sont étudiés, déconstruits et absorbés jour et nuit par des développeurs du monde entier, une multitude de produits open source « similaires à Claude » dotés d’une compétence technique comparable émergeront inévitablement dans les mois à venir. Cela non seulement accélérera la diffusion des outils de productivité IA vers les petites et moyennes entreprises, mais poussera également l’ensemble de l’industrie de l’IA à évoluer rapidement, passant d’un écosystème fragmenté « chacun pour soi » à un écosystème florissant fondé sur des normes d’interopérabilité unifiées.

Source de citation

- Borish, D. (2026, March 31). Le code source de Claude d'Anthropic divulgué — Ce que révèlent les 512 000 lignes. David Borish Tech Insights.

- The Economic Times. (2026, March 31). Fuite du code source de Claude Code : Anthropic vient-elle de révéler au monde ses secrets d’IA, ses modèles cachés et sa stratégie de codage clandestine ?

- Analyste Uttam. (2026, 31 mars). The Claude Code Leak : 512 000 lignes de TypeScript et ce qu'elles révèlent. Medium.

- Franzen, C. (2026, March 31). Claude Code's source code appears to have leaked: here's what we know. VentureBeat.

- Securities Times. (2026, 31 mars). « Claude Code : plus de 510 000 lignes de code source divulguées ». Site de Securities Times.

- 36氪. (2026, 31 mars). « Fuite du code source de Claude Code, la prochaine carte maîtresse révélée à l'avance ».

- Sina Finance. (2026, March 31). 《Fork partout sur Internet ! Juste maintenant, le code source de Claude Code a été divulgué et mis en open source》.