Votre assistant IA — ou un cheval de Troie en déguisement ?

L'IA transforme rapidement notre vie numérique.

De plus en plus d'utilisateurs commencent à utiliser des assistants IA connectés à leurs ordinateurs locaux, permettant à l'IA d'organiser automatiquement les fichiers, d'analyser les trades, de traiter les e-mails et même de se connecter aux wallets et aux outils de trading. L'IA évolue d'un « outil de discussion » vers un « agent numérique » disposant de permissions opérationnelles au niveau système.

Cependant, tandis que l'efficacité s'améliore, un nouveau risque émerge discrètement : lorsque l'IA obtient un accès à votre système, elle peut également devenir un point d'entrée pour les pirates dans vos comptes. Pour les utilisateurs de crypto-monnaies, ce n'est pas seulement un risque pour la vie privée — cela peut directement entraîner la compromission de vos comptes et la perte de vos fonds.

I. Lorsque l'IA dispose des autorisations système, tous vos secrets peuvent être exposés

-

De nombreux assistants IA déployés localement peuvent essentiellement : lire des fichiers locaux, exécuter des commandes système, accéder aux données du navigateur, appeler des API, se connecter automatiquement à des sites web et gérer des wallets ou des outils de trading.

-

Cela signifie qu'ils peuvent accéder aux phrases mnémotechniques, aux fichiers de clés privées, aux mots de passe de trading, aux codes de vérification par e-mail, aux clés API, aux identifiants de compte enregistrés dans le navigateur, aux documents locaux, aux captures d'écran et à d'autres informations sensibles. Une fois qu'un outil d'IA est infecté par un code malveillant, ces informations peuvent être volées silencieusement.

-

Caractéristiques des attaques basées sur l'IA :

-

Le processus d'attaque est hautement discret : aucune fenêtre pop-up, aucune alerte, aucune notification anormale

-

Des programmes malveillants s'exécutent en arrière-plan : collectant discrètement des données, les envoyant silencieusement aux attaquants, attendant silencieusement le bon moment

Les utilisateurs ne remarquent souvent aucune anomalie, tandis que les attaquants peuvent déjà avoir le contrôle total du compte.

II. Les plugins malveillants basés sur l'IA peuvent voler les données du wallet et du compte d'échange

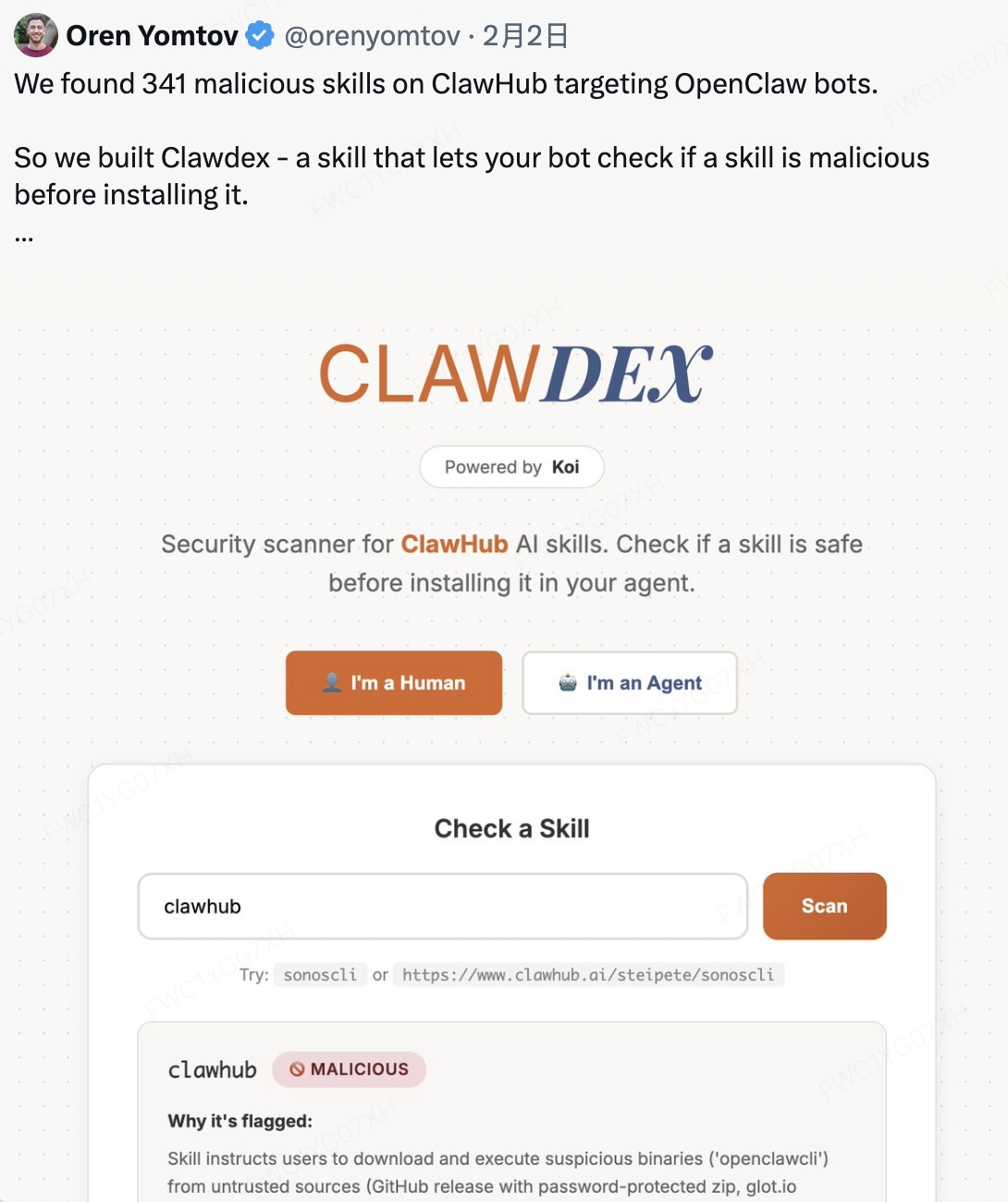

🔎 Des chercheurs en sécurité ont récemment découvert qu'au sein d'un écosystème de plugins d'assistant IA :

-

341 compétences malveillantes à griffes détectées par le bot

Plus de 300 plugins AI malveillants ont été identifiés.

- Les programmes malveillants peuvent voler : les mots de passe du navigateur, les données du wallet crypto, les clés SSH, les clés API, les fichiers locaux et les historiques de chat.

- Certains programmes malveillants possèdent même des fonctionnalités d'enregistrement des touches, de contrôle à distance et d'accès par porte dérobée.

- Les attaquants peuvent : lire directement les fichiers wallet, obtenir les identifiants de connexion à la plateforme d'échange, capturer les codes de vérification par e-mail, réinitialiser les mots de passe des comptes et finalement transférer les actifs.

‼️ L'ensemble du processus ne nécessite aucune autorisation active de l'utilisateur.

III. Pourquoi les assistants IA sont devenus une nouvelle cible pour les attaquants

La raison est simple : les assistants IA disposent de permissions plus élevées et d'un accès plus large aux données que les logiciels ordinaires. Les malwares traditionnels ne peuvent voler que des données limitées.

Cependant, les agents IA peuvent accéder à : y compris mais non limité aux systèmes de fichiers, navigateurs, courriels, wallets, historiques de chat et autorisations API.

Ils sont essentiels : des exécuteurs automatisés avec un accès niveau administrateur système. Une fois compromis, cela équivaut à des attaquants prenant le contrôle de votre ordinateur entier.

IV. Risques réels auxquels sont confrontés les utilisateurs de crypto-monnaies

Si votre assistant IA est infecté par des programmes malveillants, les attaquants pourraient obtenir :

-

Fuite de la phrase mnémotechnique : phrase mnémotechnique = contrôle total du wallet. Les attaquants peuvent : restaurer le wallet et transférer tous les actifs.

-

Prise de contrôle du compte d'échange : Les attaquants peuvent obtenir : les mots de passe de connexion, les codes de vérification par e-mail, les clés API. Ensuite : se connecter au compte ➝ modifier les paramètres de sécurité ➝ retirer et transférer les actifs

-

Vol de clé API : Les attaquants peuvent : exécuter des trades, créer des ordres malveillants, manipuler les fonds du compte

-

Compromission du compte e-mail : L'e-mail est le cœur de la sécurité du compte. Les attaquants peuvent : réinitialiser les mots de passe de la plateforme d'échange ➝ prendre le contrôle de plusieurs comptes

V. 7 mesures clés pour protéger la sécurité de votre compte

Pour protéger votre compte et la sécurité de vos actifs, veuillez suivre strictement ces principes de sécurité :

-

Ne stockez jamais les phrases mnémotechniques ni les clés privées dans des outils d'IA

- ❌ Évitez : saisir des phrases mnémotechniques dans des discussions d'IA, enregistrer des phrases mnémotechniques en texte brut sur votre ordinateur, stocker des phrases mnémotechniques dans des fichiers locaux

- ✅ Recommandé : utilisez des méthodes de stockage hors ligne et des portefeuilles matériels

-

N'autorisez pas les outils IA à accéder aux fichiers wallet

- ❌Évitez : placer les fichiers de wallet dans des répertoires publics ou accorder des autorisations de lecture à l'IA.

-

Utilisez un appareil distinct pour le trading

- ✅ Recommandé : n'installez pas d'outils IA expérimentaux sur vos appareils de trading. Séparez les appareils utilisés pour l'IA et ceux utilisés pour le trading.

-

N'installez pas de plugins ou compétences AI inconnus

- 🧐 Surtout : les plugins provenant de sources non officielles, des projets GitHub non vérifiés ou des outils nécessitant l'exécution de scripts shell

- ⚠️ Les attaquants utilisent souvent des plugins falsifiés, des outils falsifiés et des programmes de mise à jour falsifiés pour installer du malware

-

Activez toutes les fonctionnalités de sécurité de KuCoin

- Incluant : mot de passe de connexion, mot de passe de trading, authentification à deux facteurs et authentification par Passkey. Ces mesures permettent de réduire efficacement les risques.

-

Ne partagez pas vos clés API avec des outils d'IA

- ✅ Si nécessaire : restreignez les autorisations et désactivez les autorisations de retrait

-

Vérifiez régulièrement la sécurité de votre appareil

- Incluant : logiciels installés, extensions de navigateur et activité de connexion anormale

⚠️ N'oubliez pas : tout logiciel disposant de permissions au niveau système peut devenir un point d'entrée pour une attaque.

Surtout dans le monde des crypto-monnaies : une fois que les phrases mnémotechniques ou les identifiants de compte sont compromis, les actifs peuvent être perdus de manière permanente.

Disclaimer: The information on this page may come from third parties and does not necessarily reflect KuCoin’s views. It is provided for general reference only and should not be interpreted as financial or investment advice.

Virtual asset investments may involve risk. Please carefully assess the product risks and your own risk tolerance. For more information, please refer to our Terms of Use and Risk Disclosure.