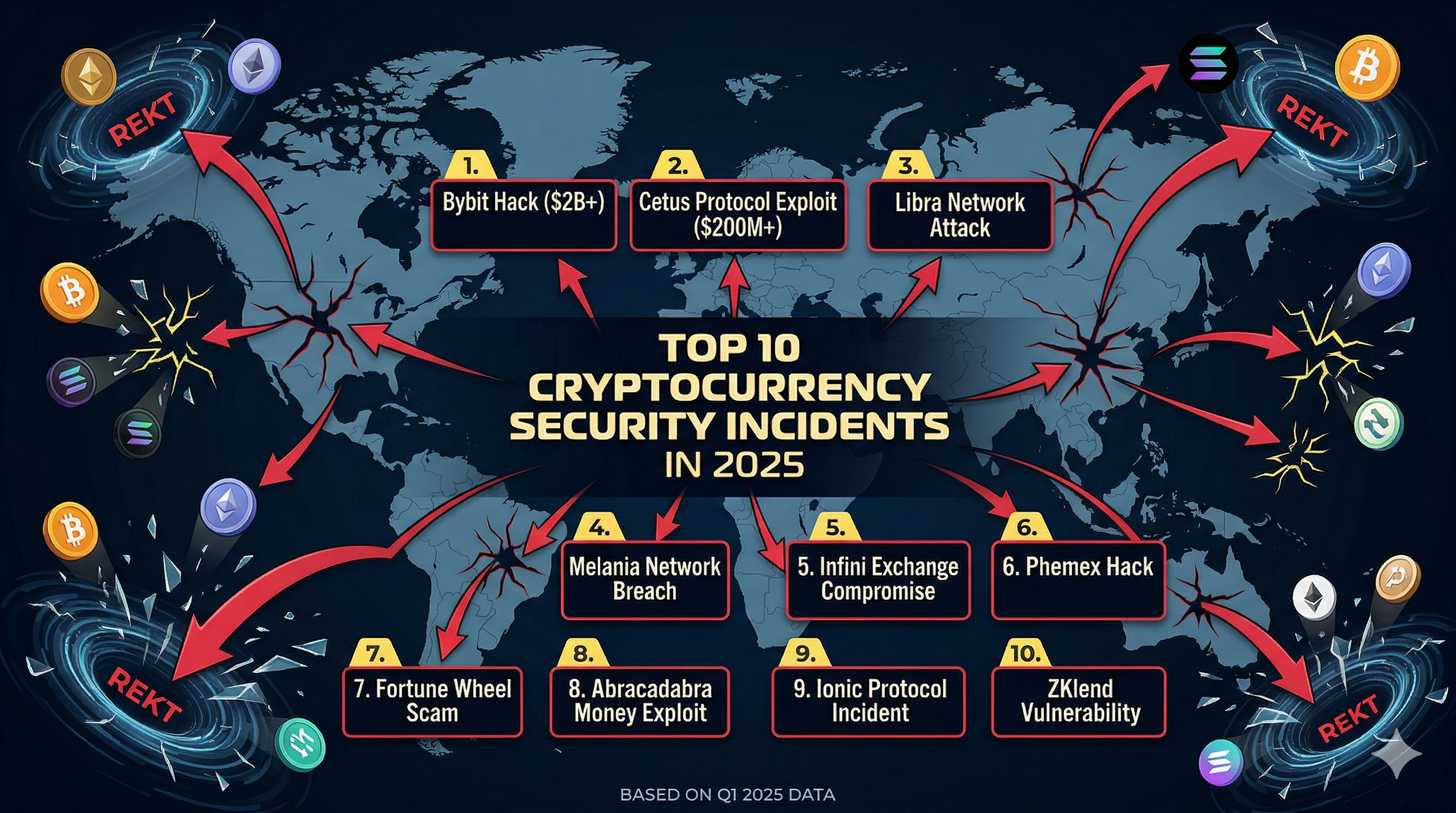

Top 10 incidents de sécurité de cryptomonnaies en 2025

2026/04/03 03:28:20

L'industrie des cryptomonnaies en 2025 a connu moins d'attaques que les années précédentes, mais l'ampleur et la sophistication de ces incidents ont atteint des niveaux sans précédent, révélant un passage de piratages opportunistes à des opérations hautement stratégiques, soutenues par des États et techniquement avancées, qui ont exposé des faiblesses structurelles profondes au sein des plateformes d'échange, des protocoles DeFi et des pratiques de sécurité des utilisateurs.

Une année avec moins de piratages : mais des dommages bien plus importants

2025 n’a pas suivi le modèle habituel des crimes liés aux cryptomonnaies. Au lieu de centaines de petites exploitations, l’industrie a connu moins d’incidents, mais beaucoup plus importants. Selon blockchain analytics, les fonds volés ont dépassé 3,4 milliards de dollars, alors même que le nombre d’attaques a diminué de manière significative.

Ce changement a marqué une évolution claire du comportement des attaquants. Les pirates ont abandonné les tactiques de « tir à blanc » au profit d'opérations soigneusement planifiées et à haute valeur. Des groupes ont passé des mois à infiltrer des systèmes, à étudier les processus internes et à cibler des vulnérabilités spécifiques. Dans de nombreux cas, les attaquants ont obtenu l'accès non pas par des bogues de code, mais grâce à des faiblesses humaines et opérationnelles, le phishing, l'usurpation d'identité et des infrastructures compromises.

Le résultat a été une crise « qualité plutôt que quantité ». Une seule violation pouvait désormais effacer plus de fonds que des dizaines de petits piratages combinés. L'industrie a également connu une augmentation des compromissions de wallets et des attaques d'ingénierie sociale, affectant des dizaines de milliers d'individus.

La tendance la plus frappante a peut-être été le rôle croissant des acteurs liés à l'État. Les rapports indiquent que les groupes de pirates nord-coréens seuls sont responsables de plus de 2 milliards de dollars de crypto-monnaies volées au cours de l'année, soulignant comment les actifs numériques sont devenus une composante de la stratégie géopolitique. L'année 2025 a finalement démontré que la sécurité des crypto-monnaies n'est plus seulement une question technique, mais un défi systémique impliquant l'infrastructure, le comportement humain et les dynamiques de guerre cybernétique mondiale.

Le piratage de Bybit de 1,5 milliard de dollars : le plus important de l'histoire

Le moment décisif de 2025 est survenu en février, lorsque Bybit a subi ce qui est largement considéré comme le plus grand vol de cryptomonnaies jamais enregistré. Des pirates ont volé environ 1,4 à 1,5 milliard de dollars d'Ethereum provenant de l'infrastructure de wallet froid de la plateforme d'échange. Ce qui rendait cette violation particulièrement alarmante, ce n'était pas seulement sa taille, mais aussi la manière dont elle s'était produite. Les attaquants n'ont pas forcé leur entrée par force brute. Au lieu de cela, ils ont exploité une vulnérabilité dans un système de wallet tiers et manipulé les approbations de transactions, trompant efficacement les signataires autorisés pour qu'ils approuvent des transferts malveillants.

Cette attaque a brisé une hypothèse longtemps admise dans le domaine de la crypto, selon laquelle les wallets froids sont intrinsèquement sûrs. L'incident a montré que même le stockage hors ligne peut être compromis si l'infrastructure environnante ou l'interface utilisateur est manipulée.

Les enquêteurs ont ultérieurement lié l'attaque au Lazarus Group, un collectif de piratage sophistiqué supposé être soutenu par la Corée du Nord. L'ampleur et la précision de l'opération suggéraient des mois de préparation, y compris une possible infiltration de systèmes ou de personnel. Malgré la perte massive, Bybit a réussi à rétablir la liquidité en quelques jours, empêchant une panique plus large sur le marché. Toutefois, les dégâts étaient faits. Le piratage a déclenché des retraits généralisés et ravivé les craintes concernant la sécurité des plateformes d'échange dans toute l'industrie.

Exploitation de Cetus Protocol : La faiblesse persistante de la DeFi

L'un des incidents les plus significatifs liés au DeFi en 2025 a impliqué le protocole Cetus, qui a subi des pertes dépassant 220 millions de dollars. Bien que plus petite que la violation de Bybit, cette exploitation a mis en lumière un problème récurrent : les vulnérabilités des contrats intelligents restent l'un des maillons les plus faibles de la finance décentralisée. Contrairement aux plateformes d'échange centralisées, les plateformes DeFi reposent entièrement sur du code. Si ce code contient des défauts, les attaquants peuvent les exploiter instantanément et de manière irréversible. Dans le cas de Cetus, les attaquants auraient identifié des faiblesses dans les mécanismes des pools de liquidité, leur permettant de vider les fonds en quelques minutes.

Ce qui rend ces attaques particulièrement dommageables, c’est leur rapidité. Il n’y a pas de support client, pas de mécanisme de rollback, et souvent aucune façon immédiate d’arrêter l’exploitation une fois qu’elle a commencé. Les fonds peuvent être transférés entre chaînes et mélangés en quelques heures, rendant la récupération extrêmement difficile. L’incident Cetus a également démontré comment les attaquants ciblent de plus en plus les protocoles à forte valeur totale verrouillée (TVL). Plutôt que de chercher de petits bugs, les pirates se concentrent désormais sur des vulnérabilités à fort impact qui génèrent des gains massifs. Pour les utilisateurs, la leçon était claire : la décentralisation n’élimine pas les risques, elle en change la nature. La confiance n’est plus placée dans les institutions, mais dans le code, et ce code doit être parfait.

Le vol du « wallet OG » de 330 millions de dollars

Un autre cas frappant en 2025 a impliqué un wallet Bitcoin longtemps inactif, souvent appelé « OG wallet », qui a été vidé d'environ 330 millions de dollars en actifs.

Contrairement aux piratages de plateforme d'échange, cet incident ciblait un détenteur individuel, probablement quelqu'un qui avait accumulé du bitcoin tôt et le détenait depuis des années. La méthode exacte de compromission reste incertaine, mais les analystes suspectent une combinaison d'ingénierie sociale et d'exposition de la clé privée.

Cet événement a mis en lumière une réalité croissante : les grands détenteurs individuels deviennent des cibles privilégiées. Comme les données de la blockchain sont publiques, les attaquants peuvent identifier les wallets présentant des soldes importants et concevoir des attaques sur mesure pour y accéder. L'aspect psychologique de ces attaques est également important. Les détenteurs à long terme peuvent se sentir en sécurité en raison d'années d'inactivité, mais cette complaisance peut créer des vulnérabilités. Que ce soit par le biais d'e-mails de phishing, de mises à jour logicielles falsifiées ou d'appareils compromis, les attaquants exploitent des moments de confiance.

Le piratage du « wallet OG » a servi de rappel que la sécurité des crypto-monnaies ne repose pas uniquement sur la technologie, mais aussi sur la discipline personnelle. Même les utilisateurs les plus expérimentés ne sont pas à l'abri en cas d'échec de la sécurité opérationnelle.

Violation de Balancer V2 et exploitations de contrats intelligents

L'incident Balancer V2, qui a entraîné des pertes dépassant 100 millions de dollars, a renforcé davantage les risques inhérents aux protocoles DeFi. Balancer, un market maker automatisé bien connu, avait subi plusieurs audits. Pourtant, les attaquants ont quand même réussi à exploiter une vulnérabilité dans son système. Cela met en évidence un problème clé : les audits réduisent les risques, mais ne les éliminent pas.

Les contrats intelligents sont complexes, et même de simples négligences peuvent avoir des conséquences catastrophiques. Les attaquants étudient souvent en profondeur le code open-source à la recherche de cas limites que les développeurs pourraient avoir ignorés. Une fois identifiées, ces vulnérabilités peuvent être exploitées à grande échelle.

Dans le cas de Balancer, l'exploitation a déclenché des effets en cascade à travers les pools de liquidité, amplifiant les dommages. Ce type de vulnérabilité systémique est particulièrement dangereux car il peut affecter plusieurs actifs et utilisateurs simultanément. L'incident a également soulevé des questions sur les limites des pratiques de sécurité actuelles. Si des protocoles audités peuvent toujours être exploités, quel niveau d'assurance les utilisateurs peuvent-ils raisonnablement attendre ? La violation de Balancer n'a pas seulement entraîné des pertes financières, elle a ébranlé la confiance dans l'écosystème DeFi dans son ensemble.

Incident Bitget et vulnérabilités au niveau de la plateforme d'échange

Un autre événement notable a impliqué Bitget, où les pertes auraient approché 100 millions de dollars en raison d'une violation de sécurité. Bien que moins importante que le piratage de Bybit, l'incident de Bitget a souligné que les plateformes d'échange centralisées restent des cibles attrayantes. Ces plateformes détiennent de grands montants de fonds d'utilisateurs, ce qui les rend des cibles à haute valeur pour les attaquants.

La violation aurait impliqué des faiblesses dans les systèmes internes plutôt que des exploitations directes de la blockchain. C'est une distinction cruciale : de nombreuses attaques les plus dommageables se produisent hors chaîne, en ciblant l'infrastructure, les API ou les points d'accès des employés.

Ces dernières années, les plateformes d'échange ont fortement investi dans la sécurité, notamment le stockage à froid, les wallets à signatures multiples et les fonds de garantie. Toutefois, les attaquants continuent de trouver des moyens de contourner ces défenses en ciblant les faiblesses humaines et opérationnelles.

L'affaire Bitget a démontré que même les plateformes bien établies ne sont pas à l'abri. Elle a également renforcé l'importance de la transparence, car les utilisateurs exigent de plus en plus une communication claire pendant et après les incidents de sécurité. Pour les traders, la leçon reste constante : les plateformes d'échange sont pratiques, mais elles constituent également des points centraux de défaillance.

Des failles de contrats intelligents aux exploitations soutenues par l'État : ce que les plus grandes piratages crypto de 2025 révèlent sur les risques systémiques

Les données agrégées depuis le tableau de bord des piratages de DeFiLlama montrent que les pertes les plus importantes en crypto en 2025 n'étaient pas des défaillances aléatoires, mais concentrées autour de quelques faiblesses récurrentes. Les vulnérabilités des contrats intelligents sont restées un point d'entrée majeur, particulièrement dans les protocoles DeFi où la logique complexe et la composable augmentent le risque de cas limites négligés. Toutefois, ce qui se démarque, c'est que les défauts au niveau du code ne suffisent plus à expliquer l'ampleur des pertes. Beaucoup des plus grands incidents de l'année ont impliqué des attaquants combinant des exploitations techniques avec un accès plus profond au système, ciblant les mécanismes de gouvernance, les clés de mise à jour ou les structures de liquidité, plutôt que simplement des bogues isolés.

Dans le même temps, l'émergence d'opérations liées à l'État a introduit une nouvelle couche de risque. Des groupes associés à des acteurs géopolitiques ont démontré des capacités bien au-delà de celles des pirates traditionnels, notamment une infiltration à long terme, la compromission de la chaîne d'approvisionnement et des attaques coordonnées à travers plusieurs systèmes. Ces acteurs ne se contentaient pas d'exploiter des vulnérabilités ; ils identifiaient stratégiquement des cibles à haute valeur, telles que les plateformes d'échange centralisées et les infrastructures interchaînes, où une seule violation pouvait générer des centaines de millions. Ce changement met en lumière la manière dont la crypto-monnaie est devenue un domaine d'importance financière et politique, où les attaques sont de plus en plus alignées sur les intérêts nationaux.

L'implication plus large est que la sécurité des crypto-monnaies doit désormais être considérée comme un défi systémique. Les vulnérabilités ne existent plus en isolation, elles émergent à l'intersection du code, du comportement humain et de l'infrastructure opérationnelle. À mesure que les protocoles deviennent plus interconnectés et que la concentration des capitaux augmente, la surface d'attaque s'étend en conséquence. Les événements de 2025 montrent clairement que renforcer les composants individuels ne suffit pas ; la résilience doit être construite à travers l'ensemble de l'écosystème.

La montée des arnaques cryptographiques pilotées par l'IA

Au-delà des piratages traditionnels, 2025 a vu une explosion des arnaques pilotées par l'IA. Ces dernières n'étaient pas toujours des exploitations techniques, mais tout aussi dommageables. Les attaquants ont utilisé des deepfakes, du clonage vocal et des systèmes de chat automatisés pour se faire passer pour des individus ou des organisations de confiance. Les rapports indiquent que les arnaques alimentées par l'IA ont généré des rendements nettement plus élevés que les méthodes traditionnelles, certaines opérations rapportant des millions par campagne. L'une des tendances les plus alarmantes a été l'usurpation d'identité. Les victimes ont reçu des messages ou des appels qui semblaient provenir de collègues, de cadres ou même de membres de leur famille. Ces interactions étaient souvent très convaincantes, rendant difficile la détection de la fraude.

L'utilisation de l'IA a également permis aux escrocs de multiplier leurs opérations. Au lieu de cibler des individus manuellement, ils ont pu automatiser leur communication avec des milliers de victimes potentielles simultanément. Ce changement a floué la frontière entre le piratage et l'ingénierie sociale. Dans de nombreux cas, le maillon le plus faible n'était pas le système, mais l'utilisateur. La montée des escroqueries à l'IA suggère que la sécurité future des crypto-monnaies exigera non seulement de meilleures technologies, mais aussi une prise de conscience et une éducation accrues des utilisateurs.

L'effondrement de $LIBRA : Un scandale politique dans la crypto

Tous les grands événements de 2025 n'ont pas impliqué de piratage. L'effondrement du token $LIBRA est devenu l'un des événements les plus controversés de l'année, mêlant politique, hype et fraude présumée.

Le jeton a attiré l'attention après avoir été promu par le président argentin Javier Milei, entraînant une forte hausse rapide de son prix. Toutefois, le projet s'est effondré rapidement, effaçant environ 251 millions de dollars de fonds d'investisseurs. L'événement a été largement décrit comme un possible rug pull, une arnaque où les développeurs gonflent la valeur d'un jeton avant de retirer la liquidité et d'abandonner le projet.

Ce qui rendait ce cas unique, c'était sa dimension politique. La participation d'une figure de premier plan a apporté de la légitimité au projet, attirant un grand nombre d'investisseurs de détail. Les conséquences ont déclenché des enquêtes et soulevé des questions sur la responsabilité dans les promotions crypto. Il a également mis en lumière les risques des investissements alimentés par le hype, où le récit peut eclipsé les fondamentaux.

L'affaire $LIBRA a servi de rappel que tous les pertes dans la crypto ne proviennent pas des pirates ; parfois, elles proviennent d'une confiance mal placée.

Conclusion

2025 a marqué un tournant pour la sécurité des cryptomonnaies. L'industrie n'a pas effondré sous les attaques constantes, mais a plutôt fait face à moins d'incidents, bien plus dévastateurs. De la piratage historique de Bybit aux arnaques pilotées par l'IA en passant par l'effondrement de jetons politiques, l'année a révélé une vérité implacable : l'écosystème de menaces évolue plus vite que de nombreuses défenses.

La sécurité ne se limite plus à la protection du code ; elle consiste à comprendre les systèmes, les personnes et les incitations. À mesure que les attaquants deviennent plus stratégiques, la marge d'erreur continue de diminuer. Les leçons de 2025 sont claires : dans la crypto, les plus grands risques sont souvent invisibles jusqu'à ce qu'il soit trop tard.

FAQ

-

Quel a été le plus grand piratage de crypto-monnaies en 2025 ?

Le piratage de Bybit, avec des pertes d'environ 1,5 milliard de dollars, a été le plus grand vol de cryptomonnaies jamais enregistré.

-

Quelle quantité de crypto a été volée en 2025 ?

Les estimations suggèrent que plus de 3,4 milliards de dollars ont été volés lors de piratages et d'exploitations.

-

Qui était derrière la plupart des attaques ?

Les rapports indiquent que des groupes liés à la Corée du Nord étaient responsables d'une part significative des fonds volés.

-

Les plateformes de crypto-monnaies deviennent-elles plus sûres ?

La sécurité s'améliore, mais les attaques deviennent plus sophistiquées et ciblées.

-

Quel est le plus grand risque aujourd'hui ?

Les erreurs humaines et l'ingénierie sociale restent les points d'entrée les plus courants pour les attaquants.

Avertissement

Ce contenu est fourni à titre informatif uniquement et ne constitue pas un conseil en investissement. Les investissements dans les cryptomonnaies comportent des risques. Veuillez effectuer vos propres recherches (DYOR).

Avertissement : Pour votre confort, cette page a été traduite à l'aide de la technologie IA (GPT). Pour obtenir les informations à la source, consultez la version anglaise originale.