Double Spending dans les cryptomonnaies : ce que c'est, comment ça fonctionne et les parallèles historiques qui ont changé la finance

Introduction : Le problème qui a failli tuer l'argent numérique avant même qu'il ne commence

Imaginez remettre à un Merchant un billet de 100 $ pour acheter une nouvelle paire de chaussures, puis entrer dans le magasin d'à côté pour dépenser le même billet à nouveau. Dans le monde physique, ce n'est pas ainsi que l'argent est censé fonctionner. L'argent liquide physique ne peut pas être réutilisé dans plusieurs transactions en même temps, car la possession est transférée lors de l'échange.

Bien que la contrefaçon existe, il s'agit d'un problème distinct qui consiste à créer une monnaie fausse plutôt qu'à réutiliser le même billet valide. Dans le monde numérique, cependant, l'argent est représenté sous forme de données, et les données peuvent être copiées. Cela soulève une question fondamentale au cœur de la finance numérique : qu'est-ce qui empêche quelqu'un de dupliquer ses pièces et de les dépenser deux fois ?

Ce problème, connu sous le nom de double dépense, a longtemps été l’un des défis les plus importants dans la création d’une monnaie numérique fiable. Avant que Bitcoin n’introduise une solution décentralisée en 2009, empêcher la double dépense sans faire appel à une autorité centrale était largement considéré comme impraticable. Sans une mesure de protection efficace, un système de monnaie numérique aurait du mal à maintenir la confiance, puisqu’une même unité de valeur pourrait être réutilisée dans plusieurs transactions.

Cet article explique ce qu'est la double dépense, comment la technologie blockchain la prévient, les différents types d'attaques par double dépense, des exemples de cryptomonnaies ayant fait face à de tels problèmes, et le contexte historique de ce problème financier ancien. Que vous soyez débutant en crypto ou que vous souhaitiez approfondir votre compréhension de la sécurité blockchain, ce guide offre une base claire et structurée.

Qu'est-ce que le double dépense ?

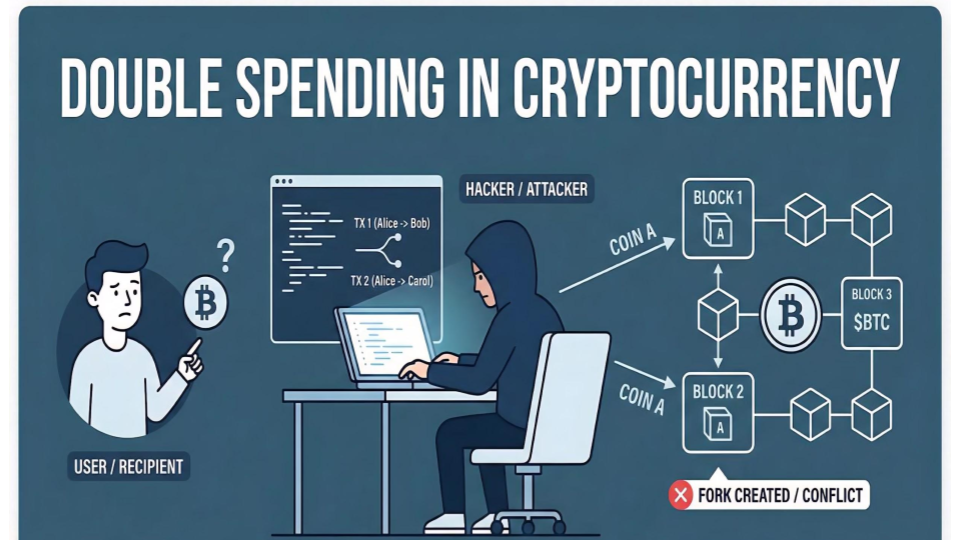

Le double dépense est l'acte non autorisé de dépenser la même unité de monnaie numérique plus d'une fois. Dans les systèmes financiers traditionnels, cela est empêché par une tenue de registre centralisée. Dans les systèmes décentralisés comme la blockchain, empêcher la réutilisation de la même unité sur plusieurs transactions constitue un défi fondamental de conception.

En termes simples, la dépense double se produit lorsqu'un actif numérique est dupliqué ou réutilisé de manière à permettre son transfert à plus d'un destinataire. Cela peut entraîner une augmentation de l'offre effective, réduire la confiance dans le système et miner l'intégrité des transactions.

Pourquoi la double dépense est importante

La double dépense va au-delà d'une limitation technique. Elle affecte directement la fiabilité, l'intégrité et l'utilisabilité de tout système monétaire fondé sur des actifs numériques. Au cœur même de l'argent repose la confiance, et la double dépense menace cette confiance en introduisant une incertitude quant à la finalité et à la validité d'une transaction. Ce défi a été explicitement identifié par Satoshi Nakamoto dans le whitepaper de Bitcoin comme un problème fondamental à résoudre pour que la monnaie numérique décentralisée fonctionne.

Lorsqu'un système ne peut pas garantir qu'un actif numérique ne sera pas réutilisé, plusieurs conséquences en découlent. Les transactions peuvent perdre leur finalité, ce qui signifie que les destinataires ne peuvent pas être pleinement certains que les fonds qu'ils reçoivent leur appartiennent définitivement. Cette incertitude peut retarder l'acceptation, notamment dans les environnements commerciaux où le règlement immédiat est essentiel.

Au fil du temps, ce manque de certitude peut également affecter la valeur perçue de la devise. Si les participants pensent que l'offre d'un actif numérique peut être manipulée ou dupliquée, la confiance dans sa rareté s'affaiblit. La rareté est une propriété fondamentale qui sous-tend la valeur dans les systèmes monétaires traditionnels et numériques.

En pratique, les marchands et les utilisateurs peuvent hésiter à accepter une devise qui ne prévient pas de manière fiable les doubles dépenses. Cette hésitation peut limiter l'adoption, réduire le volume des transactions et affaiblir l'effet de réseau global sur lequel de nombreuses devises numériques comptent.

Pour ces raisons, prévenir la double dépense n'est pas seulement une exigence technique, mais une condition fondamentale pour maintenir la confiance, la stabilité et l'utilisabilité généralisée dans tout système de monnaie numérique.

Double Spending dans les systèmes bancaires traditionnels

Dans la banque traditionnelle, la dépense double est empêchée grâce à un contrôle centralisé. Les banques maintiennent des registres privés qui suivent les soldes des comptes en temps réel. Lorsqu'une transaction est initiée, la banque vérifie si des fonds suffisants sont disponibles et met à jour le registre immédiatement.

Par exemple, lorsqu'un paiement par carte de débit est effectué, la banque autorise la transaction, déduit le montant du compte et s'assure que les mêmes fonds ne peuvent pas être utilisés à nouveau. Ce système de vérification centralisé élimine la possibilité de dépenser deux fois la même somme.

Double Spending dans les systèmes de cryptomonnaies

Les systèmes de cryptomonnaie fonctionnent sans autorité centrale. Au lieu qu'une seule institution gère les transactions, un réseau distribué de participants maintient un registre partagé.

Étant donné que les actifs numériques sont purement des données, ils peuvent techniquement être copiés ou retransmis. Sans mécanisme de validation des transactions à travers le réseau, un utilisateur pourrait tenter d'envoyer les mêmes fonds à plusieurs destinataires avant que le réseau ne confirme la première transaction.

C'est le défi fondamental que la technologie blockchain a été conçue pour résoudre. En utilisant des mécanismes de consensus et une validation cryptographique, les réseaux blockchain garantissent qu'une unité de devise ne peut être dépensée qu'une seule fois.

Comment Satoshi Nakamoto a résolu le problème de la dépense double

Avant le bitcoin, la dépense double était considérée comme l'une des principales barrières à la création d'une monnaie numérique décentralisée. Sans intermédiaire de confiance, il n'existait aucun moyen fiable pour les participants indépendants de s'accorder sur quelles transactions étaient valides et dans quel ordre elles s'étaient produites.

Le whitepaper de bitcoin et l'innovation blockchain

En 2008, Satoshi Nakamoto a introduit le bitcoin et proposé une nouvelle approche pour résoudre ce problème. L'idée était d'utiliser un registre public et distribué appelé blockchain, où les transactions sont regroupées en blocs et validées par consensus réseau.

Au lieu de compter sur une autorité centrale, le réseau convient collectivement de l'ordre et de la validité des transactions. Une fois qu'une transaction est confirmée et ajoutée à la blockchain, il devient extrêmement difficile de la modifier ou de l'annuler.

Pourquoi cela a été une percée

Cette approche a permis à l'argent numérique de fonctionner sans intermédiaire central tout en empêchant la double dépense. Elle a introduit un système où la confiance est établie par la cryptographie et le consensus, et non par le contrôle institutionnel. Cette innovation est devenue la base des cryptomonnaies modernes basées sur la blockchain.

Types de attaques de double dépense en cryptomonnaie expliquées

Les attaques par double dépense font référence à des techniques utilisées pour tenter de dépenser le même actif numérique plus d'une fois en exploitant des lacunes temporelles, des règles de consensus ou le contrôle sur les ressources du réseau. Bien que les systèmes blockchain soient conçus pour prévenir ce type de comportement, différentes méthodes d'attaque ciblent des faiblesses spécifiques dans la confirmation des transactions, la distribution du réseau ou les mécanismes de validation. Comprendre ces types d'attaques aide à clarifier comment les réseaux blockchain maintiennent leur intégrité et où des risques potentiels peuvent surgir.

Attaque à 51 % dans les cryptomonnaies

Une attaque à 51 % se produit lorsqu'une entité unique ou un groupe coordonné prend le contrôle de plus de la moitié de la puissance de minage d'une blockchain dans les systèmes de Preuve de travail, ou d'une majorité de jetons mis en staking dans les systèmes de Preuve d'enjeu. Avec ce niveau de contrôle, l'attaquant peut influencer quelles transactions sont confirmées et comment les blocs sont ajoutés à la chaîne.

En termes pratiques, l'attaquant peut réorganiser les blocs récents, exclure certaines transactions et potentiellement annuler des transactions précédemment confirmées. Cela crée la possibilité de double dépense en permettant à l'attaquant d'invalider des paiements antérieurs tout en conservant les mêmes fonds.

Ce type d'attaque est plus réalisable sur des réseaux plus petits ou moins décentralisés où la participation totale du réseau est limitée. Les grandes blockchains avec des participants largement répartis sont nettement plus résistantes en raison de l'échelle des ressources nécessaires pour obtenir le contrôle majoritaire. Toutefois, lorsqu'elle réussit, une attaque de 51 % peut perturber la confiance dans le réseau, entraîner des pertes financières et miner la confiance dans la blockchain concernée.

Attaque par course dans les transactions blockchain

Une attaque de course exploite le délai entre l'envoi d'une transaction et sa confirmation par le réseau. Dans ce scénario, un attaquant envoie deux transactions conflictuelles utilisant les mêmes fonds presque simultanément.

Une transaction est envoyée à un Merchant ou à un destinataire, tandis que la seconde est dirigée vers une adresse contrôlée par l'attaquant. L'attaquant tente d'obtenir la confirmation de la seconde transaction par le réseau avant que la première ne soit validée.

Cette méthode est la plus efficace lorsque les merchants acceptent des transactions non confirmées. Si la transaction de l'attaquant est confirmée en premier, le paiement original devient invalide, ce qui entraîne le fait que le destinataire ne reçoit pas les fonds prévus. Les attaques par course dépendent fortement de la latence du réseau et de la vitesse à laquelle les transactions se propagent à travers les nœuds.

Attaque Finney et double dépense basée sur les mineurs

Une attaque Finney est une technique plus avancée qui implique un mineur qui pré-miner un bloc contenant une transaction envoyant des fonds à lui-même. Avant de diffuser ce bloc, l'attaquant lance une deuxième transaction envoyant les mêmes fonds à un Merchant.

Si le Merchant accepte la transaction avant sa confirmation, l'attaquant peut diffuser le bloc pré-miné au réseau. Étant donné que le bloc contient déjà une transaction conflictuelle, le réseau peut rejeter la transaction du Merchant en faveur de la version de l'attaquant.

Ce type d'attaque nécessite un accès à des ressources de minage et est donc considéré comme une menace de type interne. Elle repose sur la capacité de l'attaquant à contrôler la production et le moment des blocs, ce qui la rend plus complexe que les techniques basées sur des courses simples. L'efficacité d'une attaque Finney est également influencée par la rapidité avec laquelle les Merchants attendent les confirmations de transaction avant de livrer des biens ou services.

Attaque de double dépense par Replace-By-Fee (RBF)

Replace-By-Fee (RBF) est un mécanisme qui permet à l'expéditeur de remplacer une transaction non confirmée par une nouvelle comportant des frais de transaction plus élevés. Les mineurs sont incités à inclure les transactions avec des frais plus élevés, ce qui peut entraîner la confirmation de la transaction de remplacement au lieu de l'originale.

Dans un scénario de double dépense, un attaquant envoie d'abord une transaction à un Merchant en utilisant une commission plus faible. Avant qu'elle ne soit confirmée, l'attaquant diffuse une transaction de remplacement avec une commission plus élevée qui redirige les mêmes fonds vers lui-même. Étant donné que les mineurs priorisent la commission plus élevée, la transaction de remplacement peut être confirmée à la place de l'originale.

Cette approche est particulièrement pertinente dans les systèmes où les transactions non confirmées sont considérées comme valides par les Merchant. Elle souligne l'importance des délais de confirmation et de la priorisation des frais dans le traitement des transactions. Replace-By-Fee est souvent discutée dans le contexte des wallets non custody et des scénarios de paiement instantané où les utilisateurs peuvent ne pas attendre la confirmation complète avant de considérer une transaction comme finale.

Exemples et études de cas de double dépense dans le monde réel

Les incidents de double dépense dans le monde réel démontrent que ce concept n'est pas purement théorique. Bien que les systèmes blockchain soient conçus pour prévenir de tels événements, des vulnérabilités dans la sécurité du réseau, les mécanismes de consensus ou les couches d'application ont été exploitées en pratique. Ces études de cas mettent en lumière le fonctionnement de différentes méthodes d'attaque dans des environnements en direct et l'impact qu'elles peuvent avoir sur les utilisateurs, les plateformes d'échange et l'ensemble des réseaux.

Attaque de double dépense sur Bitcoin Gold (2018)

Bitcoin Gold, un fork de Bitcoin conçu pour être plus accessible aux mineurs individuels, a subi l'un des incidents de double dépense les plus notables en mai 2018. Les attaquants ont obtenu le contrôle majoritaire de la puissance de hachage du réseau, permettant une attaque de 51 %. Avec ce niveau de contrôle, ils ont pu réorganiser les blocs et réécrire des parties de l'historique de la blockchain.

En créant une version alternative de la chaîne, les attaquants ont invalidé les transactions précédemment confirmées et redirigé les fonds, en dépensant efficacement les mêmes actifs plusieurs fois. Les rapports estiment qu'environ 18,6 millions de dollars de BTG ont été doublement dépensés pendant l'attaque. L'incident a révélé les risques associés aux réseaux ayant des taux de hachage relativement faibles et une décentralisation plus faible.

Bitcoin Gold a subi une autre attaque en janvier 2020, entraînant des pertes supplémentaires d'environ 72 000 $. Cette récurrence a mis en évidence la vulnérabilité persistante des réseaux à faible participation minière si les conditions de sécurité ne s'améliorent pas.

Double dépense et attaques à 51 % sur Ethereum Classic (2019–2020)

Ethereum Classic est né du fork de 2016 survenu après le piratage du DAO. Après l'exploitation, la communauté Ethereum s'est divisée sur la question de savoir s'il fallait intervenir et annuler le vol. Une majorité a soutenu un hard fork qui a effectivement restitué les fonds volés, tandis qu'une partie de la communauté a rejeté ce changement au nom du principe selon lequel l'historique de la blockchain doit rester immuable. Ce groupe dissident a continué à opérer sur la chaîne d'origine, qui est devenue connue sous le nom d'Ethereum Classic.

Des années plus tard, le réseau relativement plus petit d'Ethereum Classic en Proof-of-Work l'a rendu plus vulnérable aux risques de sécurité, en particulier aux attaques de 51 %. Dans de tels scénarios, un attaquant disposant d'une puissance de hachage suffisante peut réorganiser les blocs récents, modifier l'historique des transactions et permettre le double dépense en remplaçant des transactions confirmées par une chaîne alternative.

Entre 2019 et 2020, Ethereum Classic a subi plusieurs attaques de 51 % impliquant de profondes réorganisations de la chaîne. Dans un incident largement rapporté, Coinbase a détecté des réorganisations incluant environ 219 500 ETC, évalués à environ 1,1 million de dollars, liés à des tentatives de double dépense. Dans un autre cas, Gate.io a signalé des pertes d'environ 220 000 dollars résultant de schémas d'attaque similaires.

Ces événements ont démontré comment les réseaux à faible hash rate peuvent faire face à des défis de sécurité persistants, même des années après leur création. En réponse, les plateformes d'échange ont ajusté leurs exigences de confirmation et leurs politiques de dépôt pour les transactions Ethereum Classic afin de réduire l'exposition aux risques de réorganisation.

Scission de la chaîne Bitcoin de 2013 et incident de double dépense

En mars 2013, Bitcoin a subi une importante perturbation du réseau causée par un bogue logiciel dans version 0.8.0 du client Bitcoin. Ce bogue a entraîné une séparation non intentionnelle de la chaîne, où deux versions de la blockchain ont coexisté temporairement.

Pendant cette période, certains marchands ont accepté des transactions sur une version de la chaîne avant que le réseau n'atteigne un consensus sur la chaîne valide. Un cas notable a impliqué un marchand ayant reçu un paiement confirmé sur la chaîne 0.8.0. Cependant, les mineurs sont revenus à la chaîne antérieure à la 0.8.0 en réorganisant la blockchain et en invalidant plusieurs blocs.

En conséquence, la transaction originale a été annulée et les fonds ont été dépensés deux fois sur la chaîne canonique. Les développeurs et la communauté de minage ont réagi rapidement en coordonnant et en corrigeant le problème en quelques heures. Cet incident a démontré à la fois les risques liés aux vulnérabilités au niveau logiciel et la capacité d'une communauté décentralisée à résoudre des problèmes critiques grâce à la coordination.

Ces études de cas illustrent que la dépense double peut se manifester sous différentes formes selon la vulnérabilité sous-jacente, qu'elle soit au niveau du consensus, du réseau ou de la couche application. Ensemble, elles soulignent l'importance de mécanismes de sécurité robustes, de pratiques de confirmation appropriées et d'une surveillance continue pour préserver l'intégrité des systèmes de cryptomonnaies.

Comment la technologie blockchain résout le problème de dépense double

La blockchain résout le problème de la dépense double en remplaçant la confiance en une autorité centrale par un consensus distribué et une vérification cryptographique. Au lieu de permettre la copie et la réutilisation d'un actif numérique, les réseaux blockchain garantissent que chaque transaction est enregistrée, validée et approuvée par plusieurs participants avant de devenir partie d'un registre immuable.

Cela est réalisé grâce à une combinaison de mécanismes de consensus et de mesures de sécurité au niveau du protocole qui rendent extrêmement difficile pour un seul acteur de modifier l'historique des transactions ou de dépenser deux fois le même actif.

Comment la preuve de travail empêche les dépenses doubles

Proof-of-Work (PoW) sécurise les réseaux blockchain en exigeant des participants (mineurs) qu'ils effectuent un travail computationnel avant d'ajouter de nouveaux blocs de transactions. Ce processus rend la manipulation de la blockchain économiquement et techniquement difficile.

-

Minage et validation des transactions : Dans les systèmes PoW, les mineurs concourent pour résoudre des énigmes cryptographiques. Le premier mineur à résoudre l'énigme obtient le droit d'ajouter un nouveau bloc à la chaîne, qui contient un lot de transactions vérifiées. Étant donné que chaque bloc est lié au précédent, modifier une transaction quelconque nécessiterait de re-miner ce bloc et tous les blocs suivants, ce qui exige des ressources informatiques considérables.

-

Désincitations économiques contre les attaques : Pour réussir une attaque de double dépense, un attaquant devrait contrôler la majorité de la puissance de calcul du réseau. Même dans ce scénario, maintenir un tel contrôle est extrêmement coûteux. Cette structure de coûts rend les attaques économiquement irrationnelles, car les ressources nécessaires pour réécrire l'historique des transactions dépasseraient probablement les gains potentiels.

-

Confirmations et finalité des transactions : Les transactions sur les réseaux PoW gagnent en sécurité à mesure qu'elles reçoivent plus de confirmations. Chaque bloc supplémentaire ajouté au-dessus d'une transaction augmente la difficulté de l'annuler. Pour cette raison, de nombreux systèmes attendent plusieurs confirmations avant de considérer une transaction comme définitive, réduisant ainsi le risque de double dépense.

Comment la preuve d'enjeu empêche les dépenses doubles

Proof-of-Stake (PoS) remplace le travail informatique par un engagement financier. Au lieu de mineurs, les réseaux PoS reposent sur des validateurs qui mettent en staking des cryptomonnaies pour participer à la validation des transactions.

-

Mise en staking et participation des validateurs : Les validateurs doivent bloquer une partie de leurs actifs pour obtenir le droit de proposer et de valider des blocs. Ce stake sert de garantie qui aligne leurs incitations avec un comportement honnête. Par exemple, dans des réseaux comme Ethereum, les validateurs doivent mettre en staking des actifs pour participer à la consensus et gagner des récompenses pour des activités valides.

-

Le slashing comme mécanisme de dissuasion : Si un validateur tente de tromper le système, par exemple en validant des transactions conflictuelles ou en permettant le double dépense, le protocole peut le sanctionner par un slashing. Le slashing entraîne la perte d'une partie ou de la totalité des actifs mis en staking du validateur, rendant les comportements frauduleux financièrement peu attractifs.

-

Alignement des incitations dans les systèmes PoS : la combinaison de récompenses de staking pour un comportement honnête et de pénalités pour les activités malveillantes crée un cadre économique solide qui décourage les tentatives de double dépense et soutient l’intégrité du réseau.

Mécanismes supplémentaires qui renforcent la protection contre les doubles dépenses

Au-delà des mécanismes de consensus, les réseaux blockchain utilisent plusieurs éléments techniques qui renforcent davantage la protection contre les doubles dépenses.

-

Les nonces et l'unicité des transactions : Chaque transaction inclut un nonce, un identifiant unique qui garantit qu'elle ne peut être traitée qu'une seule fois. Cela empêche les attaques par rejeu et aide à maintenir l'ordre correct des transactions provenant d'un compte donné.

-

Horodatages et ordre des blocs : Les blocs incluent des horodatages qui aident à établir l'ordre chronologique des transactions. Bien qu'ils ne soient pas parfaitement précis, ils contribuent à maintenir une histoire de transactions cohérente et vérifiable sur le réseau.

-

Confirmations de blocs et sécurité du réseau : Plus de blocs sont ajoutés après une transaction, plus la difficulté de modifier cette transaction augmente de façon exponentielle. C'est pourquoi les confirmations sont une partie essentielle de la sécurité de la blockchain.

Les merchants et les plateformes d'échange comptent souvent sur un nombre minimum de confirmations avant de considérer une transaction comme définitive, ajoutant ainsi une couche supplémentaire de protection contre les tentatives de double dépense.

En combinant des mécanismes de consensus comme PoW et PoS avec des règles cryptographiques et des processus de confirmation, les réseaux blockchain garantissent que l'historique des transactions reste transparent, résistant à la falsification et économiquement impraticable à manipuler. Cette approche en couches élimine efficacement la faisabilité du double dépense en pratique.

Conclusion

Le double dépense est l'une des plus anciennes exploitations financières, adaptée à l'ère numérique. Des pièces contrefaites et le chèque en cascade aux tentatives modernes de réorganiser l'historique de la blockchain à travers des attaques de 51 %, l'objectif fondamental reste le même : dépenser une valeur qui n'est pas véritablement possédée.

Ce qui a évolué, c'est la sophistication des attaques et des défenses. Les systèmes blockchain, initiés par Satoshi Nakamoto, offrent une solution pratique et économiquement robuste en rendant la double dépense prohibitivement coûteuse sur les réseaux bien sécurisés comme le bitcoin. Toutefois, le problème n'est pas entièrement éliminé. Les petits réseaux, les transactions non confirmées, les ponts interchaînes et les vulnérabilités des contrats intelligents représentent toujours des risques réels en 2026 et au-delà.

Pour les participants de l'écosystème crypto, comprendre ces risques est essentiel. La sécurité dépend non seulement du protocole, mais aussi de son utilisation pratique. Attendre un nombre suffisant de confirmations, auditer les contrats intelligents et s'appuyer sur des réseaux bien décentralisés sont des étapes critiques. Dans un environnement sans confiance, une utilisation éclairée reste la couche de protection la plus forte.

Cet article a uniquement une finalité informative et ne constitue pas un conseil financier, d'investissement ou de sécurité. Les systèmes de cryptomonnaies comportent des risques techniques et de marché, et les lecteurs doivent effectuer leurs propres recherches ou consulter un professionnel qualifié avant de prendre des décisions.

Avertissement : Pour votre confort, cette page a été traduite à l'aide de la technologie IA (GPT). Pour obtenir les informations à la source, consultez la version anglaise originale.