L'appel quantique de bitcoin : À l'intérieur du BIP-361 et la tentative de geler les pièces héritées

2026/05/01 04:13:08

Thèse

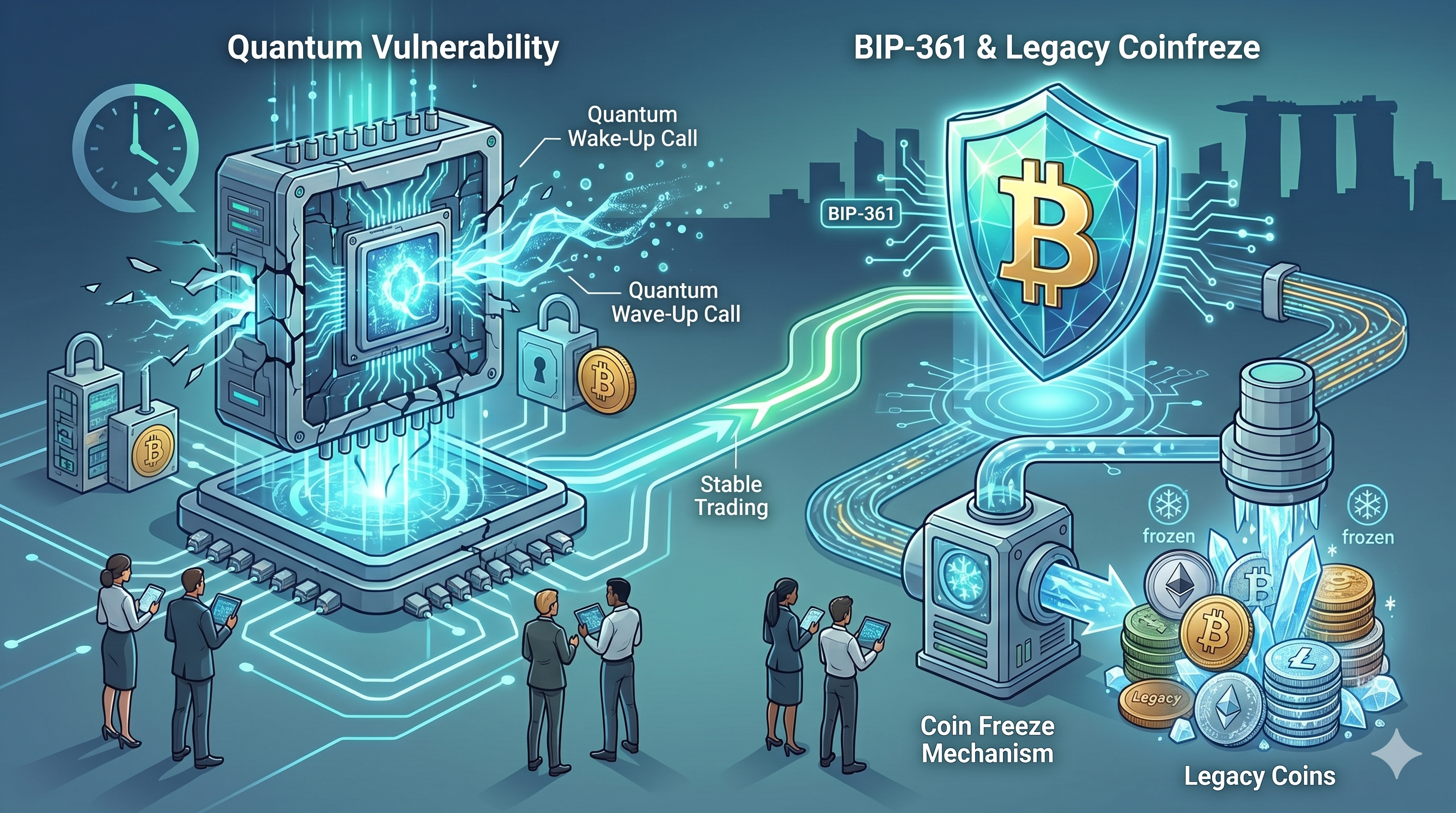

Le bitcoin fait face à un risque lointain mais sérieux posé par les ordinateurs quantiques, qui pourraient un jour casser sa cryptographie actuelle. Une nouvelle proposition appelée BIP-361 vise à préparer le réseau en encourageant les détenteurs à transférer leurs fonds vers des adresses plus sûres, tout en fixant des échéances qui pourraient rendre les anciennes pièces non dépensables en cas d'ignorance. Cette mesure audacieuse souligne une préoccupation croissante concernant les clés publiques exposées dans les portefeuilles hérités et pousse la communauté à agir avant que les menaces ne deviennent réelles.

Comment les ordinateurs quantiques pourraient cibler la sécurité fondamentale du bitcoin

Les ordinateurs quantiques fonctionnent différemment des machines actuelles en utilisant des qubits qui effectuent des calculs complexes en parallèle. L'algorithme de Shor se distingue comme l'outil clé susceptible de casser la cryptographie à courbe elliptique, la base des signatures ECDSA et Schnorr de Bitcoin. Une fois qu'une machine quantique atteint une échelle suffisante, elle pourrait dériver les clés privées à partir des clés publiques exposées sur la blockchain. Les adresses Bitcoin anciennes, en particulier les types Pay-to-Public-Key (P2PK) de l'ère du minage, révèlent directement les clés publiques. Toute transaction qui dépense depuis une adresse expose également la clé au cours du processus.

Les estimations indiquent qu’environ 6,7 millions de BTC, soit environ 34 % de l’offre totale, sont détenus dans des positions vulnérables. Cela inclut environ 1,7 million de BTC verrouillés dans des sorties P2PK pures, une grande partie étant liée à des détenteurs précoces et même aux estimations des environ 1,1 million de BTC de Satoshi Nakamoto. Des recherches récentes de Google Quantum AI au début de 2026 ont abaissé le seuil d’une menace crédible. Des modèles suggèrent qu’un système comportant moins de 500 000 qubits pourrait exécuter une attaque en environ neuf minutes, plus rapidement que le temps moyen de bloc de Bitcoin. D’autres études pointent vers la possibilité d’attaques avec seulement 10 000 qubits pour des implémentations échelonnées de Shor.

Bien qu'aucun tel système n'existe aujourd'hui, les progrès dans la correction d'erreurs et le matériel ont raccourci les échéances prévues, certains experts envisageant désormais 2029 comme un éventuel point d'acheminement vers des risques accrues. Le danger augmente car les attaques pourraient rester cachées. Un attaquant pourrait vider discrètement les fonds sans détection immédiate, érodant la confiance. Un acteur malveillant pourrait plutôt diffuser de gros mouvements pour faire chuter la confiance dans le réseau. Les développeurs affirment que attendre que la menace se concrétise ne laisse aucune marge pour une préparation ordonnée, transformant une mise à niveau technique en une crise potentielle.

Rencontrez l'équipe derrière BIP-361 et leur motivation urgente

Jameson Lopp, cofondateur de Casa et contributeur depuis longtemps au bitcoin, dirige cet effort aux côtés de cinq autres experts en sécurité quantique. Le groupe a publié le projet le 15 avril 2026, sous le titre « Post-Quantum Migration and Legacy Signature Sunset ». Lopp a ouvertement partagé des sentiments mitigés, affirmant qu'il déteste l'idée, mais craint encore plus l'alternative du vol quantique. Il la présente comme une approche adversariale pour protéger l'intégrité à long terme du réseau.

La proposition s'appuie directement sur la BIP-360, qui a introduit un nouveau type de sortie Pay-to-Merkle-Root (P2MR). Ce design conserve les clés publiques hors chaîne, réduisant la surface d'attaque pour les nouvelles transactions. La BIP-361 ajoute des couches d'application pour favoriser l'adoption généralisée de ces méthodes plus sûres. Les co-auteurs incluent des figures comme Hunter Beast de MARA Protocol, qui décrit la feuille de route comme essentielle pour « quantiquement renforcer » Bitcoin.

Les initiés soulignent que cette initiative découle d'années de suivi des progrès en informatique quantique. Blockstream Research a déjà testé la cryptographie post-quantique sur des sidechains, démontrant que des étapes concrètes existent. L'équipe considère que le BIP-361 crée des incitations économiques privées pour que les utilisateurs effectuent une mise à niveau, plutôt que de compter uniquement sur l'action volontaire.

Décryptage du calendrier de migration en trois phases

BIP-361 établit un calendrier clair sur plusieurs années une fois activé via un soft fork. La phase A débute après environ trois ans, mesurés par 160 000 blocs. À partir de ce moment, le réseau cesse d'accepter de nouveaux transferts vers les types d'adresses héritées vulnérables à la cryptographie quantique. Les utilisateurs bénéficient d'une fenêtre pour déplacer leurs actifs vers des formats P2MR ou futurs résistants à la cryptographie quantique, sans pression immédiate sur les soldes existants.

La phase B suit environ deux ans plus tard. À ce stade, le protocole rejette toutes les transactions qui reposent sur des signatures ECDSA ou Schnorr héritées provenant d’adresses non migrées. Les fonds dans ces wallets deviennent effectivement gelés, ce qui signifie que les propriétaires ne peuvent pas les dépenser même s’ils détiennent les clés privées. L’objectif est d’éliminer les schémas de signature vulnérables de l’utilisation active sur le réseau.

La phase C reste en discussion et introduirait un chemin de récupération pour les pièces gelées. Elle prévoit l'utilisation de preuves à divulgation nulle de connaissance liées aux phrases secrètes BIP-39, permettant aux propriétaires légitimes de retrouver l'accès après avoir prouvé leur contrôle. Des détails supplémentaires nécessitent des recherches et un consensus, mais cette option vise à équilibrer sécurité et droits des utilisateurs pour ceux qui ont manqué les délais précédents.

Cette approche structurée donne à l’écosystème le temps de s’adapter. Les wallets, les plateformes d’échange et les custodians peuvent mettre à jour leurs outils, tandis que les utilisateurs apprennent la migration. Les phases transforment la sécurité en incitation en augmentant la complexité pour les configurations obsolètes.

Vraies chiffres sur le bitcoin en danger à cause de l'exposition quantique

Les données révèlent une exposition frappante. Environ 1,7 million de BTC sont détenus dans des scripts P2PK classiques, provenant pour la plupart des premiers blocs de Bitcoin, lorsque les récompenses atteignaient 50 BTC. Les estimations plus larges atteignent 6,7 millions de BTC lorsqu'on inclut les adresses inactives avec des clés exposées issues de dépenses ou de réutilisations passées. Cette part représente environ un tiers de tous les bitcoins jamais créés.

Les pièces de l'ère Satoshi occupent une place centrale dans les discussions. Les analystes associent environ 1,1 million de BTC aux portefeuilles du créateur, la plupart dans des formats vulnérables. Une activité récente sur la chaîne montre que plus de 85 000 BTC provenant de portefeuilles anciens ont été déplacés au cours de la dernière année, suggérant que certains détenteurs ont déjà réorganisé leurs actifs pour plus de sécurité. Toutefois, d'immenses quantités de liquidités inactives restent intactes.

Les adresses principales et les détentions institutionnelles ajoutent des couches de complexité. Même les configurations modernes sont exposées à des risques si les clés sont réutilisées ou exposées dans le mempool pendant les transactions en attente. La concentration dans les sorties minières initiales signifie qu'une attaque quantique réussie pourrait débloquer une valeur énorme, potentiellement inondant les marchés ou déclenchant une panique si des preuves partielles fuient.

Ces chiffres créent un sentiment d'urgence. Les développeurs soulignent que les pièces perdues augmentent déjà la rareté de l'offre restante, mais les pièces drainées par l'informatique quantique pourraient plutôt miner la confiance et la valeur.

Pourquoi les adresses héritées restent vulnérables même aujourd'hui

La conception originale du bitcoin privilégiait la simplicité. Les sorties P2PK précoces plaçaient directement les clés publiques dans le script, les rendant visibles pour toujours sur le registre immuable. Les formats ultérieurs ont amélioré la confidentialité, mais toute adresse dépensée révèle toujours la clé au moment de la transaction. Taproot, bien que puissant, expose les clés par défaut dans certains cas, aggravant le problème pour les nouveaux utilisateurs qui ne prennent pas de mesures supplémentaires. Le mempool crée des fenêtres d'exposition à court terme pour chaque transaction. Des machines quantiques, si suffisamment puissantes, pourraient tenter de dériver les clés et d'anticiper les dépenses dans la fenêtre de dix minutes entre deux blocs. Les attaques sur des pièces héritées jamais dépensées représentent le risque à plus long terme le plus important, car les clés publiques restent ouvertement accessibles pendant des années.

Aucune violation immédiate n'existe car le matériel quantique actuel est bien en retard par rapport aux exigences. Le processeur Willow de Google fonctionne avec juste plus de 100 qubits, tandis que les estimations pour casser ECDSA commencent à plusieurs centaines de milliers. Toutefois, les progrès rapides des qubits logiques corrigés d'erreurs maintiennent les chercheurs en alerte. Les détenteurs de vieilles pièces les traitent souvent comme des réserves à long terme, perdant parfois leurs seeds ou leur matériel avec le temps. La migration nécessite une planification soigneuse pour éviter les erreurs pouvant entraîner une perte permanente lors des transferts.

Comment BIP-361 s'appuie sur les travaux antérieurs préparés pour l'ère quantique

BIP-360 établit la fondation technique en introduisant des sorties P2MR. Cette approche basée sur une racine Merkle engage les scripts sans révéler de clés publiques sur la chaîne, corrigeant directement une faiblesse fondamentale. Les nouvelles transactions utilisant P2MR restent sécurisées même face aux avancées quantiques futures. BIP-361 ajoute une couche de gouvernance et d'incitations. Il ne crée pas encore de nouvelles signatures, mais prépare le réseau à abandonner les anciennes dès qu'un algorithme post-quantique consensus émergera. Les candidats incluent des schémas basés sur les réseaux de points, basés sur les fonctions de hachage comme SPHINCS+, ou des schémas hybrides équilibrant sécurité et efficacité.

La combinaison crée une feuille de route. Tout d'abord, standardisez les types de sortie sécurisés. Ensuite, encouragez la migration par des restrictions. Enfin, éliminez progressivement les signatures vulnérables. Cette stratégie modulaire évite des changements précipités tout en construisant progressivement la résilience. Les expériences sur sidechain démontrent déjà la faisabilité. Les tests de Blockstream avec une protection post-quantique montrent des performances en conditions réelles sans perturber les règles du mainnet.

Ce que la migration vers des wallets quantiquement sécurisés implique réellement

Les utilisateurs déplaceront les fonds depuis les adresses héritées vers de nouvelles sorties P2MR ou équivalentes. Ce processus ressemble à des envois standards, mais nécessite un logiciel de wallet à jour prenant en charge les formats plus sûrs. Les custodians et les plateformes d'échange jouent un rôle essentiel en proposant des outils fluides et des avertissements aux clients détenant des soldes exposés. Les coûts restent modestes pour la plupart, similaires aux frais habituels, bien que de grandes holdings inactives puissent nécessiter plusieurs transactions pour des raisons de sécurité. Des campagnes de sensibilisation pourraient mettre en avant les étapes, telles que la génération de nouvelles seed et la vérification des adresses.

Les institutions disposant d'un stockage à froid doivent effectuer une planification supplémentaire. Elles doivent auditer leurs actifs, tester les migrations dans des environnements de staging et coordonner avec les auditeurs. Le calendrier en phases offre des années pour réaliser ces travaux, réduisant ainsi les erreurs causées par la précipitation. Les détenteurs individuels possédant des portefeuilles papier ou des appareils matériels des premières années devront peut-être réactiver soigneusement leurs anciens appareils. La proposition vise à créer une pression douce plutôt que des blocages soudains, offrant à chacun une fenêtre équitable.

Réactions et le débat sur les pièces gelées

Les Bitcoiners sont divisés sur cette idée. Les partisans la qualifient de gestion responsable qui protège la valeur du réseau pour tous. Ils soulignent que les bitcoins gelés ressemblent à ceux perdus, ce que Satoshi avait lui-même noté comme augmentant la rareté de l'offre active. Lopp soutient que les incitations économiques doivent primer sur la philosophie pure face à des risques existentiels. Les critiques réagissent vigoureusement, qualifiant le projet d'autoritaire ou de violation de l'immutabilité et de l'autosouveraineté du bitcoin. Ils s'inquiètent des détenteurs inactifs qui ont perdu l'accès il y a des années ou qui sont simplement restés hors ligne. Geler des milliards de valeur, en particulier des pièces légendaires des débuts, soulève des questions sur les précédents et la confiance dans les décisions des développeurs.

Les discussions sur les forums et les plateformes sociales reflètent une passion vive. Certains y voient une évolution nécessaire, tandis que d'autres craignent qu'elle n'ouvre la porte à des interventions futures. Lopp reconnaît ce malaise, mais affirme que l'alternative, le vol massif, causerait bien plus de dommages. Le débat lui-même témoigne d'un engagement sain. Le bitcoin a toujours progressé grâce à des propositions ouvertes et à un consensus, et le BIP-361 entre dans cette arène sous la forme d'un projet ouvert à l'évolution.

Effets potentiels sur le marché si la proposition gagne en popularité

Un parcours de migration crédible pourrait renforcer la confiance en démontrant une défense proactive. Une réduction de l'incertitude pourrait attirer davantage de capitaux institutionnels à la recherche d'une sécurité à long terme. La rareté résultant de tout approvisionnement gelé pourrait soutenir la dynamique des prix, bien que cet effet dépende de la mise en œuvre réelle. Une volatilité à court terme pourrait surgir pendant les débats ou lorsque les utilisateurs déplacent leurs cryptomonnaies. Les plateformes d'échange pourraient observer une augmentation des activités de retrait alors que les gens testent de nouveaux wallets. Les fournisseurs de wallets pourraient rapidement publier des mises à jour pour répondre à la demande.

Le durcissement quantique à long terme renforce le récit du bitcoin en tant qu'actif numérique le plus sécurisé. Il place le réseau en avance sur d'autres blockchains encore aux prises avec des problèmes similaires. Les analystes suivent attentivement les métriques sur la blockchain. Une augmentation des mouvements provenant d'adresses anciennes suggère déjà une préparation, et le BIP-361 pourrait accélérer cette tendance.

Points de vue internes sur les chronologies quantiques et la préparation

Les experts diffèrent sur les dates exactes, mais s'accordent sur l'importance de la préparation. Certains situent les menaces crédibles à une décennie ou plus dans le futur, tandis que les travaux de Google resserrent les attentes vers la fin des années 2020. Le Bitcoin Policy Institute souligne que les progrès resserrent les délais sans provoquer une panique immédiate. Les développeurs insistent sur le fait que les mises à jour nécessitent des années pour être testées, faire l'objet d'un consensus et être déployées. Commencer les discussions maintenant évite les courses contre la montre en dernière minute. Lopp et ses co-auteurs présentent le BIP-361 comme un croquis qui évoluera avec de nouvelles recherches.

Des voix du secteur comme Adam Back ont qualifié la menace de lointaine, mais la communauté bénéficie d’explorer des défenses dès maintenant. La coordination entre chercheurs, équipes de wallets et opérateurs de nœuds s’avérera essentielle. Des tests en conditions réelles sur des sidechains apportent la confiance que les outils post-quantiques peuvent être intégrés sans sacrifier les performances.

La dimension humaine de la sécurisation de la richesse générationnelle

Des histoires émergent concernant les premiers mineurs qui ont mis de côté des pièces et ont poursuivi leur vie. Certains ont perdu des appareils ou oublié leurs semences, transformant leurs avoirs en capsules temporelles numériques. D'autres les protègent soigneusement comme des héritages familiaux. La migration force à la réflexion. Un détenteur qui allume un ancien ordinateur portable pour transférer des fonds peut ressentir le poids de l'histoire. Les gardiens qui aident les institutions à sécuriser les actifs des employés ou des clients ajoutent des couches de responsabilité.

La proposition concerne des personnes réelles. Un développeur passant des nuits à affiner son code, un trader vérifiant ses propres wallets, ou une famille débattant de la gestion de clés héritées — tous deviennent partie intégrante d'une histoire plus vaste. La force du bitcoin a toujours provenu de participants qui s'engagent suffisamment profondément. Des actions proactives aujourd'hui préservent les options pour demain, en assurant que le réseau reste un moyen fiable de conservation de valeur à travers les générations.

Défis techniques dans la mise en œuvre des changements post-quantiques

L'intégration de nouvelles cryptographies exige un équilibre soigneux entre sécurité, taille et vitesse. Les signatures post-quantiques produisent souvent des clés ou des preuves plus volumineuses, ce qui peut affecter l'espace des blocs et les frais. Des approches hybrides pourraient combiner des méthodes classiques et résistantes à l'ordinateur quantique pendant la transition. Le logiciel des nœuds doit valider les nouvelles règles sans rompre le consensus existant. Les mécanismes de soft fork aident en rendant les changements rétrocompatibles au départ. Les tests sur testnets et sidechains permettent de détecter les cas limites avant l'activation sur le mainnet.

Les temps de validation des signatures sont importants pour les mineurs et les nœuds complets. Des algorithmes efficaces maintiennent la réactivité du réseau même tandis que la sécurité s'améliore. La communauté continue de rechercher des candidats pour trouver le meilleur ajustement aux contraintes uniques de bitcoin.

Perspective à long terme pour un réseau bitcoin résistant aux quantiques

BIP-361 constitue une pièce d'un effort plus vaste visant à rendre le bitcoin résilient face à l'avenir. Un succès signifierait un réseau où les nouveaux fonds restent protégés par conception et où les anciens risques s'estompent progressivement. Il renforce l'idée que le bitcoin évolue grâce à des améliorations soigneuses et pilotées par la communauté.

Alors que la technologie quantique progresse dans les laboratoires du monde entier, la communauté blockchain gagne du temps pour tester, débattre et affiner des solutions. L'accent reste mis sur la préservation des principes fondamentaux tout en s'adaptant aux nouvelles réalités. Les détenteurs qui agissent tôt gagnent en sérénité. L'ensemble du réseau acquiert une résilience qui soutient son rôle d'or numérique pour les décennies à venir.

Comment les développeurs de wallets et les plateformes d'échange se préparent au changement

Les équipes mettent déjà à jour les interfaces pour signaler les adresses vulnérables et suggérer des alternatives plus sûres. Les ressources éducatives expliquent les risques en termes simples. Les plateformes d'échange prévoient de prendre en charge de nouveaux types de sortie et peuvent proposer des services de migration.

Les fournisseurs de custody investissent dans des solutions de stockage résistantes à l'informatique quantique, en testant les processus de récupération à l'avance. La réaction de l'écosystème déterminera la fluidité de la transition.

La coordination garantit l'absence de point unique de défaillance pendant la fenêtre de plusieurs années.

Pourquoi démarrer la conversation maintenant renforce le bitcoin

Une discussion précoce évite les surprises. Elle met en lumière les préoccupations, recueille des retours et améliore la proposition avant toute activation. Le bitcoin prospère grâce à la transparence, et le BIP-361 s'inscrit dans cette tradition en ouvrant les idées à l'examen.

Le processus lui-même construit des connaissances au sein de la communauté. Les utilisateurs en apprennent davantage sur leurs propres pratiques de sécurité. Les développeurs affinent les outils. Les chercheurs poussent les limites de la cryptographie. En fin de compte, la préparation transforme les faiblesses potentielles en forces démontrées.

FAQ

Que propose exactement le BIP-361 pour les utilisateurs de bitcoin détenant des adresses anciennes ?

Le projet suggère une approche en phases où, après activation, les nouveaux dépôts sur les adresses héritées vulnérables seront bloqués après trois ans. Deux ans plus tard, les retraits depuis ces adresses en utilisant des signatures anciennes pourraient être entièrement arrêtés, gelant ainsi les fonds à moins qu'ils ne soient migrés vers des formats résistants aux ordinateurs quantiques, comme ceux permettant par le BIP-360. Un mécanisme de récupération possible utilisant des preuves à divulgation nulle de connaissance est toujours en étude pour aider les propriétaires légitimes. Cette idée offre plusieurs années d'avis afin que les utilisateurs puissent déplacer leurs pièces en toute sécurité sans perturbation soudaine.

Combien de bitcoins sont actuellement dans des positions vulnérables à la cryptographie quantique ?

Les estimations placent environ 6,7 millions de BTC, soit environ 34 % de l'offre totale, dans des adresses à clés publiques exposées. Cela inclut 1,7 million de BTC provenant uniquement des sorties P2PK précoces. Beaucoup de ces bitcoins proviennent des premières années de Bitcoin et sont restés inactifs, bien que certains mouvements provenant de vieux wallets se produisent au fur et à mesure que les détenteurs se préparent. Le risque exact dépend des futurs matériels quantiques, mais le volume impliqué rend ce sujet important pour la santé du réseau.

Qui a créé le BIP-361, et que disent-ils à son sujet ?

Jameson Lopp et cinq co-auteurs du domaine de la sécurité quantique ont publié la proposition à la mi-avril 2026. Lopp a exprimé son malaise face aux mécanismes de gel, mais affirme que le risque de vol quantique justifie d'explorer des incitations fortes pour la migration. Le groupe présente cela comme un croquis évolutif ouvert aux contributions de la communauté, et non comme un plan final prêt à être adopté immédiatement.

BIP-361 exigera-t-il un fork ou modifiera-t-il radicalement les règles de Bitcoin ?

La proposition vise une mise en œuvre via un soft fork, en maintenant la compatibilité pour les transactions non vulnérables. Elle s'appuie sur les voies de mise à niveau existantes et se concentre sur la mise à la retraite progressive de l'utilisation spécifique des signatures héritées. Aucun changement immédiat à la production de blocs ou au consensus ne se produirait, et le calendrier étale les ajustements sur plusieurs années.

Quelles étapes les détenteurs de bitcoin doivent-ils suivre dès maintenant concernant les risques quantiques ?

Vérifiez les types de wallet et si les clés publiques apparaissent sur la chaîne pour vos adresses. Pensez à déplacer vos fonds vers des wallet modernes prenant en charge les nouveaux types de sortie et évitant la réutilisation de clés. Restez informé via les canaux officiels de Bitcoin et testez d’abord des transferts de petite taille. L’utilisation de wallet matériels avec des seed frais ajoute une protection. Surveillez les mises à jour sur le BIP-360 et les travaux associés à mesure que les outils s’améliorent.

Les pièces gelées selon le BIP-361 pourraient-elles un jour être récupérées ?

La phase C explore la récupération via des preuves à divulgation nulle de connaissance liées aux phrases secrètes, permettant aux propriétaires de prouver leur contrôle sans exposer largement leurs clés. Les détails nécessitent davantage de recherche et de consensus, rien n'est donc définitif. L'objectif est d'équilibrer la sécurité contre le vol avec l'équité pour les utilisateurs qui pourraient manquer les fenêtres de migration pour des raisons légitimes.

Avertissement : Ce contenu est fourni à titre informatif uniquement et ne constitue pas un conseil en investissement. Les investissements dans les cryptomonnaies comportent des risques. Veuillez effectuer vos propres recherches (DYOR).

Avertissement : Pour votre confort, cette page a été traduite à l'aide de la technologie IA (GPT). Pour obtenir les informations à la source, consultez la version anglaise originale.