Forks de chiffrement : les événements de séparation les plus célèbres de l'histoire de la cryptographie

2026/04/12 17:30:17

L'histoire du chiffrement est généralement racontée à travers des algorithmes, des normes et des percées en mathématiques. Mais certains des moments les plus importants sont venus de quelque chose de bien plus pratique : des forks logiciels. En cryptographie, un fork est rarement simplement un conflit entre programmeurs ou une branche technique routinière. Il se produit généralement lorsque la confiance est sous pression — après une crise de sécurité, un échec de gouvernance, un conflit de licence ou la fin brutale d'un projet majeur. Lorsque cela se produit, la communauté doit décider quel codebase mérite de protéger les systèmes réels à l'avenir.

À la fin de cet article, vous aurez une vision claire des événements de fork les plus célèbres de l’histoire du chiffrement, des raisons de chaque scission et des projets qui sont devenus les noms représentatifs de ces transitions. Les histoires centrales incluent la famille de forks OpenSSL, la chute de TrueCrypt et l’émergence de VeraCrypt, le passage de NaCl à libsodium, et la lignée SSH qui a donné naissance à OpenSSH. En cours de route, il aide également à distinguer un fork de code réel d’un successeur fondé sur des normes, comme GnuPG dans l’écosystème OpenPGP.

Crochet

Que fait internet lorsque le logiciel protégeant les sites web, les serveurs et les fichiers chiffrés ne peut plus être considéré comme fiable dans sa forme actuelle ?

En cryptographie, la réponse est souvent un fork, et certains de ces forks ont modifié la pile de sécurité du monde moderne.

Aperçu

Cet article couvre les événements de fork les plus célèbres de l'histoire de la cryptographie, notamment :

-

OpenSSL et les projets issus de celui-ci, notamment LibreSSL, BoringSSL et ultérieurement AWS-LC

-

L'arrêt de TrueCrypt et l'émergence de VeraCrypt

-

L'évolution de NaCl en libsodium, plus facile à déployer

-

la lignée SSH vers OSSH vers OpenSSH

-

pourquoi GnuPG appartient à la conversation même s'il n'est pas un fork direct de PGP

Thèse

L'histoire des forks de chiffrement montre que la cryptographie évolue autant par des choix de gouvernance et d'implémentation que par la théorie. Les événements de fork les plus connus sont devenus célèbres parce qu'ils ont répondu à une question difficile : lorsque le chemin original n'inspire plus assez de confiance, quel projet devrait le remplacer ?

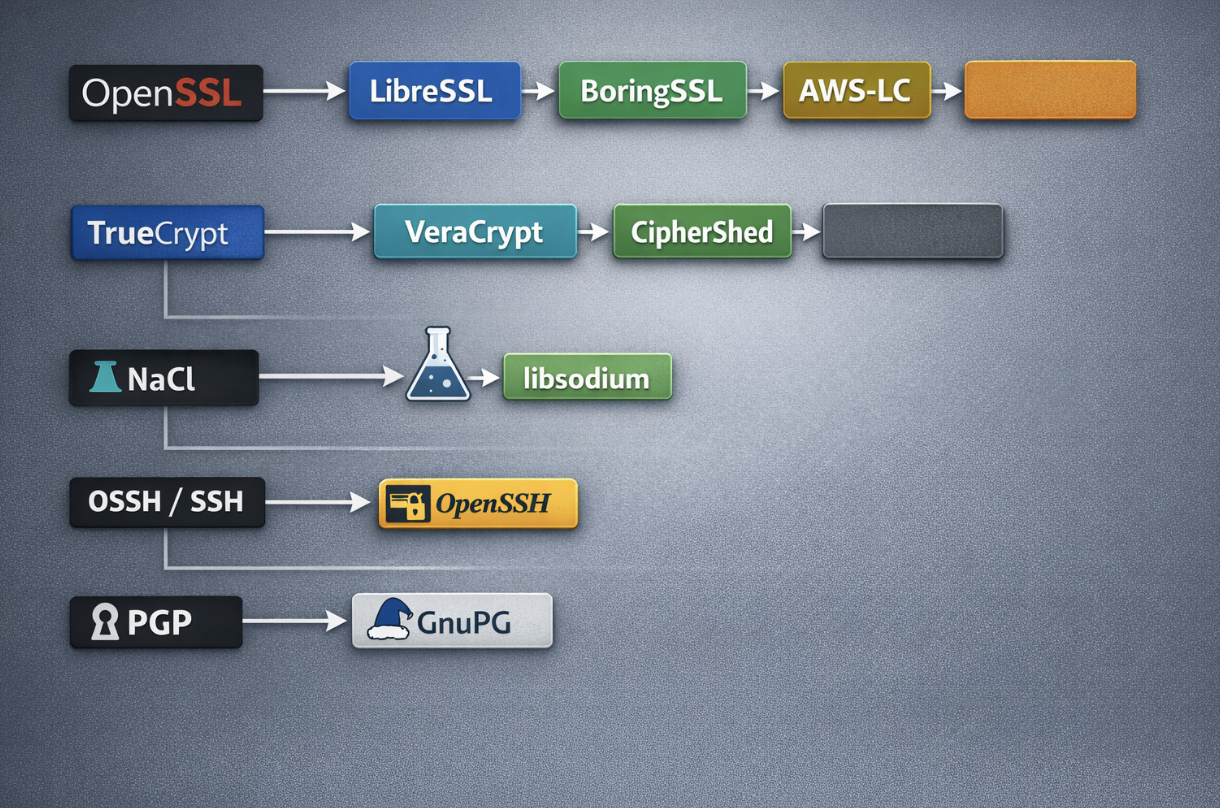

Diagramme sous forme de timeline montrant les principales lignées de fork de chiffrement : OpenSSL vers LibreSSL, BoringSSL et AWS-LC ; TrueCrypt vers VeraCrypt et CipherShed ; NaCl vers libsodium ; OSSH/SSH vers OpenSSH ; et PGP vers GnuPG.

Le rôle des forks dans l'histoire de la cryptographie

Dans la plupart des catégories de logiciels, un fork n'est qu'un changement de direction. Dans le domaine du chiffrement, il signifie généralement quelque chose de beaucoup plus sérieux. Un fork apparaît souvent lorsque la confiance dans le projet original commence à faiblir, que ce soit en raison d'une faille de sécurité, de problèmes de maintenance, de questions de gouvernance ou du sentiment croissant que le logiciel n'est plus suffisamment fiable pour un rôle aussi sensible.

Cela importe car les logiciels de chiffrement se trouvent au cœur de la confiance numérique. Ils permettent de sécuriser les connexions réseau, de protéger les fichiers stockés, de gérer les clés, de valider les certificats et de vérifier l’intégrité. Autrement dit, même si la cryptographie elle-même est mathématiquement solide, son implémentation doit rester digne de confiance. Un code faible, une maintenance déficiente ou un projet trop difficile à auditer peuvent créer des risques de sécurité réels. Lorsqu’un fork se produit dans ce domaine, il s’agit souvent moins d’une préférence des développeurs que de décider quel projet devrait continuer à protéger les systèmes réels.

Les forks de chiffrement les plus importants se produisent généralement pour quelques raisons récurrentes :

-

une vulnérabilité majeure révèle des problèmes plus profonds dans la base de code originale

-

le projet devient trop complexe ou trop obsolète pour être maintenu en toute sécurité

-

Une entreprise a besoin d'une branche spécialisée pour son infrastructure propre

-

un design respecté nécessite une implémentation plus pratique et portable

Ces modèles expliquent pourquoi certaines forks deviennent des moments déterminants dans l'histoire de la cryptographie plutôt que de simples projets secondaires.

Crises de sécurité et reprise de confiance

Certains des événements de fork les plus célèbres commencent après un choc de sécurité public. Lorsque cela se produit, le fork devient un moyen de rétablir la confiance. Une nouvelle équipe peut simplifier le code, supprimer les parties héritées risquées, appliquer des pratiques de revue plus strictes et présenter une philosophie de sécurité plus claire.

C'est une des raisons pour lesquelles les forks en cryptographie attirent autant d'attention. Ils sont souvent des réponses à un modèle de confiance rompu. La communauté ne demande plus quelle version est la plus pratique. Elle demande quelle version est la plus sûre à utiliser.

Maintenance, gouvernance et qualité du code

Les forks sont également importants car un logiciel sécurisé dépend d'une bonne gouvernance. Un projet peut rester populaire pendant des années tout en devenant progressivement plus difficile à examiner, plus difficile à moderniser et plus fragile en profondeur. En cryptographie, cela est particulièrement dangereux car les logiciels de sécurité doivent rester compréhensibles et auditables dans le temps.

Une fork peut fournir une réinitialisation pratique en créant :

-

gouvernance plus claire

-

normes de développement plus strictes

-

meilleure maintenabilité à long terme

-

une base de code plus facile à auditer

Dans ce sens, un fork n'est pas toujours une fragmentation. Parfois, c'est la seule manière réaliste de rétablir la discipline et la confiance.

Forks directs et projets successeurs

Il est également important d’être précis avec le terme fork. Toute grande séparation dans l’histoire du chiffrement n’est pas un fork de code littéral. Certains projets prennent directement naissance à partir d’un arbre source plus ancien, tandis que d’autres sont mieux décrits comme des successeurs qui poursuivent le même rôle ou la même norme.

Un moyen simple de comprendre la différence est :

-

Les forks directs continuent à partir de la base de code originale

-

Les projets successeurs reprennent la même fonction sans être des copies directes du code.

-

Les continuations basées sur des normes sont construites autour du même standard ouvert plutôt que du même code

Cette distinction préserve l'exactitude de l'historique. OpenSSL vers LibreSSL est un fork direct. NaCl vers libsodium est également un fork direct. PGP vers GnuPG entre dans la même discussion historique plus large, mais il est mieux compris comme un successeur fondé sur des normes plutôt qu'une séparation stricte de la base de code.

C’est ce qui rend les forks si importants dans l’histoire de la cryptographie. Ce ne sont pas seulement des branches techniques. Ce sont des moments où la communauté de la sécurité réévalue la confiance et décide quels projets sont suffisamment solides pour être poursuivis.

OpenSSL et la famille de forks qui a redéfini le chiffrement internet

Aucun événement de fork dans le chiffrement pratique n'est plus célèbre que celui centré sur OpenSSL. Pendant des années, OpenSSL a été l'une des bibliothèques cryptographiques les plus largement déployées sur Internet. Il se trouvait sous TLS sur les serveurs, les clients, les systèmes d'exploitation et les plateformes embarquées. Cela en faisait une infrastructure fondamentale. Mais son importance a également révélé le coût de la complexité. Lorsque la confiance dans un tel projet s'affaiblit, les conséquences sont bien plus importantes que dans une pile d'applications classique.

LibreSSL : le fork de nettoyage et de renforcement

LibreSSL est apparu comme l'une des réponses les plus visibles à la question de ce à quoi devrait ressembler une bibliothèque cryptographique plus sûre après la crise d'OpenSSL il y a plusieurs années. Le projet se décrit comme une version du pile TLS et cryptographique issue d'un fork d'OpenSSL en 2014, avec pour objectifs de moderniser la base de code, d'améliorer la sécurité et d'appliquer des processus de développement basés sur les meilleures pratiques. Ce libellé explique pourquoi LibreSSL est devenu historiquement important. Ce n'était pas simplement un rebranding. C'était une tentative délibérée de rendre une bibliothèque cryptographique majeure plus facile à comprendre, plus facile à auditer et moins encombrée par du code hérité.

La valeur représentative de LibreSSL est à la fois symbolique et technique. Elle incarne l'idée que la confiance cryptographique dépend de la maintenabilité. Un système mathématiquement sécurisé ne suffit pas si l'implémentation est encombrée, incohérente ou trop difficile à auditer. LibreSSL est devenu célèbre parce qu'il a traduit cette préoccupation en un fork doté d'une mission claire et d'une forte culture de la sécurité.

BoringSSL : le fork spécialisé pour l'écosystème de Google

La réponse de Google à ce même problème général était différente. BoringSSL se décrit comme un fork d'OpenSSL conçu pour répondre aux besoins de Google, et il précise explicitement qu'il n'est pas destiné à une utilisation générale comme OpenSSL. Cette distinction est centrale à sa place dans l'histoire. LibreSSL représentait une voie : simplifier et améliorer pour un large public de sécurité. BoringSSL représentait une autre : créer un fork optimisé pour un écosystème interne strictement contrôlé où les compromis de compatibilité peuvent être gérés de manière centralisée.

C’est pourquoi BoringSSL est important, même s’il n’est pas présenté comme une bibliothèque descendante universelle. Il montre comment les forks cryptographiques peuvent être motivés autant par les réalités du déploiement que par la réparation de la confiance publique. Les grandes plateformes ont parfois besoin de la liberté de prendre des décisions agressives en matière d’API ou d’ABI qu’un projet amont à usage général ne peut pas prendre en toute sécurité. BoringSSL est devenu l’un des forks de chiffrement les plus importants précisément parce qu’il reflète les priorités d’un environnement de production majeur plutôt que les besoins de chaque consommateur tiers.

AWS-LC : une branche ultérieure de la même famille

AWS-LC prolonge cette lignée encore plus loin. AWS décrit AWS-LC comme une bibliothèque cryptographique à usage général maintenue par son équipe de cryptographie et basée sur le code du projet Google BoringSSL et du projet OpenSSL. Cela place AWS-LC au sein de la même famille historique de fork, même s'il est apparu plus tard. Cela montre comment une base cryptographique majeure peut donner naissance à plusieurs descendants avec des hypothèses de fonctionnement différentes : l'un axé sur le nettoyage et l'audit, l'autre adapté aux besoins de Google, et un troisième adapté pour AWS et les environnements clients.

Pris ensemble, OpenSSL, LibreSSL, BoringSSL et AWS-LC forment le groupe de forks le plus important de l'histoire moderne du chiffrement. Ce sont des projets représentatifs non seulement parce qu'ils partagent une origine commune, mais aussi parce que chacun apporte une réponse distincte à la même question : comment doit-on maintenir et faire évoluer les infrastructures cryptographiques critiques ?

TrueCrypt et la recherche d'un successeur digne de confiance

Si l'histoire d'OpenSSL est le plus grand événement de fork d'infrastructure, celle de TrueCrypt est la rupture d'encryption la plus célèbre pour les utilisateurs finaux. TrueCrypt est devenu l'un des outils de chiffrement de disque les plus connus au monde car il offrait un chiffrement pratique pour les conteneurs, les partitions et les disques complets sur plusieurs plateformes. Ensuite, le projet a effectivement pris fin. Le site officiel continue d'avertir que l'utilisation de TrueCrypt n'est pas sécurisée car il pourrait contenir des failles de sécurité non corrigées et indique que le développement a été arrêté en mai 2014. Cette discontinuité soudaine a transformé le projet d'un outil de confiance en une rupture historique.

VeraCrypt : le successeur dominant

Le projet le plus important issu de cette rupture est VeraCrypt. VeraCrypt se présente comme un logiciel de chiffrement de disque gratuit et open source pour Windows, macOS et Linux. Plus important encore, il est devenu la continuation pratique de la lignée TrueCrypt pour la plupart des utilisateurs. Lorsque les gens discutent de l'événement célèbre du fork de TrueCrypt, c'est VeraCrypt qu'ils désignent généralement. Il a hérité de l'urgence de la base d'utilisateurs du projet original : les gens avaient toujours besoin de conteneurs chiffrés, d'une protection disque entier et d'une voie maintenue vers l'avenir.

L'importance de VeraCrypt provient autant de la continuité que de l'innovation. En matière de chiffrement, la continuité n'est pas anodine. Les utilisateurs ne peuvent pas facilement abandonner des outils qui protègent des fichiers et des systèmes sensibles. Un successeur réussi doit préserver suffisamment de familiarité pour faciliter la migration, tout en créant la confiance que le projet est actif et bien entretenu. VeraCrypt est devenu historiquement important parce qu'il a mieux géré cette transition que les autres candidats.

CipherShed et le moment de fork plus large

CipherShed fait également partie de l'histoire en tant que fork notable de TrueCrypt, même s'il n'est jamais devenu aussi proméinent dans la pratique que VeraCrypt. Son importance est représentative : il nous rappelle que lorsqu'un projet de chiffrement majeur s'effondre, les communautés explorent souvent plus d'un chemin de sauvegarde. Mais avec le temps, un successeur devient généralement le porteur reconnu de la norme. Dans ce cas, il s'agissait de VeraCrypt.

L'épisode TrueCrypt est l'un des exemples les plus clairs d'un fork provoqué par l'effondrement de la gouvernance. Il n'y a pas eu de transition propre et ordonnée. La confiance dans le projet d'origine a disparu presque du jour au lendemain. L'événement de fork a été important parce que les utilisateurs avaient besoin d'un remplaçant crédible immédiatement, pas comme un exercice d'ingénierie abstrait, mais comme une nécessité opérationnelle.

NaCl vers libsodium : le fork qui a amélioré l'utilisabilité

Toutes les forks célèbres de cryptographie ne naissent pas d'un scandale ou d'une crise. Certaines deviennent célèbres parce qu'elles résolvent le problème plus discret, mais tout aussi important, de l'utilisabilité. NaCl, la bibliothèque de réseautage et de cryptographie, a eu une grande influence grâce à son approche opinionnée et moderne des API cryptographiques. Elle a encouragé des paramètres par défaut plus sûrs et des abstractions plus claires. Mais elle n'était pas toujours la plus facile à empaqueter, déployer ou intégrer largement dans différents environnements pour les développeurs grand public.

La documentation officielle de libsodium explique pourquoi elle est devenue le successeur représentatif. Elle se décrit comme une fork portable, compatible avec la compilation croisée, installable et empaquetable de NaCl, dotée d'une API compatible mais étendue pour améliorer l'utilisabilité. Cette description n'est pas un simple discours marketing. Elle identifie précisément la raison pour laquelle libsodium a acquis une importance historique : elle a rendu la cryptographie robuste plus facile à utiliser correctement dans les logiciels de production.

Ce type de fork est important car une mauvaise ergonomie peut devenir un problème de sécurité. Lorsque les bibliothèques cryptographiques sont difficiles à intégrer ou faciles à mal utiliser, les équipes commettent des erreurs. L'importance de libsodium réside dans le fait qu'elle comble l'écart entre une conception cryptographique robuste et l'ingénierie logicielle pratique. Elle a poursuivi la philosophie moderne de NaCl tout en la rendant plus accessible aux développeurs d'applications et aux écosystèmes de langages.

Parmi les projets de cryptographie destinés aux développeurs, le passage de NaCl à libsodium est l’un des événements de fork les plus influents de l’histoire. Il n’a peut-être pas suscité la même attention publique que la fin de TrueCrypt, mais en termes d’effet à long terme sur la manière dont les applications sécurisées sont réellement construites, il figure parmi les tout premiers.

SSH, OSSH et OpenSSH

OpenSSH est parfois discuté séparément car il s'agit d'une suite de communications sécurisées plutôt que d'une bibliothèque cryptographique à usage général. Mais historiquement, il appartient absolument à toute liste sérieuse des forks de chiffrement célèbres. L'historique du projet OpenSSH indique que l'équipe OpenBSD a décidé de faire un fork à partir de la version OSSH et de poursuivre un développement rapide en utilisant le même processus d'audit de sécurité qui a façonné OpenBSD lui-même. Cela fait d'OpenSSH un événement de fork clair, et non simplement une implémentation non liée.

Ce qui s'est produit ensuite est ce qui rend la lignée si importante. OpenSSH n'est pas resté une branche secondaire. Il est devenu l'implémentation SSH dominante sur les systèmes Unix-like et l'un des outils d'accès distant sécurisé les plus fiables au monde. En pratique, cela signifie que la ligne issue du fork est devenue la ligne par défaut pour une grande partie de l'infrastructure internet. C'est l'un des exemples les plus clairs d'un fork ayant remporté une victoire si décisive que de nombreux utilisateurs n'y pensent plus du tout comme d'un fork.

Les projets représentatifs ici sont la lignée originale SSH, OSSH et OpenSSH. L'importance du fork réside dans la manière dont il a transformé l'accès Secure Shell en une capacité opérationnelle standard soutenue par une implémentation open source largement fiable. C'est un chapitre majeur de l'histoire des communications chiffrées.

PGP et GnuPG : historiquement centraux, mais pas un fork direct de code

PGP et GnuPG sont souvent inclus dans les listes de célèbres forks de chiffrement, mais la relation doit être décrite avec soin. GnuPG affirme être une implémentation complète et libre du standard OpenPGP. Cela signifie qu'il fait partie du même écosystème large que PGP et qu'il est devenu la réponse logicielle libre aux mêmes besoins de chiffrement et de signature. Toutefois, il est mieux compris comme un successeur fondé sur des normes que comme un fork direct du code source.

Cette distinction vaut la peine d'être préservée car l'histoire est plus claire lorsque les termes sont utilisés avec précision. Si la question concerne les points de bascule « fork-like » plus larges de l'histoire du chiffrement, PGP et GnuPG ont leur place dans la discussion. Si la question porte sur des forks littéraux de code source, ils n'appartiennent pas à la même catégorie que OpenSSL vers LibreSSL ou NaCl vers libsodium. Toutefois, GnuPG reste l'un des projets les plus importants de l'histoire du chiffrement, car il a fait progresser le modèle OpenPGP sous une forme ouverte et largement adoptée.

Forks de chiffrement dans la crypto

À première vue, les forks de chiffrement peuvent sembler un sujet de niche issu de l'histoire des logiciels de sécurité plutôt qu'une notion directement liée à la crypto. Mais le lien est plus étroit qu'il n'y paraît. L'industrie de la crypto dépend de la confiance à chaque niveau, et cette confiance ne repose pas uniquement sur la conception de la blockchain. Elle dépend également de la sécurité de la pile logicielle derrière les wallets, la gestion des clés, les systèmes d'authentification, les API, les communications internes et l'infrastructure plus large qui protège les actifs numériques.

-

Les crypto-monnaies dépendent d'un logiciel de sécurité fiable, et non seulement des protocoles blockchain.

-

Les forks se produisent lorsque la confiance s'affaiblit en raison de problèmes de sécurité, d'une mauvaise maintenance ou de problèmes de gouvernance.

-

Les forks OpenSSL montrent comment une infrastructure cryptographique critique peut se diviser lorsque le projet original ne semble plus suffisant.

-

TrueCrypt vers VeraCrypt montre la nécessité d'un successeur crédible lorsqu'un outil de chiffrement perd la confiance.

-

NaCl vers libsodium montre qu'une cryptographie plus facile à utiliser peut améliorer la sécurité dans le monde réel.

-

Prise principale : la sécurité des crypto-monnaies dépend de la qualité du code, de la traçabilité, de la maintenance et de la gestion à long terme.

Conclusion

Les événements de fork les plus célèbres de l'histoire du chiffrement ne sont pas célèbres parce que les développeurs ont débattu du style de code. Ils sont célèbres parce qu'ils ont marqué des moments où la communauté a dû reconstruire la confiance dans des logiciels de sécurité critiques. La famille OpenSSL a produit LibreSSL, BoringSSL et AWS-LC. La fin de TrueCrypt a élevé VeraCrypt comme successeur principal. Les idées de NaCl ont atteint une utilisation plus large en production grâce à libsodium. La lignée SSH a donné naissance à OpenSSH, qui est devenu l'implémentation standard de shell sécurisé sur une grande partie d'Internet. Et bien que GnuPG ne soit pas un fork direct de PGP, il reste l'un des projets successeurs les plus importants dans l'histoire plus large du chiffrement.

OpenSSL, LibreSSL, BoringSSL, AWS-LC, TrueCrypt, VeraCrypt, CipherShed, NaCl, libsodium, SSH, OSSH, OpenSSH, PGP et GnuPG. Ensemble, ils montrent que l'histoire de la cryptographie est autant une question de gestion et d'implémentation que de théorie.

Appel à l'action

À la recherche de davantage d’éducation sur les crypto-monnaies et d’analyses pratiques sur la blockchain ? Parcourez les derniers articles sur KuCoin Learn et découvrez l’ensemble de la plateforme KuCoin pour en savoir plus.

FAQ

Qu'est-ce qu'une fork de chiffrement ?

Une fork de chiffrement est une séparation d'un projet logiciel cryptographique existant en une base de code maintenue séparément avec sa propre direction de développement.

Quelle est la fork de chiffrement la plus célèbre ?

La famille de fork OpenSSL est généralement la plus importante en termes d'impact pratique, car elle a affecté l'infrastructure de sécurité internet fondamentale et a donné naissance à des descendants majeurs tels que LibreSSL et BoringSSL.

VeraCrypt est-elle un fork de TrueCrypt ?

VeraCrypt est le successeur le plus connu de la lignée TrueCrypt et est devenu la continuation principale maintenue après la fin du développement de TrueCrypt en 2014.

Est-ce que libsodium est un fork de NaCl ?

Oui. libsodium se décrit explicitement comme un fork de NaCl avec une API compatible mais étendue.

OpenSSH était-il vraiment un fork ?

Oui. L'histoire officielle du projet OpenSSH indique que l'équipe OpenBSD a effectué un fork à partir de la version OSSH.

GnuPG est-il un fork de PGP ?

Pas au sens strict du code source. GnuPG est mieux décrit comme une implémentation libre de la norme OpenPGP.

Pourquoi les forks sont-ils importants en cryptographie ?

Ils sont importants car ils déterminent souvent quelles implémentations les utilisateurs font confiance pour les communications sécurisées, la gestion des clés, le stockage chiffré et la sécurité des applications.

Quels projets représentatifs dois-je retenir ?

Les noms clés sont OpenSSL, LibreSSL, BoringSSL, AWS-LC, TrueCrypt, VeraCrypt, NaCl, libsodium, SSH, OSSH, OpenSSH et GnuPG comme cas de successeur fondé sur des normes.

Clause de non-responsabilité : Les informations fournies sur cette page peuvent provenir de sources tierces et ne reflètent pas nécessairement les vues ou opinions de KuCoin. Ce contenu est destiné uniquement à des fins d'information générale et ne doit pas être considéré comme un conseil financier, d'investissement ou professionnel. KuCoin ne garantit pas l'exactitude, l'exhaustivité ou la fiabilité des informations et n'est pas responsable des erreurs, omissions ou conséquences résultant de son utilisation. L'investissement dans des actifs numériques comporte des risques inhérents. Veuillez évaluer attentivement votre tolérance au risque et votre situation financière avant de prendre toute décision d'investissement. Pour plus de détails, veuillez consulter nos Conditions d'utilisation et Divulgation des risques

Avertissement : Pour votre confort, cette page a été traduite à l'aide de la technologie IA (GPT). Pour obtenir les informations à la source, consultez la version anglaise originale.