Qu'est-ce qu'une attaque de sandwich : comment cela fonctionne, exemples historiques, risques et prévention

2026/04/06 09:30:50

Ce qui semble être un slippage ordinaire sur une plateforme d'échange décentralisée n'est pas toujours ordinaire. Dans de nombreux cas, un trader soumet un échange, la transaction devient visible avant confirmation, et des bots automatisés réagissent en quelques secondes pour exploiter cette information. Le résultat est un prix d'exécution moins favorable pour l'utilisateur et un profit rapide pour l'attaquant. Cette tactique est connue sous le nom de sandwich attack, et elle est devenue l'une des formes les plus discutées de MEV dans la finance décentralisée.

Le marché cryptographique plus large repose sur la transparence, la rapidité et l'accès ouvert. Ces qualités font partie de ce qui rend le DeFi attrayant. En même temps, cette même ouverture permet à des bots sophistiqués de surveiller les transactions en attente, d'estimer l'impact sur les prix et d'insérer leurs propres transactions autour des activités des utilisateurs. Cela crée un problème de structure de marché que tout utilisateur sérieux de crypto devrait comprendre.

À la fin de cet article, vous comprendrez ce qu’est une attaque de sandwich, comment ces attaques fonctionnent dans le domaine des cryptomonnaies, pourquoi elles sont fréquentes sur les échanges décentralisés basés sur les AMM, quels traders sont les plus vulnérables, et quelles mesures pratiques permettent de réduire l’exposition. Vous verrez également comment cette tactique s’inscrit dans le débat plus large sur le trading DeFi, l’ordre des transactions, l’équité du marché onchain et la protection contre le MEV.

Accroche

Et si votre transaction crypto n'était pas seulement affectée par la volatilité, mais délibérément ciblée avant même d'atteindre la blockchain ?

Aperçu

Cet article explique la signification d'une attaque de sandwich dans le domaine de la crypto, décortique son fonctionnement, explore son impact sur le trading décentralisé, passe en revue des exemples historiques issus de l'essor de la DeFi, et présente les principaux risques et précautions que les traders doivent comprendre.

Thèse

Le but de cet article est d'expliquer les attaques de sandwich de manière claire et pratique, afin que les lecteurs comprennent comment elles affectent le trading crypto, pourquoi elles sont importantes sur les marchés DeFi modernes, et comment les traders peuvent réduire les risques d'être exploités par cette forme de manipulation de marché.

Qu'est-ce qu'une attaque de sandwich ?

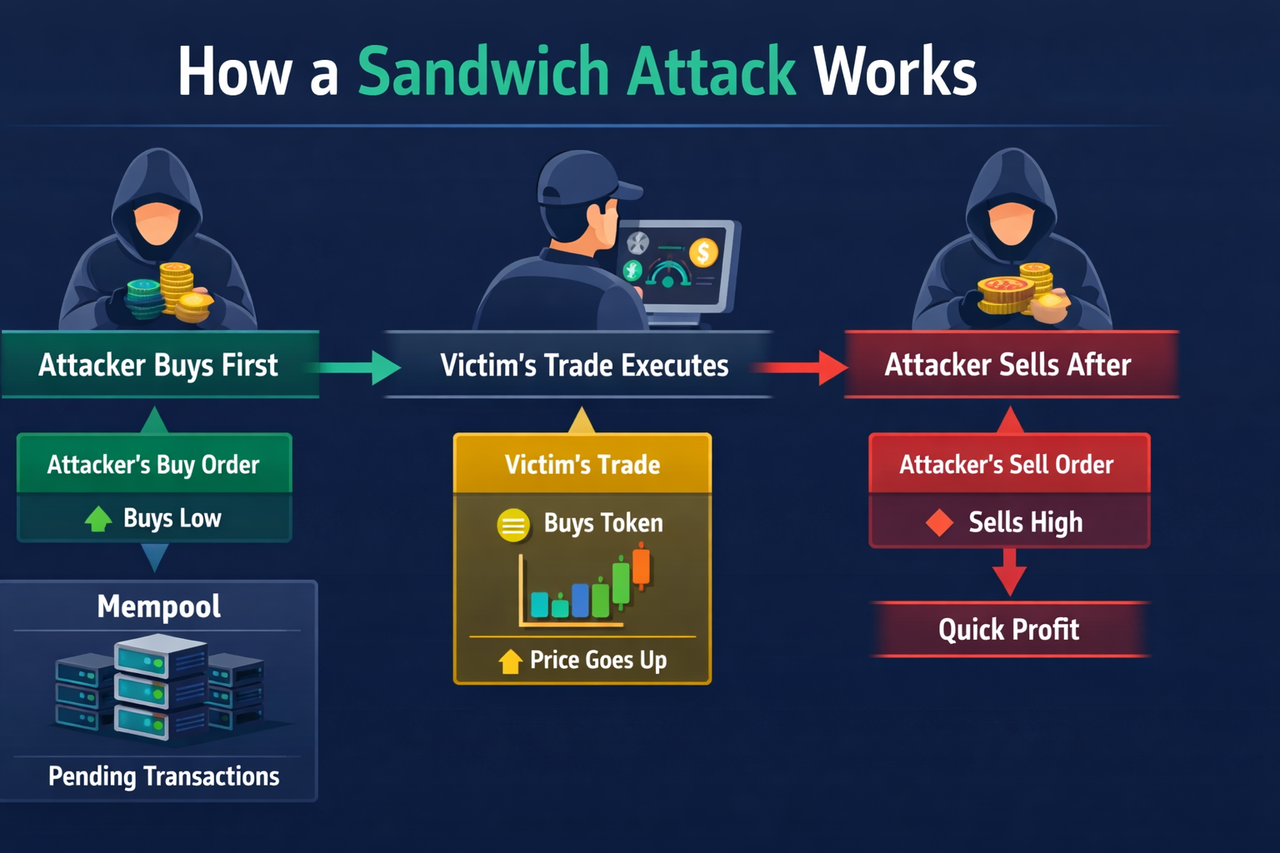

Une attaque de sandwich est une exploitation de trading DeFi qui se produit généralement sur des plateformes d'échange décentralisées utilisant des market makers automatisés (AMM). En termes simples, un attaquant repère la transaction en attente d'une victime dans le mempool, passe une transaction avant et une autre après, et réalise un profit grâce au slippage causé par l'ordre de la victime.

La structure est simple :

-

la première transaction de l'attaquant vient en premier

-

le trade de la victime est au milieu

-

le deuxième trade de l'attaquant vient en dernier

Le but est de tirer profit de l'impact sur le prix de la victime.

Par exemple, imaginez un trader qui souhaite acheter un jeton sur une plateforme d'échange décentralisée. Si cet ordre est suffisamment important, il fera augmenter le prix du jeton au sein du pool de liquidité. Un bot de sandwich peut détecter la transaction en attente, acheter le jeton en premier, laisser le trade de la victime faire monter le prix, puis vendre immédiatement après avec un profit.

La victime termine tout de même l'échange, mais à un prix moins favorable que celui qu'elle aurait obtenu si l'attaquant n'avait pas intervenu.

C’est ce qui rend les attaques par sandwich si importantes dans la crypto. Elles n’impliquent généralement pas le vol direct de fonds ni l’exploitation d’une faille logicielle. Au lieu de cela, elles exploitent l’environnement de trading lui-même. L’attaquant repose sur trois conditions :

-

visibilité publique des transactions en attente

-

mouvement de prix prévisible dans les pools basés sur un AMM

-

la volonté de la victime d'accepter un certain slippage

En raison de cela, une attaque de sandwich est mieux comprise comme une exploitation de l'ordre des transactions que comme un piratage traditionnel.

Comment fonctionne une attaque de sandwich

Pour comprendre les attaques de sandwich de manière claire, il est utile d'examiner le processus étape par étape.

-

Un trader soumet un échange

Un utilisateur effectue un trade sur une plateforme d'échange décentralisée. Par exemple, il peut échanger des ETH contre un autre jeton sur une plateforme DeFi telle qu'un AMM de type Uniswap.

Avant que la transaction ne soit finalisée, elle se trouve souvent dans une zone d'attente publique appelée mempool. C'est là que les transactions en attente sont visibles avant d'être ajoutées à la blockchain.

-

Un bot détecte la transaction en attente

Des bots spécialisés analysent en permanence le mempool. Ils recherchent des transactions pouvant être exploitées de manière rentable, notamment :

-

grosses opérations de swap

-

transactions impliquant des jetons à faible liquidité

-

transactions avec une tolérance de slippage suffisante pour laisser de la marge au mouvement des prix

Si le bot estime que le trade de la victime déplacera suffisamment le marché pour générer un profit, il agit immédiatement.

-

L'attaquant passe le premier ordre

L'attaquant envoie une transaction qui sera exécutée avant la commande de la victime. Cela est souvent réalisé en payant des frais de gaz plus élevés ou en utilisant une autre méthode pour obtenir la priorité.

Si la victime achète un jeton, l'attaquant achète en premier. Ce pari anticipé fait augmenter le prix avant que la transaction de la victime ne soit traitée.

-

Le trade de la victime s'exécute à un prix moins favorable

Maintenant, le trade de la victime est exécuté, mais le prix a déjà évolué contre elle. La victime reçoit moins de jetons que prévu ou paie plus que prévu.

La transaction réussit toujours car le mouvement des prix reste dans la tolérance de slippage de l'utilisateur.

-

L'attaquant quitte après la victime

Après que le trade de la victime pousse le prix encore plus loin, l'attaquant passe le deuxième trade, généralement en vendant ce qui a été acheté à la première étape. Cela permet à l'attaquant de réaliser un gain rapide.

Le résultat ressemble à cela :

-

l'attaquant achète à bas prix

-

le trade de la victime fait augmenter le prix

-

l'attaquant vend à un prix élevé

Tout cela peut se produire en quelques secondes ou millisecondes.

Un exemple simple d'attaque de sandwich

Supposons qu’un utilisateur souhaite acheter le Token A avec de l’ETH sur une plateforme d’échange décentralisée. La piscine de liquidité du Token A n’est pas très profonde, donc une commande plus importante fera notablement bouger le prix.

Un bot de sandwich détecte l'échange en attente de l'utilisateur dans le mempool. Il envoie rapidement sa propre commande d'achat en premier. Ce nouvel achat fait augmenter le prix du Token A. Ensuite, la commande d'achat originale de la victime est exécutée au nouveau prix plus élevé. Enfin, le bot vend les jetons qu'il a achetés quelques instants plus tôt.

L'attaquant tire profit de la différence entre le prix d'achat plus bas et le prix de vente plus élevé.

La victime ne remarquera peut-être que qu'elle a reçu moins de jetons qu'attendu. Pour elle, cela peut ressembler à un slippage ordinaire. Mais en réalité, le mouvement des prix a été délibérément créé pour exploiter sa transaction.

C'est une des raisons pour lesquelles les attaques par sandwich sont difficiles à détecter pour les traders occasionnels. L'échange s'achève quand même. L'interface ne montre peut-être rien de manifestement suspect. La perte est souvent cachée dans le prix d'exécution final.

Pourquoi les attaques par sandwich se produisent dans la DeFi

Les attaques par sandwich sont devenues courantes parce que la DeFi a créé les conditions exactes dans lesquelles elles peuvent prospérer.

Visibilité publique des transactions

Sur de nombreuses blockchains, les transactions sont visibles avant d'être confirmées. Cette transparence aide le réseau à fonctionner, mais elle donne également aux bots le temps d'analyser les transactions en attente et d'ajuster leurs actions en conséquence.

Dans la finance traditionnelle, tous les ordres en attente ne sont pas ouvertement visibles pour chaque concurrent de la même manière. En DeFi, la visibilité publique est devenue à la fois une fonctionnalité et une faiblesse.

Prix basé sur un AMM

La plupart des plateformes d'échange décentralisées n'utilisent pas de carnet d'ordres traditionnel. Elles s'appuient plutôt sur des market makers automatisés qui calculent les prix des jetons en fonction de l'équilibre des actifs dans un pool de liquidité.

Lorsqu'une personne passe une commande d'achat importante, le prix augmente. Lorsqu'une personne passe une commande de vente importante, le prix diminue. Ce mouvement n'est pas aléatoire. Il suit la formule du pool, ce qui rend les attaques en sandwich possibles.

Tolérance au slippage

Les utilisateurs autorisent souvent un certain niveau de slippage afin que leur transaction ne échoue pas si le prix change légèrement avant confirmation. Cela est pratique, mais cela crée également une marge pour les attaquants.

Si l'attaquant peut déplacer le prix contre la victime tout en restant dans la plage de slippage autorisée, la transaction s'exécutera quand même.

Vitesse et automatisation

La plupart des attaques de sandwich sont réalisées par des bots plutôt que par des humains. Les bots peuvent surveiller les transactions en attente, simuler le bénéfice potentiel et soumettre des transactions prioritaire presque instantanément.

Cela rend le sandwiching hautement évolutif. Une fois la stratégie connue, elle pouvait être automatisée sur un grand nombre de transactions.

Pourquoi les attaques par sandwich comptent

Les attaques par sandwich peuvent sembler techniques, mais elles ont des effets réels sur les traders de crypto quotidien. Elles comptent parce que les utilisateurs se retrouvent avec de moins bons prix, notamment sur des trades volumineux ou à faible liquidité. Avec le temps, cela peut réduire la confiance dans le DeFi et rendre le trading décentralisé injuste.

Ils soulignent également un problème plus vaste sur les marchés crypto : la transparence ne conduit pas toujours à l'équité. Lorsque les transactions en attente sont visibles, les acteurs plus rapides peuvent utiliser cette information pour tirer profit au détriment des utilisateurs ordinaires.

Attaques par sandwich et MEV

Les attaques par sandwich sont l'un des exemples les plus clairs de MEV, ou valeur maximale extractible. La MEV désigne le profit réalisé en modifiant l'ordre des transactions dans un bloc.

Dans une attaque de sandwich, l'attaquant gagne de l'argent en passant une transaction avant la victime et une autre après. Cela fait de l'ordre des transactions la principale source de profit.

Étant donné que l'idée est facile à comprendre, les attaques par sandwich sont devenues l'un des principaux exemples utilisés pour expliquer comment le MEV fonctionne dans la DeFi.

Contexte historique : L'essor des attaques par sandwich

Les attaques par sandwich ne sont devenues largement connues en raison d'un événement isolé. Elles ont émergé à travers des schémas répétés pendant l'expansion rapide de la finance décentralisée.

Croissance précoce du DeFi

Alors que la DeFi a pris de l'ampleur au début des années 2020, des plateformes d'échange décentralisées telles qu'Uniswap ont rendu les échanges de jetons simples et accessibles. N'importe qui pouvait trader directement depuis un wallet, et les pools de liquidité ont permis aux marchés de fonctionner sans makeurs traditionnels.

Cette innovation a contribué à la croissance explosive du trading onchain. Mais elle a également introduit une faiblesse. Les ordres en attente étaient visibles, et les prix des AMM réagissaient de manière prévisible aux gros échanges. Cela a rendu possible pour les bots de repérer et d'exploiter des opportunités rentables.

Reconnaissance croissante auprès des traders et des chercheurs

À mesure que l'écosystème a mûri, les traders ont commencé à remarquer une exécution anormalement médiocre sur des échanges plus importants, notamment dans les pools à faible liquidité. Les chercheurs et les observateurs du marché ont commencé à analyser les schémas de transaction et ont réalisé que beaucoup de ces cas n'étaient pas des slippages aléatoires. Il s'agissait d'attaques structurées.

Une fois ce schéma largement reconnu, le sandwiching est passé d’un détail technique à un sujet majeur dans l’éducation et la recherche DeFi.

De la tactique opportuniste à la stratégie industrialisée

Au départ, les attaques par sandwich semblaient être des comportements opportunistes isolés. Mais au fur et à mesure que le potentiel de profit devenait plus clair, une infrastructure spécialisée est apparue. Les bots sont devenus plus sophistiqués. Les chercheurs ont développé des systèmes pour analyser le mempool, simuler des transactions, calculer la rentabilité et se disputer la priorité.

À ce moment-là, les attaques par sandwich n'étaient plus un effet secondaire. Elles étaient devenues une industrie.

Exemples historiques d'attaques par sandwich

Parce que les attaques par sandwich se produisent souvent au niveau des transactions, elles ne sont pas toujours représentées par un seul grand titre. La façon la plus claire de comprendre leur histoire est d’analyser les grandes phases et les exemples récurrents.

-

Ethereum et Uniswap durant la première ère DeFi

Le premier environnement majeur où les attaques de sandwich sont devenues largement visibles est l'écosystème DeFi d'ethereum, en particulier autour des plateformes d'échange basées sur les AMM comme Uniswap.

Alors que le volume de trading basé sur Ethereum augmentait, les échanges plus importants attiraient fréquemment des bots capables de surveiller le mempool et d'agir en quelques secondes. Les chercheurs et les traders ont observé un motif répétitif :

-

un grand échange en attente est apparu

-

un bot est entré en premier

-

l'ordre de la victime a été exécuté à un taux moins favorable

-

le bot a quitté immédiatement après

Cette phase est historiquement importante car elle a établi la structure classique utilisée pour expliquer les attaques de sandwich aujourd'hui. Le mempool public d'Ethereum, combiné à la popularité du trading basé sur les AMM, en a fait le premier cas d'étude le plus clair.

Pour de nombreux utilisateurs, il s'agissait de leur première prise de conscience que une mauvaise exécution dans le DeFi ne pouvait pas simplement être attribuée à des mouvements de marché aléatoires.

-

La montée des chercheurs MEV professionnels

Au fur et à mesure que le DeFi a mûri, les attaques par sandwich sont devenues beaucoup plus sophistiquées. Ce qui avait commencé comme une stratégie opportuniste est devenu une activité spécialisée menée par des chercheurs MEV.

Ces chercheurs ont développé des outils spécifiquement conçus pour identifier des opportunités de tri des transactions profitables. Leurs systèmes surveillaient en continu le mempool, exécutaient des simulations pour estimer si un échange en attente pouvait être profitablement encadré, et soumettaient des transactions avec des frais soigneusement optimisés.

Cette phase est historiquement importante car elle a marqué la transition d'une activité de bots isolée vers un marché compétitif et professionnalisé. Les attaques par sandwich n'étaient plus des événements aléatoires. Elles sont devenues une stratégie fondamentale dans l'écosystème MEV croissant.

Il a également modifié l'échelle du problème. Une fois que des chercheurs fortement optimisés sont entrés dans l'espace, le sandwiching est devenu plus systématique et plus difficile à éviter pour les utilisateurs ordinaires.

-

Guerres de gaz entre bots concurrents

Une autre phase historique importante est survenue lorsque plusieurs bots ont commencé à cibler la même transaction en attente. Si un échange semblait particulièrement rentable, plusieurs chercheurs pouvaient tenter de l’encadrer simultanément.

Cela a conduit à des guerres de gaz, où les bots payaient des frais de plus en plus élevés pour obtenir la priorité sur les transactions. Ces concours ont démontré à quel point les opportunités de sandwich pouvaient être lucratives.

Historiquement, ceci a été un tournant car il a démontré que les attaques par sandwich n'étaient pas une simple gêne. Elles étaient suffisamment significatives sur le plan économique pour déclencher une concurrence intense entre des acteurs professionnels.

Il a également révélé une deuxième couche d'inefficacité : non seulement la victime était exploitée, mais la concurrence entre les bots pouvait également augmenter la congestion du réseau et les coûts de transaction de manière plus générale.

-

Expansion au-delà d'Ethereum

Bien que Ethereum soit devenu l'environnement le plus reconnu pour les attaques de sandwich, cette tactique n'est pas restée limitée à une seule blockchain.

Alors que d'autres chaînes ont adopté des échanges décentralisés et le trading basé sur des AMM, des vulnérabilités similaires sont apparues ailleurs. Tout écosystème présentant ces caractéristiques pourrait devenir une cible :

-

transactions visibles en attente

-

négociation active des tokens

-

pools de liquidité qui réagissent de manière prévisible à la taille de la commande

-

utilisateurs prêts à accepter le slippage

Cette expansion a montré que les attaques par sandwich n'étaient pas spécifiques à une seule marque ou à un seul protocole. Elles étaient une caractéristique structurelle de certains types de conception de marché sur chaîne.

Ce changement historique est important car il a déplacé la conversation loin de l'accent mis sur un seul bloc-chain vers la reconnaissance d'un problème de conception plus large dans la DeFi.

-

Marchés de tokens mèmes et de tokens à faible liquidité

Un autre exemple très visible d'attaques par sandwich est apparu sur les marchés de meme coins et les tokens récemment lancés à faible liquidité.

Ces environnements étaient particulièrement attrayants pour les attaquants car ils combinaient souvent :

-

liquidité peu profonde

-

haute volatilité

-

forte demande au détail

-

paramètres de slippage larges

-

les traders se précipitent pour entrer en position rapidement

Dans ces conditions, même des trades préemptifs relativement petits pourraient déplacer les prix de manière significative. Cela a rendu plus facile pour les bots d'exploiter les utilisateurs.

Cette phase est historiquement importante car elle a introduit les attaques par sandwich dans l'expérience quotidienne des traders de détail. Le problème n'était plus limité aux chercheurs ou aux grands participants DeFi. Les utilisateurs moyens pouvaient le ressentir directement lorsqu'ils obtenaient un prix bien moins favorable que prévu lors du lancement d'un token populaire.

Risques et précautions liés aux attaques de sandwich en DeFi

-

Exposition publique de la mémoire tampon : les transactions en attente sont souvent visibles avant confirmation, ce qui donne aux bots le temps de détecter et de cibler les trades.

-

Paramètres de slippage élevés : une tolérance de slippage large donne aux attaquants plus de latitude pour faire bouger le prix contre les utilisateurs tout en permettant à la transaction de s'exécuter.

-

Pools à faible liquidité : une liquidité faible rend les prix plus faciles à manipuler, ce qui augmente le risque d'attaques par sandwich.

-

Pertes cachées : De nombreux traders ne remarquent que le succès du swap, sans s'apercevoir qu'ils ont reçu un prix d'exécution moins favorable.

-

Protection incomplète : les outils de protection MEV peuvent aider à réduire l'exposition, mais ils ne suppriment pas tout risque d'attaque par sandwich.

-

Précautions pour les traders : Les utilisateurs peuvent réduire les risques en gardant le slippage faible, en évitant les pools peu liquides, en divisant les échanges importants et en utilisant des outils de routage protégés lorsque disponibles.

Conclusion

Une attaque de type sandwich dans le domaine des cryptomonnaies est l’un des exemples les plus clairs de la manière dont la visibilité des transactions et les mécanismes d’exécution peuvent influencer les résultats réels dans la DeFi. L’attaquant passe une transaction avant celle en attente de la victime, puis une autre après, capturant ainsi un profit tandis que la victime obtient un prix moins favorable. Le concept est simple, extrêmement efficace en pratique, et étroitement lié à l’essor du MEV sur les marchés décentralisés.

Cet article a abordé la signification des attaques par sandwich, leur fonctionnement, pourquoi elles affectent le trading crypto et la sécurité du marché, les modèles historiques qui en ont fait un sujet majeur dans le DeFi, ainsi que les précautions pratiques que les utilisateurs doivent comprendre. Le point clé est simple : un ordre réussi n'est pas toujours un ordre équitable. Dans le domaine crypto, la qualité d'exécution compte.

Pour les traders, les éducateurs et toute personne cherchant à comprendre plus en profondeur les échanges décentralisés, les attaques par sandwich restent l'un des concepts les plus importants dans le DeFi moderne.

Appel à l'action

Vous souhaitez comprendre plus clairement les risques du trading DeFi ? Rendez-vous sur KuCoin Learn pour en savoir plus sur les attaques de sandwich, slippage, et autres DeFi basics.

Questions fréquemment posées sur les attaques de sandwich

Qu'est-ce qu'une attaque de sandwich en crypto ?

Une attaque de type sandwich est une exploitation de trading DeFi où un attaquant passe une transaction avant et une après la transaction en attente d'une victime afin de tirer profit du mouvement de prix causé par la transaction de cette victime.

Pourquoi cela s'appelle-t-il une attaque de sandwich ?

Cela s'appelle une attaque de sandwich car la transaction de la victime est placée entre deux transactions de l'attaquant, comme la garniture entre deux tranches de pain.

Une attaque de sandwich est-elle la même chose que le front-running ?

Pas exactement. Le front-running signifie généralement passer une transaction avant une autre transaction en attente. Une attaque en sandwich est une version plus spécifique qui inclut également une deuxième transaction après la victime.

Où les attaques de sandwich se produisent-elles généralement ?

Ils se produisent le plus souvent sur des plateformes d'échange décentralisées utilisant des market makers automatisés, notamment lorsque les trades sont visibles dans le mempool public et que la paire de jetons présente une liquidité limitée.

Qui est le plus vulnérable aux attaques de sandwich ?

Les grands traders, les utilisateurs négociant des jetons à faible liquidité, les acheteurs de meme coins et les personnes utilisant des paramètres de slippage élevés sont généralement les plus exposés.

Les attaques de sandwich peuvent-elles se produire en dehors d’ethereum ?

Oui. Ils peuvent se produire sur n'importe quel environnement blockchain où les transactions en attente sont visibles et où la tarification de type AMM rend l'ordre des transactions rentable.

Comment les utilisateurs peuvent-ils réduire le risque d'une attaque de sandwich ?

Les utilisateurs peuvent réduire les risques en resserrant le slippage, en évitant les pools peu liquides, en divisant les échanges importants, en utilisant des outils de routage protégés lorsqu'ils sont disponibles, et en accordant une attention accrue à la qualité d'exécution.

Les attaques par sandwich sont-elles illégales ?

Le traitement juridique dépend de la juridiction et des faits de l'affaire. Dans la plupart des discussions sur les crypto-monnaies, les attaques par sandwich sont considérées comme une question de structure de marché et de MEV, et non comme une simple exploitation logicielle.

Clause de non-responsabilité : Les informations fournies sur cette page peuvent provenir de sources tierces et ne reflètent pas nécessairement les vues ou opinions de KuCoin. Ce contenu est destiné uniquement à des fins d'information générale et ne doit pas être considéré comme un conseil financier, d'investissement ou professionnel. KuCoin ne garantit pas l'exactitude, l'exhaustivité ou la fiabilité des informations et n'est pas responsable des erreurs, omissions ou conséquences résultant de son utilisation. L'investissement dans des actifs numériques comporte des risques inhérents. Veuillez évaluer attentivement votre tolérance au risque et votre situation financière avant de prendre toute décision d'investissement. Pour plus de détails, veuillez consulter nos Conditions d'utilisation et Divulgation des risques

Avertissement : Pour votre confort, cette page a été traduite à l'aide de la technologie IA (GPT). Pour obtenir les informations à la source, consultez la version anglaise originale.