Vol de cryptomonnaies en Corée du Nord 2026 : 577 millions de dollars volés lors des attaques contre Drift Protocol et KelpDAO

2026/05/09 03:51:27

Introduction

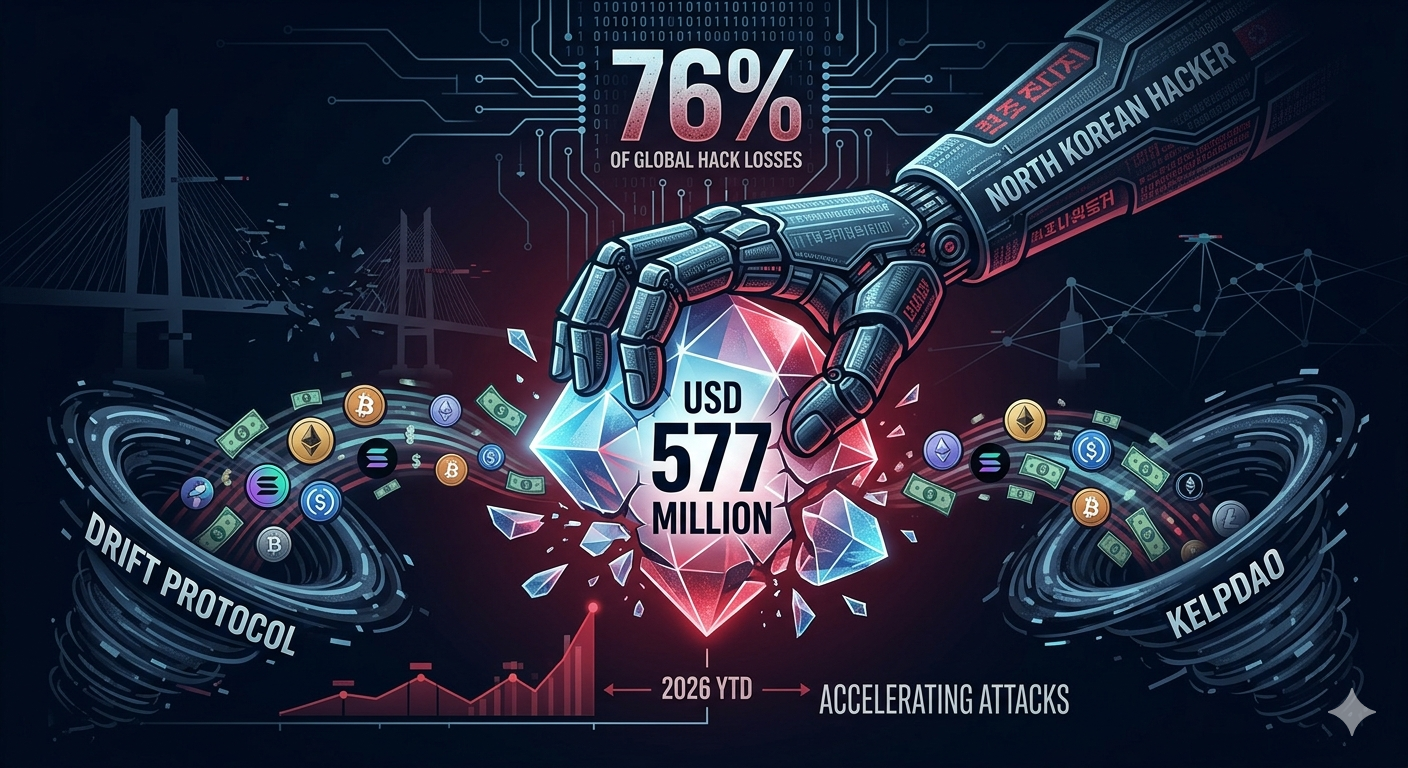

Des pirates nord-coréens ont volé environ 577 millions de dollars américains lors de seulement deux attaques au cours des quatre premiers mois de 2026 — un montant qui représente 76 % de toutes les pertes dues à des piratages de cryptomonnaies dans le monde pendant cette période. La violation du Drift Protocol le 1er avril et l'exploitation du pont KelpDAO le 18 avril démontrent que les équipes de pirates d'élite de la Corée du Nord ne lancent pas davantage d'attaques, mais exécutent au contraire moins d'opérations, beaucoup plus précises, contre des cibles à haute valeur. Selon TRM Labs, ces deux incidents représentent à eux seuls seulement 3 % du total des incidents de piratage en 2026 à ce jour, mais surpassent largement toutes les autres violations combinées.

Comment la Corée du Nord a-t-elle volé 577 millions de dollars en seulement deux attaques ?

Les groupes de piratage de la Corée du Nord ont réalisé ce vol impressionnant grâce à une précision chirurgicale plutôt qu'à la quantité. Deux groupes distincts d'acteurs malveillants nord-coréens — l'un lié à l'opération TraderTraitor et un autre considéré comme un sous-groupe séparé — ont mené les attaques Drift et KelpDAO à seulement dix-huit jours d'intervalle. Le vol combiné de 577 millions de dollars porte le total des vols de cryptomonnaies attribués à la Corée du Nord à plus de 6 milliards de dollars depuis 2017, selon les données de TRM Labs.

La concentration de la valeur est sans précédent. En 2025, la Corée du Nord a représenté 64 % de toutes les pertes dues à des piratages de crypto-monnaies, principalement en raison de la violation record de Bybit à hauteur de 1,46 milliard de dollars. Le chiffre de 76 % en 2026 jusqu'en avril marque la part la plus élevée et la plus soutenue jamais enregistrée. Ce qui distingue le modèle de 2026, ce n'est pas la fréquence — le rythme des attaques reste faible — mais la sophistication de la reconnaissance et la taille des cibles individuelles sélectionnées.

|

Année

|

Part de la Corée du Nord dans les pertes totales dues aux piratages de cryptomonnaies

|

|

2020

|

7 %

|

|

2021

|

8 %

|

|

2022

|

22 %

|

|

2023

|

37 %

|

|

2024

|

39 %

|

|

2025

|

64 %

|

|

2026 JTD (avril)

|

76 %

|

Le tableau ci-dessus illustre une accélération claire. La part de la Corée du Nord a augmenté presque onze fois par rapport à sa base de 2020-2021. Les analystes de TRM notent que cette tendance reflète un changement stratégique vers des cibles d'infrastructure — validateurs de pont, contrats de gouvernance multisig et protocoles cross-chain — où une seule vulnérabilité peut entraîner des pertes à neuf chiffres.

Qu'est-ce qui a rendu le piratage du protocole Drift possible ?

Le piratage du protocole Drift à hauteur de 285 millions de dollars le 1er avril a exploité une fonctionnalité native de Solana appelée durable nonce, combinée à des mois d'ingénierie sociale qui auraient pu inclure des réunions en personne sans précédent entre des mandataires nord-coréens et des employés de Drift. L'attaque a nécessité trois semaines de préparation sur la chaîne et des mois de préparation, mais le transfert effectif des fonds n'a duré qu'environ 12 minutes une fois déclenché.

L'exploitation du nonce durable

Un nonce durable est un mécanisme Solana conçu pour étendre la validité des transactions de environ 90 secondes à une période indéfinie. Cette fonctionnalité existe pour les scénarios de signature matérielle hors ligne, où une transaction doit être pré-signée et diffusée ultérieurement. L'attaquant a exploité cela en incitant les signataires du multisig du Conseil de sécurité de Drift à autoriser préalablement des transactions qui semblaient routinières au moment de la signature.

Entre le 23 mars et le 30 mars, l'attaquant a créé des comptes nonce durables et préparé les bases de l'exécution. Le 27 mars, Drift a migré son Conseil de sécurité vers une nouvelle configuration de seuil 2 sur 5 sans délai — un changement qui a éliminé une mesure de sécurité critique. Lorsque les transactions pré-signées ont été diffusées le 1er avril, les conditions pour un retrait complet étaient déjà en place. Les signataires avaient approuvé les transactions des semaines plus tôt sans connaître le contexte dans lequel elles seraient utilisées.

La campagne d'ingénierie sociale

L'attaque Drift a impliqué ce que TRM Labs décrit comme des mois d'ingénierie sociale ciblée, pouvant inclure des réunions en personne entre des opératifs nord-coréens ou leurs mandataires et des membres de l'équipe Drift. Si elles sont confirmées, ces interactions en face à face représenteraient une nouvelle escalade dans la méthodologie de piratage crypto de la Corée du Nord. Les attaquants ont également créé un actif fictif appelé CarbonVote Token (CVT), y ont injecté de la liquidité et gonflé sa valeur par des trades de blanchiment. Les oracles de Drift ont traité cette garantie fabriquée comme légitime, permettant à l'attaquant d'extraire des actifs réels, notamment des jetons USDC et JLP.

Comment l'exploitation du pont KelpDAO a-t-elle fonctionné ?

Le piratage de KelpDAO à hauteur de 292 millions de dollars le 18 avril a exploité une faille de conception à un seul vérificateur dans son pont LayerZero rsETH sur ethereum. Les attaquants ont compromis deux nœuds RPC internes, lancé une attaque par déni de service distribuée contre les nœuds externes, et forcé le vérificateur du pont à basculer vers l'infrastructure interne empoisonnée. Ces nœuds compromis ont faux rapporté que rsETH avait été brûlé sur la chaîne source, alors qu'aucun tel brûlage n'avait eu lieu.

La vulnérabilité du vérificateur unique

Le modèle de sécurité de LayerZero permet de configurer plusieurs vérificateurs indépendants — appelés Réseaux de Vérificateurs Décentralisés — pour la validation des messages entre chaînes. Le déploiement de rsETH par KelpDAO n'utilisait qu'un seul vérificateur : le DVN de LayerZero Labs. Sans nécessité d'un second vérificateur pour confirmer le message, une seule source de données corrompue a suffi à approuver une transaction frauduleuse à grande échelle. L'attaquant a vidé environ 116 500 rsETH, d'une valeur d'environ 292 millions de dollars, depuis le contrat pont sur Ethereum.

Le gel de 75 millions de dollars sur Arbitrum

Après le vol, les pirates de TraderTraitor ont laissé environ 30 766 ETH sur Arbitrum — un L2 plus centralisé que le mainnet Ethereum. Le Conseil de sécurité d'Arbitrum a exercé ses pouvoirs d'urgence pour geler ces fonds, d'une valeur d'environ 75 millions de dollars. Ce gel a déclenché une course rapide au blanchiment pour la partie restante non gelée. TRM Labs a attribué l'exploitation de KelpDAO à la Corée du Nord sur la base d'une analyse on-chain à la fois du financement préalable à l'attaque et des schémas de blanchiment ultérieurs.

Notamment, une partie du financement initial de l'exploitation était traçable jusqu'à un wallet Bitcoin contrôlé par Wu Huihui, un courtier crypto chinois inculpé en 2023 pour blanchiment des vols du groupe Lazarus. D'autres fonds ont été directement liés au piratage de BTCTurk, un autre vol récent attribué à TraderTraitor. Cette piste de financement confirme l'attribution directe à la Corée du Nord.

Comment les fonds volés sont-ils blanchis ?

Drift et KelpDAO illustrent deux stratégies de blanchiment distinctes, façonnées par des conditions opérationnelles et des groupes de acteurs menaçants différents. Les approches révèlent comment les pirates nord-coréens adaptent leurs procédures de retrait en fonction du fait que leurs actifs volés restent sur une infrastructure centralisée ou décentralisée.

Le trésor endormi d'Ethereum de Drift

Les tokens volés sur Drift ont été convertis en USDC via Jupiter, transférés sur Ethereum, puis échangés contre ETH — répartis entre des wallets frais avant de devenir complètement inactifs. Les ETH volés n'ont pas bougé depuis le jour du vol. Le groupe responsable — jugé distinct de TraderTraitor — suit un schéma documenté de la Corée du Nord consistant à conserver les produits du crime pendant des mois ou des années avant d'effectuer un retrait structuré en plusieurs phases. TRM anticipe une liquidation des produits de Drift sur plusieurs mois ou années, ce qui suggère que ce sous-groupe adopte une approche plus mesurée et prudente en matière de blanchiment.

Le pivot de KelpDAO vers THORChain

Le processus de blanchiment de KelpDAO s'est déroulé selon le scénario bien connu de TraderTraitor. Après le gel sur Arbitrum, environ 175 millions de dollars en ETH non gelés ont été échangés contre du bitcoin, principalement via THORChain — un protocole de liquidité interchaînes sans exigence de KYC. Umbra, un outil de confidentialité sur Ethereum, a également été utilisé pour masquer certaines liaisons de wallet avant la conversion en bitcoin. La phase de blanchiment en cours est gérée presque entièrement par des intermédiaires chinois, et non par les opérateurs nord-coréens eux-mêmes.

THORChain est devenu le pont de choix constant pour les plus grands vols de Corée du Nord. En 2025, la grande majorité des fonds volés sur Bybit ont été convertis de ETH à BTC via THORChain entre le 24 février et le 2 mars — une hausse sans précédent du volume interchaîne que le protocole a traitée sans intervention. Pour la Corée du Nord, THORChain fonctionne comme une sortie fiable et à haute capacité où les actifs entrent sous forme d'ETH et ressortent sous forme de BTC, sans qu'aucun opérateur ne soit disposé à geler ou rejeter les transferts.

Pourquoi la part de la Corée du Nord dans les vols de cryptomonnaies s'accélère-t-elle ?

La part de la Corée du Nord dans les pertes totales dues à des piratages de cryptomonnaies a augmenté de moins de 10 % en 2020 et 2021 à 76 % en 2026 jusqu'en avril. Cette trajectoire reflète une évolution stratégique dans le ciblage, et non une augmentation de la fréquence des attaques. Les pirates informatiques nord-coréens intègrent des méthodes de reconnaissance de plus en plus sophistiquées et pourraient exploiter des outils d'IA pour améliorer leurs processus d'ingénierie sociale.

Ciblage précis plutôt que volume

Les principales équipes de piratage de la Corée du Nord mènent un petit nombre d'opérations précisément ciblées chaque année, plutôt qu'une campagne soutenue à haut volume. Deux attaques en 2026 ont représenté 76 % de la valeur totale des piratages. Le groupe cible de plus en plus précisément, en se concentrant sur des environnements où une seule vulnérabilité produit des résultats disproportionnés — les réseaux de validateurs de pont, les contrats de gouvernance multisig et les protocoles cross-chain avec des mécanismes de vérification faibles.

Le rôle potentiel de l'IA dans la reconnaissance

Les analystes de TRM ont commencé à spéculer que les opérateurs nord-coréens intègrent des outils d'IA dans leurs processus de reconnaissance et d'ingénierie sociale. L'attaque Drift a nécessité des semaines de manipulation ciblée de mécanismes blockchain complexes, plutôt que l'accent traditionnel sur la simple compromission de clés privées. La précision de l'ingénierie sociale — incluant la création d'un jeton fictif avec une légitimité d'oracle fabriquée — suggère un niveau de préparation technique qui pourrait être renforcé par la collecte automatisée d'informations et la création d'identités synthétiques.

Que doivent surveiller les plateformes d'échange et les utilisateurs de crypto-monnaies ?

Fluxes THORChain provenant d'adresses nord-coréennes

Les plateformes d'échange recevant des entrées de BTC provenant des pools THORChain doivent effectuer un filtrage contre les clusters d'adresses connus de KelpDAO et du groupe Lazarus. THORChain a traité la grande majorité des produits issus de la violation de Bybit en 2025 et du piratage de KelpDAO en 2026. L'attribution des adresses spécifiques de KelpDAO est en cours — un re-filtrage rétroactif dans 30 jours permettra de capturer les adresses étiquetées après la réponse initiale.

Exposition au contrat multisig et de gouvernance Solana

L'attaque Drift ciblait l'infrastructure de gouvernance, et non la logique d'application. Les protocoles utilisant le multisig du Solana Security Council avec autorisation de durable nonce doivent considérer cela comme une attaque modèle qui sera reproduite. Les plateformes d'échange ayant une exposition aux dépôts DeFi sur Solana doivent signaler les entrées provenant des contrats pont utilisés dans la dispersion Drift, y compris les itinéraires spécifiques Jupiter et Wormhole identifiés par les investigateurs de blockchain.

Vérification du dépôt via pont multi-étapes

KelpDAO et Bybit ont tous deux impliqué une infrastructure de pont ou interchaîne comme surface d'attaque ou voie de blanchiment. Les flux de pont vers plateforme d'échange constituent un canal de surveillance prioritaire pour les fonds nord-coréens. Le filtrage des adresses de premier saut seul ne permettra pas de détecter les fonds ayant transité par des wallets intermédiaires avant d'atteindre une plateforme d'échange. Une analyse multi-sauts sur l'ensemble de la chaîne de transactions est nécessaire pour identifier les dépôts contaminés.

Réseaux d'alerte en temps réel

Le réseau Beacon de TRM — dont les plus de 30 membres incluent à la fois de grandes plateformes d'échange et des protocoles DeFi — permet des alertes immédiates entre plateformes lorsque des fonds liés à la Corée du Nord atteignent les institutions participantes, avant que les retraits ne soient finalisés. Le filtrage individuel identifie les adresses connues, mais les réseaux en temps réel combleront l'écart entre l'attribution et l'action, transformant un délai de filtrage mesuré en jours en une alerte mesurée en minutes.

Comment protéger vos crypto-actifs sur KuCoin

Les 577 millions de dollars volés lors de deux attaques uniquement en avril 2026 soulignent à quel point il est plus important que jamais de choisir une plateforme d'échange axée sur la sécurité. KuCoin met en œuvre une architecture de sécurité multicouche incluant des wallets de retrait micro, une authentification dynamique multifactorielle et un chiffrement conforme aux normes de l'industrie pour protéger les actifs des utilisateurs contre les violations externes et les vulnérabilités internes. Pour les traders détenant des actifs sur plusieurs chaînes, la couverture étendue de tokens de KuCoin et ses systèmes de surveillance des risques en temps réel offrent une protection supplémentaire contre l'interaction avec des fonds contaminés provenant de grandes violations comme Drift et KelpDAO.

Les utilisateurs peuvent renforcer leur protection en activant toutes les fonctionnalités de sécurité disponibles — notamment les adresses de retrait sur liste blanche, les phrases anti-hameçonnage et les mots de passe de trading — tout en restant conscients des risques liés aux protocoles de pont. Le jeu d'outils des pirates nord-coréens cible de plus en plus les infrastructures cross-chain plutôt que les hot wallets des plateformes d'échange directement, ce qui rend essentiel de comprendre quels protocoles vous utilisez et s'ils reposent sur des conceptions de pont à vérificateur unique ou des configurations multisig faibles. S'inscrire sur KuCoin vous donne accès à une plateforme qui surveille activement les flux de fonds volés et respecte des normes de conformité strictes pour exclure les actifs contaminés de ses livres.

Conclusion

Les 577 millions de dollars volés par la Corée du Nord lors de seulement deux attaques au début de 2026 représentent un nouveau sommet en termes de concentration des vols de cryptomonnaies. Les violations du protocole Drift et de KelpDAO démontrent que les pirates nord-coréens ont évolué depuis de simples compromissions de clés privées vers des attaques sophistiquées sur l'infrastructure, impliquant l'ingénierie sociale, la manipulation des vérificateurs de ponts et des mois de préparation avant l'attaque. Leur part des pertes totales dues aux piratages est passée de 7 % en 2020 à 76 % en 2026, non pas en raison d'une augmentation du nombre d'attaques, mais en raison de leur gravité accrue.

La divergence dans le blanchiment entre les deux vols — le stock d'Ethereum inactif de Drift par rapport à la conversion active de KelpDAO sur THORChain — révèle des playbooks opérationnels adaptables, personnalisés en fonction de la tolérance au risque et du calendrier de liquidation de chaque groupe. Pour l'écosystème crypto dans son ensemble, la leçon est claire : les infrastructures de pont, la gouvernance multisig et les protocoles cross-chain constituent désormais la principale surface d'attaque. Les plateformes d'échange et les utilisateurs doivent mettre en œuvre un filtrage en plusieurs étapes, des réseaux d'alerte en temps réel et une diligence raisonnable rigoureuse sur les protocoles de pont. Alors que le vol cumulé de crypto-monnaies par la Corée du Nord dépasse 6 milliards de dollars, l'industrie ne peut plus traiter ces violations comme des incidents isolés — ce sont une campagne soutenue et sponsorisée par l'État contre l'infrastructure décentralisée elle-même.

FAQ

Qu'est-ce qu'un nonce durable et comment a-t-il été utilisé dans le piratage de Drift ?

Un nonce durable est une fonctionnalité de Solana qui étend la validité des transactions de environ 90 secondes à une période indéfinie, conçue pour la signature matérielle hors ligne. L'attaquant de Drift a incité les signataires du Conseil de sécurité à pré-autoriser des transactions en utilisant ce mécanisme des semaines avant le retrait effectif. Lorsque Drift a migré son multisig vers une configuration 2 sur 5 sans délai temporel le 27 mars, l'attaquant a diffusé les transactions pré-signées le 1er avril et a vidé 285 millions de dollars en environ 12 minutes.

Pourquoi le Conseil de sécurité d'Arbitrum a-t-il gelé 75 millions de dollars des fonds volés de KelpDAO ?

Les pirates de TraderTraitor ont laissé environ 30 766 ETH sur Arbitrum après l'exploitation du pont KelpDAO. Étant donné qu'Arbitrum fonctionne avec une centralisation plus élevée que le réseau principal Ethereum, le Conseil de sécurité d'Arbitrum a exercé ses pouvoirs d'urgence pour geler ces fonds. Cette mesure a empêché les pirates de déplacer cette partie des 292 millions de dollars volés, bien que les fonds restants non gelés aient été rapidement blanchis via THORChain.

Comment THORChain permet-il le blanchiment de capitaux en Corée du Nord ?

THORChain est un protocole décentralisé de liquidité interchaînes qui permet des échanges d'actifs natifs — comme ETH vers BTC — sans intermédiaire ni exigence de KYC. Contrairement à la plupart des plateformes interchaînes, THORChain a refusé de geler ou de rejeter des transactions provenant d'acteurs illicites connus. Des pirates informatiques nord-coréens et leurs facilitateurs chinois ont utilisé à plusieurs reprises THORChain pour convertir des centaines de millions de dollars en ETH volé en Bitcoin, en faisant leur sortie privilégiée et constante.

Les attaques de Drift et de KelpDAO sont-elles liées au même groupe nord-coréen ?

Non. TRM Labs évalue l'attaque Drift comme l'œuvre d'un sous-groupe nord-coréen distinct de TraderTraitor, le groupe responsable de KelpDAO. Le groupe Drift démontre un style de blanchiment plus patient, en maintenant les ETH volés inactifs pendant des mois ou des années. L'attaque KelpDAO suit le protocole établi de TraderTraitor avec un blanchiment rapide via des intermédiaires chinois. Les deux sont attribuées à des opérations soutenues par l'État nord-coréen, mais représentent des unités opérationnelles différentes.

Que peuvent faire les utilisateurs individuels pour éviter d'interagir avec des fonds nord-coréens volés ?

Les utilisateurs doivent éviter de recevoir des dépôts provenant des sorties de THORChain à moins qu'ils ne puissent vérifier la chaîne source, activer toutes les fonctionnalités de sécurité de la plateforme d'échange, y compris les listes blanches de retrait, et étudier les protocoles de pont avant de les utiliser — en vérifiant spécifiquement s'ils reposent sur des conceptions à un seul vérificateur, comme le déploiement LayerZero de KelpDAO. Les plateformes d'échange participant à des réseaux d'alerte en temps réel, tels que le Beacon Network de TRM, offrent une couche de protection supplémentaire en signalant les adresses liées à la Corée du Nord avant que les retraits ne soient finalisés.

Avertissement : Pour votre confort, cette page a été traduite à l'aide de la technologie IA (GPT). Pour obtenir les informations à la source, consultez la version anglaise originale.