Qu'est-ce qu'une attaque Sybil ? Guide complet pour la détection, la prévention et les solutions concrètes

Dans le monde des réseaux décentralisés, la confiance repose sur l'idée que chaque participant est exactement qui il prétend être. Mais que se passe-t-il lorsqu'une seule personne prétend être des dizaines, voire des milliers de personnes différentes en même temps ? C'est là le cœur d'une attaque Sybil, une menace astucieuse et persistante qui a mis à l'épreuve tout, des réseaux axés sur la vie privée comme Tor aux projets blockchain majeurs et aux distributions d'airdrop.

Ce guide explique le concept de manière simple. Vous verrez exactement comment ces attaques se déroulent, les dommages qu'elles peuvent causer, des exemples récents des dernières années, et, ce qui est le plus important, comment les équipes les détectent, les arrêtent avant qu'elles ne commencent, et réparent les dégâts si une attaque échappe au contrôle. Que vous gériez un nœud, participiez à des votes de gouvernance ou déteniez simplement des crypto-monnaies, comprendre les attaques Sybil aide à protéger l'intégrité des systèmes sur lesquels nous comptons tous.

Qu'est-ce qu'une attaque Sybil ?

Une attaque Sybil se produit lorsqu'une seule personne ou un petit groupe crée de multiples identités falsifiées — souvent appelées nœuds Sybil ou comptes — afin d'obtenir une influence disproportionnée au sein d'un réseau pair-à-pair. Le terme provient du livre Sybil de 1973, qui racontait l'histoire d'une femme présentant plusieurs personnalités. Dans les cercles technologiques, ce terme s'est imposé après que les chercheurs Brian Zill et John R. Douceur aient mis en lumière ce problème dans les premiers systèmes pair-à-pair au début des années 2000. L'article de Douceur a souligné une faiblesse fondamentale : sans une forme d'autorité centrale ou de barrière coûteuse, un réseau ne peut pas facilement déterminer si de nombreux participants « séparés » ne sont en réalité qu'un seul acteur astucieux portant différents masques.

En termes de blockchain, l'attaquant lance des centaines ou des milliers de faux wallets, nodes ou comptes de validateur. Ces fausses entités se comportent normalement au départ ; elles peuvent transmettre des transactions honnêtement ou gagner de petits points de réputation, ce qui fait que le réseau les traite comme des membres légitimes de la communauté. Une fois que l'attaquant dispose de suffisamment d'identités falsifiées, il change de stratégie. Il peut surclasser les participants honnêtes dans une proposition de gouvernance, censurer certaines transactions, ou même tenter une attaque de 51 % pour réécrire l'historique récent sur la chaîne.

Pensez-y comme à une petite ville où un résident se présente à la réunion communautaire avec cent fausses pièces d’identité et vote sur chaque question. Le système semble démocratique sur le papier, mais le résultat est loin d’être équitable.

Comment fonctionnent réellement les attaques Sybil

Les attaques Sybil existent sous plusieurs formes, mais elles reposent toutes sur un simple stratagème : inonder un réseau d'identités fictives qui coûtent presque rien à créer. L'attaquant n'a pas besoin de compétences de piratage avancées dans la plupart des cas, seulement de la capacité à générer et gérer plusieurs comptes qui semblent être des utilisateurs ou des nœuds ordinaires.

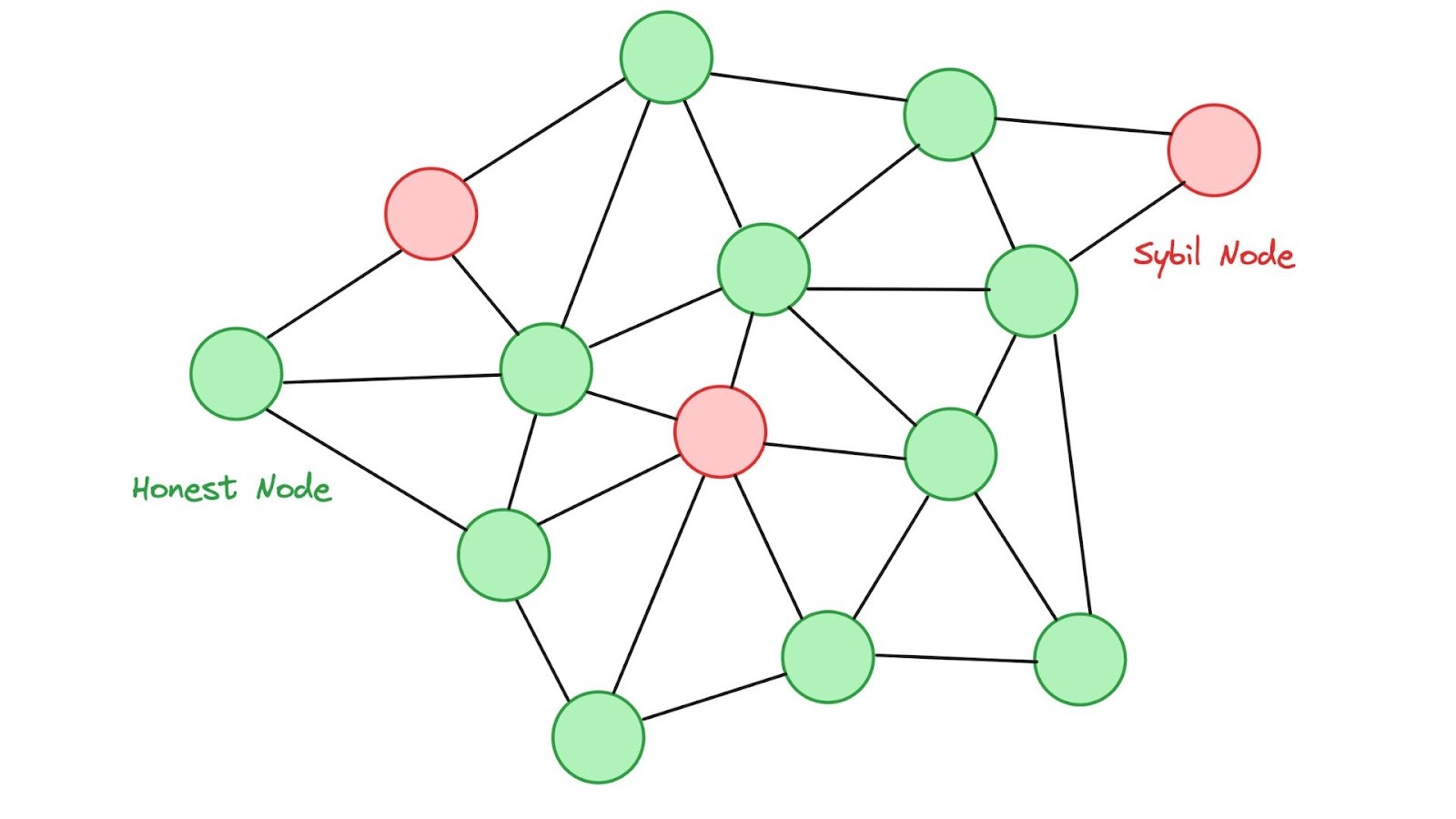

Attaques directes vs attaques indirectes

Les attaques directes se produisent lorsque les nœuds falsifiés communiquent directement avec les nœuds honnêtes. Les participants légitimes n'ont aucun moyen simple de déterminer si le nouveau venu est falsifié, ils acceptent donc les données, les votes ou les blocs du nouveau venu tels quels. Ces attaques peuvent répandre rapidement leur influence car il n'existe aucun tampon entre l'attaquant et le reste du réseau.

Les attaques indirectes sont plus sournoises.

Au lieu de se connecter directement, l'attaquant transmet son influence via des nœuds intermédiaires, parfois des relais compromis, parfois complètement innocents. Les nœuds honnêtes n'interagissent jamais avec la source malveillante d'origine, rendant l'attaque beaucoup plus difficile à tracer et à détecter. Les informations malveillantes circulent à travers ces proxys, empoisonnant lentement les décisions ou le consensus sans déclencher de signaux d'alerte immédiats.

Le jeu typique de l'attaquant

En pratique, la plupart des attaques Sybil suivent un processus en trois étapes claires qui semble presque routinier une fois le schéma identifié.

La première étape est la création d'identité. L'attaquant génère des dizaines, des centaines ou même des millions d'adresses wallet à l'aide d'outils automatisés qui rendent le processus peu coûteux et rapide. Sur de nombreuses blockchains, la création d'une nouvelle adresse nécessite presque aucune ressource, ce qui explique précisément pourquoi l'attaque fonctionne si bien au départ.

Ensuite vient la construction de la réputation. Les identités falsifiées n'agissent pas de manière malveillante tout de suite. Au lieu de cela, elles se comportent comme des participants normaux, en envoyant de petites transactions, en plaçant de minuscules montants de jetons, ou simplement en relayant des données sur le réseau. Cette phase peut durer plusieurs jours ou semaines, permettant aux nœuds Sybil d'accumuler des points de confiance, de construire une historique sur chaîne et de se fondre parmi les utilisateurs légitimes.

Enfin vient la prise de pouvoir. Une fois que les identités falsifiées atteignent une masse critique, l'attaquant bascule l'interrupteur. Il utilise cette majorité fabriquée pour influencer les mécanismes de consensus, orienter les votes de gouvernance, censurer des transactions ou manipuler les flux de données. Sur les chaînes en preuve de travail, l'attaquant peut tenter de contrôler suffisamment de puissance de hachage en faisant fonctionner un grand nombre de nœuds à faible puissance. Sur les réseaux en preuve d'enjeu, il répartit des mises minimales sur de nombreux comptes distincts pour éviter de déclencher les mécanismes de sécurité économique. Dans le cas du farming d'airdrop, l'objectif est plus simple et plus direct : réclamer des récompenses plusieurs fois en prétendant être plusieurs utilisateurs différents en même temps.

Cette approche en couches explique pourquoi les attaques Sybil restent efficaces, même sur des réseaux apparemment sécurisés. Les premières étapes semblent complètement normales, ce qui fait que les outils de détection les manquent souvent jusqu’à ce que les dommages soient déjà en cours. Comprendre ces étapes aide les équipes à concevoir de meilleures défenses et offre aux utilisateurs ordinaires une vision plus claire de ce qu’il faut surveiller lorsqu’ils participent à de nouveaux protocoles ou programmes d’incitation.

Le vrai dommage : impacts sur les réseaux blockchain

Les conséquences vont bien au-delà d’un simple désagrément. Une attaque Sybil réussie peut miner les trois piliers que la plupart des blockchains promettent : sécurité, décentralisation et confidentialité.

Attaques à 51 % et double dépense

L’un des résultats les plus redoutés est l’attaque classique 51% associée à un double dépense. Si des nœuds malveillants parviennent à contrôler plus de la moitié des ressources du réseau, que ce soit par la puissance de calcul dans les systèmes de preuve de travail ou par les jetons mis en staking dans la preuve d’enjeu, l’attaquant acquiert la capacité de réorganiser ou même d’inverser les transactions récentes.

Cela brise la promesse fondamentale de la finalité de la blockchain. Ethereum Classic a vécu cela douloureusement en 2020, lorsqu'un attaquant a exploité une puissance de hachage majoritaire pour effectuer des double-dépenses sophistiquées, volant ainsi plus de 5 millions de dollars en ETC. L'événement a rappelé à tous à quel point les chaînes plus petites ou moins sécurisées peuvent devenir vulnérables lorsqu'un contrôle de type Sybil est obtenu.

Censure et fragmentation du réseau

Au-delà du vol direct, les attaques Sybil permettent une censure puissante et une fragmentation du réseau. Les attaquants peuvent simplement refuser de transmettre les blocs ou les transactions des utilisateurs honnêtes, silenciant ainsi des parties de la communauté. Dans des formes plus avancées, ils isolent des nœuds spécifiques et leur transmettent de fausses informations, une variante d’attaque d’éclipse.

Le nœud ciblé pense qu'il est toujours connecté au réseau plus vaste, mais en réalité, il opère à l'intérieur d'une bulle manipulée. Ce type d'isolement peut retarder les confirmations, déformer les données du marché ou empêcher les utilisateurs de voir l'état réel de la chaîne, sapant discrètement la confiance sans déclencher d'alertes immédiates.

Violations de la vie privée

Les réseaux axés sur la vie privée ressentent particulièrement fortement cette douleur. Dans des systèmes comme Tor ou des pièces orientées vie privée telles que Monero, un attaquant qui contrôle de nombreux nœuds d'entrée et de sortie peut commencer à relier des adresses IP à des transactions spécifiques. Cela attaque directement l'anonymat que les utilisateurs attendent. Monero a fait l'objet exactement de ce type d'attaque de 10 jours en novembre 2020. L'objectif était simple : dé-anonymiser les utilisateurs en observant les schémas de trafic à travers les nœuds malveillants.

Bien que le protocole Dandelion++ du réseau ait aidé à limiter les dégâts, cette tentative a mis en évidence comment les tactiques Sybil peuvent transformer une force, le routage décentralisé, en une faiblesse sérieuse lorsque suffisamment de participants fictifs rejoignent le réseau.

Manipulation de la gouvernance

Les organisations autonomes décentralisées (DAO) sont particulièrement exposées car elles reposent souvent sur un système de vote pondéré par les jetons ou un vote une-personne-un-vote. Lorsqu'un attaquant inonde l'écosystème avec des wallets Sybil, il peut faire pencher les propositions en sa faveur.

Des mises à jour nuisibles pourraient être adoptées, les fonds du trésor pourraient être réaffectés, ou les voix légitimes de la communauté pourraient être étouffées. Le résultat n'est pas seulement une mauvaise décision aujourd'hui, mais une érosion à long terme de la confiance dans le processus de gouvernance lui-même. Les utilisateurs commencent à se demander si leur vote, ou celui de quelqu'un d'autre, a vraiment une importance.

Airdrop et abus d'incitations

Les projets qui tentent de récompenser des utilisateurs authentiques voient leurs distributions de jetons détournées. En 2025, l'entreprise d'analyse blockchain Bubblemaps a signalé environ 100 portefeuilles liés sur l'airdrop de MYX Finance qui ont revendiqué environ 9,8 millions de jetons, évalués à environ 170 millions de dollars à l'époque, supposément provenant d'une seule entité.

L'airdrop de LayerZero en 2024 a fourni un autre cas à haut profil. L'équipe, en collaboration avec Nansen et Chaos Labs, a identifié plus de 800 000 adresses comme étant des Sybils, soit environ 13 % des wallets éligibles. Ils ont même mis en place un programme de déclaration volontaire et un système de récompenses pour encourager l'honnêteté, transformant ce combat en une lutte continue de chat et souris.

Ces incidents montrent que les attaques Sybil ne se contentent pas de voler des fonds ; elles érodent la confiance dans l'ensemble de l'écosystème.

Exemples du monde réel qui ont changé la donne

L'histoire offre des leçons claires. L'attaque du réseau Tor en 2014 a vu un opérateur faire fonctionner 115 relais depuis une seule adresse IP, lui donnant une influence inhabituelle sur le routage du trafic et la dés-anonymisation des utilisateurs. Une attaque similaire, mais plus ciblée, a frappé Tor à nouveau en 2020, en se concentrant sur les utilisateurs de bitcoin qui transitaient par le réseau.

Sur la blockchain, l'attaque de 51 % de Verge en 2021 a effacé environ 200 jours d'historique de transactions, mais l'équipe s'est rétablie en quelques jours. Les difficultés répétées d'Ethereum Classic en 2020 ont mis en évidence comment les chaînes plus petites avec des taux de hachage plus faibles restent des cibles attrayantes.

Le farming d'airdrop est devenu le champ de bataille moderne le plus visible. Les projets publient désormais régulièrement des rapports Sybil, collaborent avec des sociétés d'analyse et expérimentent des programmes de récompenses. Le cas MYX Finance en 2025 a suscité l'étonnement, car l'échelle de près de 170 millions de dollars supposément acheminés via un petit groupe suggérait soit une automatisation sophistiquée, soit, comme certains l'ont spéculé, un coup interne.

L'équipe a fait machine arrière, soulignant que la plupart des récompenses étaient allées à des traders et fournisseurs de liquidité légitimes, tout en reconnaissant la nécessité de mettre en place des filtres plus stricts dans les futurs programmes d'incitation.

Ces histoires prouvent une chose : aucun réseau n'est à l'abri, mais les meilleures équipes considèrent la résistance à Sybil comme un processus continu plutôt qu'une solution unique.

Détecter les attaques Sybil avant qu'elles ne causent des dommages

La détection représente la moitié de la bataille. Les équipes recherchent des schémas qu'aucun utilisateur légitime ne montrerait :

-

Corrélation IP et adresse : De nombreux nœuds ou wallets partageant la même plage IP ou financés à partir du même wallet d'échange en succession rapide.

-

Analyse comportementale :群组账户仅与彼此互动,执行相同的小额交易,或在完全相同的时间激活。

-

Graphes de confiance sociale : des algorithmes comme SybilRank, SybilGuard ou de nouveaux réseaux de neurones graphiques cartographient la manière dont les nœuds sont connectés. Les communautés honnêtes forment généralement des réseaux denses et interconnectés ; les clusters Sybil ressemblent à des îles isolées avec peu de liens authentiques.

-

Apprentissage automatique et forensic sur chaîne : des outils d'entreprises comme Nansen ou Bubblemaps analysent les graphes de transactions à la recherche de clusters suspects. Dans l'analyse de l'airdrop Linea, Nansen a signalé près de 40 % des adresses comme étant des Sybils après ajustement des seuils pour épargner les petits utilisateurs légitimes disposant de plusieurs wallets.

Des recherches avancées explorent même l'apprentissage fédéré décentralisé, où les nœuds forment ensemble des modèles de détection sans partager les données brutes, afin de détecter les anomalies en temps réel tout en préservant la vie privée.

Stratégies de prévention qui fonctionnent réellement

Les défenses les plus solides rendent coûteux ou impossible de créer des identités falsifiées.

Mécanismes de consensus comme première ligne de défense

Les mécanismes de consensus forment la protection fondamentale de la plupart des blockchains. La preuve de travail, utilisée par Bitcoin, exige une puissance informatique réelle pour créer et maintenir des nœuds. Un attaquant ne peut pas simplement créer des milliers d'identités à faible coût, car chacune nécessite du matériel et de l'électricité réels. Cette réalité économique a rendu les attaques Sybil à grande échelle rares sur les réseaux PoW matures.

Proof-of-Stake, largement utilisé dans Ethereum, élève encore davantage la barre en exigeant que les participants verrouillent des jetons de valeur. À un moment donné, devenir validateur exigeait 32 ETH par nœud, un montant qui rendait financièrement pénible pour la plupart des attaquants d'exécuter des dizaines d'identités distinctes. Le risque de perdre ce capital mis en staking en cas de comportement malhonnête ajoute un autre dissuasif puissant.

La preuve de participation déléguée introduit une autre couche. Au lieu de permettre un nombre illimité de nœuds, les communautés élisent un petit groupe de délégués de confiance pour gérer la validation. Ces délégués ont de forts incitations à agir honnêtement, car leur position et leurs récompenses dépendent du soutien de la communauté, ce qui rend beaucoup plus difficile pour les nœuds Sybil d'obtenir une influence significative.

Preuve d'humanité et vérification d'identité

Certains projets vont au-delà des coûts économiques et abordent directement le problème d'identité grâce à la preuve d'humanité. Worldcoin, par exemple, utilise des analyses biométriques des iris pour vérifier que chaque compte appartient à un être humain unique. Cette approche vise à appliquer un système véritablement « une personne, un vote ».

Les exigences de KYC ou la simple vérification par téléphone ajoutent une friction notable pour les utilisateurs, mais elles augmentent considérablement le coût de la création de comptes fictifs. Bien que ces méthodes suscitent des débats sur la vie privée, elles restent très efficaces pour limiter le volume massif d'identités Sybil qu'un attaquant peut créer.

Systèmes de réputation et contrôles hiérarchiques

Les systèmes de réputation et hiérarchiques introduisent le temps et le comportement comme défenses supplémentaires. Les nouveaux nœuds sont traités avec suspicion jusqu'à ce qu'ils se prouvent. Les participants de longue date gagnent progressivement un pouvoir de vote plus élevé, une priorité dans la gouvernance ou une plus grande influence sur le réseau.

Cette structure empêche les identités fausses tout juste créées de causer des dommages immédiatement.

Les graphes de confiance sociale et les systèmes de parrainage vont plus loin. Les membres établis doivent effectivement « endosser » les nouveaux venus grâce à des connexions visibles sur la chaîne. Les algorithmes analysent la relation entre les nœuds, facilitant la détection et la limitation des clusters isolés de comptes suspects.

Outils personnalisés et approches multicouches

Les développeurs déployent également des outils personnalisés spécialisés adaptés à des réseaux spécifiques. Les tables de hachage distribuées comme Kademlia, utilisées par le Invisible Internet Project (I2P), rendent techniquement difficile le flood du réseau avec des nœuds falsifiés coordonnés. La notation de réputation basée sur des smart-contracts peut automatiquement réduire les mises en staking ou diminuer l'influence lorsqu'un comportement malveillant est détecté.

En pratique, les projets les plus résilients ne s'appuient sur aucune méthode unique. Ils combinent plusieurs couches de coûts économiques issus de mécanismes de consensus, de vérifications d'identité via Proof-of-Personhood ou KYC, de construction de réputation au fil du temps, et de barrières techniques personnalisées. Le principe directeur reste constant : la participation honnête doit rester peu coûteuse et facile, tandis que les tentatives de mise à l'échelle malveillante deviennent prohibitivement coûteuses en termes d'argent, de durée ou de complexité technique.

Cette philosophie multicouche explique pourquoi les réseaux matures sont devenus de plus en plus résistants aux attaques Sybil au fil des ans. Chaque nouvelle menace entraîne des améliorations, transformant la prévention en une pratique évolutive plutôt qu'une simple checklist statique.

Comment résoudre une attaque Sybil une fois qu'elle a déjà eu lieu

Même les meilleures défenses peuvent être mises à l'épreuve. Lorsqu'une attaque passe à travers, la rapidité et la transparence comptent.

-

Filtrage et exclusion immédiats : les équipes analysent les données sur chaîne pour noircir les clusters liés. Dans le cadre des airdrops, cela signifie supprimer les wallets Sybil avant la distribution des jetons. La liste publique de LayerZero et son programme de récompenses en cours ont montré comment l'implication de la communauté peut accélérer le nettoyage.

-

Les pauses de gouvernance d'urgence : si un vote semble manipulé, les projets peuvent suspendre les propositions, examiner les preuves et annuler les décisions. Certains protocoles remettent temporairement le contrôle à un multisig ou une équipe centrale de confiance pendant que la poussière se dépose.

-

Élever la barre économique : après un incident, les équipes peuvent augmenter les exigences de staking ou ajouter de nouvelles règles de garantie pour rendre les futures attaques plus coûteuses.

-

Réinitialisation de la réputation et recommandations : Les nœuds nouveaux ou suspects perdent leurs droits de vote jusqu'à ce qu'ils prouvent leur fiabilité avec le temps. Les nœuds établis peuvent recommander indirectement d'autres nœuds grâce à des scores de confiance basés sur un graphe.

-

Correctifs du protocole : les nœuds peuvent rejeter les connexions provenant d'IPs dupliquées, imposer une diversité géographique ou mettre en œuvre des limites de connexions entrantes. Les audits post-attaque révèlent souvent des correctifs simples, comme une meilleure sélection aléatoire des nœuds.

Le processus ressemble à un jeu du chat et de la souris, mais chaque tour rend le réseau plus intelligent. Une véritable récupération implique également une communication claire, la publication des découvertes, l'explication des décisions et, parfois, la compensation des utilisateurs concernés, afin de reconstruire la confiance.

Défis et considérations pour la route à venir

Aucune solution n'est parfaite. Des vérifications d'identité strictes peuvent entrer en conflit avec l'éthique de confidentialité du crypto. La preuve biométrique d'identité soulève des questions sur l'accessibilité et la protection des données. Un filtrage trop agressif pourrait exclure des utilisateurs légitimes qui utilisent simplement plusieurs wallets.

Les chaînes plus petites ou plus récentes restent plus vulnérables car elles manquent de la puissance de hachage ou de la profondeur économique du bitcoin ou de l'ethereum. La culture des airdrops crée elle-même des incitations au farming, transformant chaque lancement de token en cible potentielle.

Les menaces émergentes incluent l'automatisation pilotée par l'IA qui imite le comportement humain de manière plus convaincante. D'un autre côté, 2025 et 2026 ont vu des progrès rapides dans la détection par apprentissage automatique, les systèmes de réputation décentralisés et les approches hybrides combinant des coûts économiques avec des graphes sociaux.

Les investisseurs et les utilisateurs peuvent se protéger en soutenant des projets qui publient des roadmaps claires de défense contre les Sybil, utilisent un consensus éprouvé et font appel à des auditeurs tiers. Conserver les actifs dans des wallets matériels et éviter les liens suspects reste une hygiène de base mais essentielle.

Conclusion

Les attaques Sybil nous rappellent que la décentralisation n'est pas automatique ; elle exige une vigilance constante. Des débuts de Tor aux batailles d'airdrop sophistiquées de 2024–2025, ces attaques ont révélé des failles mais aussi stimulé l'innovation. Les projets qui considèrent la résistance à Sybil comme un système vivant combinant une participation coûteuse, une détection intelligente, des outils communautaires et des plans de récupération rapides ont les meilleures chances de rester résilients.

Alors que la blockchain s'implante de plus en plus dans la finance quotidienne, la gouvernance et même des applications du monde réel comme l'IoT industriel, la capacité à distinguer les participants authentiques des imposteurs habiles déterminera quels réseaux prospéreront. La bonne nouvelle ? Les outils existent, les leçons sont publiques et la communauté continue d'apprendre. Rester informé est la première étape pour maintenir l'honnêteté du réseau.

Si vous avez trouvé ce guide utile, découvrez davantage sur la sécurité de la blockchain ou partagez vos propres expériences avec le filtrage Sybil dans les commentaires. Pour une protection concrète, envisagez des wallets matériels et suivez les projets qui privilégient la transparence concernant les incitations et la gouvernance. Restez curieux, restez sécurisé, et continuez à construire sur des fondations solides.

Questions fréquemment posées

1. Toutes les blockchains sont-elles vulnérables aux attaques Sybil ?

Chaque réseau pair-à-pair fait face à ce risque en théorie, mais les chaînes matures utilisant la preuve de travail ou la preuve d'enjeu rendent les attaques à grande échelle extrêmement coûteuses. Les réseaux plus petits ou à faible sécurité restent plus exposés.

2. Comment détectez-vous une attaque Sybil ?

Recherchez des groupes de wallets ou de nœuds qui partagent des sources de financement, présentent un comportement identique ou manquent de liens de confiance sociale authentiques dans les graphes de confiance sociale. Les entreprises d'analyse et les algorithmes de graphes effectuent le travail lourd.

3. Quelle est la différence entre les attaques Sybil directes et indirectes ?

Les attaques directes impliquent des nœuds falsifiés qui communiquent directement avec des nœuds honnêtes. Les attaques indirectes transmettent l'influence via des nœuds intermédiaires, rendant plus difficile la traçabilité de l'attaquant original.

4. Le proof-of-stake peut-il prévenir entièrement les attaques Sybil ?

Cela augmente considérablement le coût, car chaque identité nécessite une mise en staking réelle en jeu, mais les attaquants malins peuvent toujours répartir de petites mises en staking sur de nombreux comptes, à moins que des couches supplémentaires comme des vérifications de réputation ou d'identité ne soient ajoutées.

5. Qu'est-ce qui s'est passé dans l'affaire Sybil de l'airdrop LayerZero ?

L'équipe a identifié plus de 800 000 adresses suspectes grâce à des partenaires d'analyse et à des signalements de la communauté, puis a ajusté les distributions afin de récompenser les utilisateurs légitimes.

6. Comment les projets se rétablissent-ils après une attaque réussie ?

Ils mettent en liste noire les nœuds malveillants, suspendent la gouvernance, annulent les mauvaises décisions si possible, et corrigent le protocole. Une communication claire aide à restaurer la confiance de la communauté.

7. Le KYC est-il le seul moyen d'arrêter les attaques Sybil ?

Non. Bien qu'efficace, il sacrifice la vie privée. De nombreux projets privilégient des approches hybrides qui équilibrent sécurité et décentralisation grâce à des coûts économiques, des systèmes de réputation et une analyse de graphe.

8. Que doivent surveiller les utilisateurs pour éviter de faire partie d’un schéma Sybil ?

Méfiez-vous des « guides de farming » qui promettent des récompenses faciles via des dizaines de wallets. Une participation légitime ressemble généralement à une activité normale et variée, et non à une répétition scriptée.

Avertissement de risque : Ce contenu est fourni à titre informatif uniquement et ne constitue pas un conseil financier, d'investissement ou juridique. Les investissements en cryptomonnaies comportent des risques et une volatilité importants. Effectuez toujours vos propres recherches et consultez un professionnel qualifié avant de prendre toute décision financière. Les performances passées ne garantissent pas les résultats ou rendements futurs.

Avertissement : Pour votre confort, cette page a été traduite à l'aide de la technologie IA (GPT). Pour obtenir les informations à la source, consultez la version anglaise originale.