Cryptographie à courbe elliptique (ECC) expliquée : le cœur de la sécurité de la blockchain et son impact

2026/04/17 06:09:02

La cryptographie à courbe elliptique (ECC) constitue le cadre mathématique fondamental qui sécurise la technologie moderne des registres distribués. En exploitant la structure algébrique des courbes elliptiques sur les corps finis, cette méthode offre un haut niveau de sécurité avec des tailles de clés relativement petites, ce qui la rend idéale pour les environnements à ressources limitées des réseaux décentralisés. Sa capacité à faciliter une vérification sans confiance sans nécessiter d'intermédiaires centralisés est une pierre angulaire de l'ensemble de l'écosystème des actifs numériques.

Au cœur de chaque transaction sécurisée se trouve l'application de la cryptographie à courbe elliptique, qui permet des signatures numériques robustes vérifiant la propriété et l'intégrité. Que vous soyez en train de trader ou d'accéder aux marchés du jeton, vous interagissez indirectement avec ces preuves mathématiques complexes qui assurent l'immuabilité de la blockchain.

Points clés

-

La cryptographie à courbe elliptique offre une sécurité élevée avec des tailles de clés plus petites que les méthodes traditionnelles, améliorant l'efficacité pour les réseaux distribués.

-

Les signatures numériques générées à l'aide de ces courbes permettent aux utilisateurs de prouver la propriété d'actifs sans révéler leurs clés privées.

-

La courbe SECP256K1 est la norme spécifique utilisée dans les réseaux blockchain fondamentaux, définissant les mathématiques derrière la dérivation des clés publiques et privées.

-

L'infrastructure à clé publique repose sur la difficulté mathématique du problème du logarithme discret pour garantir que les clés publiques ne peuvent pas être inversées pour révéler les clés privées.

-

Comprendre ces primitives de sécurité est essentiel pour saisir pourquoi les actifs sont sécurisés et comment les transactions sont vérifiées sur la chaîne.

-

La confiance du marché dans les actifs numériques est fondamentalement soutenue par la rigueur mathématique de ces normes cryptographiques.

La fondation mathématique de l'ECC

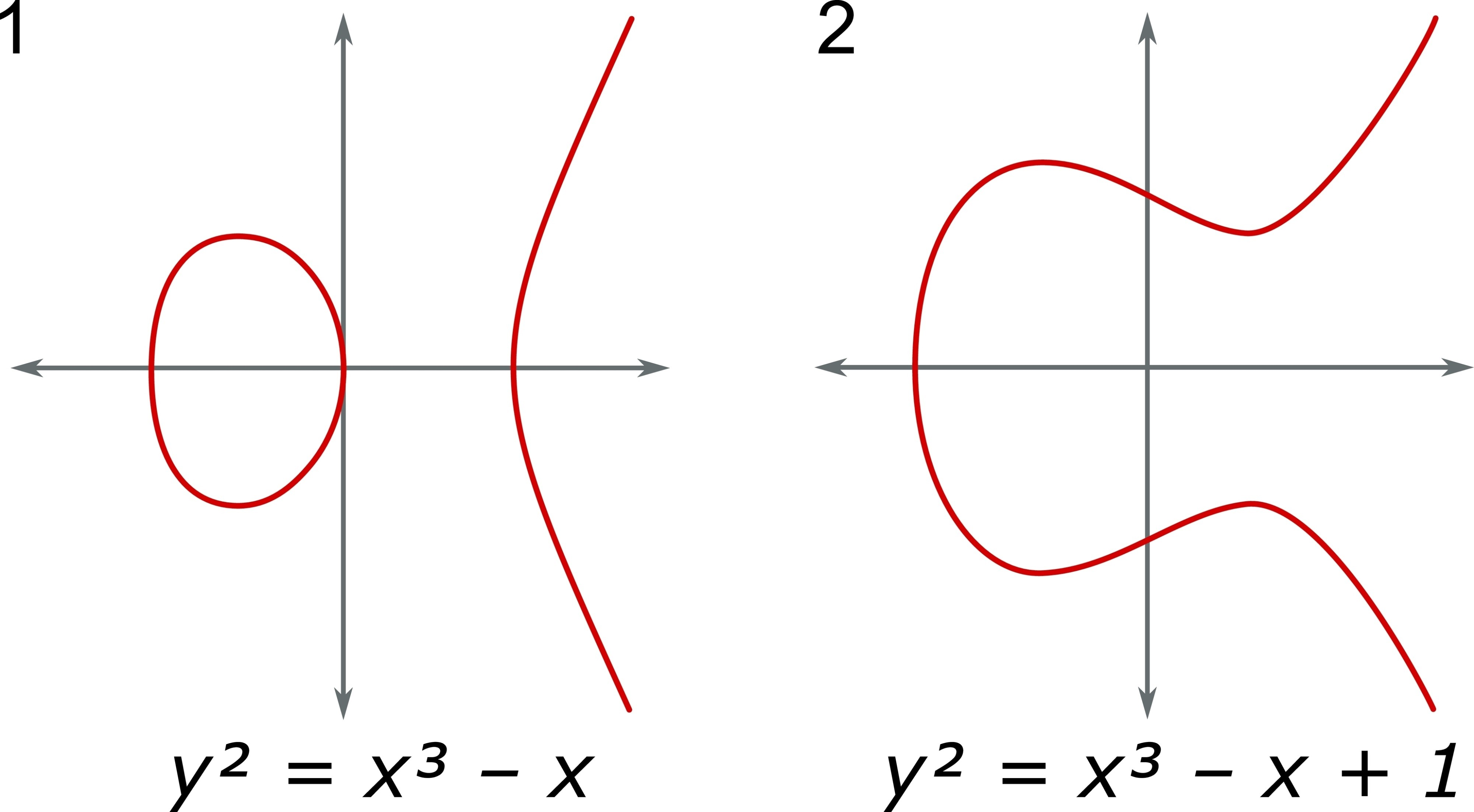

La cryptographie à courbe elliptique repose sur la géométrie des courbes elliptiques, généralement définies par des équations de la forme y^2 = x^3 + ax + b. Dans un contexte cryptographique, ces points sont restreints à un corps fini, ce qui signifie que les calculs sont effectués à l'aide de l'arithmétique modulaire. La sécurité de ce système repose sur le problème du logarithme discret sur courbe elliptique : il est computablement simple d'effectuer une multiplication de points, mais il est mathématiquement impossible d'inverser l'opération pour retrouver le scalaire d'origine.

Cet asymétrie est ce qui rend le système sécurisé. Une clé privée est simplement un entier sélectionné aléatoirement, et la clé publique correspondante est un point sur la courbe dérivé par addition répétée (multiplication scalaire). Étant donné que l'opération inverse — trouver le scalaire à partir du point public — nécessiterait une quantité impraticable de puissance de calcul, la clé privée reste protégée.

Normalisation de la sécurité : la courbe SECP256K1

Dans l'écosystème blockchain ECC, une courbe spécifique est devenue la norme de l'industrie : SECP256K1. Cette courbe est définie par les paramètres $a=0$ et $b=7$. Son adoption généralisée s'explique par son efficacité et le fait que ses paramètres ont été choisis de manière à minimiser les portes dérobées potentielles, offrant ainsi une base mathématique transparente et vérifiable pour la génération de clés.

À chaque fois qu'un utilisateur génère une adresse ou déclenche une transaction, le logiciel sous-jacent effectue des opérations sur cette courbe spécifique. Cette cohérence garantit que les wallets et les plateformes d'échange, y compris celles de KuCoin, peuvent interagir sans problème. Lorsque vous consultez les données du marché KuCoin ou les paires de trading, l'intégrité des actifs listés est assurée par le fait que ces règles mathématiques sont appliquées de manière uniforme par les nœuds du réseau.

Signatures numériques et vérification de la propriété

Le processus de création de signatures numériques permet aux utilisateurs d'autoriser les transactions. Pour signer une transaction, un utilisateur combine sa clé privée avec les données de la transaction à l'aide d'un algorithme ECC. La signature résultante permet à tout nœud du réseau de vérifier que le message a été créé par le propriétaire de la clé publique associée, sans jamais voir la clé privée elle-même.

Comment fonctionne la vérification :

-

Création de la transaction : l'utilisateur crée un message détaillant le transfert d'actif.

-

Signature : la clé privée est appliquée au hachage du message pour créer une signature unique.

-

Diffusion : le message et la signature sont envoyés sur le réseau.

-

Validation : Les nœuds utilisent la clé publique pour vérifier si la signature correspond mathématiquement au message, confirmant ainsi l'autorisation.

ECC et infrastructure à clé publique

L'infrastructure à clé publique (PKI) plus large dans la blockchain est essentiellement une mise en œuvre décentralisée des principes cryptographiques traditionnels. Contrairement à la PKI traditionnelle, qui repose souvent sur une Autorité de certification pour vérifier l'identité, les systèmes basés sur la blockchain utilisent le registre lui-même pour gérer la relation entre les clés publiques et la propriété des actifs.

-

Décentralisation : Aucune autorité centrale ne gère les clés.

-

Immutabilité : Une fois la signature vérifiée et la transaction enregistrée, elle ne peut pas être modifiée.

-

Transparence : Quiconque peut vérifier la validité d'une signature, mais seul le détenteur de la clé privée peut en générer une.

Pour les participants intéressés par les nuances techniques de ces systèmes, further reading or research resources sont disponibles pour explorer l'évolution de ces protocoles.

Analyse du marché et intégrité cryptographique

La confiance que les participants du marché accordent aux actifs numériques est en effet une confiance dans les normes cryptographiques sous-jacentes. Lors de l'évaluation du marché, on peut remarquer que les périodes de forte activité réseau ou de mises à jour de protocole sont souvent corrélées à un accent accru sur les mises à jour de sécurité. Sur KuCoin, l'environnement de trading reste stable et sécurisé précisément parce que ces signatures basées sur ECC empêchent tout accès non autorisé ou duplication d'actifs.

Lors de l'analyse de modèles de graphiques ou de pics de volume sur KuCoin, il est utile de se rappeler que chaque transaction effectuée est un événement cryptographique validé. La stabilité mathématique fournie par SECP256K1 permet les échanges à haute fréquence et à fort volume observés dans l'espace des actifs numériques, sans le risque systémique de vol d'identité ou de falsification de transaction.

Conclusion

La cryptographie à courbe elliptique n'est pas simplement un concept mathématique abstrait ; c'est la couche de sécurité active et fonctionnelle qui définit l'intégrité de la blockchain. Grâce à la mise en œuvre de la courbe SECP256K1 et au déploiement de signatures numériques robustes, cette technologie garantit que l'infrastructure à clé publique reste décentralisée, transparente et immuable. Alors que l'écosystème continue de croître, l'importance de ces fondements cryptographiques reste constante. En comprenant les mathématiques qui sécurisent leurs actifs, les traders peuvent mieux apprécier la résilience technique des actifs avec lesquels ils interagissent, ce qui leur permet de rester informés sur les normes de sécurité qui régissent tous les mouvements sur KuCoin et au-delà, y compris toute mise à jour ou annonce pertinente platform updates or announcements.

Créez un compte KuCoin gratuit pour découvrir les prochaines pépites crypto et échanger plus de 1 000 actifs numériques mondiaux dès aujourd'hui. Create Now!

FAQ

Pourquoi utilise-t-on la cryptographie à courbe elliptique plutôt que d'autres méthodes ?

ECC offre une sécurité équivalente aux méthodes traditionnelles, mais avec des tailles de clés beaucoup plus petites. Cette efficacité réduit la charge de calcul et les besoins en stockage pour les nœuds, ce qui est essentiel pour la scalabilité et les performances des blockchains.

Quelle est la signification de la courbe SECP256K1 ?

La courbe SECP256K1 est la norme de l'industrie pour la génération de clés dans les principaux réseaux blockchain. Elle est choisie pour son efficacité et ses définitions de paramètres claires, offrant une base mathématique cohérente qui garantit la compatibilité entre les wallets et les plateformes d'échange.

Comment les signatures numériques prouvent-elles la propriété des actifs ?

Les signatures numériques sont créées à l'aide d'une clé privée et des données de la transaction. Étant donné que la signature est liée mathématiquement à la clé privée, toute personne disposant de la clé publique correspondante peut vérifier que la transaction a été autorisée par le propriétaire, sans que la clé privée soit jamais révélée.

Une clé publique sécurisée par ECC peut-elle être inversée pour retrouver la clé privée ?

Non, la sécurité du système repose sur le problème du logarithme discret. Il est mathématiquement impossible d'inverser l'opération de multiplication scalaire, rendant impossible la dérivation d'une clé privée à partir d'une clé publique avec les capacités informatiques actuelles.

Comment fonctionne l'infrastructure à clé publique dans un système décentralisé ?

Dans une blockchain, le registre sert de source de vérité pour les clés publiques. Le réseau décentralisé remplace la nécessité d'une Autorité de certification centralisée en permettant à tout nœud de vérifier la validité mathématique de la signature d'une transaction par rapport à la clé publique associée.

Lecture complémentaire

Clause de non-responsabilité : Les informations figurant sur cette page peuvent avoir été obtenues auprès de tiers et ne reflètent pas nécessairement les vues ou opinions de KuCoin. Ce contenu est fourni à titre informatif général uniquement, sans aucune représentation ou garantie de quelque nature que ce soit, et ne doit pas être considéré comme un conseil financier ou en matière d'investissement. KuCoin ne peut être tenu responsable des erreurs ou omissions, ni des conséquences résultant de l'utilisation de ces informations. Les investissements dans les actifs numériques comportent des risques. Veuillez évaluer soigneusement les risques d'un produit et votre tolérance au risque en fonction de votre situation financière personnelle. Pour plus d'informations, veuillez consulter nos Conditions d'utilisation et Divulgation des risques.

Avertissement : Pour votre confort, cette page a été traduite à l'aide de la technologie IA (GPT). Pour obtenir les informations à la source, consultez la version anglaise originale.