Managsadula: Beosin

Noong madaling araw ng ika-9 ng Enero, inatake ang isang hindi open-source contract na inilunsad ng Truebit Protocol noong limang taon na ang nakalipas, na may pagkawala ng 8,535.36 ETH (kabuuang halaga ng humigit-kumulang $26.4 milyon). Ang Beosin Security Team ay nagawa ng isang analysis ng seguridad at pagsusuri sa pera para sa kaganapang ito, at inilathala ang kanilang mga resulta sa ibaba:

Pagsusuri sa Paraan ng Pag-atake

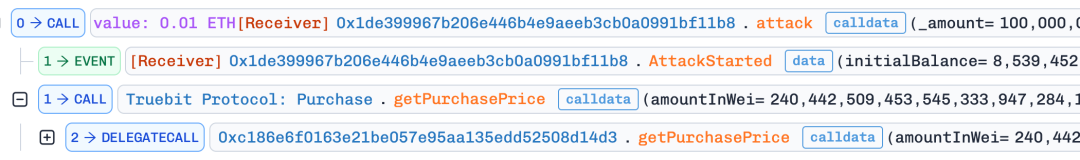

Ang pangunahing transaksyon ng atake ay: 0xcd4755645595094a8ab984d0db7e3b4aabde72a5c87c4f176a030629c47fb014

1. Ang manlalakbay ay nagsimulang tawagin ang getPurchasePrice() para makuha ang presyo

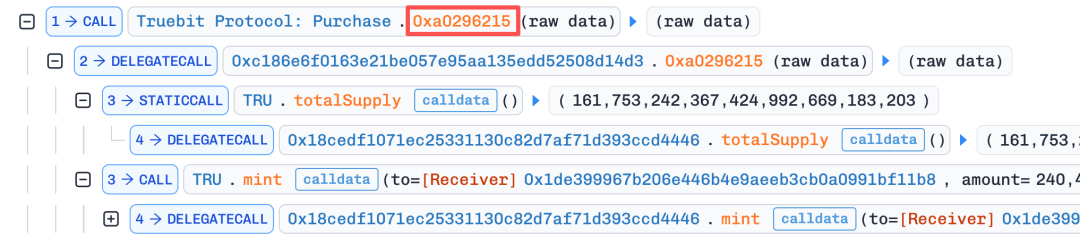

2. Pagkatapos ay tawagan ang may depekto 0xa0296215() function at i-set ang msg.value na halaga sa napakaliit

Ang function ay may posibleng arithmetic logic vulnerability dahil sa hindi open source ang kontrata, at inaasahan na may problema sa integer truncation, kaya't nagawa ng attacker na mag-mint ng maraming TRU token.

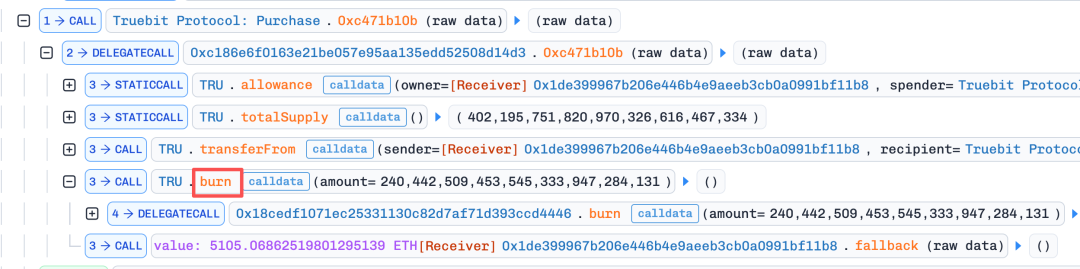

3. Ang mga manlulupig ay "binigay muli" ang kanilang mga naka-mint na token sa kontrata gamit ang burn function at kumuha ng malaking halaga ng ETH mula sa mga reserba ng kontrata.

Ito ay paulit-ulit na ginawa pa nga 4 beses, sa bawat pagtaas ng halaga ng msg.value hanggang sa halos lahat ng ETH sa kontrata ay inilipat.

Paghuhusga ng Perang Kinasuhan

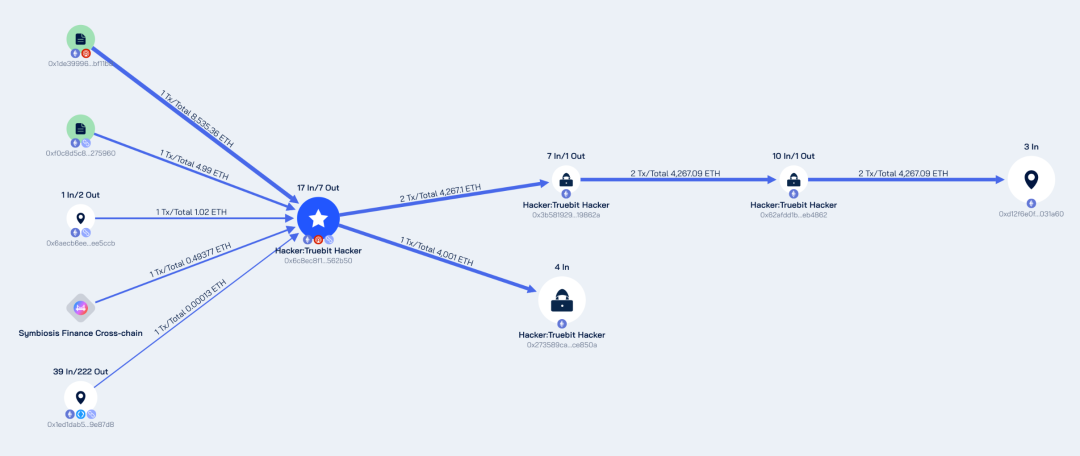

Batay sa data ng transaksyon sa blockchain, ginawa ng Beosin ang isang detalyadong pagsusuri sa pera gamit ang kanilang platform para sa pagsusuri at pagsubaybay sa blockchain na BeosinTrace, at ibinahagi ang mga resulta sa ibaba:

Sa ngayon, ang 8,535.36 ETH na kinasuhan ay inilipat at karamihan ay nakaipon sa 0xd12f6e0fa7fbf4e3a1c7996e3f0dd26ab9031a60 at 0x273589ca3713e7becf42069f9fb3f0c164ce850a.

Ang address na 0xd12f ay mayroong 4,267.09 ETH, at ang address na 0x2735 ay mayroong 4,001 ETH. Ang address na ginamit ng manlulupig para sa pag-atake (0x6c8ec8f14be7c01672d31cfa5f2cefeab2562b50) ay mayroon pa ring 267.71 ETH, at walang karagdagang paggalaw ng pera mula sa tatlong address.

Paghuhusga ng Pera na Kinasuhan ng Pagnanakaw ni Beosin Trace

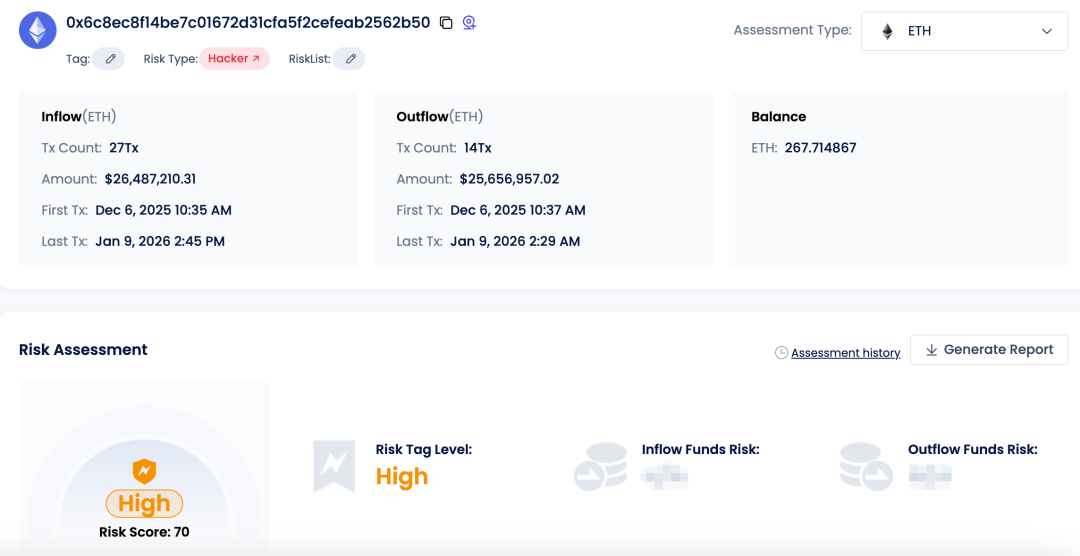

Ang mga address na ito ay lahat naka-mark bilang mataas na mapanganib na address ng Beosin KYT, bilang halimbawa ng address ng manlulupig:

Beosin KYT

Kungkumusta

Ang mga pondo na nasagasaan ay nauugnay sa isang hindi pa nabuksan na smart contract noong limang taon na ang nakalipas. Para sa mga ganitong kontrata, dapat mag-upgrade ang proyekto at idagdag ang emergency pause, parameter limits, at mga bagong bersyon ng Solidity security features. Bukod dito, ang seguridad sa pagsusuri ay pa rin kailangang bahagi ng kontrata. Sa pamamagitan ng seguridad sa pagsusuri, ang mga kumpanya ng Web3 ay maaaring masuri nang lubos ang code ng smart contract, matuklasan at ayusin ang mga potensyal na bug, at palakihin ang seguridad ng kontrata.

*Magbibigay ang Beosin ng isang kumpletong ulat ng pagsusuri sa lahat ng mga direktang paggalaw ng pera at mga panganib ng address, mangyaring kumuha sa opisyales na email na support@beosin.com.