May-akda: Claude, Deep潮 TechFlow

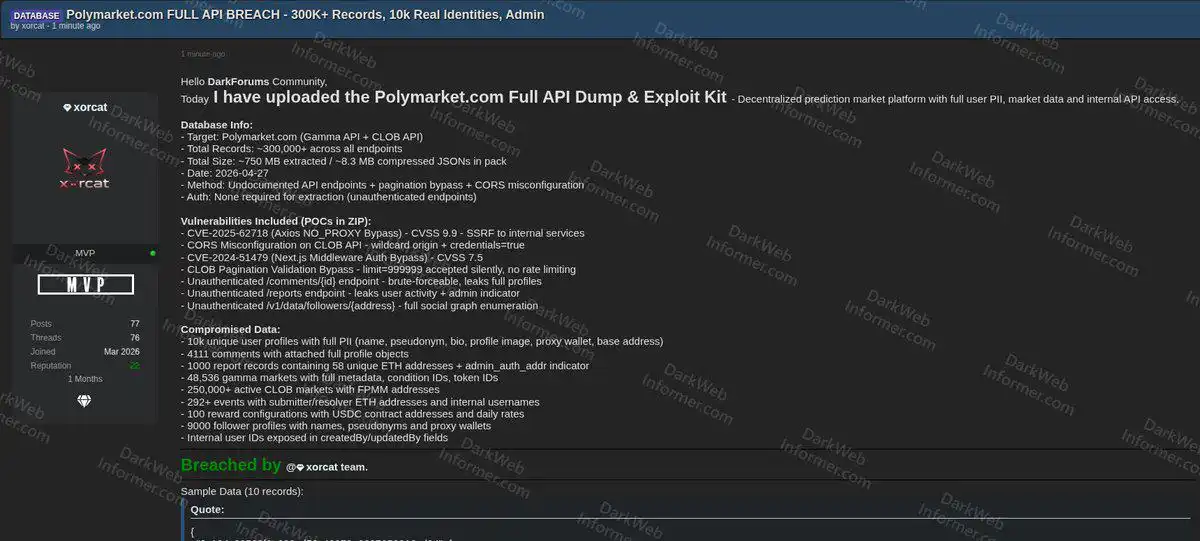

Deep潮导读: Ang hacker na gumagamit ng pseudonym na "xorcat" ay nag-upload ng compressed file sa isang forum para sa cybercrime noong Abril 27, na naglalaman ng higit sa 300,000 na rekord na kinuha mula sa Polymarket, 5 na gumagana na script para sa pagpapalabas ng vulnerabilities, at 2 na CVE-level na vulnerabilities, na may orihinal na laki ng data na humigit-kumulang sa 750MB.

Ang blockchain threat intelligence account na Dark Web Informer ay inilahad ang pangyayari sa X ang susunod na araw. Sumagot ang Polymarket sa araw na iyon, na sinasabi na ang mga data ay “nagagawa na sa pamamagitan ng public API” at isinasaad ang insidente bilang “function” at hindi bilang leak. Gayunpaman, hindi direktang sinagot ng pormal na pahayag ang mga detalye tungkol sa maling konfigurasyon ng API at pagpapalawak ng vulnerabilities na listahan ng hacker.

Noong Abril 27, isinampa ng isang attacker na gumagamit ng pseudonym na “xorcat” isang compressed file sa isang forum ng cybercrime: isang 8.3MB na JSON file na nagsasaklaw ng humigit-kumulang 750MB pagkatapos i-unzip, na naglalaman ng higit sa 300,000 na rekord mula sa Polymarket, 5 na aktibong exploit scripts (PoC), at isang teknikal na ulat.

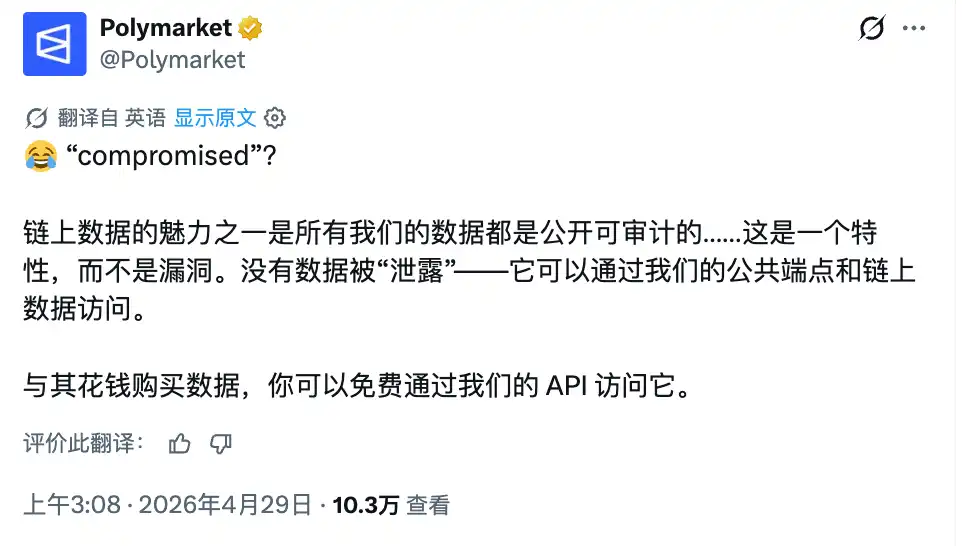

Sagot ng Polymarket sa araw na iyon. Ngunit ang sagot ay hindi karaniwang pahayag ng pagpapatawad at pagsisiyasat sa panahon ng krisis, kundi isang halos pagtataksil na pagtutol. Ang opisyal na akawnt ng platform ay nag-post sa X, na nagbibiro na ang lahat ng kaugnay na nilalaman ay maaaring ma-access sa pamamagitan ng mga pampublikong endpoint at on-chain data, at itinuring ito bilang “isang tampok, hindi isang bug.”

Ang pangyayari ay naging isang Rōshōmon: ang mga hacker ay nagpapatuloy na ito ay isang pag-atake sa data na ginawa nang walang paunang pagsisigla, at tinutukoy ang ilang maling konpigurasyon ng API; samantala, ang platform ay nagpapatuloy na lahat ng nilalaman ay publiko at walang pribadong impormasyon ang nalikom.

Attack path: "A series of unlocked doors"

Ayon sa paglalarawan ni xorcat sa post sa forum, ang pag-atake ay hindi nakabatay sa anumang isang komplikadong butas, kundi mas parang pagsisipat sa isang serye ng mga pinto na hindi nakasara. Ayon sa pagsusuri ng cybersecurity media na The CyberSec Guru, ang pag-atake ay pangunahing nagamit ang tatlong uri ng problema: hindi ipinakita na API endpoint, pagbypass ng pagination sa CLOB (Central Limit Order Book) trading API, at isang maling konfigurasyon ng CORS (Cross-Origin Resource Sharing).

Ang pampublikong ulat ay naglalayong ang mga endpoint ng Polymarket ay hindi kailangan ng anumang autentikasyon. Halimbawa, ang endpoint ng komento ay nagpapahintulot sa brute-force enumeration ng buong user profile; ang endpoint ng ulat ay inilalabas ang data ng user activity; at ang endpoint ng followers ay nagpapahintulot sa anumang tao na makuha ang buong social graph ng anumang wallet address nang walang pag-login.

Ano ang nakalagay sa higit sa 300,000 na rekord

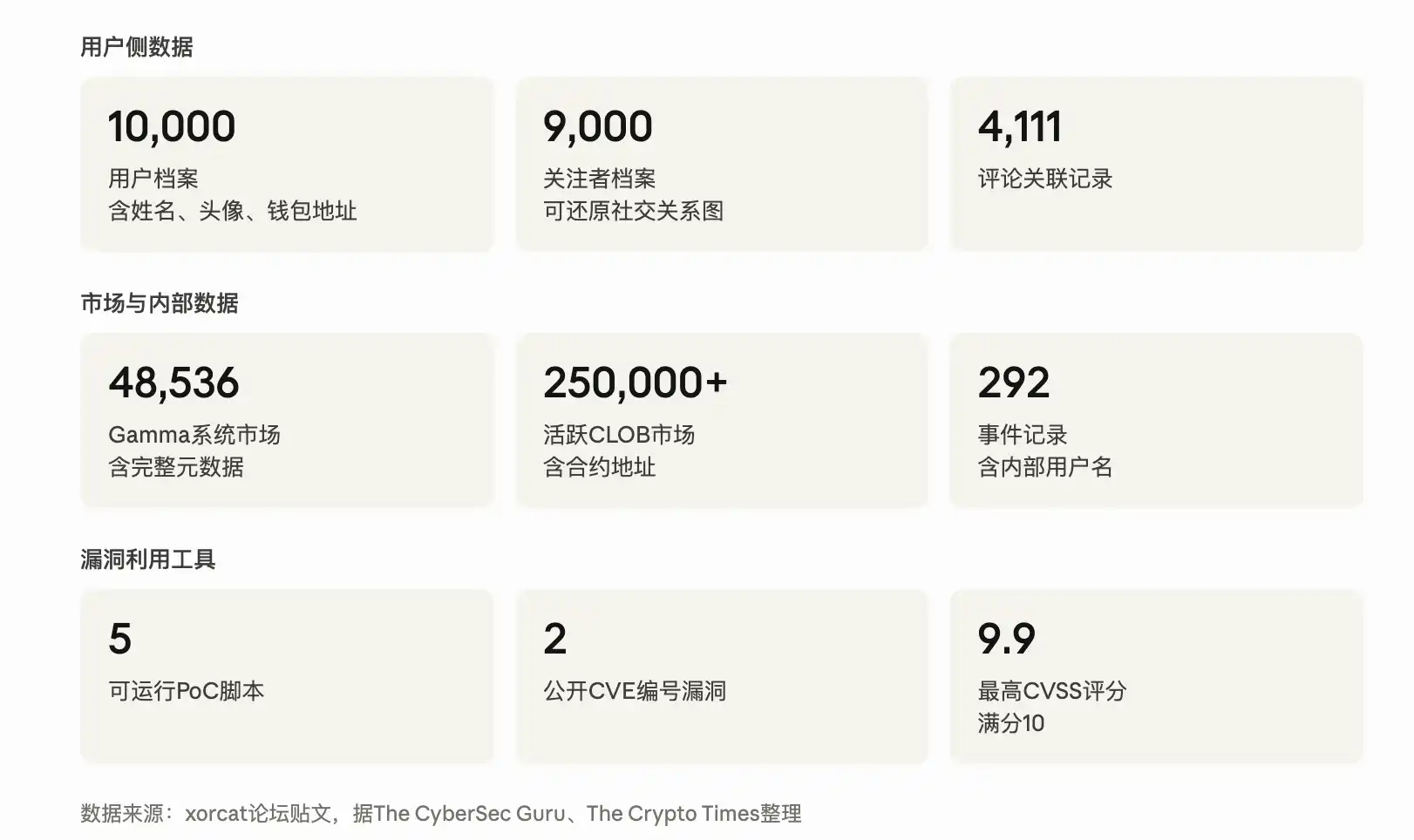

Ang mga post sa forum ng xorcat at ang pagsusuri ng The CyberSec Guru at The Crypto Times ay nagpapakita na ang leaked package ay nakakategorya sa tatlong pangkalahatang klase: mga user, merkado, at mga kasangkapan sa pag-atake (tingnan ang data card sa ibaba).

Ang 10,000 na hiwalay na user profile sa user side ay naglalaman ng pangalan, nickname, personal bio, avatar, proxy wallet address, at underlying wallet address. Ang 9,000 na follower profile ay naglalarawan ng social relationship graph. Ang 4,111 na comment data ay may kasamang kaugnay na user profile. Sa 1,000 na report record, kasali ang 58 hiwalay na Ethereum addresses. Ang mga internal user ID fields tulad ng createdBy at updatedBy ay nakalat din sa iba’t ibang lugar, na kumikilala ng bahagyang kontur ng platform account structure.

Ang mga market ay kumakatawan sa 48,536 na market mula sa Polymarket Gamma system (kasama ang buong metadata, condition ID, token ID), higit sa 250,000 na aktibong CLOB market (kasama ang FPMM contract address), 292 na event na may internal username at wallet address ng submitter at oracle, at 100 na reward configuration na may USDC contract address at daily payout rate.

Ang wallet address ay anonymous sa blockchain, ngunit kapag ito ay kasama ng pangalan, personal na profile, at avatar, natutunaw ang anonymity. Ito ang pangunahing kontrobersya na hindi sinasakop ng pagtugon ni Polymarket:

Ang pagiging "pampubliko" ng data at kung patuloy pa bang protektado ang pagkakakilanlan ng user pagkatapos ma-aggregate ang data ay dalawang magkaibang tanong.

“Ito ay isang tampok, hindi isang bug”: Ang pagtutol ni Polymarket

Ang tanging tweet na isinampa ng Polymarket noong Abril 28 sa X ay nagsimula sa isang emoji na «😂», kung saan itinanong ang terminong «napapalabas», at sinunod ng pagtutol sa bawat punto: ang chain data ay natural na accessible sa audit, walang data na «leaked», ang parehong impormasyon ay maaaring makakuha nang libre sa public API, at hindi kailangang bumili nito. Nagwakas ang buong pahayag sa «Ito ay feature, hindi vulnerability».

Sinipi ng The Crypto Times na ang tugon ng Polymarket ay hindi direktang sinasakop ang mga espesipikong teknikal na akusasyon ng hacker, kabilang ang maling konfigurasyon ng API, maling konfigurasyon ng CORS, hindi ipinakita endpoints, at kulang na rate limiting. Ang platform ay nag-atake nang malakas sa pinakamadaling ipagtanggol na aspeto—kung ang data ay pampubliko—ngunit nanatiling tahimik sa mas pangunahing isyu sa seguridad: ang pagkuha at pagpapakete ng datos sa pamamagitan ng hindi inaasahang daan ng attacker.

Ang xorcat ay nagsabi rin na hindi nauna ang pagpapahayag sa Polymarket dahil wala ang platform sa isang bug bounty program. Ang puntos na ito ay hindi pa pinatotohanan ng isang third party, ngunit kung totoo, ito ay nagpapakita ng isang uri ng kulang sa aktibong security governance ng Polymarket: walang opisyal na channel para sa responsible disclosure, kaya mas pumipili ang mga attacker na i-publish nang direkta kaysa mag-report sa loob.

Hindi ito ang unang pagkakataon na ipinakita ang mga problema sa kaligtasan ng Polymarket

Bumalik sa timeline, Agosto hanggang Setyembre 2024, ilang gumagamit na nag-login sa Polymarket gamit ang kanilang Google account ay nareport na kinuha ang kanilang USDC, kung saan ang mga attacker ay gumamit ng proxy function call sa Magic Labs SDK upang ilipat ang balanse ng mga gumagamit sa phishing address. Kumpirmado ng customer service ng Polymarket bago ang dulo ng Setyembre ang hindi bababa sa limang katulad na pag-atake.

Noong Nobyembre 2025, ginamit ng mga hacker ang komentaryo ng Polymarket upang mag-post ng mga phishing link; pagkatapos ma-click, inilalagay nito ang masasamang script sa mga aparato ng mga user, at ang kinalabasan ng mga gawaing ito ay nagdulot ng higit sa $500,000 na pagkawala.

Noong Disyembre 2025, muli ay nangyari ang pagkakalat ng mga account. Tinanggap ng Polymarket ang insidente sa Discord at isinakdal ito sa “butas sa third-party authentication service.” Ang mga diskusyon sa social media ay nagtuturo sa mga user na gumagamit ng email login sa Magic Labs, ngunit hindi binanggit ng platform ang partikular na serbisyo na nasasakdal, at hindi rin isinagawa ang eksaktong bilang ng mga naimpluwensyahan o sukat ng pagkawala.

Pagkatapos ng bawat pangyayari, ang platform ay nagbigay ng iba’t ibang antas ng tugon: may mga nagsisisi sa third-party service provider, at may mga nag承认 ng problema at nagpangako na makipag-ugnayan sa mga user na naapektuhan. Ang pangyayaring ito ay ang unang beses na ginamit ang “ito ay pampublikong data” bilang buong pagsisilbing panukala. Mula sa kasaysayan, ang tugon na ito ay mas tila isang pag-aalsa laban sa kalikasan ng pangyayari, kaysa sa karaniwang pagtugon sa isang security incident.

Sa oras ng pagsulat, wala pang paliwanag mula sa Polymarket tungkol sa pagpapabuti ng mga teknikal na butas na inilahad ni xorcat, at ang mga script na PoC sa forum ay maaari pa ring i-download ng sinuman.