Nagsimula na ang Monthly Security Highlights ng Zero Time Tech! Ayon sa mga estadistika ng maraming blockchain security monitoring platforms, ang pangkalahatang kalagayan ng seguridad sa larangan ng cryptocurrency noong Pebrero 2026 ay stable ngunit may malaking panganib: ang kabuuang pagkawala dahil sa security incidents ay umabot sa halos $228 milyon, kung saan ang $126 milyon ay mula sa hacker attacks at contract vulnerabilities, habang ang $102 milyon ay mula sa phishing scams at Rug Pulls. Mayroong 18 na protocol hacker attacks, na bumaba ng 9.2% kumpara sa nakaraang buwan; at 13 na phishing at authorization hijacking incidents, na kumakatawan sa 41.9% ng kabuuang bilang ng incidents noong buwang iyon, kung saan ang ilan sa mga AI-impostor phishing attacks ay nagdulot ng malalaking pagkawala at naging pangunahing dahilan sa pagtaas ng mga pagkawala sa scam. Patuloy na umiiwas ang mga hacker organization sa mga mura at mataas na kita social engineering attacks, at mas karaniwan na ang paggamit ng AI-generated pages para sa mas tumpak na phishing—naging pangunahing layunin ang mga indibidwal na investor at mga maliit na proyekto.

Sa aspeto ng pag-atake ng hacker

6 karaniwang pangyayari sa kaligtasan

• Pag-atake sa butas sa pagsusuri ng kontrata ng CrossCurve Cross-Chain Bridge

Damaged amount: approx. $3 million

Detalye ng pangyayari: Noong Pebrero 1–2, ang decentralized cross-chain protocol na CrossCurve ay na-hack, kung saan ang attacker ay naggamit ng isang vulnerability sa gateway verification sa function na expressExecute ng ReceiverAxelar contract upang mag-fake ng cross-chain messages at walang pahintulot na i-unlock at makuha ang mga token mula sa PortalV2 contract ng protocol, na nakakaapekto sa maraming chains, na may kabuuang pagkawala na humigit-kumulang sa $3 milyon. Pagkatapos ng pangyayari, agad na isinara ng team ng CrossCurve ang kanilang cross-chain service, pinag-ayos ang vulnerability, at inilabas ang 10 mga address kung saan natanggap ang mga nakuha na token, at nagtataguyod ng isang plano na magbibigay ng 10% reward kung ang pera ay babalik sa loob ng 72 oras. Kasalukuyang nasa kontrol na ang sitwasyon, at ang ilang nakuha na EYWA tokens ay hindi makakalikom dahil sa pagpapahinga ng mga exchange.

• Vibe Coding AI code vulnerability attack on Moonwell protocol

Damaged amount: Approximately $1.78 million

Detalye ng pangyayari: Noong Pebrero 18, ang DeFi protocol na Moonwell ay na-hack, at ang pangunahing dahilan ay ang paggamit ng code ng smart contract na nilikha ng Claude Opus 4.6 na may fatal na vulnerability, kung saan mali ang pagtatakda ng presyo ng cbETH sa $1.12 (totoo ay halos $2,200). Gumamit ang hacker ng price discrepancy na ito para sa overborrowing, na nagresulta sa pagkawala ng halos $1.78 milyon. Ipinakita ng security researcher na ito ang unang chain-based security incident sa kasaysayan na dulot ng Vibe Coding. Pagkatapos ng pangyayari, tinanggal ng project ng mga kaukulang smart contract, sinimulan ang pagpapabuti ng vulnerability, at pinagpalakas ang human audit para sa AI-generated code.

• Pag-atake sa oracle ng YieldBloxDAO

Damaged amount: Approximately $10 million

Detalye ng pangyayari: Noong Pebrero 21, ang Stellar blockchain lending protocol na YieldBloxDAO ay nasakop ng isang hacker na gumamit ng anomaliya sa oracle pricing sa pamamagitan ng pagmanipula ng presyo ng ilalim na liquidity token upang magkaroon ng masamang over-collateralized loan, na nagresulta sa pagkawala ng halos $10 milyon sa mga asset. Pagkatapos ng insidente, ang team ng proyekto ay nag-pause sa serbisyo ng protocol at nagtatrabaho kasama ang mga security agency para sa paghahanap ng mga asset at pag-aayos ng mga vulnerability.

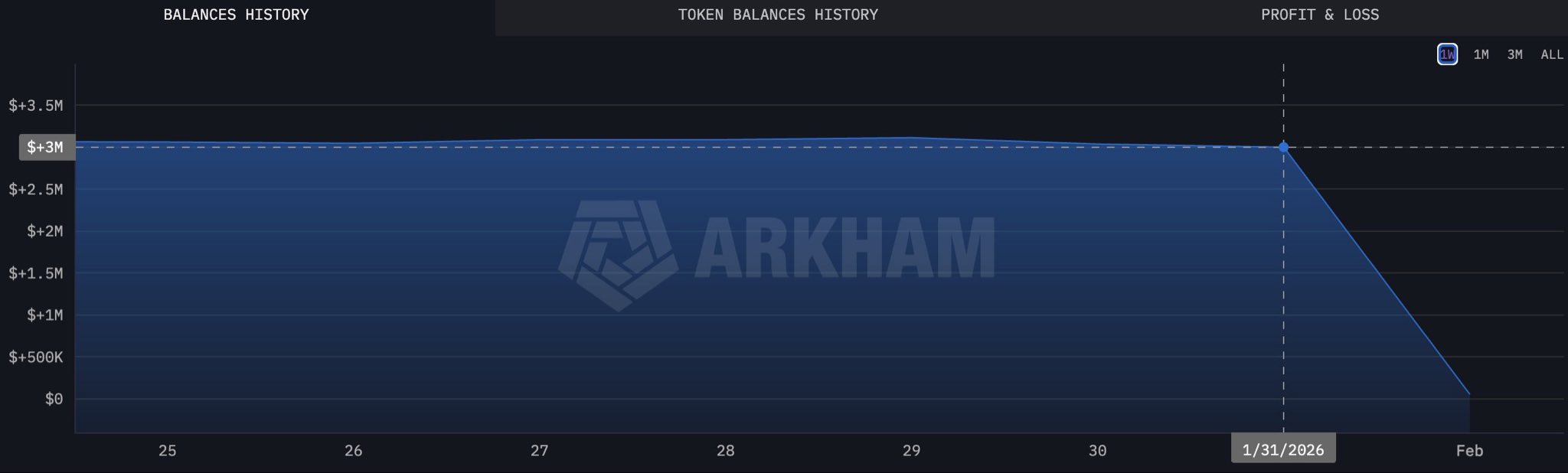

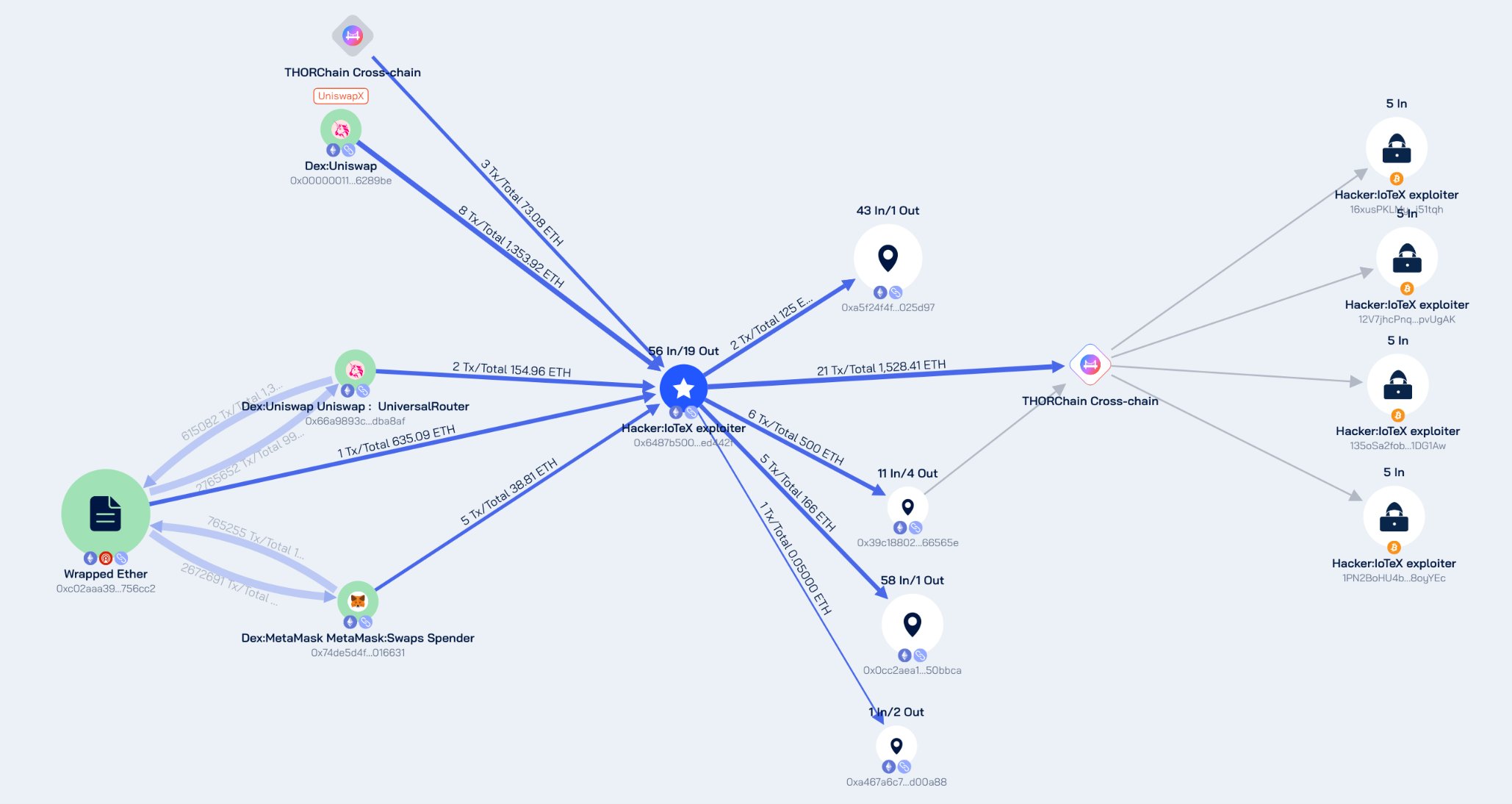

• Paglabas ng pribadong key sa token vault ng IoTeX

Damaged amount: Approximately $4.4 million

Detalye ng pangyayari: Noong Pebrero 21, ang ioTube cross-chain bridge ng ekosistema ng IoTeX ay nasakop ng hacker. Sa pamamagitan ng pagkuha ng private key ng owner ng Ethereum side validator, nakapasok ang hacker sa mga kontrata na kaugnay ng cross-chain bridge at nakuha ang iba’t ibang crypto asset sa pool. Maraming pag-update ang opisyal na pahayag ng IoTeX, na nagpapatotoo na ang tunay na pagkawala mula sa pag-atake ay halos $4.4 milyon, kung saan ang 99.5% ng anomalous minting ay nai-block o permanenteng in冻结. Pagkatapos ng pangyayari, ang proyekto ay agad na isinara ang cross-chain bridge at mga kaugnay na transaksyon, sinimulan ang upgrade ng mainnet, isinara ang 29 mapanganib na address, at nagtulungan sa FBI at iba’t ibang pambansang awtoridad para sa global na paghahanap ng mga asset. Pinangako nilang babayaran nang 100% ang lahat ng naapektuadong user, at kasalukuyang naka-recover na ang lahat ng serbisyo.

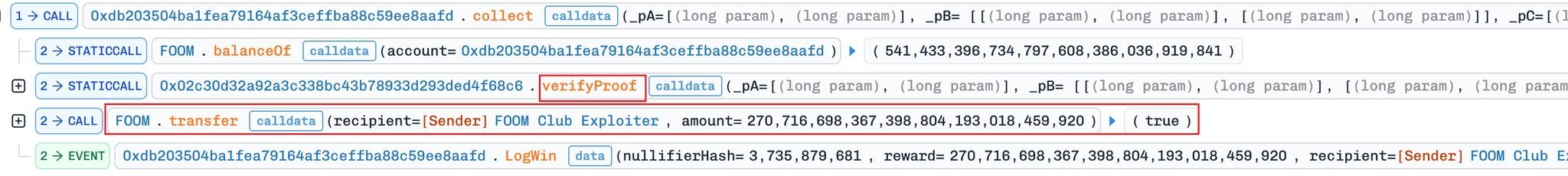

• Pangyayari ng pagpapakopya sa FOOMCASH

Damaged amount: Approximately $2.26 million

Detalye ng pangyayari: Noong Pebrero 26, ang FOOMCASH project sa Base chain at Ethereum chain ay nasakop ng copycat attack, kung saan ang attacker ay nagamit ang maling konfigurasyon ng zkSNARK verification key (maling pag-set ng Groth16 verifier parameters), katulad ng nangyari sa Veil Cash incident, upang magsagawa ng forged proofs at makuha ang malaking halaga ng mga token. Ang pagkawala sa Base chain ay umabot sa halos $427,000, habang ang pagkawala sa Ethereum chain ay umabot sa halos $1.833,000 (ang ilang pondo ay posibleng na-save ng white hat), na may kabuuang pagkawala na halos $2.26 milyon. Pagkatapos ng pangyayari, ipinahinto agad ng team ang mga kaugnay na serbisyo at nag-imbestiga.

• Pag-atake sa pagkakaroon ng arbitrary call sa protokolo ng Seneca DeFi

Damaged amount: Approximately $6.5 million

Detalye ng pangyayari: Noong Pebrero 28, ang DeFi protocol na Seneca ay nasakop ng isang hacker dahil sa isang vulnerability na nagpapahintulot sa arbitrary call, na may nakaraang pagtataya ng pagkawala ng higit sa 1,900 ETH, na may halagang humigit-kumulang na $6.5 milyon. Pagkatapos ng pag-atake, ang address na idinemarka bilang hacker ng SenecaUSD ay nagsauli na ng 1,537 ETH (humigit-kumulang na $5.3 milyon) patungo sa address ng tagapag-deploy ng Seneca, habang ang natitirang 300 ETH (humigit-kumulang na $1.04 milyon) ay nilipat sa isang bagong address. Kasalukuyang nagpapagawa ang proyekto ng pag-ayos ng vulnerability at pagsusuri ng mga asset.

Rug Pull / Phishing scam

8 karaniwang pangyayari sa kaligtasan

(1) Noong Pebrero 10, ang mga biktima ng address na nagsisimula sa 0x6825 ay nag-sign ng isang masamang transaksyon na “increaseAllowance” sa BSC, na nagresulta sa pagkawala ng BUSD na halagang $118,785. Marami ang magiging alerto sa mga pahintulot at hiling sa pag-approve, ngunit ang “increaseAllowance” ay parehong trap, lamang may mas kaunting kilalang pangalan.

(2) Pebrero 17, ulit na umabot ang address poisoning/similar recipient scam. Sa Ethereum, ang 0xce31…b89b ay nagpadala ng halos $599,714 sa maling katulad na address.

Inaasahan: 0x77f6ca8E…a346

Error: 0x77f6A6F6…A346

(3) Noong Pebrero 18, ang mga biktima na may address na nagsisimula sa 0x308a ay nag-sign ng masamang USDT approval (approve(address,uint256)), na nagresulta sa paglipat ng halos $337,069 na USDT sa wallet ng mang-aabuso.

(4) Noong Pebrero 18, isang biktima ay nagpadala ng $157,000 sa isang katulad na address pagkatapos kopyahin ang nasirang history ng paglipat.

Inaasahan: 0xa7a9c35a…03F0 → Ipadala sa: 0xa7A00BD2…03F0

(5) Noong Pebrero 25, ang mga biktima na may address na nagsisimula sa 0xb30 ay nalugi ng $388,051 pagkatapos mag-sign ng phishing token approval sa Ethereum.

(6) Phishing scam na nagpapakita ng imitasyon ng hardware wallet

Oras: Pebrero 12

Uri ng insidente: Ang isang hacker ay naglalabas ng isang pormal na pahina ng pag-verify para sa isang pangunahing hardware wallet, at sa pamamagitan ng email at text message, ipinapadala ang “babala sa seguridad ng wallet” upang hikayatin ang mga user na mag-input ng kanilang mnemonic phrase at private key para sa “pagsusuri ng seguridad.” Matagumpay na nakuha ng hacker ang mga mnemonic phrase ng ilang mga user at sinira ang kanilang mga account, na may kabuuang pagkawala na humigit-kumulang sa $950,000.

(7) Pagnanakaw ng maling DEX address na Rug Pull

Oras: Pebrero 17

Uri ng insidente: Ang mga hacker ay nagpapalit ng address ng pagpapadala ng user at naglilikha ng maling interface ng DEX upang ipaunawa sa mga user na ipadala ang kanilang pera sa isang maling address. Pagkatapos makapagpadala ang user, agad nilang isasalin ang mga pondo sa maraming anonymous address. Ang kabuuang pagkawala ay humigit-kumulang sa $600,000 na USDT, na nakakaapekto sa higit sa 200 na biktima. Ayon sa pagmamasid, ang pinakamataas na pagkawala sa isang biktima ay humigit-kumulang sa $600,000.

(8) Pagmamaliw na website ng Uniswap para sa phishing

Oras: Pebrero 19 – Pebrero 26

Uri ng insidente: Ang isang hacker ay bumili ng mga ad sa Google Search, nagtatag ng isang phishing website na may malaking pagkakatulad sa opisyal na interface ng Uniswap, at gumamit ng mga ad at private message sa social media upang i-direct ang mga user na i-click ang link at magbigay ng pahintulot. Gamit ang AngelFerno wallet clearing tool, sila ay nagsagawa ng masalimuot na pagkakawala ng mga crypto asset ng mga user. Ang ilang biktima ay naging biktima dahil mahirap makilala ang pagkakaiba sa pagitan ng fake domain at totoong URL. Sa isang buwan, higit sa 1,000 ang biktima, na may kabuuang pagkawala na humigit-kumulang sa $1.8 milyon.

Summary

Sa Pebrero 2026, ang mga panganib sa seguridad ng blockchain ay nagpapakita ng patuloy na mataas na kaganapan ng pag-atake sa mga kontrata at patuloy na pagpapalalim ng mga paraan ng pangako. Ang mga pag-atake ng hacker ay pangunahing nakatuon sa manipulasyon ng oracle, seguridad ng cross-chain bridge, mga butas sa pahintulot ng kontrata, at mga defekto sa code, at ang paggamit muli at pagkopya ng mga pag-atake ay nagsisimulang tumataas, na nagdudulot ng mas malaking banta sa mga katamtamang at maliit na protokolo.

Ang mga scammer ay patuloy na gumagamit ng phishing authorization, fake websites, at pyramid schemes na nagtatapos sa pagtakas, habang ang AI-generated fake pages at ad hijacking ay nagpapalakas ng lihim ng mga scam, na nagpapadali sa pagkilala ng mga karaniwang user.

Inirerekomenda ng security team ng Zero Time Technology: ang mga indibidwal na user ay dapat maging maingat sa pagpapahintulot, i-verify ang opisyal na address, at iwasan ang mga hindi kilalang link at mataas na panganib na proyekto; ang mga project team ay dapat pahusayin ang audit ng contract, pamamahala ng private key, at paghihiwalay ng mga pahintulot, at bigyan ng pansin ang seguridad ng oracle at cross-chain scenarios; sa antas ng industriya, dapat palakasin ang pagbabahagi ng threat intelligence at mapabuti ang kakayahan sa pagtatanggol sa buong chain upang magkaisa sa pagpapanatili ng kaligtasan ng ecosystem.