Isinulat ni Eric, Foresight News

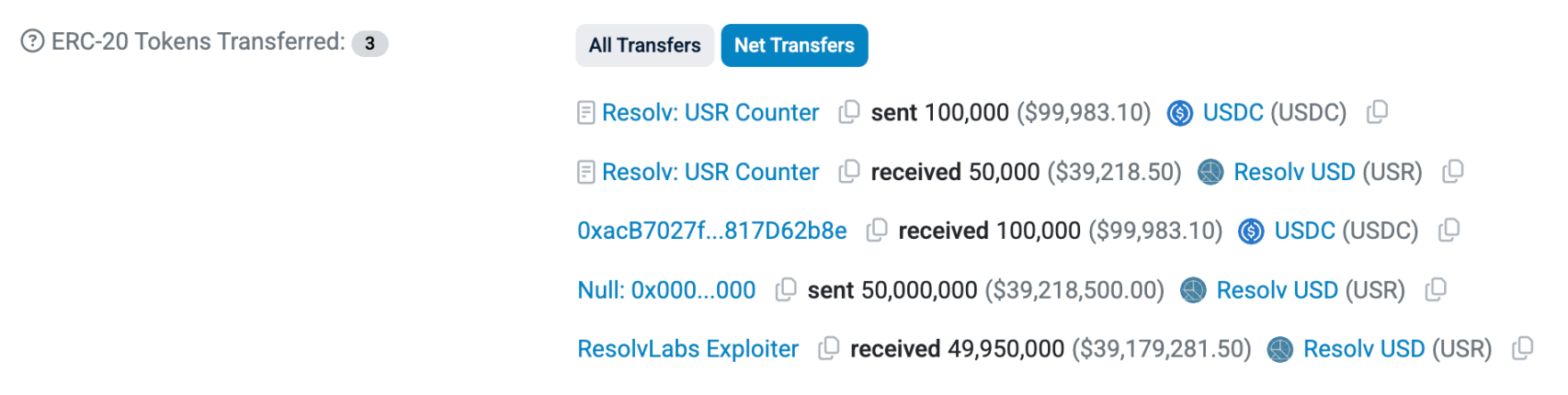

Sa paligid ng 10:21 ng Beijing Time ngayon, ang Resolv Labs, na naglunsad ng stablecoin na USR gamit ang delta-neutral strategy, ay nasakop ng mga hacker. Ang address na nagsisimula sa 0x04A2 ay gumamit ng 100,000 na USDC upang mag-mint ng 50 milyong USR mula sa protokolo ng Resolv Labs.

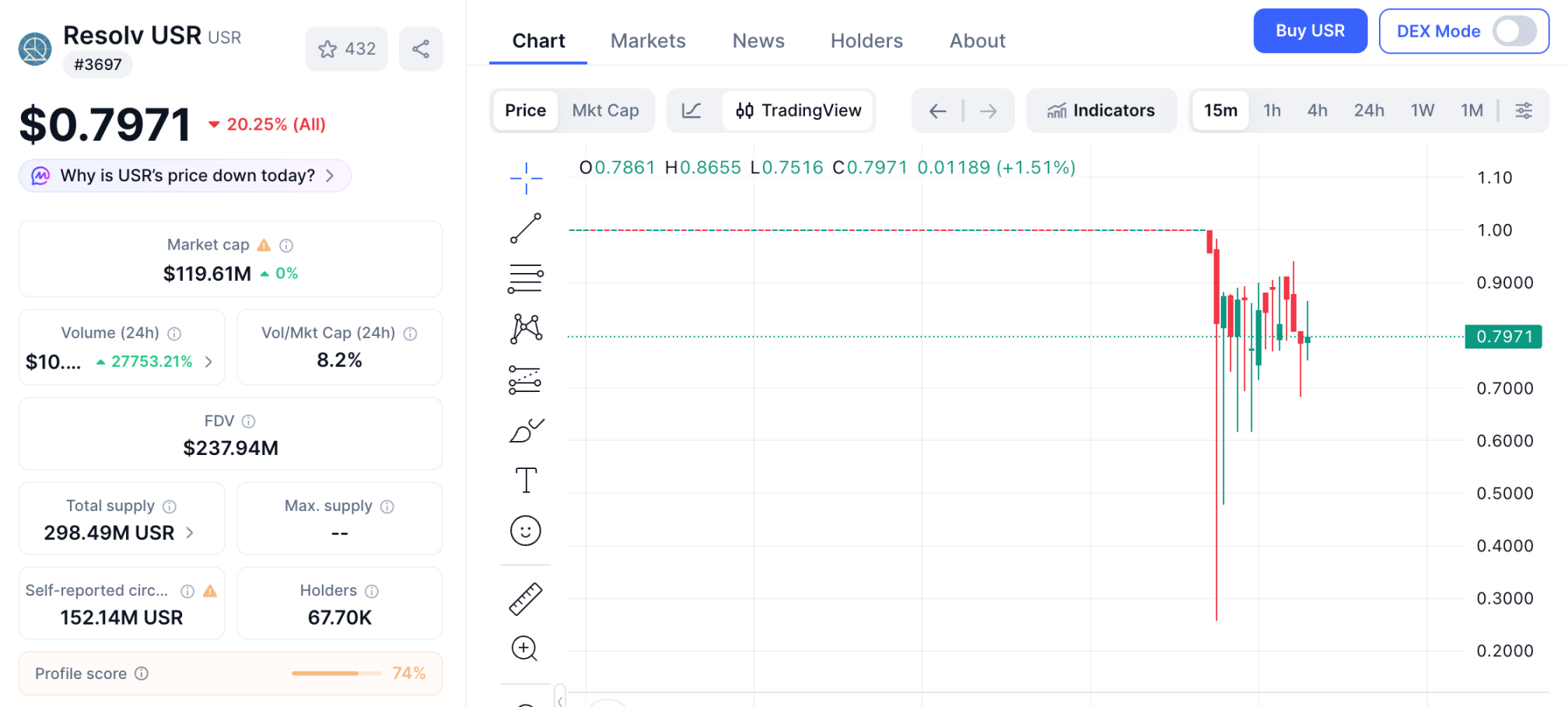

Kasunod ng pagkakalantad ng pangyayari, bumaba ang USR sa paligid ng $0.25, at bumalik sa paligid ng $0.80 hanggang sa panahon ng pagsulat. Ang pinakamataas na pagbaba sa presyo ng RESOLV token ay nasa halos 10%.

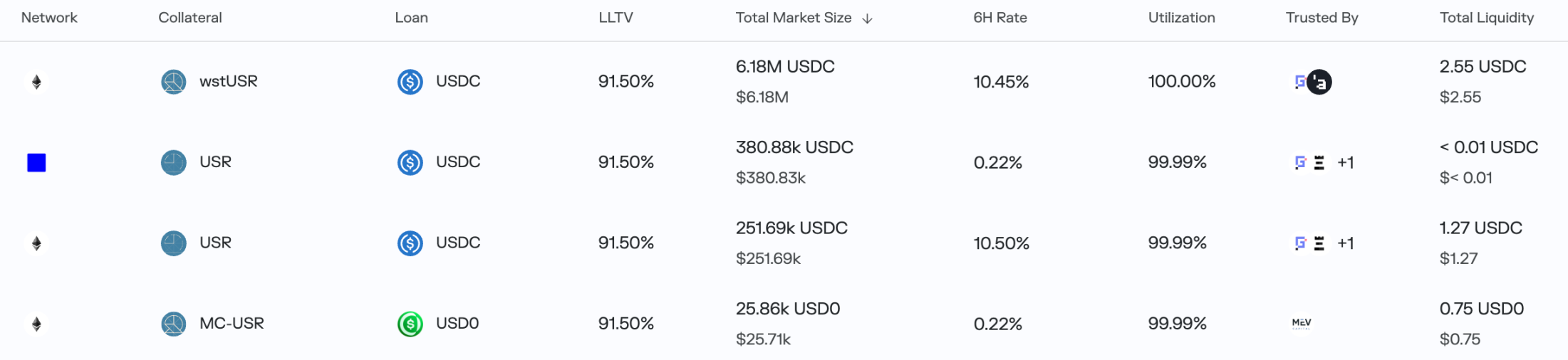

Pagkatapos ay ginamit ng hacker ang parehong paraan upang muling mag-cast ng 30 milyong USR gamit ang 100,000 USDC. Kasabay ng malaking pagkawala ng peg ng USR, agad na gumawa ng arbitrage ang mga trader, at halos walang natirang pondo sa maraming lending markets sa Morpho na tinatanggap ang USR, wstUSR, at iba pa bilang collateral; ang Lista DAO sa BNB Chain ay ipinahinto rin ang mga bagong aplikasyon para sa pagpapautang.

Hindi lang ito ang mga loan protocol na naapektuhan. Sa disenyo ng Resolv Labs, maaari rin ng mga user na mag-cast ng isang RLP token na may mas malaking price volatility at mas mataas na yield, ngunit kailangang mag-responsibilidad sa pagbabayad kung sakaling magkaroon ng loss ang protocol. Kasalukuyan, ang circulation ng RLP token ay halos 30 milyon, at ang pinakamalaking holder, ang Stream Finance, ay may hawak na higit sa 13 milyong RLP, na nagbibigay ng net risk exposure na halos $17 milyon.

Tama, maaaring mabigo muli ang Stream Finance, na dati nang nasira dahil sa xUSD.

Sa panahon ng pagsulat, ang hacker ay nakapag-convert ng USR patungo sa USDC at USDT at patuloy na bumibili ng Ethereum, na kumukuha na ng higit sa 10,000 na ETH. Gamit ang 200,000 na USDC, naglabas ang hacker ng higit sa $20 milyon na ari-arian, at natagpuan niya ang kanyang sariling “100x coin” sa panahon ng bear market.

Muli pang napag-ukulan ng pagkakataon dahil sa “hindi sapat na katiyakan”

Noong Oktubre 11 ng nakaraan taon, ang malaking pagbaba ay nagresulta sa pagkawala ng collateral sa maraming stablecoin na naglalabas ng delta-neutral strategy dahil sa ADL (automatic deleveraging). Ang ilang proyekto na gumagamit ng altcoins bilang asset para sa kanilang strategy ay mas malubhang nangalunot at kahit na umalis nang direkta.

Ang Resolv Labs, na dinakip sa pag-atake na ito, ay gumamit ng katulad na mekanismo upang ilabas ang USR. Ang proyektong ito ay nag-anunsyo noong Abril 2025 na natapos ang kanilang $10 milyong seed round na pinamumunuan ng Cyber.Fund at Maven11, kasama ang Coinbase Ventures, at ilunsad ang token na RESOLV noong huling bahagi ng Mayo at unang bahagi ng Hunyo.

Ngunit ang dahilan kung bakit sinakop ang Resolv Labs ay hindi ang ekstremong paggalaw ng presyo, kundi ang pagdidisenyo ng mekanismo para sa pagmimina ng USR na “hindi sapat na maaasahan”.

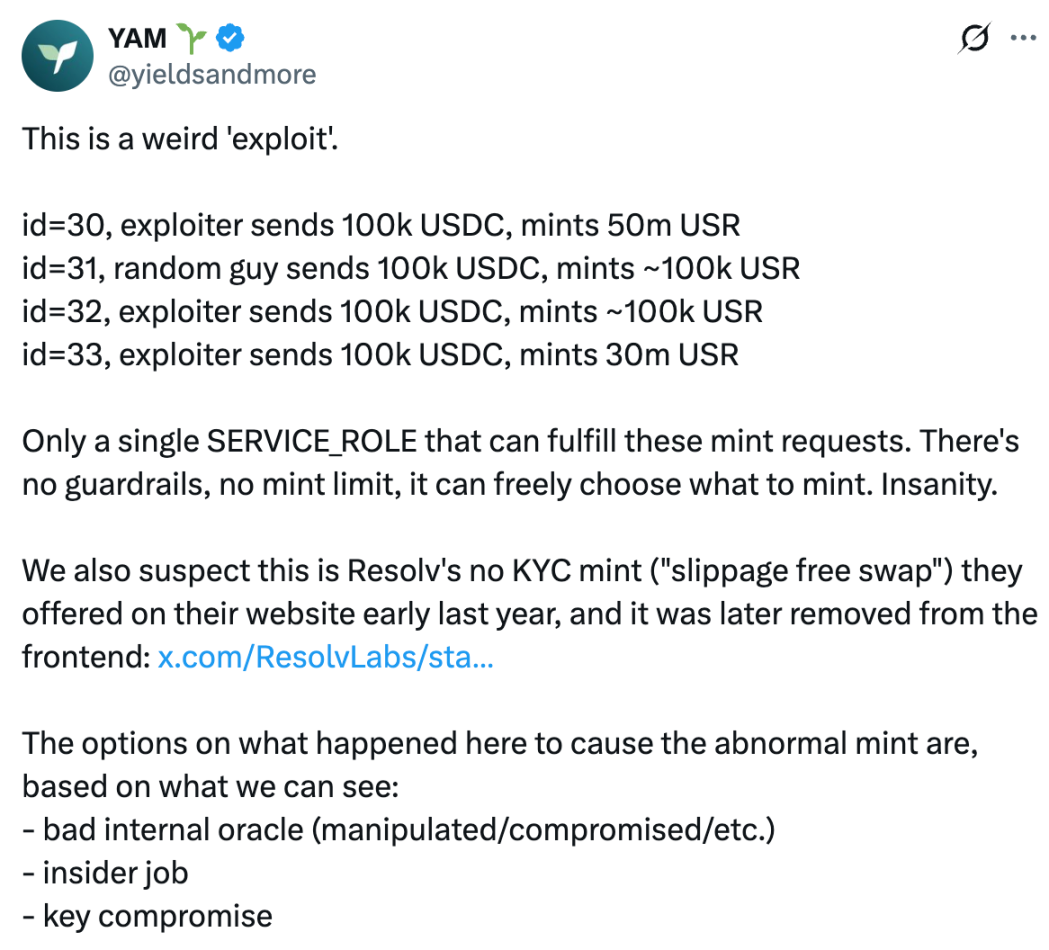

Kasalukuyang walang security company o opisyal na nag-analisa ng dahilan ng cyber attack na ito. Ang DeFi community na YAM ay naglabas ng preliminary conclusion sa pamamagitan ng pagsusuri: malamang na kinontrol ng hacker ang SERVICE_ROLE na ginagamit ng backend ng protocol para magbigay ng parameters sa minting contract.

Ayon sa pagsusuri ni Grok, habang nagmimint ng USR, ang user ay naglalabas ng hiling sa chain at tinatawag ang requestMint function ng contract, na may mga parameter:

_depositTokenAddress: Ang address ng token na i-deposit;

_amount: dami ng pagdeposito;

_minMintAmount: Pinakamababang inaasahang bilang ng USR na tatanggapin (anti-slippage).

Pagkatapos, i-deposito ng user ang USDC o USDT sa kontrata, at ang backend ng proyekto na may SERVICE_ROLE ay susubaybayan ang kahilingan, gamit ang Pyth oracle upang i-check ang halaga ng mga ipinadala na asset, at pagkatapos ay tatawagin ang completeMint o completeSwap function upang matukoy ang aktwal na bilang ng USR na maimpluwensya.

Ang problema ay nasa pagkakatotoo na ang minting contract ay buong tiwala sa _mintAmount na ibinigay ng SERVICE_ROLE, na naniniwala na ang bilang na ito ay na-verify sa labas ng chain ng Pyth, kaya walang limitasyon sa itaas at walang on-chain oracle verification; diretso itong isinagawa ang mint(_mintAmount).

Batay dito, hinuhulaan ni YAM na ang hacker ay nagkaroon ng kontrol sa SERVICE_ROLE na dapat ay kontrolado ng team ng proyekto (posibleng dahil sa pagkabigo ng internal oracle, pagnanakaw mula sa loob, o pagkawala ng key), at direktang isinet ang _mintAmount sa 50 milyon habang nagmimint, na nagresulta sa pag-atake kung saan ang 100,000 na USDC ay ginamit upang maimint ang 50 milyong USR.

Sa huli, ang konklusyon ni Grok ay ang Resolv ay hindi nagsanay sa posibilidad na ang address (o contract) na ginagamit para tumanggap ng mga hiling sa pagmimina ng mga user ay maaaring kontrolin ng mga hacker; nang sumubmit ang hiling sa pagmimina ng USR sa huling contract na nagmimina ng USR, wala itong max mint limit at hindi ginamit ang on-chain oracle para sa secondary verification, at diretso itong pinaniniwalaan ang lahat ng parameter na ibinigay ng SERVICE_ROLE.

Hindi sapat ang pag-iingat

Bukod sa pagtataya ng dahilan ng pag-hack, tiniyak ni YAM ang kakulangan ng paghahanda ng team ng proyekto sa pagharap sa krisis.

Sinabi ni YAM sa X na nag-pause ang Resolv Labs ng 3 oras pagkatapos ng unang pag-atake ng hacker, kung saan mayroong halos 1 oras na pagkaantala dahil sa pagkolekta ng 4 na signature na kailangan para sa multi-sign transaction. Naniniwala si YAM na ang emergency pause ay dapat ay nangangailangan lamang ng isang signature, at ang pagsasakop ay dapat ipamahagi sa pinakamaraming miyembro ng tim, o sa mapagkakatiwalaang external operator, upang mapataas ang pagmamasid sa anumang anomaliya sa chain, mapabilis ang posibilidad ng mabilis na pag-pause, at mas mabuting ma-cover ang iba’t ibang orasan.

Kahit na ang pagmungkahi na kailangan ng isang tanging lagda lamang upang ipaalam ang pagpapahinga ng protokolo ay maaaring maging sobrang radikal, ang paghingi ng maraming lagda mula sa iba’t ibang orasan ay maaaring magdulot ng pagkakaligtaan sa panahon ng emergency. Ang pagpapakilala ng isang tiwala at patuloy na nagmomonitor sa on-chain behavior na third party, o ang paggamit ng mga monitoring tool na may awtoridad na mag-pause sa protokolo sa kritikal na sitwasyon, ay mga aral na natutunan mula sa pangyayaring ito.

Hindi na lamang limitado sa mga vulnerabilities ng contract ang mga pag-atake ng mga hacker sa DeFi protocols; ang insidente sa Resolv Labs ay nagbibigay babala sa mga proyekto: ang mga asumpsyon sa seguridad ng protocol ay dapat maging na hindi tiyakin ang anumang bahagi, at ang lahat ng mga bahagi na may kaugnayan sa mga parameter ay dapat magkaroon ng kahit anong dalawang pag-verify, kahit na ang backend na pinapatakbo ng proyekto mismo.