Ang mga kasangkapan sa “vibe coding” ay naglalabas ng malaking dami ng personal at korporatibong data. Noong huling panahon, ang mga siyentipiko mula sa isang Israeli na startup sa cybersecurity na RedAccess ay natuklasan habang pinag-aaralan ang trend ng “shadow AI” na ang mga AI tool na ginagamit ng mga developer para mabilis na magbuo ng software ay nagdudulot ng paglalabas ng mga medical record, financial data, at mga pribadong dokumento ng Fortune 500 sa open web.

Sinabi ni Dor Zvi, CEO ng RedAccess, na natuklasan ng mga researcher ang higit sa 380,000 na publiko-access na aplikasyon at iba pang mga asset na nilikha ng mga developer gamit ang mga tool tulad ng Lovable, Base44, Netlify, at Replit, kung saan ang halos 5,000 ay naglalaman ng sensitibong impormasyon ng negosyo, ngunit ang halos 2,000 na aplikasyon ay tila inilabas ang pribadong data pagkatapos ng karagdagang pagsusuri. Ipinatotohanan ng Axios ang ilang nag-expose na aplikasyon, at kinumpirma rin ng WIRED ang mga natuklasang ito.

40% ng AI-powered apps ay nagpapakita ng sensitibong data,

Kasama na ang admin privileges

Samantalang patuloy na hahawak ng AI ang mga gawain ng mga modernong programmer, ang larangan ng cybersecurity ay nagsagawa na ng babala: ang mga automated coding tool ay magdudulot ng malaking bilang ng mga vulnerabilities na maaaring pagsamantalahan. Gayunpaman, kapag ang mga tool na ito sa vibe coding ay nagpapahintulot sa sinumang makalikha at mag-host ng mga app sa web sa pamamagitan ng isang klik lamang, ang problema ay hindi na lamang ang mga vulnerability—kundi ang halos walang anumang proteksyon sa seguridad, kabilang ang napakasensitibong corporate at personal na data.

Ayon sa mga impormasyon, sinuri ng koponan ng RedAccess ang libu-libong vibe coding web application na nilikha gamit ang AI na mga tool sa pagbuo tulad ng Lovable, Replit, Base44, at Netlify, at natuklasan na higit sa 5,000 dito ay may kaunting o walang anumang mekanismo ng seguridad o pag-verify. Marami sa mga web application na ito ay maaaring ma-access nang direkta kahit sino ang makakuha ng kanilang URL, at may ilan pa na may simpleng hadlang, tulad ng pagpaparehistro lamang gamit ang anumang email address.

Sa mga 5,000 na AI coding app na maaaring i-access ng sinuman sa pamamagitan ng pag-input ng URL sa browser, natuklasan ni Zvi na halos 2,000 ang nagpapakita ng sensitibong data pagkatapos ng karagdagang pagsusuri. Sinabi ni Zvi na halos 40% ng mga app ay nagpapakita ng sensitibong data, kabilang ang medikal na impormasyon, financial na data, corporate presentations at strategic documents, at detalyadong rekord ng mga pakikipag-usap ng mga user sa chatbots.

Ang mga screenshot ng web application na ibinahagi niya (kung saan ang ilan ay napatunayan pa ring online at nasa estado ng pagkakabukas) ay nagpapakita ng mga impormasyon tungkol sa pagkakaloob ng gawain sa isang ospital (kasama ang personal na impormasyon ng mga doktor), detalyadong data sa pagbili ng mga ad ng isang kumpanya, presentasyon ng estratehiya sa pagpasok sa merkado ng isang iba pang kumpanya, kompletong record ng usapan ng chatbot ng isang retailer (kasama ang buong pangalan at mga contact details ng mga customer), mga tala ng paghahatid ng isang kumpanya sa pagpapadala, at iba’t ibang data sa pagbebenta at pampinansiyal mula sa maraming kumpanya. Sinabi rin ni Zvi na sa ilang mga kaso, ang mga naka-expose na application ay maaaring magbigay sa kanya ng admin privileges sa sistema, kahit na mag-delete ng iba pang mga admin.

Sinabi ni Zvi na madaling hanapin ng RedAccess ang mga web application na may mga butas. Pinapayagan ng Lovable, Replit, Base44, at Netlify ang mga user na mag-host ng web application sa kanilang sariling domain ng mga AI company, hindi sa sariling domain ng user. Kaya, ang mga mananaliksik ay kailangan lang mag-search gamit ang domain ng mga company na ito kasama ang iba pang mga keyword sa Google at Bing upang makakilala ng libu-libong aplikasyon na gumagamit ng mga tool na ito para sa vibe coding.

Sa kaso ng Lovable, natuklasan ni Zvi ang malaking bilang ng phishing websites na nagmumula sa mga malalaking kumpanya, na tila nilikha at inhost sa mga domain ng Lovable gamit ang AI coding tool, kabilang ang Bank of America, Costco, FedEx, Trader Joe’s, at McDonald’s. Tiniyak ni Zvi na ang 5,000 na exposed applications na natuklasan ng Red Access ay nag-iisang inhost sa sariling domain ng AI coding tool, ngunit maaaring may libo-libo pang applications na inhost sa mga domain na binili ng mga user.

Tinukoy ng security researcher na si Joel Margolis na mahirap patunayan kung ang totoong data ay talagang inilabas sa isang hindi protektadong AI-powered web application. Noong nakaraan, nakakita siya at ng kanyang mga kasamahan ng isang AI chat toy na inilabas ang 50,000 na transcript ng usapan sa mga bata sa isang website na may kaunting seguridad. Sinabi niya na ang data sa vibe coding applications ay maaaring mga placeholder lamang, o ang application ay isang proof-of-concept (POC) lamang. Naniniwala rin si Brodie mula sa Wix na ang dalawang halimbawang inihandog sa Base44 ay tila mga test site o naglalaman ng AI-generated na data.

Gayunpaman, naniniwala si Margolis na ang problema ng pagkakalantad ng data dahil sa mga web application na binuo ng AI ay talagang totoo. Sinabi niya na madalas niyang makikita ang mga sitwasyon ng pagkakalantad na ilarawan ni Zvi. “May tao sa marketing team na gustong gumawa ng website, hindi sila engineer, at maaaring walang kaalaman o background sa seguridad,” ipinahiwatig niya. Ang mga tool sa AI coding ay gagawin ang iyong hiling, ngunit kung hindi mo hilingin na gawin ito nang ligtas, hindi ito gagawa nito nang sarili nito.

Maaaring gumawa ng anumang tao

Ngunit may problema sa default settings

Sa loob ng higit sa dalawang linggo bago ang paglalabas ng pag-aaral ni RedAccess, nangyari ang isang insidente: ang Cursor na nagpapatakbo ng Claude Opus 4.6 model ay nag-delete ng buong production database at lahat ng volume-level backup ng PocketOS sa loob ng 9 segundo sa pamamagitan ng isang API call sa kanilang infrastructure provider na Railway.

Sinabi nang direkta ni Zvi, “Maaaring gumawa ng anumang bagay ang mga tao at gamitin ito nang direkta sa production environment, gamitin ito para sa kompanya, kahit na walang kahit anong pahintulot—mayroong kaunting hangganan sa ganoong pag-uugali. Hindi ko paniniwalaan na maaaring pagtuturuan ng seguridad ang buong mundo.” Dagdag pa niya, ang kanyang ina ay gumagamit din ng Lovable para sa vibe coding, “ngunit hindi ko paniniwalaan na isasapuso niya ang role-based access control.”

Nakita ng mga researcher ng RedAccess na ang mga setting ng privacy sa maraming vibe coding platform ay naka-default na pampubliko, maliban kung ang user ay manu-manong isasali ito bilang pribado. Marami sa mga ganitong app ay maaaring ma-index ng mga search engine tulad ng Google, kaya't maaaring ma-access nang walang kamalayan ng sinuman na naka-connect sa internet.

Sa palagay ni Zvi, ang mga kasalukuyang tool para sa pagbuo ng AI-based web application ay nagpapalikas ng isang bagong alon ng pagkakalantad ng data, na nagmumula sa parehong kombinasyon ng pagkakamali ng user at kakulangan sa seguridad. Ngunit mas pangunahin kaysa sa isang tiyak na security flaw ay ang katotohanang nagbibigay-daan ang mga tool na ito sa isang bagong uri ng tao sa loob ng isang organisasyon na makabuo ng mga application—mga tao na karaniwang walang kaalaman sa seguridad at naglalabas sa dating proseso ng pagbuo ng software at mekanismo ng pagsusuri sa seguridad bago ang paglunsad.

“Sino man sa kumpanya, kahit anong oras, ay maaaring gumawa ng isang app nang walang anumang proseso ng pag-unlad o pagsusuri sa kaligtasan; maaari nilang gamitin agad ang app sa production environment nang walang pahintulot ng sinuman. At ganoon nga sila nagawa,” sabi ni Zvi. “Ang resulta ay ang mga korporasyon ay tunay na naglalabas ng mga sensitibong data sa pamamagitan ng mga vibe coding app—ito ay isa sa pinakamalaking insidente na kailanman, kung saan inilabas ng mga tao ang mga korporasyon o iba pang sensitibong impormasyon sa anumang tao sa buong mundo.”

Noong Oktubre ng nakaraan taon, sinuri ng Escape.tech ang 5,600 publikong vibe coding na aplikasyon at natuklasan na higit sa 2,000 dito ay may malubhang mga butas, higit sa 400 ay nagpapakita ng sensitibong impormasyon (kabilang ang API keys at access tokens), at 175 kaso ng paglabas ng personal na data (kabilang ang medikal na rekord at impormasyon sa bank account). Lahat ng mga butas na natuklasan ng Escape ay nasa totoong production systems at maaaring makita sa loob ng ilang oras. Noong Marso ng taong ito, tapos na ng kumpletuhin ng kumpanya ang kanilang A-round funding na $18 milyon na pinamumunuan ng Balderton, kung saan isa sa kanilang pangunahing pagsusuri ay ang security gap na dulot ng AI-generated code.

Sinabi ng Gartner sa ulat na “2026 Predictions” na hanggang 2028, ang paggamit ng prompt-to-app para sa mga citizen developer ay magdudulot ng pagtaas ng 2,500% sa bilang ng software defects. Naniniwala ang Gartner na isa sa mga bagong katangian ng mga defect na ito ay ang pagkakaroon ng tama sa grammar na AI-generated code, ngunit kulang sa pag-unawa sa pangkabuuang sistema arkitektura at mga kumplikadong business rules. Ang gastos sa pagpapabuti ng mga “deep context errors” na ito ay magiging sanhi ng pagbaba sa budget na nakalaan para sa inobasyon.

Mga tugon at pagtutol mula sa iba't ibang platform

Sa kasalukuyan, may tatlong kompanya ng AI coding na nagtutol sa mga pahayag ng mga siyentipiko ng RedAccess, sinasabing hindi sapat ang impormasyon na ibinahagi at hindi sapat ang oras na ibinigay para magbigay ng tugon. Gayunpaman, sinabi ni Zvi na para sa mga dosenang eksposed na web application, aktibong nakipag-ugnayan sila sa mga posibleng may-ari ng mga aplikasyon. Lahat ng mga tagapagpaganap ng mga kompanya ay nagpahayag na seryosong tinatanggap nila ang mga ulat na ito, habang pinapansin na ang pagiging public-accessible ng mga aplikasyon ay hindi nangangahulugang mayroong data breach o security vulnerability. Gayunpaman, hindi rin tinanggihan ng mga kompanya na ang mga web application na natuklasan ni RedAccess ay nasa public exposure.

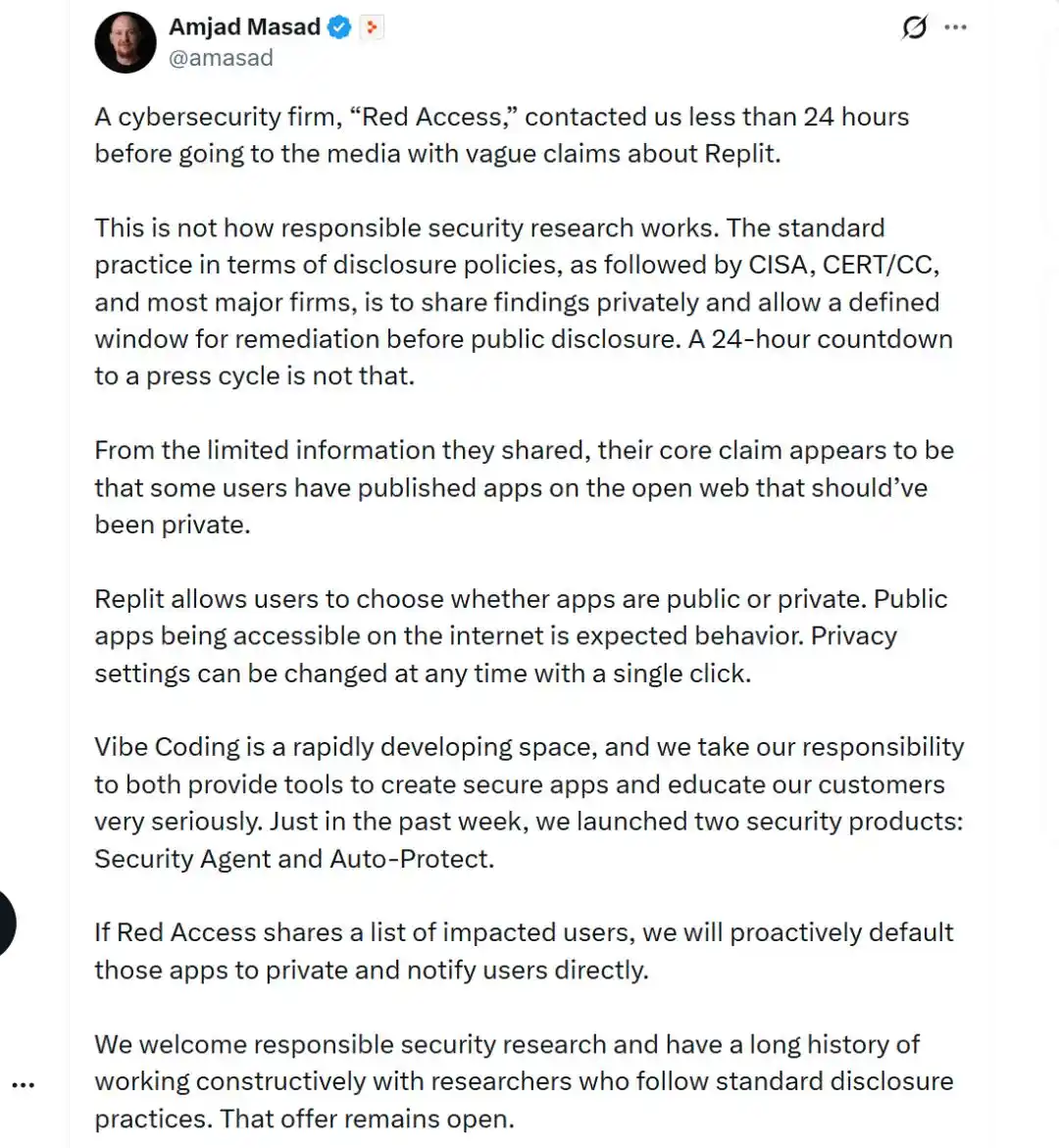

Sinabi ni Amjad Masad, CEO ng Replit, na ibinigay lamang sa kanila ng RedAccess ang 24 oras na panahon para sumagot bago ito ipahayag. Isinulat niya sa kanyang tugon sa X: “Batay sa limitadong impormasyon na ibinahagi nila, ang pangunahing alegasyon ng RedAccess ay: ilang mga user ang nag-post ng mga app na dapat pribado sa bukas na internet, at pinapayagan ng Replit ang mga user na piliin kung pribado o pampubliko ang kanilang app. Ang mga pampublikong app ay maaaring ma-access sa internet—ito ay inaasahang pag-uugali. Ang mga setting ng privacy ay maaaring baguhin kahit kailan sa isang pag-click lamang. Kung ibabahagi ng RedAccess ang listahan ng mga user na apektado, tutulungan naming gawing pribado ang mga app na ito bilang default at diretso naming i-notify ang mga user.”

Isinagawa ng isang tagapagsalita ng Lovable sa isang pahayag, "Sobrang pinahahalagahan ng Lovable ang mga ulat tungkol sa pagkakalantad ng data at phishing sites, at aktibo kaming nagtatrabaho upang makakuha ng kinakailangang impormasyon para sa imbestigasyon. Kasalukuyan pa rin ang pagtrato sa isyu. Dapat ding tandaan na binibigyan ng Lovable ng mga kasangkapan ang mga developer para sa ligtas na pagbuo ng mga app, ngunit ang huling responsibilidad kung paano isasagawa ang konfigurasyon ay nasa mga tagapaglikha mismo."

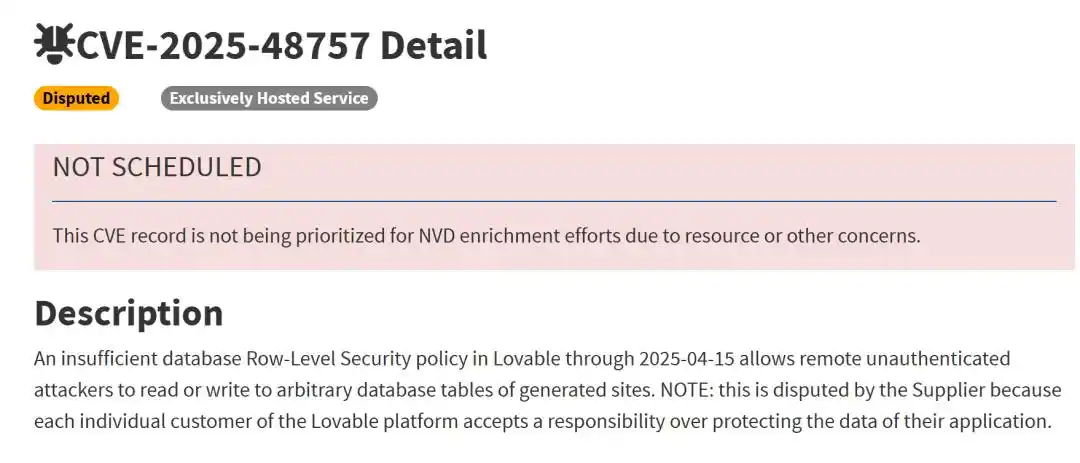

Sa nakaraang ipinahayag na CVE-2025-48757, nakarehistro ang kakulangan o kawalan ng Row-Level Security (RLS) policies sa mga Supabase project na nilikha ng Lovable. Ang ilang query ay lubos na naglalabas sa mga pagsusuri ng pag-access, na nagresulta sa pag-expose ng data ng higit sa 170 na production applications. Ang AI ang naglikha ng database layer, ngunit hindi naglikha ng mga security policy na dapat maglimita sa pag-access sa data. Nag-objekto ang Lovable sa pagkakalagay ng CVE, sinasabing ang pagprotekta sa data ng application ay ang sagot ng kliyente mismo.

Sinabi ni Blake Brodie, head of public relations ng parent company ng Base44 na Wix, sa isang pahayag: "Binibigyan ng makapangyarihang mga kasangkapan ang mga user ng Base44 upang i-configure ang kanilang seguridad ng aplikasyon, kabilang ang mga setting ng kontrol sa pag-access at visibility." Dagdag niya, "Ang pag-disable ng mga kontrol na ito ay isang sinadya at simpleng aksyon na kayang gawin ng anumang user. Kung ang aplikasyon ay publicly accessible, ito ay nagpapakita ng pagpili ng user, hindi isang butas sa platform."

Tinukoy ni Brodie na "madali lamang gawin ang pagkukwento ng mga app na tila naglalaman ng totoong data ng mga user. Walang paraan kaming makapag-evaluate sa katotohanan ng mga akusasyong ito nang walang anumang napatunayang kaso na ibinigay sa amin." Sa tugon, sinabi ni RedAccess na talagang ibinigay nila ang mga halimbawa kay Base44. Ibinahagi din ni RedAccess ang ilang anonymous na mga transcript ng komunikasyon na nagpapakita kung paano nagpasalamat ang mga user ng Base44 sa mga mananaliksik dahil sa pagbabala tungkol sa kanilang mga app na may panganib, at pagkatapos ay pinagbago o inalis ang mga app na iyon.

Ayon sa mga impormasyon, noong July ng nakaraang taon, nag-isip nang mag-isa ang Wiz Research na mayroong platform-level vulnerability sa Base44 na nagpapahintulot sa anumang tao na lumikha ng “verified account” sa isang private app gamit lamang ang isang publikong nakikita na app_id. Ang vulnerability na ito ay katumbas ng: nasa harap ng isang saradong gusali, at kung sasabihin mo lamang ang isang room number, buksan agad ang pinto. Ipinag-ayos ng Wix ang vulnerability sa loob ng 24 oras pagkatapos ng ulat ng Wiz, ngunit ipinakita ng insidente na ito ang isang problema: sa mga platform na ito, milyun-milyon ang mga app na nilikha ng mga user, at karaniwang inaasahan ng mga user na inaayos na ng platform ang kanilang seguridad, ngunit ang tunay na authentication mechanism ay napakalakas.

Mga link na pang-referensya:

https://www.wired.com/story/thousands-of-vibe-coded-apps-expose-corporate-and-personal-data-on-the-open-web/

https://www.axios.com/2026/05/07/loveable-replit-vibe-coding-privacy

https://venturebeat.com/security/vibe-coded-apps-shadow-ai-s3-bucket-crisis-ciso-audit-framework

Nakuha mula sa WeChat public account na "AI Frontline" (ID: ai-front), may-akda: Hua Wei