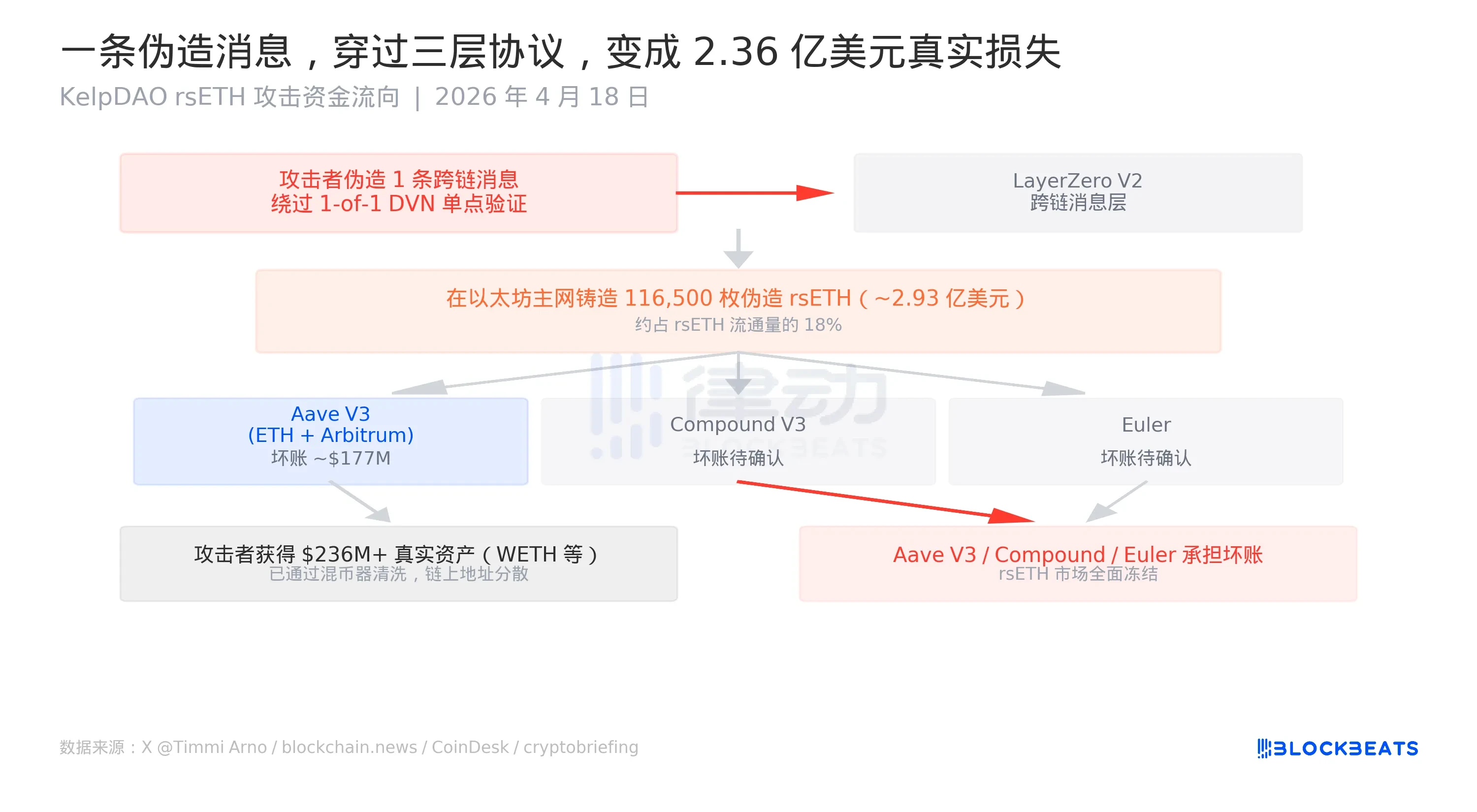

Noong Abril 18, 2026, inatake ng mga attacker ang 116,500 na rsETH mula sa isang cross-chain bridge sa loob ng ilang oras sa liquidity restaking protocol ng Kelp DAO, na katumbas ng halos $293 milyon sa kasalukuyang presyo. Ang buong proseso ay napakaepektibo at hindi karaniwan—mula sa pagpapalit ng cross-chain message hanggang sa pagpapalabas ng totoong assets sa pamamagitan ng tatlong lending protocols tulad ng Aave V3, Compound V3, at Euler—ang mga attacker ay umalis sa araw na iyon kasama ang $236 milyon na WETH. Agad na isinara ng Aave, SparkLend, at Fluid ang lahat ng merkado ng rsETH.

Ito ang pinakamalaking DeFi attack sa taong 2026 hanggang sa ngayon.

Ngunit may isang bagay na nagpapakita ng pagkakaiba ng pagsalakay na ito sa karamihan ng mga hacker incident. Walang vulnerability ang smart contract code ng Kelp DAO. Isinulat ng security researcher na nakikilahok sa imbestigasyon na si @0xQuit sa X, "Batay sa aking kasalukuyang kaalaman, ito ay isang pagkakasundo ng dalawang problema: ang 1-of-1 DVN configuration at ang DVN node mismo ay na-hack." Hindi rin binanggit ng opisyal na LayerZero sa kanilang pahayag ang contract code, kundi isinasaayos ang problema bilang "rsETH vulnerability" at hindi "LayerZero vulnerability".

293 milyon dolyar, hindi nasa anumang linya ng code. Nakatago ito sa isang maling configuration parameter na isinulat sa panahon ng deployment.

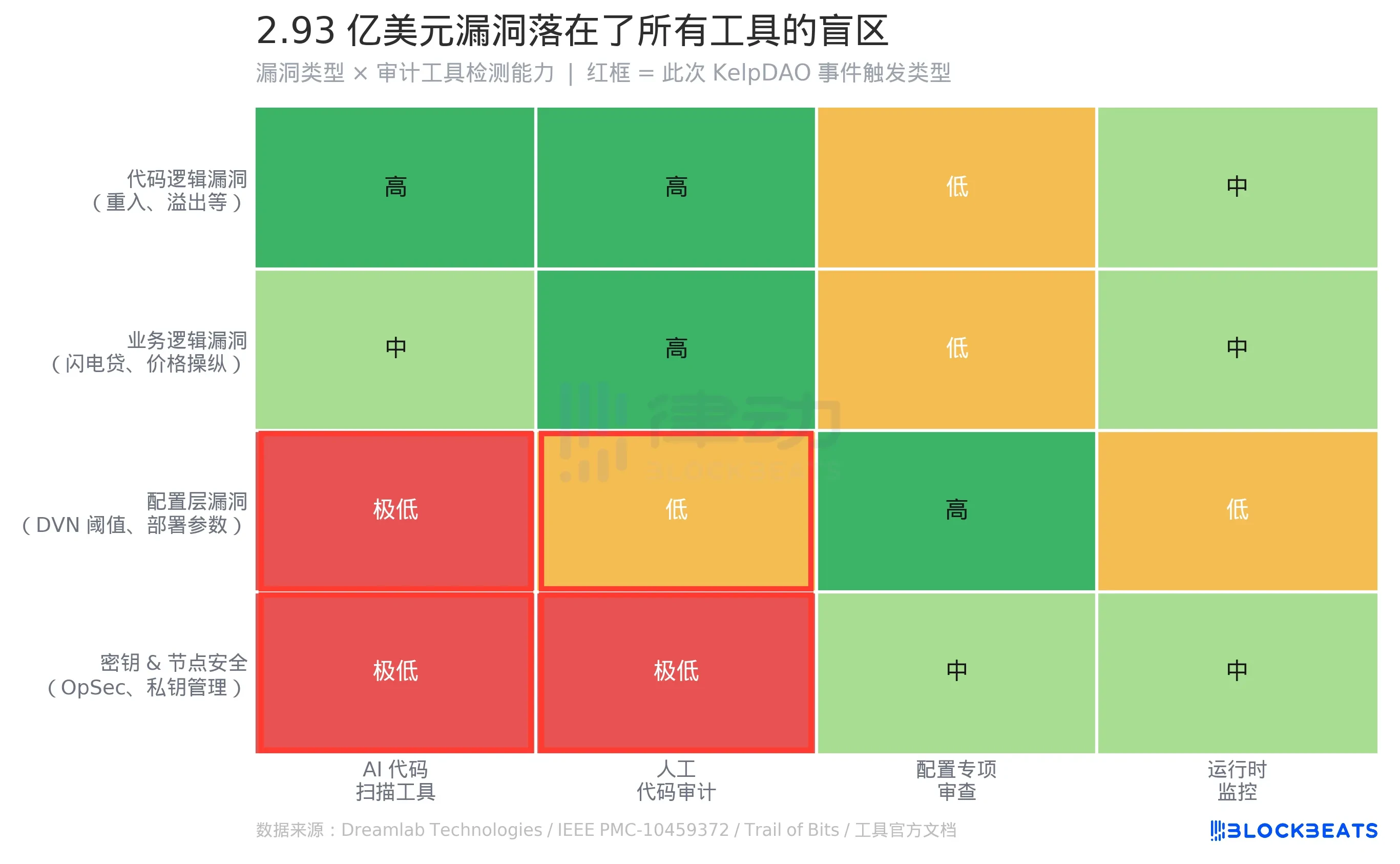

Ang pangkalahatang lohika ng security audit para sa DeFi ay: hanapin ang contract, basahin ang code, at hanapin ang mga vulnerability. Ang sistemang ito ay gumagana nang mabuti sa pagharap sa mga code logic vulnerabilities; ang mga tool tulad ng Slither at Mythril ay may matatag na kakayahan sa pagdetect ng mga kilalang pattern tulad ng reentrancy attacks at integer overflows. Ang LLM-assisted code audit, na malakas na ipinakilala sa nakaraang dalawang taon, ay may kakayahan din sa paghahanap ng business logic vulnerabilities (tulad ng arbitrage paths sa flash loans).

Ngunit may dalawang row na pula sa matrix na ito.

Ang configuration layer vulnerability ay isang structural blind spot sa tool audit. Ang problema ng Kelp DAO ay hindi nasa .sol file, kundi sa isang parameter na isinulat sa panahon ng protocol deployment—ang DVN threshold. Ang parameter na ito ang nagdedesisyon kung ilang verification nodes ang kailangang mag-verify ng isang cross-chain message bago ito ituring na legal. Hindi ito pumasok sa code, sa sakop ng Slither, o sa symbolic execution path ng Mythril. Ayon sa comparative study ng Dreamlab Technologies, ang Slither at Mythril ay nakakatuklas ng 5/10 at 6/10 ng mga vulnerability sa mga nasubukan na contract, ngunit ang resultang ito ay batay sa palagay na “nasa code ang vulnerability.” Ayon sa pag-aaral ng IEEE, kahit sa code level lamang, ang mga kasalukuyang tool ay kaya lang mag-detect ng 8%-20% ng mga exploitableng vulnerability.

Mula sa umiiral na paraan ng pagsusuri, wala pang kasangkapan na maaaring “matukoy kung ang DVN threshold ay makatotohanan”. Upang matukoy ang mga panganib sa konfigurasyong ito, hindi kailangan ng code analyzer, kundi isang espesyalisadong checklist ng konfigurasyon: “Sapat ba ang bilang ng DVN sa ginagamit na cross-chain protocol na ≥ N?” at “Mayroon bang minimum threshold requirement?”. Walang standardisadong kasangkapan na nakakapag-coverage sa mga tanong na ito, kahit saan pa man sa industriya.

Nasa parehong pula ang key at node security. Ang pagbanggit ni @0xQuit na ang DVN node ay “na-hack” ay nasa larangan ng operational security (OpSec), na labas sa anumang deteksyon ng static analysis tool. Walang kakayahan ang anumang nangungunang audit firm o AI scanning tool na makapaghula kung ang private key ng node operator ay maaaring ma-leak.

Sinasabog ng pag-atake na ito ang dalawang pula na rehiyon sa matrix.

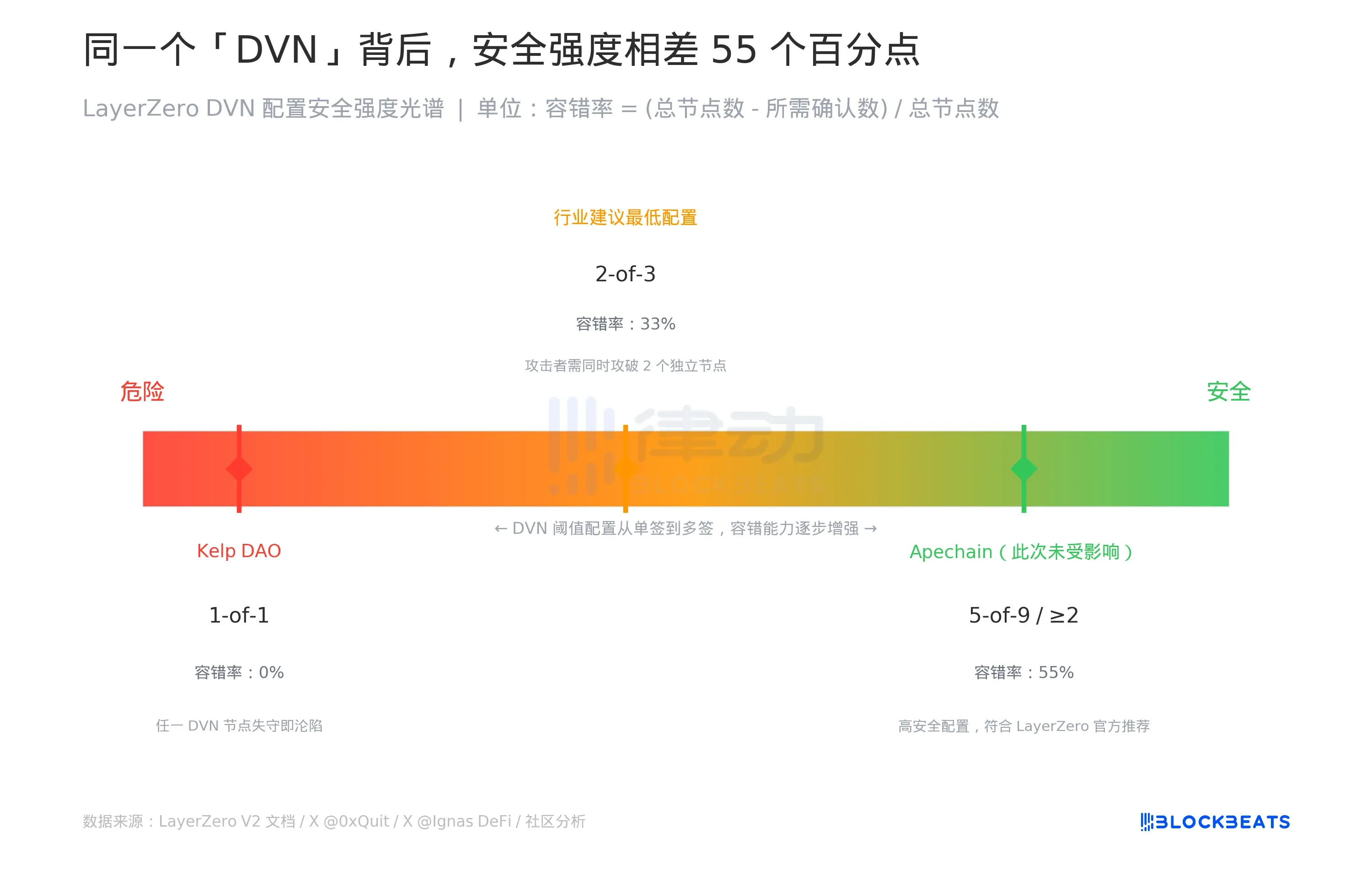

Ang DVN ay ang mekanismo ng pag-verify ng mensahe sa pagitan ng mga chain para sa LayerZero V2, na kumukuha ng buong pangalan na Decentralized Verifier Network. Ang pilosopiya nito ay ibinibigay ang kapasyahan sa pagpapasya tungkol sa kaligtasan sa application layer: bawat protokolo na kumonekta sa LayerZero ay maaaring pumili kung ilang mga node ng DVN ang kailangang mag-verify nang sabay-sabay upang payagan ang isang mensahe sa pagitan ng mga chain.

Ang "freedom" na ito ay nagbuo ng isang spectrum.

Pumili ang Kelp DAO ng pinakakaliwang dulo ng spectrum na 1-of-1, kung saan kailangan lamang ng isang DVN node para sa pagkumpirma. Ibig sabihin nito ay zero fault tolerance—kailangan lamang ng isang attacker na pumasok sa isang node upang magfake ng anumang cross-chain message. Sa kabilang banda, ang Apechain, na nagamit din ang LayerZero, ay nag-configure ng higit sa dalawang kinakailangang DVN, at hindi naapektuhan sa insidente na ito. Ang pahayag ng LayerZero ay nagsasabi na "lahat ng iba pang aplikasyon ay ligtas pa rin," na may lihim na mensahe: ang kaligtasan o kawalan nito ay nakadepende sa iyong napiling konfigurasyon.

Ang karaniwang industriyal na rekomendasyon ay kahit na 2-of-3, kung saan kailangan ng attacker na pumasok sa dalawang magkakaibang DVN nodes upang magawa ang pagpapalit ng mensahe, na nagpapataas ng tolerance sa pagkakamali hanggang 33%. Sa mas mataas na antas ng seguridad tulad ng 5-of-9, maaaring umabot ang tolerance sa pagkakamali hanggang 55%.

Ang problema ay ang mga panlabas na obserbador at gumagamit ay hindi makakakita ng konfigurasyong ito. Parehong tinatawag na “supported by LayerZero,” maaaring 0% fault tolerance o 55% fault tolerance sa likod nito. Parehong tinatawag na DVN sa dokumentasyon.

Si Dovey Wan, isang matagumpay na investor sa cryptocurrency at nakakaranas ng insidente sa Anyswap, ay direktang isinulat sa X: "Ang DVN ng LayerZero ay isang 1/1 validator... Dapat agad na isagawa ang komprehensibong pagsusuri sa seguridad sa lahat ng cross-chain bridges."

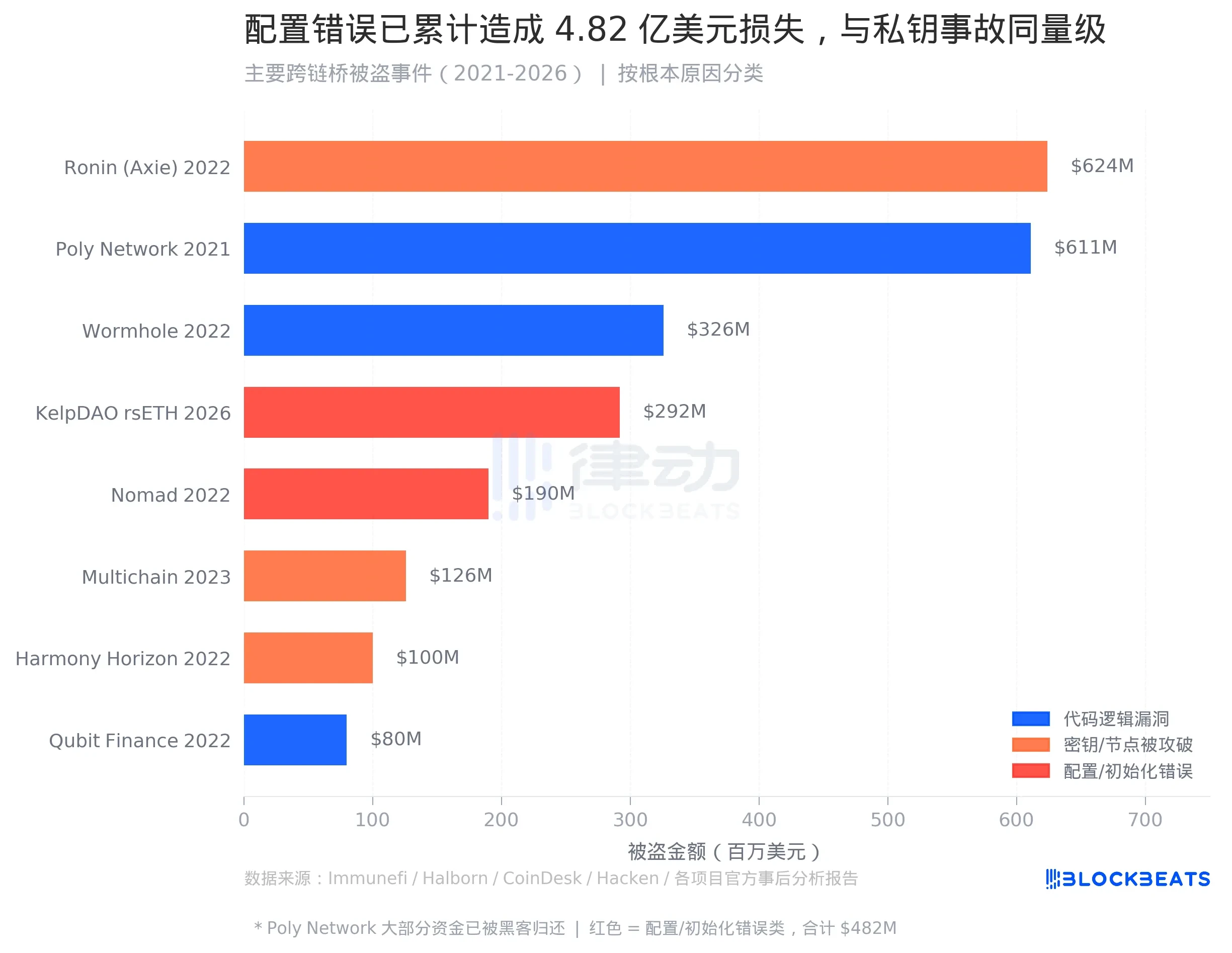

Noong Agosto 2022, natuklasan ang isang vulnerability sa Nomad cross-chain bridge. Sinunod ng isang tao ang unang attack transaction, ginawa ang kaunting pagbabago, at napatunayan na ito ay nagtagumpay—kaya nagsimula ang mga daan-daang address na kopyahin ang ganoon, at sa loob ng ilang oras, inalis ang $190 milyon.

Isinulat ng post-mortem ng Nomad na ang pinagmulan ng vulnerability ay "ang pag-initialize ng trusted root bilang 0x00 habang isinasagawa ang karaniwang upgrade". Ito ay isang configuration error na nangyari sa deployment phase. Walang problema ang Merkle proof verification logic at ang code mismo, ang problema ay ang maling initial value.

Sa pagkakasama nito at sa Nomad, ang mga butas sa konfigurasyon/pagsisimula ay nagdulot ng halos $482 milyon sa pagkawala. Sa buong kasaysayan ng pagkakastel ng cross-chain bridges, ang kategoryang ito ay nakapagtatagpo na sa kategorya ng pagkawala ng susi (Ronin: $624 milyon, Harmony: $1 bilyon, Multichain: $126 milyon, kabuuang $850 milyon).

Ngunit ang pagdidisenyo ng produkto sa industriya ng code audit ay hindi nagmula sa kategoryang ito.

Ang pinakamaraming diskusyon sa industriya ay patungkol sa mga butas sa lohika ng code. Ang Wormhole ay na-hack ng $326 milyon dahil sa pag-iwas sa pag-verify ng signature, at ang Qubit Finance ay na-raid ng $80 milyon dahil sa fake deposit incident. Ang mga kaso na ito ay may kompletong report ng vulnerability analysis, may katumbas na CVE number, at may replayable PoC, na angkop para sa pag-train at pag-optimize ng mga audit tool. Ang mga problema sa configuration layer ay hindi isinusulat sa code, kaya mahirap masali sa production cycle na ito.

Isang detalye na dapat tandaan ay ang dalawang pangyayari sa konfigurasyon ay nag-trigger sa iba’t ibang paraan. Ang Nomad ay nagkamali sa pagpapakita ng maling unang halaga habang isinasagawa ang karaniwang upgrade, isang pagkakamali. Samantala, ang 1-of-1 ng Kelp DAO ay isang aktibong pagpili sa konfigurasyon—hindi ipinagbabawal ng LayerZero protocol ang opsyong ito, at hindi rin nilang sinira ang anumang patakaran ng protocol. Isang “kompliyante” na pagpili sa konfigurasyon at isang “pagkakamali” sa unang halaga, parehong nagdulot sa parehong epekto.

Ang logika ng pag-atake ay simpleng nagpapadala ng isang pinagmumulan na cross-chain message na nag-uudyok sa Ethereum mainnet na “may tao sa ibang chain na naka-lock ng katumbas na asset,” na nagpapagana sa pagmimina ng rsETH. Ang rsETH na nabuo ay walang tunay na suporta, ngunit ang kanilang record sa chain ay “legal” at tatanggapin ng mga protocol ng pagpapautang bilang collateral.

Agad na isinagawa ng attacker ang 116,500 na rsETH sa Aave V3 (Ethereum at Arbitrum), Compound V3, at Euler, at binigay ang kabuuang halagang higit sa $236 milyon sa totoong assets bilang loan. Ayon sa mga ulat, ang tanging bad debt na kinakaharap ng Aave V3 ay may halagang humigit-kumulang sa $177 milyon. Ang mga reserve ng WETH sa safety module ng Aave na tinatawag na Umbrella ay nasa halagang $50 milyon lamang, na mas mababa sa 30% na coverage; ang natitirang bahagi ay sasagutin ng mga nagsasagawa ng aWETH.

Natapos ang gastos sa mga tao na nais lang makakuha ng kaunting interes sa WETH.

Ang LayerZero ay patuloy na nag-aaral kasama ang security incident response organization na SEAL Org hanggang sa pagkakasulat nito, at nagpahayag na magpapalabas ng post-incident analysis report kasama ang Kelp DAO pagkatapos makakuha ng lahat ng impormasyon. Ang Kelp DAO ay nagsasabi na nasa paggawa ng "proaktibong pagtugon".

Hindi sa code ang lugi ng $293 milyon. Ang apat na salitang “na-audit at na-pass” ay hindi nakakapalibot sa posisyon ng parametrong iyon.