Double Spending sa Cryptocurrency: Ano Ito, Paano Ito Gumagana, at Mga Kasaysayang Paralelo na Nagbago sa Pagsasalapi

Panimula: Ang Problema na Halos Ipinatay ang Digital na Pera Bago Pa Magshimula

Isipin mong ibinibigay mo ang isang $100 bill sa isang merchant para sa isang bagong pares ng sapatos, at pagkatapos ay pumasok ka sa tindahan sa kabilang bahay upang gamitin muli ang parehong bill. Sa mundo ng pisikal, hindi ganito ang paggana ng pera. Ang pisikal na pera ay hindi maaaring gamitin muli sa maraming transaksyon nang sabay-sabay dahil ang pagmamay-ari ay nagkakaroon ng pagbabago kapag ito ay ipinapalit.

Kahit na umiiral ang pagpapalit, ito ay isang окремang isyu na naglalayong lumikha ng pekeng pera kaysa maggamit muli ng parehong wastong tseke. Sa digital na mundo, gayunman, kinakatawan ang pera bilang data, at maaaring kopyahin ang data. Ito ay naglilikha ng isang pangunahing tanong sa puso ng digital na pagsasaparita: ano ang nagpapigil sa isang tao na kopyahin ang kanyang mga coin at gastusin sila nang dalawang beses?

Ang problema na ito, kilala bilang double spending, ay matagal nang isa sa mga pinakamahalagang hamon sa pagbuo ng isang mapagkakatiwalaang digital na pera. Bago ipakilala ng Bitcoin ang isang decentralized na solusyon noong 2009, ang pagpigil sa double spending nang hindi nakabatay sa isang sentral na awtoridad ay itinuturing na hindi praktikal. Nang walang epektibong pagsisiguro, ang isang sistema ng digital na pera ay magkakaroon ng hirap na panatilihin ang tiwala, dahil maaaring gamitin muli ang parehong yunit ng halaga sa maraming transaksyon.

Naglalahad ang artikulong ito kung ano ang double spending, paano tinatanggal ng blockchain technology ang problema ito, ang iba’t ibang uri ng mga double spending attack, mga halimbawa ng mga cryptocurrency na nakaranas ng ganitong isyu, at ang kasaysayang konteksto sa likod ng matagal nang problema sa financial. Anuman ang antas ng iyong kaalaman sa crypto—maging baguhan ka o naghahanap ng mas malalim na pag-unawa sa blockchain security—binibigyan ka ng gabay na ito ng malinaw at maayos na pundasyon.

Ano ang Double Spending?

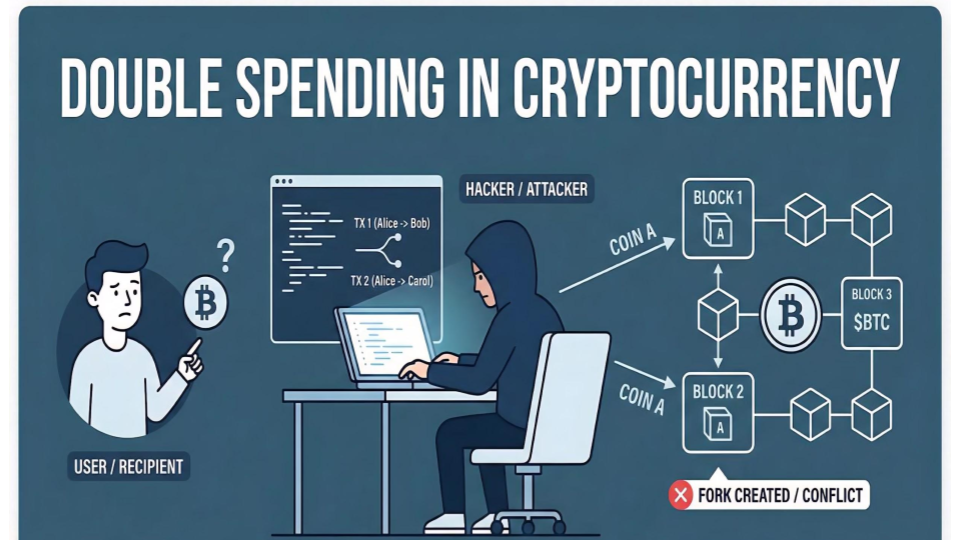

Ang double spending ay ang hindi awtorisadong paggastus ng iisang yunit ng digital na pera nang higit sa isang beses. Sa tradisyonal na mga sistema sa pananalapi, ito ay tinatanggal sa pamamagitan ng sentralisadong pagpapanatili ng mga rekord. Sa mga decentralizadong sistema tulad ng blockchain, ang pagpigil sa paggamit muli ng iisang yunit sa maraming transaksyon ay isang pangunahing hamon sa disenyo.

Sa simpleng termino, ang double spending ay nangyayari kapag isang digital na asset ay dinuplikado o muli gamit sa paraan na nagpapahintulot sa pagpapadala nito sa higit sa isang tagatanggap. Maaari itong magdulot ng pagtaas ng epektibong suplay, pagbawas sa tiwala sa sistema, at pagkabigo sa integridad ng mga transaksyon.

Bakit Mahalaga ang Double Spending

Ang double spending ay higit pa sa isang teknikal na limitasyon. Direktang nakakaapekto ito sa kumpiyansa, integridad, at paggamit ng anumang sistema ng pera na nakabatay sa mga digital asset. Sa kanyang core, ang pera ay nakabatay sa tiwala, at ang double spending ay umuusbong sa tiwala sa pamamagitan ng pagpapakilala ng kawalan ng sigurado kung ang isang transaksyon ay tapos at wasto. Ito ang hamon na eksplisitong tinalakay ni Satoshi Nakamoto sa Bitcoin whitepaper bilang isang pangunahing problema na kailangang lutasin upang maging epektibo ang decentralized digital currency.

Kapag hindi makakagagaranti ang isang sistema na hindi muling gagamitin ang isang digital na ari-arian, lumalabas ang ilang mga epekto. Maaaring mawala ang kahulugan ng mga transaksyon, ibig sabihin ay hindi maaaring ganap na maging sigurado ang mga tagatanggap na ang pera na kanilang natanggap ay permanenteng kanilang sarili. Ang kawalan ng katiyakan na ito ay maaaring magdulot ng pagkakabigo sa pagtanggap, lalo na sa mga komersyal na kapaligiran kung saan mahalaga ang agad na pagkakasundo.

Sa paglipas ng panahon, ang kakulangan sa katiyakan na ito ay maaari ring mag-apekto sa nakikita na halaga ng pera. Kung naniniwala ang mga kalahati na ang suplay ng isang digital na aset ay maaaring manipulahin o kopyahin, ang tiwala sa kakaibang kalagayan nito ay mababawasan. Ang kakaibang kalagayan ay isang pangunahing katangian na nagtataguyod sa halaga sa parehong tradisyonal at digital na sistema ng pera.

Sa praktikal na mga termyo, ang mga merchant at mga user ay maaaring maging hindi mapagkakatiwalaan na tanggapin ang isang pera na hindi nakakapagpapanatili nang maaasahan ang double spending. Ang pag-aalinlangan na ito ay maaaring maglimita sa pagtatangkilik, magbawas sa volumen ng transaksyon, at magpahina sa kabuuang network effect na depende ang maraming digital na pera.

Dahil sa mga dahilan na ito, ang pagpigil sa double spending ay hindi lamang isang teknikal na kinakailangan kundi isang pundasyonal na kondisyon para sa pagpapanatili ng tiwala, katatagan, at malawakang paggamit sa anumang sistema ng digital na pera.

Double Spending sa Tradisyonal na Sistemang Pangbanko

Sa tradisyonal na pagbabanko, tinatanggal ang double spending sa pamamagitan ng sentralisadong kontrol. Ang mga bangko ay nagmamaintenans ng mga pribadong libro na nagtatala ng balanse ng account sa real time. Kapag isinimulan ang isang transaksyon, tinataya ng bangko kung may sapat na pera at agad na isinaayos ang libro.

Halimbawa, kapag ginawa ang pagbabayad gamit ang debit card, ang banko ay nag-a-approve ng transaksyon, iniiwasan ang amount mula sa account, at sinisiguro na hindi maaaring gamitin muli ang mga pondo. Tinatanggal ng sentralisadong sistema ng pag-verify ang posibilidad ng paggastos ng parehong pera nang dalawang beses.

Double Spending sa mga Sistema ng Cryptocurrency

Ang mga cryptocurrency ay gumagana nang walang sentral na awtoridad. Sa halip na isang iisang institusyon ang magpapamahala sa mga transaksyon, isang distributed network ng mga kalahati ang nagpapanatili ng isang shared ledger.

Dahil ang mga digital asset ay pure na data, maaaring teknikal na kopyahin o i-retransmit. Walang mekanismo upang patotohanan ang mga transaksyon sa buong network, maaaring subukan ng isang user na ipadala ang parehong pera sa maraming tatanggap bago pa man i-confirm ng network ang unang transaksyon.

Ito ang pangunahing hamon na lutasin ng teknolohiya ng blockchain. Sa pamamagitan ng paggamit ng mga mekanismo ng pagkakasundo at kriptograpikong pagpapatotoo, siguraduhin ng mga network ng blockchain na ang bawat yunit ng pera ay maaaring gastusin lamang isa beses.

Paano nilutas ni Satoshi Nakamoto ang Double Spending Problem

Bago ang bitcoin, ang double spending ay itinuturing na isa sa mga pangunahing hadlang sa paglikha ng isang decentralizadong digital na pera. Walang mapagkakatiwalaang gitna, walang maaasahang paraan para sa mga independiyenteng kalahati na pagkakasundo kung aling mga transaksyon ang wasto at sa anong pagkakasunod-sunod ito naganap.

Ang Bitcoin Whitepaper at ang Inobasyon sa Blockchain

Noong 2008, ipinakilala ni Satoshi Nakamoto ang Bitcoin at isinulong ang isang bagong paraan sa paglutas ng problema na ito. Ang ideya ay gamitin ang isang publiko, distributed ledger na kilala bilang blockchain, kung saan ang mga transaksyon ay pinagsasama sa mga block at binabaleg sa pamamagitan ng network consensus.

Hindi nakikibatay sa isang sentral na awtoridad, ang network ay nagkakasundo nang kolektibo sa pagkakasunod-sunod at kawastuhan ng mga transaksyon. Kapag na-verify at idinagdag na ang isang transaksyon sa blockchain, mahirap na baguhin o baliktarin ito.

Bakit Ito Ay Isang Pagbubukas

Pinahintulutan ng pagkakasunod-sunod na magtrabaho ang digital na pera nang walang sentral na intermediary habang nananatili pa ring maiiwasan ang double spending. Ipinakilala nito ang isang sistema kung saan ang tiwala ay itinatag sa pamamagitan ng kriptograpiya at pagkakasundo kaysa sa pagsasagawa ng institusyon. Naging pundasyon ng modernong blockchain-based na cryptocurrency ang inobasyong ito.

Mga Uri ng Double Spending Attacks sa Cryptocurrency na Ipinapaliwanag

Ang double spending attacks ay tumutukoy sa mga teknik na ginagamit upang subukang gastusin ang parehong digital na asset nang higit sa isang beses sa pamamagitan ng pagpapakita ng mga puwang sa oras, mga patakaran sa pagkakasundo, o kontrol sa mga mapagkukunan ng network. Habang ang mga blockchain system ay disenyo upang pigilan ang ganitong pag-uugali, iba’t ibang paraan ng pag-atake ay tumutok sa partikular na kahinaan sa pagkakatotoo ng transaksyon, distribusyon ng network, o mga mekanismo ng pagpapatotoo. Ang pag-unawa sa mga uri ng pag-atake na ito ay tumutulong upang linawin kung paano nagpapanatili ng integridad ang mga blockchain network at kung saan maaaring umusbong ang mga potensyal na panganib.

51% Attack sa Cryptocurrency

Isang 51% attack ang nangyayari kapag isang entidad o koordinadong grupo ang nakakakuha ng kontrol sa higit sa kalahati ng mining power ng isang blockchain sa mga sistema ng Proof-of-Work, o ng karamihan sa staked tokens sa mga sistema ng Proof-of-Stake. Sa antas na ito ng kontrol, kayang i-impluwensyahan ng attacker kung anong mga transaksyon ang ii-confirm at paano idinadagdag ang mga block sa chain.

Sa praktikal na mga termino, ang attacker ay maaaring muling organisahin ang mga bagong bloke, tanggalin ang ilang transaksyon, at posibleng baliktarin ang mga transaksyon na nakakumpirma na. Ito ay lumilikha ng posibilidad ng double spending sa pamamagitan ng pagpapahiwatig ng mas maagang bayarin habang nananatili ang parehong pera.

Mas maaari ang uri ng pag-atake na ito sa mas maliit o menos decentralizadong network kung saan limitado ang kabuuang pagkaka-partisipasyon ng network. Mas malakas ang pagkakaroon ng katatagan ng mga malalaking blockchain na may malawakang distribuadong mga participant dahil sa sukat ng mga mapagkukunan na kailangan upang makamit ang majority control. Gayunpaman, kapag matagumpay, ang 51% attack ay maaaring magdulot ng pagkabigo sa tiwala ng network, magresulta sa financial loss, at magbaba ng tiwala sa apektadong blockchain.

Race Attack sa Blockchain Transactions

Ang isang race attack ay nagpapahalaga sa pagkakaroon ng delay sa panahon sa pagitan ng pagpapalabas ng isang transaksyon at ang pagkakatotoo nito ng network. Sa skenaryong ito, ang isang attacker ay nagpapadala ng dalawang magkakaugnay na transaksyon gamit ang parehong pondo nang halos parehong oras.

Isang transaksyon ay ipinapadala sa isang merchant o tatanggap, habang ang pangalawa ay direkta sa isang address na pinagmamay-ari ng attacker. Sinusubukan ng attacker na i-confirm ng network ang pangalawang transaksyon bago ma-validate ang unang transaksyon.

Ang paraan na ito ay pinakaepektibo kapag tinatanggap ng merchant ang mga transaksyon na hindi pa kumpirmado. Kung kumpirmado muna ng attacker ang kanyang transaksyon, mawawalan ng bisa ang orihinal na pagbabayad, na nagreresulta sa pagkawala ng mga pondo na inaasahan ng recipient. Ang mga race attack ay malaking nakadepende sa network latency at bilis ng pagpropaganda ng mga transaksyon sa mga node.

Finney Attack at Miner-Based Double Spending

Ang isang Finney attack ay isang mas advanced na teknik na naglalayong mag-pre-mine ng isang block na naglalaman ng isang transaksyon na nagpapadala ng pera pabalik sa sarili nila. Bago ilabas ang block na ito, ang attacker ay nagtataguyod ng pangalawang transaksyon na nagpapadala ng parehong pera sa isang merchant.

Kung tanggapin ng merchant ang transaksyon bago ito kumpirmahin, maaaring ilabas ng attacker ang pre-mined block sa network. Dahil ang block ay naglalaman na ng magkakasalungat na transaksyon, maaaring tanggihan ng network ang transaksyon ng merchant sa halip na ang bersyon ng attacker.

Ang uri ng pag-atake na ito ay nangangailangan ng pagkakaroon ng access sa mga yunit ng pagmimina at kaya ay itinuturing na isang banta na estilo ng loob. Nakasalalay ito sa kakayahan ng attacker na kontrolin ang paggawa at pagtakda ng mga bloke, na ginagawa itong mas kumplikado kaysa sa mga mas simpleng teknik na batay sa race. Ang epektibong pag-atake ng Finney ay nakaaapekto rin sa kung gaano kalakas ang mga merchant na naghihintay ng pagkumpirma ng transaksyon bago ipaglaban ang mga produkto o serbisyo.

Replace-By-Fee (RBF) Double Spending Attack

Ang Replace-By-Fee (RBF) ay isang mekanismo na nagpapahintulot sa isang tagapadala na palitan ang isang hindi pa napapalabas na transaksyon gamit ang isang bago na may mas mataas na transaction fee. Ang mga miner ay ininsentibo na isama ang mga transaksyon na may mas mataas na fee, na maaaring magdulot ng pagpapalabas ng replacement transaction kesa sa orihinal.

Sa isang double spending scenario, una unang ipinapadala ng attacker ang isang transaksyon sa isang merchant gamit ang mas mababang fee. Bago ito matiyak, ipapalabas ng attacker ang isang replacement transaction na may mas mataas na fee na nagrerirect sa parehong pondo pabalik sa kanilang sarili. Dahil pinipili ng miners ang mas mataas na fee, maaaring matiyak ang replacement transaction kesa sa orihinal.

Ang pagkakaroon ng ganitong pagkakasunod-sunod ay lalo na may kahalagahan sa mga sistema kung децінівні транзакції ay itinuturing na wasto ng mga merchant. Ipinapakita nito ang kahalagahan ng pagkaantay sa pagkakatotoo at pagprioritiza ng bayad sa proseso ng transaksyon. Ang Replace-By-Fee ay madalas na pinag-uusapan sa konteksto ng mga non-custodial wallet at mga instantaong pagbabayad na sitwasyon kung saan ang mga gumagamit ay maaaring huwag maghintay ng buong pagkakatotoo bago isipin na tapos na ang transaksyon.

Mga Halimbawa at Mga Pag-aaral ng Kaso sa Tunay na Mundo tungkol sa Double Spending

Ang mga tunay na insidente ng double spending ay nagpapakita na ang konsepto ay hindi lamang teoretikal. Habang ang mga sistema ng blockchain ay disenyo upang pigilan ang ganitong mga pangyayari, ang mga butas sa seguridad ng network, mekanismo ng pagkakasundo, o mga layer ng aplikasyon ay nakamit sa praktika. Ang mga kaso na ito ay nagpapakita kung paano gumagana ang iba’t ibang paraan ng pag-atake sa mga live na kaligiran at ang epekto nito sa mga user, exchange, at buong network.

Bitcoin Gold Double Spending Attack (2018)

Ang Bitcoin Gold, isang fork ng Bitcoin na disenyo upang maging mas accessible sa mga indibidwal na miner, ay naranasan ang isa sa mga pinakakilalang double spending na insidente noong Mayo 2018. Ang mga attacker ay nakakuha ng pangunahing kontrol sa hashing power ng network, na nagpapahintulot sa isang 51% attack. Sa antas na ito ng kontrol, nakapagpapalit sila ng mga block at nakarewrite ng ilang bahagi ng blockchain history.

Sa pamamagitan ng paglikha ng alternatibong bersyon ng chain, ang mga attacker ay nag-imbento ng mga napatunayang transaksyon at inilipat ang mga pondo, na epektibong nag-spent ng mga parehong asset nang maraming beses. Ayon sa mga ulat, halos $18.6 milyon na halaga ng BTG ay double spent sa panahon ng pag-atake. Ang insidente ay ipinakita ang mga panganib na kaakibat ng mga network na may relatibong mababang hash rate at mas mahinang decentralization.

Binagsak muli ang Bitcoin Gold noong Enero 2020, na nagresulta sa karagdagang pagkawala ng halos $72,000. Ang pag-uulit na ito ay ipinakita kung paano ang mga network na may limitadong pagkaka-partisipasyon sa mining ay maaaring manatiling vulnerable sa panahon kung hindi pa mapapabuti ang mga kondisyon sa seguridad.

Ethereum Classic Double Spending at 51% Attacks (2019–2020)

Ang Ethereum Classic ay nagmula sa 2016 Ethereum fork na sumunod sa DAO hack. Pagkatapos ng pagpapabaya, nahati ang komunidad ng Ethereum kung paano dapat tugunan at baliktarin ang pagkakawala. Ang karamihan ay sumuporta sa hard fork na epektibong bumalik sa mga nasupil na pera, habang ang ilang bahagi ng komunidad ay tumutol sa pagbabago ito batay sa prinsipyo na ang blockchain history ay dapat manatiling immutable. Ang grupo na ito ay nagpapatuloy sa pagpapatakbo sa orihinal na chain, na naging kilala bilang Ethereum Classic.

Mga taon na ang nakalipas, ang relatibong mas maliit na network ng Ethereum Classic na Proof-of-Work ay nagging mas madaling mabiktima ng mga panganib sa seguridad, lalo na ang 51% attacks. Sa ganitong mga sitwasyon, ang isang attacker na may sapat na hash power ay maaaring muling organisahin ang mga bagong block, baguhin ang kasaysayan ng transaksyon, at paganapin ang double spending sa pamamagitan ng pagpapalit ng mga napatunayang transaksyon sa isang alternatibong chain.

Sa pagitan ng 2019 at 2020, dinanas ng Ethereum Classic ang maraming 51% attack na kasama ang malalim na pag-reorganize ng chain. Sa isang napakalawak na isinulat na insidente, natuklasan ng Coinbase ang mga pag-reorganize na kasama ang halos 219,500 ETC, na may halagang humigit-kumulang $1.1 milyon, na kaugnay ng mga pagsubok sa double spending. Sa isang iba pang kaso, ireport ng Gate.io ang mga pagkawala na humigit-kumulang $220,000 na resulta ng katulad na pattern ng pag-atake.

Ipakita ng mga pangyayaring ito kung paano ang mga network na may mas mababang hash rate ay maaaring harapin ang patuloy na mga hamon sa seguridad, kahit taon-taon pagkatapos ng kanilang pagkakatatag. Bilang tugon, binago ng mga exchange ang kanilang mga kakailanganing pagkumpirma at patakaran sa pag-deposito para sa mga transaksyon ng Ethereum Classic upang mabawasan ang eksposur sa mga panganib ng reorganization.

Bitcoin 2013 Chain Split at Double Spending Incident

Noong Marso 2013, nagkaroon ng malaking pagkabigo sa network ang Bitcoin dahil sa isang software bug sa version 0.8.0 ng Bitcoin client. Ang bug na ito ay nagresulta sa isang hindi inaasahang chain split, kung saan dalawang bersyon ng blockchain ay umiiral nang pansamantala.

Sa panahong ito, ang ilang merchant ay tinanggap ang mga transaksyon sa isang bersyon ng chain bago makamit ng network ang konsensyo sa wastong chain. Isang makabuluhang kaso ay ang isang merchant na tumanggap ng kumpirmadong bayad sa 0.8.0 chain. Gayunpaman, ang mga miner ay bumalik sa pre-0.8.0 chain sa pamamagitan ng pag-reorganize ng blockchain at pagpapahiwatig ng ilang blocks.

Bilang resulta, iniligtas ang orihinal na transaksyon, at doble-spent ang mga pondo sa canonical chain. Mabilis na tumugon ang mga developer at ang komunidad ng mining sa pamamagitan ng pagco-coordinate at pag-patch ng problema sa loob ng ilang oras. Ipakita ng insidente na ito ang mga panganib ng mga vulnerability sa software level at ang kakayahan ng isang decentralized na komunidad na lutasin ang mga kritikal na isyu sa pamamagitan ng pagco-coordinate.

Ipapakita ng mga kaso na ito na maaaring magkakaroon ng double spending sa iba’t ibang anyo depende sa nakabase na vulnerability, kahit sa consensus layer, network level, o application layer. Kasama nila, ipinapakita ang kahalagahan ng matibay na mekanismo ng seguridad, tamang praktis sa pagkumpirma, at patuloy na pagmamasid sa pagpapanatili ng integridad ng mga cryptocurrency system.

Paano Linalutas ng Teknolohiya ng Blockchain ang Problema ng Double Spending

Lumulutas ang blockchain sa problema ng double spending sa pamamagitan ng pagpalit ng pagkakatiwala sa isang sentral na awtoridad sa distributed consensus at cryptographic verification. Sa halip na pahintulutan ang pagkopya at paggamit muli ng isang digital na asset, siguraduhin ng mga network ng blockchain na bawat transaksyon ay tatala, binabalewala, at pinagsang-ayunan ng maraming mga kalahati bago ito maging bahagi ng isang immutable ledger.

Nakakamit ito sa pamamagitan ng kombinasyon ng mga mekanismo ng pagkakasundo at mga pagsisiguro sa antas ng protokolo na ginagawang lubos na mahirap para sa anumang isang aktor na baguhin ang kasaysayan ng transaksyon o gastusin ang parehong asset dalawang beses.

Paano tinatanggal ng Proof-of-Work ang double spending

Ang Proof-of-Work (PoW) ay nagpapalakas sa mga blockchain network sa pamamagitan ng paghingi ng computational work mula sa mga participant (miners) bago idagdag ang mga bagong bloke ng transaksyon. Ang prosesong ito ay nagagawang mahirap na manipulahin ang blockchain, parehong ekonomiko at teknikal.

-

Pangangalakal at Pagpapatotoo ng Transaksyon: Sa mga sistema ng PoW, kumikilos ang mga miner upang lutasin ang mga kriptograpikong puzzle. Ang unang miner na lutasin ang puzzle ay nakakakuha ng karapatan na idagdag ang isang bagong block sa chain, na naglalaman ng isang batch ng mga napatotohanang transaksyon. Dahil ang bawat block ay konektado sa nakaraan, ang pagbabago sa anumang transaksyon ay nangangailangan ng pag-re-mine sa block na iyon at lahat ng susunod na blocks, na nangangailangan ng malaking computational resources.

-

Mga ekonomikong pagtigil laban sa mga pag-atake: Upang matagumpay na isagawa ang isang double spending attack, kailangan ng isang attacker na kontrolin ang karamihan sa computational power ng network. Kahit sa ganitong skenaryo, ang pagpapanatili ng ganitong kontrol ay napakagastos. Ang istruktura ng gastos na ito ay naggagawa ng mga pag-atake na ekonomikong irasyonal, dahil ang mga mapagkukunan na kailangan upang muling isulat ang kasaysayan ng transaksyon ay mas malaki kaysa sa anumang potensyal na kita.

-

Mga Kumpirmasyon at Katapusan ng Transaksyon: Ang mga transaksyon sa mga network na PoW ay nagkakaroon ng seguridad habang nakakareceba ng higit pang kumpirmasyon. Bawat karagdagang block na idinagdag sa itaas ng isang transaksyon ay tumataas ang hirap na balikan ito. Dahil dito, maraming sistema ang naghihintay ng maraming kumpirmasyon bago isabing tapos na ang transaksyon, upang mabawasan ang panganib ng double spending.

Paano pinipigilan ng Proof-of-Stake ang Double Spending

Ang Proof-of-Stake (PoS) ay nagpapalit ng kompyutasyonal na gawain sa pagsisigla sa pananalapi. Sa halip na mga miner, ang mga network na PoS ay nakasalalay sa mga validator na nag-i-stake ng cryptocurrency upang makilahok sa pagpapatotoo ng transaksyon.

-

Validator Staking at Participation: Dapat i-lock ng mga validator ang isang bahagi ng kanilang mga ari-arian upang makakuha ng karapatan na mag-proposal at mag-validate ng mga block. Ang stake na ito ay nagiging collateral na nagpapakasaligan sa kanilang insentibo sa patas na pag-uugali. Halimbawa, sa mga network tulad ng Ethereum, kailangan ng mga validator na i-stake ang kanilang mga ari-arian upang makilahok sa consensus at makakuha ng mga reward para sa wastong aktibidad.

-

Ang slashing bilang mekanismo ng pagtakwil: Kung subukan ng isang validator na magsinungaling sa sistema, tulad ng pagpapatibay ng magkakaugnay na transaksyon o pagpapahintulot sa double spending, ang protokolo ay maaaring parusahan sila sa pamamagitan ng slashing. Ang slashing ay nagresulta sa pagkawala ng bahagi o lahat ng mga ari-arian na istak ng validator, na ginagawa ang masasamang pag-uugali na hindi nakakaakit sa pananalapi.

-

Pagkakasundo ng Insentibo sa mga Sistema ng PoS: Ang kombinasyon ng mga reward sa staking para sa patas na pag-uugali at parusa para sa masamang gawain ay bumubuo ng malakas na ekonomikong framework na nagtatanggol sa mga pagsubok na double spending at sumusuporta sa integridad ng network.

Karagdagang Mekanismo na Nagpapalakas sa Proteksyon Laban sa Double Spending

Bukod sa mga mekanismo ng pagkakasundo, gumagamit ang mga blockchain network ng ilang teknikal na elemento na karagdagang nagpapalakas sa proteksyon laban sa double spending.

-

Ang mga nonce at pagkakaunawa ng transaksyon: Ang bawat transaksyon ay naglalaman ng nonce, isang natatanging identifier na nagpapakatotoo na ito ay maaaring prosesuhin lamang ng isang beses. Ito ay nagpapigil sa mga replay attack at tumutulong sa pagpapanatili ng tamang pagkakasunod-sunod ng mga transaksyon mula sa isang partikular na account.

-

Mga Timestamp at Pagkakasunod-sunod ng Mga Block: Ang mga block ay naglalaman ng mga timestamp na tumutulong sa pagtatatag ng kronolohikal na pagkakasunod-sunod ng mga transaksyon. Bagaman hindi perpektong tumpak, sila ay nagtataguyod sa pagpapanatili ng magkakasunod at masusuri na kasaysayan ng transaksyon sa buong network.

-

Mga Pagkumpirma ng Block at Seguridad ng Network: Habang dagdag-dagdag ang mga block pagkatapos ng isang transaksyon, tumataas nang eksponensyal ang hirap na baguhin ang transaksyon na iyon. Dito nagmumula ang kahalagahan ng mga pagkumpirma bilang mahalagang bahagi ng seguridad ng blockchain.

Madalas na umaasa ang mga merchant at exchange sa isang minimum na bilang ng mga kumpirmasyon bago ituring ang isang transaksyon bilang tapos, na nagdadagdag ng karagdagang antas ng proteksyon laban sa posibleng pagsubok ng double spending.

Sa pamamagitan ng pagpapagsama ng mga mekanismo ng pagkakasundo tulad ng PoW at PoS kasama ang mga kriptograpikong patakaran at proseso ng pagpapatotoo, siguraduhin ng mga network ng blockchain na manatiling transparent, tamper-resistant, at ekonomikong hindi praktikal na manipulahin ang kasaysayan ng transaksyon. Ito ang layered approach na epektibong nagtatanggal ng kakayahang mag-double spend sa praktika.

Kongklusyon

Ang double spending ay isa sa mga pinakamatandang pagsasamantala sa pananalapi, na inangkop sa digital na panahon. Mula sa mga pekeng barya at cheque kiting hanggang sa mga modernong pagtatangka na muling ayusin ang kasaysayan ng blockchain sa pamamagitan ng 51% attacks, ang pangunahing layunin ay nananatiling pareho: mag-spending ng halaga na hindi totoong binubuo.

Ang naging pag-unlad ay ang katalinuhan ng mga pag-atake at pagtutol. Ang mga blockchain system, na ipinakilala ni Satoshi Nakamoto, ay nagbibigay ng praktikal at ekonomikong matibay na solusyon sa pamamagitan ng paggawa ng double spending na sobrang mahal sa mga maayos na isiniguro na network tulad ng Bitcoin. Gayunpaman, ang problema ay hindi buong nalalayas. Ang mas maliit na network, ang hindi kumpirmadong transaksyon, ang cross-chain bridges, at ang mga vulnerability sa smart contract ay patuloy pa ring nagtataglay ng tunay na panganib noong 2026 at sa susunod.

Para sa mga participant sa crypto ecosystem, mahalaga ang pag-unawa sa mga panganib na ito. Ang seguridad ay hindi nakasalalay lamang sa protokolo kundi pati na rin kung paano ito ginagamit sa praktika. Ang paghintay ng sapat na mga kumpirmasyon, ang pag-audits ng smart contract, at ang pagmamalasakit sa mga well-decentralized network ay mahahalagang hakbang. Sa isang trustless na kapaligiran, ang may kaalaman na paggamit ay nananatiling pinakamalakas na antas ng proteksyon.

Ang artikulong ito ay para sa impormasyonal na layunin lamang at hindi nagtataglay ng financial, investment, o security advice. Ang cryptocurrency systems ay may mga teknikal at market risk, at dapat magkaroon ng sariling pag-aaral o mag-consult sa isang kwalipikadong propesyonal bago gumawa ng desisyon.

Disclaimer: AI technology (powered ng GPT) ang ginamit sa pag-translate ng page na ito para sa convenience mo. Para sa pinaka-accurate na impormasyon, mag-refer sa original na English version.