Ano ang Sandwich Attack: Paano Ito Gumagana, Mga Halimbawa mula sa Kasaysayan, Mga Panganib, at Pagpigil

2026/04/06 09:30:50

Ang mga bagay na tila karaniwang slippage sa isang decentralized exchange ay hindi laging karaniwan. Sa maraming kaso, isinumite ng trader ang isang swap, nakikita ang transaksyon bago ang pagkumpirma, at tumutugon ang automated na mga bot sa loob ng ilang segundo upang gamitin ang impormasyong iyon. Ang resulta ay mas masamang presyo ng pagpapatupad para sa user at mabilis na kita para sa attacker. Ang taktikang ito ay kilala bilang isang sandwich attack, at naging isa sa mga pinakadiskutadong anyo ng MEV sa decentralized finance.

Ang mas malawak na crypto market ay binubuo ng transparency, shpeed, at bukas na pag-access. Ang mga katangiang ito ay bahagi ng kung bakit atraktibo ang DeFi. Samantala, ang parehong pagiging bukas ay nagpapahintulot sa mga sophistikadong bot na suriin ang mga pending transaction, tantiyahin ang price impact, at i-insert ang kanilang sariling trade sa paligid ng aktibidad ng user. Ito ay gumagawa ng isang problemang pang-market na dapat maintindihan ng bawat seriyoso na crypto user.

Sa katapusan ng artikulong ito, malalaman mo kung ano ang sandwich attack, paano gumagana ang sandwich attacks sa crypto, bakit ito karaniwan sa AMM-based decentralized exchanges, aling mga trader ang pinakamalalaking panganib, at anong mga praktikal na hakbang ang maaaring mabawasan ang eksposur. Makikita mo rin kung paano fit ang taktikang ito sa mas malawak na pag-uusap tungkol sa DeFi trading, transaction ordering, onchain market fairness, at MEV protection.

Hook

Ano kung hindi lang nababawasan ang iyong crypto trade dahil sa volatility, kundi direkta itong tinarget bago pa ito makarating sa blockchain?

Balangkas

Nagpapaliwanag ang artikulong ito sa kahulugan ng sandwich attack sa crypto, binubuksan kung paano ito gumagana, sinisiyasat ang epekto nito sa decentralized trading, inaayos ang mga historical na halimbawa mula sa pag-usbong ng DeFi, at isinasaad ang mga pangunahing panganib at pag-iingat na dapat maintindihan ng mga trader.

Thesis

Ang layunin ng artikulong ito ay ipaliwanag ang sandwich attacks sa isang malinaw at praktikal na paraan upang maunawaan ng mga mambabasa kung paano ito nakakaapekto sa crypto trading, bakit ito mahalaga sa modernong DeFi markets, at paano maiiwasan ng mga trader ang pagiging biktima ng uri ng market manipulation na ito.

Ano ang Sandwich Attack?

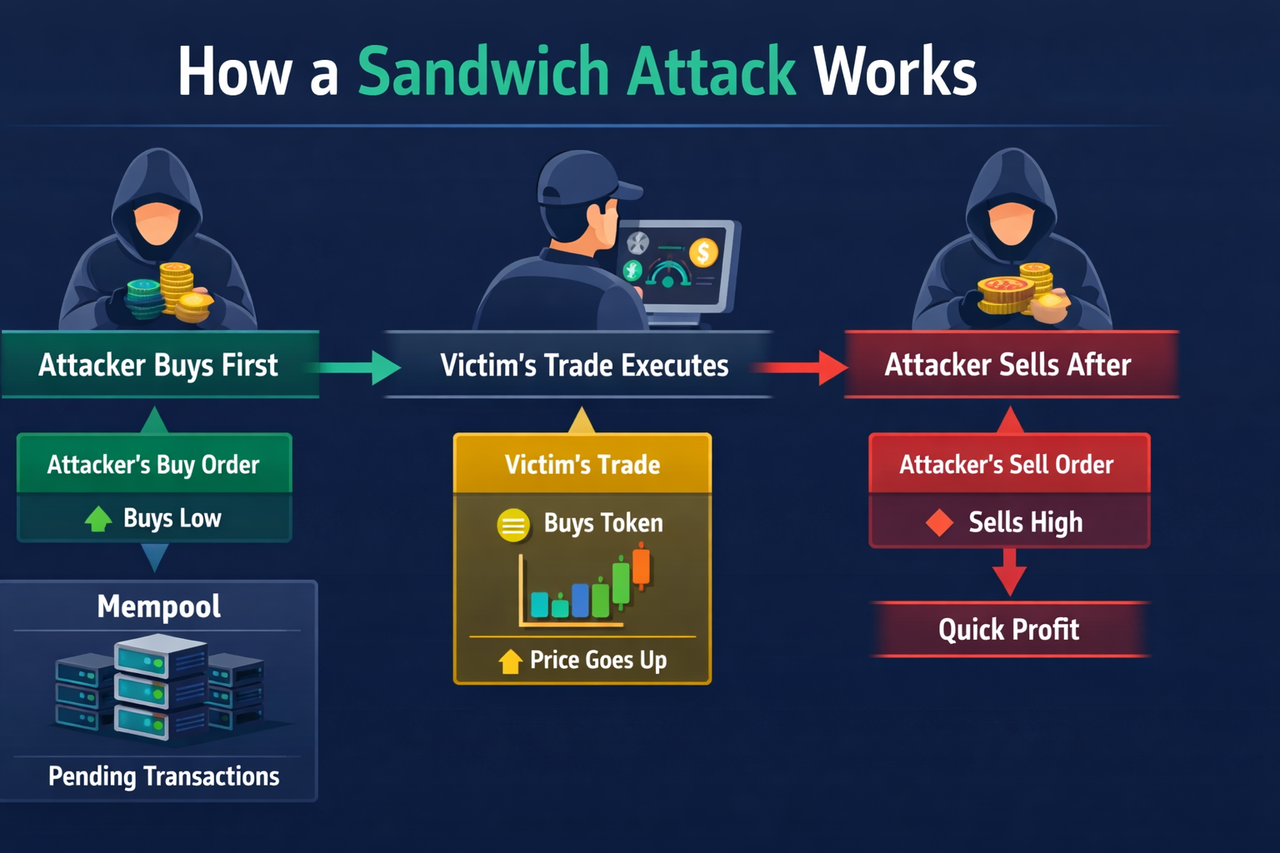

Ang sandwich attack ay isang DeFi trading exploit na karaniwang nangyayari sa decentralized exchanges na gumagamit ng automated market makers (AMMs). Sa simpleng termino, nakikita ng attacker ang pending transaction ng biktima sa mempool, isinasagawa niya ang isang trade bago ito at isa pa pagkatapos nito, at kumikita mula sa price slippage na dulot ng utos ng biktima.

Ang istruktura ay simpleng:

-

una ang unang trade ng attacker

-

Ang trade ng biktima ay nasa gitna

-

ang pangalawang pagtinda ng attacker ay dumating sa huli

Ang layunin ay kumita mula sa epekto ng presyo ng biktima.

Halimbawa, isipin ang isang trader na gustong bumili ng isang token sa isang decentralized exchange. Kung sapat na malaki ang order na ito, ito ay magpapataas ng presyo ng token sa loob ng liquidity pool. Maaaring makakita ng isang sandwich bot ng pending transaction, bumili muna ng token, hayaan ang trade ng biktima na magpataas pa ng presyo, at pagkatapos ay agad na magbenta para sa kita.

Nakakumpleto pa rin ng trade ang biktima, ngunit sa mas masamang presyo kaysa sa kung hindi nagsagawa ang attacker.

Ito ang nagiging dahilan kung bakit mahalaga ang sandwich attacks sa crypto. Karaniwan ay hindi ito naglalayong manakwil ng mga pondo nang direkta o mag-exploit ng isang software bug. Sa halip, ipinapahalagahan nito ang sariling trading environment. Nagmumula ang attacker sa tatlong kondisyon:

-

publikong pagkakita ng mga naka-antay na transaksyon

-

makikita ang paggalaw ng presyo sa mga pool batay sa AMM

-

ang pagkakatanggap ng biktima sa ilang slippage

Dahil dito, mas maunawaan ang sandwich attack bilang isang pagpapakita ng pagkakasunod-sunod ng transaksyon kaysa isang tradisyonal na pag-hack.

Paano gumagana ang Sandwich Attack

Upang maunawaan nang malinaw ang mga sandwich attack, nakakatulong na tingnan ang proseso step by step.

-

Isinumite ng trader ang swap

Isang gumagamit ay naglalagay ng trade sa isang decentralized exchange. Halimbawa, maaari niyang palitan ang ETH para sa isang ibang token sa isang DeFi platform tulad ng isang Uniswap-style AMM.

Bago matapos ang transaksyon, madalas na nasa isang publikong lugar ng paghihintay na kilala bilang mempool. Dito nakikita ang mga naka-antay na transaksyon bago ito idagdag sa blockchain.

-

Nakikita ng bot ang nakakalabas na transaksyon

Laging sinusubaybayan ng mga espesyalisadong bot ang mempool. Tinataya nila ang mga transaksyon na maaaring makapagdala ng kita, lalo na:

-

malalaking paglipat

-

mga pagkakataon na naglalaman ng mga token na may mababang likwididad

-

mga transaksyon na may sapat na slippage tolerance upang magbigay ng espasyo para sa paggalaw ng presyo

Kung ang bot ay nagtataya na ang trade ng biktima ay magiging sapat na magpalakas ng merkado upang makabuo ng kita, agad itong kikilos.

-

Ang attacker ay naglalagay ng unang trade

Ang attacker ay nagpapadala ng isang transaksyon na magpapatakbo bago ang order ng biktima. Karaniwang ginagawa ito sa pamamagitan ng pagbabayad ng mas mataas na gas fee o paggamit ng ibang paraan upang makakuha ng prioridad.

Kung ang biktima ay bumibili ng token, ang attacker ay bumili muna. Ang preemptive purchase na ito ay nagpapataas ng presyo bago ma-proseso ang transaksyon ng biktima.

-

Nag-execute ang trade ng biktima sa mas masamang presyo

Ngayon, nagproseso na ang trade ng biktima, ngunit ang presyo ay umalis na laban sa kanila. Natanggap ng biktima ng mas kaunting token kaysa sa inaasahan o binayad ng mas marami kaysa sa inaasahan.

Patuloy pa ring matagumpay ang transaksyon dahil ang paggalaw ng presyo ay nananatili sa loob ng tolerance sa slippage ng user.

-

Lumabas ang attacker pagkatapos ng biktima

Pagkatapos mag-trade ang biktima at pataasin ang presyo pa, isinasagawa ng attacker ang pangalawang trade, karaniwang ibinibenta ang binili sa unang hakbang. Ito ay nagpapahintulot sa attacker na i-lock ang mabilis na kita.

Ang resulta ay tila ganito:

-

bumibili ang attacker nang mura

-

ang pag-trade ng biktima ay nagpapataas ng presyo

-

bumebenta ang attacker nang mataas

Maaaring mangyari lahat ng ito sa mga segundo o milisegundo.

Isang Simpleng Halimbawa ng Sandwich Attack

Kung ang isang user ay gustong bumili ng Token A gamit ang ETH sa isang decentralized exchange, ang liquidity pool para sa Token A ay hindi lubos na malalim, kaya ang isang malaking order ay magiging dahilan ng makabuluhang pagbabago sa presyo.

Nakikita ng sandwich bot ang pending swap ng user sa mempool. Mabilis niyang isinasaad ang sariling buy order. Nagpapataas ng presyo ng Token A ang pagbili na ito. Pagkatapos, pumapasa ang orihinal na buy order ng biktima sa bagong, mas mataas na presyo. Sa huli, ibinebenta ng bot ang mga token na binili niya ilang sandali pa bago.

Kumikita ang attacker mula sa pagkakaiba sa mas mababang presyo ng pagbili at mas mataas na presyo ng pagbenta.

Maaari lamang makita ng biktima na mas kaunti ang natanggap nilang mga token kaysa sa inaasahan. Para sa kanila, maaaring tila ito ay karaniwang slippage. Ngunit sa katotohanan, ang paggalaw ng presyo ay sadyang nilikha upang pagsamantalahan ang kanilang transaksyon.

Ito ay isa sa mga dahilan kung bakit mahirap makita ng mga karaniwang trader ang sandwich attacks. Patuloy pa rin ang paglipat. Maaaring hindi ipakita ng interface ang anumang malinaw na mali. Ang pagkawala ay kadalasang nakatago sa huling presyo ng pagpapatupad.

Bakit nangyayari ang Sandwich Attacks sa DeFi

Naging karaniwan ang sandwich attacks dahil nilikha ng DeFi ang eksaktong mga kondisyon kung saan maaaring umunlad ang mga ito.

Kita ng pampublikong transaksyon

Sa maraming blockchain, nakikita ang mga transaksyon bago sila i-confirm. Ang transparensya na ito ay tumutulong sa pagpapatakbo ng network, ngunit ibinibigay din nito ang oras sa mga bot upang suriin ang mga naghihintay na transaksyon at magplano dito.

Sa tradisyonal na pagsasalapi, hindi lahat ng nakahintay na order ay nakikita nang bukas sa bawat kalaban. Sa DeFi, ang publikong pagkakita ay naging parehong tampok at kahinaan.

Paggawa ng presyo batay sa AMM

Hindi gumagamit ang karamihan sa mga decentralized exchange ng tradisyonal na order book. Sa halip, sila ay nakasalalay sa automated market makers na kalkulahin ang presyo ng mga token batay sa balanse ng mga asset sa isang liquidity pool.

Kapag naglalagay ang isang tao ng malaking buy order, tumataas ang presyo. Kapag naglalagay ang isang tao ng malaking sell order, bumababa ang presyo. Ang galaw na ito ay hindi random. Ito ay sumusunod sa pormula ng pool, na nagiging sanhi ng posibilidad ng sandwich attacks.

Slippage tolerance

Madalas ay pinapayagan ng mga user ang isang tiyak na antas ng slippage upang hindi mabigo ang kanilang transaksyon kung kaunti lang ang pagbabago ng presyo bago ang pagkakatotoo. Ito ay praktikal, ngunit naglalagay din ito ng puwang para sa mga mang-aabuso.

Kung ang attacker ay makakagalaw ng presyo laban sa biktima habang nananatili pa rin sa pinapayagang slippage range, magpapatuloy pa rin ang trade.

Mabilis at awtomatiko

Karamihan sa mga sandwich attack ay ginagawa ng mga bot kaysa sa mga tao. Maaaring suriin ng mga bot ang mga pending transaction, simulan ang posibleng kita, at ipagawa ang priority transactions sa halos agad.

Nagiging napakadali ito sa pag-sandwich. Pagkatapos maalam ang estratehiya, maaari itong automatikuhin sa malaking bilang ng mga transaksyon.

Bakit Mahalaga ang Sandwich Attacks

Ang sandwich attacks ay maaaring mukhang teknikal, ngunit may tunay na epekto sa araw-araw na mga crypto trader. Mahalaga sila dahil nagtatapos ang mga user sa mas masamang presyo, lalo na sa malalaking o mababang likwididad na transaksyon. Sa paglipas ng panahon, maaari itong bawasan ang tiwala sa DeFi at gawing mukhang di-makatarungan ang decentralized trading.

Kumikilala rin sila sa mas malaking isyu sa mga merkado ng cryptocurrency: ang transparensya ay hindi laging nagdadala ng katarungan. Kapag nakikita ang mga naghihintay na transaksyon, ang mas mabilis na mga aktor ay maaaring gamitin ang impormasyong iyon upang kumita sa gastos ng karaniwang mga gumagamit.

Sandwich Attacks at MEV

Ang sandwich attacks ay isa sa pinakamalinaw na halimbawa ng MEV, o maximal extractable value. Ang MEV ay tumutukoy sa kita na ginagawa sa pamamagitan ng pagbabago ng order ng mga transaksyon sa isang block.

Sa isang sandwich attack, ang attacker ay kumikita ng pera sa pamamagitan ng paggawa ng isang trade bago ang biktima at isa pa pagkatapos nito. Ito ang nagjadwal ng transaction ordering bilang pangunahing pinagkukunan ng kita.

Dahil madaling maintindihan ang ideya, ang sandwich attacks ay naging isa sa mga pangunahing halimbawa na ginamit upang ipaliwanag kung paano gumagana ang MEV sa DeFi.

Historikal na Background: Ang Pag-usbong ng Sandwich Attacks

Hindi naging malawakang kilala ang sandwich attacks dahil sa isang hiwalay na pangyayari. Lumabas sila sa paulit-ulit na mga pattern habang mabilis na umunlad ang decentralized finance.

Mabilis na paglago ng DeFi

Habang tumataas ang pagkakaroon ng DeFi noong mga unang taon ng 2020, ginawa ng decentralized exchanges tulad ng Uniswap ang pagpapalit ng mga token na simpleng at madaling gamitin. Maaaring mag-trade ang sinuman direkta mula sa wallet, at pinahintulutan ng liquidity pools ang mga merkado na magtrabaho nang walang tradisyonal na maker.

Nakatulong ang inobasyong ito upang palakasin ang eksplisyong paglago sa onchain trading. Ngunit ipinakilala rin nito ang isang kahinaan. Nakikita ang mga naghihintay na pagtinda, at tumugon nang maayos ang mga presyo ng AMM sa malalaking paglipat. Nagbigay ito ng posibilidad para sa mga bot na makita at gamitin ang mga benepisyoso oportunidad.

Patuloy na pagkilala mula sa mga trader at mga mananaliksik

Habang lumalago ang ecosystem, nagsimula ang mga trader na makakita ng hindi karaniwang mahirap na pagpapatupad sa mas malalaking pagbabago, lalo na sa mga mas mababang likwididad na pool. Nagsimula ang mga mananaliksik at mga obserbador ng merkado na analisahin ang mga pattern ng transaksyon at naramdaman na marami sa mga kaso na ito ay hindi random na slippage. Ito ay mga istrakturadong pag-atake.

Kapag naging malawakang kilala ang pattern na ito, ang sandwiching ay lumipat mula sa isang teknikal na detalye patungo sa isang pangunahing paksa sa edukasyon at pananaliksik sa DeFi.

Mula sa oportunistikong taktika hanggang sa industrialisadong estratehiya

Sa simula, maaaring tila iisang pagkakataon lamang ang sandwich attacks. Ngunit habang naging mas malinaw ang potensyal na kita, lumabas ang espesyalisadong imprastruktura. Mas naging kumplikado ang mga bot. Gumawa ang mga searcher ng mga sistema upang suriin ang mempool, simulahin ang mga trade, kalkulahin ang profitability, at magkumpetensya para sa prioridad.

Sa punto na iyon, ang mga sandwich attack ay hindi na isang side effect. Naging isang industriya na ito.

Mga Halimbawa mula sa Kasaysayan ng Sandwich Attacks

Dahil madalas mangyari ang sandwich attacks sa antas ng transaksyon, hindi ito laging kinakatawan ng isang kilalang headline. Ang pinakamalinaw na paraan upang maunawaan ang kanilang kasaysayan ay sa pamamagitan ng mga pangunahing yugto at paulit-ulit na halimbawa.

-

Ethereum at Uniswap sa maagang panahon ng DeFi

Ang unang pangunahing kapaligiran kung saan naging malawakang nakikita ang mga sandwich attack ay ang Ethereum’s DeFi ecosystem, lalo na paligid ng mga AMM-based exchange tulad ng Uniswap.

Dumami ang trading volume batay sa ethereum, madalas na nakakatanggap ng mga bot ang mas malalaking paglipat na nakakamonitor sa mempool at gumagawa ng aksyon sa loob ng ilang segundo. Nakita ng mga mananaliksik at mga trader ang paulit-ulit na pattern:

-

nakita ang isang malaking naka-antay na pagpalit

-

Isang bot ang pumasok una

-

nag-execute ang trade ng biktima sa mas masamang rate

-

umalis agad ang bot

Mahalaga ang phase na ito sa kasaysayan dahil ito ang nagtatag ng klasikong istruktura na ginagamit upang ipaliwanag ang mga sandwich attack ngayon. Ang publikong mempool ng ethereum, kasama ang populartiy ng pagtatrabaho batay sa AMM, ginawa itong pinakamalinaw na unang pag-aaral ng kaso.

Para sa maraming gumagamit, ito ang kanilang unang pagkakataon na makakasalubong ang ideya na ang masamang pagpapatupad sa DeFi ay hindi lamang random na paggalaw ng merkado.

-

Ang pagtaas ng mga propesyonal na MEV searchers

Habang lumalago ang DeFi, naging mas kumplikado ang mga sandwich attack. Ang nagsimula bilang isang oportunistikong estratehiya ay naging isang espesyalisadong gawain na isinagawa ng MEV searchers.

Ginawa ng mga tagapaghahanap na ito ang mga kasangkapan na espesyal na para sa pagkilala sa mga nagdudulot ng kita na pagkakataon sa pagkakasunod-sunod ng transaksyon. Sinusubaybayan ng kanilang mga sistema ang mempool nang patuloy, isinagawa ang mga simulasyon upang matantiya kung maaaring masandwich nang may kita ang isang naghihintay na trade, at isinumite ang mga transaksyon na may maingat na pinapabuti ang mga bayad.

Mahalaga ang phase na ito sa kasaysayan dahil ito ang nagmarka sa paglipat mula sa hiwalay na aktibidad ng bot patungo sa kompetitibo at propesyonalisadong merkado. Hindi na random ang mga sandwich attack. Naging pangunahing estratehiya na ito sa lumalaking MEV ecosystem.

Nagbago rin nito ang sukat ng problema. Noong pumasok ang mga mataas na pinag-optimizang searcher, naging mas sistematiko at mas mahirap iwasan ng karaniwang gumagamit ang sandwiching.

-

Mga digmaan sa gas sa pagitan ng mga nagkukumpetensya bot

Isang mahalagang historical phase ay dumating nang magsimula ang maraming bot na magtarget sa parehong pending transaction. Kung isang swap ay tila lalong profitable, maaaring subukan ng ilang searcher na sandwichin ito nang sabay-sabay.

Nagresulta ito sa mga digmaan sa gas, kung saan ang mga bot ay nagbabayad ng mas mataas at mas mataas na mga bayarin upang makakuha ng prioridad sa transaksyon. Ipakita ng mga paligsahan kung gaano kahalaga ang mga pagkakataon sa sandwich.

Noong nakaraan, ito ay isang turning point dahil ipinakita nito na ang sandwich attacks ay hindi isang maliit na pagkaabala. Sapat na ito sa ekonomikong kahalagahan upang magpalitaw ng malakas na kompetisyon sa pagitan ng mga propesyonal na aktor.

Ipinakita rin nito ang pangalawang antas ng kawalan ng epihayensiya: hindi lamang ang biktima ang pinagmumulan ng pagmamalabis, kundi maaari ring palakasin ng kompetisyon sa pagitan ng mga bot ang pagkakasira ng network at ang mga gastos sa transaksyon sa mas malawak na antas.

-

Papalawig sa labas ng ethereum

Bagaman naging pinakakilala ang ethereum bilang kapaligiran para sa mga sandwich attack, hindi nalimitahan ng taktika ang isang blockchain.

Habang tinatanggap ng iba pang mga chain ang decentralized exchanges at AMM-based trading, lumabas din ang mga katulad na vulnerabilities sa iba pang lugar. Ang anumang ecosystem na may mga katangiang ito ay maaaring maging target:

-

nakikita ang mga naka-antay na transaksyon

-

aktibong pagtrabaho ng token

-

mga liquidity pool na tumutugon nang maayos sa laki ng order

-

mga gumagamit na handang tanggapin ang slippage

Ipakita ng pagpapalawak na ang mga sandwich attack ay hindi limitado sa isang brand o isang protocol. Ito ay isang structural feature ng ilang uri ng onchain market design.

Mahalaga ang historical shift na ito dahil itinanggal nito ang pagtutuksa sa isang chain lamang at ipinaglaban ang pagkilala sa mas malawak na problema sa disenyo sa DeFi.

-

Meme coin at mga token na may mababang likwididad

Isa pang napakakitaan na halimbawa ng sandwich attacks ay lumabas sa mga merkado ng meme coin at mga bagong ilunsad na may mababang likwididad na token.

Lumalabas na ang mga kapaligirang ito ay partikular na nakakaakit sa mga attacker dahil madalas nilang pinagsama ang:

-

maliit na likwididad

-

mataas na volatility

-

mabilis na pangangailangan sa retail

-

mga malawak na setting ng slippage

-

mga trader na tumatakbo upang magsulat ng position nang mabilis

Sa mga kondisyong ito, kahit ang relatibong maliit na preemptive trades ay maaaring magpalit ng presyo nang may kahulugan. Naging mas madali para sa mga bot na exploit ang mga user.

Mahalaga ang fase na ito sa kasaysayan dahil dito ay naging bahagi ng pang-araw-araw na karanasan ng mga retail trader ang sandwich attacks. Hindi na ito limitado sa mga mananaliksik o malalaking tagapag-ugnay sa DeFi. Direktang nadarama ng karaniwang gumagamit ang pagkakaroon ng mas masamang presyo kaysa sa inaasahan habang naglalunsad ng isang sikat na token.

Mga Panganib at Pag-iingat sa Sandwich Attacks sa DeFi

-

Publikong pagkakataon sa mempool: Ang mga naghihintay na transaksyon ay madalas na nakikita bago ang pagkakatotoo, na nagbibigay ng oras sa mga bot upang makita at targetin ang mga trade.

-

Mataas na mga setting ng slippage: Malawak na toleransya sa slippage ay nagbibigay ng mas maraming espasyo sa mga attacker upang galawin ang presyo laban sa mga gumagamit habang nananatiling pinapayagan ang transaksyon.

-

Mga pool na may mababang likwididad: Ang makitid na likwididad ay nagiging mas madaling manipulahin ang presyo, na nagpapataas ng panganib ng sandwich attacks.

-

Nakatagong pagkawala: Maraming trader ang nakikita lang na matagumpay ang swap, hindi na ang mas masamang presyo ng pagpapatupad na natanggap nila.

-

Hindi kompletong proteksyon: Ang mga kasangkapan sa MEV protection ay makakatulong na bawasan ang eksposur, ngunit hindi ito alisin ang lahat ng panganib ng sandwich attack.

-

Mga babala para sa mga trader: Maaaring bawasan ng mga user ang panganib sa pamamagitan ng pagpapanatili ng mababang slippage, pag-iwas sa mga illiquid na pool, paghahati ng malalaking swap, at paggamit ng mga protected routing tool kung available.

Kongklusyon

Ang sandwich attack sa crypto ay isa sa pinakamalinaw na halimbawa kung paano ang visibility ng transaksyon at mga mekanismo ng pagpapatupad ay nakakaapekto sa mga tunay na resulta sa DeFi. Ang attacker ay naglalagay ng isang trade bago ang pending transaction ng biktima at isang pagkatapos nito, upang makakuha ng kita habang ang biktima ay nakakatanggap ng mas masamang presyo. Simple ito sa konsepto, napakaepektibo sa praktika, at malalim na nauugnay sa pag-usbong ng MEV sa mga decentralized na merkado.

Sinakop ng artikulong ito ang kahulugan ng sandwich attacks, kung paano ito gumagana, bakit ito nakakaapekto sa pagtrading ng cryptocurrency at seguridad ng merkado, ang mga historical patterns na ginawa itong malaking paksa sa DeFi, at ang mga praktikal na pag-iingat na dapat maintindihan ng mga user. Ang pangunahing punto ay simpleng: ang isang matagumpay na trade ay hindi laging patas na trade. Sa crypto, mahalaga ang kalidad ng pagpapatupad.

Para sa mga trader, edukador, at sinumang nagtatanggap na maintindihan ang decentralized exchanges nang mas malalim, ang sandwich attacks ay nananatiling isa sa mga pinakamahalagang konsepto sa modernong DeFi.

Tawag sa Aksyon

Gusto mo bang mas maintindihan ang mga panganib sa DeFi trading? Bisitahin ang KuCoin Learn para sa higit pa tungkol sa sandwich attacks, slippage, at iba pang DeFi basics.

Madaling Itanong Tungkol sa Sandwich Attacks

Ano ang sandwich attack sa crypto?

Ang sandwich attack ay isang pagpapahintulot sa pagtinda sa DeFi kung saan ang isang attacker ay naglalagay ng isang transaksyon bago at isang transaksyon pagkatapos ng pending transaction ng biktima upang kumita mula sa paggalaw ng presyo na dulot ng transaksyon ng biktima.

Bakit tinatawag na sandwich attack?

Tinatawag itong sandwich attack dahil ang transaksyon ng biktima ay isinilid sa pagitan ng dalawang transaksyon ng mang-aabuso, tulad ng pagkain sa pagitan ng dalawang piraso ng tinapay.

Isang sandwich attack ba ang pareho sa front-running?

Hindi gaanong tama. Ang front-running ay karaniwang nangangahulugan ng pagpapalagay ng isang transaksyon bago ang isang nakakabit na transaksyon. Ang sandwich attack ay isang mas partikular na bersyon na naglalaman din ng pangalawang pagbebenta pagkatapos ng biktima.

Saan karaniwang nangyayari ang sandwich attacks?

Karaniwan silang mangyayari sa mga decentralized exchange na gumagamit ng automated market makers, lalo na kapag ang mga trade ay nakikita sa public mempool at ang token pair ay may limitadong liquidity.

Sino ang pinakamadaling maging biktima ng sandwich attacks?

Ang mga malalaking trader, mga gumagamit na nagtatrabaho sa mga token na mababang likwididad, mga bumibili ng meme coin, at mga tao na gumagamit ng mataas na slippage settings ay karaniwang pinakamalaking panganib.

Maaari bang mangyari ang sandwich attacks sa labas ng ethereum?

Oo. Maaari itong mangyari sa anumang blockchain environment kung деy nakikita ang mga naghihintay na transaksyon at ang AMM-style na pagpapresyo ay nagiging profitable ang pagkakasunod-sunod ng transaksyon.

Paano nakakabawas ang mga user sa panganib ng sandwich attack?

Maaaring mabawasan ng mga user ang panganib sa pamamagitan ng pagpapaliit ng slippage, pag-iwas sa mga illiquid na pool, paghahati ng malalaking swap, paggamit ng mga protected routing tool kung available, at pagbibigay ng mas maraming pansin sa kalidad ng execution.

Legal ba ang sandwich attacks?

Ang legal na pagtrato ay nakadepende sa hukuman at mga katotohanan ng kaso. Sa karamihan ng mga diskusyon tungkol sa crypto, ang sandwich attacks ay itinuturing bilang isang isyu sa istruktura ng merkado at MEV kaysa isang simpleng pagpapalawak ng software.

Paalala: Ang impormasyon na ibinibigay sa pahinang ito ay maaaring galing sa mga third-party na pinagkukunan at hindi kailangang kumakatawan sa mga pananaw o opinyon ng KuCoin. Ang nilalaman na ito ay layunin lamang para sa pangkalahatang impormasyon at hindi dapat ituring bilang financial, investment, o propesyonal na payo. Hindi nagtatanggol ang KuCoin sa katumpakan, kawastuhan, o kapanipaniwalaan ng impormasyon, at hindi responsable para sa anumang error, pagkakalimutan, o resulta na nagmumula sa paggamit nito. Ang pag-invest sa mga digital asset ay may nakapaloob na panganib. Mangyaring mabuting ihambing ang inyong pagtanggap sa panganib at pananalapi bago gumawa ng anumang desisyon sa pag-invest. Para sa karagdagang detalye, mangyaring bisitahin ang aming Terms of Use at Risk Disclosure

Disclaimer: AI technology (powered ng GPT) ang ginamit sa pag-translate ng page na ito para sa convenience mo. Para sa pinaka-accurate na impormasyon, mag-refer sa original na English version.