Ano ang Sybil Attack? Kompletong Gabay sa Pagkakita, Pagpigil, at Mga Solusyon sa Tunay na Mundo

Sa mundo ng mga decentralized network, ang tiwala ay nakabatay sa ideya na bawat participant ay eksaktong sino ang kanilang ipinapakita. Pero ano ang mangyayari kung isang tao lang ang nagpapakita bilang dozens o kahit libo-libong iba’t ibang tao nang sabay-sabay? Ito ang puso ng Sybil attack, isang matalino at patuloy na banta na nag-udyok sa lahat mula sa mga network na nakatuon sa privacy tulad ng Tor hanggang sa mga malalaking blockchain project at airdrop distributions.

Ang gabay na ito ay naglalakbay sa konsepto sa simpleng paraan. Makikita mo kung paano talaga nag-uunlad ang mga serangan, ang pinsalang dulot nito, totoong halimbawa mula sa mga nakaraang taon, at, sa pinakamahalagang bahagi, kung paano natutuklasan ng mga tim ng mga serangan, itinitigil ito bago ito magsimula, at inaayos ang gulo kung isang serangan ay nakalabas. Anuman ang iyong papel—nagpapatakbo ng node, nakikilahok sa mga botohan sa pamamahala, o simple lang nagtatago ng crypto—ang pag-unawa sa mga Sybil attack ay tumutulong sa pagprotekta sa integridad ng mga sistema na lahat tayo'y nakikibatay.

Ano ang isang Sybil Attack?

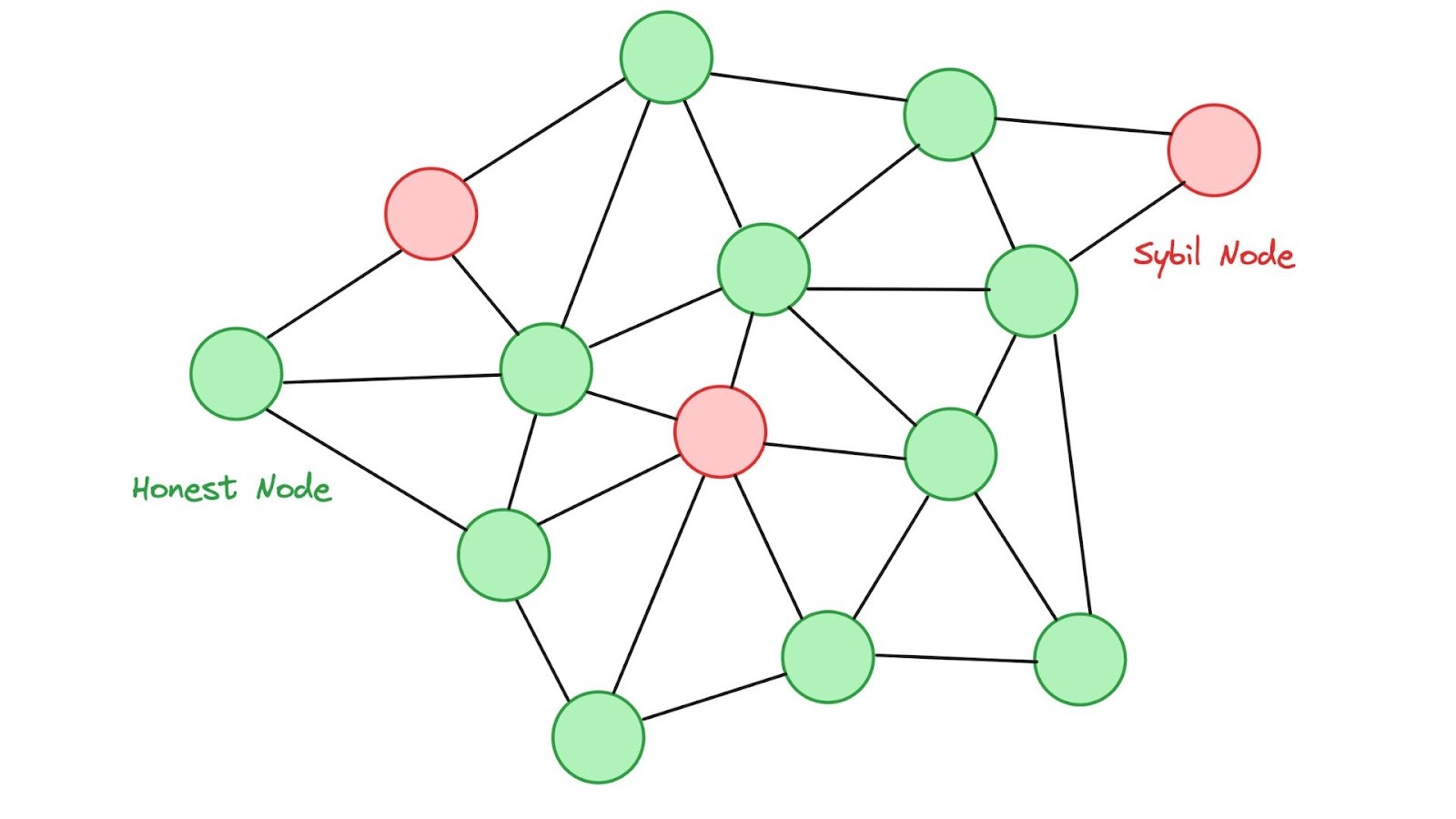

Ang isang Sybil attack ay nangyayari kapag isang tao o maliit na grupo ang gumagawa ng maraming pekeng pagkakakilanlan—karaniwang tinatawag na Sybil nodes o accounts upang makakuha ng sobrang impluwensya sa loob ng isang peer-to-peer network. Ang pangalan ay galing sa aklat na Sybil noong 1973, na nagkukuwento tungkol sa isang babae na may maraming pagkakakilanlan. Sa mga bilog ng teknolohiya, ang terminong ito ay naging pangkaraniwan pagkatapos ipakita ng mga mananaliksik na Brian Zill at John R. Douceur ang problema sa mga maagang peer-to-peer system noong mga unang taon ng 2000. Ipinakita ng papel ni Douceur ang isang pangunahing kahinaan: nang walang anyo ng sentral na awtoridad o mahal na hadlang, hindi madali para sa isang network na malaman kung ang maraming “hiwalay” na participant ay talagang isang matalinong actor na nagdudulot ng iba’t ibang mask.

Sa mga termino ng blockchain, ang attacker ay nagpapagana ng mga hundreds o thousands na pekeng wallet, nodes, o mga validator account. Ang mga pekeng ito ay kumikilos nang normal sa unang bahagi; baka sila ay magrerelay ng mga transaksyon nang tapat o kumikita ng maliit na puntos sa reputasyon, kaya tinuturing ng network sila bilang legitimo mga miyembro ng komunidad. Kapag may sapat na pekeng identidad na naka-install na ang attacker, sila ay nagbabago ng palatuntunan. Baka sila ay makalabas sa pagboto sa mga honest na miyembro sa isang governance proposal, censors ang ilang transaksyon, o kaya ay subukan ang isang 51% attack upang i-rewrite ang bagong-bagong kasaysayan sa chain.

Isipin ito tulad ng isang maliit na bayan kung saan isang residente ay dumating sa pulong ng komunidad na may isang daan na pekeng ID at bumoto sa bawat isyu. Ang sistema ay tila demokratiko sa papel, ngunit ang resulta ay anumang kundi patas.

Paano talaga gumagana ang mga Sybil Attack

Ang mga Sybil attack ay may ilang iba’t ibang uri, ngunit lahat ay nakasalalay sa isang simpleng trik: pagpapalaganap ng isang network ng mga pekeng pagkakakilanlan na halos walang gastos sa paggawa. Ang attacker ay hindi kailangan ng advanced na hacking skills sa karamihan ng mga kaso, kundi ang kakayahang lumikha at pamahalaan ang maraming account na tila ordinaryong user o node.

Direkta vs Indirektong Mga Serangan

Kapag nangyayari ang direktaong pag-atake, ang mga pekeng node ay direktang nakikipag-ugnayan sa mga tapat. Walang direktaong paraan para sa mga totoong miyembro na malaman kung ang bagong dumating ay pekeng node, kaya tinatanggap nila ang data, boto, o bloke ng bagong dumating nang walang pag-aalinlangan. Maaaring mabilis na kumalat ang impluwensya ng mga pag-atake na ito dahil walang buffer sa pagitan ng attacker at ang buong network.

Mas maliit ang indirect na mga pag-atake.

Sa halip na magkonekta nang direkta, ang attacker ay nagrere-route ng impluwensya sa pamamagitan ng mga middleman node, minsan ay mga naka-compromise na relay, minsan naman ay mga ganap na walang kasalanan. Ang mga honest node ay hindi nag-iinteract kailanman sa orihinal na masasamang source, na ginagawang mas mahirap i-trace at i-detect ang pag-atake. Ang masasamang impormasyon ay lumalakbay sa pamamagitan ng mga proxy na ito, at nagpapahina nang mahinahon sa mga desisyon o consensus nang walang agad na pagbabala.

Karaniwang Playbook ng Mga Seranggol

Sa praktika, ang karamihan sa Sybil attacks ay sumusunod sa malinaw na tatlong-hakbang na proseso na parang karaniwan na kapag nakikita mo na ang pattern.

Una ay ang paglikha ng identity. Ang attacker ay naglalikha ng dozens, hundreds, o kahit milyon-milyon ng wallet address gamit ang automated tools na ginagawa ang proseso na mura at mabilis. Sa maraming blockchain, ang paglikha ng bagong address ay nangangailangan ng halos walang resources, kung bakit epektibo ang pag-atake sa unang bahagi.

Susunod ay ang pagbuo ng reputasyon. Ang mga pekeng identidad ay hindi agad gumagawa ng masama. Sa halip, sila ay kumikilos tulad ng karaniwang mga participant na nagpapadala ng maliit na transaksyon, nagstake ng maliit na amount ng mga token, o simpleng nagpapadala ng data sa network. Ang phase na ito ay maaaring magtrabaho ng ilang araw o linggo, na nagbibigay-daan sa mga Sybil node na makakuha ng trust points, magbuo ng on-chain history, at magkaisa sa mga legitimate user.

Sa huli ay dumating ang pagkuha ng kapangyarihan. Kapag nakamit ng mga pekeng pagkakakilanlan ang kritikal na dami, ang attacker ay pinalilipat ang switch. Ginagamit niya ang nabuong karamihan upang impluwensyahan ang mga mekanismo ng konsenso, mag-impluwensya sa mga boto sa pamamahala, censors ang mga transaksyon, o manipulahin ang mga daloy ng data. Sa mga chain na proof-of-work, maaaring subukan ng attacker na kontrolin ang sapat na hash power sa pamamagitan ng pagpapatakbo ng malaking bilang ng mga maliit na node. Sa mga network na proof-of-stake, ipinapalaganap niya ang minimal na stake sa maraming hiwalay na account upang maiwasan ang pag-trigger ng mga ekonomikong pagsasagawa. Sa airdrop farming, ang layunin ay mas simpleng at direkta: i-claim ang mga reward nang maraming beses sa pamamagitan ng pagpapakita bilang maraming iba’t ibang user nang sabay-sabay.

Ang layered na pagkakasunod-sunod na ito ay nagpapaliwanag kung bakit patuloy na epektibo ang mga Sybil attack kahit sa mga network na tila ligtas. Ang mga maagang yugto ay tila lubos na normal, kaya madalas na hindi makakita ang mga tool para sa pagdetekta hanggang sa nangyari na ang pinsala. Ang pag-unawa sa mga hakbang na ito ay tumutulong sa mga team na disenyo ng mas mahusay na depensa at nagbibigay ng mas malinaw na imahe sa mga karaniwang gumagamit kung ano ang dapat pag-iiwasan kapag sumasali sa mga bagong protokolo o incentive program.

Totoong Pinsala: Epekto sa mga Blockchain Network

Ang mga epekto ay umabot sa malalim na higit sa pagkakaroon ng kawalan ng kaginhawahan. Maaaring sirain ng isang matagumpay na Sybil attack ang tatlong pundasyon na ipinangako ng karamihan sa blockchain: seguridad, dekentralisasyon, at privacy.

51% na mga Pag-atake at Double-Spending

Isa sa pinakamatakot na resulta ay ang klasikong 51% attack kasama ang double-spending. Kung makakontrol ang mga masasamang node sa higit sa kalahati ng mga resources ng network, kahit sa pamamagitan ng computing power sa proof-of-work systems o sa staked tokens sa proof-of-stake, makakamit ng attacker ang kakayahan na muli ayusin o kahit baliktarin ang mga kamakailang transaksyon.

Ito ay nagbubrak sa pangunahing pangako ng blockchain finality. Sinarado ng Ethereum Classic ang ganitong pagkakamali noong 2020, nang gamitin ng isang attacker ang majority hash power upang maisagawa ang mga kumplikadong double-spends, at sa huli ay makuha ang higit sa $5 milyon sa ETC. Ang insidente ay nagpahalina sa lahat kung gaano kabalisa ang mas maliit o mas hindi ligtas na mga chain kapag natamo ang Sybil-style control.

Censura at Pagkakahati-hati ng Network

Sa labas ng direkta na pagkakawala, ang mga Sybil attack ay nagbibigay-daan sa makapangyarihang pagcensor at pagkakahati-hati ng network. Maaaring tumanggi lamang ang mga attacker na ipaforward ang mga block o transaksyon mula sa mga tapat na user, na epektibong pagsilip sa mga bahagi ng komunidad. Sa mas advanced na anyo, sila ay nag-iisolate sa mga partikular na node at ibinibigay sa kanila ang maling impormasyon, isang uri ng “eclipse attack”.

Naniniwala ang target na node na naka-connected pa rin ito sa mas malawak na network, ngunit sa katotohanan, ito ay gumagana sa loob ng isang manipuladong bubble. Ang tulad na pagkakahiwalay ay maaaring magdulot ng pagkakalat ng mga pagkumpirma, magdistorta ng market data, o pigilan ang mga user na makita ang totoong kalagayan ng chain, nang tahimik na pagsisira ng tiwala nang hindi nagdudulot ng agad na mga babala.

Paglabas sa Privacy

Ang mga network na nakatuon sa privacy ay mas malakas na nadarama ang pinsala. Sa mga sistema tulad ng Tor o mga coin na nakatuon sa privacy tulad ng Monero, ang isang attacker na may kontrol sa maraming entry at exit nodes ay maaaring magsimula na mag-link ng IP addresses sa mga partikular na transaksyon. Ito ay direktang nag-atake sa kahilingan ng mga user sa kahalintulad. Dinanas ng Monero ang eksaktong uri ng 10-araw na pag-atake noong Nobyembre 2020. Ang layunin ay simpleng: i-deanonymize ang mga user sa pamamagitan ng pagmamasid sa mga pattern ng trapiko sa mga masasamang nodes.

Bagaman nakatulong ang Dandelion++ protocol ng network upang limitahan ang pinsala, ang pagsubok mismo ay ipinakita kung paano maaaring gawing seriyosong kahinaan ng Sybil tactics ang isang kalakasan, ang decentralized routing, kapag sapat ang mga fakeng participant na sumali sa mix.

Pang-aabuso sa Pamamahala

Ang mga Decentralized Autonomous Organizations (DAOs) ay lalo na nakakaranas ng panganib dahil madalas silang nakikibase sa token-weighted voting o one-person-one-vote systems. Kapag nagpapalakas ng ecosystem ang isang attacker gamit ang Sybil wallets, maaari nilang palitan ang mga panukala sa kanilang kabutihan.

Maaaring makapasok ang masasamang pag-update, maaaring i-redirect ang pondo ng treasury, o maaaring mapigilan ang mga legal na boses ng komunidad. Ang resulta ay hindi lamang isang masamang desisyon ngayon kundi isang pangmatagalang pagbaba ng tiwala sa proseso ng pamamahala. Magsisimula ang mga gumagamit na mag-isip kung talagang may halaga ang kanilang boto o ang boto ng sinuman.

Airdrop at Pag-abuso sa Insentibo

Ang mga proyekto na nagsubok na bigyan ng kapalit ang totoong mga gumagamit ay nasasakop ang kanilang pagkakahati ng token. Sa 2025, ang blockchain analytics firm na Bubblemaps ay tinandaan ang halos 100 na kinalinkang wallet sa airdrop ng MYX Finance na humingi ng halos 9.8 milyon na token na may halagang humigit-kumulang $170 milyon noong panahong iyon, ayon sa isang nag-iisang entidad.

Ang airdrop ng LayerZero noong 2024 ay nagbigay ng isa pang malaking kaso. Ang koponan, na nagtrabaho kasama ang Nansen at Chaos Labs, ay nakakilala ng higit sa 800,000 na address bilang Sybils, higit sa 13% ng mga kwalipikadong wallet. Kahit sila ay nagpapatupad ng isang programa ng self-reporting at sistema ng bounty upang hikayatin ang pagiging tapat, ginawa nilang isang patuloy na laro ng pusa at daga ang pakikidigma.

Ipapakita ng mga insidente na ito kung paano ang mga Sybil attack ay hindi lamang kumukuha ng pera; kundi pati na rin ang nagpapababa ng tiwala sa buong ecosystem.

Mga halimbawa mula sa totoong mundo na nagbago sa laro

Ang kasaysayan ay nagtataglay ng malinaw na aral. Ang pag-atake sa Tor network noong 2014 ay nakita ang isang operator na nagpapatakbo ng 115 relays mula sa isang solong IP address, na nagbibigay sa kanila ng hindi karaniwang impluwensya sa pagr-route ng trapiko at pag-de-anonymize ng mga user. Isang katulad ngunit mas targeted na pag-atake ang bumalik sa Tor noong 2020, na nakatuon sa mga bitcoin user na nagr-route sa pamamagitan ng network.

Sa blockchain, ang 51% attack ni Verge noong 2021 ay nag-wipe ng halos 200 araw ng kasaysayan ng transaksyon, ngunit ang koponan ay nakarecover sa loob ng ilang araw. Ang paulit-ulit na pagsubok ni Ethereum Classic noong 2020 ay ipinakita kung paano ang mga mas maliit na chain na may mas mababang hash rate ay nananatiling mga pangunahing layunin.

Ang airdrop farming ay naging pinakamakikitaan na modernong battlefield. Ang mga proyekto ay karaniwang naglalabas ng Sybil reports, nagtatrabaho kasama ang mga analytics firm, at nagtatry ng mga bounty program. Ang kaso ng MYX Finance noong 2025 ay nagbigay ng mga tanong dahil sa sukat ng halos $170 milyon na sinasabing ipinadala sa isang maliit na grupo, na nagmumungkahi ng isang masusing automation o, ayon sa ilan, isang inside job.

Ibinalewala ng koponan, nagteklar na karamihan sa mga reward ay patungo sa mga legal na trader at liquidity providers, habang tinanggap ang pangangailangan ng mas malakas na mga filter sa mga susunod na incentive programs.

Patotoo ang mga kuwento na ito sa isang bagay: walang network na immune, ngunit ang pinakamahusay mga koponan ay itinuturing ang Sybil resistance bilang isang patuloy na proseso kaysa isang pansamantalang solusyon.

Pagkilala sa Sybil Attacks Bago Magdulot ng Pinsala

Ang pagkakakilanlan ay kalahati ng labanan. Ang mga koponan ay naghahanap ng mga pattern na hindi ipinapakita ng anumang totoong gumagamit:

-

Pagkakatugma ng IP at address: Maraming node o wallet na nagbabahagi ng parehong IP range o pinagbukasan mula sa parehong exchange wallet sa mabilis na pagkakasunod-sunod.

-

Pagsusuri sa pag-uugali: Mga cluster ng account na nag-iinteract lamang sa isa't isa, nagpapatakbo ng mga identikong maliit na transaksyon, o gumagana sa eksaktong parehong oras.

-

Mga sosyal na graph ng tiwala: Ang mga algoritmo tulad ng SybilRank, SybilGuard, o mas bagong graph neural networks ay nagtatatag kung paano nagkonekta ang mga node. Ang mga tapat na komunidad ay karaniwang bumubuo ng malalalim at magkakalink na mga jaring; ang mga cluster ng Sybil ay tila mga hiwalay na pulo na may kaunting tunay na mga link.

-

Machine learning at at on-chain forensics: Mga kasangkapan mula sa mga kumpanya tulad ng Nansen o Bubblemaps ay nag-scan ng mga graph ng transaksyon para sa mga sospeksong cluster. Sa pagsusuri ng Linea airdrop, tinandaan ng Nansen ang halos 40% ng mga address bilang Sybils pagkatapos i-adjust ang mga threshold upang maprotektahan ang mas maliit na legal na multi-wallet user.

Ang advanced na pag-aaral ay kahit na tumatalakay sa decentralized federated learning, kung saan ang mga node ay nagtatrabaho nang magkasama upang matuto ng detection models nang walang pagbabahagi ng raw data upang makahanap ng anomalies sa real time habang pinapanatili ang privacy.

Mga Pagsisikap na Pag-iwas na Tunay na Gumagana

Ang pinakamalakas na mga depensa ay gumagawa ng mahal o imposible na lumikha ng mga pekeng pagkakakilanlan.

Mekanismo ng Konsensyo bilang Unang Linya ng Depensa

Ang mga mekanismo ng pagkakasundo ay bumubuo sa pangunahing pagprotekta para sa karamihan sa mga blockchain. Ang Proof-of-Work, tulad ng ginagamit ng Bitcoin, ay nangangailangan ng totoong computing power upang lumikha at panatilihin ang mga node. Hindi kayang magbuo ng libu-libong maliit na pagkakakilanlan ang isang attacker dahil bawat isa ay nangangailangan ng totoong hardware at kuryente. Ang ekonomikong katotohanang ito ay nagpanatili ng kakaunting malalaking Sybil attack sa mga matatayong network na PoW.

Ang Proof-of-Stake, na nakikita nang malakas sa ethereum, ay hinihigpit pa ang pamantayan sa pamamagitan ng paghingi sa mga kalahati na ikulong ang mga halagang token. Sa isang panahon, ang pagiging validator ay nangangailangan ng 32 ETH bawat node, isang amount na nagiging financial na pagsubok para sa karamihan ng mga attacker na magpapatakbo ng maraming hiwalay na identity. Ang panganib na mawalan ng staked na kapital dahil sa di-maayos na pag-uugali ay nagdaragdag ng isa pang malakas na pagtigil.

Ang Delegated Proof-of-Stake ay nagdadala ng isa pang antas. Sa halip na pahintulutan ang walang hanggang mga node, ang mga komunidad ay pumipili ng isang mas maliit na grupo ng mga pinagkakatiwalaang delegate upang pamahalaan ang pagpapatotoo. Ang mga delegate na ito ay may malakas na insentibo na magpatotoo nang tapat dahil sa kanilang position at mga reward ay nakadepende sa suporta ng komunidad, na ginagawang mas mahirap para sa mga Sybil node na makakuha ng makabuluhang impluwensya.

Proof-of-Personhood atbp. pag-verify ng identity

Ang ilang proyekto ay higit pa sa ekonomikong gastos at tinutugunan ang problema sa pagkakakilanlan nang direkta sa pamamagitan ng Proof-of-Personhood. Ang Worldcoin, halimbawa, ay gumagamit ng biometrikong pag-scan ng iris upang patunayan na ang bawat account ay nanggagaling sa isang natatanging tao. Ang pagkakaroon ng ganitong pagkakakilanlan ay naglalayong ipatupad ang totoong sistema ng “isang tao, isang boto”.

Ang mga kailangan sa KYC o simpleng pag-verify ng telepono ay nagdaragdag ng malaking hadlang para sa mga gumagamit, ngunit ito ay nagpapataas nang malaki ang gastos sa paggawa ng mga fiktibong account. Habang nagdudulot ang mga paraan na ito ng debate tungkol sa privacy, nananatili silang napakaepektibo sa paglimita sa dami ng mga identity na Sybil na maaaring lumikha ng isang attacker.

Mga Sistema ng Reputation at Hiyerarkikal na Kontrol

Ang mga sistema ng reputasyon at hierarkiya ay nagdadagdag ng oras at pag-uugali bilang karagdagang pagtutol. Ang mga bagong node ay tinuturing na palatandaan hanggang sa patunayan nila ang kanilang kahalagahan. Ang mga matagal nang miyembro ay tumatanggap ng mas mataas na kapangyarihan sa pagboto, prioridad sa pamamahala, o mas malaking impluwensya sa buong network.

Hinahadlangan ng istrukturang ito ang mga bagong pekeng pagkakakilanlan na agad na magdulot ng pinsala.

Ang mga sosyal na grap ng pagkakatiwala at mga sistema ng pagsisigla ay hinihingi pa nito. Dapat ng epektibong “ipagpaliban” ng mga nakakatandang miyembro ang mga bagong miyembro sa pamamagitan ng nakikita na mga koneksyon sa blockchain. Ang mga algoritmo ay nag-aanalis kung paano nauugnay ang mga node sa isa’t isa, na nagiging mas madali upang makita at limitahan ang mga hiwalay na kluster ng mga suspicious na account.

Mga Custom na Kasangkapan at Maraming Antas na Pamamaraan

Ang mga developer ay nagde-deploy din ng mga espesyalisadong custom na tool na disenyo para sa mga partikular na network. Ang distributed hash tables tulad ng Kademlia, na ginagamit ng Invisible Internet Project (I2P), ay gumagawa ng teknikal na mahirap na ipuno ang network ng mga coodinated na fake na node. Ang smart-contract-based na reputation scoring ay awtomatikong maaaring magslash ng stake o bawasan ang impluwensya kapag nakikita ang masamang pag-uugali.

Sa praktika, ang mga pinakamalakas na proyekto ay hindi nakasalalay sa isang solong paraan. Ipinagsasama nila ang maraming antas ng ekonomikong gastos mula sa mga mekanismo ng pagkakasundo, pag-verify ng pagkakakilanlan sa pamamagitan ng Proof-of-Personhood o KYC, pagbuo ng reputasyon sa loob ng panahon, at mga kustomisadong teknikal na hadlang. Ang pangunahing prinsipyo ay patuloy na pareho: ang malinis na pakikilahok ay dapat manatiling mura at madali, habang ang mga pagsubok na magkaroon ng masamang kalakasan ay magiging sobrang mahal sa halaga, oras, o teknikal na kumplikasyon.

Nagpapaliwanag ang multi-layered na pilosopiyang ito kung bakit lumaki ang pagkakaroon ng katatagan ng mga matatandang network laban sa mga Sybil attack sa mga taon. Ang bawat bagong banta ay nagdudulot ng mga pagpapabuti, na nagpapalit sa pagpigil sa isang umuunlad na praktika kaysa sa isang static na checklist.

Paano Lutasin ang Isang Sybil Attack Pagkatapos Nang Mangyari Ito

Kahit ang pinakamahusay na mga depensa ay maaaring subukan. Kapag nagtago ang isang pag-atake, ang bilis at transparensya ang mahalaga.

-

Agad na pag-filters at pag-exclude: Ang mga team ay nag-aanalisa ng on-chain data upang i-blacklist ang mga nakakonekta na cluster. Sa airdrops, ang ibig sabihin nito ay ang pag-alis ng mga Sybil wallet bago ipamahagi ang mga token. Ipakita ng pampublikong lista at patuloy na bounty program ni LayerZero kung paano maaaring mabilisang linisin ang pakikilahok ng komunidad.

-

Ang emergency governance pauses: Kung tila manipuladong ang boto, maaaring ipa-pause ng mga proyekto ang mga proposta, suriin ang ebidensya, at balikan ang mga desisyon. Ang ilang mga protokolo ay pansamantalang ibinabalik ang kontrol sa isang tiwalaan na multisig o core team habang nag-aayos ang dust.

-

Pagtaas ng ekonomikong pamantayan: Pagkatapos ng isang insidente, maaaring taasan ng mga koponan ang mga kailangan sa staking o idagdag ang mga bagong patakaran sa collateral upang gawing mas mahal ang mga susunod na pag-atake.

-

Nag-reset ang reputasyon at ang pag-vouch: Ang mga bagong o makabuluhang node ay nawawala ng karapatan sa pagboto hanggang sila ay patunayan ang kanilang kahalagahan sa paglipas ng panahon. Ang mga naka-establish na node ay maaaring mag-vouch nang indirekta sa iba sa pamamagitan ng graph-based na mga marka ng tiwala.

-

Mga patch sa protokolo: Maaaring tanggihan ng mga node ang mga koneksyon mula sa mga duplikadong IP, ipatupad ang heograpikal na diversidad, o ipatupad ang mga limitasyon sa pagsisimula ng koneksyon. Madalas na natutuklasan ng mga audit pagkatapos ng pag-atake ang mga simpleng solusyon, tulad ng mas mabuting pagpili ng random na node.

Ang proseso ay parang laro ng pusa at daga, ngunit bawat ronda ay ginagawang mas matalino ang network. Ang tunay na pagpapabalik ay nagsasama rin ng malinaw na komunikasyon, pagpapalabas ng mga natuklasan, pagsasaliw ng mga desisyon, at minsan ang pagkompensa sa mga naapektadong gumagamit, upang muling itayo ang tiwala.

Mga hamon at pag-aaral para sa darating na daan

Walang perpektong solusyon. Ang mga malakas na pag-check ng identity ay maaaring magkasya sa pagsuporta sa privacy ng crypto. Ang biometrikong proof-of-personhood ay nagtatayo ng mga tanong tungkol sa accessibility at data-privacy. Ang sobrang agresibong pag-filter ay maaaring mag-exclude sa mga legal na user na may maraming wallet.

Mas vulnerable pa rin ang mas maliit o mas bagong mga chain dahil kulang sila sa hash rate o ekonomikong depth ng Bitcoin o Ethereum. Ang kultura ng airdrop mismo ay naglalikha ng mga insentibo para sa farming, na ginagawa ang bawat token launch na potensyal na target.

Ang mga bagong banta ay kasama ang AI-powered na automation na mas kongkretong mimikry ang pag-uugali ng tao. Sa magandang bahagi, nakita ang mabilis na pag-unlad sa pag-detect ng machine-learning, mga decentralized na sistema ng reputasyon, at mga hybrid na pamamaraan na nag-uugnay ng ekonomikong gastos sa mga sosyal na grap.

Maaaring magprotekta ang mga investor at gumagamit sa pamamagitan ng pagpapalakas sa mga proyekto na naglalabas ng malinaw na mga plano para sa pagtutol sa Sybil, gumagamit ng napatunayang consensus, at nakikipagtulungan sa mga third-party auditor. Ang pagpapanatili ng mga asset sa hardware wallet at ang pag-iwas sa mga sospeksong link ay nananatiling pangunahin ngunit mahalagang pag-aalaga.

Kongklusyon

Ang mga Sybil attack ay nagpapaalala na ang decentralization ay hindi automatiko; kailangan ng patuloy na pagmamasid. Mula sa mga unang araw ng Tor hanggang sa mga mas komplikadong labanan sa airdrop noong 2024–2025, ipinakita ng mga seriyosong pag-atake na ito ang mga kahinaan ngunit nagdala rin ng pagbabago. Ang mga proyekto na itinuturing ang pagtutol sa Sybil bilang isang buhay na sistema na naglalaman ng mapagkakahalagang pagkakasali, matalinong paghahanap, mga kasangkapan ng komunidad, at mabilis na plano para sa pagpapawi, ay may pinakamalaking pagkakataon na manatiling matatag.

Habang lumalalim ang blockchain sa pang-araw-araw na finansya, pamamahala, at kahit sa mga totoong aplikasyon tulad ng industrial IoT, ang kakayahang hiwalayin ang tunay na mga miyembro mula sa mga matalinong manggagamot ay magtutukoy kung aling mga network ang magkakaroon ng tagumpay. Ang mabuting balita? Mayroon nang mga kasangkapan, publiko ang mga aral, at patuloy na natututunan ng komunidad. Ang pagpapanatili ng impormasyon ay ang unang hakbang upang panatiliin ang katotohanan ng network.

Kung nakatulong sa iyo ang gabay na ito, panoorin ang higit pa tungkol sa blockchain security o ibahagi ang iyong sariling karanasan sa Sybil filtering sa mga komento. Para sa praktikal na pagprotekta, isaisip ang hardware wallets at sundin ang mga proyekto na nagbibigay-pansin sa transparensya sa mga insentibo at pamamahala. Manatiling masigla, manatiling ligtas, at patuloy na bumuo sa matibay na mga pundasyon.

Madaling Itanong

1. Lahat ba ng blockchain ay vulnerable sa Sybil attacks?

Lahat ng peer-to-peer network ay nakakaranas ng panganib sa teorya, ngunit ang mga matatag na chain na gumagamit ng proof-of-work o proof-of-stake ay gumagawa ng mga malalaking serbisyo na sobrang mahal. Ang mga mas maliit o mababang seguridad na network ay nananatiling mas eksposed.

2. Paano matutukoy ang isang Sybil attack?

Hanapin ang mga cluster ng wallet o node na nagbabahagi ng mga pinagkukunan ng pondo, nagpapakita ng parehong pag-uugali, o kulang sa tunay na mga koneksyon sa sosyal na pagkakatiwala sa mga grapiko ng sosyal na pagkakatiwala. Ang mga kumpanya ng analytics at mga algoritmo ng grapiko ang gumagawa ng malaking bahagi ng trabaho.

3. Ano ang pagkakaiba sa pagitan ng direkta at indirekta na Sybil attack?

Ang direktaong mga pag-atake ay nagsasangkot ng mga pekeng node na nagsasalita nang direkta sa mga tapat na node. Ang indirektaong mga pag-atake ay nagrerehistro ng impluwensya sa pamamagitan ng mga gitnang node, na ginagawang mas mahirap masukat ang orihinal na attacker.

4. Maaari ba ng proof-of-stake na lubos na pigilan ang mga Sybil attack?

Nagpapataas ito ng gastos nang malaki dahil kailangan ng bawat pagkakakilanlan ang totoong stake na nasa panganib, ngunit maaari pa ring ipalaganap ng mga matalinong manlilinlang ang maliit na stake sa maraming account kung hindi idinagdag ang karagdagang mga layer tulad ng pag-check sa reputasyon o pagkakakilanlan.

5. Ano ang nangyari sa airdrop ng LayerZero sa kaso ng Sybil?

Nakakita ang koponan ng higit sa 800,000 mga kakaibang address gamit ang mga analytics partner at mga ulat mula sa komunidad, at pagkatapos ay inayos ang mga distribusyon upang bigyan ng kapalit ang mga totoong gumagamit.

6. Paano nagbabalik ang mga proyekto pagkatapos ng isang matagumpay na pag-atake?

Kanilang isusumpong ang mga masasamang node, ipapahinga ang pamamahala, iirebido ang mga masamang desisyon kung posible, at ipapabuti ang protokolo. Malinaw na komunikasyon ay tumutulong sa pagbabalik ng tiwala ng komunidad.

7. Ang KYC ba ang tanging paraan upang pigilan ang mga Sybil attack?

Hindi. Bagamat epektibo, ito ay nagtatapos sa privacy. Maraming proyekto ang nagpapahalaga sa hybrid na mga paraan na nagtutugma sa seguridad at decentralization sa pamamagitan ng ekonomikong gastos, mga sistema ng reputasyon, at pag-analisa ng graph.

8. Ano ang dapat ding panatilihin ng mga user upang maiwasan ang pagiging bahagi ng isang Sybil scheme?

Maging bantay sa mga “farming guides” na nagpapangako ng madaling reward sa pamamagitan ng dozens ng wallet. Ang legitimo na paglahok ay karaniwang tila normal, iba’t ibang aktibidad kaysa sa scripted na pag-uulit.

Pahayag ng Panganib: Ang nilalaman na ito ay para sa mga layuning impormasyonal lamang at hindi nagtataglay ng payo sa pampublikong finansyal, pag-invest, o legal. Ang mga pag-invest sa cryptocurrency ay may malaking panganib at volatility. Laging gawin ang iyong sariling pag-aaral at konsultahin ang isang kwalipikadong propesyonal bago gumawa ng anumang desisyon sa pampublikong finansyal. Ang nakaraang performance ay hindi nagjamin ng mga resulta o returns sa hinaharap.

Disclaimer: AI technology (powered ng GPT) ang ginamit sa pag-translate ng page na ito para sa convenience mo. Para sa pinaka-accurate na impormasyon, mag-refer sa original na English version.