¿Pueden las redes descentralizadas como bitcoin reducir los puntos únicos de fallo en la infraestructura de ciberseguridad nacional?

2026/04/28 08:48:02

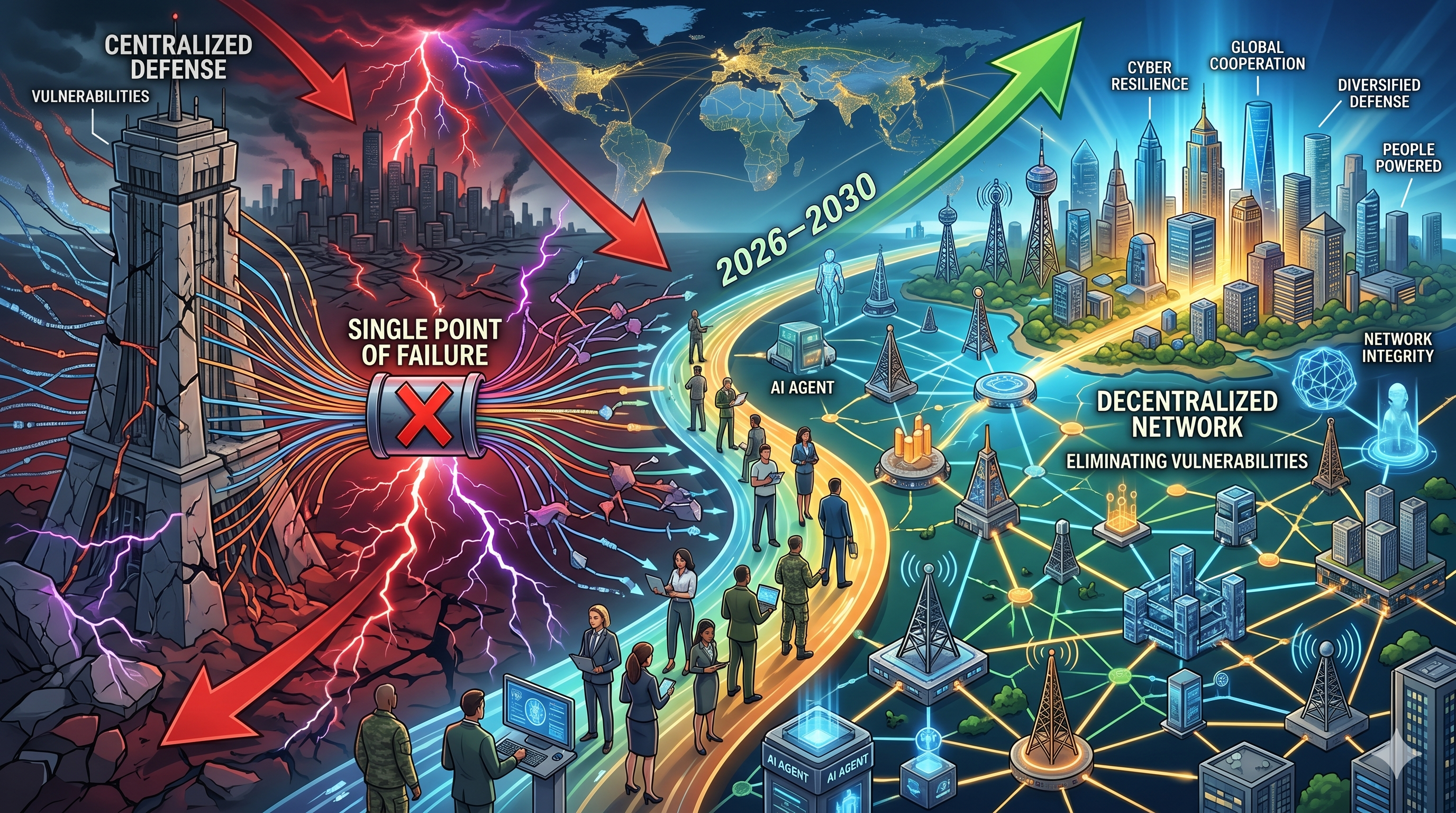

En 2025, un solo apagón de Amazon Web Services se propagó por sectores críticos: redes eléctricas, sistemas financieros, redes de transporte, en una demostración real de lo que los expertos en ciberseguridad llaman un "punto único de fallo". Tras ese apagón de AWS, varios gobiernos alertaron sobre intrusiones dirigidas a infraestructuras críticas, que van desde campañas de ciberespionaje hasta ataques disruptivos, con los puntos únicos de fallo ahora clasificados entre las principales amenazas a la seguridad nacional hacia 2026.

La respuesta a si las redes descentralizadas como bitcoin pueden solucionar este problema es: sí, de maneras significativas y demostrables — pero con importantes advertencias. La arquitectura distribuida de bitcoin, el consenso de prueba de trabajo y su diseño de confianza cero eliminan los puntos centrales de cuello de botella que hacen que los sistemas tradicionales sean tan vulnerables. Y en abril de 2026, el ejército de EE. UU. confirmó públicamente que está de acuerdo.

Principales conclusiones

-

La infraestructura nacional de ciberseguridad construida sobre sistemas centralizados crea puntos únicos de falla peligrosos: un ataque exitoso puede propagarse por redes y sectores enteros.

-

La arquitectura punto a punto del bitcoin, su inmutabilidad criptográfica y el consenso de prueba de trabajo están diseñados estructuralmente para eliminar estos puntos de cuello de botella.

-

Del 21 al 23 de abril de 2026, el almirante Samuel Paparo de INDOPACOM confirmó que el ejército de EE.UU. está ejecutando un nodo de bitcoin y realizando pruebas operativas de ciberseguridad utilizando el protocolo de bitcoin.

-

La investigación de Cambridge que abarca 2014–2025 muestra que el umbral de fallo aleatorio del bitcoin es extremadamente alto: la gran mayoría de la infraestructura global de internet necesitaría fallar antes de que la red se desconecte.

-

La vulnerabilidad crítica no es la capa base de bitcoin, sino la infraestructura centralizada que lo rodea: nodos alojados en la nube, APIs de terceros y puentes DeFi.

-

DePIN (Redes de Infraestructura Física Descentralizada) y marcos tipo BitSov están surgiendo como planos arquitectónicos para aplicar el modelo de descentralización de bitcoin a infraestructuras nacionales más amplias.

El problema del punto único de fallo en la ciberseguridad nacional

Los sistemas centralizados son el talón de Aquiles de la infraestructura moderna

Los puntos únicos de fallo probablemente impulsarán a muchos países a buscar descentralizar más agresivamente sus proveedores de nube y confiar en un conjunto más diverso de proveedores para reducir las preocupaciones sobre la dependencia de un solo proveedor principal. Los proveedores de infraestructura crítica —incluyendo los sectores de energía, transporte y finanzas— enfrentan numerosos intentos de infiltración por parte de actores estatales que buscan establecer puntos de apoyo en sistemas informáticos para explotarlos durante un posible conflicto cibernético.

Esta es la paradoja central de la infraestructura digital moderna. La misma centralización que hace eficientes los sistemas — un proveedor de nube, un servicio de autenticación, una biblioteca de software — los hace catastróficamente vulnerables. Ataca un nodo, deshabilita todo lo que depende de él.

Youssef El Maddarsi, cofundador y director de negocios de Naoris Protocol, explicó la lógica claramente: "Hoy en día en los sistemas tienes lo que llamamos un punto único de fallo. Eso significa que si soy un atacante, ataco un dispositivo y tomo el control de todo."

La magnitud del problema en 2026

El informe de ciberseguridad del FEM 2026 muestra que el 61% de las organizaciones identifican la tecnología en la nube como un factor clave de ciberseguridad, y los proyectos Web3 aún ejecutan la mayoría de las aplicaciones "descentralizadas" en AWS, Google Cloud o Azure. Una vulnerabilidad en cualquier punto de esa cadena se propaga por todas partes.

La ironía es clara: una industria construida sobre la filosofía de la descentralización está ejecutando su infraestructura en plataformas de nube hipercentralizadas. Cuando estas plataformas fallan —o son atacadas con éxito— las consecuencias son de alcance sistémico.

Dos tercios de las empresas encuestadas reorganizaron sus estrategias de ciberseguridad debido a la volatilidad geopolítica, con dos de cada tres empresas considerando específicamente los ataques cibernéticos patrocinados por el estado.

Por qué la arquitectura de bitcoin aborda directamente este problema

Diseñado para estar distribuido: Ningún nodo controla el libro mayor

Al distribuir la información a través de una red de computadoras, la cadena de bloques elimina puntos únicos de fallo, y se vuelve extremadamente difícil para los hackers manipular o destruir la información. Se puede decir que no hay ningún punto de fallo o vulnerabilidad en la capa base de la tecnología de cadena de bloques.

La red de bitcoin consta de miles de nodos independientes, cada uno con una copia completa de la cadena de bloques y que valida transacciones de forma independiente. No hay CEO, no hay sede central, no hay base de datos principal. Desactivar un nodo —o incluso miles de nodos— no afecta al resto. La red se recupera y continúa.

Esta arquitectura descentralizada elimina puntos únicos de fallo, lo que hace significativamente más difícil para los atacantes interrumpir o comprometer toda la red. La cadena de bloques emplea funciones de hash criptográfico para asegurar las transacciones. Cada bloque contiene el hash del bloque anterior, creando un enlace criptográfico que garantiza la inmutabilidad y proporciona un registro permanente y auditables altamente resistente a la manipulación.

Resiliencia comprobada: 11 años de pruebas de estrés

La resiliencia de la red de bitcoin no es teórica. Ha sido medida rigurosamente. Un estudio longitudinal del Cambridge Centre for Alternative Finance que utilizó 11 años de datos de red punto a punto (2014–2025) y 68 eventos verificados de fallas de cable encontró que el umbral de falla crítica de bitcoin para fallas aleatorias requiere que la gran mayoría de los cables submarinos entre países fallen antes de que ocurra una desconexión significativa de nodos. Los ataques dirigidos son un orden de magnitud más efectivos, pero incluso entonces, el umbral sigue siendo sustancialmente más alto que el de los sistemas centralizados convencionales.

Esto significa que la red de bitcoin ha sido sometida a pruebas de estrés efectivas contra desastres de infraestructura del mundo real —incluyendo fallas de cables, interrupciones de proveedores de servicios de internet y ataques de enrutamiento coordinados— de forma continua durante más de una década, y nunca ha estado fuera de línea.

Arquitectura de confianza cero y lógica de imposición de costos

El proof-of-work requiere recursos computacionales reales para validar transacciones. INDOPACOM considera que esta propiedad es aplicable para aumentar los costos en el mundo real para adversarios en operaciones cibernéticas. El almirante Paparo lo planteó directamente: el proof-of-work "impone un costo mayor que solo la seguridad algorítmica de las redes."

Este es un cambio fundamental en la forma tradicional de pensar sobre la ciberseguridad. Las defensas tradicionales son algorítmicas: cuestan casi nada para eludir si el atacante encuentra la vulnerabilidad adecuada. La prueba de trabajo introduce un costo del mundo físico en la seguridad digital. Atacar un sistema protegido por PoW requiere energía real, hardware real y dinero real. La economía del ataque cambia por completo.

La validación del ejército de EE.UU.: INDOPACOM ejecuta un nodo en vivo

El testimonio ante el Congreso que cambió la conversación

El almirante Samuel Paparo, comandante del Comando de Estados Unidos en el Indo-Pacífico, reveló ante el Comité de Servicios Armados de la Cámara el 23 de abril de 2026 que el ejército de Estados Unidos está operando un nodo en vivo en la red de bitcoin y realizando pruebas operativas utilizando el protocolo para explorar sus posibles aplicaciones para asegurar la infraestructura militar. Esto marca la primera confirmación pública por parte de un comandante combatiente estadounidense en funciones de que el ejército está participando directamente en la red peer-to-peer de bitcoin.

El enfoque militar fue explícito y técnico, no financiero. Paparo declaró: "Nuestro interés en Bitcoin es como una herramienta de criptografía, una cadena de bloques y prueba de trabajo reutilizable como herramienta adicional para asegurar redes y proyectar poder. Creo que este protocolo está aquí para quedarse. Creo que la ciencia de la computación detrás de él tiene implicaciones directas para la proyección de poder, no financiera, sino desde el punto de vista de la ciencia de la computación."

De la teoría académica a la doctrina operativa

Conceptualmente, el testimonio de Paparo retoma la tesis que el mayor Jason Lowery desarrolló en su libro de 2023 "Softwar", que presenta el proof-of-work como una forma de proyección de poder militar en el ciberespacio, sin fuerza física. Cuando un almirante de cuatro estrellas argumenta de esta manera ante el Senado, el debate trasciende los círculos académicos y pasa a formar parte de la doctrina operativa.

Jason Lowery, miembro de la Fuerza Espacial de EE. UU., dijo que las cadenas de bloques de prueba de trabajo podrían usarse para proteger "todas las formas de datos, mensajes o señales de comando", no solo dinero. Que el ejército de EE. UU. ejecute un nodo de bitcoin en vivo en abril de 2026 es la manifestación operativa de esa tesis.

La sutileza crítica: dónde la descentralización aún falla

El problema del envoltorio centralizado

La capa base de bitcoin es resistente. Pero la infraestructura construida a su alrededor a menudo no lo es. Piensa en las dependencias de infraestructura de Web3 y cripto: proveedores de nube que alojan nodos, bibliotecas de monederos de terceros, exploradores de cadena de bloques, soluciones de custodia. Una vulnerabilidad en cualquier punto de esa cadena se propaga por todas partes. En 2025, vulnerabilidades únicas en bibliotecas ampliamente utilizadas afectaron a miles de proyectos aguas abajo.

Este es el "problema del envoltorio centralizado": un protocolo descentralizado vuelto vulnerable por los servicios centralizados superpuestos sobre él. Si tu nodo de bitcoin se ejecuta en AWS y AWS se cae, tu nodo también se cae. El protocolo sobrevive, pero tu participación en él no.

Contratos inteligentes y vulnerabilidades de puente

Aunque el número de incidentes de seguridad disminuyó aproximadamente un 50% en comparación con 2024, el daño causado por esos incidentes se volvió mucho peor: las pérdidas aumentaron un 55% hasta superar los $3.4 mil millones. Solo las explotaciones de puentes entre cadenas provocaron más de $1.5 mil millones en robos a mediados de 2025. El espacio de la cadena de bloques tiene una vulnerabilidad evidente en auditorías de seguridad obsoletas y aisladas.

La reciente explotación de abril de 2026 de KelpDAO — en la que los atacantes vaciaron $292 millones debido a una configuración errónea en un puente de verificador único — ilustra exactamente esta dinámica. La capa base de bitcoin nunca fue tocada. La vulnerabilidad estaba en la capa de infraestructura centralizada que la conecta con otros sistemas.

Computación cuántica: La amenaza inminente

Aproximadamente el 37% de los encuestados cree que la computación cuántica afectará la ciberseguridad este año, pero el FMI proyecta que se convertirá en una amenaza real para 2030. Para el cripto, ese plazo es profundamente preocupante: la mayoría de la criptografía de cadena de bloques se rompe ante ataques cuánticos, especialmente la criptografía de clave pública que protege las direcciones del monedero.

La migración a la criptografía post-cuántica es algo que la estrategia de la Casa Blanca ha enfatizado enormemente, abarcando desde la infraestructura hasta la red y las identidades. El papel a largo plazo del bitcoin en la infraestructura nacional de ciberseguridad depende en parte de la velocidad de adopción de la criptografía resistente a cuántica.

Marcos emergentes: Construcción de infraestructura nacional sobre la arquitectura de bitcoin

DePIN: Descentralizando la infraestructura física con diseño cripto-económico

La aparición de las Redes de Infraestructura Física Descentralizada (DePIN) señala un cambio significativo impulsado por la necesidad de mejorar la soberanía de los datos, reducir la centralización de la confianza y aumentar la resiliencia frente a puntos únicos de fallo. Las DePIN combinan el Internet de las Cosas con la tecnología de cadena de bloques y el diseño cripto-económico para crear un enfoque más distribuido y resiliente para la infraestructura digital.

Las redes DePIN aplican la idea fundamental de Bitcoin: que los incentivos económicos pueden coordinar infraestructuras distribuidas y sin confianza, a sistemas físicos como redes inalámbricas, redes de sensores y almacenamiento de datos. El modelo distribuye tanto el control como el riesgo entre miles de participantes independientes, haciendo que cualquier ataque a un solo nodo sea estratégicamente inútil.

BitSov: Una arquitectura nativa de bitcoin para infraestructura soberana

BitSov, aceptado en el taller BlockArch 2026 de la IEEE, presenta un marco arquitectónico para la infraestructura de internet soberano que integra tecnologías descentralizadas existentes — bitcoin, la Red Lightning, almacenamiento descentralizado, mensajería federada y conectividad en malla — en una pila de protocolos unificada de ocho capas anclada a la capa base de bitcoin. El internet actual concentra la identidad, los pagos, la comunicación y el alojamiento de contenido bajo un pequeño número de intermediarios corporativos, creando puntos únicos de fallo, habilitando la censura y extrayendo renta económica de los participantes.

El marco BitSov representa el intento más completo hasta la fecha de utilizar los principios arquitectónicos de Bitcoin como un modelo para una infraestructura nacional resistente a la censura y tolerante a fallos. Su aceptación en un taller líder de la IEEE señala que la idea está madurando de concepto a ingeniería.

Cómo posicionarte en la intersección entre bitcoin e infraestructura de ciberseguridad

La validación del ejército de EE.UU. del bitcoin como herramienta de ciberseguridad es una de las señales institucionales más significativas para la propuesta de valor a largo plazo del bitcoin en años. Reubica fundamentalmente al BTC desde una narrativa de "activo especulativo" hacia algo más duradero: infraestructura crítica para la misión. Si deseas operar con bitcoin y el ecosistema de tokens construidos sobre su modelo de seguridad —desde tokens de infraestructura DePIN hasta derivados de prueba de trabajo— KuCoin ofrece mercados profundos y líquidos con herramientas de nivel profesional.

Bitcoin superó los $77,000 tras el testimonio de Paparo, con una compra de BTC por $2,5 mil millones por parte de Strategy: la tercera compra semanal más grande registrada, reduciendo la oferta en un momento en que los ETF de bitcoin al contado de EE.UU. ya experimentaban entradas durante cinco días consecutivos. Para traders y tenedores a largo plazo por igual, esta confluencia institucional de validación militar, acumulación de reservas soberanas y entradas de ETF crea una estructura de mercado atractiva. Los mercados al contado, los bots de grid trading y la mesa de futuros de KuCoin te brindan las herramientas para aprovechar estas colas macroeconómicas, ya sea acumulando bitcoin durante la consolidación o cubriendo exposiciones relacionadas con desarrollos geopolíticos.

Lecturas adicionales:

Conclusión

La respuesta a si las redes descentralizadas como bitcoin pueden reducir los puntos únicos de fallo en la infraestructura de ciberseguridad nacional es un sí rotundo — con una advertencia esencial. La capa base de bitcoin, probada durante 11 años y 68 eventos reales de fallas en cables, demuestra una resiliencia extraordinaria frente a fallas aleatorias y ataques dirigidos. Su arquitectura de confianza cero, inmutabilidad criptográfica y lógica de imposición de costes mediante prueba de trabajo abordan las vulnerabilidades estructurales de los sistemas centralizados de maneras que ningún enfoque convencional de ciberseguridad puede replicar.

El nodo de bitcoin en vivo del ejército de EE.UU., confirmado por el almirante Paparo ante el Congreso en abril de 2026, valida esta tesis al más alto nivel institucional. INDOPACOM no está invirtiendo en bitcoin para obtener ganancias. Está probando si la arquitectura del protocolo de bitcoin puede fortalecer las redes militares contra adversarios patrocinados por el estado en el teatro más disputado de la tierra.

Pero el trabajo no ha terminado. Las capas de infraestructura centralizada, las vulnerabilidades de los puentes, las dependencias en la nube y la inminente amenaza de la computación cuántica crean superficies de ataque reales que la capa base de Bitcoin por sí sola no puede resolver. El futuro de la infraestructura nacional descentralizada de ciberseguridad radica en aplicar los principios arquitectónicos de Bitcoin en cada capa de la pila: desde nodos físicos hasta sistemas de identidad y comunicaciones. Ese trabajo ya está en curso. Y la carrera por construirla es geopolítica.

Preguntas frecuentes

¿Operar un nodo de bitcoin es lo mismo que invertir en bitcoin?

No. Ejecutar un nodo de bitcoin no requiere inversión, hardware especializado de minería ni genera recompensas financieras. Significa almacenar una copia completa de la cadena de bloques y validar transacciones de forma independiente. El ejército de EE.UU. no está minando bitcoin — está utilizando el nodo para monitorear la red y realizar pruebas operativas sobre la seguridad y protección de redes utilizando el protocolo bitcoin.

¿Podría el gobierno de EE. UU. usar su nodo de bitcoin para censurar o controlar transacciones?

No. La cadena de bloques es respaldada por decenas de miles de nodos distribuidos en todo el mundo. Esa estructura descentralizada significa que ningún operador único controla la validación de transacciones. Un nodo gestionado por un gobierno no amenazaría la independencia de la red. Las reglas de consenso de bitcoin se aplican colectivamente: cualquier nodo que intente violarlas es simplemente rechazado por el resto de la red.

¿Qué es DePIN y cómo se relaciona con el modelo de ciberseguridad de bitcoin?

DePIN (Redes de Infraestructura Física Descentralizada) combina el Internet de las Cosas con la tecnología de cadena de bloques y el diseño cripto-económico para crear un enfoque más distribuido y resistente para la infraestructura digital, impulsado por la necesidad de mejorar la soberanía de los datos, reducir la centralización de la confianza y aumentar la resiliencia frente a puntos únicos de fallo. DePIN aplica la idea fundamental de Bitcoin — que la coordinación distribuida e incentivada puede reemplazar el control centralizado — a infraestructuras físicas como redes inalámbricas y almacenamiento de datos.

¿Qué es la tesis "Softwar" y por qué es relevante para la ciberseguridad nacional?

La tesis "Softwar" del mayor Jason Lowery enmarca el proof-of-work como una forma de proyección de poder militar en el ciberespacio, sin fuerza física. El argumento es que, al igual que la disuasión nuclear impone costos físicos a los posibles agresores, el proof-of-work impone costos computacionales y energéticos reales a los atacantes cibernéticos, cambiando fundamentalmente la economía de las operaciones cibernéticas ofensivas. El testimonio ante el Congreso del almirante Paparo en abril de 2026 eco directamente este marco.

Descargo de responsabilidad: Este artículo tiene fines informativos únicamente y no constituye asesoría financiera ni de inversión. Las inversiones en criptomonedas conllevan un riesgo significativo. Siempre realiza tu propia investigación antes de operar.

Aviso: Esta página fue traducida utilizando tecnología de IA (impulsada por GPT) para tu conveniencia. Para obtener la información más precisa, consulta la versión original en inglés.