¿Qué es un ataque de dusting y cuáles son sus características?

2026/04/05 00:16:33

Un ataque de dusting no es un mecanismo de robo directo, sino una técnica sofisticada de explotación de la privacidad que aprovecha la transparencia de la cadena de bloques para rastrear, agrupar y, finalmente, desanonymizar a los usuarios de criptomonedas, convirtiendo transacciones aparentemente insignificantes en herramientas de inteligencia poderosas para amenazas cibernéticas dirigidas.

Una amenaza silenciosa escondida a plena vista

Un ataque de dusting rara vez se anuncia. Llega como una transacción mínima, casi sin significado, a veces solo de unos pocos centavos en criptomoneda, permaneciendo silenciosamente en un monedero sin despertar sospechas. Sin embargo, detrás de ese valor insignificante se esconde una estrategia calculada diseñada para exponer algo mucho más valioso: la identidad. En el ecosistema de criptomonedas, donde la privacidad a menudo se asume pero no se garantiza, estas microtransacciones se han convertido en un método sutil de vigilancia. Según diversas explicaciones de los ataques de dusting, los atacantes distribuyen pequeñas cantidades de cripto a muchas direcciones específicamente para rastrear y analizar cómo se mueven esos fondos a través de la cadena de bloques.

Este enfoque funciona porque las redes de cadena de bloques son transparentes por diseño. Cada transacción se registra públicamente, creando un libro mayor permanente y rastreable. Aunque las direcciones del monedero no revelan directamente identidades personales, con el tiempo surgen patrones. Un ataque de dusting explota esta transparencia, utilizando datos en lugar de fuerza para descubrir conexiones entre monederos. A diferencia de los intentos de hacking que buscan vulnerabilidades en el software, los ataques de dusting se centran en patrones de comportamiento. Convierten transacciones rutinarias en migas de pan, revelando gradualmente estructuras de propiedad.

Lo que hace especialmente interesante esta amenaza es su invisibilidad. Muchos usuarios nunca notan estos depósitos, y aún menos comprenden su propósito. El ataque no exige ninguna acción, no activa alarmas y no intenta robar fondos inmediatamente. En cambio, espera. Esta paciencia es lo que hace que los ataques de dusting sean tan efectivos y tan subestimados.

Comprender el “polvo” en el contexto de las criptomonedas

Para entender un ataque de dusting, es esencial comprender primero qué significa realmente “polvo”. En criptomonedas, el polvo se refiere a cantidades extremadamente pequeñas de activos digitales, a menudo tan diminutas que son prácticamente inútiles para gastar. Por ejemplo, en la red de bitcoin, el polvo puede ser solo unos pocos cientos de satoshis, una fracción de un centavo en valor.

Estas cantidades existen naturalmente dentro de los sistemas de cadena de bloques. Con el tiempo, las transacciones repetidas pueden dejar pequeños fragmentos de criptomoneda, conocidos como saldos no gastados de transacciones (UTXO). Estos fragmentos se acumulan y a menudo son ignorados por los usuarios porque tienen un valor financiero despreciable. Sin embargo, lo que parece insignificante financieramente puede ser altamente valioso desde una perspectiva de datos.

Los atacantes aprovechan esto enviando deliberadamente polvo a miles de monederos. Como las cadenas de bloques permiten que cualquier persona envíe fondos a cualquier dirección pública, no existe ninguna barrera que impida esta acción. Una vez que el polvo entra en un monedero, se convierte en parte del historial de transacciones de ese monedero. Aquí es donde comienza la verdadera estrategia.

El polvo actúa como un marcador. No está destinado a gastarse con fines de lucro, sino a servir como herramienta de seguimiento. Cuando un usuario incluye inadvertidamente ese polvo en una transacción futura, se vinculan diferentes direcciones del monedero. Con el tiempo, estas conexiones forman un mapa de propiedad.

En este sentido, el polvo trata menos sobre dinero y más sobre metadatos. Transforma la cadena de bloques de un libro de contabilidad financiero en una red de inteligencia, donde incluso la transacción más pequeña puede revelar patrones sobre el comportamiento, los hábitos y la identidad.

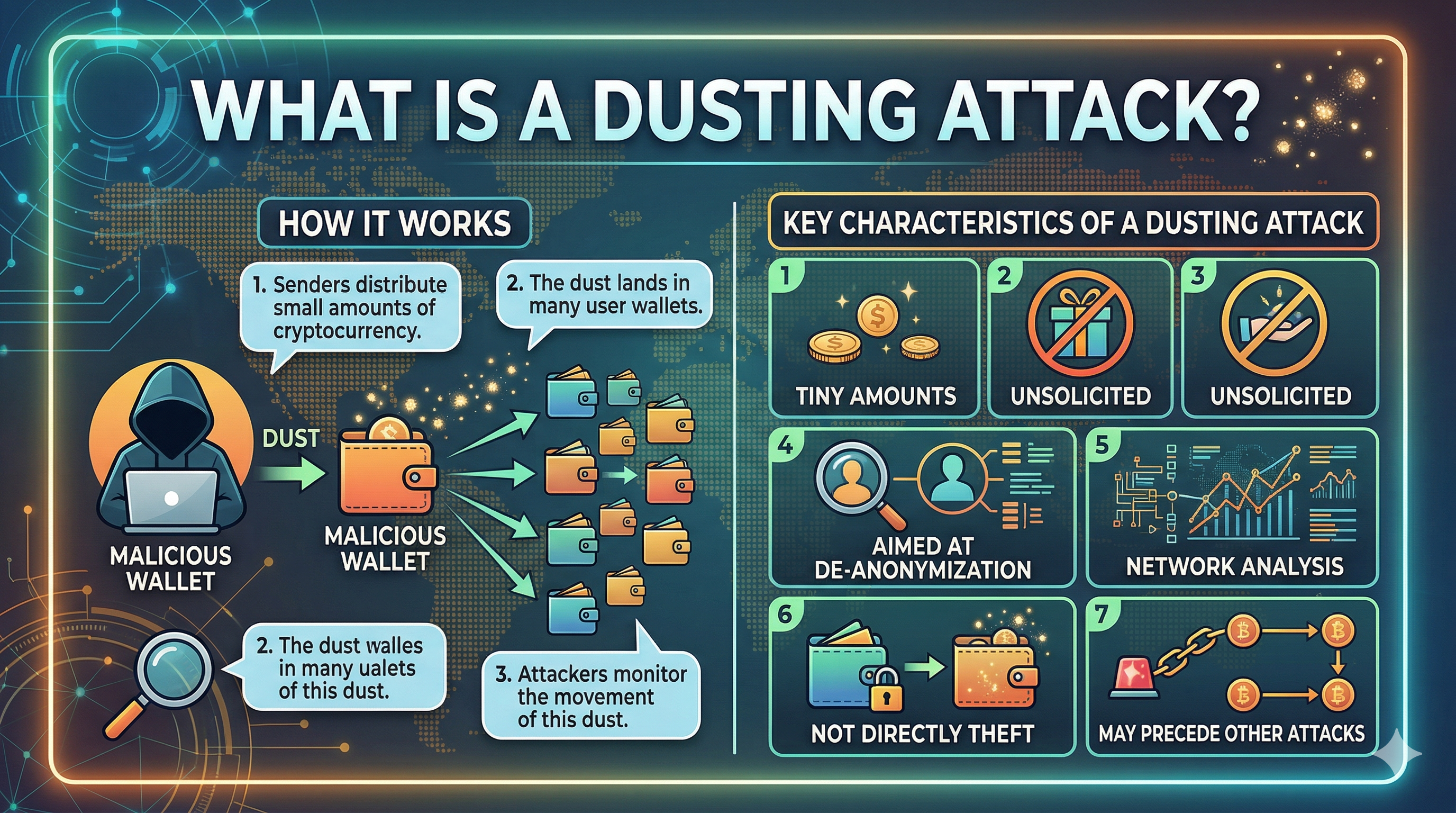

Cómo funciona realmente un ataque de dusting

Un ataque de polvo sigue un proceso estructurado que se desarrolla en etapas, a menudo sin que la víctima se dé cuenta de lo que está sucediendo. Comienza con la recopilación de datos. Los atacantes escanean las cadenas de bloques en busca de direcciones de monedero activas, aquellas que envían o reciben transacciones con frecuencia. Las direcciones de monedero activas tienen más probabilidades de interactuar posteriormente con el polvo, lo que las convierte en objetivos ideales.

La próxima fase es la distribución. Pequeñas cantidades de criptomoneda se envían a miles, a veces millones, de direcciones. Estas transacciones están automatizadas y requieren un costo mínimo en comparación con la inteligencia potencial obtenida. Según el desglose de CoinTracker’s de 2026, los atacantes suelen usar scripts para distribuir polvo de manera eficiente en grandes conjuntos de datos de monederos.

Después de la distribución, comienza el monitoreo. Esta es la fase más crítica. Los atacantes rastrean el movimiento del polvo utilizando herramientas de análisis de cadena de bloques. Si el polvo permanece sin tocar, aporta poco valor. Sin embargo, si se gasta, se convierte en una clave que desbloquea conexiones entre direcciones.

La etapa final implica agrupamiento e identificación. Cuando el polvo se combina con otros fondos en una transacción, se revela que esos fondos pertenecen a la misma entidad. Si esa transacción interactúa con un exchange centralizado que requiere verificación de identidad, el atacante puede vincular la actividad del monedero con una identidad del mundo real.

Este proceso no depende de romper sistemas de seguridad. Dependemos de la paciencia, el análisis de datos y el comportamiento humano. Eso es lo que lo hace particularmente efectivo y difícil de detectar.

El objetivo principal: Desanonymización

El objetivo final de un ataque de dusting no es el robo, sino la desanonymización. Los usuarios de criptomonedas a menudo asumen que sus identidades están protegidas porque las direcciones del monedero no incluyen información personal. Aunque técnicamente cierto, esta anonimidad es frágil.

La transparencia de la cadena de bloques permite a cualquier persona rastrear transacciones. Al vincular múltiples direcciones del monedero, los atacantes pueden construir un perfil del comportamiento financiero de un usuario. Esto incluye la frecuencia de las transacciones, los activos holdings y la interacción con plataformas específicas. Con el tiempo, estos datos se vuelven cada vez más detallados.

Una vez identificados los grupos de monederos, los atacantes pueden inferir patrones de propiedad e incluso estimar el total de tenencias. Esta información es muy valiosa, especialmente al dirigirse a individuos u organizaciones de alto patrimonio.

El peligro aumenta cuando estos hallazgos se cruzan con fuentes de datos externas. Por ejemplo, si un monedero interactúa con un exchange regulado, los procesos de verificación de identidad pueden exponer detalles personales. Una vez que se establece un vínculo, la anonimidad colapsa.

Por eso, los ataques de dusting a menudo se describen como operaciones de recolección de inteligencia. No son amenazas inmediatas, sino pasos preparatorios. Al convertir la actividad anónima en la cadena de bloques en patrones identificables, los atacantes crean oportunidades para ataques más directos y dirigidos en el futuro.

Características clave de un ataque de dusting

Los ataques de dusting comparten varias características definitorias que los distinguen de otros tipos de amenazas cripto. Una de las más notables es el tamaño extremadamente pequeño de la transacción. Estas cantidades son intencionalmente insignificantes, asegurando que no generen preocupación ni acción inmediata.

Otra característica definitoria es la escala. Los ataques de dusting rara vez se dirigen a un solo monedero. En cambio, implican una distribución masiva a través de miles de direcciones. Este enfoque amplio aumenta la probabilidad de identificar objetivos valiosos.

La persistencia también es una característica clave. Los ataques de dusting no son eventos únicos. Los atacantes pueden llevar a cabo campañas repetidas, recopilando continuamente datos y refinando su análisis. El proceso puede extenderse durante semanas o incluso meses.

Otra característica es la dependencia de la transparencia de la cadena de bloques. A diferencia de los ataques cibernéticos tradicionales que explotan vulnerabilidades de software, los ataques de dusting explotan la naturaleza abierta de los sistemas de cadena de bloques. Cada transacción es visible, lo que permite rastrear y analizar el comportamiento del usuario sin interacción directa.

Finalmente, estos ataques son de naturaleza pasiva. No requieren participación inmediata de la víctima. La efectividad del ataque depende de si el usuario interactúa finalmente con el polvo.

Estas características hacen que los ataques de dusting sean únicamente sutiles. Operan en silencio, escalan de manera eficiente y dependen de propiedades fundamentales de la tecnología de cadena de bloques.

Por qué los ataques de dust son más importantes en 2026

Los ataques de dusting han evolucionado junto con el ecosistema de criptomonedas en general. A medida que aumenta la adopción de la cadena de bloques, también lo hace la cantidad de datos de transacciones disponibles públicamente. Esto crea un entorno más rico para el análisis y el seguimiento. Las herramientas modernas de análisis de cadena de bloques son mucho más avanzadas que hace unos años. Pueden identificar patrones, agrupar direcciones e incluso predecir comportamientos basándose en el historial de transacciones. Esto hace que los ataques de dusting sean más efectivos que nunca.

Los informes recientes muestran que los ataques de dusting se utilizan cada vez más como parte de estrategias de ataque más amplias. Estos ataques a menudo sirven como el primer paso en operaciones más complejas, incluyendo campañas de phishing y estafas dirigidas.

El auge de las finanzas descentralizadas (DeFi) y el uso de múltiples monederos también ha aumentado la vulnerabilidad. Los usuarios a menudo gestionan múltiples monederos para diferentes propósitos, creando más oportunidades para que los atacantes mapeen las conexiones entre ellos. Este cambio significa que los ataques de dust ya no son incidentes aislados. Forman parte de una tendencia más amplia hacia amenazas cibernéticas basadas en datos, donde la información, no el acceso, es el objetivo principal.

Ejemplos y patrones del mundo real

Los ataques de dust no son teóricos, han ocurrido repetidamente en diversas redes de cadena de bloques. Bitcoin, Litecoin y Ethereum han reportado usuarios que recibieron microtransacciones inexplicables.

Un patrón notable implica adjuntar mensajes o enlaces a transacciones de polvo. En algunos casos, los usuarios han recibido cantidades mínimas de criptomoneda junto con un memo que los dirige a un sitio web. Estos enlaces suelen conducir a páginas de phishing diseñadas para robar credenciales o claves privadas.

Otro patrón implica atacar monederos de alto valor. Los atacantes se enfocan en direcciones con grandes saldos, ya que la recompensa potencial de una desanonymización exitosa es mayor. Una vez identificados, estos usuarios pueden convertirse en objetivos de estafas o intentos de extorsión personalizados.

Los monederos institucionales también han sido objetivo. En estos casos, el objetivo puede ir más allá de la ganancia financiera e incluir inteligencia competitiva. Al mapear los flujos de transacciones, los atacantes pueden inferir relaciones comerciales y estrategias operativas. Estos ejemplos del mundo real demuestran que los ataques de dusting son adaptables. Se desarrollan según el objetivo, la cadena de bloques y los objetivos del atacante.

Malentendidos comunes sobre los ataques de dusting

Una de las malas interpretaciones más comunes es que los ataques de dusting roban directamente fondos. En realidad, el ataque en sí no compromete la seguridad del monedero ni accede a las claves privadas. Los fondos permanecen seguros a menos que el usuario sea víctima de un ataque secundario.

Otro malentendido es que los ataques de dust son raros. Aunque no siempre son visibles, ocurren con más frecuencia de lo que la mayoría de los usuarios creen. Muchos monederos contienen polvo sin que el propietario lo note nunca.

Algunos usuarios también creen que ignorar el polvo elimina por completo el riesgo. Aunque ignorar el polvo reduce la exposición, la recopilación de datos subyacente puede seguir ocurriendo si los patrones pueden inferirse de otras transacciones.

También existe la creencia errónea de que solo se dirigen a grandes inversores. Aunque los monederos de alto valor son objetivos atractivos, los ataques de dusting suelen lanzar una red amplia. Cualquier monedero activo puede convertirse en parte de un conjunto de datos.

Entender estas malas interpretaciones es importante. Cambia la perspectiva desde el miedo hasta la conciencia, ayudando a los usuarios a reconocer la verdadera naturaleza de la amenaza.

Patrones de comportamiento que los atacantes buscan

Los ataques de polvo se centran fundamentalmente en el comportamiento. Los atacantes están menos interesados en el polvo en sí y más interesados en cómo los usuarios interactúan con él.

Un patrón clave es el agrupamiento de transacciones. Cuando un usuario combina múltiples entradas en una sola transacción, se revela que esas entradas pertenecen a la misma entidad. Este es un método principal para vincular direcciones.

Otro patrón es la frecuencia. Las transacciones regulares proporcionan más puntos de datos, lo que facilita identificar hábitos y predecir comportamientos futuros.

La interacción con exchanges centralizados también es una señal crítica. Estas plataformas a menudo requieren verificación de identidad, creando un puente entre la actividad anónima de la cadena de bloques y la identidad del mundo real.

Los patrones de tiempo también pueden revelar información. Por ejemplo, tiempos de transacción consistentes pueden indicar ubicación geográfica o comportamiento rutinario.

Estas señales de comportamiento, cuando se combinan, crean un perfil detallado. Este es el objetivo final de un ataque de dust, no solo identificar un monedero, sino comprender a la persona que hay detrás.

Cómo los ataques de dust generan amenazas mayores

Los ataques de dusting rara vez son el objetivo final. Son el comienzo de una estrategia más amplia. Una vez que los atacantes recopilan suficientes datos, pueden lanzar ataques más dirigidos y efectivos.

El phishing es uno de los seguimientos más comunes. Armados con conocimientos sobre las tenencias o transacciones recientes de un usuario, los atacantes pueden crear mensajes altamente convincentes. Estos mensajes pueden hacer referencia a detalles específicos, lo que aumenta la probabilidad de éxito.

La extorsión es otro resultado posible. Si un atacante identifica un monedero de alto valor, puede intentar amenazar o coaccionar al propietario.

En algunos casos, los ataques de polvo se utilizan para vigilancia en lugar de explotación directa. Las organizaciones pueden usarlos para monitorear a competidores o rastrear el comportamiento del mercado.

Esta progresión, desde la recopilación de datos hasta la acción dirigida, muestra por qué los ataques de dusting no deben descartarse como inofensivos. Forman parte de un ecosistema más amplio de amenazas cibernéticas.

Cómo reconocer un ataque de dusting

Reconocer un ataque de dusting requiere atención al detalle. La señal más obvia es recibir una transacción muy pequeña e inesperada desde una dirección desconocida. Estas transacciones a menudo aparecen sin explicación. Pueden no incluir un mensaje o pueden contener notas vagas o sospechosas.

Otro indicador es la repetición. Múltiples depósitos pequeños con el tiempo pueden sugerir una campaña en curso en lugar de un evento aleatorio.

Los usuarios también deben prestar atención a los tokens desconocidos. En algunos casos, el polvo puede aparecer como activos nuevos u oscuros añadidos a un monedero.

Monitorear el historial de transacciones es esencial. Una revisión regular puede ayudar a identificar patrones inusuales y distinguir entre actividad normal y posibles ataques. La conciencia es la primera línea de defensa. Reconocer las señales tempranamente puede evitar una exposición adicional.

Pensamientos finales: Un juego de datos disfrazado como una transacción

Los ataques de dusting revelan una verdad fundamental sobre la tecnología de cadena de bloques: la transparencia es tanto una fortaleza como una vulnerabilidad. La misma apertura que permite la confianza también permite la vigilancia.

Estos ataques no se tratan de beneficios financieros inmediatos. Se tratan de información, recopilarla, analizarla y usarla estratégicamente. En un mundo donde los datos son poder, incluso la transacción más pequeña puede convertirse en un activo valioso.

Comprender los ataques de dusting no se trata solo de seguridad. Se trata de perspectiva. Requiere ver más allá de la superficie y reconocer cómo acciones aparentemente insignificantes pueden tener implicaciones más amplias.

A medida que las criptomonedas continúan creciendo, también lo harán los métodos utilizados para explotarlas. Los ataques de dust son solo un ejemplo de cómo la innovación puede utilizarse de maneras inesperadas.

Preguntas frecuentes

1. ¿Qué es un ataque de dust en términos sencillos?

Un ataque de dusting ocurre cuando alguien envía cantidades mínimas de criptomoneda a muchos monederos para rastrear e identificar a sus propietarios.

2. ¿Puede un ataque de dusting robar mi cripto?

No, no puede robar fondos directamente. El riesgo proviene de ataques posteriores, como el phishing.

3. ¿Por qué los atacantes usan polvo en lugar de hackear?

Debido a que los datos de la cadena de bloques son públicos, los atacantes pueden recopilar información sin romper los sistemas de seguridad.

4. ¿Debo preocuparme si recibo polvo?

No inmediatamente, pero debes evitar interactuar con él y mantener la alerta.

5. ¿Son comunes los ataques de dusting en 2026?

Sí, especialmente con el análisis avanzado de la cadena de bloques que facilita el seguimiento.

Descargo de responsabilidad

Este contenido es únicamente con fines informativos y no constituye asesoramiento de inversión. Las inversiones en criptomonedas conllevan riesgos. Por favor, realiza tu propia investigación (DYOR).

Aviso: Esta página fue traducida utilizando tecnología de IA (impulsada por GPT) para tu conveniencia. Para obtener la información más precisa, consulta la versión original en inglés.