একটি ডাস্টিং আক্রমণ কী এবং এর বৈশিষ্ট্যগুলি কী কী?

2026/04/05 00:16:33

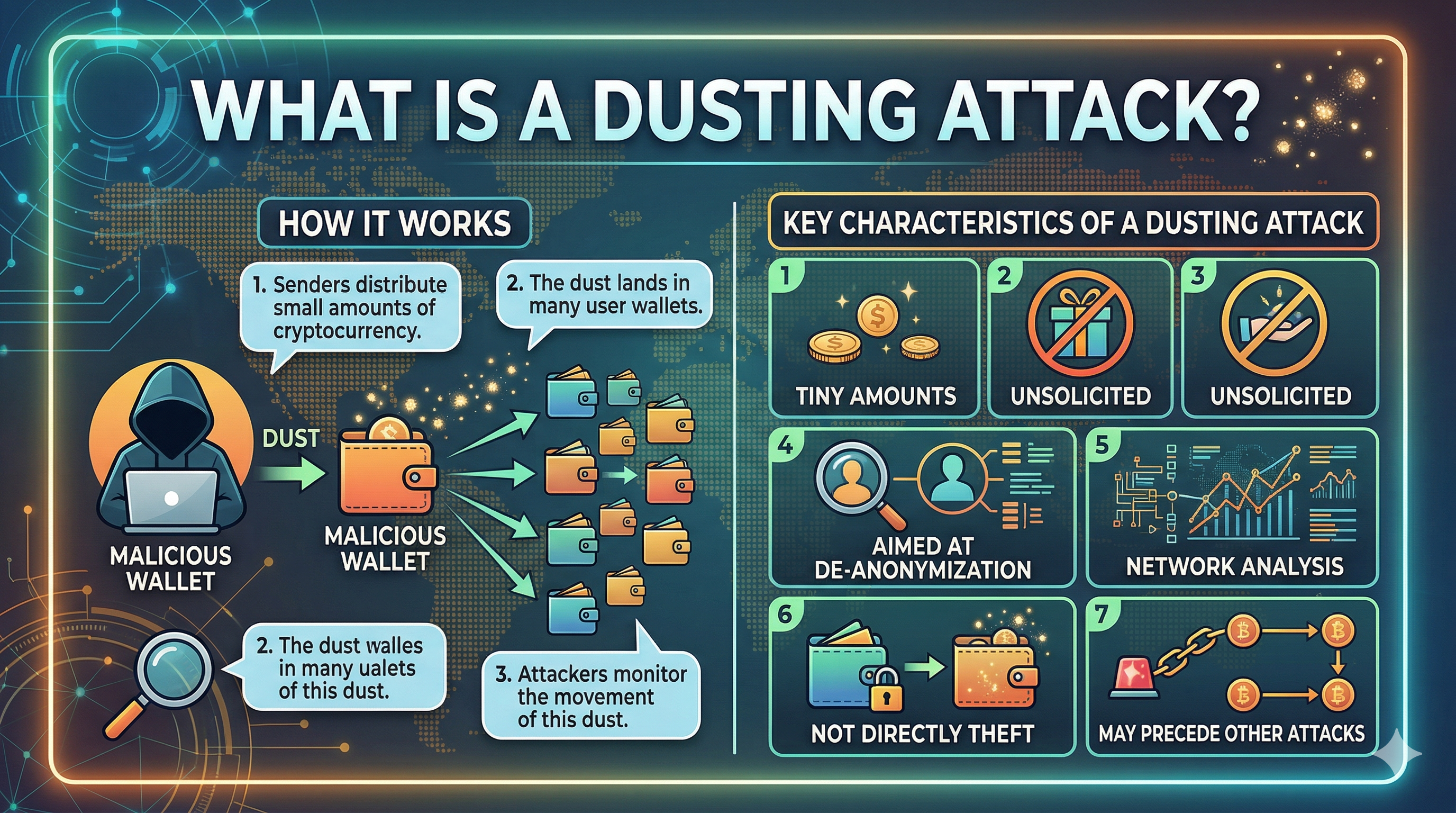

একটি ডাস্টিং আক্রমণ হল একটি প্রত্যক্ষ চুরির পদ্ধতি নয়, বরং একটি জটিল গোপনীয়তা দুর্বলতা প্রয়োগের পদ্ধতি যা ব্লকচেইনের স্বচ্ছতার উপর নির্ভর করে ক্রিপ্টোকারেন্সি ব্যবহারকারীদের ট্রেস, ক্লাস্টার এবং চূড়ান্তভাবে অ্যানোনিমাইজেশন ভাঙতে ব্যবহার করে, যার ফলে প্রায়শই অগুরুত্বপূর্ণ লেনদেনগুলিকে লক্ষ্যযুক্ত সাইবার হুমকির জন্য শক্তিশালী বুদ্ধিবৃত্তির হাতিয়ারে পরিণত করা হয়।

সহজে দৃশ্যমান একটি নীরব হুমকি

একটি ধূলি আক্রমণ প্রায়শই নিজেকে ঘোষণা করে না। এটি একটি ক্ষুদ্র, প্রায় অর্থহীন লেনদেন হিসেবে আসে, কখনও কখনও কয়েক সেন্টের ক্রিপ্টোকারেন্সি, নিঃশব্দে একটি ওয়ালেটে বসে থাকে এবং সন্দেহ জাগায় না। তবে সেই অপ্রাসঙ্গিক মূল্যের নিচে লুকিয়ে আছে একটি গণনাকৃত কৌশল, যা অনেক বেশি মূল্যবান কিছু—পরিচয়—প্রকাশ করার জন্য ডিজাইন করা হয়েছে। ক্রিপ্টোকারেন্সির বাস্তুতন্ত্রে, যেখানে গোপনীয়তা প্রায়শই ধরে নেওয়া হয় কিন্তু নিশ্চিত নয়, এই মাইক্রো-লেনদেনগুলি পর্যবেক্ষণের একটি সূক্ষ্ম পদ্ধতি হয়ে উঠেছে। ধূলি আক্রমণের বিভিন্ন ব্যাখ্যা অনুযায়ী, আক্রমণকারীরা ব্লকচেইনের মধ্যে ঐসব ফান্ডস কিভাবে চলাচল করে, তা ট্র্যাক এবং বিশ্লেষণ করার জন্য অনেকগুলি ঠিকানায় ছোট পরিমাণের ক্রিপ্টোকারেন্সি বিতরণ করে।

এই পদ্ধতিটি কাজ করে কারণ ব্লকচেইন নেটওয়ার্কগুলি ডিজাইন অনুযায়ী স্বচ্ছ। প্রতিটি লেনদেন পাবলিকভাবে রেকর্ড করা হয়, যা একটি স্থায়ী এবং ট্রেসযোগ্য লেজার তৈরি করে। যদিও ওয়ালেটের অ্যাড্রেসগুলি সরাসরি ব্যক্তিগত পরিচয় প্রকাশ করে না, সময়ের সাথে সাথে প্যাটার্নগুলি প্রকাশ পায়। একটি ডাস্টিং আক্রমণ এই স্বচ্ছতাকেই দুর্বলতা হিসেবে ব্যবহার করে, শক্তির পরিবর্তে ডেটা ব্যবহার করে ওয়ালেটগুলির মধ্যে সম্পর্কগুলি উন্মোচন করে। সফটওয়্যারের ভালোবাসা-ভিত্তিক দুর্বলতাগুলিকে লক্ষ্য করে হ্যাকিংয়ের চেষ্টা-এর বিপরীতে, ডাস্টিং আক্রমণগুলি আচরণগত প্যাটার্নগুলিকেই ফোকাস করে। এগুলি সাধারণ লেনদেনগুলিকে ব্রেডক্রাম্বসে পরিণত করে, ধীরেধীরে মালিকানা গঠনগুলি প্রকাশ করে।

এই হুমকিটিকে বিশেষভাবে আকর্ষণীয় করে তোলে এর অদৃশ্যতা। অনেক ব্যবহারকারী এই জমাগুলি কখনই লক্ষ্য করে না, এবং আরও কম ব্যবহারকারীই এর উদ্দেশ্য বুঝতে পারে। আক্রমণটি কোনো কাজের দাবি করে না, কোনো সতর্কবার্তা ট্রিগার করে না, এবং তাৎক্ষণিকভাবে ফান্ডস চুরির চেষ্টা করে না। এর বদলে, এটি অপেক্ষা করে। এই ধৈর্যই ডাস্টিং আক্রমণকে এতটাই কার্যকরী, এবং এতটাই অবহেলিত করে তোলে।

ক্রিপ্টোকারেন্সি প্রেক্ষাপটে “অবশিষ্ট” বুঝতে

একটি ডাস্টিং আক্রমণ বুঝতে, প্রথমে এই বিষয়টি বুঝতে হবে যে “ডাস্ট” বলতে বাস্তবিক কী বোঝায়। ক্রিপ্টোকারেন্সিতে, ডাস্ট বলতে অত্যন্ত ছোট পরিমাণের ডিজিটাল সম্পদকে বোঝায়, যা প্রায়শই ব্যয় করার জন্য প্রায় অপ্রয়োজনীয়। উদাহরণস্বরূপ, বিটকয়েন নেটওয়ার্কে, ডাস্ট কেবল কয়েকশো স্যাটোশি হতে পারে, যা এক সেন্টেরও কম মূল্যের।

এই পরিমাণগুলি স্বাভাবিকভাবেই ব্লকচেইন সিস্টেমের মধ্যে বিদ্যমান। সময়ের সাথে সাথে, পুনরাবৃত্ত লেনদেনগুলি ক্রিপ্টোকারেন্সির ছোট ছোট টুকরো রেখে যায়, যাদের অপরিব্যয়িত লেনদেন আউটপুট (UTXOs) বলা হয়। এই টুকরোগুলি জমা হয় এবং ব্যবহারকারীদের দ্বারা প্রায়শই উপেক্ষা করা হয়, কারণ তাদের ক্ষুদ্র আর্থিক মূল্য রয়েছে। তবে, যা আর্থিকভাবে অগুরুত্বপূর্ণ মনে হয়, তা ডেটা দৃষ্টিকোণ থেকে অত্যন্ত মূল্যবান হতে পারে।

আক্রমণকারীরা এই সুযোগটি ব্যবহার করে হাজার হাজার ওয়ালেটে ইচ্ছাকৃতভাবে অবশিষ্ট পাঠায়। কারণ ব্লকচেইন নেটওয়ার্কগুলি যেকোনো ব্যক্তিকে যেকোনো পাবলিক ঠিকানায় ফান্ড পাঠানোর অনুমতি দেয়, এই কাজটি প্রতিরোধের কোনো বাধা নেই। অবশিষ্ট ওয়ালেটে প্রবেশ করার পর, এটি ওয়ালেটটির লেনদেনের ইতিহাসের অংশ হয়ে যায়। এখানেই আসল কৌশলটি শুরু হয়।

অবশিষ্ট একটি মার্কার হিসেবে কাজ করে। এটিকে লাভের জন্য ব্যয় করার জন্য নয়, বরং ট্র্যাকিং টুল হিসেবে ব্যবহার করা হয়। যখন কোনো ব্যবহারকারী অজান্তে ভবিষ্যতের কোনো লেনদেনে ঐ অবশিষ্ট অন্তর্ভুক্ত করে, তখন এটি বিভিন্ন ওয়ালেটের অ্যাড্রেসগুলিকে সংযুক্ত করে। সময়ের সাথে সাথে, এই সংযোগগুলি মালিকানার একটি মানচিত্র গঠন করে।

এই অর্থে, অবশিষ্ট হল টাকার চেয়ে বেশি মেটাডেটা। এটি ব্লকচেইনকে একটি আর্থিক লেজার থেকে একটি বুদ্ধিবৃত্তির নেটওয়ার্কে পরিণত করে, যেখানে সবচেয়ে ছোট লেনদেনও আচরণ, অভ্যাস এবং পরিচয় সম্পর্কে প্যাটার্ন প্রকাশ করতে পারে।

একটি ডাস্টিং আক্রমণ কিভাবে কাজ করে

একটি ডাস্টিং আক্রমণ একটি গঠিত প্রক্রিয়া অনুসরণ করে যা পর্যায়ে পর্যায়ে ঘটে, প্রায়শই বিষয়টি বুঝে উঠতে না পারার মধ্যে দিয়ে। এটি ডেটা সংগ্রহ দিয়ে শুরু হয়। আক্রমণকারীরা ব্লকচেইন নেটওয়ার্কগুলি স্ক্যান করে সক্রিয় ওয়ালেটের অ্যাড্রেসগুলি, যারা প্রায়শই লেনদেন পাঠায় বা পায়। সক্রিয় ওয়ালেটগুলি পরবর্তীতে ডাস্টের সাথে বেশি ইন্টারঅ্যাক্ট করার সম্ভাবনা বেশি, তাই এগুলি আদর্শ লক্ষ্য।

পরবর্তী পর্যায় হল বিতরণ। হাজার হাজার, কখনও কখনও মিলিয়ন হাজার ঠিকানায় ক্রিপ্টোকারেন্সির ছোট ছোট পরিমাণ পাঠানো হয়। এই লেনদেনগুলি স্বয়ংক্রিয়ভাবে সম্পন্ন হয়, যা লাভজনক বুদ্ধিমত্তা অর্জনের তুলনায় ন্যূনতম খরচ চায়। CoinTracker’s 2026-এর বিশ্লেষণ অনুযায়ী, আক্রমণকারীরা প্রায়শই ওয়ালেটের বড় ডেটাসেটগুলিতে দক্ষতার সাথে ডাস্ট বিতরণের জন্য স্ক্রিপ্ট ব্যবহার করে।

ব рас্তীকরণের পরে পর্যবেক্ষণ শুরু হয়। এটি সবচেয়ে গুরুত্বপূর্ণ পর্যায়। আক্রমণকারীরা ব্লকচেইন বিশ্লেষণ টুলস ব্যবহার করে অবশিষ্টের চলাচল ট্র্যাক করে। যদি অবশিষ্ট অপরিবর্তিত থাকে, তবে এটির কম মূল্য থাকে। তবে যদি এটি ব্যয় করা হয়, তবে এটি ঠিকানাগুলির মধ্যে সংযোগগুলি খোলার জন্য একটি চাবি হয়ে ওঠে।

শেষ পর্যায়ে ক্লাস্টারিং এবং শনাক্তকরণ অন্তর্ভুক্ত থাকে। যখন অবশিষ্ট অন্যান্য ফান্ডের সাথে একটি লেনদেনে একত্রিত হয়, তখন সেই ফান্ডগুলি একই এন্টিটির অংশ বলে প্রমাণিত হয়। যদি সেই লেনদেনটি পরিচয় যাচাইকরণ প্রয়োজনীয় কেন্দ্রীয় এক্সচেঞ্জ এর সাথে মিলিত হয়, তবে আক্রমণকারী ওয়ালেটের কার্যকলাপকে বাস্তব জীবনের পরিচয়ের সাথে সংযুক্ত করতে পারে।

এই প্রক্রিয়াটি সিকিউরিটি সিস্টেম ভাঙার উপর নির্ভর করে না। এটি ধৈর্য, ডেটা বিশ্লেষণ এবং মানুষের আচরণের উপর নির্ভর করে। এটিই এটিকে বিশেষভাবে কার্যকর এবং শনাক্ত করা কঠিন করে তোলে।

মূল লক্ষ্য: অ্যানোনিমাইজেশন রদ

একটি ধূলি আক্রমণের চূড়ান্ত লক্ষ্য হল চুরি নয়, বরং অ্যানোনিমিটি ভাঙা। ক্রিপ্টোকারেন্সি ব্যবহারকারীরা প্রায়শই ধারণা করেন যে তাদের পরিচয় সুরক্ষিত, কারণ ওয়ালেটের অ্যাড্রেসে ব্যক্তিগত তথ্য থাকে না। যদিও প্রযুক্তিগতভাবে এটি সত্য, কিন্তু এই অ্যানোনিমিটি অত্যন্ত সুসংহত।

ব্লকচেইনের স্বচ্ছতার কারণে যেকোনো ব্যক্তি লেনদেন ট্রেস করতে পারেন। একাধিক ওয়ালেটের অ্যাড্রেসকে পরস্পরের সাথে সংযুক্ত করে আক্রমণকারীরা একজন ব্যবহারকারীর আর্থিক আচরণের প্রোফাইল তৈরি করতে পারেন। এতে লেনদেনের কমনতা, সম্পদের ধারণ, এবং নির্দিষ্ট প্ল্যাটফর্মগুলির সাথে মিথস্ক্রিয়া অন্তর্ভুক্ত থাকে। সময়ের সাথে সাথে এই ডেটা আরও বিস্তারিত হয়ে উঠে।

ওয়ালেট ক্লাস্টারগুলি শনাক্ত করা হলে, আক্রমণকারীরা মালিকানার প্যাটার্ন অনুমান করতে পারে এবং এমনকি মোট হোল্ডিংয়ের অনুমান করতে পারে। এই তথ্যটি অত্যন্ত মূল্যবান, বিশেষ করে উচ্চ-নেট-ওয়ার্থ ব্যক্তি বা সংগঠনগুলিকে লক্ষ্য করার সময়।

যখন এই পর্যবেক্ষণগুলি বাহ্যিক ডেটা সোর্সের সাথে ছেদ করে, তখন বিপদ বাড়ে। উদাহরণস্বরূপ, যদি একটি ওয়ালেট একটি নিয়ন্ত্রিত এক্সচেঞ্জের সাথে মিলিত হয়, তবে পরিচয় যাচাইকরণ প্রক্রিয়াগুলি ব্যক্তিগত বিবরণগুলি প্রকাশ করতে পারে। একবার একটি সংযোগ স্থাপিত হলে, অজ্ঞাততা ধ্বংস হয়ে যায়।

এই কারণে ডাস্টিং আক্রমণকে প্রায়শই তথ্য সংগ্রহের অপারেশন হিসেবে বর্ণনা করা হয়। এগুলো তাত্ক্ষণিক হুমকি নয়, বরং প্রস্তুতির ধাপ। অ্যানোনিমাস ব্লকচেইন কার্যকলাপকে চিহ্নিত প্যাটার্নে পরিণত করে আক্রমণকারীরা ভবিষ্যতে আরও সরাসরি এবং লক্ষ্যযুক্ত আক্রমণের সুযোগ তৈরি করে।

ডাস্টিং আক্রমণের প্রধান বৈশিষ্ট্যসমূহ

ডাস্টিং আক্রমণগুলি কিছু নির্দিষ্ট বৈশিষ্ট্য শেয়ার করে যা এগুলিকে অন্যান্য ধরনের ক্রিপ্টো হুমকি থেকে পৃথক করে। এর মধ্যে সবচেয়ে উল্লেখযোগ্য হল অত্যন্ত ছোট লেনদেনের পরিমাণ। এই পরিমাণগুলি ইচ্ছাকৃতভাবে অপ্রাসঙ্গিক, যাতে এগুলি চিন্তা বা তাৎক্ষণিক কার্যক্রম ট্রিগার না করে।

আরেকটি নির্ণায়ক বৈশিষ্ট্য হল পরিসর। ডাস্টিং আক্রমণ প্রায়শই একটি একক ওয়ালেটের উপর নির্ভর করে না। এর বদলে, এগুলি হাজার হাজার ঠিকানার মধ্যে ব্যাপকভাবে বিতরণ করা হয়। এই ব্যাপক পদ্ধতি মূল্যবান লক্ষ্যগুলি চিহ্নিত করার সম্ভাবনা বাড়ায়।

ধৈর্যশীলতা একটি গুরুত্বপূর্ণ বৈশিষ্ট্য। ডাস্টিং আক্রমণ একবারের ঘটনা নয়। আক্রমণকারীরা পুনরাবৃত্তি করে অভিযান পরিচালনা করতে পারে, নিরন্তরভাবে ডেটা সংগ্রহ করে এবং তাদের বিশ্লেষণ উন্নত করে। এই প্রক্রিয়াটি সপ্তাহ বা এমনকি মাসের মধ্যে বিস্তৃত হতে পারে।

একটি অতিরিক্ত বৈশিষ্ট্য হল ব্লকচেইন স্বচ্ছতার উপর নির্ভরশীলতা। সফটওয়্যার ভালানসগুলির দ্বারা উপযোগী প্রচলিত সাইবার আক্রমণের বিপরীতে, ডাস্টিং আক্রমণগুলি ব্লকচেইন সিস্টেমগুলির খোলা প্রকৃতির উপর নির্ভর করে। প্রতিটি লেনদেন দৃশ্যমান, যা প্রত্যক্ষ মিথস্ক্রিয়া ছাড়াই ব্যবহারকারীর আচরণ ট্র্যাক এবং বিশ্লেষণ করার সম্ভাবনা তৈরি করে।

শেষ পর্যন্ত, এই আক্রমণগুলি প্রকৃতিতে নিষ্ক্রিয়। এগুলি বিষয়টির থেকে তাত্ক্ষণিক সংযোগ চায় না। আক্রমণটির কার্যকারিতা নির্ভর করে ব্যবহারকারী কি চূড়ান্তভাবে অবশিষ্টের সাথে মিলন করে কিনা।

এই বৈশিষ্ট্যগুলি ধূলি আক্রমণকে অনন্যভাবে সূক্ষ্ম করে তোলে। এগুলি নিশ্চুপে কাজ করে, দক্ষতার সাথে স্কেল হয় এবং ব্লকচেইন প্রযুক্তির মৌলিক বৈশিষ্ট্যগুলির উপর নির্ভর করে।

কেন ২০২৬-এ ধূলার আক্রমণগুলি আরও গুরুত্বপূর্ণ

ধূলি আক্রমণগুলি ব্যাপক ক্রিপ্টোকারেন্সি বাস্তুতন্ত্রের সাথে বিকশিত হয়েছে। ব্লকচেইন গ্রহণ বৃদ্ধি পাওয়ার সাথে সাথে পাবলিকলি উপলব্ধ লেনদেনের ডেটার পরিমাণও বৃদ্ধি পাচ্ছে। এটি বিশ্লেষণ এবং ট্র্যাকিংয়ের জন্য একটি সমৃদ্ধ পরিবেশ তৈরি করে। আধুনিক ব্লকচেইন বিশ্লেষণ টুলগুলি কয়েক বছর আগের তুলনায় অনেক উন্নত। এগুলি প্যাটার্ন চিনতে পারে, ঠিকানা ক্লাস্টার করতে পারে এবং লেনদেনের ইতিহাসের ভিত্তিতে আচরণ পূর্বাভাসও দিতে পারে। এটি ধূলি আক্রমণগুলিকে আগের চেয়েও বেশি কার্যকরী করে তোলে।

সাম্প্রতিক রিপোর্টগুলি দেখায় যে ডাস্টিং আক্রমণগুলি বড় আক্রমণ কৌশলের অংশ হিসেবে বাড়তে থাকছে। এই আক্রমণগুলি প্রায়শই ফিশিং অভিযান এবং লক্ষ্যযুক্ত প্রতারণাসহ আরও জটিল অপারেশনগুলির প্রথম ধাপ হিসেবে কাজ করে।

ডিসেন্ট্রালাইজড ফাইন্যান্স (DeFi) এবং একাধিক ওয়ালেট ব্যবহারের বৃদ্ধির ফলে ভালভাবেও বৃদ্ধি পেয়েছে। ব্যবহারকারীরা প্রায়শই বিভিন্ন উদ্দেশ্যের জন্য একাধিক ওয়ালেট পরিচালনা করেন, যা আক্রমণকারীদের তাদের মধ্যে সংযোগ মানচিত্রণের জন্য আরও সুযোগ তৈরি করে। এই পরিবর্তনের অর্থ হল ডাস্টিং আক্রমণগুলি এখন একক ঘটনা নয়। এগুলি ডেটা-ভিত্তিক সাইবার হুমকির একটি ব্যাপক প্রবণতার অংশ, যেখানে অ্যাক্সেসের পরিবর্তে তথ্যই প্রাথমিক লক্ষ্য।

বাস্তব জীবনের উদাহরণ এবং প্যাটার্ন

ডাস্টিং আক্রমণ তাত্ত্বিক নয়, এগুলি বিভিন্ন ব্লকচেইন নেটওয়ার্কে পুনঃপুনঃ ঘটেছে। বিটকয়েন, লাইটকয়েন এবং ইথেরিয়াম ব্যবহারকারীরা সবাই অব্যাখ্যায়িত মাইক্রো-লেনদান পেয়েছেন।

একটি উল্লেখযোগ্য প্যাটার্ন হল অবশিষ্ট লেনদেনের সাথে বার্তা বা লিঙ্ক যুক্ত করা। কিছু ক্ষেত্রে, ব্যবহারকারীরা একটি মেমোর সাথে ক্রিপ্টোকারেন্সির অত্যন্ত ক্ষুদ্র পরিমাণ পেয়েছেন, যা তাদের একটি ওয়েবসাইটে পাঠায়। এই লিঙ্কগুলি প্রায়শই ক্রেডেনশিয়াল বা প্রাইভেট কী চুরির জন্য ডিজাইন করা ফিশিং পেজের দিকে নিয়ে যায়।

অন্য একটি প্যাটার্নে উচ্চমূল্যের ওয়ালেটগুলিকে লক্ষ্য করা হয়। আক্রমণকারীরা বড় হোল্ডিংয়ের ঠিকানাগুলিকে কেন্দ্র করে, কারণ সফল ডি-অ্যানোনিমাইজেশনের সম্ভাব্য ফলাফল বেশি। চিহ্নিত হওয়ার পরে, এই ব্যবহারকারীদের ব্যক্তিগত প্রতারণা বা জোরপূর্বক অর্থ আদায়ের লক্ষ্য হতে পারে।

প্রতিষ্ঠানগত ওয়ালেটগুলিও লক্ষ্যবস্তু হয়েছে। এই ক্ষেত্রে, আর্থিক লাভের বাইরে প্রতিদ্বন্দ্বী বুদ্ধিবৃত্তি অন্তর্ভুক্ত হতে পারে। লেনদেনের প্রবাহ ম্যাপ করে, আক্রমণকারীরা ব্যবসায়িক সম্পর্ক এবং পরিচালনা কৌশল অনুমান করতে পারে। এই বাস্তব-জগতের উদাহরণগুলি প্রমাণ করে যে ডাস্টিং আক্রমণগুলি অভিযোজনযোগ্য। এগুলি লক্ষ্য, ব্লকচেইন এবং আক্রমণকারীর উদ্দেশ্যের উপর ভিত্তি করে বিকশিত হয়।

ডাস্টিং আক্রমণ সম্পর্কে সাধারণ ভুল ধারণা

সবচেয়ে সাধারণ ভুল বিশ্বাসগুলির মধ্যে একটি হল যে ডাস্টিং আক্রমণ সরাসরি ফান্ড চুরি করে। বাস্তবে, আক্রমণটি নিজেই ওয়ালেটের নিরাপত্তা বা প্রাইভেট কী অ্যাক্সেসকে সংক্রমিত করে না। ফান্ডগুলি নিরাপদ থাকে, যতক্ষণ পর্যন্ত ব্যবহারকারী দ্বিতীয় আক্রমণের শিকার না হন।

অন্য একটি ভুল বোঝাবুঝি হল যে ডাস্টিং আক্রমণ বিরল। যদিও এগুলো সবসময় দৃশ্যমান নয়, তবুও এগুলো বেশি করেই ঘটে, যা বেশিরভাগ ব্যবহারকারী বুঝতে পারে না। অনেক ওয়ালেটে মালিকের কোনো মনে না রাখাই ডাস্ট থাকে।

কিছু ব্যবহারকারী মনে করেন যে অবশিষ্ট উপেক্ষা করলে ঝুঁকি সম্পূর্ণরূপে অপসারিত হয়। অবশিষ্ট উপেক্ষা করলে প্রকাশ কমে যায়, কিন্তু অন্যান্য লেনদেন থেকে প্যাটার্ন বুঝতে পারলে ভিত্তিগত ডেটা সংগ্রহ এখনও ঘটতে পারে।

এছাড়াও একটি ভুল ধারণা রয়েছে যে শুধুমাত্র বড় বিনিয়োগকারীদের লক্ষ্য করা হয়। যদিও উচ্চমূল্যের ওয়ালেটগুলি আকর্ষণীয় লক্ষ্য, ডাস্টিং আক্রমণগুলি প্রায়শই প্রস্তুত জাল বিস্তার করে। যেকোনো সক্রিয় ওয়ালেট একটি ডেটাসেটের অংশ হয়ে উঠতে পারে।

এই ভুল ধারণাগুলি বুঝতে গুরুত্বপূর্ণ। এটি ভয় থেকে সচেতনতার দিকে দৃষ্টিভঙ্গি পরিবর্তন করে, যা ব্যবহারকারীদের হুমকির প্রকৃত স্বরূপ চিনতে সাহায্য করে।

আক্রমণকারীদের যে আচরণগত প্যাটার্নগুলি খুঁজে বের করে

ডাস্টিং আক্রমণের মূল বিষয় হল আচরণ। আক্রমণকারীদের ডাস্টের নিজের বিষয়ে কম আগ্রহ থাকে এবং ব্যবহারকারীদের এটির সাথে কীভাবে মিলন করে তার বিষয়ে বেশি আগ্রহ থাকে।

একটি গুরুত্বপূর্ণ প্যাটার্ন হল লেনদেন গ্রুপিং। যখন একজন ব্যবহারকারী একটি একক লেনদেনে একাধিক ইনপুট একত্রিত করে, তখন এটি প্রকাশ করে যে সেই ইনপুটগুলি একই এন্টিটির। এটি ঠিকানা সংযোগের একটি প্রাথমিক পদ্ধতি।

অন্য একটি প্যাটার্ন হল ক্রমিকতা। নিয়মিত লেনদেন বেশি ডেটা পয়েন্ট প্রদান করে, যা অভ্যাস চিহ্নিত করতে এবং ভবিষ্যতের আচরণ পূর্বানুমান করতে সহজ করে তোলে।

কেন্দ্রীয় এক্সচেঞ্জের সাথে মিথস্ক্রিয়াও একটি গুরুত্বপূর্ণ সংকেত। এই প্ল্যাটফর্মগুলি প্রায়শই পরিচয় যাচাইকরণ প্রয়োজন করে, যা অজানা ব্লকচেইন কার্যকলাপ এবং বাস্তব জীবনের পরিচয়ের মধ্যে একটি সেতু তৈরি করে।

টাইমিং প্যাটার্নগুলি আরও কিছু পরিষ্কার ধারণা প্রকাশ করতে পারে। উদাহরণস্বরূপ, সমন্বিত লেনদেনের সময় ভৌগোলিক অবস্থান বা নিয়মিত আচরণ নির্দেশ করতে পারে।

এই আচরণগত সংকেতগুলি যখন একত্রিত হয়, তখন একটি বিস্তারিত প্রোফাইল তৈরি করে। এটিই একটি ডাস্টিং আক্রমণের চূড়ান্ত লক্ষ্য, শুধুমাত্র একটি ওয়ালেট চিহ্নিত করা নয়, বরং এর পিছনের ব্যক্তিটিকে বুঝতে।

ধূলি আক্রমণগুলি কিভাবে বড় হুমকিতে পরিণত হয়

ধূলি আক্রমণগুলি প্রায়ই চূড়ান্ত লক্ষ্য নয়। এগুলি একটি বড় কৌশলের শুরু। আক্রমণকারীরা যখন যথেষ্ট ডেটা সংগ্রহ করে, তখন তারা আরও লক্ষ্যবস্তু এবং কার্যকর আক্রমণ চালাতে পারে।

ফিশিং হল সবচেয়ে সাধারণ পরবর্তী পদক্ষেপগুলির মধ্যে একটি। ব্যবহারকারীর হোল্ডিংস বা সাম্প্রতিক লেনদেন সম্পর্কে জ্ঞান নিয়ে, আক্রমণকারীরা অত্যন্ত বিশ্বাসযোগ্য বার্তা তৈরি করতে পারে। এই বার্তাগুলি নির্দিষ্ট বিস্তারিত উল্লেখ করতে পারে, যা এগুলির সফলতার সম্ভাবনা বাড়িয়ে দেয়।

হুমকি দেওয়া বা জোর করা হতে পারে। যদি একজন আক্রমণকারী একটি উচ্চমূল্যের ওয়ালেট শনাক্ত করে, তবে তারা ওয়ালেটের মালিককে হুমকি দিতে বা জোর করার চেষ্টা করতে পারে।

কিছু ক্ষেত্রে, ধূলি আক্রমণ প্রত্যক্ষ দুর্বলতা নির্মূলের পরিবর্তে পর্যবেক্ষণের জন্য ব্যবহার করা হয়। সংস্থাগুলি এগুলি প্রতিদ্বন্দ্বীদের পর্যবেক্ষণ বা বাজারের আচরণ ট্র্যাক করার জন্য ব্যবহার করতে পারে।

ডেটা সংগ্রহ থেকে লক্ষ্যযুক্ত কার্যক্রমের এই প্রগতি দেখায় যে ধূলি আক্রমণগুলিকে অনিষ্টকর হিসাবে উপেক্ষা করা উচিত নয়। এগুলি সাইবার হুমকির একটি ব্যাপক বাস্তুতন্ত্রের অংশ।

একটি ডাস্টিং আক্রমণ চিনতে কীভাবে করবেন

একটি ডাস্টিং আক্রমণ শনাক্ত করতে বিস্তারিত মনোযোগ দরকার। সবচেয়ে স্পষ্ট লক্ষণ হলো একটি অজানা ঠিকানা থেকে খুব ছোট, অপ্রত্যাশিত লেনদেন পাওয়া। এই লেনদেনগুলি প্রায়শই ব্যাখ্যা ছাড়াই প্রকাশ পায়। এগুলিতে কোনো বার্তা থাকতে পারে না বা অস্পষ্ট বা সন্দেহজনক নোট থাকতে পারে।

অন্য একটি নির্দেশক হল পুনরাবৃত্তি। সময়ের সাথে সাথে কয়েকটি ছোট জমা একটি দৈব ঘটনার পরিবর্তে একটি চলমান অভিযানের ইঙ্গিত দিতে পারে।

ব্যবহারকারীদের অপরিচিত টোকেনগুলির প্রতি মনোযোগ দেওয়া উচিত। কিছু ক্ষেত্রে, অবশিষ্ট একটি ওয়ালেটে যোগ করা নতুন বা অজ্ঞাত সম্পদ হিসাবে প্রকাশ পায়।

লেনদেনের ইতিহাস পর্যবেক্ষণ করা অপরিহার্য। নিয়মিত পর্যালোচনা অস্বাভাবিক প্যাটার্ন শনাক্ত করতে এবং সাধারণ কার্যকলাপ এবং সম্ভাব্য আক্রমণের মধ্যে পার্থক্য করতে সাহায্য করে। সচেতনতা প্রথম প্রতিরোধের রেখা। শীঘ্রই লক্ষণগুলি চিনতে পারলে আরও প্রকাশ প্রতিরোধ করা যায়।

শেষ চিন্তা: একটি ডেটা গেম যা একটি লেনদেনের মতো দেখায়

ডাস্টিং আক্রমণ ব্লকচেইন প্রযুক্তি সম্পর্কে একটি মৌলিক সত্য প্রকাশ করে: পারদর্শিতা একইসাথে একটি শক্তি এবং একটি দুর্বলতা। যে পারদর্শিতা বিশ্বাসের অনুমতি দেয়, সেটিই পর্যবেক্ষণের অনুমতি দেয়।

এই আক্রমণগুলি তাৎক্ষণিক আর্থিক লাভ সম্পর্কিত নয়। এগুলি তথ্যের বিষয়, এটি সংগ্রহ করা, বিশ্লেষণ করা এবং এটি কৌশলগতভাবে ব্যবহার করা। একটি বিশ্বে যেখানে ডেটা শক্তি, সবচেয়ে ছোট লেনদেনও একটি মূল্যবান সম্পদে পরিণত হতে পারে।

ডাস্টিং আক্রমণ বুঝতে শুধু নিরাপত্তার বিষয়টি নয়, এটি দৃষ্টিভঙ্গির বিষয়। এটি পৃষ্ঠের বাইরে তাকানো এবং যে প্রতীয়মান অগুরুত্বপূর্ণ কাজগুলির ব্যাপক প্রভাব থাকতে পারে, তা চিনতে পারা প্রয়োজন।

যেহেতু ক্রিপ্টোকারেন্সি বাড়তে থাকছে, তার শোষণের জন্য ব্যবহৃত পদ্ধতিগুলিও বাড়তে থাকবে। ডাস্টিং আক্রমণ হল এমন একটি উদাহরণ যেখানে উদ্ভাবনকে অপ্রত্যাশিতভাবে ব্যবহার করা হয়।

প্রায়শই জিজ্ঞাসিত প্রশ্নাবল�

সহজ ভাষায় একটি ডাস্টিং আক্রমণ কী?

একটি ডাস্টিং আক্রমণ হল যখন কেউ অনেকগুলি ওয়ালেটে ক্রিপ্টোকারেন্সির অত্যন্ত ক্ষুদ্র পরিমাণ পাঠায় যাতে তাদের মালিকদের ট্র্যাক করা এবং চিহ্নিত করা যায়।

2. একটি ডাস্টিং আক্রমণ আমার ক্রিপ্টো চুরি করতে পারে?

না, এটি সরাসরি ফান্ড চুরি করতে পারে না। ঝুঁকিটি ফিশিং এর মতো পরবর্তী আক্রমণ থেকে আসে।

৩. আক্রমণকারীরা হ্যাকিংয়ের পরিবর্তে অবশিষ্ট ব্যবহার করে কেন?

ব্লকচেইন ডেটা পাবলিক হওয়ায়, আক্রমণকারীরা সিকিউরিটি সিস্টেম ভাঙ্গার প্রয়োজন ছাড়াই তথ্য সংগ্রহ করতে পারে।

৪. কি আমি অবশিষ্ট পেলে চিন্তিত হব?

তাত্ক্ষণিকভাবে নয়, কিন্তু আপনাকে এর সাথে মিথস্ক্রিয়া এড়িয়ে চলতে হবে এবং সতর্ক থাকতে হবে।

৫. ২০২৬ সালে ডাস্টিং আক্রমণ সাধারণ কি?

হ্যাঁ, বিশেষ করে উন্নত ব্লকচেইন বিশ্লেষণের কারণে ট্র্যাকিং সহজ হয়েছে।

দায়িত্ব অস্ব�

এই কন্টেন্ট শুধুমাত্র তথ্যমূলক উদ্দেশ্যে প্রস্তুত করা হয়েছে এবং এটি বিনিয়োগ পরামর্শ হিসাবে বিবেচিত হবে না। ক্রিপ্টোকারেন্সি বিনিয়োগে ঝুঁকি রয়েছে। অনুগ্রহ করে নিজের গবেষণা করুন (DYOR)।

ডিসক্লেইমার: আপনার সুবিধার্থে এই পৃষ্ঠাটি AI প্রযুক্তি (GPT দ্বারা চালিত) ব্যবহার করে অনুবাদ করা হয়েছে। সবচেয়ে সঠিক তথ্যের জন্য, মূল ইংরেজি সংস্করণটি দেখুন।