ما هو هجوم التغبير وما هي خصائصه؟

2026/04/05 00:16:33

هجوم التجميد ليس آلية سرقة مباشرة، بل هو تقنية متقدمة لاستغلال الخصوصية تستغل شفافية البلوكشين لتتبع وتجميع وتحديد هوية مستخدمي العملات المشفرة في النهاية، وتحويل المعاملات التي تبدو غير مهمة إلى أدوات ذكاء قوية للتهديدات السيبرانية المستهدفة.

تهديد هادئ مخفي في العلن

نادراً ما يُعلن عن هجوم التغليف. فهو يأتي على شكل معاملة صغيرة، تكاد تكون بلا معنى، أحياناً بقيمة بضعة سنتات فقط من العملات المشفرة، تبقى بهدوء في المحافظ دون إثارة الشكوك. لكن وراء تلك القيمة الضئيلة تكمن استراتيجية محسوبة مصممة لكشف شيء أكثر قيمة بكثير: الهوية. في نظام العملات المشفرة، حيث يُفترض عادةً الخصوصية لكنها ليست مضمونة، أصبحت هذه المعاملات الدقيقة طريقة خفية للمراقبة. وفقاً لشرح مختلف لهجمات التغليف، يقوم المهاجمون بتوزيع كميات صغيرة من العملات المشفرة على عناوين عديدة بهدف تتبع وتحليل كيفية تحرك هذه الأموال عبر سلسلة الكتل.

هذا النهج يعمل لأن شبكات البلوكشين مصممة لتكون شفافة. يتم تسجيل كل معاملة بشكل عام، مما يخلق دفترًا دائمًا وقابلًا للتتبع. على الرغم من أن عناوين المحافظ لا تكشف مباشرة عن الهويات الشخصية، إلا أن الأنماط تظهر مع مرور الوقت. تستغل هجمات التلويث هذه الشفافية، باستخدام البيانات بدلاً من القوة لكشف الروابط بين المحافظ. على عكس محاولات الاختراق التي تستهدف ثغرات في البرمجيات، تركز هجمات التلويث على الأنماط السلوكية. إنها تحول المعاملات الروتينية إلى أثر يُتبع، وكشف هيكل الملكية تدريجيًا.

ما يجعل هذا التهديد مثيرًا بشكل خاص هو عدم ظهوره. العديد من المستخدمين لا يلاحظون هذه الودائع أبدًا، وأقل عدد قليل يفهمون غرضها. لا يطلب الهجوم أي إجراء، ولا يُفعّل إنذارات، ولا يحاول سرقة الأموال على الفور. بل ينتظر. هذا التحلي بالصبر هو ما يجعل هجمات الغبار فعّالة جدًا ومهملة جدًا.

فهم "الغبار" في السياق الرقمي

لفهم هجوم التغبير، من الضروري أولاً فهم ما يعنيه مصطلح "الغبار" فعليًا. في العملات المشفرة، يشير الغبار إلى كميات صغيرة جدًا من الأصول الرقمية، غالبًا ما تكون صغيرة لدرجة أنها غير مفيدة عمليًا للإنفاق. على سبيل المثال، على شبكة البيتكوين، يمكن أن يكون الغبار بضع مئات من الساتوشي فقط، وهي جزء ضئيل من سنت واحد في القيمة.

توجد هذه المبالغ بشكل طبيعي داخل أنظمة البلوكشين. مع مرور الوقت، يمكن أن تترك المعاملات المتكررة شظايا صغيرة من العملات المشفرة، تُعرف باسم مخرجات المعاملات غير المنفقة (UTXOs). تتراكم هذه الشظايا وغالبًا ما يتجاهلها المستخدمون لأن قيمتها المالية ضئيلة. ومع ذلك، ما يبدو غير ذي أهمية مالية يمكن أن يكون ذا قيمة عالية من منظور البيانات.

يستغل المهاجمون هذا من خلال إرسال كميات صغيرة متعمدة إلى آلاف المحافظ. نظرًا لأن شبكات البلوكشين تسمح لأي شخص بإرسال الأموال إلى أي عنوان عام، فلا توجد عوائق تمنع هذا الفعل. بمجرد دخول الكمية الصغيرة إلى المحفظة، تصبح جزءًا من سجل المعاملات الخاص بتلك المحفظة. وهنا تبدأ الاستراتيجية الحقيقية.

الغبار يعمل كعلامة. لا يُقصد به الإنفاق لتحقيق ربح، بل يُستخدم كأداة تتبع. عندما يُدرج المستخدم دون قصد هذا الغبار في معاملة مستقبلية، فإنه يربط عناوين المحافظ المختلفة معًا. بمرور الوقت، تشكل هذه الروابط خريطة ملكية.

في هذا السياق، فإن الغبار أقل ارتباطًا بالمال وأكثر ارتباطًا بالبيانات الوصفية. إنه يحول سلسلة الكتل من دفتر حسابات مالي إلى شبكة استخباراتية، حيث يمكن لأصغر معاملة أن تكشف أنماطًا عن السلوك والعادات والهوية.

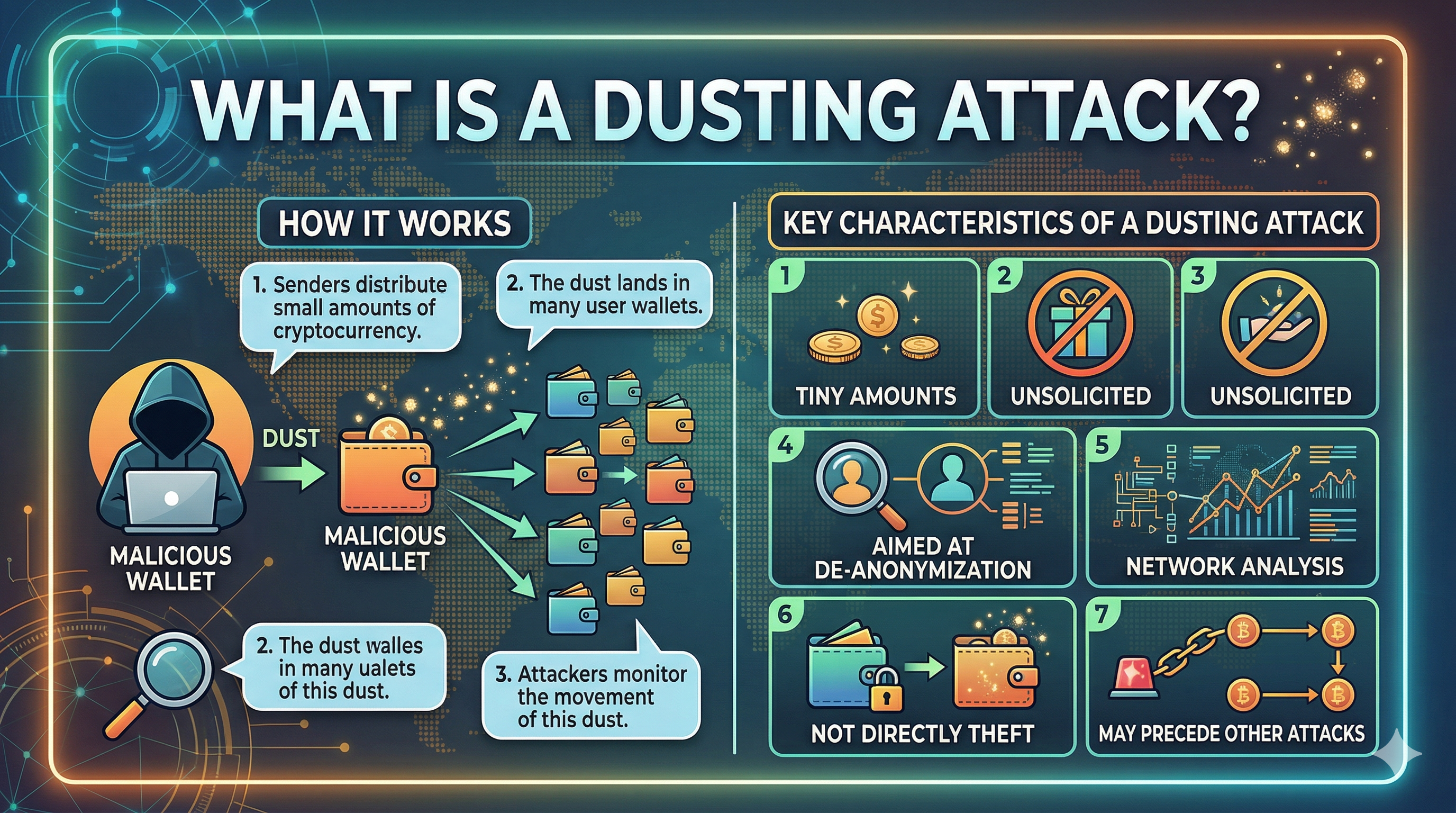

كيف تعمل هجوم التغليف بالغبار

يتبع هجوم التغليف عملية منظمة تحدث على مراحل، غالبًا دون أن يدرك الضحية ما يحدث. يبدأ بجمع البيانات. يقوم المهاجمون بمسح شبكات البلوكشين للعثور على عناوين المحافظ النشطة، تلك التي ترسل أو تستقبل معاملات بشكل متكرر. المحافظ النشطة أكثر احتمالًا للتفاعل مع الغبار لاحقًا، مما يجعلها أهدافًا مثالية.

المرحلة التالية هي التوزيع. تُرسل كميات صغيرة من العملات المشفرة إلى آلاف، وأحيانًا ملايين، العناوين. هذه المعاملات مُتَأتمَة، وتتطلب تكلفة ضئيلة مقارنة بالذكاء المحتمل المكتسب. وفقًا لتحليل CoinTracker’s لعام 2026، يستخدم المهاجمون غالبًا برامج نصية لتوزيع الغبار بكفاءة عبر مجموعات بيانات كبيرة من المحافظ.

بعد التوزيع، يبدأ الرصد. هذه هي المرحلة الأكثر حرجًا. يتعقب المهاجمون حركة الغبار باستخدام أدوات تحليل البلوكشين. إذا ظل الغبار غير مُستخدم، فإنه يوفر قيمة ضئيلة. لكن إذا تم إنفاقه، فإنه يصبح مفتاحًا يفتح الروابط بين العناوين.

المرحلة النهائية تتضمن التجميع والتحديد. عندما يتم دمج الغبار مع أموال أخرى في معاملة، فهذا يكشف أن تلك الأموال تعود إلى نفس الكيان. إذا تفاعلَت تلك المعاملة مع بديل مركزي يتطلب التحقق من الهوية، فقد يتمكن المهاجم من ربط نشاط المحافظ بهوية حقيقية.

هذه العملية لا تعتمد على كسر أنظمة الأمان. بل تعتمد على الصبر، وتحليل البيانات، وسلوك الإنسان. وهذا ما يجعلها فعالة بشكل خاص وصعبة الكشف.

الهدف الأساسي: إزالة الخصوصية

الهدف النهائي لهجوم الرشح ليس السرقة، بل إزالة التخفي. غالبًا ما يفترض مستخدمو العملات المشفرة أن هوياتهم محمية لأن عناوين المحافظ لا تتضمن معلومات شخصية. وعلى الرغم من صحة هذا من الناحية التقنية، إلا أن هذا التخفي هش.

شفافية البلوكشين تسمح لأي شخص بتتبع المعاملات. من خلال ربط عناوين محفظة متعددة معًا، يمكن للمهاجمين بناء ملف تعريف لسلوك المستخدم المالي. ويشمل ذلك تكرار المعاملات، وحيازات الأصول، والتفاعل مع منصات محددة. مع مرور الوقت، تصبح هذه البيانات أكثر تفصيلاً.

بمجرد تحديد مجموعات المحافظ، يمكن للمهاجمين استنتاج أنماط الملكية وحتى تقدير إجمالي الممتلكات. هذه المعلومات ذات قيمة عالية، خاصة عند استهداف الأفراد أو المؤسسات ذوي الثروات العالية.

يتصاعد الخطر عندما تتداخل هذه الرؤى مع مصادر بيانات خارجية. على سبيل المثال، إذا تفاعل محفظة مع بورصة خاضعة للتنظيم، فقد تكشف عمليات التحقق من الهوية تفاصيل شخصية. بمجرد إقامة رابط، ينهار التخفي.

هذا هو السبب في أن هجمات التغبير تُوصف غالبًا على أنها عمليات جمع معلومات. فهي ليست تهديدات فورية، بل خطوات تحضيرية. من خلال تحويل النشاط غير المُعرَّف على البلوكشين إلى أنماط قابلة للتحديد، يخلق المهاجمون فرصًا لهجمات أكثر مباشرة واستهدافًا في المستقبل.

الخصائص الرئيسية لهجوم الترسيب

تشارك هجمات التغبير بعدة خصائص مميزة تميزها عن أنواع أخرى من التهديدات المشفرة. أحد أكثرها وضوحًا هو حجم المعاملة الصغير جدًا. هذه المبالغ مقصودًا أنها غير ذات أهمية، لضمان عدم إثارة القلق أو اتخاذ إجراء فوري.

سمة أخرى مميزة هي الحجم. نادرًا ما تستهدف هجمات الغبار محفظة واحدة فقط. بل تنطوي على توزيع جماعي عبر آلاف العناوين. يزيد هذا النهج الواسع من احتمالية تحديد المستهدفين ذوي القيمة.

الاستمرارية أيضًا سمة رئيسية. الهجمات بالغبار ليست أحداثًا لمرة واحدة. قد يُجري المهاجمون حملات متكررة، ويجمعون البيانات باستمرار ويدققون تحليلاتهم. يمكن أن تمتد هذه العملية لأسابيع أو حتى أشهر.

ميزة إضافية هي الاعتماد على شفافية سلسلة الكتل. على عكس الهجمات السيبرانية التقليدية التي تستغل ثغرات البرمجيات، تستغل هجمات الغبار الطبيعة المفتوحة لأنظمة سلسلة الكتل. كل معاملة مرئية، مما يجعل من الممكن تتبع وتحليل سلوك المستخدمين دون تفاعل مباشر.

أخيرًا، هذه الهجمات ذات طابع سلبي. فهي لا تتطلب تفاعلًا فوريًا من الضحية. فعالية الهجوم تعتمد على ما إذا كان المستخدم سيتفاعل في النهاية مع الغبار.

تجعل هذه الخصائص هجمات التغبير فريدة من نوعها من حيث الدقة. فهي تعمل بهدوء، وقابلة للتوسع بكفاءة، وتعتمد على الخصائص الأساسية لتقنية البلوكشين.

لماذا تصبح هجمات التغبير أكثر أهمية في 2026

لقد تطورت هجمات الغبار جنبًا إلى جنب مع نظام البيتكوين الأوسع. مع زيادة اعتماد البلوكشين، يزداد أيضًا كمية بيانات المعاملات المتاحة للعامة. وهذا يخلق بيئة أغنى للتحليل والتتبع. إن أدوات تحليل البلوكشين الحديثة أكثر تقدمًا بكثير مما كانت عليه قبل بضع سنوات. فهي تستطيع تحديد الأنماط، وتجميع العناوين، وحتى التنبؤ بالسلوك بناءً على سجل المعاملات. وهذا يجعل هجمات الغبار أكثر فعالية من أي وقت مضى.

تُظهر التقارير الأخيرة أن هجمات الغبار تُستخدم بشكل متزايد كجزء من استراتيجيات هجوم أكبر. غالبًا ما تُعد هذه الهجمات الخطوة الأولى في عمليات أكثر تعقيدًا، بما في ذلك حملات التصيد والاحتيال المستهدف.

أدى ارتفاع استخدام التمويل اللامركزي (DeFi) واستخدام المحافظ المتعددة إلى زيادة الثغرات. غالبًا ما يدير المستخدمون محافظ متعددة لأغراض مختلفة، مما يخلق مزيدًا من الفرص للمهاجمين لرسم الروابط بينها. هذا التحول يعني أن هجمات الغبار لم تعد حوادث منعزلة، بل هي جزء من اتجاه أوسع نحو التهديدات السيبرانية القائمة على البيانات، حيث المعلومات، وليس الوصول، هي الهدف الأساسي.

أمثلة ونمطات من الواقع

الهجمات بالغبار ليست نظرية، بل حدثت مرارًا وتكرارًا عبر شبكات سلسلة الكتل المختلفة. Bitcoin وLitecoin وEthereum، جميع مستخدميهم أبلغوا عن تلقي معاملات دقيقة غير مبررة.

أحد الأنماط البارزة يتضمن ربط رسائل أو روابط بمعاملات الغبار. في بعض الحالات، تلقى المستخدمون كميات صغيرة من العملات المشفرة مع ملاحظة توجههم إلى موقع ويب. غالبًا ما تؤدي هذه الروابط إلى صفحات تصيد تهدف إلى سرقة بيانات الاعتماد أو المفاتيح الخاصة.

يتضمن نمط آخر استهداف المحافظ ذات القيمة العالية. يركز المهاجمون على العناوين التي تحتوي على كميات كبيرة من الأصول، حيث يكون العائد المحتمل من إزالة التخفي بنجاح أعلى. بمجرد تحديدها، قد تصبح هذه المستخدمين أهدافًا لعمليات احتيال أو محاولات ابتزاز مخصصة.

تم استهداف المحافظ المؤسسية أيضًا. في هذه الحالات، قد يتجاوز الهدف الكسب المالي ليشمل الاستخبارات التنافسية. من خلال خريطة تدفقات المعاملات، يمكن للمهاجمين استنتاج العلاقات التجارية والاستراتيجيات التشغيلية. تُظهر هذه الأمثلة الواقعية أن هجمات الغبار مرنة. فهي تتطور بناءً على الهدف، وسلسلة الكتل، وأهداف المهاجم.

الخرافات الشائعة حول هجمات التغبير

أحد أكثر المفاهيم الخاطئة شيوعًا هو أن هجمات التغبير تسرق الأموال مباشرة. في الواقع، لا تهدد الهجمات نفسها أمان المحفظة أو تُعطي الوصول إلى المفاتيح الخاصة. تبقى الأموال آمنة ما لم يصبح المستخدم ضحية لهجوم ثانوي.

فهم خاطئ آخر هو أن هجمات التغبير نادرة. على الرغم من أنها ليست دائمًا مرئية، إلا أنها تحدث بشكل أكثر تكرارًا مما يدركه معظم المستخدمين. تحتوي العديد的钱包 على كميات صغيرة دون أن يلاحظ المالك ذلك أبدًا.

يعتقد بعض المستخدمين أيضًا أن تجاهل الغبار يلغي الخطر تمامًا. بينما يقلل تجاهل الغبار من التعرض، قد لا تزال عملية جمع البيانات الأساسية تحدث إذا كان يمكن استنتاج الأنماط من معاملات أخرى.

هناك أيضًا خرافة مفادها أن المستثمرين الكبار فقط هم المستهدفون. بينما تعتبر المحافظ ذات القيمة العالية أهدافًا جذابة، فإن هجمات الغبار غالبًا ما تُطلق شبكة واسعة. أي محفظة نشطة يمكن أن تصبح جزءًا من مجموعة بيانات.

فهم هذه الخرافات مهم. إنه يغيّر المنظور من الخوف إلى الوعي، ويساعد المستخدمين على التعرف على الطبيعة الحقيقية للتهديد.

أنماط السلوك التي يبحث عنها المهاجمون

الهجمات باستخدام العملات الصغيرة تتعلق أساسًا بالسلوك. المهاجمون أقل اهتمامًا بالعملات الصغيرة نفسها وأكثر اهتمامًا بكيفية تفاعل المستخدمين معها.

أحد الأنماط الأساسية هو تجميع المعاملات. عندما يجمع المستخدم عدة مدخلات في معاملة واحدة، فهذا يكشف أن هذه المدخلات تعود إلى نفس الكيان. هذه طريقة رئيسية لربط العناوين.

نمط آخر هو التكرار. توفر المعاملات المنتظمة نقاط بيانات أكثر، مما يجعل من الأسهل تحديد العادات والتنبؤ بالسلوك المستقبلي.

التفاعل مع البورصات المركزية هو أيضًا إشارة حاسمة. غالبًا ما تتطلب هذه المنصات التحقق من الهوية، مما يخلق جسرًا بين النشاط اللامركزي على البلوكشين والهوية الحقيقية.

يمكن أن تكشف أنماط التوقيت أيضًا عن رؤى. على سبيل المثال، قد تشير أوقات المعاملات المتسقة إلى الموقع الجغرافي أو السلوك الروتيني.

هذه الإشارات السلوكية، عندما تُدمج، تُنشئ ملفًا تفصيليًا. هذا هو الهدف النهائي لهجوم التجميع، وليس فقط تحديد المحفظة، بل فهم الشخص وراءها.

كيف تؤدي هجمات التغبير إلى تهديدات أكبر

الهجمات بالغبار نادرًا ما تكون الهدف النهائي. بل هي بداية استراتيجية أوسع. بمجرد جمع المهاجمين للكمية الكافية من البيانات، يمكنهم شن هجمات أكثر استهدافًا وفعالية.

التصيد الاحتيالي هو أحد أكثر المتابعات شيوعًا. وباستخدام معرفة بمحفظة المستخدم أو معاملاته الأخيرة، يمكن للمهاجمين صياغة رسائل مقنعة للغاية. قد تشير هذه الرسائل إلى تفاصيل محددة، مما يجعلها أكثر احتمالًا للنجاح.

الابتزاز هو نتيجة محتملة أخرى. إذا حدد المهاجم محفظة ذات قيمة عالية، فقد يحاول تهديد المالك أو إجباره.

في بعض الحالات، تُستخدم هجمات التغبير لأغراض المراقبة بدلاً من الاستغلال المباشر. قد تستخدمها المنظمات لمراقبة المنافسين أو تتبع سلوك السوق.

هذا التقدم، من جمع البيانات إلى الإجراء المستهدف، يوضح لماذا لا ينبغي تجاهل هجمات الغبار باعتبارها غير ضارة. فهي جزء من نظام بيئي أوسع من التهديدات السيبرانية.

كيفية التعرف على هجوم التغليف

يتطلب التعرف على هجوم التجميع انتباهًا للتفاصيل. العلامة الأكثر وضوحًا هي تلقي معاملة صغيرة جدًا وغير متوقعة من عنوان غير معروف. غالبًا ما تظهر هذه المعاملات دون تفسير. قد لا تتضمن رسالة أو قد تحتوي على ملاحظات غامضة أو مشبوهة.

مؤشر آخر هو التكرار. قد تشير الودائع الصغيرة المتعددة على مدار الوقت إلى حملة مستمرة بدلاً من حدوث عشوائي.

يجب على المستخدمين أيضًا الانتباه إلى الرموز غير المألوفة. في بعض الحالات، قد تظهر الغبار على شكل أصول جديدة أو نادرة مُضافة إلى المحافظ.

مراقبة سجل المعاملات أمر أساسي. يمكن أن يساعد المراجعة المنتظمة في تحديد الأنماط غير العادية وتمييز النشاط الطبيعي عن الهجمات المحتملة. الوعي هو الخط الدفاعي الأول. التعرف المبكر على العلامات يمكن أن يمنع التعرض الإضافي.

الخلاصة: لعبة بيانات مُخَفَّاة كمعاملة

تكشف هجمات الغبار عن حقيقة أساسية حول تقنية البلوكشين: الشفافية هي في آنٍ واحد قوة وضعف. فالانفتاح نفسه الذي يمكّن الثقة يمكّن أيضًا المراقبة.

هذه الهجمات لا تتعلق بالربح المالي الفوري. إنها تتعلق بالمعلومات، جمعها وتحليلها واستخدامها بشكل استراتيجي. في عالم حيث البيانات هي القوة، حتى أصغر معاملة يمكن أن تصبح أصلًا ذا قيمة.

فهم هجمات التجميد ليس مجرد مسألة أمان. بل هو مسألة منظور. فهو يتطلب النظر أبعد من السطح وفهم كيف يمكن أن تكون الإجراءات التي تبدو غير مهمة لها آثار أوسع.

مع استمرار نمو العملات المشفرة، ستزداد أيضًا الطرق المستخدمة لاستغلالها. إن هجمات الغبار هي مثال واحد فقط على كيفية استخدام الابتكار بطرق غير متوقعة.

الأسئلة الشائعة

ما هو هجوم التغليف الصغير ببساطة؟

هجوم الترسيب هو عندما يرسل شخص كميات صغيرة من العملات المشفرة إلى العديد من المحافظ لتتبع هويات أصحابها وتحديد هويتهم.

2. هل يمكن لهجوم التوزيع الصغير سرقة عملاتي المشفرة؟

لا، لا يمكنها سرقة الأموال مباشرة. الخطر ينشأ من الهجمات اللاحقة مثل التصيد الاحتيالي.

3. لماذا يستخدم المهاجمون الغبار بدلاً من الاختراق؟

بما أن بيانات البلوكشين عامة، يمكن للمهاجمين جمع المعلومات دون كسر أنظمة الأمان.

4. هل يجب أن أقلق إذا تلقيت كميات صغيرة؟

ليس على الفور، لكن يجب عليك تجنب التفاعل معه والبقاء يقظًا.

5. هل تُعد هجمات التلويث شائعة في عام 2026؟

نعم، خاصة مع تحليلات البلوكشين المتقدمة التي تجعل التتبع أسهل.

إخلاء المسؤولية

هذا المحتوى لأغراض إعلامية فقط ولا يشكل نصيحة استثمارية. تستلزم استثمارات العملات المشفرة مخاطر. يرجى إجراء بحثك الخاص (DYOR).

اخلاء المسؤوليه: تُرجمت هذه الصفحة باستخدام تقنية الذكاء الاصطناعي (المدعومة من GPT) لراحتك. للحصول على المعلومات الأكثر دقة، ارجع إلى النسخة الإنجليزية الأصلية.