الانقسامات التشفيرية: أهم أحداث الانقسام في تاريخ التشفير

2026/04/12 17:30:17

يُروى تاريخ التشفير عادةً من خلال الخوارزميات والمعايير والإنجازات في الرياضيات. لكن بعض أهم لحظات التحول جاءت من شيء أكثر عملية بكثير: شقوق البرمجيات. في التشفير، نادرًا ما يكون الشق مجرد خلاف بين مبرمجين أو فرع هندسي روتيني. عادةً ما يحدث عندما يكون الثقة تحت ضغط — بعد أزمة أمنية، أو فشل حوكمة، أو نزاع ترخيص، أو الانتهاء المفاجئ لمشروع رئيسي. عندما يحدث ذلك، يجب على المجتمع أن يقرر أي قاعدة كود تستحق حماية الأنظمة الحقيقية في المستقبل.

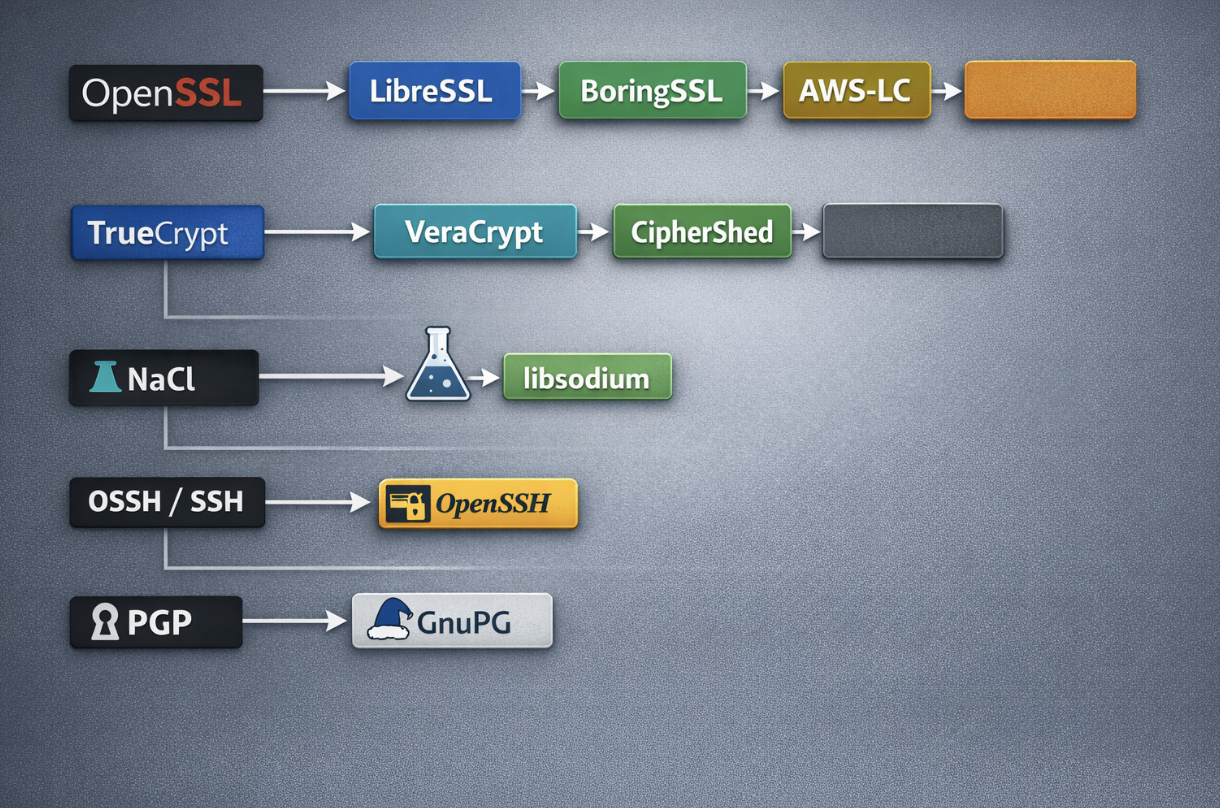

بحلول نهاية هذه المقالة، ستكون لديك صورة واضحة عن أكثر أحداث التفرع شهرة في تاريخ التشفير، وأسباب كل انقسام، والمشاريع التي أصبحت الأسماء الممثلة لتلك الانتقالات. تشمل القصص المركزية عائلة تفرع OpenSSL، وسقوط TrueCrypt وصعود VeraCrypt، والتحول من NaCl إلى libsodium، وسلسلة SSH التي أنتجت OpenSSH. وفي طريقها، تساعد أيضًا على التمييز بين تفرع حقيقي للشفرة ووريث قائم على المعايير مثل GnuPG في نظام OpenPGP.

هوك

ماذا يفعل الإنترنت عندما لا يمكن الوثوق في البرنامج الذي يحمي المواقع الإلكترونية والخوادم والملفات المشفرة بشكله الحالي؟

في التشفير، تكون الإجابة غالبًا تفرعًا، وبعض هذه التفرعات غيّرت طبقة الأمان في العالم الحديث.

نظرة عامة

يغطي هذا المقال أهم أحداث التفرع في تاريخ التشفير، بما في ذلك:

-

OpenSSL والمشاريع التي انفصلت عنها، خاصة LibreSSL وBoringSSL وAWS-LC لاحقًا

-

إغلاق TrueCrypt وظهور VeraCrypt

-

تطور NaCl إلى libsodium الأسهل في النشر

-

سلسلة SSH إلى OSSH إلى OpenSSH

-

لماذا ينتمي GnuPG إلى المحادثة رغم أنه ليس فرعًا مباشرًا من PGP

أطروحة

يُظهر تاريخ شوكات التشفير أن التشفير يتطور من خلال قرارات الحوكمة والتنفيذ بنفس القدر الذي يتطور فيه من خلال النظرية. أصبحت أحداث الشوكات الأكثر شهرة مشهورة لأنها أجابت على سؤال صعب: عندما لم يعد المسار الأصلي يلهم قدرًا كافيًا من الثقة، ما المشروع الذي يجب أن يحل محله؟

رسم تخطيطي على شكل جدول زمني يُظهر سلالات التفرع الرئيسية للتشفير: OpenSSL إلى LibreSSL وBoringSSL وAWS-LC؛ TrueCrypt إلى VeraCrypt وCipherShed؛ NaCl إلى libsodium؛ OSSH/SSH إلى OpenSSH؛ وPGP إلى GnuPG.

دور التفرعات في تاريخ التشفير

في معظم فئات البرمجيات، يكون التفرع ببساطة تغييرًا في الاتجاه. في التشفير، عادةً ما يعني شيئًا أكثر جدية بكثير. يظهر التفرع عادةً عندما يبدأ الثقة في المشروع الأصلي في التراجع، سواء بسبب فشل أمني، أو مشاكل صيانة، أو قضايا حوكمة، أو الشعور المتزايد بأن البرنامج لم يعد موثوقًا بما يكفي لهذا الدور الحساس.

هذا مهم لأن برامج التشفير تقع في مركز الثقة الرقمية. فهي تساعد على تأمين اتصالات الشبكة، وحماية الملفات المخزنة، وإدارة المفاتيح، والتحقق من الشهادات، وتأكيد السلامة. بعبارة أخرى، حتى لو كان التشفير نفسه سليمًا رياضيًا، فإن التنفيذ لا يزال يجب أن يكون موثوقًا. يمكن أن تخلق الكود الضعيف، أو الصيانة السيئة، أو المشروع الذي يصعب التدقيق فيه مخاطر أمنية حقيقية. عندما يحدث تقسيم في هذا المجال، فإنه غالبًا ما يكون أقل ارتباطًا بتفضيل المطورين وأكثر ارتباطًا باتخاذ قرار أي مشروع يجب أن يستمر في حماية الأنظمة الحقيقية.

عادةً ما تحدث الشوكة التشفيرية الأهم لبضعة أسباب متكررة:

-

ثغرة كبيرة تكشف عن مشاكل أعمق في قاعدة الكود الأصلية

-

يصبح المشروع معقدًا جدًا أو قديمًا جدًا للحفاظ عليه بأمان

-

تحتاج الشركة إلى فرع متخصص لبنية تحتية خاصة بها

-

يتطلب التصميم المحترم تنفيذًا أكثر عملية وقابلية للنقل

تشرح هذه الأنماط لماذا تصبح بعض الشُّعب لحظات حاسمة في تاريخ التشفير بدلاً من مشاريع جانبية ثانوية.

أزمات الأمن واستعادة الثقة

تبدأ بعض أكثر حالات التفرع شهرةً بعد صدمة أمنية عامة. عندما يحدث ذلك، يصبح التفرع وسيلة لاستعادة الثقة. يمكن لفريق جديد تبسيط الكود، وإزالة الأجزاء القديمة المحفوفة بالمخاطر، وتطبيق ممارسات مراجعة أكثر صرامة، وتقديم فلسفة أمنية أوضح.

هذا أحد الأسباب التي تجعل التفرعات في التشفير تجذب الكثير من الاهتمام. فهي غالبًا ردود على نموذج ثقة معطّل. لم يعد المجتمع يسأل أي نسخة أكثر راحة، بل يسأل أي نسخة أكثر أمانًا للاعتماد عليها.

الصيانة، الحوكمة، ونوعية الكود

تُعد التفرعات مهمة أيضًا لأن البرمجيات الآمنة تعتمد على إدارة قوية. يمكن لمشروع أن يظل شائعًا لسنوات بينما يصبح بصمت أكثر صعوبة في المراجعة، وأكثر صعوبة في التحديث، وأكثر هشاشة من الداخل. في التشفير، هذا خطر خاص لأن برامج الأمان يجب أن تبقى قابلة للفهم والمراجعة على مر الزمن.

يمكن أن يوفر التفرع إعادة ضبط عملية من خلال إنشاء:

-

حوكمة أكثر وضوحًا

-

معايير تطوير أكثر صرامة

-

قابلية صيانة أفضل على المدى الطويل

-

قاعدة كود أسهل للمراجعة

بهذا المعنى، لا يعني التفرع دائمًا تشتتًا. أحيانًا يكون هو الطريقة الواقعية الوحيدة لاستعادة الانضباط والثقة.

الانقسامات المباشرة ومشاريع الخلف

من المهم أيضًا أن تكون دقيقًا في استخدام مصطلح "fork". ليس كل انقسام رئيسي في تاريخ التشفير هو فورك كودي حرفي. بعض المشاريع تنشأ مباشرة من شجرة مصدر أقدم، بينما يُفضل وصف أخرى كخلفاء يستمرون في نفس الدور أو المعيار.

طريقة بسيطة لفهم الفرق هي:

-

تستمر الشوكات المباشرة من قاعدة الكود الأصلية

-

مشاريع الخلف تأخذ على عاتقها نفس الوظيفة دون أن تكون نسخًا مباشرة من الكود

-

تُبنى الاستمرارات القائمة على المعايير حول نفس المعيار المفتوح بدلاً من نفس الكود

هذا التمييز يحافظ على دقة السجل. الانتقال من OpenSSL إلى LibreSSL هو فرع مباشر. الانتقال من NaCl إلى libsodium هو أيضًا فرع مباشر. أما PGP إلى GnuPG، فيقع ضمن نفس المناقشة التاريخية الأوسع، لكنه يُفهم بشكل أفضل كخليفة قائم على المعايير وليس كانقسام صارم في قاعدة الكود.

هذا ما يجعل التفرعات ذات أهمية كبيرة في تاريخ التشفير. فهي ليست مجرد فروع تقنية. بل هي لحظات يعيد فيها مجتمع الأمان تقييم الثقة ويقرر أي المشاريع قوية بما يكفي للاستمرار.

OpenSSL وعائلة الفorks التي أعادت تشكيل تشفير الإنترنت

لا توجد أي حادثة تفرع في التشفير العملي أكثر شهرة من تلك التي تدور حول OpenSSL. لسنوات، كان OpenSSL أحد أكثر مكتبات التشفير انتشارًا على الإنترنت. كان يقع تحت TLS على الخوادم والعملاء وأنظمة التشغيل والمنصات المضمنة. وهذا جعله بنية تحتية أساسية. لكن أهميته كشفت أيضًا عن تكلفة التعقيد. عندما تتراجع الثقة في مثل هذا المشروع، تكون العواقب أكبر بكثير من تلك الموجودة في طبقة تطبيق عادية.

LibreSSL: الفرع المُصَحَّح والمُعزَّز

ظهر LibreSSL كواحد من أكثر الإجابات وضوحًا على سؤال كيف يجب أن تبدو مكتبة تشفير أكثر أمانًا بعد أزمة OpenSSL قبل سنوات. يصف المشروع نفسه بأنه نسخة من طبقة TLS والتشفير المُستمدة من OpenSSL في عام 2014، مع أهداف تشمل تحديث قاعدة الكود، وتحسين الأمان، وتطبيق عمليات تطوير قائمة على أفضل الممارسات. هذه الصياغة تلخص سبب أهمية LibreSSL تاريخيًا. لم يكن مجرد إعادة تسمية. بل كان محاولة متعمدة لجعل مكتبة تشفير كبيرة أسهل في الفهم، وأسهل في التدقيق، وأقل عبئًا من كود قديم.

القيمة التمثيلية لـ LibreSSL رمزية وكذلك تقنية. فهي ترمز إلى الفكرة بأن الثقة التشفيرية تعتمد على قابلية الصيانة. نظام آمن رياضيًا ليس كافيًا إذا كان التنفيذ مزدحمًا أو غير متسق أو صعبًا جدًا للمراجعة. أصبحت LibreSSL مشهورة لأنها حوّلت هذا القلق إلى فرع له مهمة واضحة وثقافة أمنية قوية خلفه.

BoringSSL: الفرع المتخصص لبيئة جوجل

كان رد فعل Google على نفس المشكلة الواسعة مختلفًا. يصف BoringSSL نفسه بأنه فرع من OpenSSL مصمم لتلبية احتياجات Google، ويشير صراحةً إلى أنه ليس مقصودًا للاستخدام العام بنفس الطريقة التي يُستخدم بها OpenSSL. هذا التمييز هو جوهر مكانته في التاريخ. مثل LibreSSL مسارًا واحدًا: التبسيط والتحسين لجمهور أمني واسع. بينما مثل BoringSSL مسارًا آخر: بناء فرع مُحسّن لبيئة داخلية محكومة بدقة، حيث يمكن التعامل مع تنازلات التوافق بشكل مركزي.

لهذا السبب يهم BoringSSL حتى لو لم يُقدَّم كمكتبة فرعية عالمية. فهو يُظهر كيف يمكن أن تُدفع الفروع التشفيرية من قبل واقعيات النشر بقدر ما تُدفع من إصلاح الثقة العامة. أحيانًا تحتاج المنصات الكبيرة إلى الحرية لاتخاذ قرارات جريئة في واجهات برمجة التطبيقات أو واجهات ثنائي البرمجة لا يمكن للمشاريع الأم العامة اتخاذها بأمان. أصبح BoringSSL أحد أكثر الفروع التشفيرية أهمية بالضبط لأنه يعكس أولويات بيئة إنتاجية كبرى أكثر من احتياجات كل مستهلك طرف ثالث.

AWS-LC: فرع لاحق في نفس العائلة

توسّع AWS-LC هذا الخط أكثر. تصف أمازون ويب سيرفيسز AWS-LC على أنه مكتبة تشفير عامة تُدار من قبل فريق التشفير الخاص بها ومستندة إلى كود من مشروع Google BoringSSL ومشروع OpenSSL. وهذا يضع AWS-LC ضمن نفس عائلة التفرع التاريخية، حتى وإن ظهرت لاحقًا. وهو يُظهر كيف يمكن لقاعدة تشفير رئيسية أن تُنتج عدة نسلات بفرضيات تشغيل مختلفة: واحدة تركز على التنظيف والمراجعة، وأخرى مصممة وفق احتياجات Google، وأخرى مُعدّلة لبيئات AWS والعملاء.

معًا، تشكل OpenSSL وLibreSSL وBoringSSL وAWS-LC أكبر تجمع فرعي في تاريخ التشفير الحديث. وهي مشاريع تمثيلية ليس فقط لأنها تشترك في الأصل، بل لأن كل منها تقدم إجابة مختلفة على السؤال نفسه: كيف ينبغي الحفاظ على البنية التحتية التشفيرية الحيوية وتطويرها؟

TrueCrypt والبحث عن خليفة موثوق

إذا كانت قصة OpenSSL هي أكبر حدث تقسيم للبنية التحتية، فإن قصة TrueCrypt هي الانقسام الأكثر شهرة في التشفير للمستخدم النهائي. أصبحت TrueCrypt واحدة من أكثر أدوات تشفير الأقراص شهرةً في العالم لأنها قدمت تشفيرًا عمليًا للحاويات والأقسام والأقراص الكاملة عبر منصات متعددة. ثم انتهى المشروع فعليًا. لا يزال الموقع الرسمي يحذر من أن استخدام TrueCrypt غير آمن لأنه قد يحتوي على مشكلات أمنية غير مُصلحة، ويشير إلى أن التطوير انتهى في مايو 2014. هذا الانقطاع المفاجئ حوّل المشروع من أداة موثوقة إلى انقطاع تاريخي.

VeraCrypt: الخلف المهيمن

أبرز مشروع ظهر من هذا الانقسام هو VeraCrypt. تقدم VeraCrypt نفسها كبرنامج تشفير أقراص مفتوح المصدر مجانًا لـ Windows وmacOS وLinux. والأهم من ذلك، أنها أصبحت الاستمرار العملي لسلسلة TrueCrypt بالنسبة لمعظم المستخدمين. عندما يناقش الناس حدث التقسيم الشهير لـ TrueCrypt، فإن الاسم الذي يقصدونه عادةً هو VeraCrypt. لقد ورثت عجلة قاعدة المستخدمين الأصلية: ما زال الناس بحاجة إلى حاويات مشفرة، وحماية كاملة للقرص، ومسار مستمر ومُحدَّث.

تكمن أهمية VeraCrypt في الاستمرارية قدر ما تكمن في الابتكار. في التشفير، الاستمرارية ليست أمرًا تافهًا. لا يمكن للمستخدمين التخلي بسهولة عن الأدوات التي تحمي الملفات والأنظمة الحساسة. يجب أن يحافظ الخلف الناجح على قدر كافٍ من الألفة لدعم الانتقال، مع خلق ثقة بأن المشروع لا يزال نشطًا ويخضع للرعاية. أصبحت VeraCrypt ذات أهمية تاريخية لأنها نجحت في إدارة هذا الانتقال بشكل أفضل من المنافسين الآخرين.

CipherShed واللحظة العامة للانشقاق

تنتمي CipherShed أيضًا إلى السجل التاريخي كفرع بارز لـ TrueCrypt، حتى وإن لم تصبح بارزة في الممارسة العملية بقدر VeraCrypt. إن أهميتها رمزية: فهي تذكّرنا أنه عندما ينهار مشروع تشفير رئيسي، غالبًا ما تستكشف المجتمعات أكثر من مسار إنقاذ واحد. لكن مع مرور الوقت، يصبح خليفة واحد عادةً المُمثل المعترف به. وفي هذه الحالة، كان ذلك VeraCrypt.

حلقة TrueCrypt هي واحدة من أوضح الأمثلة على تقسيم ناتج عن فشل الإدارة. لم يكن هناك انتقال نظيف ومرتب. تبخر الثقة في المشروع الأصلي تقريبًا بين ليلة وضحاها. كان حدث التقسيم مهمًا لأن المستخدمين احتاجوا إلى بديل موثوق فورًا، وليس كتمرين هندسي مجرد، بل كضرورة تشغيلية.

NaCl إلى libsodium: الفرع الذي حسّن قابلية الاستخدام

ليس كل شق تشفير مشهور ناتجًا عن فضيحة أو أزمة. بعضها يصبح مشهورًا لأنه يحل مشكلة هادئة ولكنها مهمة بنفس القدر وهي قابلية الاستخدام. كانت مكتبة NaCl للشبكات والتشفير ذات تأثير كبير بسبب منهجها المحدد والحديث في واجهات برمجة التطبيقات التشفيرية. وقد شجعت على إعدادات افتراضية أكثر أمانًا وتجريدات أنظف. لكنها لم تكن دائمًا أسهل شيء للمطورين العامين لتعبئته أو نشره أو دمجه على نطاق واسع عبر البيئات.

تشرح وثائق libsodium نفسها لماذا أصبح الخلف الرسمي، حيث تصف نفسها بأنه فرع قابل للنقل، وقابل للبناء المتقاطع، والتثبيت، والتغليف لـ NaCl، مع واجهة برمجة تطبيقات متوافقة ولكن موسعة لتحسين سهولة الاستخدام. هذا الوصف ليس مجرد ترويج. بل يحدد السبب الدقيق الذي جعل libsodium ذات أهمية تاريخية: فقد جعل التشفير القوي أسهل في الاستخدام الصحيح في البرمجيات الإنتاجية.

هذا النوع من التفرع مهم لأن ضعف الراحة الاستخدامية يمكن أن يصبح مشكلة أمنية. عندما تكون مكتبات التشفير صعبة الدمج أو سهلة الاستخدام الخاطئ، يرتكب الفريق أخطاءً. تكمن أهمية libsodium في سد الفجوة بين التصميم التشفيري القوي وهندسة البرمجيات العملية. لقد أكملت فلسفة NaCl الحديثة مع جعلها أكثر سهولة للمطورين والنظم البيئية للغات.

من بين مشاريع التشفير الموجهة للمطورين، يُعد انتقال NaCl إلى libsodium أحد أكثر أحداث التفرع تأثيرًا على الإطلاق. قد لا يكون قد جذب نفس الاهتمام العام الذي حظي به إنهاء TrueCrypt، لكن من حيث التأثير طويل الأمد على كيفية بناء التطبيقات الآمنة فعليًا، فهو يقع في مقدمة القائمة.

SSH و OSSH و OpenSSH

يُناقش OpenSSH أحيانًا بشكل منفصل لأنه مجموعة اتصالات آمنة وليس مكتبة تشفير عامة. لكن تاريخيًا، فهو ينتمي تمامًا إلى أي قائمة جادة لفروع التشفير الشهيرة. تذكر تاريخ مشروع OpenSSH أن فريق OpenBSD قرر إنشاء فرع من إصدار OSSH والمضي قدمًا في تطوير سريع باستخدام نفس عملية التدقيق الأمني التي شكّلت OpenBSD نفسها. وهذا يجعل OpenSSH حدث فرع واضح، وليس مجرد تنفيذ غير مرتبط.

ما حدث بعد ذلك هو ما يجعل السلالة مهمة جدًا. لم يظل OpenSSH فرعًا جانبيًا. بل أصبح التنفيذ المهيمن لـ SSH عبر أنظمة Unix المشابهة وأحد أكثر أدوات الوصول الآمن عن بُعد ثقة في العالم. في الممارسة العملية، هذا يعني أن الخط المُنقسم أصبح الخط الافتراضي لجزء كبير من البنية التحتية للإنترنت. هذا أحد أوضح الأمثلة على فرع فاز بشكل حاسم لدرجة أن العديد من المستخدمين يتوقفون عن اعتباره فرعًا على الإطلاق.

المشاريع الممثلة هنا هي السلالة الأصلية لـ SSH وOSSH وOpenSSH. إن أهمية التفرع تكمن في كيفية تحويله وصول_shell الآمن إلى قدرة تشغيلية قياسية مدعومة بتنفيذ مفتوح موثوق به على نطاق واسع. هذا فصل رئيسي في تاريخ الاتصالات المشفرة.

PGP وGnuPG: محوريتان تاريخيًا، لكنهما ليسا فرعًا مباشرًا من الكود

يُشار غالبًا إلى PGP و GnuPG في قوائم تضم أشهر فروع التشفير، لكن يجب وصف العلاقة بدقة. تقول GnuPG إنها تنفيذ كامل وحر لمعيار OpenPGP. وهذا يعني أنها تقع ضمن نفس النظام البيئي الواسع مثل PGP، وأصبحت الإجابة البرمجية الحرة على نفس احتياجات التشفير والتوقيع. لكن من الأفضل فهمها كخليفة قائم على المعايير أكثر من كونها فرعًا مباشرًا من الشيفرة المصدرية.

هذا التمييز يستحق الحفاظ عليه لأن التاريخ يكون أوضح عندما تُستخدم المصطلحات بدقة. إذا كانت المسألة تتعلق بالنقاط المحورية "الشبهة بالتقسيم" الأوسع في تاريخ التشفير، فإن PGP و GnuPG تنتميان إلى النقاش. وإذا كانت المسألة تتعلق بالتقسيمات الحرفية لقواعد الكود، فلا تنتمي إلى نفس الفئة مثل OpenSSL إلى LibreSSL أو NaCl إلى libsodium. ومع ذلك، لا يزال GnuPG أحد أهم المشاريع التمثيلية في تاريخ التشفير لأنه أكمل نموذج OpenPGP بشكل مفتوح وواسع الانتشار.

تشعبات التشفير في العملات المشفرة

في نظرة أولى، قد تبدو فorks التشفير كموضوع متخصص من تاريخ برامج الأمان أكثر من كونها مرتبطًا مباشرة بالعملات الرقمية. لكن العلاقة أقرب مما تبدو. تعتمد صناعة العملات الرقمية على الثقة على كل مستوى، ولا تُبنى هذه الثقة على تصميم البلوكشين وحده. بل تعتمد أيضًا على أمان طبقة البرمجيات خلف المحافظ، ومعالجة المفاتيح، وأنظمة المصادقة، وواجهات برمجة التطبيقات، والاتصالات الداخلية، والبنية التحتية الأوسع التي تحافظ على حماية الأصول الرقمية.

-

يعتمد التشفير على برامج أمان موثوقة، وليس فقط بروتوكولات البلوكشين.

-

تحدث الشقوق عندما يضعف الثقة بسبب مشكلات أمنية أو صيانة سيئة أو مشكلات حوكمة.

-

تُظهر فروع OpenSSL كيف يمكن للبنية التحتية التشفيرية الحيوية أن تنقسم عندما لم يعد المشروع الأصلي يُعتبر كافيًا.

-

عرض انتقال TrueCrypt إلى VeraCrypt الحاجة إلى خليفة موثوق عندما يفقد أداة التشفير الثقة.

-

يُظهر NaCl إلى libsodium أن التشفير الأسهل في الاستخدام يمكنه تحسين الأمان في العالم الحقيقي.

-

الاستنتاج الرئيسي: أمان العملات المشفرة يعتمد على جودة الكود، والقابلية للتدقيق، والصيانة، والإدارة طويلة الأجل.

الاستنتاج

أبرز أحداث التفرع في تاريخ التشفير ليست مشهورة لأن المطورين ناقشوا أسلوب الكود. بل هي مشهورة لأنها علّمت لحظات كان على المجتمع فيها إعادة بناء الثقة في برامج أمان حاسمة. أنتجت عائلة OpenSSL LibreSSL وBoringSSL وAWS-LC. وانتهاء TrueCrypt رفع VeraCrypt كخليفة رائد. ووصلت أفكار NaCl إلى استخدام إنتاجي أوسع من خلال libsodium. وأعطت سلالة SSH نشوء OpenSSH، الذي أصبح التحقيق القياسي للقشرة الآمنة على جزء كبير من الإنترنت. وبينما لا يُعد GnuPG تفرعًا مباشرًا لـ PGP، فإنه لا يزال أحد أهم مشاريع الخلف في التاريخ الأوسع للتشفير.

OpenSSL، LibreSSL، BoringSSL، AWS-LC، TrueCrypt، VeraCrypt، CipherShed، NaCl، libsodium، SSH، OSSH، OpenSSH، PGP، وGnuPG. معًا، تُظهر أن تاريخ التشفير يدور بنفس القدر حول الإدارة والتنفيذ كما يدور حول النظرية.

دعوة للعمل

تبحث عن مزيد من التعليم حول العملات المشفرة ورؤى عملية حول البلوكشين؟ اطلع على أحدث المقالات على KuCoin Learn واستكشف منصة KuCoin الكاملة لمزيد من المحتوى.

الأسئلة الشائعة

ما هو شوكة التشفير؟

الانقسام التشفيري هو انفصال عن مشروع برمجي تشفيري موجود إلى قاعدة كود مستقلة ذات اتجاه تطوير خاص بها.

ما هو الشق التشفيري الأكثر شهرة؟

عائلة فرع OpenSSL عادةً ما تكون الأهم من حيث التأثير العملي لأنها أثرت على البنية التحتية الأساسية لأمان الإنترنت وأنتجت نسلًا رئيسيًا مثل LibreSSL وBoringSSL.

هل فيرا كريبت نسخة مُشتقّة من ترو كريبت؟

VeraCrypt هو الخلف الأكثر شهرة في سلسلة TrueCrypt وأصبح الاستمرار المُحافظ عليه المهيمن بعد انتهاء تطوير TrueCrypt في عام 2014.

هل libsodium فرع من NaCl؟

نعم. تصف libsodium صراحةً نفسها بأنها فرع من NaCl مع واجهة برمجة تطبيقات متوافقة ولكن موسعة.

هل كان OpenSSH حقًا فرعًا؟

نعم. يذكر تاريخ المشروع الرسمي لـ OpenSSH أن فريق OpenBSD قام بعمل فرع من إصدار OSSH.

هل GnuPG هو فرع من PGP؟

ليس بالمعنى الصارم لقاعدة الكود. يُوصف GnuPG بشكل أفضل على أنه تنفيذ مجاني للمعيار OpenPGP.

لماذا تهم الشُّعَب في التشفير؟

إنها مهمة لأنها غالبًا ما تحدد التنفيذات التي يثق بها المستخدمون للاتصالات الآمنة، ومعالجة المفاتيح، والتخزين المشفر، وأمن التطبيق.

ما المشاريع التمثيلية التي يجب أن أتذكرها؟

أسماء المفاتيح هي OpenSSL و LibreSSL و BoringSSL و AWS-LC و TrueCrypt و VeraCrypt و NaCl و libsodium و SSH و OSSH و OpenSSH و GnuPG كحالة خليفة قائمة على المعايير.

إخلاء المسؤولية: المعلومات المقدمة على هذه الصفحة قد تأتي من مصادر طرف ثالث ولا تمثل بالضرورة آراء أو وجهات نظر KuCoin. هذا المحتوى مخصص حصريًا لأغراض إعلامية عامة ولا يجب اعتباره نصيحة مالية أو استثمارية أو احترافية. لا تضمن KuCoin دقة أو اكتمال أو موثوقية المعلومات، ولا تتحمل أي مسؤولية عن أي أخطاء أو إهمالات أو نتائج ناتجة عن استخدامها. يتضمن الاستثمار في الأصول الرقمية مخاطر جوهرية. يرجى تقييم تحمل المخاطر ووضعك المالي بعناية قبل اتخاذ أي قرارات استثمارية. لمزيد من التفاصيل، يرجى الرجوع إلى شروط الاستخدام و إفشاء المخاطر

اخلاء المسؤوليه: تُرجمت هذه الصفحة باستخدام تقنية الذكاء الاصطناعي (المدعومة من GPT) لراحتك. للحصول على المعلومات الأكثر دقة، ارجع إلى النسخة الإنجليزية الأصلية.