區塊鏈威脅情報帳號 Dark Web Informer 次日在 X 上披露此事。Polymarket 當天作出回應,稱所涉資料「本就可透過公開 API 訪問」,將事件定性為「功能」而非洩露。但官方聲明未直接處理駭客所列的 API 錯誤設定和漏洞利用細節。

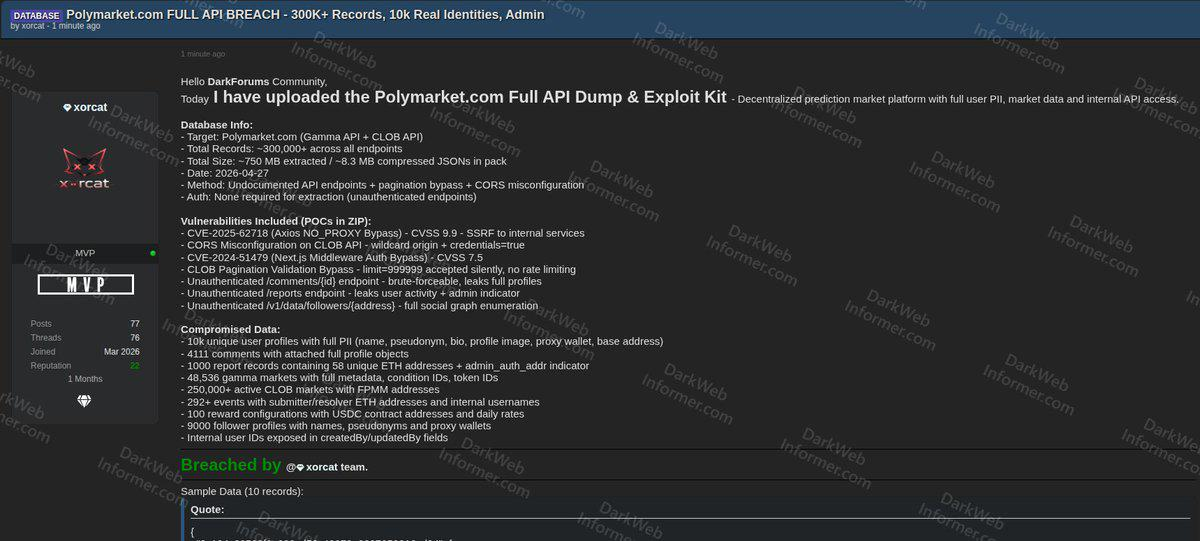

於 4 月 27 日,化名「xorcat」的攻擊者在某網絡犯罪論壇上傳了一個壓縮包:一個 8.3MB 的 JSON 檔案,解壓後約達 750MB,內含超過 30 萬條從 Polymarket 提取的記錄、5 個正在使用的漏洞利用腳本(PoC)以及一份技術報告。

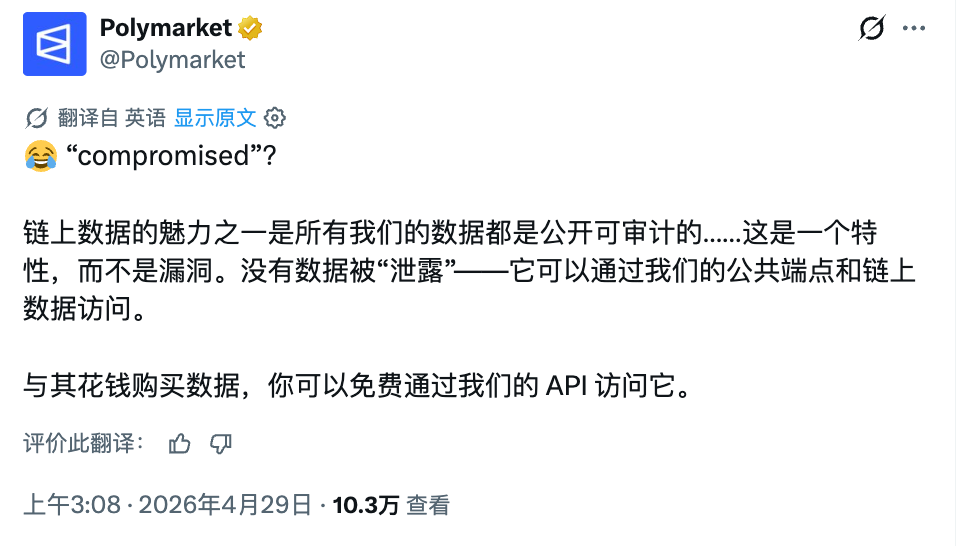

Polymarket 當日作出回應。但該回應並非常見的危機公關式道歉與排查,而是一段近乎挑釁的反駁。該平台官方帳號在 X 發文調侃,所有相關內容均可透過公開端點和鏈上數據訪問,並定性為「這是功能,不是漏洞」。

此事件演變為羅生門:駭客方堅稱這是一次未經通報即公開發布的資料攻擊,並具體指出了幾處 API 配置錯誤;平台方則堅稱所有內容均為公開資料,沒有任何機密資訊外洩。

攻擊路徑:「一連串沒上鎖的門」

根據 xorcat 在論壇貼文中的描述,此次攻擊並未依賴任何單一的複雜漏洞,反而更像穿過了一連串未上鎖的門。根據網絡安全媒體 The CyberSec Guru 的復盤,攻擊主要利用了三類問題:未公開的 API 端點、CLOB(中央限價訂單簿)交易 API 的分頁繞過,以及一處 CORS(跨域資源共享)錯誤配置。

公開報告指出,Polymarket 的多個端點據稱完全不需要身份驗證。例如,評論端點支援暴力枚舉完整的用戶檔案;報告端點暴露了用戶活動數據;關注者端點允許任何人在未登錄的情況下勾畫任意錢包地址的完整社交關係圖。

在 30 萬+ 條記錄裡到底裝了什麼

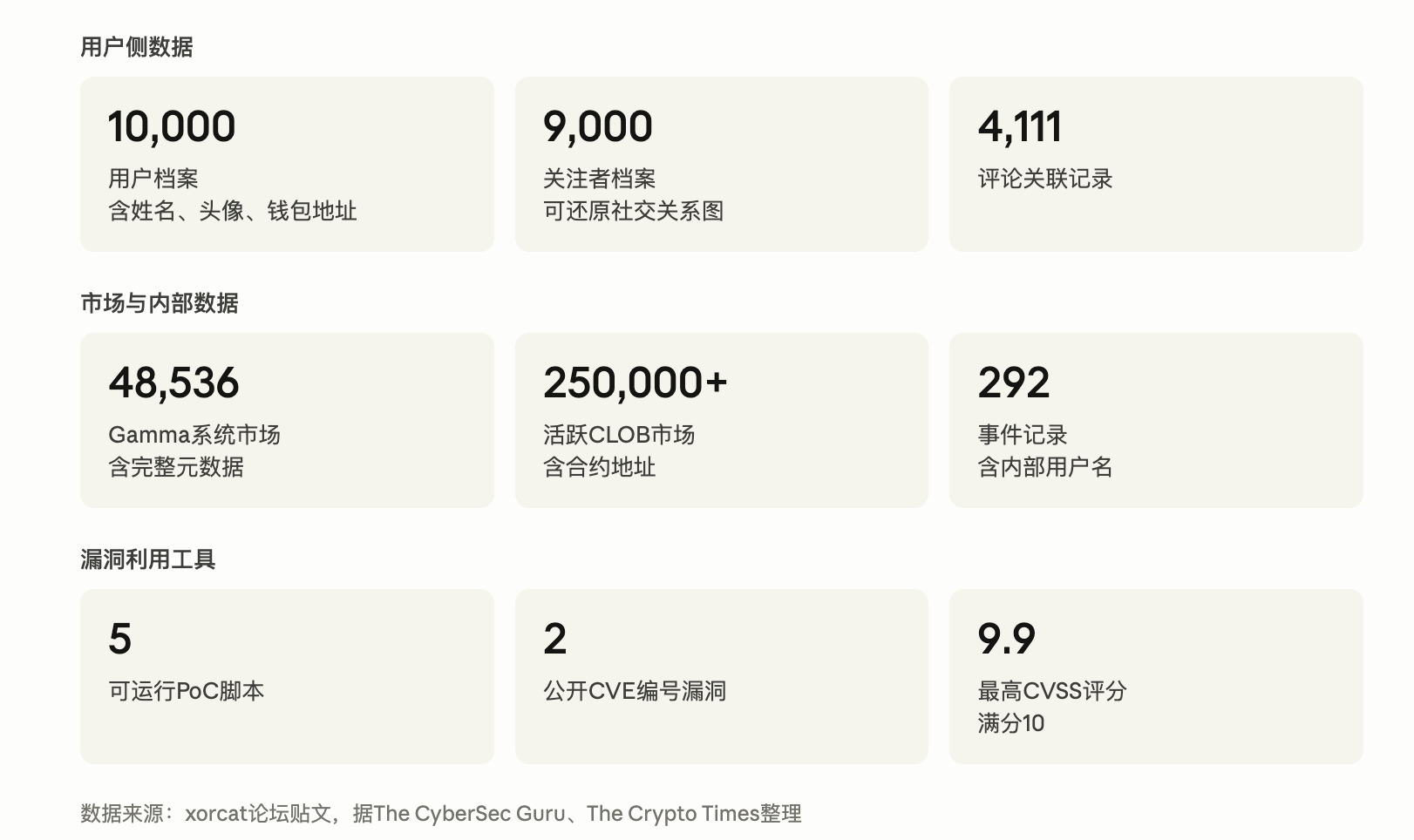

xorcat 論壇貼文及 The CyberSec Guru、The Crypto Times 的復盤顯示,外洩包大致按用戶、市場、攻擊工具三類組織(參見下方數據卡)。

用戶端的 10,000 個獨立用戶檔案包含姓名、暱稱、個人簡介、頭像、代理錢包地址和底層錢包地址。9,000 個關注者檔案可勾勒出社交關係圖。4,111 條評論數據均附有相關用戶檔案。1,000 條報告記錄涉及 58 個獨立的以太坊地址。createdBy 和 updatedBy 等內部用戶 ID 字段亦散佈各處,間接還原了平台帳戶結構的部分輪廓。

市場側涵蓋 48,536 個來自 Polymarket Gamma 系統的市場(含完整元數據、condition ID、token ID)、超過 25 萬個活躍的 CLOB 市場(附 FPMM 合約地址)、292 條帶有提交者及裁定者內部用戶名和錢包地址的事件,以及 100 份附帶 USDC 合約地址和每日支付率的獎勵配置。

錢包地址在鏈上本身是匿名的,但當它們與姓名、個人簡介、頭像同時出現,匿名性便隨即坍塌。這是 Polymarket 此次回應中未觸及的核心爭議:

Whether data is “public” and whether user identities can still be protected after data aggregation are two different issues.

「這是功能不是漏洞」:Polymarket 的反駁

Polymarket 於 4 月 28 日在 X 發布的回應僅有一則推文。該平台以表情符號「😂」開頭,先質疑「被攻陷」一詞,再逐條反駁:鏈上數據本就可公開審計,沒有數據被「洩露」,相同資訊原本即可透過公開 API 免費取得,無需付費購買。整段表述以「這是功能,不是漏洞」作為定性。

《The Crypto Times》在報導中指出,Polymarket 的回應並未直接處理黑客提出的具體技術指控,包括 API 錯誤配置、CORS 錯誤配置、未公開端點、缺失的速率限制等。平台在「數據是否公開」這一最容易反駁的層面強勢開火,但對「攻擊者透過非預期路徑批量提取並打包」這一更核心的安全問題保持沉默。

Xorcat 方面亦稱未事先通知 Polymarket,理由是該平台沒有漏洞賞金計劃。此點目前尚未經第三方核實,但若屬實,則反映出 Polymarket 在主動安全治理方面存在某種缺失:缺乏正式的負責任披露通道,導致攻擊者傾向於直接公開發布而非內部上報。

這不是 Polymarket 第一次被曝出安全問題

回到時間線,2024 年 8 月至 9 月,多名透過 Google 帳號登入 Polymarket 的用戶報告 USDC 被盜,攻擊者利用 Magic Labs SDK 中的 proxy 函數調用,將用戶餘額轉入釣魚地址。Polymarket 客服在 9 月底前確認了至少 5 起類似攻擊。

在 2025 年 11 月,駭客利用 Polymarket 評論區發布釣魚連結,點擊後會在用戶設備上植入惡意腳本,相關詐騙活動累計造成超過 50 萬美元損失。

2025 年 12 月,再次出現批量帳戶被盜事件。Polymarket 在 Discord 上確認事件,歸因於「第三方身份認證服務的漏洞」。社交媒體討論普遍指向通過 Magic Labs 電子郵件登入的用戶群體,平台未公開點名涉事服務商,亦未披露受影響用戶的具體數量與損失規模。

每次事件後,平台都曾作出不同程度的回應:有的將責任歸咎於第三方服務商,有的則承認問題並承諾聯繫受影響用戶。本次 xorcat 事件是首次以「這本來就是公開數據」作為完整防線。從歷史脈絡來看,本次回應更像是一場對事件性質的爭奪,而非常規意義上的安全事件應對。

截至發稿,Polymarket 未對 xorcat 所披露的具體技術漏洞作出修復說明,論壇上的 PoC 腳本仍可被任何人下載。

作者:克洛德,深潮 TechFlow