零時科技每月安全事件焦點開始了!根據多家區塊鏈安全監測平台統計,2026 年 2 月加密貨幣領域的安全態勢整體平穩但風險突出:當月因安全事件造成的總損失約 2.28 億美元,其中黑客攻擊與合約漏洞相關的損失約 1.26 億美元,釣魚詐騙及 Rug Pull 相關損失約 1.02 億美元。協議黑客攻擊共發生 18 起,損失較上月下降 9.2%;釣魚與授權劫持類詐騙事件共發生 13 起,佔當月總事件數的 41.9%,其中多起 AI 仿冒釣魚事件造成大額損失,成為推動詐騙類損失上升的主要原因。黑客組織的攻擊重心持續向低成本、高收益的社會工程學攻擊傾斜,結合 AI 生成頁面的精準釣魚手法愈發普遍,個人投資者及中小型項目成為主要攻擊目標。

黑客攻擊方面

典型安全事件 6 起

• CrossCurve 跨鏈橋合約驗證漏洞攻擊

損失金額:約 300 萬美元

事件詳情:2 月 1 日 - 2 月 2 日,去中心化跨鏈協議 CrossCurve 遭遇黑客攻擊,攻擊者利用 ReceiverAxelar 合約的 expressExecute 函數存在的閘道驗證繞過漏洞,偽造跨鏈訊息,未經授權從協議的 PortalV2 合約中解鎖並盜取代幣,涉及多條鏈,總損失約 300 萬美元。事件發生後,CrossCurve 團隊緊急暫停跨鏈服務,修復漏洞,並公布 10 個接收盜取代幣的地址,提出 72 小時內歸還資金可獲得 10% 賞金的方案,目前已成功控制局勢,部分盜取的 EYWA 代幣因交易所凍結無法流通。

• Vibe Coding 智能合約 AI 代碼漏洞攻擊(Moonwell 協議)

損失金額:約 178 萬美元

事件詳情:2 月 18 日,DeFi 協議 Moonwell 遭受黑客攻擊,核心原因在於其使用 Claude Opus 4.6 生成的智能合約代碼存在致命漏洞,將 cbETH 資產價格錯誤設定為 1.12 美元(實際約 2200 美元),黑客利用此價格偏差進行過度借貸,造成約 178 萬美元損失。安全研究員曝光此事件為歷史上首起由 Vibe Coding 引發的鏈上安全事件,事件發生後,項目方下架相關合約,啟動漏洞修復,並加強對 AI 生成代碼的人工審計環節。

• YieldBloxDAO 預言機操縱攻擊

損失金額:約 1000 萬美元

事件詳情:2 月 21 日,Stellar 鏈上的借貸協議 YieldBloxDAO 遭到黑客攻擊,攻擊者透過操縱底層流動性代幣價格,利用預言機異常報價實現惡意超額借貸,最終造成約 1000 萬美元資產損失。事件發生後,項目方暫停協議服務,並聯合安全機構開展資產溯源與漏洞修復工作。

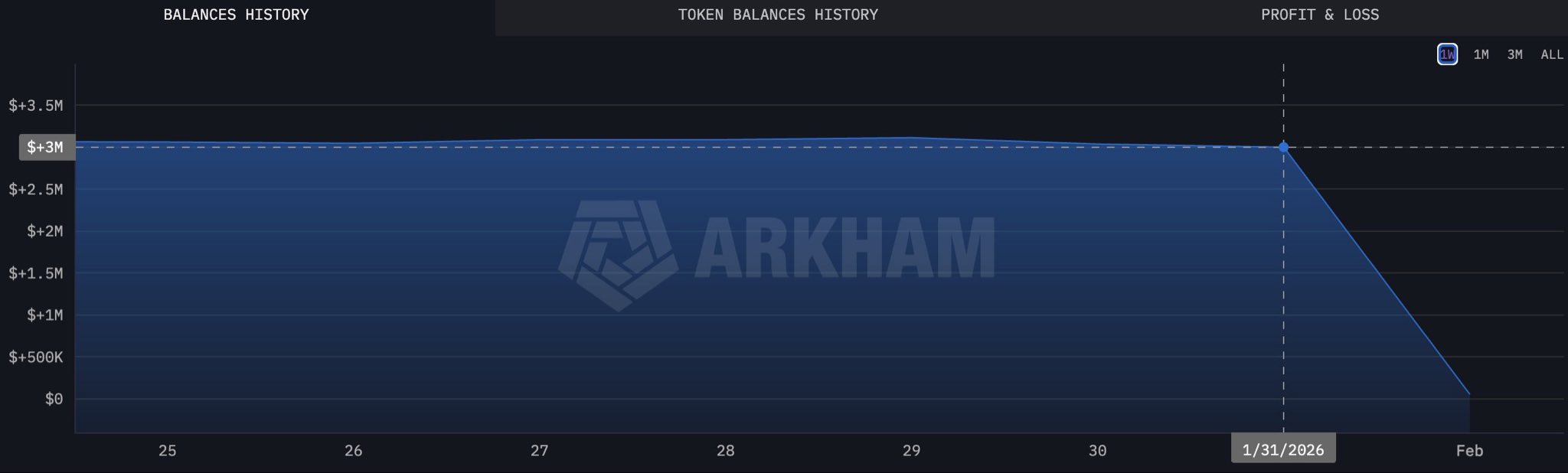

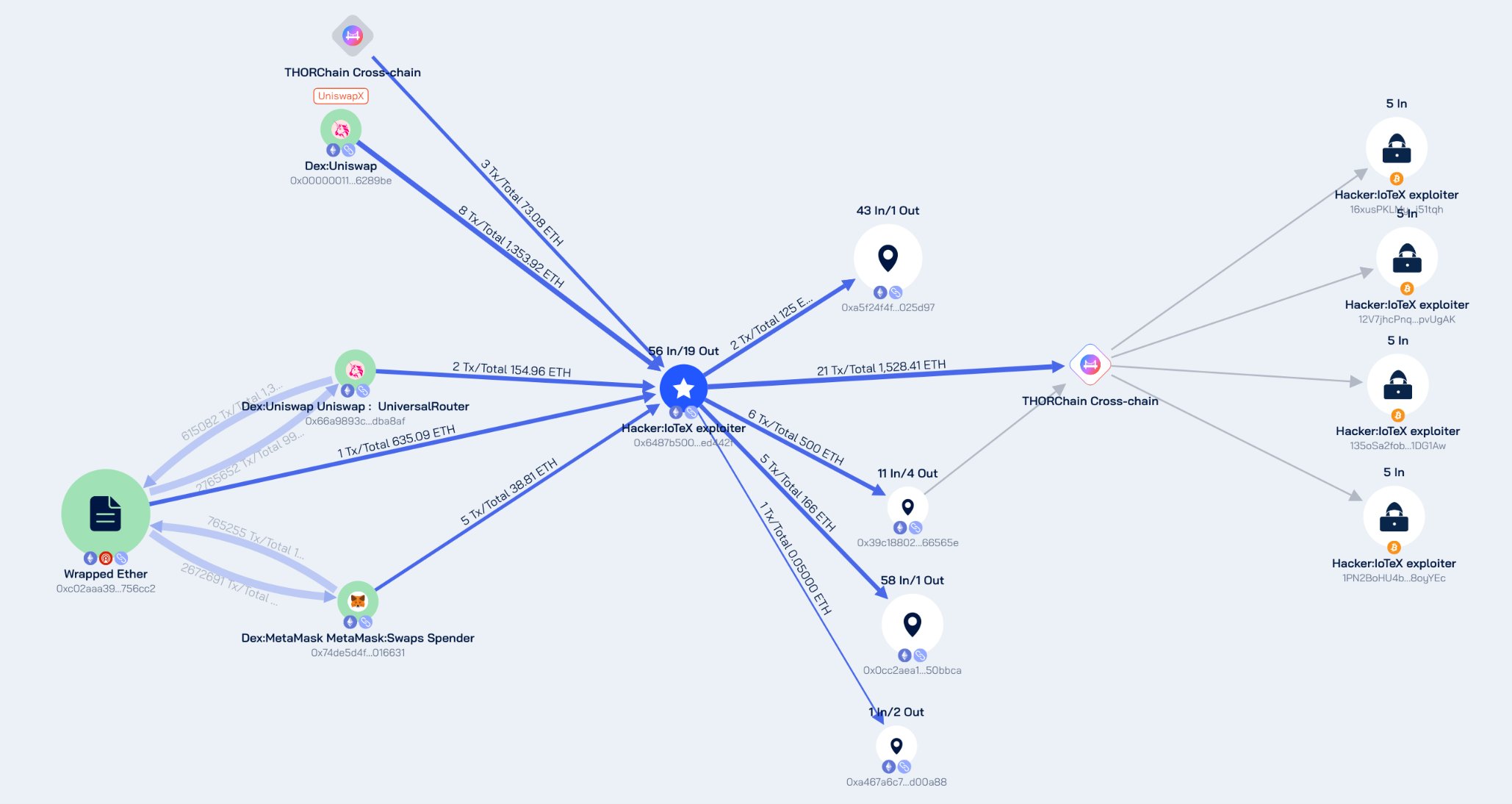

• IoTeX 代幣保險庫私鑰洩露攻擊

損失金額:約 440 萬美元

事件詳情:2 月 21 日,IoTeX 生態 ioTube 跨鏈橋遭遇駭客攻擊,攻擊者透過取得以太坊側驗證者所有者私鑰,成功入侵跨鏈橋相關合約,盜取池內各類加密資產。IoTeX 官方多次更新通報,確認此次攻擊實際損失約 440 萬美元,其中 99.5% 的異常鑄幣已被攔截或永久凍結。事件發生後,項目方緊急暫停跨鏈橋及相關交易功能,啟動主網版本升級,封禁 29 個惡意地址,並聯合 FBI 及多國執法機構開展全球資產追蹤,承諾對受影響用戶 100% 全額賠付,目前已全面恢復運行。

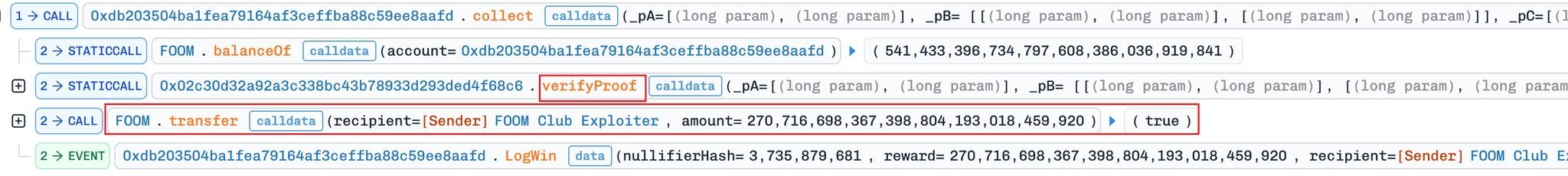

• FOOMCASH 模仿攻擊事件

損失金額:約 226 萬美元

事件詳情:2 月 26 日,Base 鏈和 Ethereum 鏈上的 FOOMCASH 項目遭遇模仿攻擊(copycat attack),攻擊者利用與此前 Veil Cash 事件類似的 zkSNARK 驗證密鑰配置錯誤(Groth16 驗證器參數設置不當),成功偽造證明並盜取大量代幣。其中,Base 鏈損失約 42.7 萬美元,Ethereum 鏈損失約 183.3 萬美元(部分資金疑似被白帽救援),總損失約 226 萬美元。事件發生後,項目方緊急暫停相關服務,展開調查。

• Seneca DeFi 協議任意調用漏洞攻擊

損失金額:約 650 萬美元

事件詳情:2 月 28 日,DeFi 協議 Seneca 因存在任意調用漏洞遭黑客攻擊,初步統計損失超過 1900 枚 ETH,價值約 650 萬美元。攻擊發生後,標記為 SenecaUSD 的黑客地址已將 1537 枚 ETH(約 530 萬美元)返還至 Seneca 部署者地址,剩餘 300 枚 ETH(約 104 萬美元)被轉移至新地址,目前項目方正開展漏洞修復及資產核查工作。

Rug Pull / 钓魚詐騙

典型安全事件 8 起

(1) 於 2 月 10 日,以 0x6825 開頭的地址受害者在 BSC 上簽署了一筆惡意的 “increaseAllowance” 交易,導致損失了價值 118,785 美元的 BUSD。大多數人會留意授權簽名和批准請求,但 “increaseAllowance” 其實是同樣的陷阱,只是名稱較不常見。

(2) 2 月 17 日,地址中毒/相似收件人再次襲擊。在以太坊上,0xce31…b89b 向錯誤的近似匹配地址發送了約 599,714 美元。

預期:0x77f6ca8E…a346

錯誤:0x77f6A6F6…A346

(3) 於 2 月 18 日,以 0x308a 開頭的地址受害者簽署了惡意 USDT 批准 (approve(address,uint256)),導致約 337,069 美元的 USDT 轉移至詐騙者錢包中。

(4) 於 2 月 18 日,一名受害者在複製受污染的轉賬記錄後,向一個相似的地址轉賬了 15.7 萬美元。

預期:0xa7a9c35a…03F0 → 發送至:0xa7A00BD2…03F0

(5) 於 2 月 25 日,以太坊上以 0xb30 開頭的地址受害者在簽署釣魚代幣批准後損失了 388,051 美元。

(6) 硬體錢包仿冒驗證釣魚詐騙

時間:2 月 12 日

事件性質:駭客偽造某主流硬體錢包官方驗證頁面,透過郵件、簡訊發送「錢包安全風險預警」,誘導用戶輸入助記詞、私鑰進行「安全驗證」,成功獲取多名用戶的助記詞,盜走帳戶內資產,累計損失約 95 萬美元。

(7) 虛假 DEX 地址劫持 Rug Pull

時間:2 月 17 日

事件性質:駭客透過篡改用戶轉賬地址、偽造 DEX 交易介面,誘導用戶向虛假地址轉賬,待用戶完成轉賬後,立即將資金歸集至多個匿名地址,累計損失約 60 萬美元 USDT,涉及受害者超過 200 人。據監測,此次攻擊單個受害者最高損失約 60 萬美元。

(8) 假冒 Uniswap 官方釣魚網站詐騙

時間:2 月 19 日 – 2 月 26 日

事件性質:駭客購買谷歌搜尋廣告,搭建與 Uniswap 官方介面高度一致的釣魚網站,透過社群媒體廣告和私訊引流,誘導用戶點擊連結並完成授權,使用 AngelFerno 錢包清空工具批量竊取用戶賬戶內的加密資產,部分受害者因虛假網域名稱與真實網址視覺上難以區分而受騙,單月受害者超過 1000 人,累計損失約 180 萬美元。

Summary

2026 年 2 月,區塊鏈安全風險呈現合約攻擊仍高發、詐騙手段持續精細化的特點。駭客攻擊主要集中在預言機操縱、跨鏈橋安全、合約權限漏洞及代碼缺陷等方向,漏洞複用與模仿攻擊開始增多,對中小型協議的威脅顯著上升。

詐騙端仍以釣魚授權、虛假官網和資金盤跑路為主要手段,AI 複製頁面與廣告劫持進一步提升了詐騙的隱蔽性,普通用戶的識別難度持續增加。

零時科技安全團隊建議:個人用戶謹慎授權、核對官方地址、遠離不明連結與高風險項目;項目方應強化合約審計、私鑰管理與權限隔離,重視預言機與跨鏈場景安全;行業層面加強威脅情報共享,提升全鏈條防禦能力,共同維護生態安全。