關鍵洞察

- Drift Protocol 澄清,最近的攻擊涉及攻擊者使用了持久性 nonce。

- 駭客利用預簽署的授權,從協議中竊取了超過 $280 百萬的加密貨幣。

- 這次攻擊經過精心策劃,駭客首先於 March 23 取得存取權限。

Drift Protocol 將最近的 2.8 億美元攻擊歸因於一場涉及持久非ces 的攻擊。在確認此事件的帖子中,這家基於 Solana 的 DeFi 平台將此次攻擊描述為一種「新穎」的方法,使駭客能夠取得 Drift 安全委員會的管理權限。

在4月1日事件發生時,該去中心化交易所暫停了充幣和提幣。事後被描述為一場複雜且精密的攻擊。此事件引發了批評,這是2026年最大的crypto hack。

攻擊者利用可重複的非隨機數來預簽署批准

4 月 1 日清晨,當資金從 DEX 錢包金庫轉移到 Solana 地址時,首次發現駭客攻擊的跡象。此事件始於 4100 萬枚 JLP 代幣,隨後其他代幣也遭轉移。

該事件引發了關於攻擊者如何取得 Drift Protocol 金庫存取權的猜測,許多人認為可能是私鑰遭竊。該 DeFi 平台已澄清,表示此事涉及持久性 nonce。

它說:

這是一次高度複雜的行動,似乎涉及數週的準備和分階段執行,包括使用持久性 nonce 帳戶預先簽署交易以延遲執行。

持久非重複數是 Solana 的一項功能,可讓交易持續存在而不過期。這讓使用者能夠建立延遲交易、進行離線簽署,並稍後提交預簽署的交易。

根據協議的初步報告,此次攻擊並非由於其智能合約存在漏洞或助記詞被盜取,而是攻擊者利用持久性nonce和社交工程手段獲取了未經授權或虛假的交易授權。

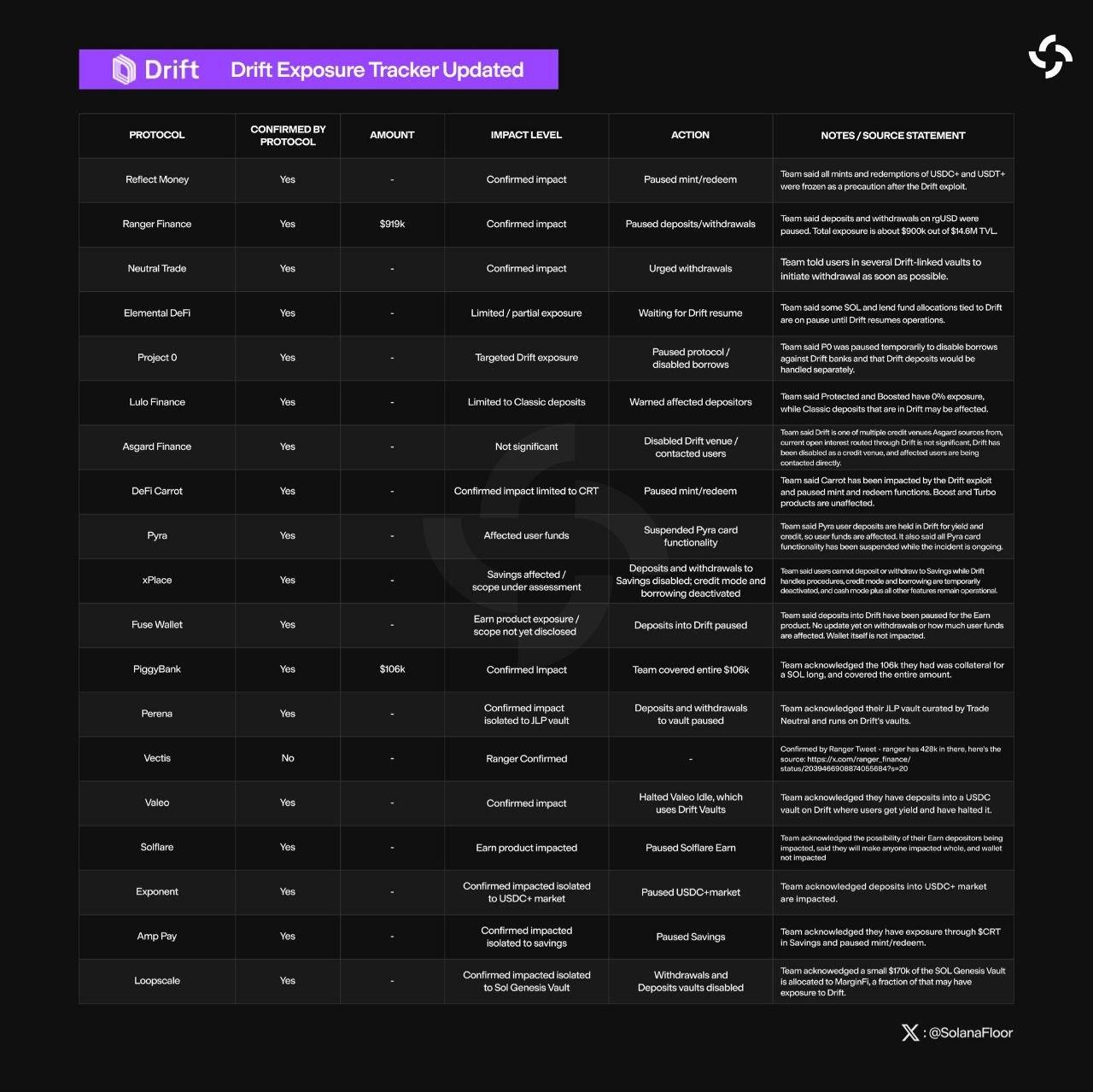

這些授權後來被用來執行攻擊,影響了 Solana 生態中的多個協議。Piggybank_fi、Ranger Finance、TradeNeutral、Elemental DeFi、Reflect Money 等項目或確認僅有最小風險,或已暫停充幣。

同時,此事件導致 Solana 價值下跌 5%,該代幣今日早些時候曾跌至 78 美元。此跌幅進一步加重了 SOL 的壓力,因為 SOL 今年已下跌 37%,而 DRIFT 代幣也下跌了 25%。

自三月起計劃攻擊

有趣的是,這次攻擊似乎經過周密策劃。黑客早在 3 月 23 日設置初始 nonce 時就已取得 Drift 多重簽名的存取權限。報告指出,攻擊者當時控制了四個 nonce 帳戶中的兩個,而 Drift 安全委員會成員則控制了另外兩個。

這使得威脅行為者控制了五分之二的多重簽名簽署者,他們利用此控制權簽署與持久非 nonce 帳戶相關的交易,實現延遲執行。即使在 3 月 27 日因理事會成員變動而發生另一個多重簽名遷移時,他們仍持續維持此多重簽名。

在攻擊發生前,攻擊者從風險保障金中執行了一次測試提現。隨後,他們完成了管理員接管,並在期間執行了預簽署的持久非一次使用數字交易。

協議表示:

此攻擊是透過預簽署的持久性nonce交易實現,允許延遲執行(以及)多個多重簽名簽署者批准的被入侵,很可能透過針對性的社交工程或交易誤導。

儘管它表示正與安全公司、執法部門及其他相關方協調,以追蹤並凍結被盜資產,但卻引來了批評。許多用戶指出,批准交易所需的 2/5 比例極為魯莽,並導致了此次攻擊。

基於 Solana 的 Drift Protocol 將 270 億美元的駭客事件歸咎於「持久非隨機數」,該文章首次刊登於The Market Periodical。