根據4月2日的報導,由Anthropic人為失誤導致的Claude Code原始碼洩露事件仍在持續發酵。目前,已有駭客利用此熱點,在GitHub上透過虛假倉庫散播名為Vidar的資訊竊取惡意軟體。

誘餌升級:聲稱「解鎖企業級功能」

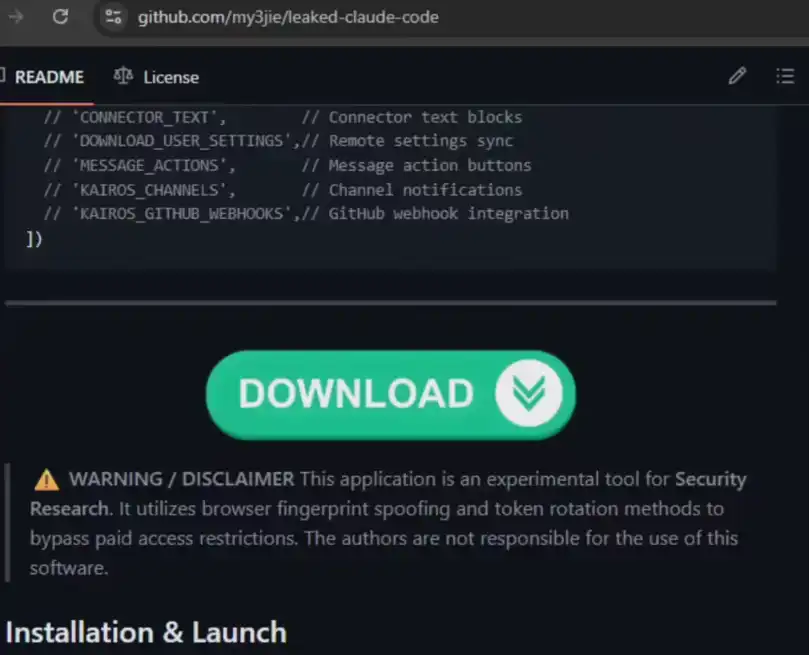

安全公司 Zscaler 的監測報告顯示,一個名為 idbzoomh 的用戶在 GitHub 上建立了多個虛假倉庫。

精準釣魚:該駭客在倉庫說明中聲稱提供「解鎖企業功能」的洩露版原始碼,誘導急於嘗鮮的開發者下載。

SEO 優化:為了擴大殺傷力,攻擊者針對搜索引擎進行了關鍵詞優化,導致用戶在搜索 “Claude Code 泄露” 等關鍵詞時,這些惡意倉庫往往位居前列。

病毒圖像:Vidar 潛入,數據「搬遷」

用戶一旦信以為真,下載並運行其中的可執行檔案,系統將迅速淪陷:

資訊竊取:植入的 Vidar 是一款在暗網中高度成熟的惡意軟體,專門竊取瀏覽器帳號密碼、加密貨幣錢包及各類敏感個人資訊。

Persistent stealth: The virus also deploys the GhostSocks proxy tool to establish secret channels for subsequent remote control and data exfiltration.

風險提示:警惕非官方渠道的「免費午餐」

安全研究人員指出,這些虛假倉庫的惡意壓縮包更新頻率極高,極易繞過基礎的安全檢測。目前已發現至少兩個手法相似的倉庫,推測為同一攻擊者在進行不同傳播策略的測試。

行業觀察:AI 安全的「連環套」

從 Anthropic 源碼打包失誤,到駭客二次利用熱點進行釣魚,這起事件折射出 AI 時代安全風險的複雜性。當開發者群體成為攻擊目標,基礎的數位素養——不運行未知來源的二進位檔案——依然是最後一道防火牆。

編輯提醒各位開發者:請務必透過 Anthropic 官方渠道獲取工具,切勿因好奇或追求「破解功能」而落入駭客精心設計的陷阱。