“Vibe coding 工具正在洩露大量個人和企業數據。”近日,以色列网络安全初創公司 RedAccess 的研究人員在研究“影子 AI”(shadow AI)趨勢時發現,開發者用於快速開發軟體的 AI 工具已將醫療記錄、財務數據和財富 500 強內部文件洩露至開放網絡上。

RedAccess 的 CEO Dor Zvi 表示,研究人員發現約 38 萬個可公開訪問的應用程式和其他資產,這些都是開發者使用 Lovable、Base44、Netlify 和 Replit 等工具創建的,其中約有 5000 個包含敏感的企業資訊,但近 2000 個應用程式在進一步檢查後似乎暴露了私密資料。Axios 獨立驗證了多個暴露的應用程式,WIRED 也分別確認了這些發現。

40% 的 AI 編碼應用暴露敏感資料,

甚至還有管理員權限

隨著 AI 日益接管現代程式設計師的工作,網路安全領域早已警告:自動化編碼工具勢必會在軟體中引入一大批可被利用的漏洞。然而,當這些 vibe coding 工具讓任何人只需點擊一下就能建立並託管在網頁上的應用時,問題就不僅僅是漏洞了,而是幾乎完全沒有任何安全防護,包括高度敏感的企業和個人資料。

據了解,RedAccess 團隊對使用 Lovable、Replit、Base44 和 Netlify 等 AI 軟體開發工具創建的數千個 vibe coding 網頁應用進行了分析,發現其中超過 5000 個幾乎沒有任何安全機制或身份驗證。許多此類網頁應用只需有人獲取其 URL,即可直接訪問應用及其數據。還有一些雖設有門檻,但極其簡單,例如只需使用任意郵箱地址註冊即可訪問。

在這 5000 個任何人只需在瀏覽器中輸入 URL 就能訪問的 AI 編碼應用中,Zvi 發現近 2000 個在進一步檢查後似乎暴露了私密數據。Zvi 表示,大約 40% 的應用暴露了敏感數據,包括醫療資訊、金融數據、企業簡報和戰略文件,以及用戶與聊天機器人對話的詳細記錄。

他分享的網頁應用截圖(其中一些已核實仍線上且處於暴露狀態)顯示,包括某醫院的工作分配資訊(含醫生的個人身份資訊)、某公司的詳細廣告採購資料、另一家公司的市場進入戰略簡報、一家零售商的聊天機器人完整對話記錄(包含客戶的全名和聯絡方式)、一家航運公司的貨運記錄,以及來自多家公司的各類銷售和財務資料。Zvi 還表示,在某些情況下,這些暴露的應用甚至可能讓他獲得系統的管理員權限,甚至刪除其他管理員。

Zvi 表示,RedAccess 在搜尋存在漏洞的網頁應用時出奇地容易。Lovable、Replit、Base44 和 Netlify 都允許用戶將網頁應用託管在這些 AI 公司的自有域名上,而不是用戶自己的域名。因此,研究人員只需在 Google 和 Bing 上,透過這些公司的域名配合其他關鍵詞進行簡單搜尋,就能識別出數千個使用這些工具進行 vibe coding 開發的應用。

在 Lovable 的案例中,Zvi 還發現了大量仿冒大型企業的釣魚網站,這些網站看起來是透過該 AI 編碼工具建立並託管在 Lovable 域名上,包括美國銀行(Bank of America)、Costco、FedEx、Trader Joe’s 和麥當勞等品牌。Zvi 還指出,Red Access 發現的 5000 個暴露應用僅託管在 AI 編碼工具自身域名上,實際上可能還有數千個應用是託管在用戶自購的域名上。

安全研究員 Joel Margolis 指出,要驗證某個未受保護的 AI 編碼網頁應用中是否真的暴露了真實數據,其實並不容易。他和同事此前曾發現一款 AI 聊天玩具,在一個幾乎沒有安全防護的網站上暴露了 5 萬條與兒童的對話記錄。他表示,vibe coding 應用中的數據可能只是佔位符,或者應用本身只是一個概念驗證(POC)。Wix 的 Brodie 也認為,提供給 Base44 的兩個示例看起來像測試站點或包含 AI 生成的數據。

儘管如此,Margolis 認為,AI 建構的網頁應用導致資料暴露的問題確實非常現實。他表示,自己經常遇到 Zvi 所描述的這類暴露情況。「市場團隊裡有人想做個網站,他們不是工程師,可能也幾乎沒有安全背景或知識。」他指出,AI 編碼工具會按照你的要求去做,但如果你沒有要求它以安全的方式去做,它也不會主動這麼做。

人們可以隨意創建

但預設設定出現了問題

在 RedAccess 發布研究報告前不到兩週,發生了一起事件:運行 Claude Opus 4.6 模型的 Cursor 透過一次對基礎設施提供商 Railway 的 API 調用,在 9 秒內刪除了 PocketOS 的整個生產資料庫及所有卷級備份。

Zvi 直言不諱地表示,“人們可以隨意創建某個東西,然後直接在生產環境中使用,代表公司去用,甚至不需要獲得任何許可,這種行為幾乎沒有邊界。我不認為可以讓全世界都接受安全教育。”他還補充說,他的母親也在用 Lovable 進行 vibe coding,“但我不認為她會考慮基於角色的訪問控制”。

RedAccess 研究人員發現,多個 vibe coding 平台的隱私設定預設將應用程式設為公開狀態,除非用戶手動改為私密。許多此類應用還會被 Google 等搜索引擎收錄,任何上網的人都有可能無意中訪問到它們。

Zvi 認為,如今的 AI 網頁應用開發工具正在製造新一波的數據暴露,其根源同樣是用戶錯誤與安全防護不足的疊加。但比具體某個安全缺陷更根本的問題在於,這些工具讓組織內部一類全新的人群可以創建應用,他們往往缺乏安全意識,而且繞過了企業原有的軟體開發流程和上線前的安全審查機制。

「公司裡的任何人,隨時都可以生成一個應用,而且完全不需要經過任何開發流程或安全檢查,人們可以在沒有徵求任何人意見的情況下,直接把它用在生產環境中。而他們確實就是這麼做的。」Zvi 說道,「最終的結果就是,企業實際上正透過這些 vibe coding 應用洩露私密數據,這是歷來規模最大的事件之一,人們將企業或其他敏感資訊暴露給了全世界任何人。」

去年 10 月,Escape.tech 掃描了 5600 個公開的 vibe coding 應用,發現其中超過 2000 個存在高危漏洞,超過 400 個暴露了敏感資訊(包括 API 密鑰和存取權杖),以及 175 起涉及個人資料洩露的案例(包括醫療記錄和銀行帳戶資訊)。Escape 發現的所有漏洞均存在於真實的生產系統中,並可在數小時內被發現。今年 3 月,該公司完成了由 Balderton 領投的 1800 萬美元 A 輪融資,其核心投資邏輯之一正是 AI 生成代碼帶來的安全缺口。

Gartner 在《2026 年預測》報告中指出,到 2028 年,由「公民開發者」採用的 prompt-to-app(提示生成應用)方式,將使軟體缺陷數量增加 2500%。Gartner 認為,這類缺陷的一大新特徵是:AI 生成的代碼在語法上是正確的,但缺乏對整體系統架構和複雜業務規則的理解。修復這些「深層上下文錯誤」的成本,將侵蝕原本用於創新的預算。

各平台的回應與反駁

目前,有三家 AI 編碼公司對 RedAccess 研究人員的說法提出異議,稱對方分享的資訊不夠充分,也未給予足夠時間回應。但 Zvi 表示,針對數十個暴露的網頁應用,他們已主動聯繫了這些應用的疑似所有者。各家公司高層均表示,他們嚴肅看待此類報告,同時指出這些應用公開可訪問,並不必然意味著存在資料洩露或安全漏洞。不過,這些公司也未否認 RedAccess 所發現的網頁應用確實處於公開暴露狀態。

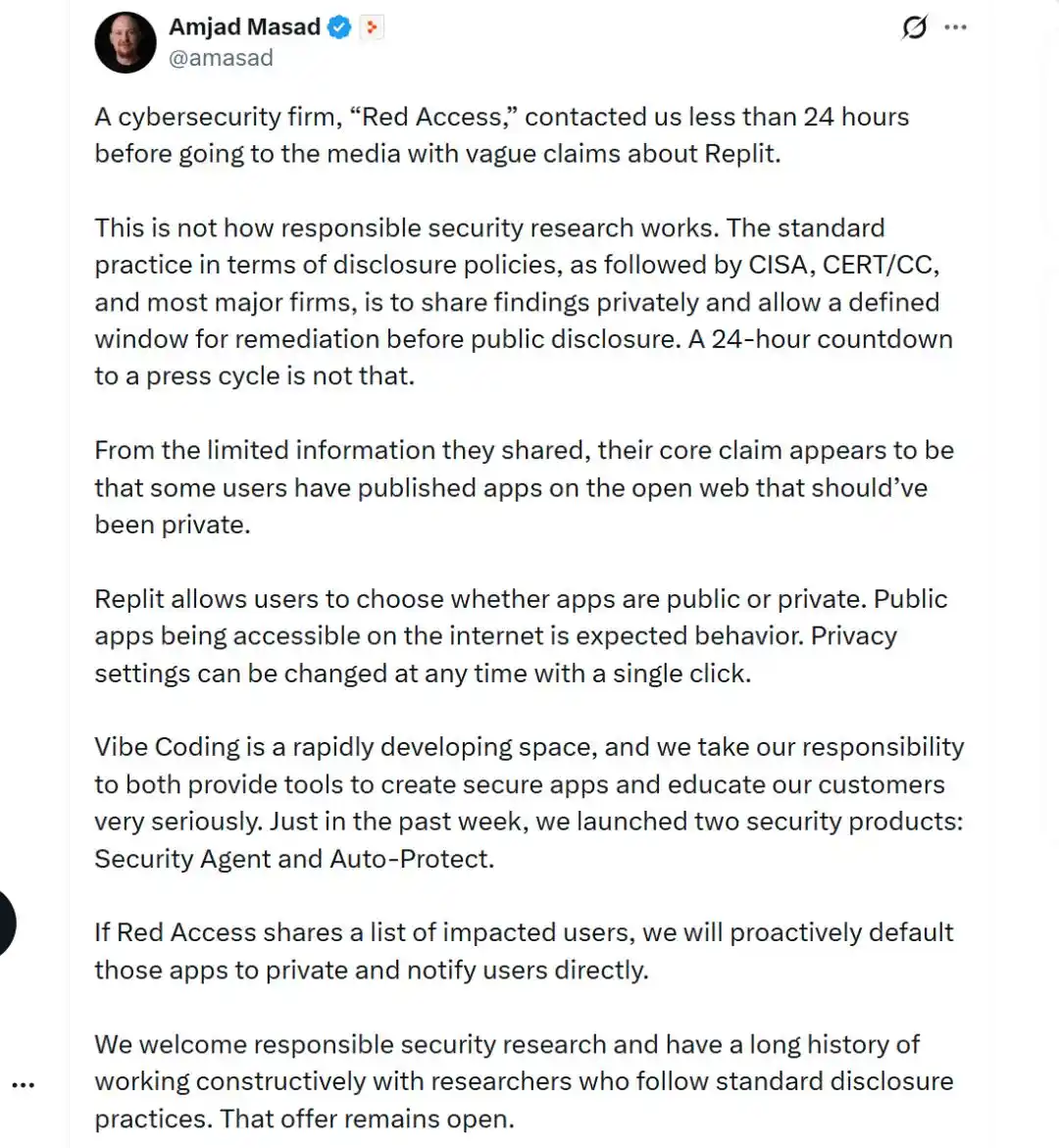

Replit 的 CEO Amjad Masad 表示,RedAccess 在披露之前,只給了他們 24 小時的回應時間。他在 X 上的回應中寫道,“根據他們分享的有限資訊,RedAccess 的核心指控似乎是:一些用戶把本應私密的應用發布到了開放的互聯網,Replit 允許用戶自行選擇應用是公開還是私密。公開應用可以在互聯網上被訪問,這是預期行為。隱私設定也可以隨時通過一次點擊進行更改。如果 Red Access 共享受影響用戶名單,我們將主動將這些應用預設為私密,並直接通知用戶。”

Lovable 的一位發言人在聲明中回應稱,「Lovable 非常重視關於數據暴露和釣魚網站的報告,我們正在積極獲取所需資訊以展開調查。目前此事仍在持續處理中。同時也需指出,Lovable 為開發者提供了安全構建應用的工具,但應用如何配置,最終責任在於創建者本人。」

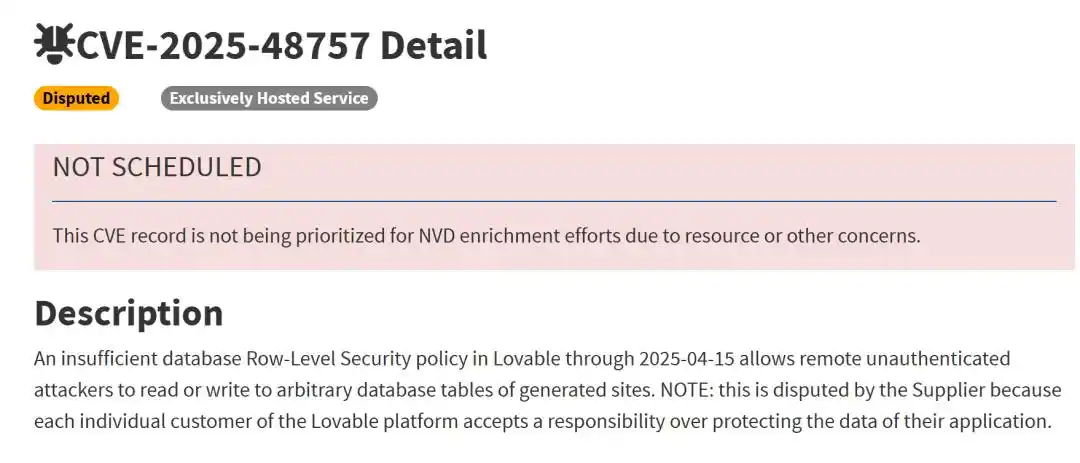

在先前公開的 CVE-2025-48757 中,記錄了 Lovable 生成的 Supabase 專案中存在行級安全(Row-Level Security)策略不足甚至缺失的問題。一些查詢完全跳過了存取控制檢查,導致超過 170 個生產環境應用的資料被暴露。AI 負責生成資料庫層,卻未生成用以限制資料存取的安全策略。Lovable 對該 CVE 的分類提出異議,稱保護應用資料是客戶自身的責任。

Base44 的母公司 Wix 的公關負責人 Blake Brodie 在聲明中表示:「Base44 為用戶提供了強大的工具,以配置其應用程式的安全性,包括存取控制和可見性設定。」她補充說:「關閉這些控制是一個有意且簡單的操作,任何用戶都可以做到。如果應用程式是公開可存取的,這反映的是用戶的配置選擇,而非平台漏洞。」

Brodie 亦指出:「偽造看似包含真實用戶數據的應用程式非常容易。在我們未獲提供任何經核實的案例下,我們無法評估這些指控的真實性。」針對此,RedAccess 反駁稱,他們確實已向 Base44 提供了相關示例。RedAccess 還分享了數段匿名溝通記錄,顯示 Base44 用戶感謝研究人員提醒其應用程式存在暴露問題,隨後這些應用程式已得到強化或下架。

據了解,Wiz Research 在去年 7 月曾獨立發現,Base44 存在一個平台級的身份驗證繞過漏洞。暴露的 API 接口允許任何人僅憑一個公開可見的 app_id,就能在私有應用中創建「已驗證帳戶」。這一漏洞相當於:站在一棟上鎖的大樓門口,只要喊出一個房間號,就能讓門自動打開。Wix 在 Wiz 報告後 24 小時內修復了該漏洞,但這一事件暴露出一個問題:在這些平台上,數百萬個應用由用戶創建,而用戶往往假定平台已為他們處理了安全問題,但實際的認證機制卻非常薄弱。

參考連結:

https://www.wired.com/story/thousands-of-vibe-coded-apps-expose-corporate-and-personal-data-on-the-open-web/

https://www.axios.com/2026/05/07/loveable-replit-vibe-coding-privacy

https://venturebeat.com/security/vibe-coded-apps-shadow-ai-s3-bucket-crisis-ciso-audit-framework

本文來自微信公眾號「AI前线」(ID:ai-front),作者:華衛