2026 年朝鮮加密貨幣駭客事件:Drift Protocol 和 KelpDAO 攻擊中損失 577 億美元

2026/05/09 03:51:27

介紹

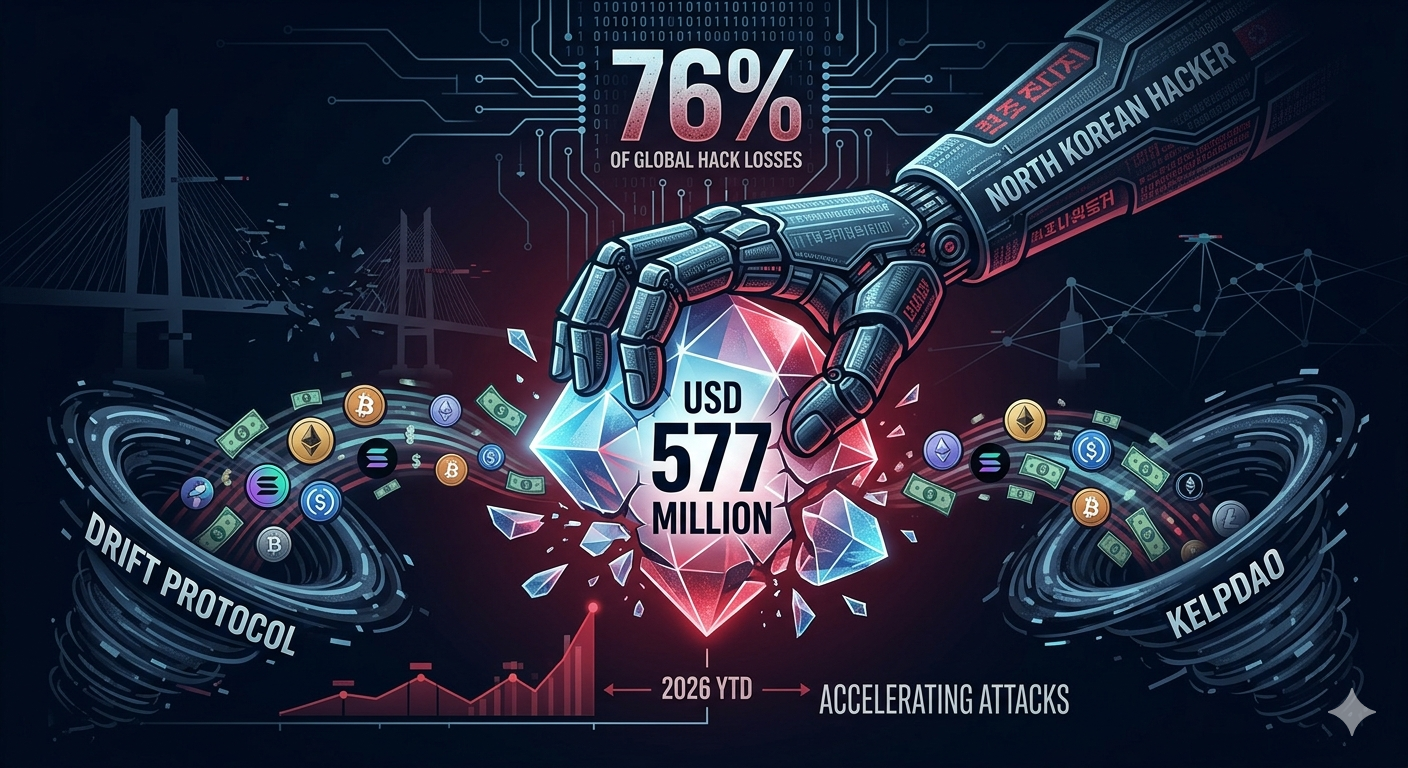

北韓駭客在2026年頭四個月內,僅透過兩次攻擊便竊取了約577百萬美元,此金額佔該期間全球所有加密貨幣駭客損失的76%。4月1日的 Drift Protocol 遭入侵事件,以及4月18日的KelpDAO bridge exploit顯示,北韓的精英駭客團隊並非發動更多攻擊,而是轉向針對高價值目標執行更少但更精準的行動。根據TRM Labs的數據,這兩起事件僅佔2026年迄今總駭客事件的3%,卻超越了所有其他入侵事件的總和。

北韓如何在兩次攻擊中竊取了 5.77 億美元?

北韓的駭客組織並非靠數量,而是憑藉精準的行動達成這筆驚人的盜竊金額。兩個不同的北韓威脅行為者群體——一個與TraderTraitor行動相關,另一個被評估為獨立的子群體——在十八天內分別執行了Drift和KelpDAO攻擊。根據TRM Labs的數據,合計5.77億美元的盜竊金額,使北韓自2017年以來累計被歸因的加密貨幣盜竊總額超過60億美元。

價值的集中程度前所未有。2025年,北韓佔據了所有加密貨幣駭客損失的64%,主要由創紀錄的14.6億美元Bybit駭客事件推動。截至2026年4月的76%為歷來最高的持續占比。2026年模式的特點不在於頻率——攻擊節奏仍保持低水平——而在於偵察的複雜性以及所選單一目標的規模。

|

年

|

朝鮮對加密貨幣盜竊總損失的占比

|

|

2020

|

7%

|

|

2021

|

8%

|

|

2022

|

22%

|

|

2023

|

37%

|

|

2024

|

39%

|

|

2025

|

64%

|

|

2026 年至今(4 月)

|

76%

|

上表顯示出明顯的加速趨勢。北韓的份額自2020-2021年基線以來幾乎增加了十一倍。TRM分析師指出,這一趨勢反映了一種戰略轉向基礎設施目標——橋樑驗證節點、多重簽名治理合約和跨鏈協議——在這些領域,單一漏洞可能導致九位數的損失。

是什麼讓 Drift 協議遭駭成為可能?

4 月 1 日,Drift Protocol 遭遇 2.85 億美元的駭客攻擊,攻擊者利用了 Solana 原生功能「持久非隨機數」(durable nonce),並結合數月的社會工程手段,可能包括朝鮮代理與 Drift 員工前所未有的面對面會面。此次攻擊歷時三週進行鏈上佈局,並耗時數月準備,但實際資金轉移僅在啟動後約 12 分鐘內完成。

持久非隨機數漏洞

持久非隨機數是 Solana 的一種機制,旨在將交易的有效期從約 90 秒延長至無限期。此功能適用於離線硬體簽名的場景,其中交易需提前簽署並在稍後廣播。攻擊者利用此機制,誘使 Drift 的安全委員會多重簽名者在簽署時將看似常規的交易預先授權。

在 3 月 23 日至 3 月 30 日之間,攻擊者建立了持久的 nonce 帳戶,並為執行做好了準備。3 月 27 日,Drift 將其安全委員會遷移至新的 2-of-5 閾值配置,且無時間鎖定——此變更取消了一項關鍵防護措施。當預簽署的交易於 4 月 1 日廣播時,完全耗盡資金的條件已全部具備。簽署者數週前已批准這些交易,但並不知曉其使用情境。

社交工程活動

TRM Labs 描述的 Drift 攻擊涉及數月的針對性社交工程,可能包括朝鮮特工或其代理人與 Drift 團隊成員之間的面對面會面。如果得到確認,這些面對面互動將代表朝鮮加密貨幣駭客手法的全新升級。攻擊者還製造了一種名為 CarbonVote Token(CVT)的虛構資產,為其提供流動性,並通過洗單推高其價值。Drift 的預言機將此虛構抵押品視為合法,使攻擊者得以提取包括 USDC 和 JLP 在內的真實資產。

KelpDAO 橋樑攻擊是如何進行的?

4 月 18 日,KelpDAO 遭遇 2.92 億美元的資產盜竊事件,攻擊者利用其在以太坊上 rsETH LayerZero 橋接的單一驗證者設計缺陷。攻擊者入侵了兩個內部 RPC 節點,對外部節點發動分散式阻斷服務攻擊,並強制橋接的驗證者切換至被污染的內部基礎設施。這些被入侵的節點虛假報告 rsETH 已在源鏈上被焚毀,而實際上並未發生任何焚毀行為。

單一驗證者漏洞

LayerZero 的安全模型支援設定多個獨立的驗證者——稱為去中心化驗證者網路——以進行跨鏈訊息驗證。KelpDAO 的 rsETH 部署僅使用了一個驗證者:LayerZero Labs DVN。由於無需第二個驗證者確認訊息,單一被污染的資料來源便足以在大規模範圍內批准欺詐交易。攻擊者從以太坊橋接合約中竊取了約 116,500 rsETH,價值約 2.92 億美元。

Arbitrum 上的 7500 萬美元凍結

盜竊事件發生後,TraderTraitor 黑客在 Arbitrum 上留下了約 30,766 ETH —— 這是一個比以太坊主網更中心化的 L2。Arbitrum 安全委員會行使緊急權力凍結了這些價值約 7500 萬美元的資金。此凍結行動引發了對剩餘未凍結資金的快速洗錢行動。TRM Labs 根據對黑客預籌資金及隨後洗錢模式的鏈上分析,將 KelpDAO 的攻擊歸因於朝鮮。

值得注意的是,此次攻擊的初始資金部分可追溯至中國加密貨幣經紀商吳慧慧所控制的比特幣錢包,她於2023年因洗錢拉撒路集團盜竊款項而被起訴。其他資金則直接源自BTCTurk駭客事件,這是另一宗近期的TraderTraitor盜竊案。這筆資金流向證實了與朝鮮的直接關聯。

被盜資金是如何洗錢的?

Drift 和 KelpDAO 展示了兩種因不同運營條件和威脅行為者群體而形成的洗錢策略。這些方法揭示了朝鮮駭客如何根據其盜取資產仍位於中心化還是去中心化基礎設施上,來調整其套現操作手冊。

Drift 的以太坊閒置資金

被盜的 Drift 代幣透過 Jupiter 轉換為 USDC,並橋接至以太坊,再兌換為 ETH——分佈於多個新錢包後完全進入休眠狀態。自盜竊當日以來,被盜的 ETH 一直未有移動。該責任團體(經評估與 TraderTraitor 無關)遵循已記錄的朝鮮模式,即在數月或數年後才執行結構化、多階段的現金提取。TRM 預期 Drift 資金將經歷數月甚至數年的強制平倉,表明該子群體採取了更為謹慎和緩慢的洗錢方式。

KelpDAO 的 THORChain 轉向

KelpDAO 的洗錢流程依照早已成熟的 TraderTraitor 操作手冊進行。在 Arbitrum 被凍結後,約 1.75 億美元的未凍結 ETH 透過 THORChain(一種無 KYC 要求的跨鏈流動性協議)兌換為比特幣。此外,還使用了以太坊隱私工具 Umbra,在轉換為比特幣前隱藏部分錢包關聯。目前的洗錢階段幾乎完全由中國中介處理,而非朝鮮操作者本人。

THORChain 已成為北韓最大盜竊案中始終首選的橋樑。在 2025 年,絕大多數被盜的 Bybit 資產於 2 月 24 日至 3 月 2 日期間透過 THORChain 從 ETH 轉換為 BTC,此跨鏈交易量的空前增長,該協議在無人為干預的情況下完成處理。對北韓而言,THORChain 充當了一個可靠且高容量的退出通道,資產以 ETH 形式進入,並以 BTC 形式退出,且無任何運營商願意凍結或拒絕轉帳。

為何北韓在加密貨幣盜竊中的占比正在加速上升?

從2020年和2021年低於10%的占比,朝鮮在加密貨幣駭客損失中的份額已加速上升至2026年4月的76%。這一趨勢反映的是目標選擇策略的演變,而非攻擊頻率的增加。朝鮮駭客正採用日益複雜的偵察方法,並可能利用人工智慧工具來提升其社交工程工作流程。

精準定位而非數量

朝鮮的頂尖駭客團隊每年僅執行少量精準針對的行動,而非持續性的高頻率攻擊。2026年的兩次攻擊佔據了所有駭客價值的76%。該團隊正進行更精準的目標選擇,專注於單一漏洞可產生巨大影響的環境——橋接驗證者網路、多重簽名治理合約,以及驗證機制薄弱的跨鏈協議。

人工智能在偵察中的潛在作用

TRM 分析師已開始猜測,朝鮮操作者正在將 AI 工具整合到他們的偵察和社交工程工作流程中。Drift 攻擊需要數週時間針對複雜的區塊鏈機制進行精準操縱,而非傳統上側重於簡單的私鑰破解。社交工程的精準度——包括創建具有虛構 Oracle 合法性的虛假代幣——表明其技術準備程度可能透過自動化情報收集和合成身份建立得到增強。

加密貨幣交易所和用戶應留意什麼?

THORChain 從朝鮮地址的資金流

接收來自 THORChain 池的 BTC 入賬的交易所,應對已知的 KelpDAO 和 Lazarus Group 地址群組進行篩查。THORChain 處理了 2025 年 Bybit 遭駭事件和 2026 年 KelpDAO 遭駭事件的大部分資金。針對特定 KelpDAO 地址的歸因工作仍在進行中——30 天後的回溯性重新篩查將捕捉到在初始回應後被標記的地址。

Solana 多重簽名與治理合約風險暴露

Drift 攻擊針對的是治理基礎設施,而非應用邏輯。使用 Solana 安全委員會多重簽名並具有持久非數授權的協議,應將此視為模板攻擊,並將被複製。對 Solana DeFi 充幣有風險的交易所,應標記來自 Drift 分發中使用的橋接合約的資金流入,包括區塊鏈調查人員識別的特定 Jupiter 和 Wormhole 路徑。

多跳橋接充幣篩選

KelpDAO 和 Bybit 均涉及橋樑或跨鏈基礎設施,作為攻擊面或洗錢途徑。橋樑至交易所的資金流動是監控朝鮮資金的優先監測渠道。僅靠第一跳地址篩選無法捕捉經過中間錢包再到達交易所的資金。必須對整個交易鏈進行多跳分析,才能識別被污染的充幣。

即時警報網路

TRM 的 Beacon 網絡——其 30 多個成員包括主要交易所和 DeFi 協議——可在與北韓相關的資金到達參與機構時立即發出跨平台警報,早於提款完成。個別篩查可識別已知地址,但實時網絡縮短了歸因與行動之間的時間差,將以天為單位的篩查延遲轉化為以分鐘為單位的警報。

如何在 KuCoin 上保護您的加密資產

2026 年 4 月僅兩次攻擊中就被盜的 5.77 億美元,凸顯了選擇以安全為導向的交易所比以往任何時候都更重要。KuCoin 採用多層次安全架構,包括微額提領錢包、動態多重認證和業界標準加密技術,以保護用戶資產免受外部入侵和內部漏洞的威脅。對於持有跨多條鏈資產的交易者而言,KuCoin 全面的代幣覆蓋範圍和實時風險監控系統,為避免與 Drift 和 KelpDAO 等重大洩密事件中的受污染資金互動提供了額外保障。

用戶可透過啟用所有可用的安全功能來進一步保護自己——包括提現白名單地址、防釣魚碼和交易密碼——同時保持對橋接協議風險的警覺。朝鮮駭客的攻擊手法日益針對跨鏈基礎設施,而非直接攻擊交易所熱錢包,因此了解您所互動的協議以及它們是否使用單一驗證者橋接設計或弱多簽配置至關重要。在 KuCoin 註冊可讓您使用一個積極監控盜取資金流動、並嚴格遵守合規標準以確保髒資產不入賬的平台。

結論

北韓在2026年初僅兩次攻擊中竊取的577億美元,代表加密貨幣盜竊的集中度達到新高。Drift Protocol 和 KelpDAO 的入侵顯示,北韓駭客已從簡單的私鑰竊取,進化為涉及社交工程、橋樑驗證器操縱以及數月前置準備的複雜基礎設施攻擊。他們在總體駭客損失中的占比,已從2020年的7%上升至2026年的76%,這並非源於更多攻擊,而是來自更具破壞性的攻擊。

兩起駭客事件之間的洗錢差異——Drift 的休眠以太坊儲備與 KelpDAO 的主動 THORChain 轉換——揭示了針對各團隊風險承受能力與套現時間表量身打造的靈活操作手冊。對於更廣泛的加密貨幣生態而言,教訓十分明確:橋接基礎設施、多重簽名治理與跨鏈協議現已成為主要的攻擊面。交易所與用戶必須實施多跳篩查、即時警報網絡,以及對橋接協議進行嚴格的盡職調查。隨著朝鮮累計加密貨幣盜竊金額超過 $60 億,該行業已不能再將這些入侵視為孤立事件——它們是一場針對去中心化基礎設施本身的持續性國家支持型運動。

常見問題

什麼是可持久非數(durable nonce),以及它在 Drift 黑客事件中是如何被使用的?

持久非數字(nonce)是 Solana 的一項功能,可將交易的有效期從約 90 秒延長至無限期,專為離線硬體簽名設計。Drift 的攻擊者在實際盜取資金數週前,誘使安全委員會簽署者使用此機制預先授權交易。當 Drift 於 3 月 27 日將其多重簽名遷移至 2-of-5 配置且無時間鎖定時,攻擊者於 4 月 1 日廣播了預先簽署的交易,並在約 12 分鐘內盜取了 2.85 億美元。

為何 Arbitrum 安全委員會凍結了 KelpDAO 被盜資金中的 7500 萬美元?

交易者叛徒駭客在 KelpDAO 橋樑遭攻擊後,於 Arbitrum 留下約 30,766 ETH。由於 Arbitrum 的集中化程度高於以太坊主網,Arbitrum 安全委員會行使緊急權力凍結了這些資金。此舉阻止了駭客轉移 2.92 億美元盜款中的這部分資金,但其餘未凍結的資金已透過 THORChain 快速洗錢。

THORChain 如何協助朝鮮洗錢?

THORChain 是一個去中心化的跨鏈流動性協議,可實現原生資產交換——例如 ETH 轉 BTC——無需託管或 KYC 要求。與大多數跨鏈平台不同,THORChain 拒絕凍結或拒絕來自已知非法行為者的交易。朝鮮駭客及其中國協助者多次利用 THORChain 將數億美元盜取的 ETH 轉換為比特幣,使其成為他們一致選擇的退出通道。

Drift 和 KelpDAO 的攻擊是否與同一個朝鮮團體有關?

TRM Labs 評估 Drift 攻擊為與負責 KelpDAO 的 TraderTraitor 不同的朝鮮附屬組織所為。Drift 組織展現出更為耐心的洗錢風格,將竊取的 ETH 長期閒置數月甚至數年。KelpDAO 攻擊則遵循 TraderTraitor 透過中國中介快速洗錢的既定模式。兩者均歸因於朝鮮國家支持的行動,但代表不同的運作單位。

個體用戶應如何避免與被盜的朝鮮資金互動?

用戶應避免接收來自 THORChain 輸出的充幣,除非能夠驗證來源鏈、啟用所有交易所安全功能(包括提幣白名單),並在使用前研究橋接協議——特別是檢查其是否依賴單一驗證者設計,例如 KelpDAO 的 LayerZero 部署。參與實時警報網絡(如 TRM 的 Beacon Network)的交易所,會在提幣完成前標記與北韓相關的地址,從而提供額外的保護層。

免責聲明: 本頁面經由 AI 技術(GPT 提供支持)翻譯,旨在方便您的閱讀。欲獲取最準確資訊,請以原始英文版本為準。