CoW Swap فرانت اینڈ حملہ سمجھیں: ڈی این ایس ہائجکنگ، اس کا کام کرنے کا طریقہ، اور DeFi میں اپنے والٹ کو کیسے محفوظ رکھیں

2026/04/22 11:00:00

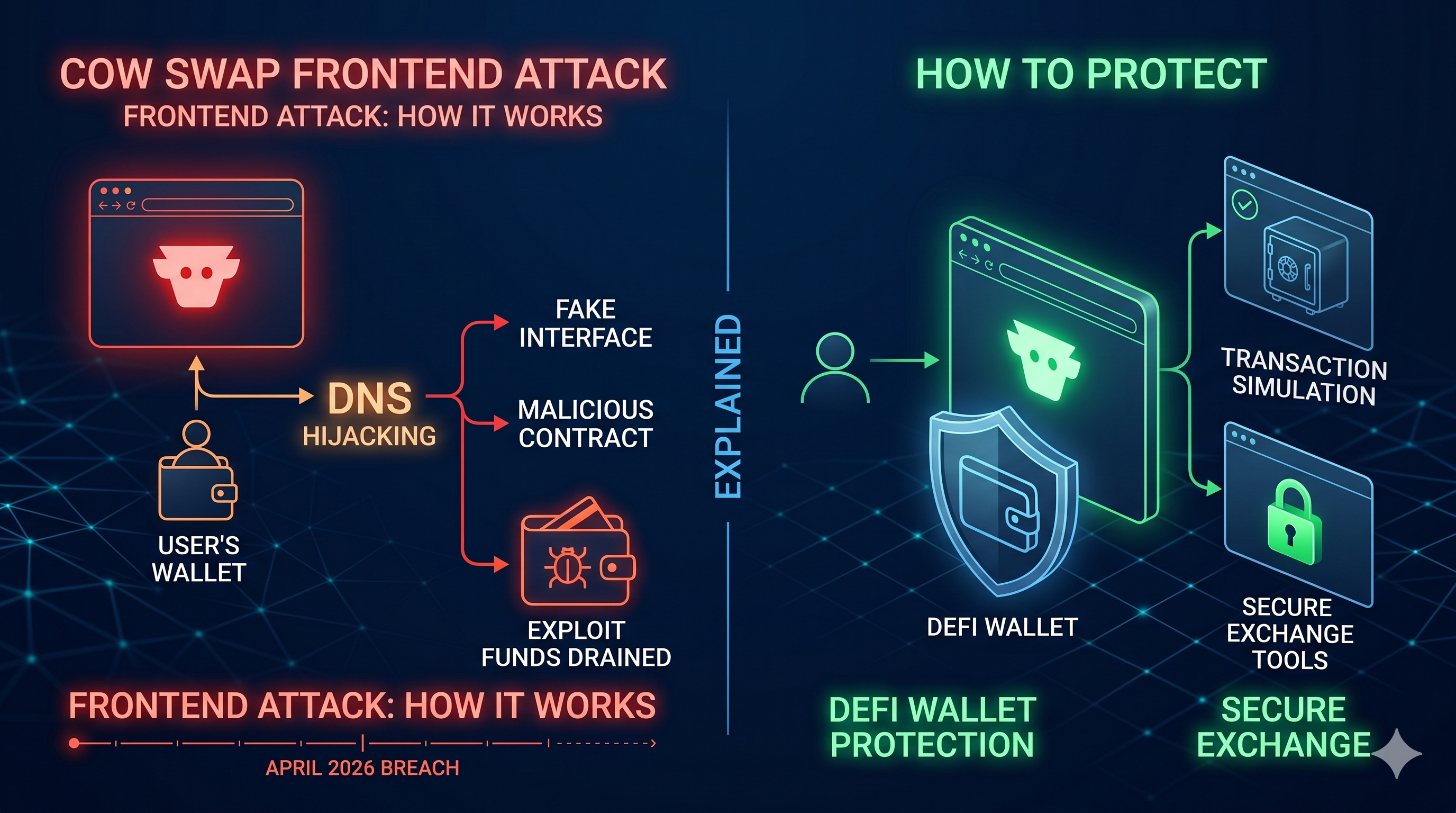

ڈیسینٹرلائزڈ فائننس کی اونچی جُوئی والی دنیا میں، سیکیورٹی عام طور پر اسمارٹ کنٹریکٹ آڈٹ اور آن-چین کمزوریوں کے حوالے سے بحث کی جاتی ہے۔ تاہم، اپریل 2026 کے CoW Swap حملے نے ایک کرُوڑھا تذکرہ دیا کہ dapp کا سب سے زیادہ کمزور حصہ ہمیشہ کوڈ نہیں ہوتا، بلکہ انٹرفیس ہوتا ہے۔ ڈومین نام سسٹم (DNS) کو قبضے میں لے کر، حملہ آوروں نے صارفین سے زیادہ سے زیادہ 1.2 ملین امریکی ڈالر کی رقم چھین لی جو سمجھ رہے تھے کہ وہ ایک بھروسہ مند پلیٹ فارم استعمال کر رہے ہیں۔

یہ مضمون یہ وضاحت کرتا ہے کہ CoW Swap DNS ہیک کیسے ہوا، 2026 میں فرانت اینڈ حملوں کو ہیکرز کی پسندیدہ ہتھیار کیوں بنایا جا رہا ہے، اور وہ خاص اقدامات جو آپ کو اپنے والٹ کو محفوظ رکھنے کے لیے اٹھانے ہوں گے جب "سرکاری" ویب سائٹ پر بھروسہ نہیں کیا جا سکتا۔

اہم نکات

-

14 اپریل، 2026 کو، cow.fi ڈومین کو ہیک کر لیا گیا، جس سے صارفین کو ایک خطرناک فشنگ ویب سائٹ پر ری ڈائریکٹ کیا گیا جس نے جڑے والٹس کو خالی کر دیا۔

-

ایک اسمارٹ کنٹریکٹ کے استعمال کے برعکس، ڈی این ایس ہجکنگ آپ کے براؤزر اور سرور کے درمیان راستہ تبدیل کرتی ہے، جس سے ایک جعلی ویب سائٹ اصل کے مطابق دکھائی دیتی ہے۔

-

کو وی سویپ حملہ آوروں نے .fi ڈومین رجسٹریشن عمل کے دوران جعلی دستاویزات اور سپلائی چین کی کمزوریوں کا استعمال کرکے کنٹرول حاصل کیا۔

-

صارفین کو وہ ٹرانزیکشن سیمولیشن ٹولز اور ہارڈویئر والٹس استعمال کرنے چاہئیں جو اصل را و ٹرانزیکشن ڈیٹا دکھائیں، صرف ویب سائٹ کے ذریعہ دکھائے گئے ڈیٹا پر انحصار نہ کریں۔

-

اگر آپ نے حملے کے دوران CoW Swap کے ساتھ تعامل کیا ہے، تو آپ کو فوراً Revoke.cash جیسے ٹولز کا استعمال کرکے تمام اجازتیں منسوخ کرنا ہوگی۔

اپریل 2026 کا CoW Swap DNS ہیجک: کیا ہوا؟

موجودہ DeFi منظر میں، ہم اکثر یہ فرض کرتے ہیں کہ جب تک کسی پروٹوکول کے اسمارٹ کنٹریکٹس کا آڈٹ ہو چکا ہے، ہمارے فنڈز محفوظ ہیں۔ تاہم، 14 اپریل، 2026 کے واقعات نے ثابت کر دیا کہ صارف اور بلاک چین کے درمیان موجود ویب انفراسٹرکچر ایک بہت بڑا، اکثر کم محفوظ ہدف ہے۔ CoW Swap پر حملہ غیر مرکزی کوڈ کی ناکامی نہیں تھا، بلکہ مرکزیڈومین نیم سسٹم (DNS) کا ایک پیچیدہ استعمال تھا۔

خرابی کا وقتی جدول

وہ واقعہ 14 اپریل کو تقریباً 14:54 UTC پر شروع ہوا، جب CoW Swap ٹیم نے

cow.fi ڈومین کے حل میں نامنتظمی کو پہلی بار شناخت کیا۔ کچھ ہی منٹوں میں واضح ہو گیا کہ رجسٹرار کے سطح پر آفیشل فرانت اینڈ کو ہیک کر لیا گیا تھا۔-

14:54 UTC: بریچ کا پتہ چل گیا۔ حملہ آوروں نے

swap.cow.fiسے ٹریفک کو ایک بریانی کاپی ٹریڈنگ انٹرفیس والے مالیشس IP ایڈریس پر ری ڈائریکٹ کر دیا۔ -

15:41 UTC: CoW DAO نے سوشل میڈیا پر ایک فوری عوامی انتباہ جاری کیا، جس میں صارفین کو ویب سائٹ کے ساتھ تمام تعاملات بند کرنے اور حالیہ اجازتوں کو منسوخ کرنے کی ہدایت کی گئی۔

-

18:30 UTC: سروس کی لگاتاری کو برقرار رکھنے اور صارفین کا تحفظ کرنے کے لیے ٹیم نے ایک فیل بیک ڈومین، cow.finance پر ایمرجنسی مائیگریشن شروع کر دیا۔

-

15 اپریل: .fi رجسٹری اور Gandi SAS کے ساتھ شدید تنظیم کے بعد، اصل

cow.fiڈومین کو شروع کی گئی چوری کے تقریباً 26 گھنٹوں کے اندر مکمل طور پر واپس حاصل کر لیا گیا اور رجسٹری لاک کے ساتھ محفوظ کر لیا گیا۔

اثرات اور نقصانات

جبکہ حملہ نسبتاً مختصر تھا، لیکن CoW پروٹوکول کے ذریعے عام طور پر منتقل ہونے والی اعلیٰ مقدار میں لیکویڈٹی کی وجہ سے اس کا اثر نمایاں تھا۔ ابتدائی پوسٹ مارٹم ڈیٹا کے مطابق صارفین کے کل نقصانات کا اندازہ $1.2 ملین پر لگایا گیا ہے۔

سب سے زیادہ مشہور چوری میں ایک واحد ٹریڈر شامل تھا جس نے بے خبری سے مضر فرانت اینڈ کے ساتھ تعامل کیا، جس کے نتیجے میں 219 ETH (جو وقت کے لحاظ سے 750,000 ڈالر سے زیادہ کے برابر تھے) کا نقصان ہوا۔ حملہ آوروں نے ایک "والٹ ڈرینر" اسکرپٹ کا استعمال کیا جو صارفین کو معمولی ٹوکن منظوری جیسا دکھائی دیتا تھا، لیکن اصل میں یہ ایک وسیع اجازت تھی جس کے ذریعے حملہ آور اثاثوں کو خالی کر سکتا تھا۔

اہم بات یہ ہے کہ CoW Swap نے تصدیق کی ہے کہ آن-چین کنٹریکٹس، بیک اینڈ APIز اور سولور نیٹ ورکس مکمل طور پر محفوظ رہے۔ مرکزی پروٹوکول انفراسٹرکچر کبھی بھی بریچ نہیں ہوا؛ کمزوری صرف ڈومین رجسٹریشن سپلائی چین میں تھی، جہاں حملہ آوروں نے جعلی شناختی دستاویزات کا استعمال کرکے رجسٹرار کے عملے کو ڈی این ایس کنٹرول سونپنے کے لیے دھوکہ دیا۔

ڈی این ایس ہجکنگ کی ساخت: اس کا کام کرنے کا طریقہ

ایک ہیک میں بنیادی کوڈ کا استعمال کیا جاتا ہے۔ ایک جائیک میں، اس کوڈ تک جانے والی بنیادی ڈھانچہ کو منحرف کر دیا جاتا ہے۔ اسے ایک چور کی طرح سمجھیں جو آپ کے گھر کی چابی نہیں توڑتا بلکہ سڑک کے نشانات تبدیل کر دیتا ہے تاکہ آپ غلطی سے اپنے گھر کا نقلی ورژن تک چلے جائیں۔

ڈومین رجسٹریشن سپلائی چین حملہ

زیادہ تر DeFi صارفین یہ فرض کرتے ہیں کہ ڈومین سیکورٹی بلاک چین کی طرح ڈیسنسنٹرلائزڈ ہے، لیکن یہ ویب3 میں سب سے زیادہ سینٹرلائزڈ کمزوریوں میں سے ایک ہے۔ CoW Swap کے معاملے میں، حملہ آوروں نے CoW DAO کے اندر کے سرورز پر حملہ نہیں کیا؛ انہوں نے سپلائی چین کو ہدف بنایا، خاص طور پر فن لینڈ رجسٹری اور رجسٹرار کو۔

جٹھیلے سوشل انجینئرنگ اور جعلی شناختی دستاویزات کا استعمال کرتے ہوئے، حملہ آوروں نے رجسٹرار کے سپورٹ اسٹاف کو یہ یقین دلایا کہ وہ

cow.fi ڈومین کے قانونی مالک ہیں۔ جب انہیں انتظامی اکاؤنٹ تک رسائی حاصل ہو گئی، تو انہوں نے ویب سائٹ کو حذف نہیں کیا۔ اس کے بجائے، انہوں نے DNS A ریکارڈز میں تبدیلی کی، جس سے ڈومین CoW Swap کے محفوظ سرورز سے الگ ہو کر ان کے کنٹرول میں ایک خطرناک Cloudflare ہوسٹڈ سرور کی طرف رہنمائی ہو گئی۔فشنگ "شاڈو" سائٹ

جب ڈی این ایس کو موڑ دیا گیا، تو جو بھی

swap.cow.fi ٹائپ کرتا، اسے ویب سائٹ کا ایک "سائے" ورژن دکھایا جاتا۔ یہ جعلی صارف انٹرفیس پکسل پرفیکٹ تھا، اکثر اصل ویب سائٹ کے اپنے سی ایس ایس اور تصویری وسائل کا استعمال کرتے ہوئے اصل پلیٹ فارم کے مطابق دکھائی دیتا تھا۔اس سائٹ کا مرکز ایک والٹ ڈرینر اسکرپٹ تھا۔ جب کوئی صارف اپنا والٹ جوڑتا، تو اسکرپٹ کرتا:

-

ایشیٹس کی جانچ کریں: صارف کے والٹ میں سب سے قیمتی ٹوکن اور NFTs کو فوری طور پر شناخت کریں۔

-

برائے مالیاتی اجازت نامے جنریٹ کریں: ایک معیاری سویپ کے بجائے، ویب سائٹ ERC-2612 اجازت نامہ یا وسیع

setApprovalForAllفنکشن کے لیے دستخط کا درخواست ظاہر کرے گی۔ -

کشش: یہ یوزر انٹرفیس ان نشانات کو "سیکورٹی اپڈیٹ" یا "نیٹ ورک تصدیق" کے مرحلے کے طور پر چھپاتی تھی۔ جب صارف نے دستخط کر لیے، تو وہ حملہ آور کو اپنے اثاثوں کو جائزہ کے بغیر منتقل کرنے کا "خالی چیک" فراہم کر دیتے تھے۔

کیوں آپ کا براؤزر فرق نہیں بتا سکتا

ڈی این ایس ہائی جیک کا سب سے خوفناک پہلو یہ ہے کہ یہ استعمال کرنے والوں کی معیاری سمجھ کو دور کر دیتا ہے۔ کیونکہ ڈی این ایس ریزولوشن انفراسٹرکچر لیول پر ہوتی ہے، اس لیے آپ کے براؤزر کے ایڈریس بار میں یو آر ایل بالکل وہی رہتا ہے—یہ اب بھی

https://swap.cow.fi کہتا ہے۔کیوں فرانت اینڈ حملے نئے DeFi سرحد ہیں؟

سالوں تک، بنیادی خطرہ "کوڈ میں بگ" تھا، ایک منطقی خامی جو اسمارٹ کنٹریکٹ میں موجود ہوتی تھی اور جس کی وجہ سے ہیکرز پروٹوکول کے خزانے کو خالی کر سکتے تھے۔ تاہم، جبکہ فارمل ویریفکیشن اور AI پاورڈ آڈٹنگ ٹولز نے آن-چین اسپلوٹس کو عمل میں لانے کو مشکل بنادیا ہے، حملہ آور اب کم سے کم مزاحمت کے راستے کی طرف اپنی کوششیں منتقل کر رہے ہیں: صارف انٹرفیس۔

بالغ معاہدے بمقابلہ کمزور بنیادی ڈھانچہ

ڈیفی صنعت نے اسمارٹ کنٹریکٹ آڈٹ پر ملینوں خرچ کیے ہیں، لیکن ویب انفراسٹرکچر سیکورٹی پر بہت کم۔ جبکہ ایک پروٹوکول کا والٹ ریاضیاتی طور پر محفوظ ہو سکتا ہے، اس والٹ تک رسائی کے لیے استعمال ہونے والی ویب سائٹ اکثر DNS اور ڈومین رجسٹرار جیسی 1990 کی دہائی کی مرکزی تکنالوجی پر منحصر ہوتی ہے۔

ہیکرز نے سمجھ لیا ہے کہ ایک بہترین طور پر ٹیسٹ شدہ Solidity کنٹریکٹ میں زیرو-ڈے کمزوری تلاش کرنے کے بجائے، سوشل انجینئرنگ یا شناخت کی جعلسازی کے ذریعے رجسٹرار کے ملازم کو دھوکہ دینا بہت آسان ہے۔ اسی لیے ہم نے OpenEden، Curvance، اور Maple Finance جیسے بڑے پروٹوکولز پر فرانت اینڈ حملوں میں بڑا اضافہ دیکھا ہے۔

DNS کو اعتماد کی کمی کے طور پر

فرنٹ اینڈ حملے منفرد طور پر خطرناک ہیں کیونکہ وہ آنکھوں کے لیے نظر نہیں آتے۔ ایک معیاری فشنگ حملے میں، صارف ایک غلط تحریر شدہ URL (مثلاً

coowswap.fi) کو نوٹیفای کر سکتا ہے۔ CoW Swap کے براہ راست حملے جیسے DNS ہائجکنگ کے واقعے میں، URL 100% درست ہوتا ہے۔ویتالک بیٹرین نے مشہور طور پر 2026 کو اس سال قرار دیا جب ڈویلپرز کو "DNS ٹرسٹ بیکسلائڈنگ" کو الٹنا ہوگا۔ بنیادی مسئلہ یہ ہے کہ جدید ویب براؤزر "کوڈ ایز لا" کے دور کے لیے نہیں بنایا گیا تھا۔ جب ایک DNS سرور متاثر ہو جاتا ہے، تو وہ صارف کو کسی بھی انتباہ کے بغیر پوری ٹرسٹ چین کو توڑ دیتا ہے۔ آپ کے براؤزر کا "لاک" آئیکن آپ کے خلاف فعال طور پر استعمال ہو رہا ہے، جو آپ کو ایک غلط محسوس کرواتا ہے کہ آپ مالیشس IP سے منسلک نہیں ہیں۔

scams-as-a-service کا ابھار

ایک نئی نسل کے والٹ ڈرینرز، جیسے اینجل فرنو ڈرینر، نے کم مہارت والے حملہ آوروں کو اعلیٰ اثر والے فرانت اینڈ ہائیجیکس کرنے کی اجازت دے دی ہے۔

یہ ڈرینر اسکرپٹس وہ پیچیدہ سافٹ ویئر ہیں جو:

"والز" کی شناخت کریں: سب سے قیمتی اثاثوں کو ترجیح دینے کے لیے ایک جڑے ہوئے والٹ کو فوری طور پر اسکین کریں۔

دھوکہ دہی والے دستخط تیار کریں: وہ صرف ٹرانسفر کا مطالبہ نہیں کرتے؛ بلکہ وہ پیچیدہ ERC-2612 Permit دستخط تیار کرتے ہیں جو معیاری پروٹوکول تفاعلات کی طرح دکھائی دیتے ہیں لیکن حملہ آور کو مکمل کنٹرول فراہم کرتے ہیں۔

منافع کو خودکار بنائیں: چوری شدہ فنڈز کو خودکار طور پر دھوکہ دہی کرنے والے اور ڈرینر ڈویلپر کے درمیان تقسیم کیا جاتا ہے، جس سے ایک پیشہ ورانہ انزیش لُوپ تشکیل پاتا ہے جو فرانت اینڈ حملوں کو DeFi سرحد کے لیے مستقل خطرہ بنائے رکھتا ہے۔

اپنے والٹ کو فرانت اینڈ حملوں سے کیسے محفوظ کیا جائے؟

ٹرانزیکشن سیمولیشن ٹولز کا استعمال کریں

ایک ہیجکڈ فرانت اینڈ کے خلاف سب سے زیادہ موثر دفاع ایک پری-ٹرانزیکشن فائر وال ہے۔ پاکٹ یونیورس، والٹ گارڈ، اور فائر جیسے ٹولز براؤزر ایکسٹینشنز ہیں جو dapp اور آپ کے والٹ کے درمیان ایک درمیانی لیئر کے طور پر کام کرتے ہیں۔

جب آپ "Swap" یا "Approve" پر کلک کرتے ہیں، تو یہ ٹولز ٹرانزیکشن کو ایک پرائیویٹ ماحول میں سیمولیٹ کرتے ہیں اور آپ کو ظاہر کرتے ہیں کہ آپ کے اثاثوں کے ساتھ کیا ہوگا قبل آپ کی طرف سے دستخط کرنے کے۔ اگر کوئی چوری شدہ ویب سائٹ "Permit" کا استعمال کرکے آپ کے ETH کو خالی کرنے کی کوشش کرتی ہے جبکہ UI پر "Confirm Swap" بٹن دکھا رہی ہو، تو سیمولیٹر نامطابقت کو نشان زد کر دے گا اور ایک انتباہ دکھائے گا جس میں لکھا ہوگا کہ "219 ETH آپ کے والٹ سے $0 کے بدلے نکل جائیں گے۔"

لیوریج آئیسلیٹڈ سائننگ ماحول

میٹا ماسک جیسے روایتی والٹ عام طور پر ہیک شدہ فرانت اینڈ کے نقصان دہ ارادوں کو نہیں دیکھ پاتے۔ اب، بہت سے طاقتور صارفین DeFi سیکیورٹی کے لیے خاص طور پر تعمیر کردہ رابی والٹ یا فریم پر منتقل ہو چکے ہیں۔

خودکار خطر کی سکیننگ: رابی ہر لین دین کو اپنے اندر پارس کرتا ہے، اور اگر کوئی کنٹریکٹ نیا، تصدیق شدہ نہیں، یا حال ہی میں حملوں سے منسلک ہوا ہے تو اسے نشان زد کرتا ہے۔

وائٹ لسٹڈ اصلیتیں: یہ والٹس تصدیق شدہ آفیشل کنٹریکٹ ایڈریسز کا ڈیٹا بیس رکھتے ہیں۔ اگر آپ

cow.fi پر ہیں لیکن منظوری کے لیے جو کنٹریکٹ درخواست کر رہا ہے وہ آفیشل CoW Swap Settlement کنٹریکٹ نہیں ہے، تو والٹ ایک اعلیٰ سطح کی سیکورٹی ایلرٹ دے گا۔سیاق و سباق کی وضاحت: ایک خام ہیکس سٹرنگ کے замانہ، ان ماحولوں میں کوڈ کو عام انگریزی میں ترجمہ کیا جاتا ہے: "آپ [ہیکر ایڈریس] کو اپنے USDC خرچ کرنے کی اجازت دے رہے ہیں۔"

ہارڈویئر والٹس

ہارڈویئر والٹ جیسے لیجر فلیکس یا ٹریزور سیف 5 صرف اس قدر محفوظ ہوتا ہے جتنا کہ اسے استعمال کرنے والا صارف۔ کو وی سویپ حملے کے دوران، بہت سے متاثرین نے ہارڈویئر والٹس کا استعمال کیا لیکن پھر بھی اپنے فنڈز کھو دیے کیونکہ انہوں نے "بلائنڈ سائننگ" کو سکھا دیا۔

ڈی این ایس ہیجک سے بچنے کے لیے، آپ کو اپنے ہارڈویئر والٹ کی اسکرین کو صرف سچائی کا ذریعہ سمجھنا ہوگا۔

جہاں ممکن ہو، اندھا دستخط بند کر دیں تاکہ ڈیوائس مکمل لین دین کی تفصیلات ظاہر کر سکے۔

Recipient کی تصدیق کریں: ہمیشہ اپنے Ledger یا Trezor پر دکھائی دینے والے کنٹریکٹ ایڈریس کو ایک قابل اعتماد ذریعے (جیسے Etherscan یا منصوبے کی سرکاری دستاویزات) کے ساتھ چیک کریں۔

مقدار کی جانچ کریں: اگر آپ $100 کا سوپ کر رہے ہیں لیکن ڈیوائس "بے حد" اجازت کا درخواست دکھا رہی ہے، تو فوراً ٹرانزیکشن کو مسترد کر دیں۔

اجازت کی صفائی اور واپسی

اگرچہ آپ کو حملہ نہیں ہوا ہو، لیکن آپ کے والٹ میں گزشتہ ٹریڈز کی وجہ سے لاکھوں تصدیقات ممکنہ طور پر موجود ہیں۔ اگر مستقبل میں ان میں سے کوئی بھی پروٹوکول فرانت اینڈ کی خرابی کا شکار ہوا، تو آپ کے فنڈز خطرے میں ہو سکتے ہیں۔

ایک اجازت صفائی کی روٹین قائم کرنا اہم ہے۔ اپنی اجازتوں کا جائزہ لینے کے لیے ہفتے میں ایک بار Revoke.cash یا اپنے والٹ کے اندر موجود اجازت مینیجر استعمال کریں۔ تلاش کریں:

بے حد اجازتیں: انہیں مخصوص مقداروں میں تبدیل کریں۔

پرانے معاہدے: جنے dapp کا آپ نے پچھلے 30 دنوں میں استعمال نہیں کیا، ان کے لیے رسائی منسوخ کر دیں۔

مشکوک اجازت نامے: اگر آپ کو ایک ایسے کنٹریکٹ کے لیے اجازت نامہ دکھائی دے جسے آپ نہیں جانتے، تو فوراً اسے منسوخ کر دیں۔

کوکائن پر سیکورٹی خطرات کے درمیان محفوظ طریقے سے ٹریڈ کریں

جبکہ DeFi نوآوری فراہم کرتا ہے، DNS ہیک کے دوران مرکزی ذمہ داری کی کمی صارفین کو پھنسا سکتی ہے۔ جو لوگ غیر تصدیق شدہ فرانت اینڈ کے انفراسٹرکچر کے خطرات کے بغیر DeFi ایکو سسٹم میں شامل ہونا چاہتے ہیں، KuCoin انہیں ادارتی سطح کی حفاظت پر مبنی محفوظ، نگرانی شدہ ماحول فراہم کرتا ہے۔

محفوظ ایکسچینجز کے ذریعے DeFi ٹوکنز تک رسائی

جب کوئی پروٹوکول جیسے CoW Swap کا فرانت اینڈ بریچ ہو جائے، تو اس کا نیٹیو ٹوکن (COW) کی قیمت عام طور پر شدید اتار چڑھاؤ کا شکار ہو جاتی ہے۔ KuCoin Spot Market پر ٹریڈنگ کرنے سے آپ COW ٹوکنز کو تبادلہ کر سکتے ہیں اور انہیں رکھ سکتے ہیں، بغیر کسی ممکنہ چوری شدہ dApp انٹرفیس سے تعامل کیے۔ اپنے اثاثوں کو KuCoin ایکو سسٹم کے اندر رکھ کر آپ کو ریل ٹائم مارکیٹ مانیٹرنگ اور گہری لکویڈیٹی کا فائدہ حاصل ہوتا ہے، جس سے آپ اس صورت میں بھی پوزیشن میں داخل یا باہر نکل سکتے ہیں جب پروٹوکول کی سرکاری ویب سائٹ آف لائن یا متاثر ہو۔

کوکن کی سیکورٹی انفراسٹرکچر

کوکوین کو گودام کے حملے کے دوران ناکام ہونے والے ڈی سینٹرلائزڈ ڈومین رجسٹرارز کے برعکس، ادارتی استحکام کے لیے ڈیزائن کی گئی متعدد لیورز کی حفاظتی حکمت عملی استعمال کرتا ہے۔

2026 تک، کوکائن SOC 2 Type II اور ISO 27001:2022 سرٹیفیکیشنز برقرار رکھتا ہے، جو معلوماتی سیکیورٹی مینجمنٹ کے لیے گولڈ سٹینڈرڈ کی نمائندگی کرتے ہیں۔

بڑے والٹ آرکیٹیکچر کے بہترین بنانے کے بعد، کوکائن نے اپنا ایڈریس مینجمنٹ منطق بہتر بنایا ہے، جس سے ایک زیادہ قابل اعتماد اور مضبوط اثاثہ حفاظتی نظام فراہم ہوا ہے جس کی نگرانی مخصوص ٹیکنیکل ٹیمیں ریل ٹائم میں کرتی ہیں۔

کوکائن نئے پتے کے لیے متعدد عوامل کی توثیق (MFA) اور نکالنے کی تاخیر کے پروٹوکولز کا استعمال کرتا ہے، جو فرانت اینڈ فشنگ حملوں میں عام طور پر دیکھے جانے والے "فوری خالی کرنا" کے منظر کو روکتا ہے۔

ادارہ جاتی سیکورٹی کے ساتھ آمدنی کماۓں

صارفین کے خطرناک DeFi فرنٹ اینڈز پر آنے کا ایک اہم سبب منافع کی تلاش ہے۔

ہولڈ ٹو ارن: کوکائن کی ہولڈ ٹو ارن سہولت آپ کو اپنے دستیاب ٹریڈنگ بیلنس (اسپاٹ، مارجن، اور فیوچرز) پر روزانہ انعامات حاصل کرنے کی اجازت دیتی ہے، بغیر کبھی اپنے فنڈز کو بند کیے۔

KuCoin Earn: جو لوگ زیادہ منافع کی تلاش میں ہیں، KuCoin Earn ان کے لیے پیشہ ورانہ سطح کے مصنوعات کا ایک مجموعہ پیش کرتا ہے، جس میں سادہ ارن سے لے کر فکسڈ ٹرم اسٹیکنگ تک شامل ہے، جو ایکسچینج کے اندری خطرہ کنٹرولز سے سپورٹ کیے جاتے ہیں۔ اس سے مارکیٹ وائڈ DNS عدم استحکام کے دوران تجرباتی DeFi انٹرفیسز کے ساتھ تعامل کرنے کے مقابلے میں بہت زیادہ محفوظ متبادل فراہم ہوتا ہے۔

نتیجہ

2026 کا CoW Swap واقعہ ایک واضح یاد دہانی ہے کہ DeFi کا غیر مرکزی حصہ اکثر صارف انٹرفیس پر ختم ہو جاتا ہے۔ جب حملہ آور اپنی توجہ پیچیدہ کوڈ کے استعمال سے آسان اور موثر DNS ہائی جیکنگ کی طرف منتقل کرتے ہیں، تو سیکورٹی کی ذمہ داری دوبارہ صارف پر آ جاتی ہے۔ ہارڈویئر والٹس، ٹرانزیکشن سیمولیشن، اور جیسے KuCoin جیسے پلیٹ فارمز کی ادارتی سیکورٹی کو ملا کر، آپ DeFi کے منظر کو اگلے سرخ خبر بنے بغیر عبور کر سکتے ہیں۔

اکثر پوچھے جانے والے سوالات

کیا CoW Swap اب استعمال کرنے کے لیے محفوظ ہے؟

ہاں۔ CoW ٹیم نے ڈومین واپس حاصل کیا، رجسٹری لوک لگایا، اور ایک زیادہ محفوظ انفراسٹرکچر پر منتقلی کر لی ہے۔ تاہم، ہمیشہ تصدیق کریں کہ آپ صحیح URL پر ہیں۔

کیا CoW Swap حملہ آن-چین معاہدوں کو متاثر کیا؟

نہیں، اسمارٹ کنٹریکٹس کبھی متاثر نہیں ہوئے۔ صرف ویب سائٹ کا انٹرفیس ہی ہڑپا لیا گیا۔ اگر آپ نے حملے کے دوران کوئی لین دین نہیں کی، تو آپ کے فنڈز محفوظ ہیں۔

ریجسٹری لاک کیا ہے؟

ریجسٹریلوک ایک اضافی سیکورٹی لیئر ہے جو ڈومین رجسٹرارز فراہم کرتے ہیں جس میں ڈومین کے DNS سیٹنگز میں کوئی بھی تبدیلی کرنے سے پہلے مجاز افراد کی طرف سے مینوئل، متعدد عوامل کی تصدیق درکار ہوتی ہے۔

کیسے پتہ چلے کہ کوئی ویب سائٹ ہیک ہو چکی ہے؟

صرف URL دیکھ کر یہ بتانا تقریباً ناممکن ہے۔ اپنے متعلقہ کنٹریکٹ کے درست، آفیشل کنٹریکٹ ہونے کی تصدیق کے لیے ایک ٹرانزیکشن سیمولیٹر (جیسے Rabby Wallet) استعمال کریں۔

کیا میں اپنے فنڈز کو نئے والٹ میں منتقل کروں؟

اگر آپ نے حملے کے دوران "موافقت" یا "اجازت" دی تھی، تو آپ کا والٹ خطرے میں ہو سکتا ہے۔ آپ کو فوراً Revoke.cash کے ذریعے تمام اجازتیں منسوخ کر دینی چاہئیں یا اپنے اثاثوں کو نئے، محفوظ ہارڈویئر والٹ میں منتقل کر دینا چاہئیے۔

معذرت:یہ مواد صرف معلوماتی مقاصد کے لیے ہے اور یہ سرمایہ کاری کی تجویز نہیں ہے۔ کرپٹو کرنسی کے سرمایہ کاری کے خطرات ہیں۔ براہ راست تحقیق کریں (DYOR)۔

ڈس کلیمر: یہ صفحہ آپ کی سہولت کے لیے AI ٹیکنالوجی (GPT کے ذریعے) کا استعمال کرتے ہوئے ترجمہ کیا گیا ہے۔ سب سے درست معلومات کے لیے، اصل انگلش ورژن سے رجوع کریں۔