За даними від 2 квітня, утечка вихідного коду Claude Code, спричинена помилкою персоналу Anthropic, продовжує поширюватися. На даний момент хакери вже використовують цю подію для поширення зловмисного ПЗ Vidar через фальшиві репозиторії на GitHub.

Пастка оновлена: стверджується «розблокувати корпоративні функції»

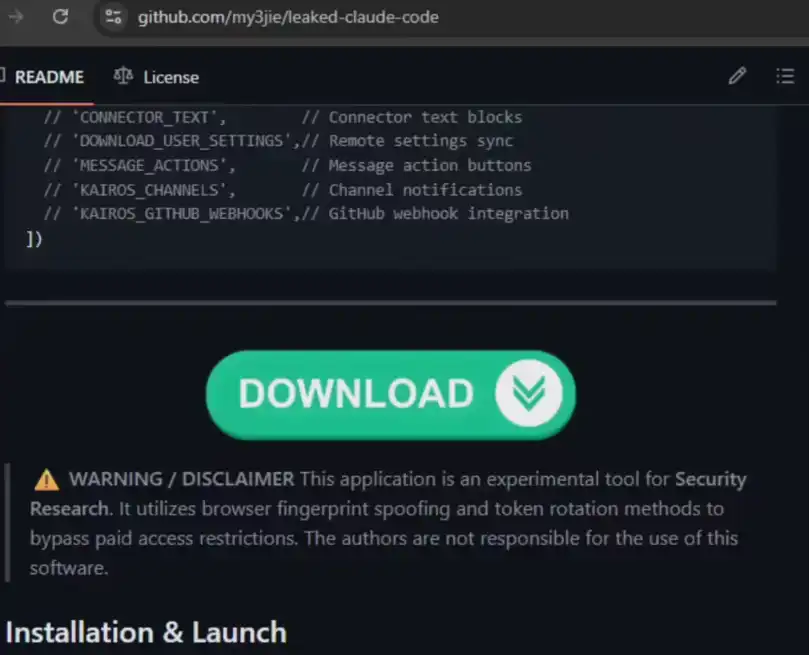

Звіт компанії з кібербезпеки Zscaler показує, що користувач під іменем idbzoomh створив кілька фальшивих репозиторіїв на GitHub.

Точкове фішингове атакування: хакер у описі сховища стверджує, що надає витікну версію вихідного коду з «розблокованими корпоративними функціями», щоб натягнути розробників, які поспішають спробувати нове.

Оптимізація для пошукових систем: щоб збільшити ефективність, зловмисники оптимізували ключові слова для пошукових систем, через що відповідні зловмисні репозиторії часто знаходяться на перших місцях при пошуку таких запитів, як «втеча Claude Code».

Вірусний образ: Vidar проникає, дані «переїжджають»

Як тільки користувач вірить у це, завантажує та запускає виконуваний файл, система швидко опиняється під контролем:

Вкрадання інформації: Вбудований Vidar — це високорозвинений зловмисний програмний код, що поширюється в темному вебі, спеціалізується на зборі облікових даних браузера, криптовалютних гаманців та інших конфіденційних персональних даних.

Тривала прихована діяльність: вірус також синхронно впроваджує проксі-інструмент GhostSocks, щоб створити таємний канал для віддаленого керування та передачі даних.

Попередження про ризики: оберігайтеся від «безкоштовних обідів» від неофіційних джерел

Дослідники безпеки зазначили, що ці шкідливі архіви оновлюються з дуже високою частотою і легко обходять базові засоби безпеки. На даний момент виявлено щонайменше два схожих репозиторії, що вказує на те, що один і той самий атакуючий проводить тести різних стратегій поширення.

Відгук індустрії: «Ланцюгові схеми» безпеки ШІ

Від помилки у пакуванні коду Anthropic до використання хакерами цієї події як гарячої теми для фішингу, цей інцидент відображає складність безпекових ризиків у епоху ШІ. Коли розробники стають ціллю атак, базова цифрова грамотність — не запускати двійкові файли з невідомих джерел — залишається останньою лінією захисту.

Редактор нагадує всім розробникам: будь ласка, отримуйте інструменти виключно через офіційні канали Anthropic і не потрапляйте у ловушки хакерів, створені через цікавість або бажання отримати «зламані функції».