Протягом останніх кількох місяців у сфері ШІ відбувається тиха зміна парадигми.

Діалогові великі моделі, такі як ChatGPT, Claude, Gemini, за суттю залишаються «AI з пропозиціями» — користувач ставить запитання і чекає відповіді. Але з’явлення нового класу інструментів перетворює роль AI з «надання пропозицій» на «прямі дії»: вони можуть самостійно отримувати доступ до додатків, виконувати процеси та співпрацювати між платформами, стаючи справжніми цифровими працівниками користувача.

Суть цієї зміни полягає у виникненні екосистеми автономних AI-агентів, представлених OpenClaw.

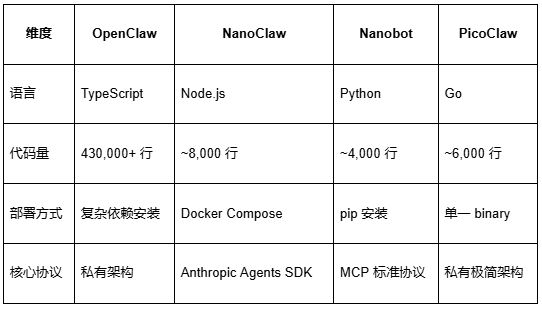

Що таке чотири основні рамки?

OpenClaw: найповніша функціональність, але й найбільший ризик

OpenClaw (раніше Clawdbot / Moltbot) — це найбільш представницький відкритий фреймворк автономних AI-асистентів, який за кілька тижнів досяг 200 000 зірок на GitHub. Він поєднує систему плагінів (навичок) з великою моделлю, надаючи AI справжню здатність до виконання завдань:

- Виконати команду: впорядкувати файли, перевірити електронну пошту, планувати розклад

- Контрольні системи та застосунки: автоматична відправка електронних листів, запуск сценаріїв, витягування вмісту документів

- Підключення між платформами: підтримка WhatsApp, Telegram, Slack, iMessage, Teams та інших 15+ каналів

- Ринок плагінів ClawHub: 1000+ функцій від спільноти

NanoClaw: пріоритет безпечного ізоляції

Створено для вирішення проблем безпеки OpenClaw. Кожен агент працює в окремому Linux-контейнері, а ізоляція на рівні ОС обмежує радіус поширення атаки — навіть якщо ін’єкція запиту вдасться, атакувач зможе впливати лише на один контейнер, а хост-система залишається повністю незатражденою. Наразі підтримується переважно платформа WhatsApp.

Nanobot: мінімалізм + стандартний протокол MCP

Від лабораторії HKUDS університету Гонконгу. Лише 4 000 рядків коду на Python, повна реалізація протоколу MCP (Model Context Protocol) — стандартизованого інтерфейсу інструментів, розробленого Anthropic. Основна ідея: «не робити все самому, а стати хостом для інструментів» — підтримка багатьох платформ, включаючи Telegram, Discord, WhatsApp.

PicoClaw: AI-асистент на апаратному забезпеченні за $10

Від виробника обладнання Sipeed, написаний на Go, єдиний binary, розроблений для вбудованих пристроїв: використання пам’яті <10 МБ, час завантаження <1 секунди, підтримка архітектури RISC-V, працює на LicheeRV Nano за $10. Цікаво, що 95% коду ядра було згенеровано AI-агентом.

Друге: Модель безпеки — ось справжня відмінність

Проблема OpenClaw — не в «наявності вразливостей», а в «структурній непереборній складності». У лютому 2026 року під час безпекового аудиту було виявлено 512 вразливостей (8 із них — критичного рівня). Cisco офіційно класифікувала її як «безпековий кошмар», а Aikido Security прямо сказала: «Спроби захистити OpenClaw абсурдні». Основна причина:

- 430 000 рядків коду не можна повністю аудитувати

- На ринку ClawHub виявлено сотні зловмисних плагінів (деякі плагіни прямо вказують на відправлення даних за допомогою curl на сервери атакувачів)

- Після перехоплення токена зловмисник може віддалено виконувати довільні команди

- Існують «атаки без кліку» — достатньо прочитати один документ Google, щоб запустити повний ланцюжок атаки

Логіка NanoClaw — «ізоляція краща за захист». Замість спроб виправлення вразливостей на рівні додатків, вона жорстко обмежує найгірший сценарій за допомогою контейнерів на рівні ОС. Це — перевірена та аудитована безпекова властивість.

Безпека Nanobot ґрунтується на принципах «прозорості та мінімалізму». 4 000 рядків коду можна повністю прочитати за 8 хвилин, залежності від ланцюга мінімальні, а межі стандартного інтерфейсу MCP чітко визначені та підлягають аудиту.

Безпека PicoClaw походить від «мінімалістичного середовища виконання». Бінарний файл менше 10 МБ означає дуже малий поверх атаки, відсутність складних дерев залежностей та ринку плагінів. Однак немає механізмів активної ізоляції — це «мала мета», а не «з захисним щитом».

Оцінка безпеки кожного інструменту (за оцінкою Shareuhack):

Третій. Порівняння архітектури

Кілька легко помилкових моментів:

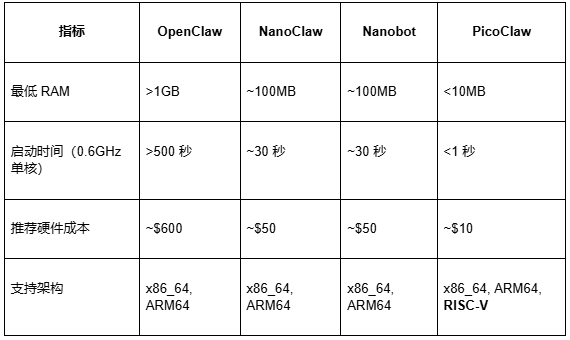

PicoClaw має розмір менше 10 МБ без AI-моделей. Це лише середовище виконання агента, а висновки все ще виконуються через API хмари. Якщо ви хочете повністю локальне виведення (наприклад, Ollama), вимоги до пам’яті миттєво зростають до 4 ГБ+.

MCP Nanobot — це структурна перевага. Ваш MCP Server може бути використаний будь-яким хостом, що підтримує цей протокол — якщо Nanobot припинить підтримку, інструменти можна перенести без витрат. ClawHub-плагін OpenClaw — це закрита екосистема, повністю непереносима.

Архітектура NanoClaw з одним процесом була спеціально спроектована. Node.js координатор + кожен агент у окремому контейнері — у разі проблеми просто завершіть окремий контейнер, не впливаючи на інші компоненти.

Чотири: апаратні вимоги

PicoClaw працює в 500 разів швидше — це не маркетинг, на слабких пристроях OpenClaw чекає майже 9 хвилин, а PicoClaw — менше секунди. Підтримка RISC-V зараз є виключною особливістю PicoClaw, і першим цільовим платформою є LicheeRV Nano ($10–15).

П’ять: Межі функціоналу: які вимоги можуть задовольнити лише OpenClaw

80% користувачів потребують лише базового чату та виклику інструментів, легковажної альтернативи повністю достатньо. Але наступні вимоги наразі охоплює лише OpenClaw:

- Автоматизація браузера (Playwright): автоматичне заповнення форм, кліки на кнопки, збір динамічних веб-сторінок — інші три фреймворки цього не мають

- Багатоагентна співпраця: складні завдання розбиваються на підзавдання для паралельної обробки агентами

- 15+ повна інтеграція платформи: NanoClaw — лише WhatsApp, PicoClaw — Telegram/Discord, OpenClaw — єдиний варіант з підтримкою iMessage, Signal, Teams

Увага: Хоча ClawHub має понад 1000 плагінів, було виявлено сотні зловмисних плагінів; оригінальний автор рекомендує повністю вимкнути їх у виробничому середовищі (режим --no-skills). Ця «перевага» насправді значно зменшується.

Шість. Чотири шляхи комерціалізації

Шлях 1: Плагінна монетизація

Розробка спеціалізованих плагінів для частотних сценаріїв бізнесу (наприклад, «автоматичне створення та перевірка контрактів») із продажем у екосистемі інструментів або всередині компанії. Гнучка модель бізнесу: можливі варіанти одноразової покупки, підписки або оплати за кількість викликів.

Другий шлях: підписка на автоматизовані сервіси

Стандартизовані автоматизовані пакети послуг для малого та середнього бізнесу: розумний чат-бот, аналіз даних, публікація контенту на кількох платформах, інтелектуалізація внутрішніх процесів. Підписка щомісяця або щороку — найпростіший спосіб монетизації з можливістю масштабування.

Шлях 3: Кастомне розгортання в корпоративній мережі

Для відчутних до даних галузей, таких як фінанси та охорона здоров’я, розгортаються кастомізовані рішення в локальній мережі, при цьому дані ніколи не виходять за межі внутрішньої мережі. Висока ціна за клієнта та висока лояльність роблять це ідеальним для провайдерів з технічними можливостями.

Шлях 4: Операційна діяльність контенту для окремих осіб і невеликих команд

Nanobot працює локально, масово генерує кілька версій контенту; оптимізує формат залежно від платформи (довгі статті на Zhihu, короткі статті на WeChat Official Account, сценарії для Douyin, ілюстровані пости для Instagram); монетизується через поділ доходів від реклами, платні колонки або підписки на контент. Низькі витрати, легко копіювати.

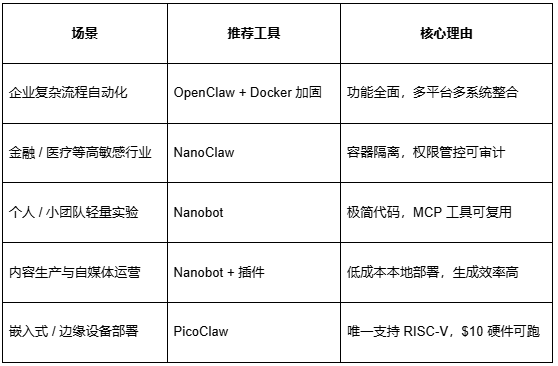

Сім. Поради з вибору

Суть вибору полягає не у виборі «найкращого», а у виборі «найбільш підходящого до ваших обмежень».

Задайте собі чотири питання:

- Наскільки дані чутливі? → Для чутливих даних виберіть NanoClaw (доказово ізольований контейнер) або Nanobot (код піддається аудиту). OpenClaw заборонено використовувати в чутливих середовищах.

- Наскільки обмежений апаратний забезпечення? → RAM 1 ГБ — тільки тоді розгляньте OpenClaw.

- Потрібна автоматизація браузера? → Лише OpenClaw, але з жорсткою ізоляцією Docker, не використовувати в продакшні.

- Цінуєте інструменти з довгостроковою повторною використовуваністю? → Nanobot, екосистема MCP — найбільш перспективна ставка з довгостроковою цінністю.

Заключення

Автоматизація за допомогою ШІ вже не є «концепцією майбутнього», а є практичним інструментом для підвищення продуктивності. Незалежно від того, чи йдеться про зменшення витрат та підвищення ефективності бізнесу, чи про особистий контентний бізнес, ця хвиля інтелектуалізації пропонує чіткі та реальні комерційні шляхи.

Ключова логіка залишається незмінною: розуміння болів сценарію, вибір відповідних інструментів, створення замкненої бізнес-моделі.

Досягнувши цих трьох пунктів, автоматизація на основі ШІ стає не просто інструментом ефективності, а новою інфраструктурою для створення сталого економічного цінності.