Yazar: Beosin

9 Ocak sabahı, Truebit Protocol, 5 yıl önce açık kaynak kodlu olmayan bir sözleşmeyi dağıttı ve bu sözleşmeye yapılan saldırı sonucu 8.535,36 ETH (yaklaşık 26,4 milyon ABD Doları) zarar verildi. Beosin Güvenlik ekibi bu güvenlik olayı ile ilgili açıklık ve fon takibi analizini yaptı ve sonuçları aşağıda paylaştı:

Saldırı Yöntemi Analizi

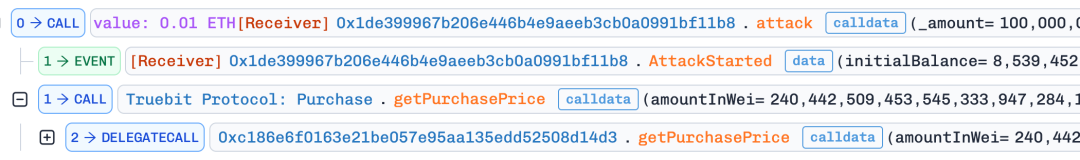

Bu olayda en önemli saldırı işlemi olarak bir işlem analiz ediyoruz. İşlem hash'i: 0xcd4755645595094a8ab984d0db7e3b4aabde72a5c87c4f176a030629c47fb014

1. Saldırgan, fiyat elde etmek için getPurchasePrice() 'i çağırır.

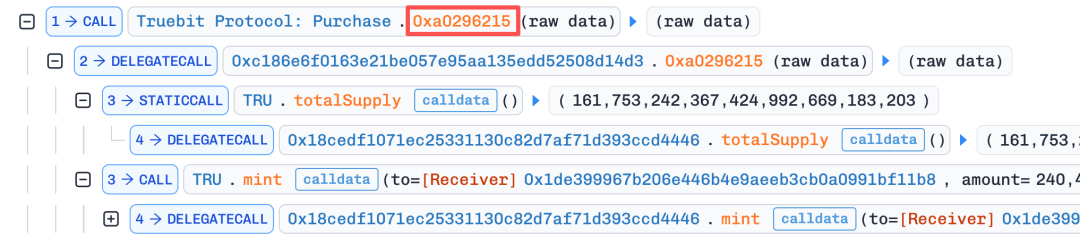

2. Daha sonra hatalı olan 0xa0296215() fonksiyonu çağrılır ve msg.value değeri çok küçük olarak ayarlanır.

Sözleşme kaynak kodu açılmadığı için, tersine mühendislik yoluyla elde edilen kod üzerinden bu fonksiyonun aritmetiksel ve mantıksal bir hata içerdiği, tamsayı kesilmesi gibi bir sorunun meydana gelmesiyle saldırganın TRU token'ından büyük miktarda sahiplenmesine yol açtığı tahmin edilmektedir.

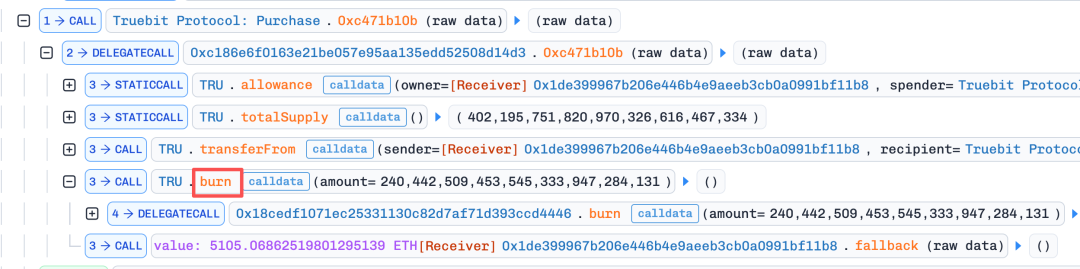

3. Saldırganlar, burn fonksiyonunu kullanarak yarattıkları jetonları "geri satıyor" ve bu yolla sözleşmenin rezervlerinden büyük miktarda ETH çekiyorlar.

Bu işlem, her seferinde msg.value değeri artırılarak tekrarlanır ve sözleşmedeki ETH'nin hemen hemen tamamı çekilene kadar devam eder.

Çalınan Para Takibi

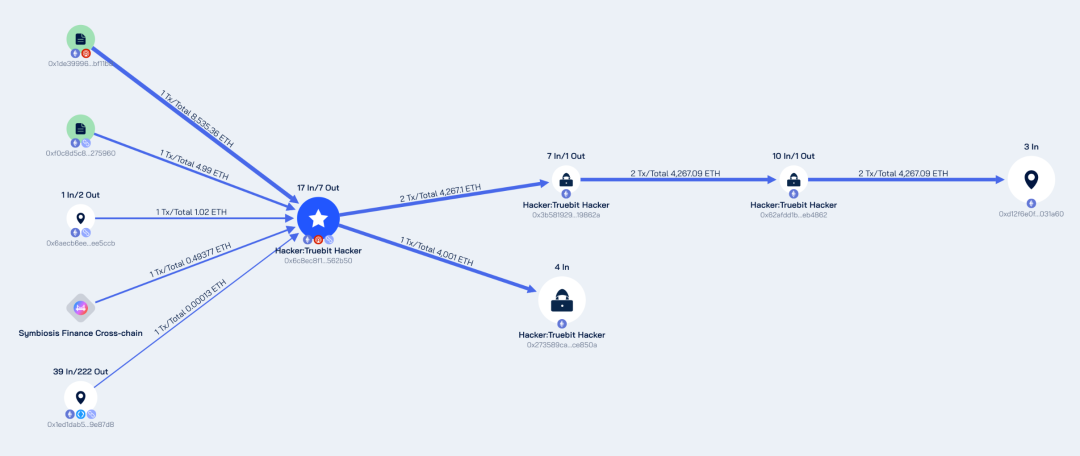

Zincir üstü işlem verilerine göre, Beosin, zincir üstü araştırmaları ve izleme platformu olan BeosinTrace aracılığıyla kapsamlı bir fon takibi gerçekleştirdi ve sonuçları aşağıda paylaştı:

Şu anda çalınan 8.535,36 ETH, 0xd12f6e0fa7fbf4e3a1c7996e3f0dd26ab9031a60 ve 0x273589ca3713e7becf42069f9fb3f0c164ce850a adreslerine aktarılmıştır.

Adres 0xd12f 4.267,09 ETH, adres 0x2735 ise 4.001 ETH tutuyor. Saldırganın saldırıyı başlattığı adres (0x6c8ec8f14be7c01672d31cfa5f2cefeab2562b50) hâlâ 267,71 ETH tutuyor ve bu üç adreste daha fazla para transferi henüz görülmedi.

Beosin Trace tarafından çalınan fonların akış yönü analiz diyagramı

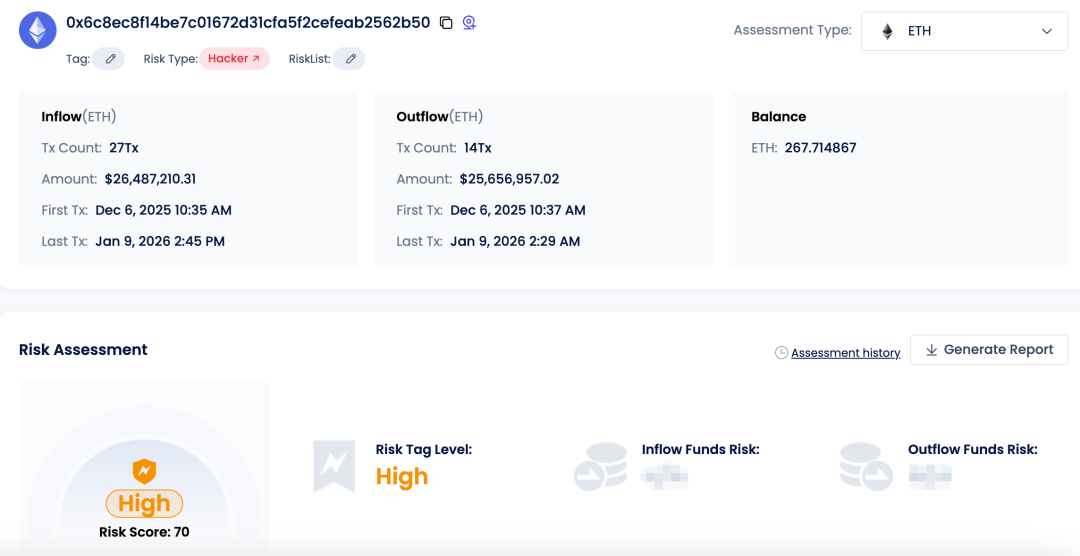

Yukarıdaki adresler Beosin KYT tarafından yüksek riskli adresler olarak işaretlenmiştir. Salırgan adresi örneği:

Beosin KYT

Sonuç

Bu kez çalınan fonlar, 5 yıl önce açık kaynak yapilmayan akıllı bir sözleşmeye aittir. Bu tür sözleşmeler için proje ekibi sözleşmeyi güncellemeli, acil durumda durdurma, parametre sınırlamaları ve yeni Solidity sürümünün güvenlik özelliklerini entegre etmelidir. Ayrıca güvenlik denetimi, sözleşmeler için hâlâ gereklidir. Güvenlik denetimleri sayesinde Web3 firmaları, akıllı sözleşmelerin kodlarını mümkün olduğu kadar kapsamlı şekilde inceleyebilir, potansiyel açıkları tespit edip onarıp, sözleşmelerin güvenliğini artırabilirler.

*Beosin bu analizdeki tüm fon hareketlerini ve adres risklerini içeren tam analiz raporunu sunacaktır. Resmi e-posta adresi support@beosin.com üzerinden raporu almayı unutmayın.