Yazar: Claude, Şen Akış Teknolojisi

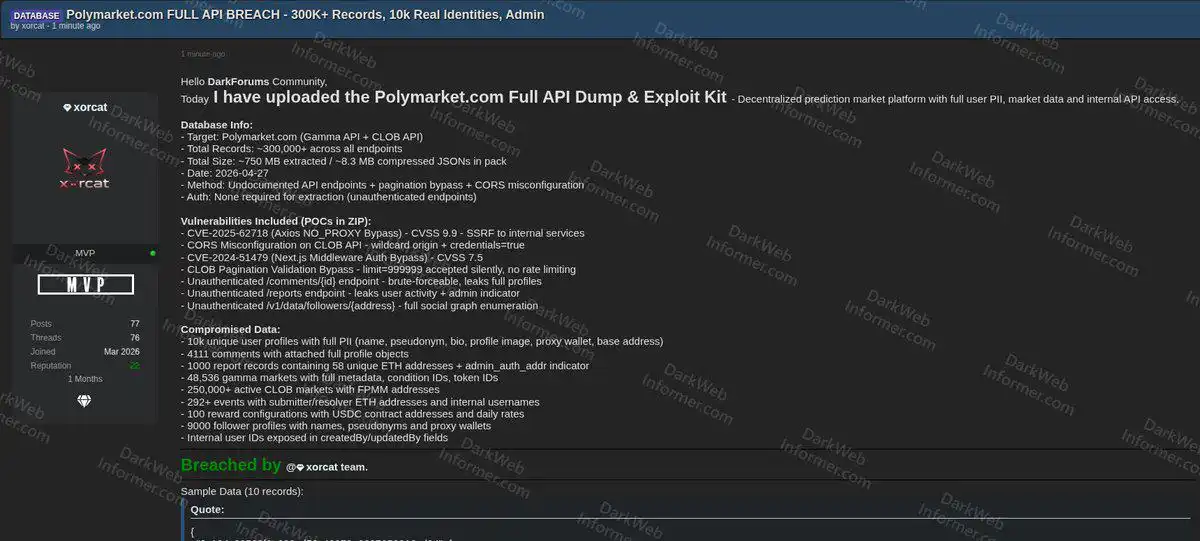

Derin Akış Özet: 27 Nisan'da, "xorcat" takma adlı bir haker, Polymarket'ten çıkarılan 300.000'den fazla kayıt, 5 çalışır hale getirilmiş zafiyet betiği ve 2 CVE seviyesinde zafiyet içeren bir sıkıştırılmış dosyayı bir siber suç forumuna yükledi; orijinal veri boyutu yaklaşık 750 MB.

Blockchain tehdit istihbarat hesabı Dark Web Informer, olayı X üzerinde bir sonraki gün açıkladı. Polymarket, aynı gün, ilgili verilerin "zaten açık API ile erişilebilir" olduğunu belirterek olayı bir "sızıntı" değil, bir "fonksiyon" olarak sınıflandırdı. Ancak resmi açıklama, hacker tarafından listelenen API hataları yapılandırması ve zafiyet kullanım detaylarına doğrudan cevap vermedi.

27 Nisan'da, "xorcat" takma adını kullanan bir saldırgan, bir siber suç forumuna 8,3 MB'lık bir JSON dosyasını içeren bir sıkıştırılmış dosya yükledi; bu dosya açıldığında yaklaşık 750 MB boyutuna ulaştı ve Polymarket'ten çıkarılan 300 binin üzerinde kayıt, 5 adet çalışır durumdaki exploit betiği (PoC) ve bir teknik rapor içeriyordu.

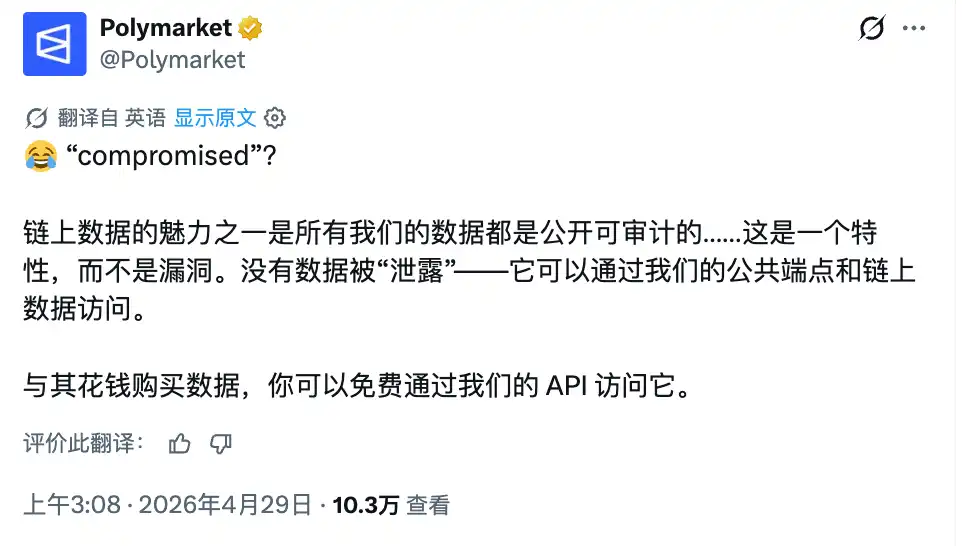

Polymarket aynı gün yanıt verdi. Ancak yanıt, yaygın bir kriz iletişimindeki özür ve sorun araştırması değil, neredeyse meydan okuyan bir itirazdı. Platformun resmi hesabı X'te bir gönderiyle, tüm ilgili içeriklerin açık uçlu noktalardan ve zincir üstü verilerden erişilebilir olduğunu vurguladı ve bunu «bu bir özellik, bir hata değil» olarak tanımladı.

Olay, bir羅生門 haline geldi: Haker tarafı, bu olayın haber verilmeden yayınlanan bir veri saldırısı olduğunu ve özellikle bazı API hatalı yapılandırmalarını işaret ettiğini savunuyor; platform tarafı ise tüm içeriklerin açık veri olduğunu ve hiçbir gizli bilginin sızdırılmadığını iddia ediyor.

Saldırı yolu: “Kilitlenmemiş bir dizi kapı”

Xorcat'ın forum gönderisindeki açıklamaya göre, saldırı herhangi bir tek, karmaşık zafiyete bağlı olmaksızın kilitli olmayan bir dizi kapıdan geçmeye benziyor. Siber güvenlik medyası The CyberSec Guru'nun analizine göre, saldırı üç ana soruna dayanıyordu: açıkça belirtilmemiş API uç noktaları, CLOB (Merkezi Sınırlı Fiyat Sipariş Defteri) işlem API'sinin sayfalama atlaması ve bir CORS (Çapraz Kaynak Kaynak Paylaşımı) yanlış yapılandırması.

Kamu raporuna göre, Polymarket'in birden fazla uç noktası tamamen kimlik doğrulama gerektirmiyor. Örneğin, yorum uç noktası, tam kullanıcı profillerini brute force ile tespit etmeyi destekliyor; rapor uç noktası kullanıcı etkinlik verilerini açığa çıkarıyor; takipçi uç noktası, herhangi bir kullanıcının oturum açmadan herhangi bir cüzdan adresinin tam sosyal ilişkilerini haritalandırmasına izin veriyor.

300.000'den fazla kayıttan ne oluşuyor

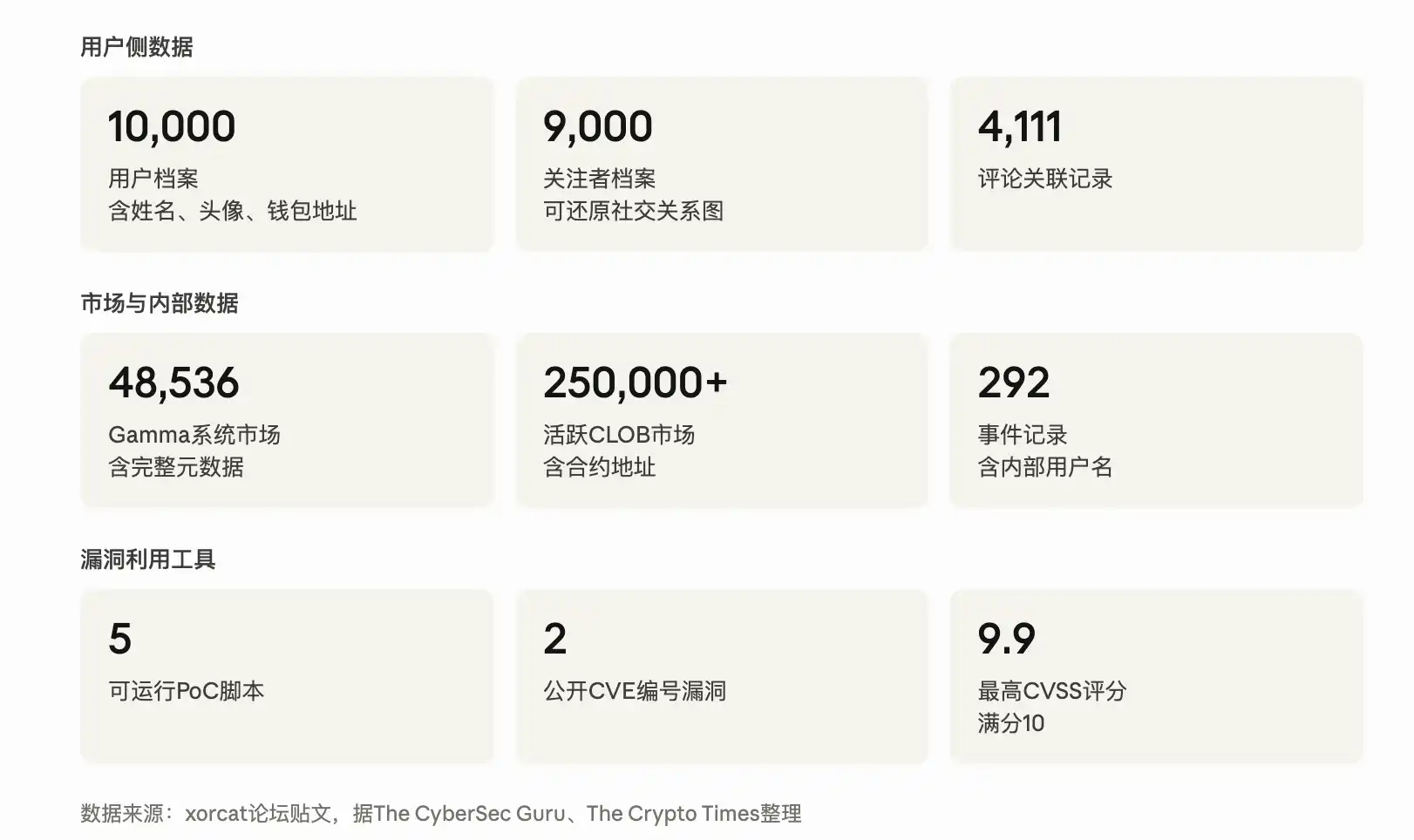

xorcat forum gönderisi ve The CyberSec Guru, The Crypto Times’in geri dönüşümü, sızıntı paketinin kullanıcılar, pazarlar ve saldırı araçları olmak üzere üç kategoriye göre düzenlendiğini göstermektedir (aşağıdaki veri kartına bakınız).

Kullanıcı tarafındaki 10.000 bağımsız kullanıcı profili, adı, takma adı, kişisel tanıtımı, profil resmi, temsilci cüzdan adresi ve alt yapı cüzdan adresini içerir. 9.000 takipçi profili sosyal ilişkiler haritasını çizer. 4.111 yorum verisi, bağlı kullanıcı profilleriyle birlikte mevcuttur. 1.000 rapor kaydında 58 bağımsız Ethereum adresi yer alır. createdBy ve updatedBy gibi dahili kullanıcı ID alanları da çeşitli yerlerde dağılmış olup, platform hesap yapısının kısmen geri kazanılmasını sağlar.

Piyasa tarafında, Polymarket Gamma sistemindeki 48.536 pazar (tam meta veriler, condition ID, token ID ile birlikte), 250.000'den fazla aktif CLOB pazarı (FPMM sözleşme adresi ile), 292 olay (gönderen ve karar verici iç kullanıcı adları ve cüzdan adresleriyle) ve 100 ödül yapılandırması (USDC sözleşme adresi ve günlük ödeme oranı ile) yer almaktadır.

Cüzdan adresleri zincir üzerinde kendiliğinden anonimdir, ancak adlar, profil bilgileri ve avatarlarla birlikte ortaya çıktığında anonimlik hemen yok olur. Bu, Polymarket'in bu yanıtında ele alınmayan temel tartışmadır:

Verilerin "açık" olup olmaması, verilerin birleştirildikten sonra kullanıcı kimliklerinin hâlâ korunup korunamayacağı ile iki farklı sorundur.

Bu bir özellik, açıklık değil: Polymarket'in itirazı

Polymarket, 28 Nisan'da X'te yayımladığı yanıtta yalnızca bir tweet paylaştı. Platform, «😂» emoji ile başlayarak «hacker saldırıya uğradı» ifadesini sorguladı ve ardından sırayla itirazlarda bulundu: zincir üzerindeki veriler zaten açıkça denetlenebilir, hiçbir veri «sızdırılmadı», aynı bilgiler orijinal olarak açık API üzerinden ücretsiz olarak elde edilebilirdi, bunlar için ödeme yapılmadı. Tüm ifade, «Bu bir özellik, bir açıktır» diyerek sona erdi.

The Crypto Times, haberinde, Polymarket'in yanıttan, API hatalı yapılandırması, CORS hatalı yapılandırması, açık olmayan uç noktalar, hız sınırlamalarının eksikliği gibi hacker'ın sunduğu spesifik teknik iddialara doğrudan cevap verilmemesini işaret etti. Platform, en kolay çürütülebilecek olan "verilerin açık olup olmadığı" düzeyinde güçlü bir tutum sergiledi, ancak "saldırganın beklenmeyen yollarla verileri topluca çıkartıp paketlemesi" gibi daha temel güvenlik sorununa sessiz kaldı.

Xorcat, Polymarket'e önceden bildirimde bulunmamayı, bu platformun bir güvenlik açığı ödüllendirme programına sahip olmaması nedeniyle açıkladı. Bu iddia şu anda üçüncü bir taraftan doğrulanmamıştır; ancak doğruysa, Polymarket'in aktif güvenlik yönetimi açısından bir eksikliği olduğunu gösterir: resmi sorumlu açıklama kanalları yoktur ve saldırganlar içsel raporlama yerine doğrudan kamuoyuna açıklamayı tercih eder.

Bu, Polymarket'in ilk kez güvenlik sorunu yaşaması değil.

Zaman çizelgesine geri dönersek, 2024 Ağustos ve Eylül ayları arasında, Google hesapları ile Polymarket'e giriş yapan birçok kullanıcı, USDC'lerinin çalındığını bildirdi; saldırganlar, Magic Labs SDK'daki proxy fonksiyon çağrısını kullanarak kullanıcı bakiyelerini kuyruklama adreslerine aktardı. Polymarket müşteri hizmetleri, Eylül sonuna kadar en az 5 benzer saldırıyı doğruladı.

2025 Kasım'da, bir haker, Polymarket yorum bölümünde phishing bağlantısı yayınladı; bağlantıya tıklandığında kullanıcı cihazlarına zararlı bir betik yüklendi ve ilgili sahtekarlık faaliyetleri toplamda 500.000 doların üzerinde kayıp yarattı.

Aralık 2025'te tekrar toplu hesap çalınmaları yaşandı. Polymarket, Discord üzerinde olayı onaylayarak bunun "üçüncü taraf kimlik doğrulama hizmetindeki bir güvenlik açığına" bağladığını açıkladı. Sosyal medya tartışmaları genellikle Magic Labs e-postasıyla giriş yapan kullanıcıları işaret etti; platform, ilgili hizmet sağlayıcıyı açıkça adlandırmadı ve etkilenen kullanıcı sayısını ya da kayıp miktarını açıklamadı.

Her olay sonrası platform, üçüncü taraf sağlayıcıya suç atmak, sorunu kabul etmek ve etkilenen kullanıcılarla iletişime geçme sözü vermek gibi farklı düzeyde tepkiler vermişti. Bu xorcat olayı, tam bir savunma olarak “bu zaten açık veri” ifadesini kullanan ilk kez oldu. Tarihsel bağlamda, bu yanıt, geleneksel bir güvenlik olayı tepkisi yerine olayın doğasını ele alma çabası gibi görünmektedir.

Yazıya kadar Polymarket, xorcat tarafından açıklanan teknik açıkları düzeltmeye dair bir açıklama yapmadı ve forumdaki PoC betikleri hâlâ herkes tarafından indirilebilir durumda.